基于业务的网络可靠性试验流量生成方法研究

陈 阳

(中国电子科技集团公司电子科学研究院,北京 100041)

引言

无论是10Gpbs的5G移动网络,还是引起热烈关注的SDN(Software Defined Network,软件定义网络),其目的都不是为了获得更宽的通路或更高的数据传输速度,而是为了具有更好的可用性和更具复原能力与一致性,同时更加关注用户感受。网络设备对用户来说是透明的,用户的感受可以用“网络任务”的成功来衡量。这些问题就需要网络可靠性研究来解决,而网络可靠性试验是一种最具说服力的评价网络可靠性的方法。

传统可靠性试验中,工作应力为电、液压和气压等应力,对于网络来说,其可靠性试验中的工作应力表现在网络流量上,即用户使用情况反映在网络流量上。因此,与网络可靠性试验流量生成相关的研究集中在可靠性试验剖面的构建与网络性能测试的流量生成技术两方面。

文献[1]对美军标中的自组织网络任务剖面进行了描述,该任务剖面仅包含执行任务时间段及可能发生的语音、数据、视频等业务。文献[2]仅将通信网络任务剖面描述为一个三元组,包括执行任务阶段、各阶段业务类型、及业务时序关系,没有考虑空间分布与应用层的软件和用户使用行为。对于网络可靠性试验来说,试验剖面中任务的分解是用户对网络需求的分解,分解结果反映在网络系统中是流量的生成过程。

传统电信理论研究中,流量到达符合泊松分布或使用马尔科夫过程模型描述,属于短相关模型。实际网络中的流量具有强烈突发性,链接的建立尚可使用泊松过程描述,而数据的传输过程则需要使用自相似模型进行研究。这是从统计的角度反映网络整体状况,无法描述作战任务,需要综合考虑任务剖面与网络整体流量。

流量生成工具按照生成流量的网络层级划分,包括应用级、流级、分组级,以及闭环和多层流量生成工具[3-6]。单一的流量生成工具往往无法满足可靠性试验的要求,且对流的描述参数有限,一般适用于网络的压力测试。

1 业务与混合流量模型

本文提出业务的概念,它是指网络中利用应用软件完成一系列功能的活动,包含流程的概念。一个网络可以是一个大系统业务,业务也可以是具有层次的,其粒度与网络可靠性评价结果的使用者有关。不同业务中,流程和用户使用情况直接决定流量大小与时空分布状况。在假设不考虑环境应力的前提下,工作应力就是网络剖面的表现,即网络流量。本文中基于业务的网络可靠性试验流量生成模型如图1所示。

对网络流量的衡量一般使用三种方法[7-9]:端到端流(end-to-end traffic flows),链路利用率(link utilizations),以及应用数据包(application packet traces)。定义前两种流量为背景流量,应用数据包定义为前景流量。前景流量的生成基于对业务的描述模型,是一个模拟业务行为的过程,是可靠性试验评价的对象;背景流量是基于统计的重新过程,不是评价的对象,作为工作环境存在。两种类型流量对网络可靠性的影响各不相同,可以通过混合模型中各个参数的修改来适应不同网络可靠性试验中想定任务的需求。在模拟网络流量时,同时考虑前景与背景流量,即使用混合流量模型,对业务与流量分别进行描述。

2 多端业务生成

在网络业务内涵定义的基础上,在生成前景业务流量时,需要在应用层上考虑:业务端 IP、业务请求类型、业务流程行为、多端服务/思考时间、循环次数(持续时间)以及链路的背景流量。对一个多端网络服务的解析模型进行简化,得到描述多端业务流量生成的模型,如图2所示。

图2中一个 Tier表示的是一个端,对应的 1到 m 个状态分别是Q1、Q2、Q3和Qm,状态 Q 之间的箭头表示状态转移。用户行为基于会话,每一个会话都可以产生多个请求,每个请求之间的时间间隔定义为管理者思考时间 MTT(manager think time)。对于想定任务,返回队列的概率和前进到下一个队列的概率是固定的(或者服从一定分布),可通过统计得到,或假设多端业务中可以确定队列的转移行为。对于用户思考时间 UTT (user think time)来说,在第一个端 Tier1之前存在,可以将其他之后发生的队列中的服务时间看作是在“服务器”端的管理者的思考时间,处于思考时间的状态用Qt表示。

图1 网络可靠性试验混合流量生成模型

图2 多端业务流量生成模型

多端之间的转移过程实际上就是端到端之间的信息传输过程,对应网络不同应用协议的调用。该模型明确表明了业务流程特性,输入参数包括发送数据量、转移概率和思考时间分布。对于想定任务,转移概率与发送数据量可以确定;思考时间分布,可根据系统性能测试中对思考时间的统计数据进行拟合后确定。通过一个军事装备的物流与维修系统提供的统计数据,可以发现,大部分由用户操作引起的思考时间都是服从参数不同的正态分布或者多个正态分布的叠加的。

通过前景流量模型的建立,可以得到该模型的参数元素组合:

AppTraffici表示网络中第i个前景的多端业务,TierAddrj表示 m个端中某个端的 IP 地址,AppType代表每个端到端上的应用类型, Transfer表示该多端业务中信息流的转移,MTT 与 UTT 为每个端上的服务/用户思考时间,Time 表示业务持续时间(或循环次数),BackTraffic 表示每个端到端的背景流量(加入后成为混合模型,否则为前景业务流量模型)。

3 流量生产工具实现

前景流量:使用已有的应用层测试软件工具,对业务流程描述进行改进,使其符合网络可靠性试验的要求。在目前网络测试领域广泛应用的应用层测试软件 IxChariot 可从应用层行为的角度来模拟用户,属于端到端的网络吞吐量测试工具,但缺乏业务的完整生成能力。在 IxChariot 中,使用应用组(Application Group)功能描述一个想定的业务流程,在应用脚本中加入事件(EVENT)完成顺序执行的功能,对于思考时间模型,在每个脚本执行之前加入休眠(Sleep)时间,通过对时间分布的配置完成思考时间添加。

背景流量:基于ON/OFF源模型与R/S 估计算法生成背景流量。通过对开源软件D-ITG(Distributed Internet Traffic Generator)[10]在WINDOWS上的移植实现了基于自相似原理的背景流量生成。

4 案例研究

以战术互联网中的一部分单兵网络为依据,使用已有的作战任务,构建网络可靠性试验案例。网络拓扑如图3所示。

该网络对象包括三级网络,六个实体节点:节点2可使用增加相应链路上流量的方法进行模拟,蓝色节点为固定中继,红色节点(节点4)为簇首。不同的网络级别、簇首节点和其他节点的关系、固定中继的使用通过多网段设置,以及有线无线网络相结合的方式模拟实现。

在节点 1、2、3、4、5、6均部署 IxChariot 软件和D-ITG可执行程序作为流量产生工具。在节点 4、5、6均部署网络流量捕获软件 Wireshark,捕获试验数据。

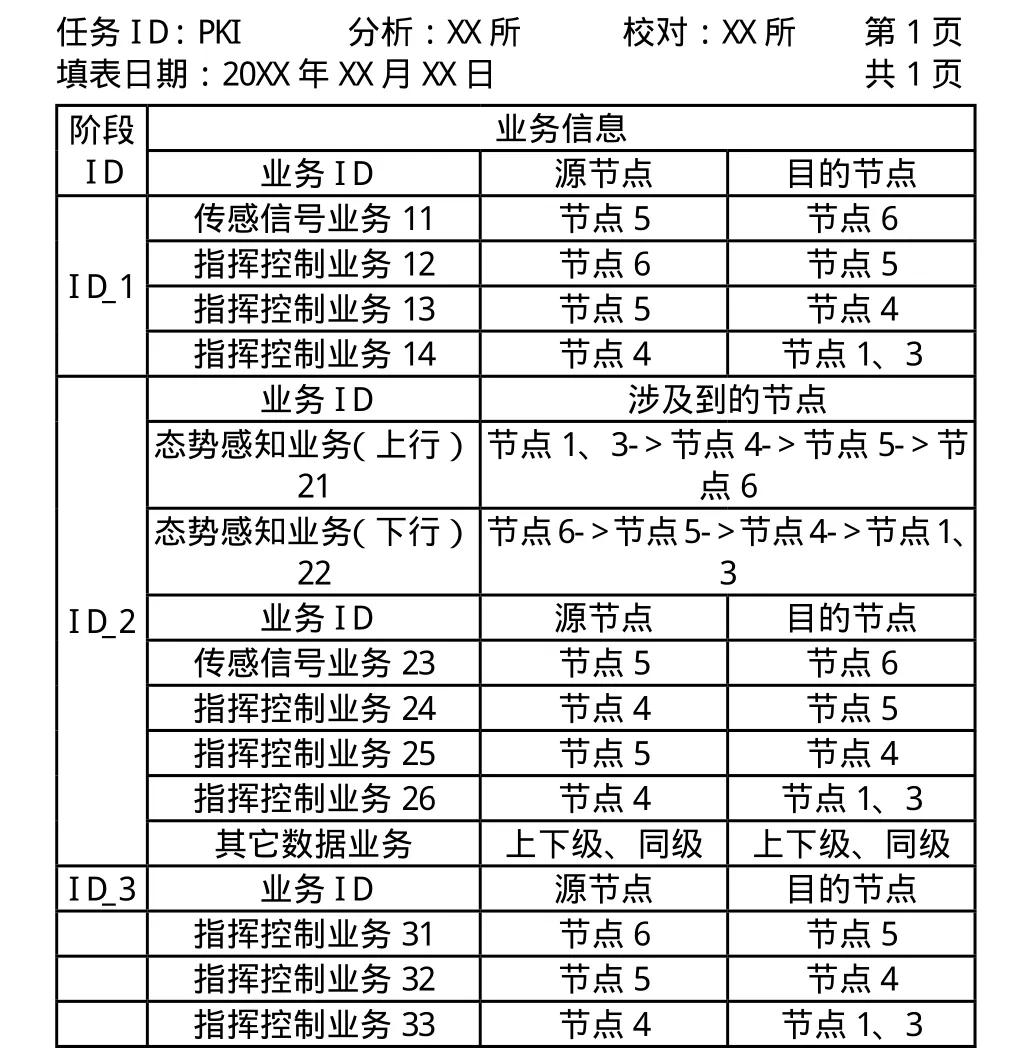

案例中想定任务为维和行动任务[11],该任务由加拿大、荷兰和瑞典联合执行。维和部队包围一个建筑物,并将该区域控制,直到联合国武器部队到达后解散。在任务的第一个阶段,网络中的节点 5 上安装有红外摄像头、气体传感器和无线通信链路,可以远程获得监视信息。这些信息通过安全链路发送到节点 6处,节点6处的执行官员确认任务目标。

任务的第二个阶段,单兵网络中的节点开始移动,并执行维和任务。单兵手中配备通信终端,可以获得广播信息,并及时反映自身的位置、状态和距离信息,同时可以随时获得上级的指挥控制 C2 信息。

图3 网络拓扑图

最后一个任务阶段,单兵网络中所有节点执行解散任务,听取上级指挥控制信息。

试验证明该网络流量具有明显的自相似形状。以 10秒为单位统计数据量,使用Matlab编程R/S 估计算法,对该处网络流量进行自相似分析,计算得到 H值:

理论值为0.7。

由于 R/S 对样本量的要求较高,这里仅适用 10 秒为单位进行统计,如果时间尺度变小,则结果会更接近理论值(见图4)。

由此证实了该方法的有效性,可适用于网络可靠性试验流量生成。可以准确描述前景网络流量,可灵活配置,适应新业务;能够重现整网流量,作为应力环境存在。

5 结论

本文基于业务的解释,借鉴经济学模型,提出网络可靠性试验中流量的生成模型,更有利于可靠性试验的开展。同时可看到,由于SDN网络的不断发展[12],对业务流程的分解更加容易,可直接通过网络控制器采集可靠性试验所需数据。但由于基于软件的可靠性试验流量生成工具在数据速率提高后,其生成效率成为了瓶颈。下一步需要对业务描述的通用性,以及基于硬件的流量生成工具上进行深入研究。

表1 网络可靠性试验任务信息表

图4 R/S计算H值结果

[1] Yang Chao,Zhu Zhengfu,Huangwei. Application of Simulation Technology in Reliability Measure of Ad Hoc Network [A]. ICRMS,2009:1137-1140.

[2] 陈卫卫.基于业务的通信网络剖面体系研究[D]. 北京:北京航空航天大学,2011.

[3] Botta A.,Dainotti A.,Pescape A.. Do You Trust Your Software-Based Traff c Generator[J]. IEEE Communication Magazine,2010,48(9):158-165.

[4] Qureshi J.H.. Generating Background Network Traff c for Network Security Testbeds[D]. Ames: Iowa State University. 2006

[5] Avallone S., et al. D-ITG Distributed Internet Traff c Generator[C]. USA: Proceedings of the First International Conference on the Quantitative Evaluation of Systems (QEST’04), 2004: 316-317

[6] Philippe Bogaerts. HPING tutorial[R]. 2003.

[7] OPNET Technologies, Inc.. Representing Network Traff c[R]. 2004

[8] 龚平,张卫国,顾晓鸣. 基于OPNET的宽带网流量建模研究及仿真[J]. 军事通信技术,2003,24(1):26-30.

[9] 伍春华. 因特网流量建模及其在网络仿真中的应用研究[D]. 长沙:中南大学. 2001.

[10] Botta A.,Dainotti A.,Pescape A.. Multi-protocol and Multiplatform Traff c Generation and Measurement[C]. INFOCOM 2007 DEMO Session, Anchorage (Alaska, USA),2007.

[11] Salmanian M.. Military Wireless Network Information Operation Scenarios[R]. Ottawa: Defence R&D Canada, 2003.

[12] Casado M. Architectural support for security management in enterprise networks[D]. Doctoral Dissertation, Stanford University, 2007.