基于动态蜜罐技术的虚拟网络设计

程静

基于动态蜜罐技术的虚拟网络设计

程静

(霍山县委党校信息化办公室,安徽六安237200)

通过利用蜜罐技术和网络扫描技术完成动态网络蜜罐的设计,以设计一个动态自适应虚拟网络系统为目标来实现对真实网络环境的虚拟模拟与动态信息收集,从而配置一个与实际网络拓扑结构十分类似的虚拟网络,用以诱骗攻击、转移攻击,对于消解黑客攻击带来的威胁、掌握黑客攻击特性与新型攻击方式很有帮助.

蜜罐技术;网络扫描技术;动态蜜罐网络;虚拟网络

信息技术和网络计算机的快速发展为国家经济发展和社会民生带来了众多便利,其积极的作用使得网络应用延伸到了人们生活与工作的各个方面,面对这种庞大的应用需求,加强网络安全建设工作势在必行.目前由于对互联网的发展与应用缺乏一劳永逸的管理手段,所以网络应用中安全问题较多,安全管理形势十分严峻,网络上运行的每一台电脑都有可能是被攻击的对象,造成个人信息泄露、经济损失甚至是危害国家安全.目前网络应用领域的安全防护措施多数是被动模式,应对众多黑客复杂多变的网络攻击显得十分吃力,尤其是在面对新型攻击时,更是显得力不从心,所以,积极引进高端网络安全技术十分必要.动态蜜罐技术是当前应用较为广泛的一种安全模式,对于指导当前网络安全建设研究、实践有积极意义.本文以目前网络安全管理中应用效果较好的基于网络扫描技术的动态蜜罐技术的设计、实现略作研究.

1 蜜罐技术与网络扫描技术

1.1蜜罐定义与分类

蜜罐技术是新近发展起来的应用全新安全理论“诱骗”的网络安全技术.虽然目前关于蜜罐技术的准确定义存在不少分歧与争论,但是从其功能和特性出发,可以总结为蜜罐是通过严密监控网络诱骗系统来模拟或者再现网络服务功能吸引黑客攻击,并对这些攻击行为与过程的特性进行分析,在此过程中对信息进行搜集、整合并对新攻击进行预警,可以有效延缓受到的黑客攻击或达到转移攻击目标的效果.从其应用价值和实践情况来看,蜜罐技术在筛选系统漏洞、编写新IDS特征库与分析分布式拒绝服务攻击方面的价值最大[1].

蜜罐根据交互程度可以分为低、高交互蜜罐两种,低交互缺乏提供真实操作的系统环境,主要通过脚本或者自身的小程序来模拟网络服务吸引攻击,具有低风险、部署便利、结构简单等特点,但是在应用效果方面不如高交互;高交互蜜罐与低交互正相反,它是基于真实的系统环境进行搭建,模拟给攻击黑客的是真实的网络服务,可以在分析黑客攻击的过程中对其运行动作进行全解析与学习,从而收集大量有效信息来延缓攻击或转移攻击对象,预警下一波攻击等,其学习能力十分强大,即使是对自己不了解的新型攻击方式也能够获取有效信息,不过应用风险较高,黑客可能会通过开放的系统去攻击其他系统.低交互蜜罐因为自身特性所提供的众多操作、服务都是虚拟性质的,因此,也被成为虚拟蜜罐,高交互正好相反,因为是基于真实的应用系统且需要应用到多个独立IP完成攻击吸引,所被称为物理蜜罐.在实际应用中,高交互因为真实模拟性质所以应用成本也非常高,虚拟蜜罐因为虚拟模拟在资源消耗、成本花费方面较低,维护和控制工作也简单,所以非常适合前期进行实践研究[2].

本文的基于网络扫描技术的动态蜜罐网络设计就是采用虚拟蜜罐构建欺骗性动态虚拟网络.低交互虚拟蜜罐框架的搭建主要采用源代码开放的“Honeyd”,Honeyd是尼尔·普罗沃斯所创建一种虚拟蜜罐框架,可以在目前在常用的Windows、UNIX系统上模拟运行400多种网络服务和上千台不同的计算机运行,通过在IP地址设置方面的虚拟模拟配合同样模拟的网络服务来完成诱骗[3].这种框架支持IP协议并按照配置对众多虚拟网络服务请求做出回应,其虚拟化的引擎操作能够更好的适应操作系统的个性化.这种虚拟框架的模拟并非是简单的模拟操作系统,而是以模拟网络堆栈,将交互限制在网络层,避免了攻击黑客进入系统的风险.

1.2网络扫描技术

动态蜜罐技术要模拟与真实状态十分相近的虚拟网络就必须全面了解真实网络的拓扑结构、节点设置、所提供的网络服务、操作系统平台情况与开放端口情况等,以这些真实存在的信息为基础对蜜罐配置数量、IP绑定、主机类型、操作平台、开放端口等进行虚拟模拟,并且随着网络环境的变化进行自动调整更新[4].为解决这些问题可选择网络扫描技术,目前网络扫描技术的应用主要以3种为主,分别是主机扫描、端口扫描、操作系统识别.本研究中主机扫描技术主要以Ping扫描、TCP-connect扫描为主;端口扫描技术主要以多端口TCP-SYN扫描、TCP-FIN扫描、TCP-XMAS扫描、TCP-Null扫描、UDP-扫描等为主;操作系统识别以主动式协议栈指纹分析技术为主,包括Windows Size探测、DF标志位监控、ISN采样、ICMP消息抑制和检查等,常见操作系统指纹统计表见表1.

表1 常见操作系统指纹统计

2 动态蜜罐网络的设计与实现

2.1动态蜜罐网络的设计

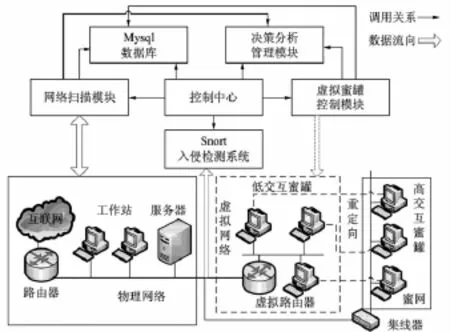

本研究应用网络扫描技术和蜜罐技术进行混合网络设计,以设计一个动态自适应虚拟网络系统为目标来实现对真实网络环境的虚拟模拟与动态信息收集,从而配置一个与实际网络拓扑结构十分类似的虚拟网络,在受到黑客攻击时能通过模拟网络服务和虚拟网络环境吸引黑客攻击,延缓攻击结构或者转移攻击对象,消耗攻击资源,并完成对攻击行为模式信息的收集,以便对攻击信息进行解读,从而更好的掌握黑客攻击的特性辅助网络安全建设与管理.根据设计思路,本研究设计的逻辑结构如图1所示.

在这个虚拟网络系统逻辑结构中,不同模块承担着不同的功能,通过协同合作完成运行.控制中心负责结构中不同模块之间的管理与协调工作,系统控制中心界面见图2.扫描模块是获得真实网络运行信息的主要途径,为虚拟模拟网络环境的完善与运行提供参考与帮助;数据库只要存储3方信息,分别是管理网络与虚拟网络的操作系统信息、端口情况与IP地址;Snort入侵检测系统对整个网络的数据流进行监控和记录,是重要的信息库,对于发现系统漏洞、总结黑客攻击特征等有着极为重要的价值;对入侵信息进行记录;策略分析管理模块对扫描策略和虚拟蜜罐配置策略进行管理存放,比如蜜罐配置数量与密度、扫描时间间隔等,作为开放模块,这一模块可以根据用户实际适应需求随时进行更新和修改;蜜罐管理模块通过对虚拟网络配置策略、扫描信息来完成蜜罐配置从而启动动态虚拟网络,实现动态蜜罐网络的管理.在设计的这个动态蜜罐网络结构中,工作流程如下:现扫描物理网络,收集拓扑信息;人然后根据收集信息以虚拟配置策略来启动虚拟网络;根据不定时/定时扫描完成虚拟网络的更新;Snort检测完成动态虚拟网络的实时修正与更新[5].

图1 虚拟网络系统逻辑结构

图2 系统控制中心界面

2.2动态蜜罐网络的实现与检测

动态蜜罐网络的实现需要做好蜜罐部署,其部署主要是通过利用混合蜜罐的空闲IP地址将其合理分布到现有的操作系统之中,降低虚拟网络受到攻击时真正主机遭受攻击的概率,这个分布问题并不难解决,最简单的是在虚拟机加入之后还保持操作系统分布.本研究用一个测试来验证,假设实际物理主机综述为NP,以Npoi表示特定系统环境下的主机数,将来需要布置虚拟机的IP总数为NFIP,闲置的其他用途的IP地址为NUIP,那么所需蜜罐数量为:

从黑客攻击的角度来看,系统会增加运行的蜜罐数量中主机数量.虚拟网络系统在不断的更新过程中完成这个计算过程,并根据需求变化情况完成对蜜罐数量的加减,所以有可能蜜罐会视需求被增添或者删除.考虑到各个主机的情况,蜜罐分配的端口很多采用平均设置方式,被部署在同样的操作系统内,这样可部署的物理蜜罐数量通常小于蜜罐数量,但是对于既定操作系统而言,物理蜜罐数量布置由它们自身的预计负荷所决定的.

重定向技术是在黑客攻击者不知情的情况下将其诱骗至蜜罐之中,通过在操作系统附近布置蜜罐来对各种行为进行定义、筛选并采取诱骗行为消解攻击风险,服务器对可疑行为重定向到蜜罐,对攻击者行为诱骗与迷惑,降低真实主机遭受攻击的概率[6].重定向过程中从数据库中检索重定向地址,每个蜜罐都设有最大合理连接数目对最大数目进行限定,其通过端口和物理蜜罐完成限定连接.大量的重定向连接与蜜罐数量相关,其连接数目为Ncoi,也可以作为系统接受的响应时间和入侵占用最长时间,重定向过程的连接数目为:

(2)式能够计算出单一物理蜜罐所能够重定向的最大连接数目.考虑到入侵会话的系统容量,物理蜜罐的数量部署也会出现相应变化,入侵者的数量也是重要考量因素,那么根据最大连接数目计算情况可以得到物理蜜罐数量的估算公式:

根据这一估算公式,物理蜜罐数量的确定就比较简单.根据实际应用情况,这种动态虚拟环境所提供的仿真模拟脚本本质上与其提供的仿真级别关系较大,有时候在高流量情况下,蜜罐服务器会满负荷运行,所以为了解决这个问题,通常采取备份蜜罐服务器和拒绝分流通信等手段解决问题.

针对设计的动态蜜罐网络通常要进行拓扑测试,此次设计在本院校园网的212.109.188.0~212.109.188.24网段内做拓扑测试,网段内13台主机,根据扫描结构,最终系统构建了7个蜜罐组成的动态虚拟网络,其扫描后得到的网络拓扑结构见图3.

图3 虚拟网络拓扑图

针对拓扑测试结构,本研究模拟了黑客网络入侵攻击的典型形式,安全漏洞测试仪选择Nessus,测试结果显示攻击被诱骗至蜜罐网关和虚拟机与IP地址,并且系统生成预警警报,攻击被延缓和转移,证实其能够有效运行.在Nessus启动后预警警报被汇总,除去端口之外,有攻击诊断和攻击地址汇总,这些都可以被网络管理员用于制作流量的综述视图,从而决定是否用来获得物理蜜罐日志以便得到可疑的交互信息的相信内容.

测试结果表明这个动态蜜罐虚拟网络的构建和应用是成功的,实现了和物理网络的无缝连接.不过,由于本设计以低交互蜜罐与网络扫描技术为主,所以主动扫描时内部流向消耗大十分明显,这也是本设计的一个缺点,不过以本设计为基础,今后可通过应用高交互蜜罐、被动扫描技术等消减缺点带来的负面影响,更好的完成虚拟网络结构的设置.这种应用低交互蜜罐的虚拟网络欺骗性不高,诱骗作用有限,对于高级黑客的入侵攻击无明显作用,所以,通过应用高低交互蜜罐、消解风险的形式来加强网络安全控制为未来一段时期内的重要研究课题[7],且如何增强系统自身的自动学习功能也是需要进一步加强研究的重要课题对象.

3 结语

动态蜜罐技术是当前应用较为广泛的一种安全模式,对于指导当前网络安全建设研究、实践有积极意义.蜜罐技术应用于网络安全防护有着积极意义,它通过与网络扫描技术的结合能够完成虚拟网络环境构建,从而通过动态蜜罐网络的架构对黑客入侵行为进行诱骗、转移,降低系统主机遭受攻击的风险,是当前网络安全领域加强应用研究的重要方向,对于下阶段进一步研究动态蜜罐技术的广泛应用有积极意义.

参考文献:

[1]金淦,张晶.蜜罐技术系统在局域网安全中研究与设计[J].信息与电脑:理论版,2010(3):84,86.

[2]潘立武.基于IDS和DM的Honeypot系统的设计[J].北京联合大学学报:自然科学版,2010,24(1):42-45.

[3]徐兰云,程京,邱飚.蜜罐系统中日志服务器的安全性研究及实现[J].湖南城市学院学报:自然科学版,2012,17(4):67-70.

[4]禹谢华.基于蜜罐技术的网络入侵检测系统协作模型的研究与实现[J].佳木斯大学学报:自然科学版,2012,27(6):860-863.

[5]冯度,孙星明,刘智勇.网络安全中的蜜网技术应用研究[J].科学技术与工程,2011,8(11):2858-2863.

[6]杜彦辉.利用蜜罐技术实现对互联网非法活动进行监控[J].中国人民公安大学学报:自然科学版,2013(4):78-80.

[7]隋京,黄晓峰.蜜罐技术及其在网络安全中的应用分析[J].信息网络安全,2010(12):30-32.

On the virtual network design based on dynamic honeypot technique

CHENG Jing

(Informatization office,The Huoshan County School Information,Liuan 237200,Anhui,China)

The paper proposed a way to use the honeypot technology and network scanning methods to achieve a dynamic network honeypot model,aimed to dynamically self-adapting to the virtual network system to imitate a model of the real network environment and gather the changing information.Such virtual network is quite similar to a real topology which is helpful to dodge against the threats and attacking from the hackers by way of diverting their attacks and learning their new way of attacking.

the honeypottechnology;network scanning technology;the dynamic honeypotnetwork;virtualnetwork

TP393.08

A

1007-5348(2014)04-0024-05

(责任编辑:邵晓军)

2013-10-26

程静(1981-),女,安徽霍山人,安徽省中共霍山县委党校信息化办公室讲师,主要从事计算机应用方面的教学和研究.