美军GIG基于VPN的作战网络域构建技术

王玉龙,曾梦岐

(1.海司信息化部,北京100041;2.中国电子科技集团公司第三十研究所,四川成都610041)

美军GIG基于VPN的作战网络域构建技术

王玉龙1,曾梦岐2

(1.海司信息化部,北京100041;2.中国电子科技集团公司第三十研究所,四川成都610041)

全球信息栅格(GIG)是美军正在建设的重要基础设施,其重要的功能就是实现各个军兵种的互联互通。GIG3.0中提出了作战网络域的概念,明确采用VPN隔离技术实现不同安全等级网络的互联。首先介绍了GIG不同版本间的演进关系,进而给出了GIG3.0的变化,包括网电联合作战区域和作战网络域的提出,重点阐述了OND与DISN的连接关系,以及OND的网络构成,最后列举了支撑OND的四种关键VPN技术。

全球信息栅格3.0 作战网络域 虚拟专网

0 引 言

全球信息栅格(GIG,Global Information Grid)是美军正在建设的重要基础设施,是美军为了确保信息优势,实现网络中心战而制定的最优先计划,是未来美军实现信息优势、决策优势和全面主宰的重要基础。

美军在2000年将GIG定义为“全球互联的、端到端的、能根据战斗人员、决策人员和支援人员的要求来收集、处理、存储、分发和管理信息的信息能力及相关过程和人员的集合”。当前GIG已完成方案论证、体系结构设计,进入到建设实施阶段,目前正重点实施IPv4到IPv6过渡、GIG带宽扩展(GIGBE)、联合战术无线电系统(JTRS)、转型通信卫星(TSAT)等工作。2008年,在海军副司令Nance Brown的带领下,美军开始了“GIG2.0”的理论研究工作。2010年美军开始提出GIG3.0(全球信息栅格,Global Information Grid)[1]。在GIG3.0中,美军明确提出了作战网络域(OND,Operational Network Domain)的概念,并提出了四种构建作战网络域的VPN技术。

1 GIG3.0变化

1.1 明确网电空间下运行能力的10条要求

美国防部指出,要确保GIG在网电空间的安全可靠运行,必须充分认识其在网电空间运行的任务需求及面临的网电威胁。为此,GIG3.0明确了提高GIG在网电空间下运行能力的10条要求[2]:

1)必须使联合部队司令官(JFC)在网电空间具有与陆、海、空、天同样的指挥控制能力。

2)网电空间的指挥控制是在该域实施各项行动的基础。

3)运行、防御、攻击和利用是网电空间的四条行动主线,其中网络防御起到决定性作用。

4)必须使作战指挥人员充分理解和掌握网电空间。5)网电空间作战必须与物理域作战紧密结合。6)必须推动网电空间域非动能打击手段的发展。7)必须深化作战需求以推动网电空间体系结构的完善。

8)网电空间作为唯一的一个人工域,JFC能够而且必须在某种程度上参与其决策制定、行动指导及风险挑战,同时不影响其对GIG其余部分的职责。

9)相关信息是对作战产生影响的关键因素,而非提取的字节数。

10)网络通常都存在脆弱性,断开连接并不是一个好方法,必须积极应对网电攻击。

1.2 提出GIG网电联合作战区域

与1.0版、2.0版相比,3.0版体系结构新增了网电联合作战区域(Cyber JOA,Cyber Joint Operations Area)[3]。确定了执行网电空间作战与防御任务的网络区域,设计并提供动态网络防御平台来辅助计算机网络攻击与防御,允许指挥官感知环境、制定决策、指挥作战并评估风险。同时,明确了GIG的网电空间运行和防御能力要求、涉及的关键网络和系统,以及动态网络防御、网电攻击和网络应用等关键能力;明确了网电空间司令部(CYBERCOM)和各军种相关机构在GIG范畴内的网电空间作战职责;以及明确了网电联合作战区域的特征为[2-3]:

1)定义了友军作战网络域,重点关注作战和防御任务。

2)提供了动态网络防御平台,并便于实施计算机网络攻击(CAN)和计算机网络利用(CNE)。

3)对联合部队指挥和控制非常关键的系统和网络来定义网电联合作战区域。4)由现有条令和政策管理网电联合作战区域。5)使指挥官可以感知环境、做出决定、指导作战和承担风险。

6)要求网电空间司令部和各军种在联合作战区域中执行其广泛的GIG职责。

1.3 联合作战需要解决的三大问题

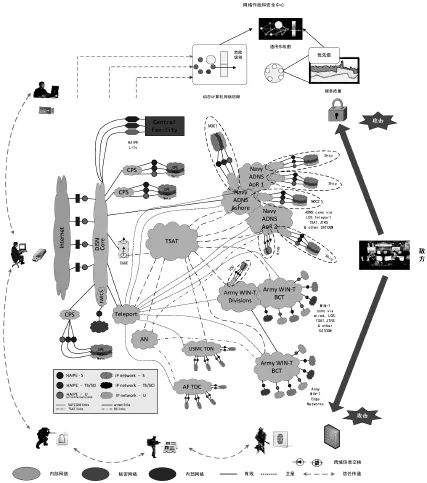

根据对美军GIG3.0最新进展的理解,联合作战需要解决的三个重要问题(见图1):

图1 联合作战需要解决的三大问题Fig.1 Three problems of joint operations

1)不同部门之间的信任传递(美军所谓的域联盟,COI,Community Of Interest)。

2)企业化网络中不同安全域之间网络融合和信息交换的安全(多级安全,MLS,Multi-Level Security)。

3)联合作战下的安全态势感知与融合(计算机网络防御态势感知,CND SA,Computer Network Defense Situation Awareness)。

1.4 提出作战网络域概念

在GIG3.0中,美军还提出了“作战网络域”的概念[3]。作战网络域由NIPRNET虚拟专用网、SIPRNET虚拟专用网、联合C2虚拟专用网和IC虚拟专用网构成,如图2所示。

图2 作战网络域的构成Fig.2 Operational diagram of the network domain

2 作战网络域OND

2.1 虚拟安全飞地(VSE)

作战网络建立在基于IPsec的虚拟安全飞地(VSE,Virtual Security Enclave)上。

IPsec是IP Security的简称,是一系列支撑IP层数据报安全交换的协议族。IPsec已经广泛应用于实现安全可靠的虚拟专网(VPN)。IPsec提供用于保护秘密数据的COTS/GOTS加密能力。每个飞地是一个需要各自基础设施的单独网络。

虚拟安全飞地的组件如图3所示,包括:

1)网络飞地(Network Enclave):包含单独安全域的被保护网络环境(如SECRET//REL USA)。

2)应用服务要点(ASP,Application Service Point):一系列的服务器用于一个单独的飞地以提供应用服务(如Web,E-Mail,COP之类)。

3)客户服务要点(CSP,Custom Service Point):飞地的用户接口。

4)客户服务VPN:使用NSA授权的IPSec加密来保护用户的数据(第一层封装)。

5)受保护的内部网络VPN:保护网络免受内部威胁,如恶意入侵者,高危应用,或者是系统漏洞。

ASP防火墙:保护IPsec加密机免受DoS攻击,并且添加附加的鲁棒性用于公共网络基础设施的跨域应用服务使用。

图3 虚拟安全飞地的组件Fig.3 Assemblies of virtual security enclave

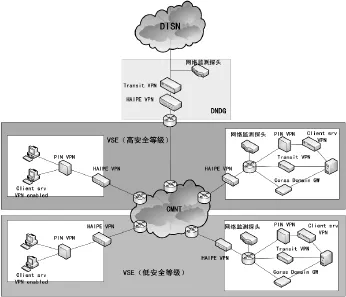

2.2 应用连接关系

OND与DISN的连接关系如图4所示,包括物理连接关系和逻辑连接关系。各个战区划分各自的OND,每个OND内通过不同灰度区分不同的VSE;每个OND通过DNDG与DISN实现物理连接;每一个VSE通过VPN方式与NIPRNET和SIPRNET等实现逻辑连接;一个OND内的VSE之间通过Blackcore连接[4]。

图4 OND与DISN的连接关系Fig.4 Connection of between OND and DISN

2.3 OND的构成

OND的隔离分为3层。

第一层是black core,使用HAIPE对传输数据进行加密。

第二层是brown core,使用IPSEC划分不同的AVE(使用PIN VPN),由于不同的AVE由不同的密级,例如NIPRENT AVE是非密,SIPRENT AVE是秘密的,秘密AVE内部需要加密,因此,对第二层来说,有加密数据和非密数据,所以是brown core。

第三层是SSL/TLS VPN,它实现不同终端之间的数据隔离,尤其是MEC终端,同时运行多个不同密级的客户端,需要不同客户端之间的隔离。(我们认为,这里是client service IPSEC VPN)。

根据对GIG3.0的理解,形成的OND网络拓扑图,如图5所示。

2.4 虚拟专用网飞地的VPN

VSE使用了4种VPN,分别是HAIPE VPN(1型/高安全性网络协议加密)、Transit VPN、PIN VPN和Client Service VPN。

1)HAIPE VPN。HAIPE VPN是第一层VPN,采用IPSEC ESP技术,多个HAIPE VPN组成black core(黑核),保护数据传输。不具有分级分域的功能[5]。

图5 形成的OND网络拓扑Fig.5 OND network topology

2)Transit VPN。Transit VPN是MPLS的VPN的一种过渡VPN,用于解决不同MPLS VPN之间的互通。因为OND和DISN各自规划自己的MPLS VPN,它们之间的互通时需要transit VPN交换路由,建立新的VPN。

3)PIN VPN。PIN VPN是第二层VPN,对应的网络层次在brown core层,主要的作用是根据不同的网络隶属关系(例如SIPRNET,NIPRNET,C2等),在OND内划分多个AVE,具有分级分域的功能,每个AVE之间通过PIN VPN隔离[6]。由于不同密级的AVE可能加密,可能不加密(SIPRENT的AVE是加密的,NIPRNET的AVE是不加密的),因此,对于PIN VPN来说是“棕色”。PIN VPN不采用加密技术实现隔离。

4)Client Service VPN。Client svc VPN(我们理解是SSL/TLS VPN)是第三层VPN,它实现不同终端之间的数据隔离,尤其是MEC终端,同时运行多个不同密级的客户端,需要不同客户端之间的隔离。当终端是属于秘密的AVE,则Client svc VPN需要对数据加密,如果是非密的AVE,则Client svc VPN不对数据加密。

2.5 黑核

GIG网络建设中,一般采用HAIPE加密机(TYPE 1)构建虚拟安全飞地(VSE)。HAIPE加密机基于数据的安全属性将GIG系统的分为两个部分:

1)明文网络(PT)-用户数据没有经过IP加密(红网)。

2)密文网络(CT)-用户数据经过IP加密(黑网)。

在GIG建设中,HAIPE加密机是实现组网的安全网关设备,GIG理想的模式时所有的红网(PT)均汇集到黑网(CT)。

美国政府提出了“高保障lP密码机互操作规范HAIPE IS”标准。

黑核模式借助HAIPE完全隔离了红黑网络,各个分离的黑网也将随网络的部署慢慢融合成单一的“黑核”。最终形成黑核和围绕黑核的若干受HAIPE保护的红网组成。隔离原理如图6所示。

图6 红黑隔离的原理Fig.6 Principle of isolation

红网和黑网均可采用标准的路由协议,通过HAIPE提供的对端发现技术、安全路由技术实现红、黑网络的安全互联。

3 结 语

文中研究了美军GIG3.0的最新理念,给出了网电空间下运行能力的10条要求,重点研究了作战网络域(OND)、敏捷虚拟飞地(AVE)、虚拟安全飞地(VSE)等新技术。总体来讲,美军采用逻辑隔离的VPN技术构建基于任务的作战网络,以保护作战网络域的网络基础设施,并支撑以作战司令部为中心的赛博空间作战。

[1] 曾梦岐,谭平嶂,陈剑锋.美军GIG3.0进展研究[J].信息安全与通信保密,2011(12):11-15.

ZENG Meng-qi,TAN Ping-zhang,CHEN Jian-feng. Study on Development of US Military GIG 3.0[J].Information Security and Communication Privacy,2011(12): 11-15.

[2] RANDY C.GIG 3.0 Design Factors[EB/OL].(2013-10-10)[2013-12-12].http://info.publicintelligence. net/USPACOM-GIG.pdf.

[3] 谢晓霞,宋海燕.全球信息栅格建设对我军的启示[J].电子科技,2007(01):4-8.

XIE Xiao-xia,SONG Hai-yan.The Enlightenment of Our Army by the Global Information Grid[J].IT Age, 2007(01):4-8.

[4] 王宇弘.全球信息栅格信息保障(上)[J].电子产品世界,2006(19):6-10.

WANG Yu-hong.Information Assurance of Global Information Grid[J].Electronic Products,2006(19):6-10.

[5] 卢山,鞠茂光,晏庆.全球信息栅格及军事应用启示[J].通信技术,2010,43(12):2-7.

LU Shan,JU Mao-guang,YAN Qing.Study on Global Information Grid and Military Enlightenment[J].Communications Technology,2010,43(12):2-7.

[6] 王强,陈剑锋,王剑锋.双云安全计算架构[J].信息安全与通信保密,2012(04):16-20.

WANG Qiang,CHEN Jian-feng,WANG Jian-feng.An Architecture for Secure Cloud Computing[J].Information Security and Communications Privacy,2012(04):16-20.

WANG Yu-long(1973-),male,bachelor, engineer,majoring in information technology.

曾梦岐(1981—),男,硕士,工程师,主要研究方向为信息安全。ZENG Meng-qi(1981-),male,M.Sci., engineer,mainly engaged in information security.

VPN-based Operational Network Domain of GIG for US Armed Forces

WANG Yu-long1,ZENG Meng-qi2

(1.Information Department of Navy Command,Beijing 100041,China; 2.No.30 Institute of CETC,Chengdu Sichuan 610041,China)

GIG is the key defense infrastructure of US armed forces under construction,which aims to achieve the connection of each US armed force.The concept of Operational Network Domain proposed in GIG 3.0 indicates the adoption of VPN technique in implementing the inter-connection and inter-oporability of networks with different security levels.This paper introduces relationship of the three GIG versions, and gives the highlights of GIG3.0,including Cyber Joint Operations Area and Operational Network Domain.The connection of OND and DISN and the network constitution of OND are emphatically addressed. Finally,the four VPN techniques in support of OND are described.

GIG3.0;OND;VPN

TN918.8

A

1002-0802(2014)02-0167-05

10.3969/j.issn.1002-0802.2014.02.010

王玉龙(1973—),男,学士,工程师,主要研究方向为信息技术;