效用法在网络安全策略方案评价过程中的研究

陈 明

(漳州职业技术学院 计算机工程系,福建 漳州 363000)

0 引言

网络安全评价[1]通常是根据网络体系结构和网络安全发展形势的具体情况来进行的,对一个机构来说,解决自身网络安全[2]的首要问题就是掌握网络系统当前与未来可能存在的风险,充分评价这些风险可能带来的威胁与影响的程度,对网络安全策略进行设计部署或者进行适度调整.

网络安全评价可以发生在每个网络安全体系设计的开始或者是在每个动态周期的结束和起始的临界位置.在动态周期结束的时候通过对当前的网络现状的风险进行重新评价,找出网络中有多少可能的威胁,考虑到抵制网络的所有威胁来保护网络系统的安全是理想的,但是安全的成本并不是廉价的,安全和网络性能之间也需要平衡点,因此要做到全抵制是不现实的.所以需要找到一套可信度高的评价方法来对网络安全策略进行评价,其主要的目的就是为了要发现网络安全问题的重点,及时对下个防御周期的策略进行调整,做到防御有重点,有针对性.

1 效用理论

在选取网络设备的时候人们主要总是从产品的性价比这个参数来进行相互比较.同样的对于网络安全策略方案[3]的选取也可以采用一定的方法来进行判断比较.在网络安全方案选取中主要的判断依据有:安全、风险和代价三个指标.

安全是指对一个网络进行实际安全需求(包括性能、结构、稳定、应用等)进行研究.

风险是指对网络面临的威胁及可能承担的风险进行定性与定量相结合的分析.

代价是指解除风险达到网络安全所要付出的代价或者不进行安全防护所产生的损失后果,这里面包括为提高整个网络安全性而牺牲网络高效性能的代价,风险导致的价值损失以及后期为维护整个安全体系所要付出的成本代价.

在选取网络安全策略的时候总是会遇到如何判断什么样的安全策略是可行的;花费多大的代价去的安全效果才是合适的;如何在多个执行的网络安全策略方案中选择最优的方案等问题.要解决这些问题的关键是控制好安全、风险和代价这三者的关系.安全策略的实施可以提高网络系统的安全性能,降低网络面临的风险,但需要增加网络的成本代价.因此应该为这三者在网络安全体系中寻找出动态平衡点,根据机构自己本身的业务需求和承受能力来制定规范和措施,确定符合机构本身实际需求的安全策略,以使网络能够安全、稳定、高效的工作,在进行网络安全策略方案选优的时候可以使用基于效用理论[4]方法进行选取.

在经济学上所谓的效用,就是指一个人在占有、使用、消费某种商品或接受某种服务时而得到的快乐或满足程度[5].这种满足程度是在得到消费后人的一种主观感受,一种满足感.在效用理论中可以用效用函数[6]对效用作出数量化表示.因此在效用理论里的效用函数可以定义为:集合N上的实函数μ(x)满足条件μ(x)≥μ(y)⟺x≥y,则称μ(x)为集合N上的效用函数.根据效用理论消费者在得到物品消费之后满足程度会得到提高,因此效用函数μ(x)是自变量x的单调递增函数,但是这样的递增特性并非在整个自变量的区间内都作单调递增,效用理论存在着边际问题.

效用理论中的边际是指自变量每增加一单位的消费所引起满足程度减小的临界状态.

边际效用[7]MU是指消费者增加一单位物品的消费所带来的总效用满足程度的增加量.

总效用TU是指消费者消费物品得到的总体满足程度.

效用函数在非边际区间时是单调递增函数,当自变量变化范围到达边际区间的时候效用函数成为单调递减函数,这就是边际效用递减规律在起作用,在效用理论中边际效用递减规律是指消费者在连续地消费某种物品时,随着物品消费量的增加,消费者从物品消费中得到的边际效用反而是递减的.边际效用递减规律因该满足:若x1,x2∈M(M为边际区间集合)时,且x2>x1,则μ(x2)-μ(x1)<0,若上述效用函数μ(x)存在二阶导数,则上述效用函数的特性可以综合表示为:μ′(x)>0;μ″(x)<0.

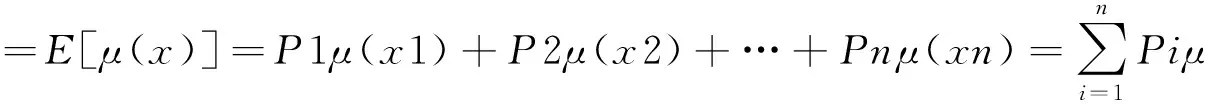

2 基于期望效用函数的网络安全策略评价

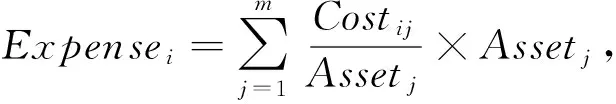

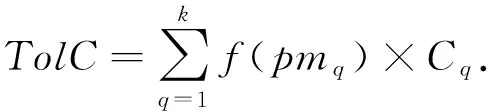

在经过网络风险[9]评价之后,应该确立起网络体系中的保护对象和存在的风险,根据确定的这些对象当出现有多种可选安全策略可以抑制某种风险的时候,可以采用基于期望效用函数数学模型来进行分析选取.假设网络中存在的风险对象集合用一系列有序对表示为D={(R1,M1),(R2,M2),…,(Ri,Mi),…,(Rn,Mn)},在这个序对中Ri(i=1,2,…,n)表示网络中存在可能发生的风险,Mi(i=1,2,…,n)表示Ri(i=1,2,…,n)触发的可能性.假设网络安全事件发生所导致的损失代价和网络资源[10]价值之比表示为Portioni=Costi/Asseti,(i=1,2,3,…,n,),其中Costi是表示网络中某种风险导致的损失代价,Asseti表示根据网络风险评价时所确定的需要保护的某个网络资源的价值,那么网络中触发安全事件发生的某个风险Ri(i=1,2,…,n)对第j个网络资源所产生的损失代价与价值之比表示为Portionij=Costij/Assetj,其中(i=1,2,…,n;j=1,2,…,m,).

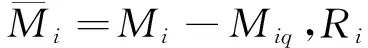

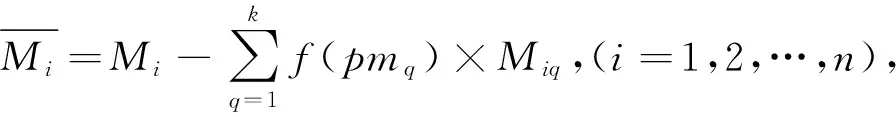

3 基于满足度的多安全策略的评价

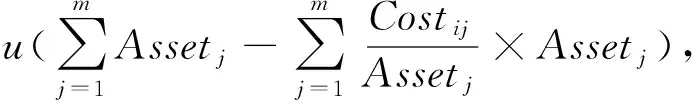

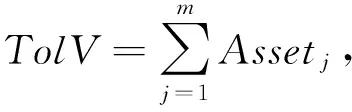

在评价不同网络安全策略好与坏的时候,可以采用基于付出代价后的满足度[11]来进行衡量,期望效用函数模型可以用来作为衡量的工具使用,u(x)为网络安全策略实施的期望函数,x是为实施网络安全策略需要付出的代价,在x的自定义域内,满足度会随着x的变化而变化,计算一组安全策略实施所具有的期望效用值,就可以来表征出满足度,期望效用值哪个比较大,就用来说明该组策略方案较优,值得采用.通过比较某组安全策略实施前后的期望效用值,该值如果递增,则说明应该采取该组安全策略,因此对于采用u(x)作为满足度的表征量而言,在整个网络安全体构建过程中应该是动态单调递增.

对网络实施安全策略之后,如果风险Ri(i=1,2,…,n)发生,得到的效用函数为

4 结论

在出现多网络安全策略选择时应该在网络安全评价的基础上给予网络安全策略的评价之后再作出选择.不建议对所有的策略都进行实施,而应该考虑基于代价和作用效果的比较,进行安全策略的优化选择.

[1]杨武俊.于模糊综合评判的网络安全评价[J]. 网络安全技术与应用,2010,(10):20~22.

[2]龚 瀛,栗勇兵,董启雄. 网络安全评价指标体系的建立[J]. 科技信息,2009,(27):48~48.

[3]王伟林. 校园一卡通网络安全策略设计与实施[J]. 中国教育,2013,(9):58~59.

[4]查京民,林金明,姜敬波. 基于效用理论的建设—移交项目风险分担研究[J]. 城市轨道交通研究,2012,(10):28~31.

[5]李秀兰. 效用理论及其应用[J]. 山东师大学报(自然科学版) ,2001,16 (3):354~356.

[6]张鸿雁,岳 妍. 典型效用函数下最优投资消费问题[J]. 统计与决策,2007,(20):18~20.

[7]宋亚楠,仲 茜,刘 斌. 基于边际效用函数的网络资源调度[J]. 电子学报,2013,(4):632~638.

[8]林玉蕊. 期望效用函数理论及其应用[J]. 大学数学,2008,24 (2):171~173.

[9]王 军,刘利军. 计算机网络风险分析与防范对策[J]. 信息通信,2013,(8):137~138.

[10]谢泽奇,张会敏. 基于SSLVPN技术的校园网资源远程访问系统[J]. 电脑知识与技术:学术交流,2012,(9):6004~6007.

[11]耿秀丽,褚学宁,张在房. 基于顾客需求满足度的产品总体设计方案评价[J]. 上海交通大学学报,2009,(12):1923~1929.