一种电子商务网站抵御分布式拒绝服务攻击的方案

■赖叶蕾 叶 晰 温州医科大学信息与工程学院

电子商务指的是利用简单、快捷、低成本的电子通讯方式,买卖双方不谋面地进行各种商贸活动。然而随着网络技术的发展,拒绝服务攻击也越来越成为电子商务网站始终如挥之不去的梦魇。

一、分布式拒绝服务攻击的实施原理

拒绝服务攻击(DoS)一般可以被归纳为两大类。第一种DoS攻击主要是利用网络协议漏洞、操作系统或应用软件的缺陷来达到攻击的目的,如比较有名的pingofdeath攻击。第二种是攻击者直接向目标机器发送大量精心伪造的数据包,其主要目标往往是目标系统中最稀缺的资源,如内存,CPU或者网络带宽等。此类型的拒绝服务攻击一般被称为泛洪(flooding)攻击,如SYN-Flood攻击就是属于此类攻击。

二、分布式拒绝服务攻击的危害性

拒绝服务攻击威胁着因特网上所有类型的服务,DNS服务器也不例外。与DNS服务器相关的攻击也可以分为两种。第一种情况是以DNS服务器为攻击目标,即攻击者直接向DNS服务器发送大量的DNS查询请求或其他无用的UDP流量进而影响DNS服务器的正常工作。防御这种蛮力攻击的简单有效的方法是使用Cluster集群技术进行负载平衡,这也是众多世界级公司惯用的抵御DoS攻击的措施。第二种DNS相关攻击更为精巧和策略性,攻击者往往利用DNS服务器来放大攻击流量(也就是所谓的DNS放大攻击或反射攻击)。其基本原理是攻击者发送一个伪造的DNS询问请求给DNS服务器,而这个DNS询问请求的源地址被设置为目标地址(即被攻击者地址)。由于DNS应答数据包的字节数远大于DNS询问数据包,故无形中攻击流量被放大了。因此DNS放大攻击会不但会耗尽被攻击者的下行带宽,也会消耗被利用DNS服务器的上行带宽。由于攻击流量会被放大,故一个攻击者可以轻易的耗尽带宽比自己大数倍的目标机器的带宽。

三、DNS放大攻击的防御措施研究

一个有效的防御方案的主要任务是在可承受的计算能力和内存消耗下,能区分出正常的DNS应答数据流量和攻击流量。具体来说,正常情况下发送的DNS询问请求数据包和收到的DNS应答数据包都是对应的(当然未必是一一对应,由于某些请求可能未得到回应,故请求数据包的数量一般大于应答数据包,但真实的应答数据包必然有相对应的询问数据包),而当攻击发生时被攻击机器将会收到大量没有相应发送请求记录的应答数据包(我们可称这些数据包为未配对数据包),这些数据包就可以被标志为可疑的数据包。

我们使用snort来监视进出机器的DNS询问请求和应答数据包。同时我们使用PHP语言编写了一个DNS放大攻击检测软件DDAA(Detecting DNA Amplification Attacks)来实时处理我们捕获到的数据并把这些信息存放到数据库中,其中我们根据端口53来区分是否是DNS数据流量。其次我们可以把机器接收到的DNS应答数据包按照其特征可以被划分为正常或可疑。

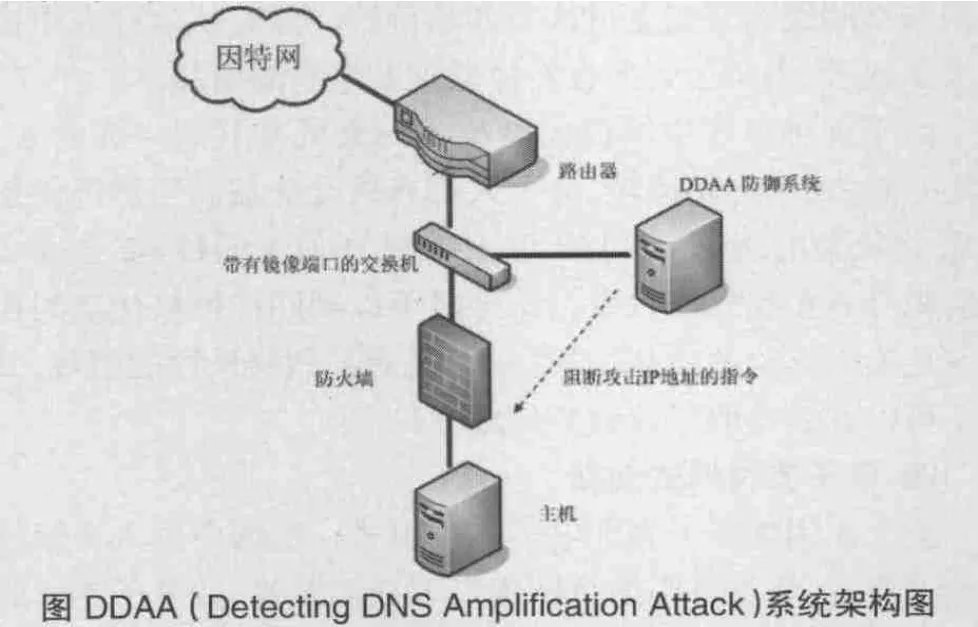

下图显示了我们提出的防御方案的总体架构。简而言之,当DDAA引擎检测到DNS数据包时先判定数据包是询问请求包还是应答包(可根据源端口和目的端口来判定)。如果是询问请求数据包,DDAA会把该包的信息写入数据表,并供以后查询。当确认是应答数据包后,DDAA会在数据库表中寻找与之匹配的询问请求数据包。如果未能在相应时间段内(如5秒内)查询到与之匹配的请求数据包,则可判定该应答数据包为可疑数据包。当可疑数据包的数目超过一个阀值后,如下图所示,DDAA将会产生一个警报信号并改写防火墙的设置来阻塞来自该IP地址的所有数据。DDAA软件中的所有参数设置(如阀值等)都可以根据系统管理员的安全策略而动态的变化。

为了评估本方案的识别攻击的准确度,我们按照图1架构了系统并模拟了攻击。根据我们前面所述的场景,攻击者伪造了DNS请求数据包并发送给本地DNS服务器,以便产生DoS攻击。此场景下受害者可以是DNS服务器本身或者是其他网络里的机器(只要DNS请求数据包里的源地址设为受害者地址即可)。当攻击者的攻击达到一定强度(即警报数超过一定阀值),DDAA会向防火墙发出信息,以阻塞该IP地址对系统的攻击。一个指示防火墙阻塞IP地址202.116.64.106的命令如下:

iptables-IRH-Firewall-1-INPUT-pudp-s202.116.64.106-m-tateNEW-mudp-sport 53-j REJECT

四、结束语

分布式拒绝服务攻击(DDoS)严重威胁了电子商务网站的正常运作。本文中我们主要讨论了基于DNS放大的DDoS攻击的产生机理,并提出了一种新颖,有效和易实现的方法来减低此种攻击对客户机的危害。部署本方案可以较好的保护本地DNS服务器和主机,可以把攻击带来的损失降低到最小,从而提高了电子商务活动的安全性。

[1]谢逸等.“新网络环境下应用层DDoS攻击的剖析与防御”.《电信科学》,2007年01期,89页-93页.

[2]李目海.“基于流量的分布式拒绝服务攻击检测”.华东师范大学,2010年博士论文.