移动通信中认证机制的比较研究

刘颖

(中国移动通信集团辽宁有限公司鞍山分公司,辽宁 鞍山 114009)

1 移动通信的发展分析

随着移动通信技术的迅速发展,在移动通信领域中出现了越来越丰富的业务种类。这些新兴的业务对移动通信中的信息安全提出了更高的要求。对于移动用户和网络运营商来说,安全是其中至关重要的问题,其中身份认证是保证系统安全的关键。同时,认证协议是确保服务正常进行的必要进程。在移动通信系统中,认证协议是保证通信双方的合法性和证实其它参与者的身份的。

2 IS-95和3G接入认证机制的比较研究

2.1 匿名性。IS-95和3G在匿名性问题上是相同的,都是利用临时移动用户身份(TMSI)识别用户。临时移动用户身份(TMSI)仅在用户注册的位置区域或路由区域有局部意义。在该区域外,它应附加一个适当的位置区域标识或路由区域标识以避免TMSI的不确定性。在永久的和临时的用户身份之间的联系由用户在其中注册的拜访位置寄存器保存。

2.2 认证机制。IS-95系统和3G系统所采用的认证机制是不一致的。IS-95和3G系统的认证机制分别如下所述。

2.2.1 IS-95的认证机制。IS-95系统提供网络对移动台的单向认证。一个成功的认证需要移动台和基站处理一组完全相同的共享秘密数据。现有的规范中定义了两种主要的认证过程:全局质询/应答认证和惟一质询/应答认证。全局认证在移动台主呼、移动台被呼和移动台位置登记时执行,又称为共用RAND方式。惟一认证由基站在下列情况下发起:全局认证失败、切换、在语音信道上认证、移动台闪动请求、SSD更新。上述认证都采用共享秘密的质询/应答协议。在全局认证中网络端需要执行3项校验:一是校验RANDC;二是校验AUTHR;三是校验COUNT。只有3项校验均通过,才允许移动台接入。

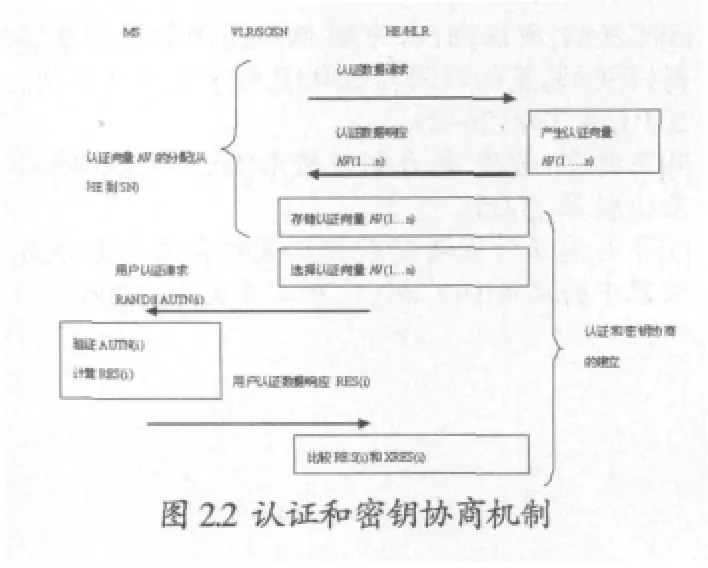

2.2.2 3G的认证机制。3G系统的认证机制是用户和网络之间的相互认证,通过用户和网络显示自己知道存储在用户的USIM和归属网络中的AuC中的秘密密钥K来认证。认证和密钥协商的基本前提是:用户与其归属网络HE共享密钥K;用户信任其归属网络;用户的HE相信VLR/SGSN能够安全的处理认证信息;HE与VLR/SGSN之间的通信链路足够安全。整个认证与密钥协商协议由两个过程组成:认证向量产生过程和认证与密钥协商过程,3G的认证机制如图2.2所示。

认证向量的产生过程如下图所示:

图2.3描述了在HE/AuC中产生认证向量的过程。

认证和密钥协商:这个过程的目的是为了在用户和网络之间相互认证,并创建在VLR/SGSN和USIM之间的加密和完整性密钥。在这个认证过程中,USIM验证使用认证向量的新鲜性。收到VLR发送的认证请求数据后,用户的响应如图2.4所示。

用户首先计算出SQN,然后USIM计算出XMAC=f1K(SQN||RAND||AMF)和在 AUTN中包含的MAC比较。然后,USIM验证收到的序列号SQN在正确的范围之内。如果USIM认为序列号不在正确的范围之内,它就发送包括合适的参数的同步失败消息给VLR/SGSN,并放弃这个过程。同步失败的消息里包含参数AUTS。

2.3 加密机制。在加密机制方面,IS-95系统和3G系统也不一样。IS-95和3G系统的机密机制分别如下所述。

2.3.1 IS-95的加密机制。语音加密机制:IS-95系统中语音加密是通过长码掩码PLCM进行PN扩频实现的,终端利用SSD-B和CAVE算法产生专用长码掩码、64bit的CMEA密钥、32bit的数据加密密钥。终端和网络利用专用长码掩码来改变PN码的特性,改变后的PN码用于语音置乱,进一步增强了IS-95空中接口的保密性。信令信息加密:为了加强认证过程和保护用户的敏感信息,需要对信令信息的某些字段进行加密。终端和网络利用CMEA密钥和CMEA算法来加密/解密空中接口的信令信息。用户数据保密:ORYX是基于LSFR的流密码,用于用户数据加密,由于出口限制,密钥长度被限制在32bit以内。ORYX被证明是不安全的。

2.3.2 3G的加密机制。3G系统的加密机制采用了以分组KASUMI为基础的专用加密算法F8算法,该算法在ME和RNC之间的专用信道上应用。在完成了用户鉴权认证之后,在移动台生成了加密密钥CK,用户就可以以密文的方式在无线链路上传输用户信息和信令信息。发送方采用了分组密码流对原始数据加密,采用F8算法,接受方接收到密文,经过相同过程,恢复出明文。算法的输入参数是长度为128bit的加密密钥CK、32bit的帧号COUNT、5bit的链路身份指示BEARER、1bit的上下行链路指示DIRECTION和16bit的密钥流长度LENGTH,其中,当消息从移动台传到RNC时,DIRECTION的取值为0,反之为1。基于这些输入参数,算法产生输出密钥流块,用于加密输入明文产生输出密文块。

2.4 数据完整性机制。IS-95系统没有采用数据完整性机制,而3G采用了以分组KASUMI为基础的数据完整性算法F9算法。

在3G中,采用了消息认证来保护用户和网络间的信令消息没有被篡改。发送方将要传送的数据用完整性密钥IK经过F9算法产生的消息认证码MAC,附加在发出的消息后面。接受方接收到的消息,用同样的方法计算得到XMAC。接收方把收到的MAC和XMAC相比较,如果两者相等,就说明收到的消息是完整的,在传输过程中没有被修改。利用F9算法进行数据完整性保护方法。

2.5 其他安全认证机制。在终端和用户身份卡方面,IS-95系统没有采用用户身份卡,安全参数和算法存储在终端。而3G采用了USIM卡,并且终端和USIM卡分离,由USIM卡存储用户身份和主密钥。

结论

本文针对移动通信中的身份认证协议开展了工作。分析了移动通信环境的独特性,讨论了移动通信中身份认证协议应该具有的安全性要求。详细分析了基于IS-95标准的移动通信系统和第三代移动通信系统的身份认证协议流程,重点对这两种认证机制进行了比较研究。

本文的工作主要体现在:在信息威胁和信息安全的基础上简单介绍了信息安全技术;在简单介绍认证和密钥协商协议,认证协议的安全性要求和安全性分析方法以及密码学的基础上对认证协议做了概述;对IS-95系统和3G系统的安全接入认证机制进行了全面、系统的比较研究。

目前,对3G接入认证方案的研究还处于试验阶段,是否存在更好的认证协议来进一步提高3G接入认证的安全性,同时认证效率又不会有明显的增加,如果采用公钥体制,能否最大限度的减少移动用户端的计算量,同时安全性又不会降低,这些都是应该继续研究的课题。

[1]杨义先,钮心忻.无线通信安全技术[M].北京:北京邮电大学出版社,2005,105-108,118-122.

[2]3GPP TS 33.102,3G Security:Security Architecture.

[3]3GPP TS 33.120,3G Security:The principle and the object.

[4]毛光灿.移动通信安全研究[D].重庆:西南交通大学,2003.