基于双随机相位加密技术的图像隐藏方法*

马左红,华文深,李晓明,张 悦

(1.军械工程学院 光学与电子工程系,河北 石家庄 050003;2.中国人民解放军73101部队,江苏 徐州 221000)

引 言

自1995年Refregier和Javidi提出双随机相位加密技术以来[1-2],基于光学理论与方法的光学加密技术和信息隐藏技术以其并行性和多自由度等特点获得了极大的发展。光学加密的本质就是通过一定的光学变换扰乱原图像的波面或光强分布,实现图像数据的加密。光学加密技术可以通过计算光的干涉、衍射、滤波、成像、全息等过程,对涉及的波长、焦距、振幅、光强、相位、偏振态、空间频率及光学元件的参数等进行多维编码,具有多维、大容量、高鲁棒性、难以破解等诸多优势。这种加密方法存在的一个弊端是加密结果是随机噪声,容易引起攻击者的注意,进而被攻击。信息隐藏是将机密信息隐藏于另一非机密的文件内容之中。其形式可以为任何一种数字媒体,如图像、声音、视频或一般的文档等等。信息之所以能隐藏在多媒体数据中是利用了多媒体数据的冗余性和人眼或人耳对信息的掩蔽效应。这种方法的优点是监测者或非法拦截者难以从公开信息中判断机密信息是否存在,难以截获机密信息,从而能保证机密信息的安全。这种技术的缺点是一旦被攻破,其隐藏的内容将完全公开化。综合上述两种方法的优缺点,采用双随机相位加密技术对图像进行加密,将加密结果隐藏在另一幅非加密图像中,同时使嵌入信息的宿主图像没有明显的降质。通过计算机仿真,证明该方法实现过程简便,具有较好的鲁棒性和抗攻击性能。

1 双随机相位加密技术

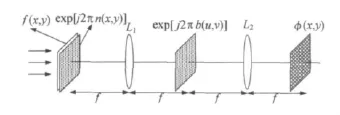

Refregier和Javidi在1995年提出的双随机相位编码方法[1-3],最初用于图像信息的加密,整个加密系统由一个4f系统和分别位于输入平面和傅里叶频谱面的相位掩膜构成,用准直相干光照射位于输入平面的原始图像f(x,y),原始图像信息在空间域受到随机相位函数exp[j2πn(x,y)]的调制,经过傅里叶变换在频率域再受到随机相位函数exp[j2πb(u,v)]的调制,然后再经过一次傅里叶逆变换在输出平面得到加密结果。n(x,y),b(u,v)分别表示两个均匀分布于[0,2π]的独立白噪声,加密过程如图1所示。

其加密过程用公式可表示如下:

式(1)中,FT表示傅里叶变换,IFT表示傅里叶逆变换。

解密过程是加密过程的逆过程,解密时将加密的结果φ(x,y)置于4f系统的输入端,把加密过程中频域上相位掩膜的复共轭exp[-j2πb(u,v)]作为解密密钥放在傅里叶频谱面,输出平面上得到的复振幅分布为f(x,y)exp[j2πn(x,y)],用CCD来探测这个复振幅分布就可以得到原始图像f(x,y)。当f(x,y)为复函数时,还必须知道空域解密密钥,才能正确解密f(x,y),解密过程如图2所示。

图1 双随机相位加密示意图Fig.1 Schematic of double random phase encryption

其解密过程用公式可表示为:

双随机相位加密技术的两个相位掩膜由于其完全随机性,使得非法复制、仿造密钥几乎成为不可能,具有较好的安全性。由于其具有并行、高速、安全、成本低等特点,故一经提出就受到了广泛关注[5,7]。

图2 双随机相位解密过程Fig.2 Schematic of double random phase decryption

2 加密图像隐藏方法

取加密图像φ(x,y)作为隐藏的对象,设宿主图像(预备隐藏加密信息的图像)为C(x,y),传送结果图像(已经隐藏加密信息的图像)为I(x,y),隐藏算法可表示为[4,6]:

式(3)中,α为比例系数。α的选择既要保证隐藏信息的不可见性,还要保证结果图像对退化的“鲁棒”性。双随机加密的结果图像是平稳分布的白噪声,它虽然在视觉效果上有一定的下降,但只要α选取合适,就能在保证图像效果的同时隐藏加密信息。

恢复图像的方法与二次相位解密的方法基本相同,对传送图像进行傅里叶变换后,与频域掩膜的复共轭exp[-j2πb(u,v)]相乘,将相乘结果进行逆傅里叶变换后,再与exp[-j2πn(x,y)]相乘,所得结果就是恢复图像。为进一步降低宿主图像对恢复图像的影响,现提出如下改进方法,即将宿主图像单独放在解密系统的输入面进行一次运算(类似于对宿主图像进行一次加密操作),然后用恢复图像减去宿主图像的运算结果,就得到噪声很少的恢复图像。

3 仿真与分析

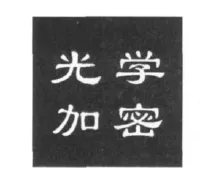

文中以256×256的灰度图像“光学加密”作为被保护的对象,如图3所示;以256×256的灰度图像“lena”作为隐藏信息的载体图像,如图4所示。采用双随机相位加密技术得到的加密结果如图5所示,可以看出,最后的加密图像已呈噪声分布,完全无法从中得到原始图像的任何信息。

图3 隐藏信息Fig.3 Hidden information

图4 宿主图像Fig.4 Original host image

图5 加密结果图像Fig.5 The encrypted image

按照式(3)将图5所示的加密结果隐藏到图4所示的宿主图像中,分别取α为0.3,0.6,0.9时,得到的传送图像如图6所示。

图6 将图5隐藏后的结果图像Fig.6 The resulted image with Fig.5

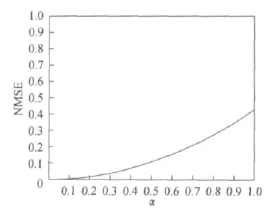

可以看出,在加入隐藏信息后,宿主图像并没有产生明显的降质。为了评价宿主图像的降质效果,引入归一化均方误差(normalized mean square error,NMSE)定义如下[1]:

式(4)中,f(i,j)为原图像幅值分布,fD(i,j)为加入隐藏信息的宿主图像的幅值分布。

NMSE随α的变化曲线如图7所示。

由图7可以看出,NMSE随α增大时并没有出现明显的增大,取α=0.3时的传送图像[图6(a)]进行信息隐藏。

恢复图像时,采用二次相位解密的方法,得到的恢复图像如图8(a)所示,可以看出虽然可以得到原来的加密图像,但还是存在较严重的噪声,采用文中提出的改进方法,得到的恢复图像如图8(b)所示,可以看出,恢复图像的质量得到了明显的改善。

为了客观地评价图像解密效果,引入峰值信噪比(peak signal-to-noise ratio,PSNR)来评价解密结果的质量,PSNR 定义如下[1]:

图7 NMSE随α的变化曲线Fig.7 Change of NMSE withα

式(5)中,P 表示原图像的最大幅值,f(i,j)为原图像的幅值分布,fD(i,j)为解密图像的幅值分布,M、N表示图像的维数。式(5)的单位为dB。

根据式(5)分别计算上述两幅解密图像的PSNR,采用二次相位解密方法恢复的图像的PSNR为31.699,而采用文中提出的改进方法得到的恢复图像其PSNR达到了65.313。由式(5)可知,PSNR值越大,就代表失真越小,因此可得出图8(b)的恢复效果比图8(a)好得多。

图8 恢复图像Fig.8 Recovered image

另外,对该方法的鲁棒性[6,8-9]进行了讨论,首先对嵌入加密结果的图像进行剪切实验,对图6(a)左上角的200×200的矩阵赋零,得到图9(a)所示的结果;然后对其进行图像恢复,得到的恢复结果图像如图9(b)所示。再对图6(a)加入系数为0.2的椒盐噪声,如图9(c)所示;对其进行恢复得到的恢复结果如图9(d)所示。

由图9可以看出,该方法在对宿主图像进行剪切和加椒盐噪声后,仍然能够得到较好的恢复图像,说明该方法具有较好的抗剪切能力和抗噪声能力。

4 结 论

文中利用水印技术的相关理论,综合光学加密技术和信息隐藏技术的优点,提出用双随机相位加密技术对秘密信息进行加密,然后将加密信息隐藏到另一幅公开图像中,达到了很好的隐藏效果,不易引起攻击者的注意,能够有效增强加密图像的抗攻击性能。同时提出了一种图像恢复的改进方法,使图像的恢复效果获得了明显的改善。计算机仿真验证了该方法能够有效地抵抗剪切和噪声干扰等攻击,展示出了良好的鲁棒性。该方法实现过程简便,安全性高,具有较好的实用价值。

图9 不同情况下图像恢复结果Fig.9 Recovered images in various case

[1]彭 翔,位恒政,张 鹏.光学信息安全导论[M].北京:科学出版社,2008.

[2]KISHK S,JAVIDI B.Information hiding technique with double phase encoding[J].Applied Optics,2002,41(26):5462-5470.

[3]吴克难,胡家升,乌 旭.信息安全中的光学加密技术[J].激光与光电子学进展,2008,45(7):30-38.

[4]王 林,郭建涛.基于混沌序列的加密图像隐藏方法[J].现代电子技术,2004,23(8):102-104.

[5]邓晓鹏.基于不对称非标准傅里叶变换的光学图像加密[J].应用光学,2007,28(3):262-264.

[6]郭建涛,乔月凤.一种有效的加密隐藏算法[J].光电子技术与信息,2005,18(6):66-69.

[7]GLÜCKSTAD J.Optical encryption and decryption method and system:US,6907124[P].2005-06-14.

[8]杨晓苹,翟宏琛,梁艳梅,等.基于二元相息图的信息隐藏[J].光电子·激光,2008,19(1):111-114.

[9]孙刘杰,庄松林.基于加密傅里叶变换全息印刷防伪技术研究[J].光学仪器,2006,28(1):69-73.