基于图像特征的彩色图像防拷贝水印算法

张君捧,吕红丽,张明玉,耿淑娟

(1.山东建筑大学信息与电气工程学院,山东 济南 250101;2.山东建筑大学山东省智能建筑技术重点实验室,山东 济南 250101)

0 引言

随着信息技术的迅速发展,数字产品的版权问题面临着严峻的挑战,数字水印技术,成为版权保护的有效工具[1-2]。拷贝攻击属于非授权嵌入攻击,对手从合法含有水印的图像中提取出水印并将其复制到一件不含水印的目标图像中[3-4]。这种攻击能够实现,原因在于,嵌入图像的消息确实是真实的,但其隐藏图像却不对。为抵抗这种攻击,收方必须能够对整个水印消息进行验证,包括其同含水印图像间的关联性。

目前,研究抗拷贝攻击水印的文献较少,以往的抗拷贝攻击主要思路是用数字签名的方法[5-7],但由于所采取的哈希函数自身的唯一性,会导致待嵌入水印的文件哪怕发生一个微小的变化,签名结果就会失效,这就要求含水印图像不能经受任何一点攻击。而通常只要在视觉容许的范围内,对于一定程度的JPEG压缩和噪声是可以存在的。这就需要水印对拷贝攻击本身较敏感,同时,还可以容许一定范围的修改,而这往往又是签名方法难以实现的。此外,文献[8-9]提出用独立分量分析(ICA)的方法产生图像签名,与水印一同嵌入到灰度图像中,并采用ICA技术进行检测,取得了较好的效果。但上述文献仅仅适用于灰度图像。

本文针对彩色图像,提出一种基于图像特征的水印嵌入方法,可以通过水印嵌入后图像特征的变化来确定是否存在拷贝攻击。实验表明,该方法能够有效地抵抗拷贝攻击。

1 水印的产生

1.1 图像特征提取

把能够惟一表征原始图像的特征信息作为水印嵌入到原始图像中,通过水印嵌入前后特征信息的变化可以有效检测出拷贝攻击。图像特征信息的选择应该考虑两个方面:1)唯一性:即不同的图像其特征应该是不同的。2)容错能力:即要考虑水印嵌入对图像特的影响,保证水印嵌入前后的特征是不变的。

通常获取图像特征的方法,是直接从图像中选择一些重要的区域作为图像特征,例如图像的边缘和纹理等,从边缘信息或纹理中找出相对稳定的特征点[10]。Barr John等人曾指出,图像DCT的低频系数经过二值化处理后可以惟一表征该图像[11]。本算法中采取了这一方法来提取图像特征信息,能够满足图像特征的唯一性,同时,鉴于容错性的考虑,算法中首先对图像进行YUV分解,从色度信号提取特征分量,嵌入到亮度分量中,由于亮度信号Y和色度信号U、V是相互分离的,使得嵌入水印后提取的特征所受到的嵌入影响尽可能小。

图像特征信息提取算法大致描述如下:

(1)将载体图像尺寸缩放为原图像大小的1/4,并从RGB色彩模式转换为YUV色彩模式,提取U分量。在这里首先对载体进行尺寸缩放,主要考虑后续生成的图像特征矩阵不应该太大,否则嵌入到载体图像中必定会影响其不可见性。

(2)对U分量进行分块DCT变换,分块大小为8×8。

(3)对每一分块DCT变换的系数进行Zig-zag重新排序,取前四位低频分量,然后把各块所得系数合并为矩阵A。

(4)对矩阵A进行二值化处理得到矩阵B,矩阵B即为提取的图像特征信息。二值化的处理方法很多,大体分为两类:全局阈值算法(如otsu算法)和局部阈值算法(如niblack)。在这里选取了niblack方法,经实验验证,该方法具有速度快、效果好的优点。

1.2 混沌加密

为了增加安全性,需要对提取的二值特征矩阵B进行加密处理。Logistic映射是一类非常简单却被广泛研究的混沌动力系统[12],可用非线性差分方程来描述:

Logistic映射的混沌区域为3.569945672…<μ≤4,该映射对初值具有极度敏感性。当μ=4时,Logistic混沌序列的均值为0.5,相当于随机序列,可通过简单的四舍五入即可把实值混沌序列转换为二进制“0”和“1”序列S,然后与特征矩阵B按位进行异或操作可实现对特征矩阵B的混沌加密,加密的结果C即作为水印嵌入到载体图像中。由于混沌序列对初值具有强烈的敏感性,在不知道初值的情况下,盗版者即使提取了特征信息也无法生成嵌入的水印,即使能够提取水印也无法获取原图像的特征信息。因此通过混沌加密会进一步提高安全性。

2 水印的嵌入与提取

2.1 水印的嵌入

载体图像的特征分量由其U分量的低频部分构成,考虑到嵌入算法对图像特征的影响应尽可能的小,因此在水印嵌入时,考虑嵌入在Y分量中。同时,由于小波变换良好的空间—频率局部特性和与人眼视觉相符的变换机制,水印嵌入算法选择在小波域的中频,以保证水印的不可见性及鲁棒性,并且,对水印嵌入的强度可进行自适应调整。

假设X是原始宿主图像,大小为N×N,W为待嵌入的水印,大小为M×M,假设N=2t×M,其中,t为整数,通常t≥4,则水印嵌入算法可大致描述如下:

(1)把原始彩色图像从RGB空间转换到YUV空间,提取Y分量,对Y按照8×8的大小进行分块,对每一块进行一级DWT变换,小波函数采取Haar小波,得到四个系数矩阵A、H、V、D分别表示小波变换后的低频、水平、垂直和对角线的小波系数。本文在每一个8×8分块的一级小波分解的水平系数H中嵌入水印。

(3)在H矩阵的副对角线上选择一嵌入位置,假设选中的系数为x(i,j),按如下方式嵌入水印:

①当嵌入的水印比特为0时,比较x(i,j)与均值 E,若 x(i,j)≥E,则不作修改;若 x(i,j)<E,则调整 x(i,j),调整的方法是 x(i,j)=x(i,j)+P,再比较 x(i,j)与均值 E,若 x(i,j)≥E,结束,否则继续调整过程,直到满足 x(i,j)≥E。

②当嵌入的水印比特为1时,比较x(i,j)与均值 E,若 x(i,j)≤E,则不作修改,否则调整 x(i,j)使x(i,j)=x(i,j)- P,再比较 x(i,j)与均值 E,若 x(i,j)≤E,结束,否则继续调整过程,直到满足x(i,j)≤E。

(4)重复(2)、(3)直到所有的水印比特都被嵌入到8×8的分块中。

(5)进行小波逆变换得到嵌入水印后的Y分量,然后从YUV色彩模式变换回RGB模式,即完成了水印的嵌入过程。

2.2 水印的提取

水印的提取是水印嵌入的逆过程,该算法在提取水印时不需要原始图像,因此可实现水印的盲提取。

(1)把嵌入水印的彩色图像从RGB空间转换到YUV空间,从中提取Y分量,对Y按照8×8的大小进行分块,对每一块进行一级Haar小波分解。

(3)若水印嵌入位置的小波系数为x'(i,j),则比较 x'(i,j)与均值 E,若 x'(i,j)≥E,则水印比特为0,否则为 1。

(4)重复以上(2)、(3)直到所有8×8块中的水印比特都提取出来,构成水印向量。

(5)如上提取出来的水印为混沌加密后的信息,采用相同的混沌序列对提取的水印按位进行异或操作,可实现混沌解密,即获得嵌入的原始图像特征信息。

(6)采用归一化相关系数(NC)检测提取水印与原始水印间的相似性。

式中:NL为水印总长度,⊕表示异或,w和w'分别为原始水印和提取的水印,0≤NC≤1,NC值越大,表明两者之间的相似度越大,NC=1时,表明两者完全相同,NC值大于给定的阈值,即可确定水印的存在,本试验中,选取阈值为0.7。

3 实验结果分析

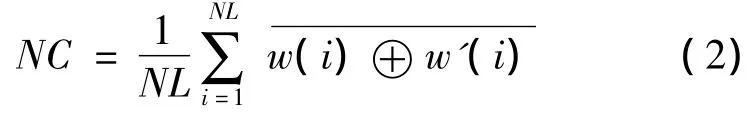

根据上述算法,在MATLAB平台上搭建一个数字水印系统进行仿真。试验中的载体图像是尺寸为1024×1024的彩色图片,图1为实验结果。

图1 实验对比结果

图1a、d分别是原始图像和嵌入水印后的图像,从人眼视觉上来看感觉不到二者的差异,而计算含水印图像的峰值信噪比为PSNR=39.860dB,通常只要PSNR>30dB,人的视觉就很难感到图像质量的变化。可见该算法具有较好的不可见性。图1c、e分别是嵌入的水印和提取的水印,经计算,两者的相似度NC=1,说明二者完全相同。图1b是提取的原图像的特征信息,图1f为解密后的特征信息,两者相似度NC=1,可见,该算法可以很好的实现水印的嵌入与提取。

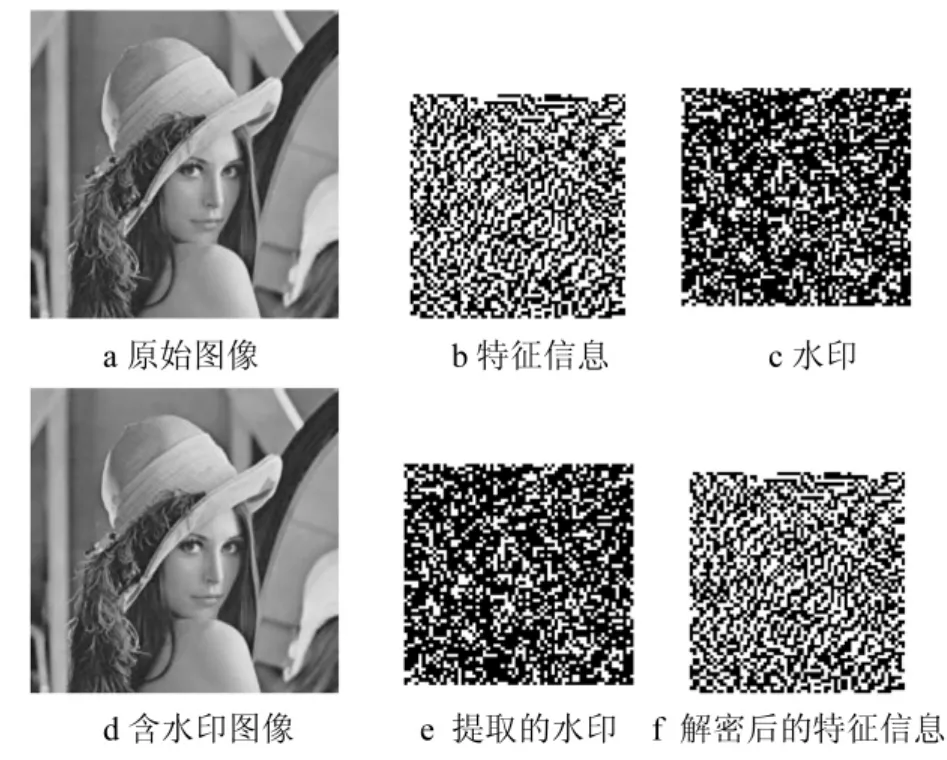

(1)常规图像处理攻击测试

为了检验水印嵌入算法的抗干扰性能,参考常用的攻击形式,对水印图像进行了各种攻击,包括噪声、滤波、剪切、旋转,JPEG压缩,如图2所示。同时采用归一化相关系数NC来衡量水印的相似度。为方便讨论,这里暂不考虑混沌加密,即把特征信息作为水印嵌入图像。表1给出了在不同攻击下提取的水印NC值。其中,NC1为提取的水印与原始水印之间的相似度,NC2为提取的水印与重新计算的含水印图像的特征信息(w″)之间的相似度。

图2 攻击后的含水印图像

表1 不同攻击下提取的水印图像的NC值

由表1可见,该算法对于叠加高斯噪声,高斯滤波,剪切、JPEG压缩均有较好的鲁棒性,而且在这些攻击下,所提取出来水印相似度NC1均高于文献[9],表明该水印嵌入算法具有良好的抵抗常规攻击的能力。要注意的是,不同攻击下的NC2值都要小于NC1值,其主要原因是,尽管该算法已经尽量避免了水印的嵌入对图像特征的影响,但是,各种攻击对含水印图像提取特征信息还是会有一定的影响,尽管如此,表中NC2值也足以表明该算法良好的抵抗攻击的能力。另外,算法在几何旋转方面的性能并不是很好,同时,当旋转角度增加时,提取的水印与原水印的相似度会进一步降低,但在旋转角度小于10°时,其NC1和NC2值都是可取的,而文献[9]中并没有对旋转情况下的相似度进行分析。

(2)拷贝攻击测试

拷贝攻击是指将合法水印嵌入到非法的载体图像中。在本实验中,假定攻击者可以通过含水印的图像与原始图像进行某种操作(如差值法)获取到合法的水印。试验中,首先获取Lena彩色图像的特征信息作为合法水印,并且将该水印嵌入到了非法的图像中,并选取以下八副图像做为非法图像实施拷贝攻击,如图3所示,然后分别从这8幅非法图像中提取特征信息和水印。表2给出了从这些非法图像中提取水印的NC值。

表2 从非法图像中提取的水印图像的NC值

图3 非法图像

从表2可见,把合法的水印嵌入到非法的图像中,并通过合法的方法提取出水印,经测试,提取的水印与原始水印之间相似度NC1值均为1,若由此确定水印图像是安全的,则不能检测出拷贝攻击。表2中给出的NC2值,为提取的水印与含水印图像特征信息之间的相似度,因为载体图像已经被更换,导致含水印图像的特征信息发生了很大变化,通过实验计算两者的相似度均在0.5左右,远小于阈值0.7,因此,虽然通过NC1值不能够检测出拷贝攻击,但可以通过NC2值判定所提取的水印并非属于该载体图像,即检测出发生了拷贝攻击。

实验表明该方案具有抵抗常规攻击的能力,通过对两个相关系数的检测,也能较为有效地抵抗拷贝攻击。相对于文献[9]采用汉明距离来检测拷贝攻击的方法,本方法显然更简单有效。

4 结论

本文提出的基于图像特征的水印方法,通过在MATLAB平台上进行仿真,实验结果表明,该算法对噪声攻击、JPEG压缩、滤波和剪切等常规图像处理攻击具有较好的鲁棒性,同时能够有效地抵抗拷贝攻击。该水印算法有如下优点:(1)适用于彩色图像,特征信息由载体图像色度信号的DCT低频系数的二值化获得,该特征信息能够唯一的表征图像。(2)特征信息进行混沌加密,进一步增加其安全性。(3)在图像亮度分量Y的DWT中频系数进行水印嵌入,以此减小嵌入过程对特征信息的影响,并且嵌入参数可调。(4)提取水印不需要原始图像,可实现盲提取。此外,如何增强水印抵抗几何旋转等攻击的能力,将是以后进一步探索的方向。

[1]孙圣和,陆哲明.数字水印处理技术[J].电子学报,2000,28(8):85-90.

[2]林晓丹.用于版权和内容认证的音频水印[J].计算机应用,2010,30(8):2269 -2271.

[3]DING Y Y,ZHENG X S,ZHAO Y L.A video watermarking algorithm resistant to copy attack[C]//.ISECS,Guangzhou:IEEE,2010,70:289 -292.

[4]KUTTER M,VOLOSHYNOSKIY S,HERRIGEL A.The watermark copy attack[C]//.Proc of the SPIE,Security and Watermarking of Multimedia ContentsⅡ,San Jose:CA,2000,3971:371 -380.

[5]易翔,王蔚然.彩色图像多签名水印算法的研究[J].电 子 科技 大 学 学 报,2005,34(5):665-668.

[6]周永磊,王京春.结合数字水印和签名的二值图像内容验证[J].计算机工程与应用,2004,40(15):56 -58.

[7]孙圣和,陆哲明,牛夏牧.数字水印技术及应用[M].北京:科学出版社,2004:378 -379.

[8]LIU J,HU H B,SUN J D.A copy attack resilient blind watermarking algorithm based on independent feature components[J].Lecture Notes in Computer Science,2005,3497:777 -782.

[9]HU H B,HUANG Y,LIU J.An ice-based watermarking scheme resistant to copy attack[C]//IEEE Int Workshop VLSl Design &Video Tech,2005:154 -157.

[10]王兴元,石其江.基于图像特征和超混沌迭代的图像认证算法[J].计算机研究与发展,2005,42(11):1896 -1902.

[11]BARR J,BRADLEY B,HANNIGAN B T.Using digital watermarks with image signatures to mitigate the threat of the copy attack[C]//Proc of ICASSP’03.Hong Kong:IEEE Press,2003:69 -72.

[12]李宗成,赵庆利.一类时滞差分方程中的混沌[J].山东建筑大学学报,2009,24(3):224 -228.