非对称保密传输安全网关研究

王军民东软集团股份有限公司 北京 100094

0 前言

本文在深入研究的基础上,对电子文件在涉密网络中的传输提出一套可行的方案,该方案对于国家秘密电子文件密级标志技术的研究,可以提供一定的参考。

1 非对称保密传输安全网关可行性分析

1.1 基于标签的安全电子文件系统技术分析

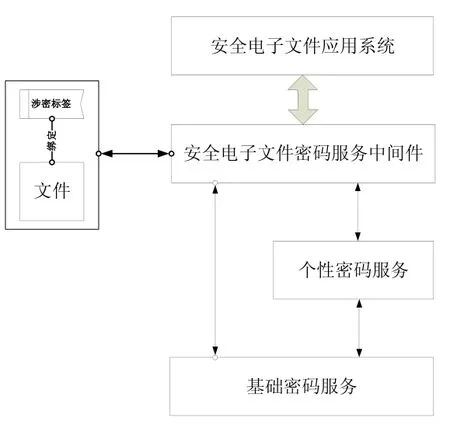

基于标签的安全电子文件系统包括应用系统、中间件、基础密码服务和个性密码服务,如图1所示。

标签和文件是中间件的操作对象,标签与文件存在惟一绑定关系。其中,文件保存内容信息,标签提供对文件的安全控制。

中间件对标签进行验证、解析和处理,根据标签属性的指示,调用相关的密码服务,完成对文件的加密、解密、签名、验证、印章处理、水印处理、指纹识别等密码操作。其中,加密、解密、签名和验证操作由基础密码服务完成,印章处理、水印处理、指纹识别等操作由个性密码服务实现。

图1 安全电子文件系统组成

1.1.1 基于标签技术的安全机理

在基于标签的安全机制中,安全电子文件由文件和标签两部分组成。文件是指原始文件或对原始文件经过密码处理后的结果,标签是原始标签或对原始标签经过密码处理后的结果。在安全电子文件全生命周期中,文件和标签存在惟一绑定关系。标签只能由中间件进行处理。标签有标签头和标签体组成,标签体可加密。在本研究中关键要确保安全电子文件的安全性,所以数字签名、数字水印技术则尤为重要。

1.1.1.1 数字签名

在非对称保密传输安全网关中,数字签名可以确保安全电子文件的完整性、真实性、防伪造、防抵赖、防重放攻击的作用。

数字签名的方案有多种,包括但不限于如下方案:

(1)基于离散对数的数学签名方案;

(2)基于椭圆曲线的数字签名方案(ECC);

(3)基于身份的数字签名方案;

(4)代理签名方案;

(5)盲签名方案;

(6)群签名方案;

(7)多重数字签名方案。

在本研究中,我们推荐使用基于椭圆曲线的数字签名方案,因为ECC较RSA等算法而言,密钥短、安全性高,耗费计算机资源更小。

1.1.1.2 数字水印技术

数字水印技术必须具备较强的稳健性、安全性和透明性。本文中数字水印技术包括:文本水印技术、音频数字水印技术、视频图像水印技术。在涉密网中进行非对称传输时,安全电子文件可以是文本、图像、音频格式、视频图像。

(1)文本水印技术

针对文本水印,可以采用行间距编码、字间距编码、特征编码来实现。

行间距编码就是在文本的每一页中,每间隔一行轮流地嵌入水印信息,但嵌入信息的行的相邻上下两行位置不动,作为参考,需嵌入信息的行根据水印数据的比特流进行轻微的上移和下移。行间距编码具有很强的稳健性,但会引起文本相对较多的失真。

字间距编码即在文档中进行字间距编码,在这种方法中,水印标记的嵌入是通过将文本某一行中的一个单词进行水平移位。该编码方式隐藏性好,不易被察觉,但抗攻击能力较行间距编码弱。

特征编码是通过改变文档中某个字母的某一特殊特征来嵌入标记。这种编码方法可能因拷贝、打印过程导致水印检测困难,但该方法隐藏的水印数据可以更多,同时这种方法嵌入的水印最难被攻击者去除。

以上三种文本水印可依据实际应用而选择。

(2)图像水印技术

图像水印技术是研究得最广泛和成熟的水印技术之一,可以包括空域图像水印技术、DCT域图像水印技术、小波域图像水印技术、基于分形图像编码的数字水印技术、基于神经网络的图像水印技术。

(3)音频水印技术

数字音频水印包括时域音频水印算法、变换域音频水印算法等等。

(4)视频图像水印技术

视频水印技术较以上其它水印技术比,复杂度非常高,其图像水印的提取过程是在实际上连续的,在连续帧上进行提取。提取技术包括基于扩频思想的视频水印技术、基于参数替换的视频水印技术等等。

由于非对称传输安全网关面临上述各类安全电子文件的识别与控制,所以水印技术的选择将非常关键,目前我们将重点放在文本水印技术上,可以根据实际情况来选择一种安全的水印技术。

1.1.2 中间件对安全电子文件的处理

中间件按照请求/响应方式为应用系统提供服务,当应用系统对中间件发出操作请求之后,中间件的处理过程如下:

(1)中间件从操作请求中获得操作者身份、标签和文件;

(2)中间件安照绑定规则,对文件和标签进行绑定关系的验证,确认标签与文件的唯一绑定关系;

(3)验证成功,中间件按照标签的操作权限属性,审核操作的合法性;

(4)审核成功,中间件对标签属性进行解析,安照标签的相关属性,调用相关密码服务,完成对文件的具体密码操作;

(5)操作完成,中间件在标签中修改相应的属性,添加操作日志,更新标签,并建立标签与文件新的绑定关系;

(6)中间件向应用系统返回操作结果。

1.1.3 安全电子文件的存储方式

安全电子文件的存储与寻址方式可以有多种,可分为内联式和外联式两种。

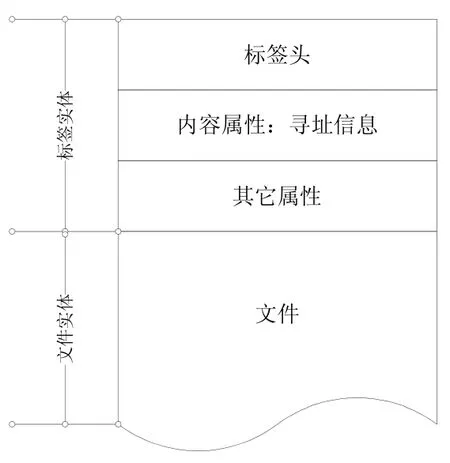

(1)内联式

在内联式存储中,文件嵌入到标签,形成一个整体,在同一物理位置存放。标签的内容属性保存了文件起始位置的偏移量(如图2所示)。

图2 内联式

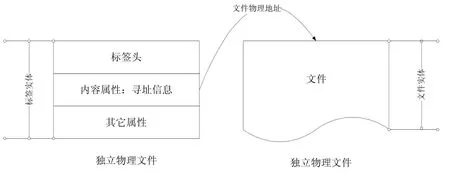

(2)外联式

在外联式存储中,标签和文件存放于两个独立文件,标签的内容属性中保存了文件的URL(如图3所示)。

图3 外联式

可以通过磁盘存储技术将标签隐藏。

从安全角度将,外联存储方式更便于提升安全电子文件安全性,提高黑客对存储文件进行逆向恢复的难度。

1.1.4 建立绑定关系

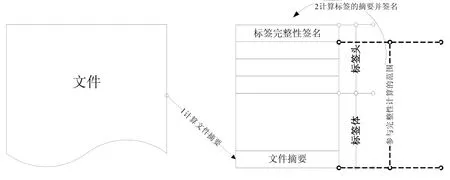

如图4所示,建立标签与文件的绑定关系流程如下:

(1)对文件进行摘要计算;

(2)将文件的摘要填充在标签体中;

(3)使用系统签名私钥,对标签中除标签完整性签名以外的所有内容计算摘要并签名,将此签名作为标签完整性签名置于标签头中。

图4 文件-标签绑定关系

1.1.5 验证绑定关系

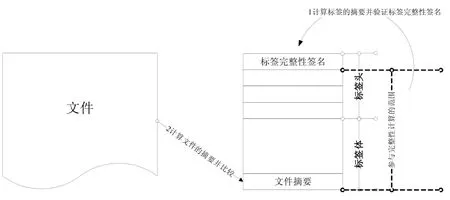

如图5所示,验证标签与文件的绑定关系流程如下:

(1)使用系统签名公钥,对标签完整性签名进行验证。验证通过,则标签完整性可信;

(2)对文件进行摘要计算;

(3)比较此摘要与标签体内的文件摘要,如相同,则绑定关系验证通过。

图5 绑定流程

1.2 LISG技术架构分析

1.2.1 LISG内核模块与中间件接口

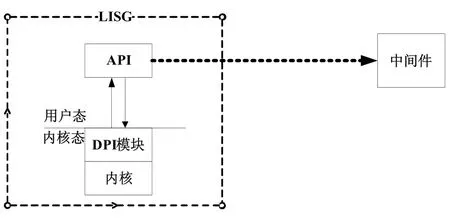

图6 LISG内核模块与中间件接口

如图6所示,为提升处理性能,LISG内核及DPI模块实际上都工作在内核态完成,API负责与中间件进行通信及读取、分析安全电子文件的标签信息。

API负责与中间件通信,与中间件具有匹配的加解密及标签内容识别的规范。

1.2.2 LISG检测处理流程

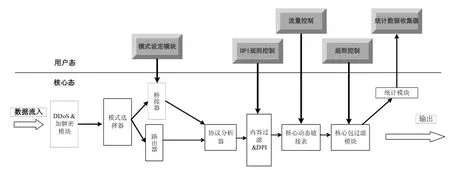

核心层的设计思路是按照网络数据包在LISG内核中的走向流程来确定。核心态的系统结构参见图7。

图7 LISG检测处理底层模块

核心态主要处理模块处理方式如下:

(1)DDoS & 加解密模块

LISG自身安全性是实现安全电子文件传输的关键。为了防御由于DDoS攻击对LISG自身带来的安全威胁,我们专门在加解密模块中增加一个子模块专门检测DDoS攻击。使用者可以通过界面来设定规则以低于此类攻击。

(2)模式选择器

在LISG中,每个接口有一个模式切换选项,使用者可从交换模式和路由模式之间转换,而且做到该模块对其他模块透明,可提供对LISG接口相关信息的设置、系统信息配置等功能。

(3)协议分析器

在LISG中有协议待处理时,LISG将协议分析后选择性送至“内容过滤&DPI”模块中,起到分流协议的作用,从而提升系统效率。

(4)内容过滤&DPI

在LISG中设定了该模块的主要目的在于能够对安全电子文件进行深度检测,即通过标准接口分析标签内容,确定安全电子文档走向。另外,针对常用应用协议的识别,如HTTP、FTP、MSN、QQ等也需要由此模块完成检测识别工作,确保正确执行使用者意愿。

(5)动态连接表管理模块

在LISG中,为了快速的对状态连接表进行管理,可采用平衡二叉树,并对其进行封装,整个过程对外部所有其他模块是透明的。

(6)核心包过滤模块

核心包过滤为LISG最主要的和最核心的功能,该模块对主要协议ICMP,UDP,TCP等通常用的IP协议族的协议进行详细的处理,和对非IP协议族的协议进行笼统的处理。

(7)统计模块

内核中提供了高精度的合并处理功能,通过在核心进行缓存的处理,将针对已建动态链接表的信息及被各种原因拒绝的链接信息汇总。便于使用者判断安全电子文件的传输方向。

2 总结与展望

中间件与非对称保密传输安全网关构建了一套安全电子文件的传输系统,这套系统可以保证涉密的电子文件在可控范围内安全传输。从性能上看,目前来讲更加适合文本类电子文件的传输,而针对音频、视频类的电子文件传输也是适用的。该系统技术可行性强、安全性高,适合于在涉密系统的应用。

从长远来看,随着硬件性能的不断提升,后续可以考虑“多核+专用芯片”来提升LISG整体性能,而实现的关键在于专用芯片的开发,这属于另一个研究范畴,仍然需要进行周密的研究与技术可行性分析。

[1]东软网络安全网站.NetEye.neusoft.com.2010.

[2]吴世忠.信息安全保障基础.航空工业出版社.2009.

[3]中华人民共和国电子签名法.2009.

[4]http://www.watermarkingworld.org.2009.

[5](美)Mohan Atreya.数字签名.清华大学出版社.2003.

[6]王炳锡,陈琦,邓峰森.数字水印技术.西安电子科技大学出版社.2003.

[7]金聪.数字水印理论与技术.清华大学出版社.2008.

[8](美)Ingemar J.Cox,Matthew L.Miller,Jeffrey A.Bloom.数字水印=Digital watermarking.电子工业出版社.2003.

[9](美)Wes Noonan, Ido Dubrawsky 著.防火墙基础.人民邮电出版社.2007.

[10]Richard Tibbs,Edward Oakes著.防火墙与 VPN原理与实践= Firewalls and VPNs principles and practices.清华大学出版社.2008.