串联系统的可靠性评估方法

李志刚 李玲玲

(河北工业大学电磁场与电器可靠性省部共建重点实验室 天津 300130)

1 引言

可靠性是评价一个对象(包括系统、产品及其部件,等)的综合品质的重要指标。任何一个对象的可靠性评估结果,都是在对与该对象的可靠性有关的大量数据和信息进行合理处理的基础上获得的,这些数据和信息被称为初始信息。在实际问题中,对象的初始信息中可能并存着多种本质不同的不确定性,除常见的随机性之外,还包括用于表达对象处于亦此亦彼状态的“模糊性”、用于表达对象的有关信息未被人们所确知的“不知性”和信息本身不被完全信任的“不完全可信性”等。这些不确定性的本质和表现形式各不相同。

模糊性由分布在相应论域上的隶属函数描述。模糊集合的隶属函数通常带有人的主观性,因为即使这个隶属函数是建立在大量客观数据的基础上,它也仍然与人们所选择的数据处理方法直接相关,并且与人们的习惯、偏好以及人们对问题的认识程度有关。这种“主观性”导致了隶属函数的“不完全可信”。可以说,“模糊性”往往伴随着“不完全可信性”。“不知性”在评估中也很常见,例如,设模糊评语集为{好,一般,不好},人们根据对象的有关信息判断出“对象对上述三个模糊评语的隶属程度分别不低于0.3、0.4 和0.2”,那么还有“0.1”不知道应该分配给哪个评语。这里,“0.1”就是对“不知性”的描述。

客观世界中,事物(或称对象)的性态通常是由多个属性(或称指标)来刻画的,因此对象的评估通常是多指标综合评估,这些指标构成了评估指标体系。在指标较多的情况下,评估指标体系往往呈多层树状结构,“树”的每个叶结点表示一项评估指标,其根结点代表被评估对象。在评估过程中,蕴含在任一指标中的各种不确定性都会沿着“树”的拓扑结构从叶结点递阶而上,最终传递到根结点,从而导致对象的综合评估结果中也蕴含同一种不确定性。可见,一种评估方法若要合理,则必须可同时处理各种类型的不确定性,并定量地度量蕴含在初始信息中的各种不确定性给评估结果带来的不确定性。但是包括模糊综合评判[1-2]、层次分析法[3-4]、基于贝叶斯网络[5-6]和人工神经网络[7-8]等在内的常用方法以及其他一些方法[9-10]均不具备这种性能。

近年来,D-S 证据理论(Dempster-Shafer Evidential Theory)开始被用于评估[11-13],但仍有如下不足存在于相关文献所提出的方法中:

(1)能够处理的不确定性的种类较少。通常只处理随机性和模糊性。

(2)对证据理论的使用过于简单,证据组合的“预处理”和“后处理”工作不充分,导致评估结果的合理性降低,蕴含于评估结果中的信息量减少。

为此,一种基于D-S 证据理论且弥补了上述不足的评估方法在本文中被提出,该方法适用于任何一个具有独立功能的对象,这个对象可以简单到仅是产品的一个功能部件,也可以复杂到是一个完整的系统。

若要对某个对象的可靠性进行评估,首先必须建立与该对象的可靠性有关的指标集。但是,当评估对象是一个由多个“功能独立”的子系统组成的复杂系统时,建立一个统一的评估指标集是困难的,因为各个子系统的功能不同,与可靠性有关的指标也不尽相同。针对这种情形,一种适用于复杂系统的可靠性评估方法也在本文中被提出。

2 D-S 证据理论简介

主观Bayes 方法、确定性理论、可能性理论、D-S 证据理论并称四大不确定推理模型。与其他模型相比,证据理论最显著的特点是能够处理由不确知引起的不确定性。该理论中的几个基本概念定义如下。

定义1 辨别框架

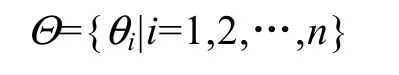

设某个问题的全部备选解可用有限集合 Θ ={θ1,θ2,…,θn}表示,Θ 中的各元素互不相容,其中有且仅有一个元素是该问题的正确解,则称Θ 为该问题的辨别框架。

定义2 mass-函数

m(A)的意义如下:①若A Θ⊂ 且A Φ≠ ,则m(A)表示对A 的精确信任程度;②若A=Θ,则m(A)表示对该问题的解“不确知”的程度。

定义3 信任函数、似然函数与信任区间

Bel(A)表示对A 的信任程度,Pl(A)表示对A 不反对的程度。

定义4 D-S 合成法则

3 具有独立功能的对象的可靠性评估方法

包括可靠性评估在内的各种评估的结果,通常被表达为某组“基”上的一个矢量。这组“基”记为

相应的矢量记为

从模糊综合评判的角度看,Θ 为模糊评语论域,或称模糊评语集,例如Θ ={好,较好,一般,较差,差};θi(1≤i≤n)表示一个模糊评语。Θ 中元素的个数n 以及θi的具体含义是由评判者根据自己的主观经验来决定的,n 通常取为3~9 之间的一个奇数;Θ 中的全部元素要求按其具体含义有规律地排序,例如由“好”到“差”或者由“差”到“好”;Θ 中位于“正中位置”的元素通常含有“一般”、“普通”的意思。

从证据理论的角度看,Θ 为辨别框架;θi表示对对象的性状进行评价的一个命题,例如“对象的性能较好”、“对象的可靠性较高”等。

本文中的评估方法和步骤如下。

3.1 根据对象的具体特点,建立其可靠性评估指标体系

当指标个数较少(不大于5~6)时,可进行“单目标单层次”综合评估。此时,评估指标体系的拓扑结构是一棵深度为2 的“树”;树的根结点表示被评估对象,即评估的目标。反之,当指标个数较多时,通常需要进行“多目标多层次”综合评估。此时,评估指标体系的拓扑结构是一棵深度大于2 的“树”;树的根结点仍然表示被评估对象,即评估的总目标,树的任一非根的分支结点表示评估的一个子目标。无论综合评估是否是“多层次”的,树的全部叶结点都构成评估指标集。

评估指标集固然可以由评估者根据自己的经验来确定,但这样做难免带有过多的主观性。一种比较客观的方法是采用粗糙集理论[14]中的“属性相对约简”的方法来确定,这就需要首先建立一个包含决策属性的知识表达系统。在该系统中,“论域”由在“可靠性”方面已获得了一个模糊评语的、评估对象的一组同类对象组成;“属性集”包括“条件属性”和“决策属性”,其中“条件属性集”可由对象的全部属性构成,“决策属性”只有一个,即“可靠性”。利用这个知识表达系统,完成“条件属性”对“决策属性”的约简,所获得的“相对核”即构成可靠性评估用的“评估指标集”。

3.2 确定当前的评估对象,以及评估指标集Z 和其权重集W

这里,要求W 满足非负性和归一化。最复杂的情形莫过于“树”的深度大于2。此时,选择互为“兄弟”的一组结点及其父结点,构造一棵子树。这棵子树的根结点即当前的评估对象,其全部叶结点则构成Z。在评估过程的最初,Z 中的每个指标都必须位于指标体系的终端(即底层);随着评估工作的展开,Z 中的指标按照“树”的层次结构渐次向上移动,直至达到树的第二层,此时Z 对应于树的根结点。

3.3 基于D-S 证据理论综合处理蕴含于当前已知的评估信息中的各种不确定性,从而获得当前对象的评估结果

这个结果被表达为Θ 上的一个mass-函数。

3.4 判断当前对象是否为评估总目标

若是,则根据评估的具体要求,或直接以上述的mass-函数作为评估结果,或通过对该函数做进一步处理而得到最终的评估结果;否则,跳转至3.3。

上述的最后两个步骤包含多个计算过程,主要包括:

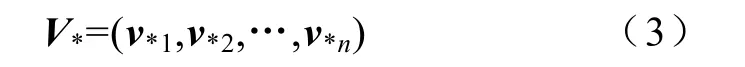

(1)在评估过程的最初,基于概率论或模糊理论,确定对象关于指标z*的性状,表达为Θ 上的一个概率分布或一个归一化的模糊分布,记为

式中,要求z*必须对应于树的一个叶结点。

如何计算V*,取决于对象的初始信息。举例来说,如果对象关于z*的指标值r*是一个实数,且“z*的性能为θi”这一模糊事件的隶属函数(记为是已知的,则首先计算r*对的隶属度,然后对 这n 个隶属度进行归一化处理,从而得到V*。这里,θi∈Θ。如果r*是一个模糊数,其余条件同上,则计 算r*对的贴近度。不过,目前已有的贴近度算 法很多,性能不一,相比较而言,文献[15]提出的具有自适应能力的算法性能更好,且能统一处理普通实数和模糊数,可用于此处计算V*。

需要说明的是:

第一,上文中,作为实数的指标值r*可以通过对具体对象进行实测得到,而作为模糊数的指标值r*可以在获得一组实测数据的基础上采用模糊统计的方法得到。当无法获得实测数据时,可以由领域专家给出一个估计值(可以是实数也可以是模糊数),同时给出这个估计值的可信度(可信度是区间[0,1]内的一个实数,当它小于1 时,说明这个估 计值带有“不完全可信性”)。可以采用类似的方法得到。在的具体数据难以获得的情 况下,V*也允许由专家直接给出。

第二,当对象关于指标z*的有关信息中蕴含有由随机性引起的不确定性时,主观Bayes 方法、确定性理论等都可用来求解V*。这里不再赘述。

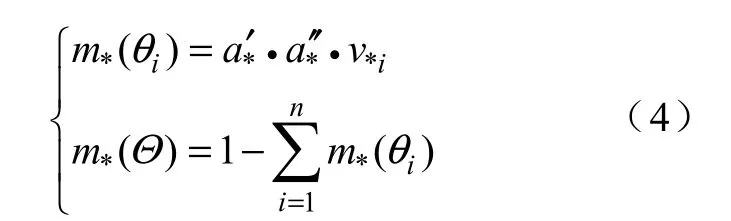

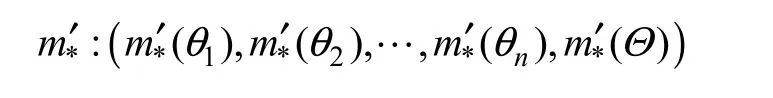

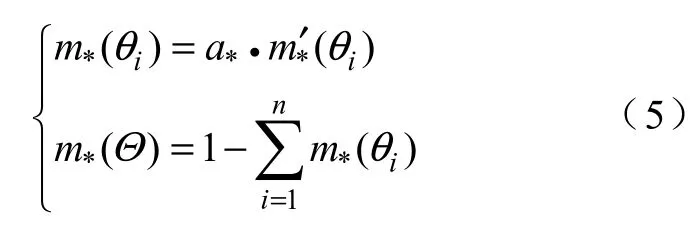

(2)把对象关于指标 z*的性态描述为Θ上的mass-函数m*:(m*(θ1),m*(θ2),…,m*(θn),m*(Θ ))。

对V*做如下转换:

式中,i=1,2,…,n;*a′、*a′分别为r*和的可信 度,。若,则表明对象的有关初始信息蕴含不完全可信性。

某些情况下,专家也可能直接用Θ上的一个mass-函数而不是V*来描述对象关于z*的性态,记该函数为 若*( )m Θ′ >0,说明对象的初始信息中蕴含不确知性。

若专家同时为*m′赋以*(0,1]a ∈ 的可信度,则有

(3)根据当前对象的已知信息对其可靠性进 行评估,并将评估结果表达为Θ上的mass-函数m。这里,所谓已知信息包括当前对象的指标集Z={zj|j= 1,2,…,τ}和权重集W={wj|j=1,2,…,τ},以及当前对象 关于指标jz Z∈ 的性态mj。如果zj为“树”的终端 结点,则有mj=m*。m 的求取方法见式(6)~式(8)。

式中,⊕为D-S 法则中的“正交和”运算。

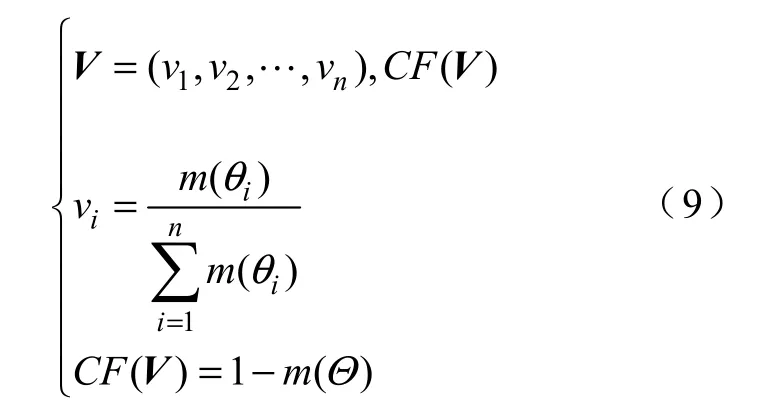

(4)如果m 对应于评估总目标,则它可直接作为最终的评估结果。当然,也可以按下述方法把m 转换为式(2)的形式,即

式中,V 为Θ 上的模糊变量;CF(V)为V 的可信度。

4 本文中评估方法的特点与评估结果释义

从上述的信息处理过程易知:

(1)式(3)中的V*以及式(4)、式(5)中的 m*都是对对象关于其底层指标的评估结果的描述。蕴含在对象初始信息中的随机性或者模糊性由V*表达,包括不确知性、不完全可信性和“随机性或模糊性中的一种”在内的多种不确定性由m*综合表达。随后,各种不确定性由式(6)~式(8)进行统一处理。因此,式(8)中的mass-函数m 是各种确定性信息和不确定性信息的综合体现。

(2)式(7)是本文方法中的“证据组合”环节。与其他基于证据理论的方法(并不仅限于“评估”方法)相比,证据组合的预处理和后处理工作在本文中是充分的。这些工作包括:

式(3)~式(5)把与当前评估指标有关的信息表达为Θ 上的多个mass-函数。

式(6)根据指标的权重为这些mass-函数赋权,旨在“证据组合”过程中区分来源于不同途径的证据的不同重要性。该环节在目前基于D-S 证据理论解决问题的各种方法中常被忽略,因为经典的证据理论不对各项证据区分主次。

式(8)对证据的组合结果做了进一步处理,以避免由于“证据赋权”而不真实地扩大有关信息中的不确知性,从而保障了评估结果的合理性。

其中,前两项工作为“证据组合”的预处理,最后一项工作为“证据组合”的后处理。

(3)作为对象的评估结果,式(8)中的m 从多个角度描述了对象的性态,很多重要结论可以从中导出,包括:m(θi)是对命题θi∈Θ 的信任度,也是对θi的一种确定性度量;m(θj)+m(Θ )是对命题θi不予反对的程度,也是对θi的一种不确定性度量。

[m(θi),m(θj)+m(Θ )]是命题θi的信任区间。

m(Θ )表示对Θ 中的任一命题既不肯定也不否定的程度,也是蕴含在对象的初始信息中的各种不确定性给对象的评估结果带来的不确定性。

(4)目前常用的评估方法通常以式(2)中的V 表达评估结果。与之相比,式(9)附加了V 的可信度CF(V)。当不完全可信性、不确知性等存在于对象的初始信息中时,CF(V)是度量它们给对象的评估结果带来的不确定性的唯一依据。但当前的常规方法却不能获得这种依据,因此丢失信息是不可避免的。与之相反,本文中的方法对相关信息给予了最大程度的保留。

5 复杂系统的可靠性评估方法

一个不含冗余结构的复杂系统(记为S)通常可以视为由一系列“功能独立且各异”的子系统串联组成。此时,上述方法可用来获得各子系统的可靠性评估结果,而S 的可靠性评估结果则可由各子系统的可靠性评估结果导出。各子系统的评估结果宜以式(8)而不是式(9)的形式表达。

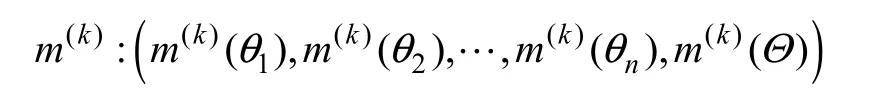

这里,记S={s(k)|k=1,2,…,q},其中s(k)表示一个子系统;记s(k)的可靠性评估结果为Θ 上的 mass-函数m(k),并有

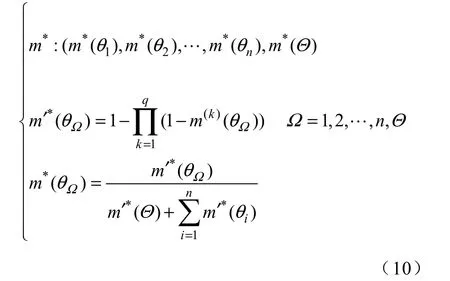

则S 的可靠性评估结果(记为m*)为

显然,m*也是Θ 上的一个mass-函数。其中,m*(Θ )为存在于以串联方式联接的各子系统的可靠性评估结果中的不确定性给系统S 的可靠性评估结果带来的不确定性。

类似地,m*也可以按式(9)转换为Θ 上的一个模糊分布V*,并有CF(V*)=1−m*(Θ )。

6 应用实例与分析

中性点经消弧线圈接地的电力网通常需要配备阻尼电阻。当电力网发生接地故障时,流过该电阻的电流剧增,此时必须迅速将阻尼电阻短接,以避免它因过热而烧毁。控制该电阻短接的直流控制系统(记为S)由过流继电器s(1)、中间继电器s(2)和直流接触器s(3)串联组成。S 的工作原理为:当流过阻尼电阻的电流超过限定值时,s(1)首先动作,然后通过s(2)控制s(3)闭合其触点,从而将阻尼电阻短接。从故障发生的时刻起到电阻被短接,时间越短越好。

实例1:试对s(1)的可靠性进行评估。

这里,确定模糊评语集(或者称辨别框架) Θ ={θi|i=1,2,…,5}={好,较好,一般,较差,差}。根据S、s(1)的功能以及s(1)本身的技术特征,为s(1)选取可靠性评估指标集Z={z1,z2,z3}={可靠度,实时性,其他},Z 的权重集为{0.4,0.4,0.2}。其中,z2={z21,z22}={动作时间,回跳时间},其权重集为(0.7,0.3);z3={z31,z32,z33}={电磁兼容,过载能力,工作寿命}。

显然,s(1)的可靠性评估指标体系可描述为一棵“深度为3”的树。

(1)与z1有关的初始信息如下:Θ 中各模糊评语子集的隶属函数如下图所示,图中有关信息的可信度为0.95;s(1)的可靠度为0.996。

根据上述信息,算得V1=(0,0.6667,0.3333,0,0),为Θ 上的一个模糊分布,其定义见式(3)。若考虑信息的不完全可信性,则可按式(4)将V1

图 z1 的各模糊评语子集的隶属函数 Fig. The membership function of z1 with respect to each fuzzy remark sub-set

转换为Θ 上的mass-函数m1:(0,0.6334,0.3166,0,0,0.05)。根据z1的权重按式(6)为m1赋权, 得到1mΔ:(0,0.2533,0.1267,0,0,0.62)。

(2)与z2有关的初始信息是由专家给出的。s(1)关于指标z21和z22的性态被描述为Θ 上的两个mass-函数21m′ 和22m′ ,其数据见下表,其可信度均为0.9。

上述信息至少同时蕴含了三种不确定性,包括:不确知性、不完全可信性,以及随机性和模糊性中的一种。例如在与z21有关的信息中,“不确知”的程度为0.3,“不可信”的程度为0.1,随机性或模糊性体现于 21m′ 的前五个分量的比例关系。与z2={z21,z22}有关的信息处理结果见下表。表中,mass- 函数m2j、 2 jmΔ、 Δ Δ21 22 m m⊕ 和m2依次按式(5)~式 (8)建立。

表 与z2 有关的信息及其处理结果 Tab. The information relating to z2 and its processing result

与之相反,按照本文方法得到的评估结果 m2和则是较为合理的。

m2中的各个分量(在证据理论中称为“基本概率数”)都有切实的含义,根据它们可对评估结果做 出合理的信息论解释;而则不然。的唯一价值体现于它的前五个分量的比例关系。由于在中分配给辨别框架Θ的基本概率数没有实际意义,不仅导致中的其余五 个“基本概率数”也没有切实含义,而且导致用于度量评估结果的不确定性的重要依据被丢失。因此, 与m2相比, Δ Δ21 22 m m⊕ 涵盖的信息量要小得多。“证 据组合”的后处理的意义乃现于此。

(3)类似地,利用与z3有关的初始信息可得到s(1)关于z3的评估结果,记为m3。这里不再赘述。

(4)假设m3为(0.0944,0.1351,0.2209,0.2586,0.1713,0.1197)。s(1)关于z1和z2的评估结果已在上文中算出,分别为m1:(0,0.6334,0.3166,0,0,0.05),m2:(0.6042,0.0798,0,0,0,0.3160)。 由此得到三个加权的mass-函数,即1mΔ:(0,0.2533,0.1267,0,0,0.62),2mΔ:(0.2417,0.0319,0,0,0,0.7264)和3mΔ:(0.0189,0.0270,0.0442,0.0517, 0.0343,0.8239)。这三个函数的组合结果为 m′:(0.1611,0.2299,0.1193,0.0278,0.0185,0.4434)。对m′做进一步处理,可得到s(1)的可靠性评估结果为Θ 上的mass-函数m:(0.2402,0.3427,0.1778,0.0415,0.0275,0.1703);也可将m 转化为Θ 上的模糊分布V=(0.2895,0.4131,0.2143,0.0500,0.0332),V 的可信度为0.8297。由m 可得到的一系列重要结论参见本文第四部分中的第三项,这里不再重复说明。

实例2:试对S 的可靠性进行评估。

s(1)的可靠性评估结果即上文中的m。这里,假设 s(2)和 s(3)的可靠性评估结果分别为(0.2092,0.4333,0.2180,0.0686,0.0219,0.0490)、(0.2458,0.2931,0.2393,0.1254,0.0105,0.0859),则根据式(10)可得S 的可靠性评估结果为m*:(0.2326,0.3133,0.2173,0.0932,0.0250,0.1186)。这一评估结果也可以等价地表达为Θ 上的模糊分布 V*=(0.2639,0.3555,0.2465,0.1057,0.0284),其可信度为0.8814。

7 结论

本文基于D-S 证据理论,提出了对具有独立功能的对象进行可靠性评估的一种方法,并在此基础上提出了对不含冗余结构的复杂系统进行可靠性评估的方法。本文方法具有如下特点:

(1)能够在评估过程中综合处理包括随机性、模糊性、不完全可信性、不确知性在内的多种不确定性。

(2)以辨别框架上的一个mass-函数来表达评估结果,便于对评估结果做出合理解释,并定量地度量蕴含在对象的初始信息中的各种不确定因素给评估结果带来的不确定性。

(3)针对对象的每个评估指标建立一项证据,并通过“证据的组合”来得到评估结果。本文围绕“证据组合”做了充分的预处理和后处理工作,从而避免了信息丢失,保障了评估结果的合理性。

[1] 王世锦,隋东,郑俊华.空管雷达保障系统运行性能的模糊综合评判[J].南京航空航天大学学报,2008,40(6):836-839.

Wang Shijin,Sui Dong,Zheng Junhua.Fuzzy comprehensive evaluation of running performance for atc radar safeguard system[J].Journal of Nanjing University of Aeronautics & Astronautics,2008,40(6):836-839.

[2] 廖瑞金,王谦,骆思佳,等.基于模糊综合评判的电力变压器运行状态评估模型[J].电力系统自动化,2008,32(3):70-75.

Liao Ruijin,Wang Qian,Luo Sijia,et al.Condition assessment model for power transformer in service based on fuzzy synthetic evaluation[J].Automation of Electric Power Systems,2008,32(3):70-75.

[3] 高会生,冉静学,孙逸群.基于改进层次分析法的电力光纤通信网风险评估[J].华北电力大学学报(自然科学版),2008,35(1):98-101.

Gao Huisheng,Ran Jingxue,Sun Yiqun.Risk evaluation based on improved AHP for electric power optical-fiber communications network[J].Journal of North China Electric Power University (Natural Science Edition),2008,35(1):98-101.

[4] 周艳美,李伟华.改进模糊层次分析法及其对任务方案的评价[J].计算机工程与应用,2008,44(5):212-214.

Zhou Yanmei,Li Weihua.Enhanced FAHP and its application to task scheme evaluation[J].Computer Engineering and Applications,2008,44(5):212-214.

[5] 霍利民,朱永利,张立国,等.用于电力系统可靠性评估的贝叶斯网络时序模拟推理算法[J].电工技术学报,2008,23(6):89-95.

Huo Limin,Zhu Yongli,Zhang Liguo,et al.Bayesian network time-sequence simulation inference algorithm for reliability assessment of power systems[J].Transactions of China Electrotechnical Society,2008,23(6):89-95.

[6] 卢锦玲,朱永利,赵洪山,等.提升型贝叶斯分类器在电力系统暂态稳定评估中的应用[J].电工技术学报,2009,24(5):177-182.

Lu Jinling,Zhu Yongli,Zhao Hongshan,et al.Power system transient stability assessment based on boosting bayesian classifier[J].Transactions of China Electrotechnical Society,2009,24(5):177-182.

[7] 李建平,束拉,邱敏.基于神经网络的模糊综合评判在建筑结构可靠性评估中的应用[J].湖南科技大学学报(自然科学版),2008,23(1):41-44.

Li Jianping,Shu La,Qiu Min.Study on application of multi-grade fuzzy comprehensive evaluation based on artificial neural network to reliability appraisal of existing buildings[J].Journal of Hunan University of Science & Technology(Natural Science Edition),2008,23(1):41-44.

[8] 刘海燕,王维锋,蔡红柳.一个基于神经网络的信息系统安全性综合评估模型[J].计算机工程与科学,2008,30(11):16-18.

Liu Haiyan,Wang Weifeng,Cai Hongliu.A compre- hensive security evaluation model of information systems based on artificial neural networks[J].Computer Engineering & Science,2008,30(11):16-18.

[9] 徐荆州,李扬.基于GO 法的复杂配电系统可靠性评估[J].电工技术学报,2007,22(1):149-153.

Xu Jingzhou,Li Yang.Reliability assessment of complex distribution system using GO method[J].Transactions of China Electrotechnical Society,2007,22(1):149-153.

[10] 郑蕊蕊,赵继印,吴宝春,等.基于加权灰靶理论的电力变压器绝缘状态分级评估方法[J].电工技术学报,2008,23(8):60-66.

Zheng Ruirui,Zhao Jiyin,Wu Baochun,et al.Method for insulative condition classification evaluation of power transformer based on weight coefficient grey target theory[J].Transactions of China Electrotechnical Society,2008,23(8):60-66.

[11] 王琳,寇英信.Dempster-Shafer 证据理论在空战态势评估方面的应用[J].电光与控制,2007,14(6):156-157.

Wang Lin,Kou Yingxin.Applications of dempster- shafer evidence theory in air combat situation assessment[J].Electronics Optics & Control,2007,14(6):156-157.

[12] 耿俊豹,邱玮,孔祥纯.基于粗糙集和 D-S 证据理论的设备技术状态评估[J].系统工程与电子技术,2008,30(1):113-115.

Geng Junbao,Qiu Wei,Kong Xiangchun.Technical condition evaluation for devices based on rough set theory and D-S evidence theory [J].Systems Engineering and Electronics,2008,30(1):113-115.

[13] 高会生,朱静.基于D-S 证据理论的网络安全风险评估模型[J].计算机工程与应用,2008,44(6):157-159.

Gao Huisheng,Zhu Jing.Security risk assessment model of network based on D-S evidence theory [J].Computer Engineering and Applications,2008,44(6):157-159.

[14] 张文修,吴伟志,梁吉业,等.粗糙集理论与方 法[M].2 版.北京:科学出版社,2005.

[15] Li Zhigang,Li Lingling,Zhang Huijuan,et al.A fuzzy case-based reasoning method and its applications in product design[C].Sixth World Congress on Intelligent Control and Automation Congress,2006:2555-2560.