抗泄漏的无证书签密方案

关键词:抗泄漏;边信道攻击;无证书签密;CBDH假设;泄漏率

中图分类号:TP393 文献标识码:A

文章编号:1009-3044(2024)36-0087-03"开放科学(资源服务) 标识码(OSID) :

0 引言

近年来,边信道攻击[1-7]的出现,可能导致密码系统泄露部分甚至全部密钥信息。攻击者可以通过分析密码系统运行过程中的电磁辐射、能量消耗、时序等特征,窃取系统秘密信息。传统的安全模型无法有效应对这类攻击。密码学专家致力于研究如何评估密码系统在边信道攻击下的安全性。为此,研究者提出了抗泄漏密码学模型,并设计了一系列抗泄漏安全方案[8-15]。

为同时保障信息机密性和认证性,通常的做法是先对信息进行签名,然后加密。然而,这种方法的通信开销和计算开销较高,是签名和加密开销之和。导致系统效率较低。为解决该问题,文献[16]提出了签密技术,将加密和签名过程合二为一,在实现信息机密性的同时,保障了信息认证性。签密技术能够有效降低通信和计算开销,提升系统效率,因此受到研究者的广泛关注,并提出了一系列签密方案[17-19]。

为解决传统公钥密码体制中的证书管理问题和基于身份密码体制中的密钥托管问题,文献[20]提出了无证书加密的概念。

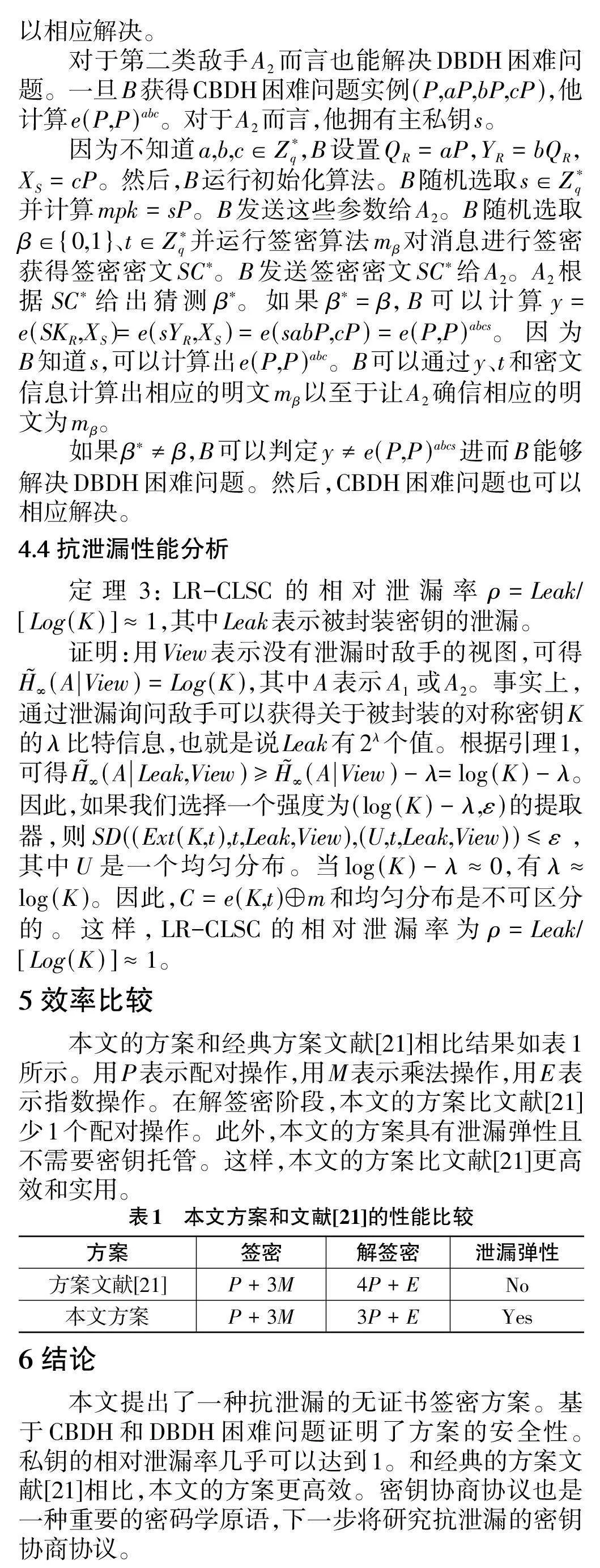

由于现有签密方案没有实现抗密钥泄漏的功能。本文基于有界泄漏模型,设计了一种抗泄漏的无证书签密方案,方案的设计参考了文献[8, 20-22]。方案利用提取器实现了对称密钥的抗泄漏特性。

受文献[8, 20-22]启发,本文形式化定义了抗泄漏的无证书签密方案(LR-CLSC),并构建了相应的安全模型。在此基础上,设计了一个具体的LR-CLSC方案。据研究所知,这是第一个抗泄漏的无证书签密方案。并在随机语言模型下证明了方案的安全性。方案首先封装一个用于对称加密的密钥,然后利用提取器对该密钥进行随机化处理,以实现密钥的抗泄漏特性。

第二部分介绍相关预备知识。第三部分给出LR-CLSC的形式化定义和安全模型。第四部分给出具体的LR-CLSC方案。第五部分进行安全性证明和泄漏弹性分析。第六部分将本方案与相关方案进行计算效率比较。