启发式与系统式线索对鱼叉式网络钓鱼易感性影响研究

王志英,孙得到,葛世伦

(江苏科技大学 经济管理学院,江苏 镇江 212003)

0 引言

鱼叉式网络钓鱼是一种网络诈骗,攻击者基于社会工程学制作个性化电子邮件并发送给特定个体以获取其机密信息[1]。鱼叉式网络钓鱼会依据社会热点和目标人群的生活经历实施诈骗,例如以新冠疫情、出国留学和项目申请等为主题的鱼叉式网络钓鱼,攻击者以电子邮件作为载体,诱导收件人点击邮件中仿冒的官方网站链接或打开包含病毒的附件,从而盗取收件人的账户和密码等重要信息。由于鱼叉式网络钓鱼邮件具有很强的针对性,欺骗成功率较高,现已成为危害网络安全的一个重要问题[2]。

1 相关研究

鱼叉式网络钓鱼的易感性是指个体在面对鱼叉式网络钓鱼攻击时受到侵害从而造成损失的可能性[3],其易感性高的一个重要原因是攻击者利用个体的认知偏见[4],通过精心制作内容诱使目标将其认定为真实正常的邮件。攻击者在制作鱼叉式网络钓鱼时会事前通过在线社交网络,如推特(Twitter)和领英(Linkedln)等渠道对目标信息进行采集、分析和研究,以目标的生活经历、兴趣爱好和社会热点作为主题制作针对性很强的鱼叉式网络钓鱼邮件[5-6]。

目前关于鱼叉式网络钓鱼易感性影响的研究多集中在电子邮件特征和个体特质方面,邮件特征包括邮件来源、外观和图标等外围特征,以及邮件主要信息对个体的卷入度和上下文等内在特征;个体特质包括心理特质和经验因素,其中心理特质又包括风险知觉和人格等,经验因素包括网络经验和安全知识等[7-9]。部分关于邮件特征和个体特质对鱼叉式网络钓鱼易感性影响的研究如表1 所示。

Table 1 Study of the effects of email characteristics and individual traits on susceptibility to spear phishing(partial)表1 部分关于邮件特征和个体特质对鱼叉式网络钓鱼易感性影响的研究

人是抵御鱼叉式网络钓鱼攻击的最后一道防线,因此不仅要分析鱼叉式网络钓鱼线索与易感性之间的关系,还要探究个体对不同线索所投入的认知努力差异与易感性之间的关系。此外,鱼叉式网络钓鱼易感性的研究方法多为网络攻击模拟测试后填写问卷等事后测量方式[14],这种主观数据缺乏一定的客观性,难以揭示不同线索以及个体认知努力投入程度对鱼叉式网络钓鱼易感性的影响。功能性近红外光谱(functional Near-infrared Spectroscopy,fNIRS)是一种神经影像学技术,被广泛用于研究人类大脑皮层的功能特性,现已运用于个体认知和信息处理研究中[4]。因此,本文基于启发式—系统式模型(Heuristic-Systematic Model,HSM),采用fNIRS 结合认知神经实验探索鱼叉式网络钓鱼的启发式和系统式线索与易感性之间的关系,并从认知努力的角度分析鱼叉式网络钓鱼高易感性的原因,探究两种线索对人们认知努力投入程度的影响。

2 研究模型及假设

2.1 研究模型

HSM 是一种用于解释个体信息行为过程的双处理理论模型,起源于社会心理学中的说服研究[15]。HSM 认为个体在处理信息时采用启发式和系统式两种信息处理模式。启发式处理基于直觉且付出较少的认知努力,主要利用嵌入在消息周围的因素快速作出判断决策,也被称为启发式线索;系统式处理基于理性且投入较多的认知努力对信息内容进行仔细研究,主要考虑信息内容本身,即系统式线索,从而对信息进行判断[16]。与启发式处理相比,系统式处理需要更多认知努力[17]。HSM 为个人在不同情境下如何处理信息和形成决策提供了一种理论解释,广泛应用于探索启发式和系统式两种线索对个体认知努力投入以及最终决策的影响。

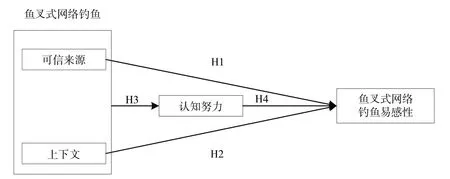

本文将可信来源作为鱼叉式网络钓鱼的启发式线索,将上下文作为鱼叉式网络钓鱼的系统式线索,探究这两种线索与鱼叉式网络钓鱼易感性之间的关系,并分析其对个体认知努力的影响,以及认知努力与鱼叉式网络钓鱼易感性之间的关系。本文研究模型结构如图1所示。

Fig.1 Study model structure图1 研究模型结构

2.2 启发式、系统式线索与鱼叉式网络钓鱼易感性

鱼叉式网络钓鱼内容高度定制化,涉及的社会工程学程度较高。攻击者会事先对目标进行信息采集、分析和研究,包括扫描社交媒体账户和公共信息等,以便了解目标的工作履历、朋友关系和兴趣爱好等,进而制作出针对性很强的邮件内容。鱼叉式网络钓鱼的启发式线索表现为可信来源,其指邮件的来源信息,如邮件的发件人名称和地址等[18]。鱼叉式网络钓鱼的发件人名称和地址会模拟为收件人的可信任人群,如朋友、上级和官方等。Luo 等[7]研究结果表明当邮件收件人收到假装来自具有较高可信度来源的邮件时,其更有可能成为网络钓鱼邮件的受害者;Jagatic 等[19]研究发现鱼叉式网络钓鱼通常伪装成目标的现有联系人,这比以未知个人身份发送邮件的钓鱼成功率高4.5 倍。因此,本文提出H1 假设:可信来源与鱼叉式网络钓鱼易感性之间存在正相关关系。

鱼叉式网络钓鱼的系统式线索体现在邮件内容的上下文中,是指邮件的主题内容与收件人高度相关,使目标处于一个特定的情境中,这会使邮件内容中提到的相关互动合理化,从而诱使目标泄露更多信息。诸多研究表明电子邮件的上下文与鱼叉式网络钓鱼易感性具有相关性。例如,Goel 等[6]针对大学生兴趣爱好设计的鱼叉式网络钓鱼导致了较高的易感性;Luo 等[7]根据学校对相关部门进行预算削减的传言设计了针对师生的鱼叉式网络钓鱼;Bullee[10]研究发现仅通过挖掘Facebook 上的数据便可针对85%的用户作出与其相关的含有上下文的电子邮件;Bossetta[20]通过设计电子邮件的上下文来操纵人类的心理弱点,如贪婪、恐吓和社会需求等,其发现将信息情境化以迎合接收者的心理弱点会增加其对网络钓鱼的易感性。因此,本文提出H2 假设:上下文与鱼叉式网络钓鱼易感性之间存在正相关关系。

2.3 认知努力与鱼叉式网络钓鱼易感性

认知努力是指个体在浏览鱼叉式网络钓鱼邮件以及作出类型判断时所花费的认知方面的努力[6]。研究表明[4,21],个体大脑前额叶氧合血红蛋白(Oxygenated Hemoglobin,HbO)浓度的变化与工作记忆情况以及心理、认知努力水平等有关,具体表现为当个体投入更多认知努力时,大脑前额叶的动脉血流速度会加快,HbO 激活水平更高,HbO 浓度也会随之升高;个体大脑右颞叶HbO 浓度的变化则与语言处理和语义记忆相关,这些区域的较高激活程度表明个体对邮件信息内容上的认知努力投入增多[4]。因此,fNIRS 下大脑皮层相关脑区的激活指标能在一定程度上反映个体在面对不同线索时认知努力的投入变化情况[22]。因此,本文提出H3 假设:相较于可信来源,在面对上下文时,个体的认知努力程度更高。

个体在评估鱼叉式网络钓鱼邮件时的认知努力包括在检测邮件中的外围线索或主题信息方面的努力,通过付出认知努力个体可提高判断信心[18,23]。认知努力已被证实对鱼叉式网络钓鱼的易感性有影响。例如,Goel 等[6]和Musuva 等[24]研究表明,个体对鱼叉式网络钓鱼邮件的易感性取决于其在处理网络钓鱼邮件时所花费的认知努力,对网络钓鱼邮件作出回应的可能性随着低水平的认知努力而增加,反之,在高水平的认知努力下,用户不太可能上当受骗。因此,本文提出H4 假设:认知努力与鱼叉式网络钓鱼易感性之间存在负相关关系。

3 研究设计

3.1 被试者信息

根据类似实验范式[4]确定被试者20 人,其中男性9人,女性11 人,平均年龄为(21.3±2.36)岁,包括16 名本科生、3 名硕士和1 名博士。所有被试者均为右利手,视力或矫正视力正常,无色盲、脑损伤、神经疾病或精神病史,且近期未服用过安定类药物,符合实验要求。实验前告知被试者实验仪器、实验指导语和相关注意事项等,所有被试者均签署书面知情同意书,实验结束后支付被试者一定的报酬。

3.2 实验方法

鱼叉式网络钓鱼邮件根据文献[14]中针对大学生设计的内容主题,并结合真实鱼叉式网络钓鱼案例[25]设计,分为两类:一类邮件含有可信来源这一启发式线索,具体表现为邮件发件人名称模拟学校的官方机构,邮件地址模拟学校的域名;另一类邮件含有上下文这一系统式线索,具体为校园活动、学生优惠活动和学习资料等[6]。

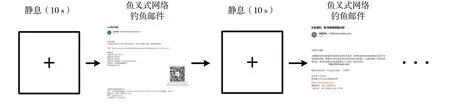

采用事件相关设计,包括20 个试次,每个试次由注视点(+)和鱼叉式网络钓鱼邮件构成。实验时首先呈现本次实验的简单说明,之后呈现10 s 空屏,使被试者前期信号稳定下来,随后开始呈现试次。每个试次包括注视点呈现时间10 s,之后出现鱼叉式网络钓鱼邮件,被试者观看后对其进行类型判断,如果认为是真实正常的邮件,则按“y”键;如果认为是虚假诈骗的邮件,则按“n”键。作出判断后进入下一个试次。被试者在注视点呈现期间需盯住十字中心,以使心情平静下来。呈现给不同被试者的鱼叉式网络钓鱼邮件顺序随机。实验持续时间为10 min 左右。具体实验流程见图2。

Fig.2 Experimental flow图2 实验流程

3.3 近红外数据采集

个体在阅读电子邮件内容并进行邮件类型判断时会对电子邮件的各种线索投入一定的认知努力,表现为判断时间和大脑皮层血氧浓度变化[4],这些数据可通过结合fNIRS 设备的认知神经实验获得。本文采用便携式近红外脑成像系统Artinis Brite24 对大脑皮层血氧浓度变化进行检测,采样频率为10 Hz,仪器光源波长为760 nm 和850 nm,包含10 个发射器和8 个接收器,光极间距为30 mm,共24 个通道。光极放置采用国标10/20 系统。参照已有研究[4],本实验主要检测右颞叶脑区和前额叶脑区,每名被试者右颞叶脑区(通道1-12)和前额叶脑区(通道13-24)各有12个采集通道。

4 数据分析

4.1 数据预处理

使用基于MATLAB 2016b 的NIRS-KIT 软件包,按照以下步骤对近红外数据进行预处理:①去漂移。使用多项式回归模型估计线性或非线性趋势,从原始血红蛋白浓度信号中减去该趋势;②运动校正。使用时间导数分布修复(Temporal Derivative Distribution Repair,TDDR)进行运动伪迹校正;③滤波。基于快速傅里叶变换,使用0.02~0.12 Hz 的带通滤波器去除生理噪声与基线漂移。近红外数据预处理流程如图3所示。

Fig.3 Pre-processing flow of fNIRS data图3 近红外数据预处理流程

由于不同浓度HbO 对不同区域的激活程度差异不具有统计意义,本研究采用广义线性模型(General Linear Model,GLM)[26]对HbO 浓度数据进行分析处理,得出具有统计学意义且与HbO 浓度相关的比例系数β值。β代表任务反应的振幅,其值越大表明激活程度越高,被试者付出的认知努力越多。

4.2 行为数据分析

4.2.1 判断时间

判断时间是指被试者在看到邮件展示内容到按下键盘上的按钮来对邮件类型作出判断所花费的时间,其可侧面反映被试者所投入的认知努力程度[27]。经过Shapiro-Wilk 检验,本文数据不满足正态分布。采用Wilcoxon 检验对两种线索下的判断时间进行比较分析,可信来源的平均判断时间为11.43 s,小于上下文的平均判断时间为13.37s,p=0.032<0.05,两者存在显著性差异。采用四分位法获得数据,制作小提琴图,其中可信来源的25%百分位数为6.50 s,中位数为10.00 s,75%百分位数为14.95 s;上下文的25%百分位数为7.35 s,中位数为12.15 s,75%百分位数为16.85 s。可信来源和上下文的判断时间比较如图4(彩图扫OSID 码可见,下同)所示。

Fig.4 Judgement time comparison of plausible sources and contexts图4 可信来源和上下文的判断时间比较

4.2.2 鱼叉式网络钓鱼易感性

易感性判断指标为邮件中被被试者认定为真的数量占全部判断结果的比例[14]。如图5 所示,被试者在面对可信来源的鱼叉式网络钓鱼时,其易感性为65%;在面对上下文的鱼叉式网络钓鱼时,其易感性为55%。假设H1 和H2 得到验证,经卡方检验,两种线索的易感性不存在显著性差异(z=1.118,p=0.264>0.05)。

Fig.5 Spear phishing susceptibility图5 鱼叉式网络钓鱼易感性

4.3 近红外数据分析

4.3.1 右颞叶脑区

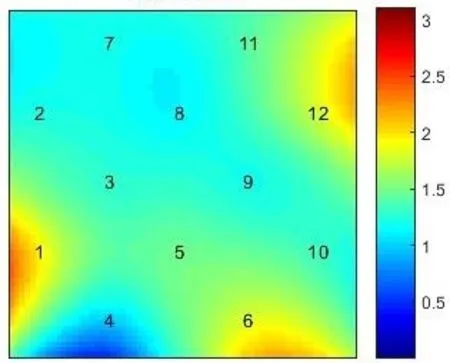

经过配对样本t检验和FDR 校正后,可信来源和上下文在右颞叶脑区通道1、6 和12 中的激活结果存在统计学差异,其β值的平均值、标准差和检验结果见表2。可以看出,通道1 中的上下文β值和可信来源β值之间有显著性差异(t=2.397,p=0.027<0.05);通道6 中的上下文β值和可信来源β值之间有显著性差异(t=2.152,p=0.045<0.05);通道12 中的上下文β值和可信来源β值之间有显著性差异(t=2.162,p=0.044<0.05)。总体来说,上下文相较可信来源在这3 个通道中的激活程度更高。采用NIRS-KIT 软件制作两种线索在右颞叶脑区的激活情况比较图,颜色越接近红色表明激活程度差异越明显,具体如图6所示。

Fig.6 Comparison of activation of context and trusted sources in the right temporal lobe brain region图6 上下文和可信来源在右颞叶脑区的激活情况比较

Table 2 β mean value,standard deviation,and test results of trusted sources and contexts in the right temporal lobe brain area表2 右颞叶脑区可信来源和上下文β值的平均值、标准差和检验结果

4.3.2 前额叶脑区

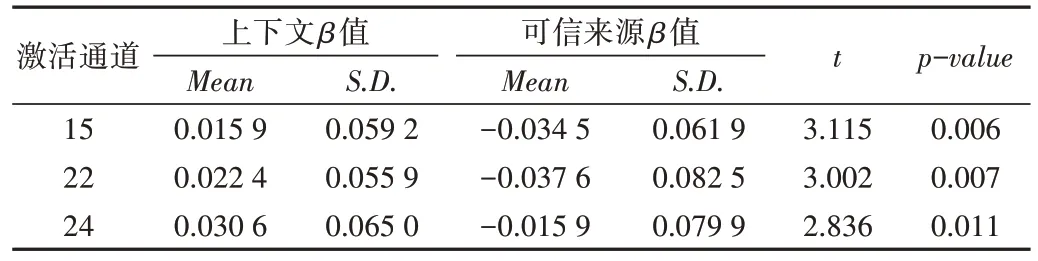

经过配对样本t检验和FDR 校正后,可信来源和上下文在前额叶脑区通道15、22 和24 中的激活结果存在统计学差异,其β值的平均值、标准差和检验结果见表3。可以看出,通道15 中的上下文β值和可信来源β值之间有显著性差异(t=3.115,p=0.006<0.05);通道22 中的上下文β值和可信来源β值之间有显著性差异(t=3.002,p=0.007<0.05);通道24 中的上下文β值和可信来源β值之间有显著性差异(t=2.836,p=0.011<0.05)。总体来说,上下文相较可信来源在这3 个通道中的激活程度更高。采用NIRS-KIT 软件制作两种线索在前额叶脑区的激活情况比较图,颜色越接近红色表明激活程度差异越明显,具体如图7所示。

Fig.7 Comparison of activation of context and trusted sources in the prefrontal lobe area图7 上下文和可信来源在前额叶脑区的激活情况比较

Table 3 β mean value,standard deviation,and test results of trusted sources and contexts in the prefrontal brain region表3 前额叶脑区可信来源和上下文β值的平均值、标准差和检验结果

综上所述,被试者对含有上下文的钓鱼邮件的判断时间多于含有可信来源的钓鱼邮件;含有上下文的钓鱼邮件对被试者右颞叶和前额叶脑区的激活程度比含有可信来源的钓鱼邮件更强。表明被试者对含有上下文的钓鱼邮件投入了更多认知努力,H3假设得到验证。

4.3.3 相关性分析

对含有上下文和可信来源的鱼叉式网络钓鱼邮件激活各脑区通道所得的β值与易感性进行斯皮尔曼相关分析,探讨其是否存在相关性。结果表明,包含上下文的钓鱼邮件对前额叶脑区通道18 的β值与易感性呈现负相关性,与H4 假设一致,但统计学意义不显著(p>0.05),因此H4 假设未得到验证。认知努力与鱼叉式网络钓鱼易感性之间不存在显著负相关性,即投入更多的认知努力不会显著提高识别出鱼叉式网络钓鱼的可能性。

5 结语

本文基于HSM 模型,采用fNIRS 结合认知神经实验对鱼叉式网络钓鱼的启发式和系统式线索与易感性之间的关系进行了探究。行为数据和近红外数据分析结果表明,可信来源这一启发式线索和上下文这一系统式线索均与易感性有正相关性,且上下文的易感性略低于可信来源,但二者不存在显著性差异;个体在面对含有上下文的鱼叉式网络钓鱼邮件时需投入比可信来源更多的认知努力,但认知努力程度与易感性之间不存在显著负相关性,即投入更多判断时间和认知努力不会显著降低易感性。

本文研究存在的不足之处及相应的后续研究方向为:①仅使用fNIRS,没有联合应用眼动检测仪和fMRI 等设备形成多模态组合全面分析个体面对鱼叉式网络钓鱼时的认知努力投入,后续可使用更多测量仪器观察被试者的反应;②被试者均为在校大学生,后期需对更多群体进行针对性研究;③未分析启发式线索与系统式线索之间的相互作用及其对易感性的影响,许多钓鱼邮件并非只含有某一种单一线索,后续可使用更复杂的邮件内容进行研究。