面向车联网的匿名组密钥分发方案

何智旺,王化群

面向车联网的匿名组密钥分发方案

何智旺,王化群

(南京邮电大学计算机学院,江苏 南京 210023)

车载自组织网络(VANET,vehicular ad hoc network)作为智能交通系统的重要组成部分,可在车辆行驶时提供驾驶信息等服务,如防止碰撞、提高交通效率等。在可信第三方(TTP,trusted third party )和车辆进行交互时,难免会受到窃听、篡改和伪造等安全威胁。现有的方案多是在TTP和车辆间进行密钥协商来创建会话密钥以保证会话的安全。但系统过度依赖TTP可能会受到单点故障的影响,以及面临TTP向多个车辆发送相同信息时产生的信息冗余问题。同时,创建组会话密钥所使用的密钥协商方式相较于分发方式会产生更多的交互数据和交互次数。提出面向车联网的匿名组密钥分发方案,方案借助路侧单元(RSU,road side unit)来组织多个车辆创建组会话密钥,使用基于身份的公钥密码和改进的多接收者加密方案实现RSU和车辆间的双向认证与组会话密钥的分发。在密钥分发的过程中,只需要一次加密操作便可让所有组内成员获得一致的会话密钥。凭此可减少系统实体在认证和组通信时对TTP的过度依赖。通过形式化的安全性证明表明,所提方案满足基本的安全要求。同时,经过性能分析和对比,所提方案的计算开销和通信开销比同类方案更有优势。

车联网;认证;组会话密钥

0 引言

近年来,无人驾驶的安全问题频发,如特斯拉辅助驾驶追尾事故。而智能交通系统引入VANET后,可为驾驶人员提供更安全的服务[1],如紧急车辆警告、交通违规警告和路况警告等。VANET主要包括3种实体[2]:TTP、RSU和车辆,通过将以上实体有机结合可显著提高交通效率、降低事故风险。无线通信短距离和车辆高移动性的特点,使得VANET易受到各种外部和内部攻击。故车辆隐私保护、身份认证和组会话密钥3个方面需要着重关注和研究。

针对车辆隐私保护,重点关注车辆身份的保护和消息的机密性。VANET中信息的交互基于露天无线电,因此,攻击者可通过轨迹追踪推断车辆的身份等敏感信息,并发动攻击(如虚假信息攻击),造成事故和伤害。故在信息传播的过程中,车辆的隐私保护十分必要。对于真实身份的保护,一般采用基于公钥基础设施的假名方案或基于数字签名的匿名消息认证协议。此外,车辆间也会进行行驶信息的交互,如车辆出现故障广播车辆信息(位置、方向等)。所以车辆间传递敏感信息时要保证信息的机密性,避免被恶意攻击者捕捉并利用。

设计VANET时,要考虑车辆的身份认证问题。在通信前,既要保护通信对方的真实身份,也要确保消息来源的真实可靠。在身份认证方面已有大量的研究工作,大致有3类[3]:基于证书的密码系统、基于身份的密码系统和基于无证书的密码系统。在基于证书的密码系统中,需要借助证书来管理车辆的公钥;在基于身份的密码系统中,公钥采用用户的个人身份信息(如邮箱等),无须证书来证明公钥的真实性;基于无证书的密码系统中,公私钥是半可信第三方和用户共同生成的。3种方案各有利弊。考虑到VANET受限于通信时间和距离,本文方案选择基于身份的密码系统来实现RSU和车辆间的相互认证。原因在于基于证书的密码系统需要大量的证书来认证车辆;基于无证书的密码系统需要多次交互才能生成车辆的公私钥,且存储复杂的公私钥对于资源受限的车辆而言,是不安全和低效的。此外,本文方案中通过聚合签名实现车辆身份的批量验证,提高认证的效率[4]。

当TTP向多个车辆发送大量重复信息时,会引起系统的信息冗余问题,且TTP存在单点故障隐患。此时,系统可为合法车辆分发组密钥,仅需使用组密钥加密一次要传输的信息。在VANET中,设计一种高效的组密钥协商协议是组通信的一个难题[1]。组密钥管理方案可分为两类:中心节点为其他成员分配一个通信密钥;每个组成员提供部分密钥,然后构成一个组密钥。虽然使用非对称加密技术也可满足此要求,但并不适用于资源受限的车联网。为降低计算成本和提高通信效率,协议需使用效率更高的对称加密。为进一步提高通信效率[5],可使用组密钥分发的机制为一组车辆提供一个临时的组密钥来交互信息。

1 相关工作

身份验证是在授权实体访问网络前对其身份进行验证的过程,该机制确保只有有效的车辆方可加入VANET以保证通信的安全,且恶意的车辆可被识别。对于身份的验证可通过签名来实现,进而,多实体的身份验证可利用聚合签名来批量处理。基于公钥密码体制的聚合签名的研究主要有3种。①Boneh等[6]在2003年设计了第一个以公钥基础设施(PKI,public key infrastructure)为基础的聚合签名方案,将来自个不同签名者的多个签名组合成一个短签名。此后,出现了基于PKI的聚合代理签名方案[7]、同步聚合签名方案[8]和顺序聚合签名方案[9]。②基于身份的聚合签名(ID-AS,identity-based aggregate signature)方案相较于无证书签名方案,其计算效率、成本和安全性更高。2004年,Cheon等[10]提出了第一个基于身份的聚合签名方案,解决了基于PKI的聚合签名方案中计算证书所带来的开销问题。之后,Shen等[11]在CDH(computational Diffie-Hellman)假设下提出一种安全高效的ID-AS方案;Iwasaki等[12]提出基于身份结构化聚合签名方案,将结构化签名扩展到基于身份的签名中;Yang等[13]提出的ID-AS方案利用伪身份和云存储技术降低车载网的存储开销和提高认证效率。③为了解决ID-AS方案中的密钥托管问题,Castro等[14]提出无证书聚合签名(CL-AS,certificateless aggregate signature)方案,Xiong等[15]提出具有恒定配对计算开销的CL-AS方案,Hashimoto等[16]在2019年提出第一个具有固定大小的紧凑CL-AS方案。

组密钥管理技术的研究有如下几类:非加密方案、公钥加密方案、对称加密和单向加密哈希函数方案、广播加密(ConBE)方案和多项式方案等。在加密方面的密钥管理研究中,公钥加密方案大致分为3类[17]:基于证书的公钥加密方案、基于身份的公钥加密方案和无证书公钥加密方案。例如,Kumar等[18]阐述的基于RSA公钥密码的集中式组密钥分发协议,虽然降低了密钥服务器的计算成本和存储复杂度,但证书管理开销和资源受限设备对RSA的复杂计算不能高效处理。轻量级认证协议近年来广受关注,此类型的认证协议有3个主要特点:采用基于密码的双因素或三因素认证方法,使用轻量级加密原语(如对称加密、加密哈希函数和按位异或操作),云辅助。例如,Srinivas等[19]利用中国剩余定理和单向哈希函数设计的基于云的远程用户认证方案,有效实现了远程用户与传感器节点间的相互认证和密钥管理。广播加密[20]允许发送方不受组成员限制地选择任意成员子集作为接收方。例如,Zhong等[21]将广播加密用于VANET进行密钥分发,所提出的基于身份的广播加密方案解决了相同信息在多个车辆间发送的冗余问题,仅需一次加密便可为一组车辆生成定长的密文。基于多项式的密钥管理方案主要分为集中式和分布式两类。集中式密钥管理由一中心节点负责生成、分发和更新系统中各节点使用的会话密钥。例如,Gao等在文献[22]中提出基于椭圆曲线的匿名多播方案,通过多项式分发组密钥来获取更高的效率。为解决实体间信任缺乏的问题,引入区块链技术,使得密钥管理技术的研究趋向于去中心化,即无须中心节点独立管理密钥,而由所有成员共同管理密钥。例如,文献[23]通过引入区块链分布式地解决了工业互联网中密钥的动态管理问题。本文方案借鉴Wang等[24]提出的基于身份的多接收者加密方案,提出一种组会话密钥分发方案,在密文长度比较短的情况下,满足了车联网的安全要求以及有效控制了发送方的加密成本。

2 预备知识、系统模型和安全模型

2.1 预备知识

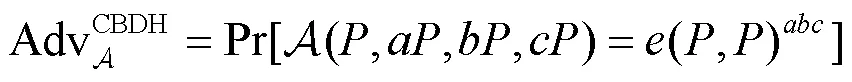

(1)计算bilinear Diffie-Hellman(BDH)

(2)决策BDH

2.2 系统模型

图1 系统模型

Figure 1 System model

1) TTP负责系统建立以及系统成员的注册和密钥的生成,且对可疑车辆执行事后追查。

2) RSU部署在道路周围,由TTP为其生成身份的签名,车辆通过签名验证RSU身份的合法性。诚信的RSU与车辆间利用专用短程通信协议进行通信,由其动态聚合验证车辆的请求信息。同时,RSU负责消息的转播。

3) 车辆在TTP处注册,获得车辆临时身份和私钥等信息,并使用这些信息向RSU发起认证请求。车辆通过RSU分发的组会话密钥获取系统提供的服务,以及定期告知群组内其他车辆有关车辆的交通状态信息,如速度、方向等。

2.3 安全模型

基于身份的匿名多接收者加密(ID-MRE,identity-based anonymous multi-receiver encryption)方案存在3个不同的实体:TTP、RSU和车辆。在阐述具体的安全模型前,对于匿名ID-MRE方案的严格定义如下。

定义1 (ID-MRE的匿名性):一个ID-MRE方案包含4个多项式时间算法:Setup、Extract、Encrypt和Decrypt。

敌手自适应地进行上述的3种查询,每一次查询可以是基于上一次的查询结果。

3 本文方案

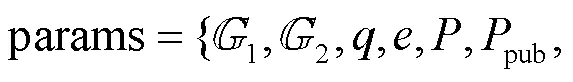

3.1 系统初始化

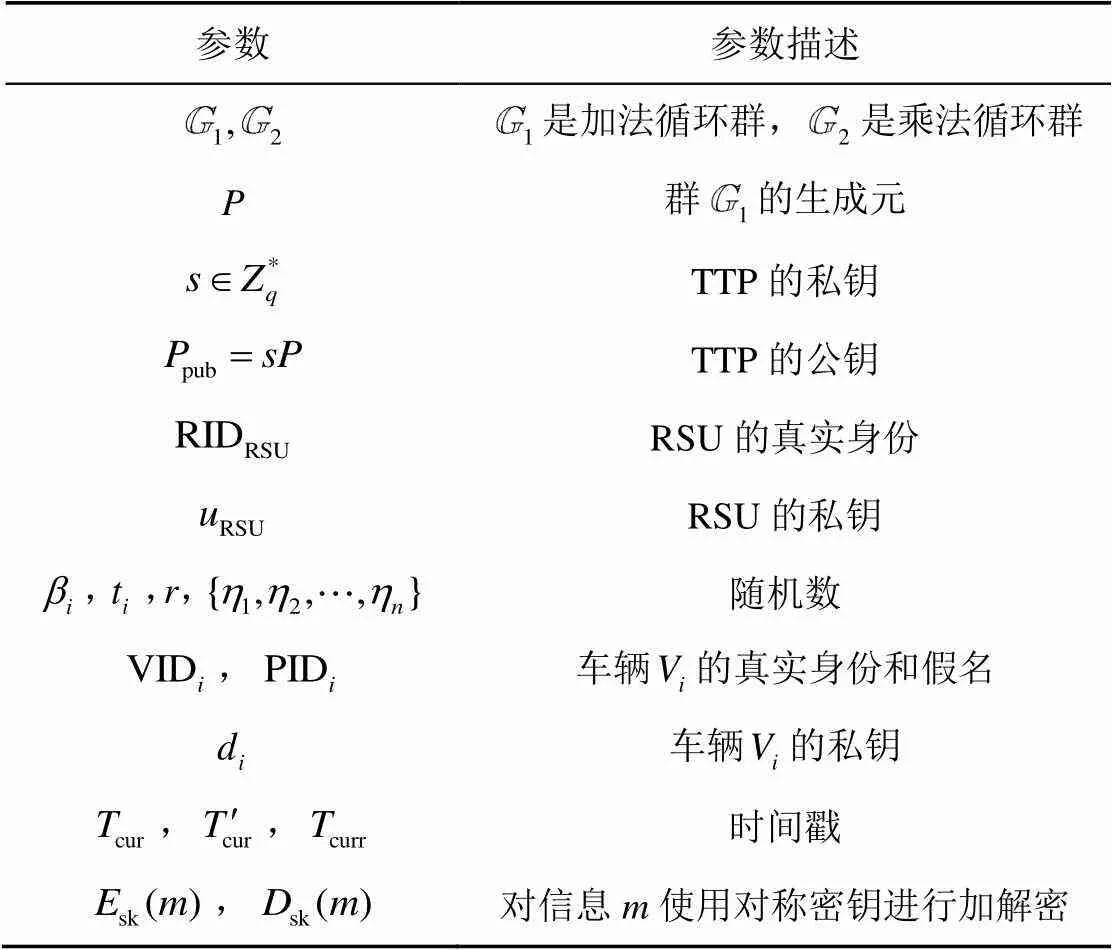

系统初始化过程如下,具体的参数说明如表1所示。

表1 参数说明

3.2 车辆与RSU相互认证并建立组会话密钥

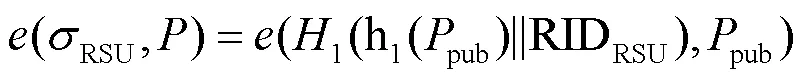

(1)车辆对RSU进行身份验证。

(2)车辆对身份有效的RSU请求组会话密钥。

(3)RSU验证车辆身份,若合法,则分配组密钥。

(4)若上述等式成立,则RSU为验证成功的个合法有效的车辆分发组会话密钥。

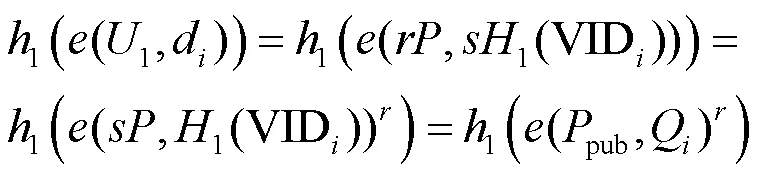

3.3 车辆接收密文并计算出组密钥

4 安全性分析

4.1 形式化安全性证明

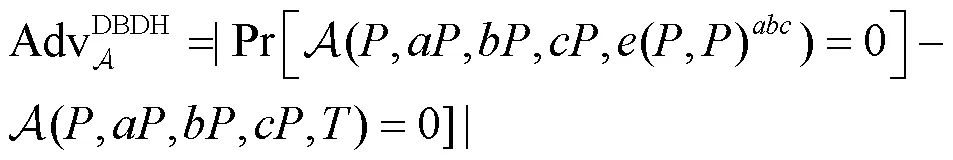

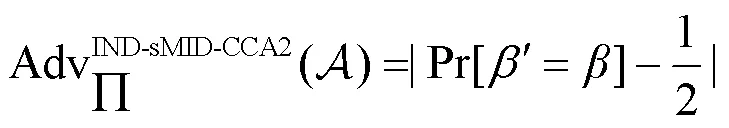

组会话密钥分发的实现基于匿名ID-MRE方案,其在DBDH假设下的ANON-sMID-CCA2安全性和IND-sMID-CCA2的安全性证明如下。

(1)第一轮查询

(2)第二轮查询

故基于决策BDH问题的难度假设,匿名ID-MRE方案是ANON-sMID-CCA2安全的。

定理2的证明和定理1类似,此处不再过多阐述。

4.2 非形式化安全性证明

除了从以上角度对方案的安全性进行分析外,下面对方案性能做更加详细的分析。

(1)正确性

若TTP、RSU和车辆均为诚实的,则RSU可成功验证聚合签名,根据车辆签名的生成,RSU对单个签名的正确性验证如下。

RSU对聚合签名的正确性验证如下。

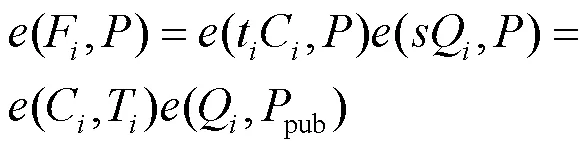

对于车辆接收到的多接收者加密密文,其中,双线性对的正确性证明如下。

(2)双向认证

在车辆和RSU进行认证的过程中,一方面车辆可通过TTP对RSU身份的签名进行认证;另一方面,RSU对想要加入群组的成员进行聚合签名验证,以达到对车辆认证的目的。

(3)匿名性

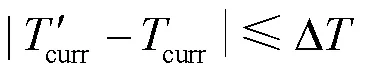

(4)重放攻击

(5)抗中间人攻击

攻击者在车辆和RSU间实施中间人攻击时,须使车辆相信其是一个合法的RSU,同时使RSU相信其是一个合法的车辆。根据双向认证特性,攻击者无法伪装成二者中的任何一个。因此,方案在RSU和车辆间可有效抵抗中间人攻击。

5 性能分析

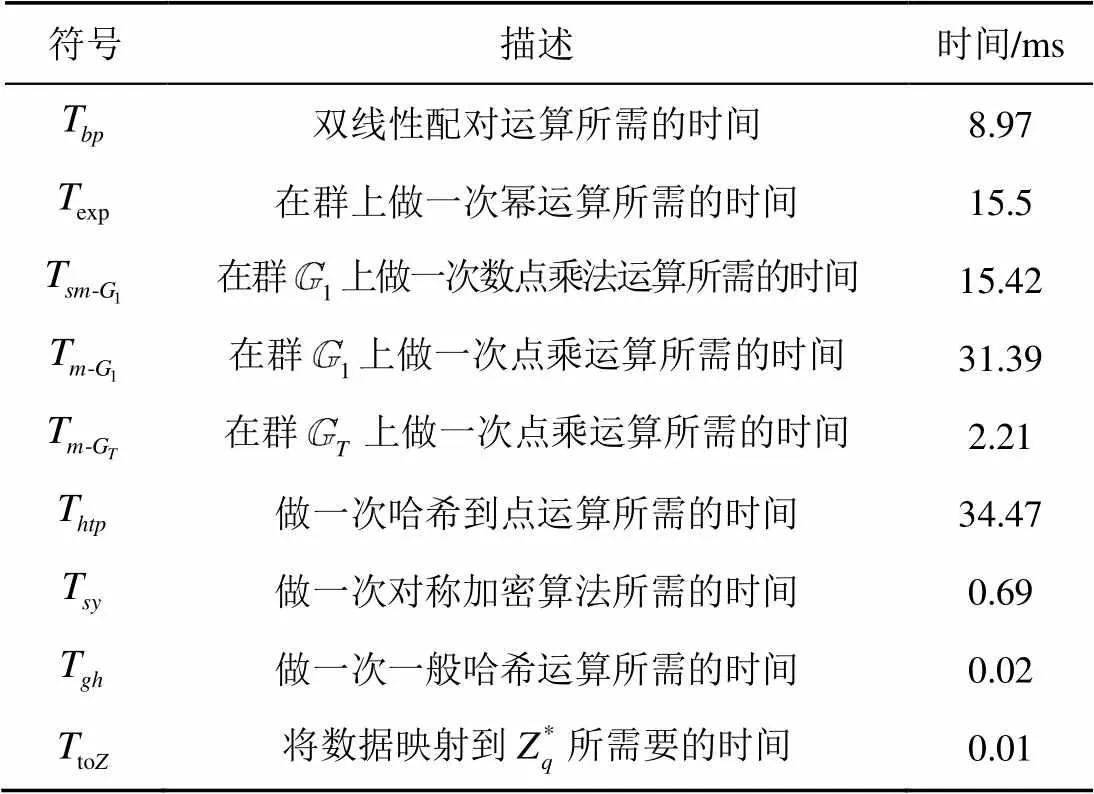

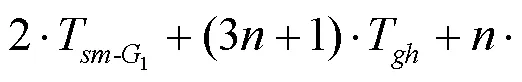

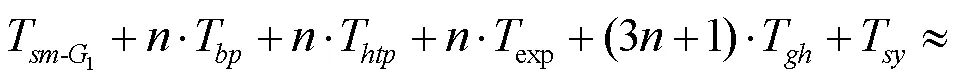

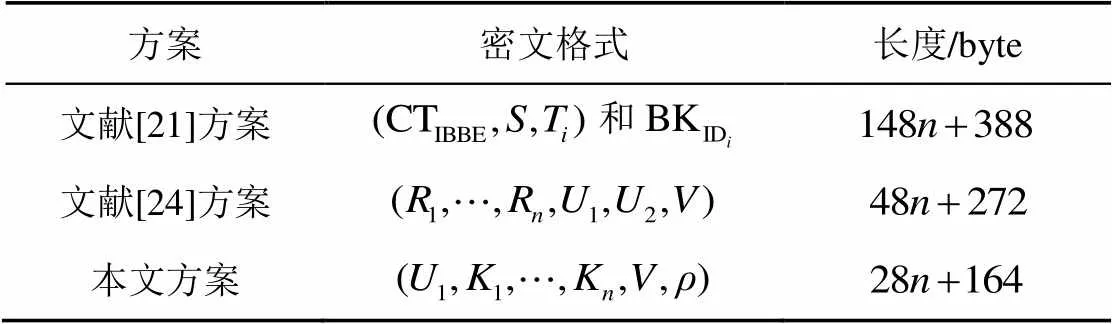

假定接收组会话密钥的组成员有个,针对各方案的计算开销和通信开销分析如下。

5.1 计算开销分析

表2 运算操作所需的时间

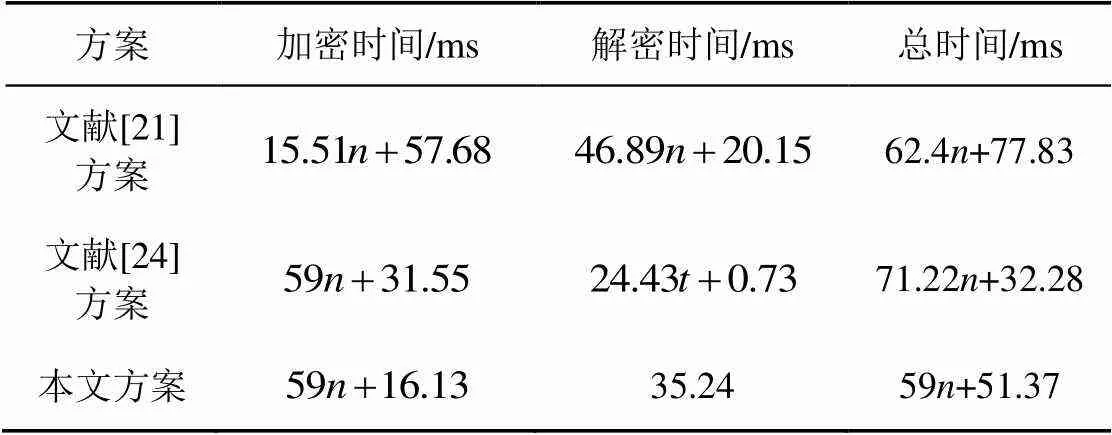

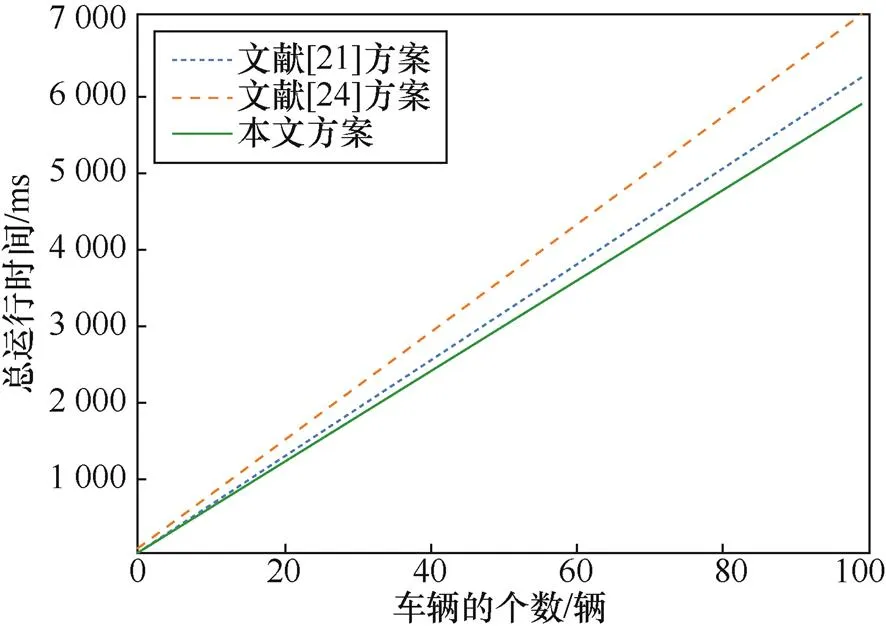

表3列出了3个方案在加解密阶段所需要的运行时间,对取平均比较次数/2。为了更直观地展示运行时间的对比,图2展示了随着组成员数量的改变,各方案加解密总运行时间的变化情况。考虑到车辆计算能力远不如RSU,解密时间越短越符合实际的需求,本文方案在运行时间上比另两个方案更有优势。

表3 运行时间比较

图2 总运行时间对比

Figure 2 Total run time comparison

5.2 通信开销分析

表4 密文长度对比

6 结束语

为了满足车联网中多个车辆共享安全数据的实际需求,本文提出一种基于身份的高效组密钥分发方案,在一定程度上可缓解TTP冗余问题带来的影响,也具备一定的分布式特性。同时,本文从形式化和非形式化两个方面详细阐述了所提方案的安全性和安全性能。通过计算开销和通信开销分析表明,本文方案比同类组密钥分发方案和所依照的多接收者加密方案有更高的效率。下一步工作会考虑更广泛的实际场景,如借助区块链实现跨域切换认证和更高级的组会话密钥的建立。

[1] LI X C. Blockchain-based group key agreement protocol for vehicular ad hoc networks[J]. Computer Communications, 2022, 183: 107-120.

[2] CHEN J N, HUANG Z J, ZHOU Y P, et al. Efficient certificate-based aggregate signature scheme for vehicular ad hoc networks[J]. IET Networks, 2020, 9(6): 290-297.

[3] REN Y L, LI X Y, SUNSF, et al. Privacy-preserving batch verification signature scheme based on blockchain for vehicular ad-hoc networks[J]. Journal of Information Security and Applications, 2021, 58: 102698.

[4] YANG X D, LIU R, WANG M D, et al. Identity-based aggregate signature scheme in vehicle ad-hoc network[C]//Proceedings of 2019 4th International Conference on Mechanical, Control and Computer Engineering (ICMCCE).2020: 1046-10463.

[5] MOHANTY S, JENA D, PANIGRAHY S K. A secure RSU-aided aggregation and batch-verification scheme for vehicular networks[C]//International Conference on Soft Computing and Its Applications (ICSCA’2012). 2012: 174-178.

[6] BONEH D,GENTRY C, LYNN B, et al. Aggregate and verifiably encrypted signatures from bilinear maps[M]//Lecture Notes in Computer Science. 2003: 416-432.

[7] LI J, KIM K, ZHANG F G, et al. Aggregate proxy signature and verifiably encrypted proxy signature[C]//Proceedings of the 1st International Conference on Provable Security. 2007: 208-217.

[8] AHN J H, GREEN M, HOHENBERGER S. Synchronized aggregate signatures: new definitions, constructions and applications[C]//Proceedings of the 17th ACM Conference on Computer and Communications Security. 2010: 473-484.

[9] NEVEN G. Efficient sequential aggregate signed data[J]. IEEE Transactions on Information Theory, 2011, 57(3): 1803-1815.

[10] CHEON J H. A new ID-based signature with batch verification[R].Cryptology Eprint Archive Report, 2004.

[11] SHEN L M, MA J F, LIUXM, et al. A secure and efficient ID-based aggregate signature scheme for wireless sensor networks[J]. IEEE Internet of Things Journal, 2017, 4(2): 546-554.

[12] IWASAKI T, YANAI N, INAMURA M, et al. Tightly-secure identity-based structured aggregate signature scheme under the computational Diffie-Hellman assumption[C]//Proceedings of 2016 IEEE 30th International Conference on Advanced Information Networking and Applications (AINA). 2016: 669-676.

[13] YANG X D, LIU R, WANG M D, et al. Identity-based aggregate signature scheme in vehicle ad-hoc network[C]//Proceedings of 2019 4th International Conference on Mechanical, Control and Computer Engineering (ICMCCE). 2020: 1046-10463.

[14] CASTRO R, DAHAB R. Efficient certificate less signatures suitable for aggregation[J]. IACR Cryptol Eprint Arch, 2007, 2007: 454.

[15] XIONG H, GUAN Z, CHEN Z, et al. An efficient certificateless aggregate signature with constant pairing computations[J]. Information Sciences, 2013, 219: 225-235.

[16] HASHIMOTO K,OGATA W. Unrestricted and compact certificate less aggregate signature scheme[J]. Information Sciences, 2019, 487: 97-114.

[17] GUO Y M, ZHANG Z F,GUO Y J. Anonymous authenticated key agreement and group proof protocol for wearable computing[J]. IEEE Transactions on Mobile Computing, 2022, 21(8): 2718-2731.

[18] KUMAR V, KUMAR R, PANDEY S K. A computationally efficient centralized group key distribution protocol for secure multicast communications based upon RSA public key cryptosystem[J]. Journal of King Saud University-Computer and Information Sciences, 2020, 32(9): 1081-1094.

[19] SRINIVAS J, DAS A K, KUMAR N, et al. Cloud centric authentication for wearable healthcare monitoring system[J]. IEEE Transactions on Dependable and Secure Computing, 2020, 17(5): 942-956.

[20] FIAT A, NAOR M. Broadcast encryption[C]//Annual International Cryptology Conference. 1993:480-491.

[21] ZHONG H, ZHANGS, CUIJ, et al. Broadcast encryption scheme for V2I communication in VANETs[J]. IEEE Transactions on Vehicular Technology, 2022, 71(3): 2749-2760.

[22] GAO R H, ZENG J W, DENG L Z. Efficient certificate less anonymous multi-receiver encryption scheme without bilinear parings[J]. Mathematical Problems in Engineering, 2018, 2018: 1-13.

[23] 张泽林, 王化群. 基于区块链的工业互联网动态密钥管理[J]. 计算机研究与发展, 2023, 60(2): 386-397.

ZHANG Z L, WANG H Q. Dynamic key management of industrial Internet based on blockchain[J]. Journal of Computer Research and Development, 2023, 60(2): 386-397.

[24] WANG H Q. Provably secure anonymous multi-receiver identity-based encryption with shorter ciphertext[C]//Proceedings of 2014 IEEE 12th International Conference on Dependable, Autonomic and Secure Computing.2014: 85-90.

[25] BONEH D, FRANKLIN M. Identity-based encryption from the Weil pairing[M]//Advances in Cryptology — CRYPTO 2001. 2001: 213-229.

[26] MIYAJI A, NAKABAYASHI M, TAKANO S. Characterization of elliptic curve traces under FR-reduction[M]//Lecture Notes in Computer Science. 2001: 90-108.

Anonymous group key distributionscheme for the internet of vehicles

HE Zhiwang, WANG Huaqun

School of Computer Science,Nanjing University of Posts and Telecommunications, Nanjing 210023, China

Vehicular ad hoc networks (VANET) play a crucial role in intelligent transportation systems by providing driving information and services such as collision prevention and improved traffic efficiency. However, when a trusted third party (TTP) interacts with a vehicle in VANET, it can be vulnerable to security threats like eavesdropping, tampering, and forgery. Many existing schemes rely heavily on TTP for key negotiation to establish session keys and ensure session security. However, this over-reliance on TTP can introduce a single point of failure and redundancy issues when TTP sends the same information to multiple vehicles. Additionally, key negotiation methods used for creating group session keys often result in increased interaction data and interaction times. An anonymous group key distribution scheme for the internet of vehicles was proposed to address these challenges. The Road Side Units (RSUs) were used to facilitate the creation of group session keys among multiple vehicles. Identity-based public key cryptography and an improved multi-receiver encryption scheme were utilized for communication between RSUs and vehicles, enabling two-way authentication and secure distribution of group session keys. During the key distribution process, a single encryption operation was sufficient to allow all group members to obtain a consistent session key. This reduced the reliance on TTP for authentication and group communication. Formal security proofs demonstrate that the proposed scheme satisfies basic security requirements. Furthermore, performance analysis and comparisons indicate that this scheme offers lower computational overhead and communication overhead compared to similar schemes.

internet of vehicles, authentication, group session key

The National Natural Science Foundation of China (62272238)

何智旺, 王化群. 面向车联网的匿名组密钥分发方案[J]. 网络与信息安全学报, 2023, 9(5): 127-137.

TP309

A

10.11959/j.issn.2096−109x.2023070

何智旺(1997− ),男,安徽宿州人,南京邮电大学研究生,主要研究方向为密码学与信息安全。

王化群(1974− ),男,江苏南京人,南京邮电大学教授,主要研究方向为应用密码学、区块链、云计算安全。

2022−11−14;

2023−01−09

王化群,whq@njupt.edu.cn

国家自然科学基金(62272238)

HE Z W, WANG H Q. Anonymous group key distribution scheme for the internet of vehicles[J]. Chinese Journal of Network and Information Security, 2023, 9(5): 127-137.