考虑电压控制的信息物理协同攻击模型

刘耕铭, 刘文霞, 张艺伟, 杨玉泽, 刘宗歧

(新能源电力系统国家重点实验室(华北电力大学),北京 102206)

0 引 言

随着城市化进程的快速发展,电力系统呈现出多主体分散决策、电力电子化以及信息物理融合的特征,其稳定运行高度依赖于信息控制,一旦受到来自信息域或物理域的恶意打击,不仅会造成城市功能紊乱,还会引起国际舆论的广泛关注。在20世纪的海湾战争和科索沃战争中,美军曾以切断敌方电网供电的方式推进战争进程[1]。21世纪后,攻击者的能力与攻击资源大幅提升,攻击途径从物理域转入信息域,各国的SCADA系统陆续遭到黑客攻击,电网的运行受到严重干扰[5,6]。2015年乌克兰电网因受到信息协同攻击而发生大停电事故后,电力系统的信息安全问题引起了各国学者的关注[2-4]。

近期,各界在电力信息物理安全领域开展了大量的研究。2012年,Proceedings of the IEEE的专栏就电力信息物理系统中存在的信息安全威胁和现有的安全防护体系进行了深入讨论[7,8]。常见的网络攻击可按攻击目的分为保密性攻击、可用性攻击、完整性攻击[9]。其中,虚假数据注入攻击(FDIA, False Data Injection Attack)作为完整性攻击的典型代表,也是各类协同攻击模式中的常用信息攻击手段,其可按攻击期望效果分为不定后果攻击和确定后果攻击,后者相比前者对系统状态的量测值有明确的篡改目标,所以对攻击者的能力要求更高[10,11],其中,确定后果攻击的FDIA被广泛研究。文献[12]首次揭示电力系统不良数据检测(BDD, Bad Data Detection)算法的漏洞,并提出了通过设计攻击向量绕过BDD的FDIA,以更隐蔽地实现攻击者的目的。文献[13-14]针对电力系统,提出了一种新型FDIA,即负荷重分配攻击,其原理是通过改变节点注入有功功率的量测值来干扰系统安全约束经济调度的决策,使系统远离最优状态或导致出现过载线路。根据攻击后果的不同,FDIA可大致分为三类:保持状态信息不变而造成拓扑信息改变的攻击[15],保持拓扑信息不变而造成状态信息改变的攻击[16],造成状态信息和拓扑信息同时改变的攻击[17]。

在电力系统信息安全研究初期,大多是对某一信息系统遭受单一攻击开展攻防技术研究,而随着信息物理系统的发展以及现实安全事件的推动,信息物理协同攻击的研究逐步得到重视。文献[18-19]提出了物理攻击输电线路或节点、信息攻击通信节点导致失效的协同攻击模式,但均未考虑如何选择物理和信息攻击目标才能最大化协同攻击效果。协同攻击的作用机理可大致分为两方面:一是通过FDIA掩盖物理攻击的后果;二是在物理攻击后使用FDIA误导信息系统的调控措施。在文献[20]中,攻击者可通过FDIA掩盖物理攻击所导致的电网结构和状态的改变,使系统状态感知失灵,导致错误控制指令的生成,引发不正常的潮流转移并扩大事故的范围;文献[21-22]提出了利用负荷重分配攻击误导物理攻击后系统有功调度的协同攻击模式,导致错误的切负荷操作,并建立了考虑攻击资源的攻击优化模型;在文献[23]提出的协同攻击方式中,攻击者物理攻击输电线路后,分阶段使用拓扑篡改攻击和FDIA来掩盖故障状态并加剧故障后果,并建立了最小化攻击成本、最大化故障后果的双层攻击模型。在实际中,FDIA能否成功实施取决于两项因素:一是能否躲过状态估计中不良数据的检测;二是注入的数据是否处于安全阈值内,文献[21-22]的模型未考虑第一项因素,文献[23]的模型未考虑第二项因素,文献[24]则在模型的约束条件中同时考虑了两项因素。

上述信息物理协同攻击的研究中,信息攻击的目的都是为了引起有功调度的错误,导致线路过载而触发切负荷,并且攻击模型和系统模型均基于直流潮流建模,无法量化分析协同攻击引发的电压问题对电力系统的影响;随着城市化进程的发展,以及能源与负荷中心的分布差异,电压的异常波动已成为大面积停电的重要诱因。自动电压控制作为维持电网无功电压稳定的重要手段,采用分层分区控制的策略,依靠SCADA与EMS系统的态势感知与状态估计功能对全网无功电压实施闭环控制,但基于实时数据的遥测也使其成为暴露在网络攻击环境下的脆弱环节,而现有的协同攻击研究没有考虑针对电压控制过程的攻击模式。

为此,本文提出了一种物理攻击下使用信息攻击以诱导电压错误控制从而扩大停电规模为目的的物理和信息协同攻击方法。首先,构建两阶段协同攻击模式并分析攻击机理以及针对自动电压控制系统的虚假数据注入攻击的原理,然后以失负荷最大为目标,以物理、信息攻击点及虚假数据参数为控制变量,建立协同攻击的双层攻防模型。最后定量分析不同场景下的协同攻击效果,并提炼随机物理打击下最优信息攻击点的特征,为防御此类协同攻击提供参考。

1 基于完全信息的协同攻击模式

1.1 两阶段的协同攻击模式

随着3C技术的快速发展,各国电网的控制系统与信息系统的通信更加紧密,而伊朗核电站事故和乌克兰停电事件等都已证明信息系统的漏洞能被攻击者利用,进而获取电网信息并发动蓄意攻击。在完全信息下,攻击方具有模拟电网防御方的系统调度方案的能力[18,20-23],并且能通过攻防推演获得最优的攻击方案。

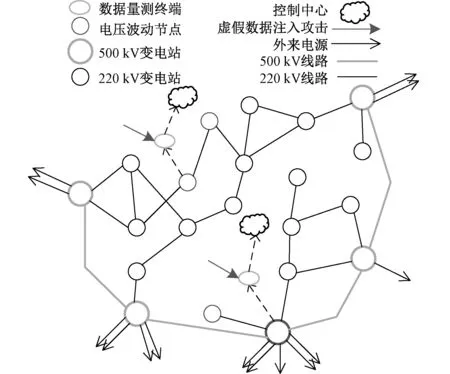

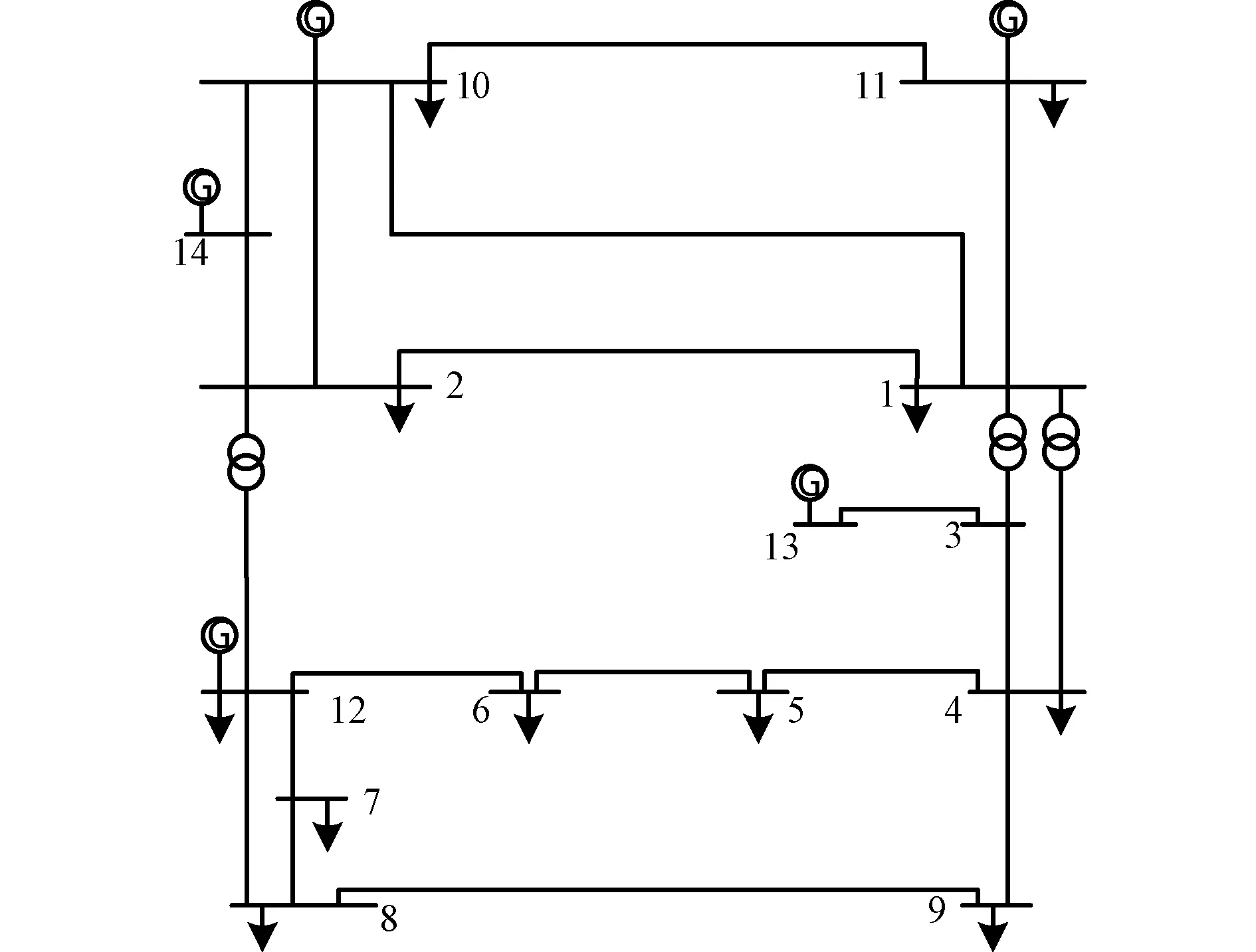

基于上述分析,本文提出一种两阶段的协同攻击模式:首先,攻击者利用复杂网络理论建立目标电网的拓扑结构模型,并结合电网结构特征、潮流分布等特征,实施物理打击;图1所示的是分别攻击一个超高压和高压变电站,会造成拓扑结构的改变以及部分重要节点电压出现波动;在电网遭受物理打击的情形下,防御者以期望负荷损失最小作为调控措施。其次,攻击者选择信息攻击点并根据信息攻击参数构造虚假数据注入向量;图2所示的是攻击者对部分终端设备的量测值注入虚假数据,会造成某些重要节点电压的状态估计值越过安全阈值;此时防御者根据AVC的指令进行电压调整。最终,由于AVC发出的指令实际被信息攻击所误导,使得系统中重要节点电压发生大幅波动,触发过/低电压保护而退出运行,引发切负荷后果。

图2 电网遭受信息打击Fig. 2 Power grid suffered from cyber attack

1.2 针对电压控制的虚假数据注入攻击

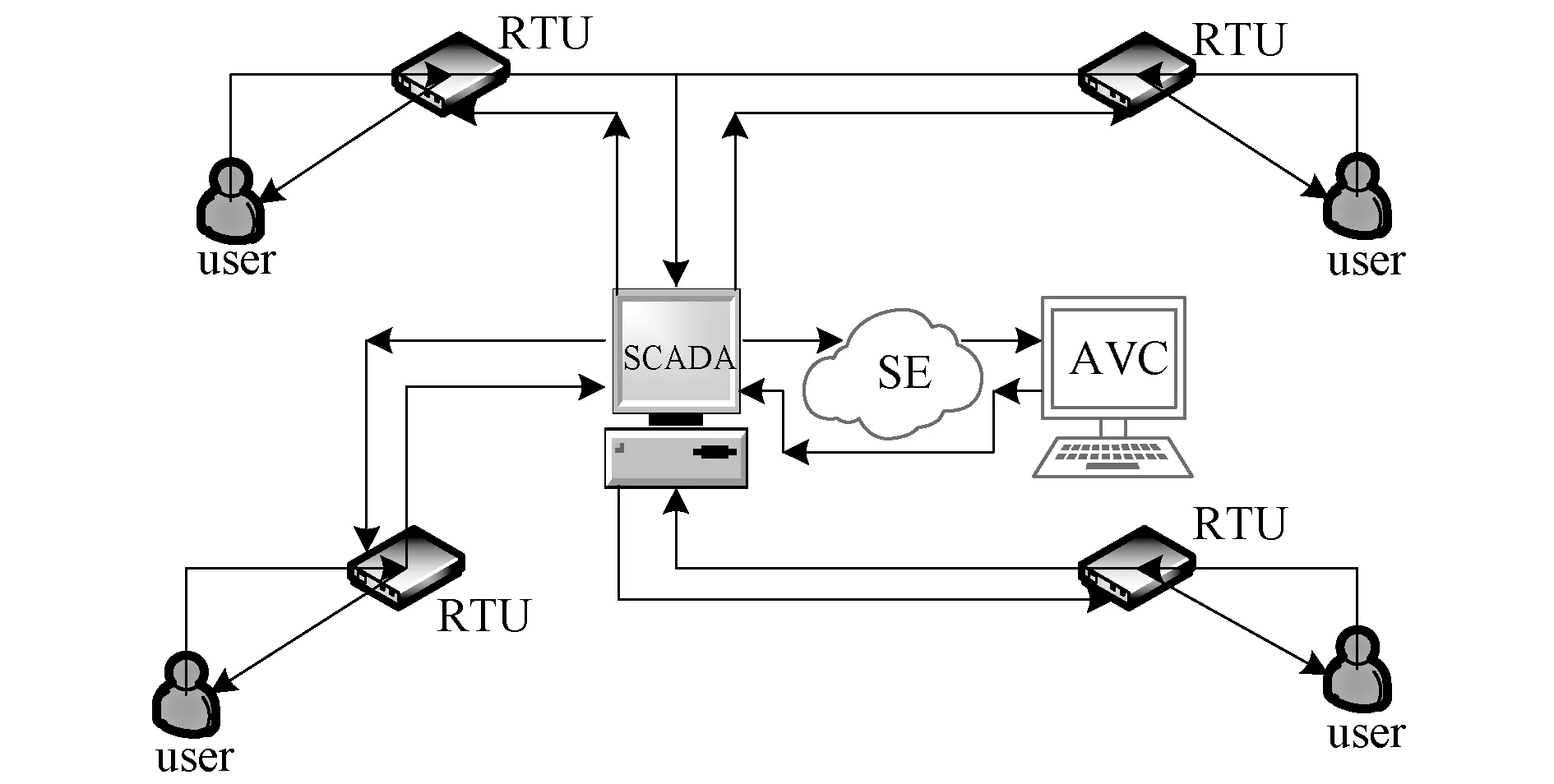

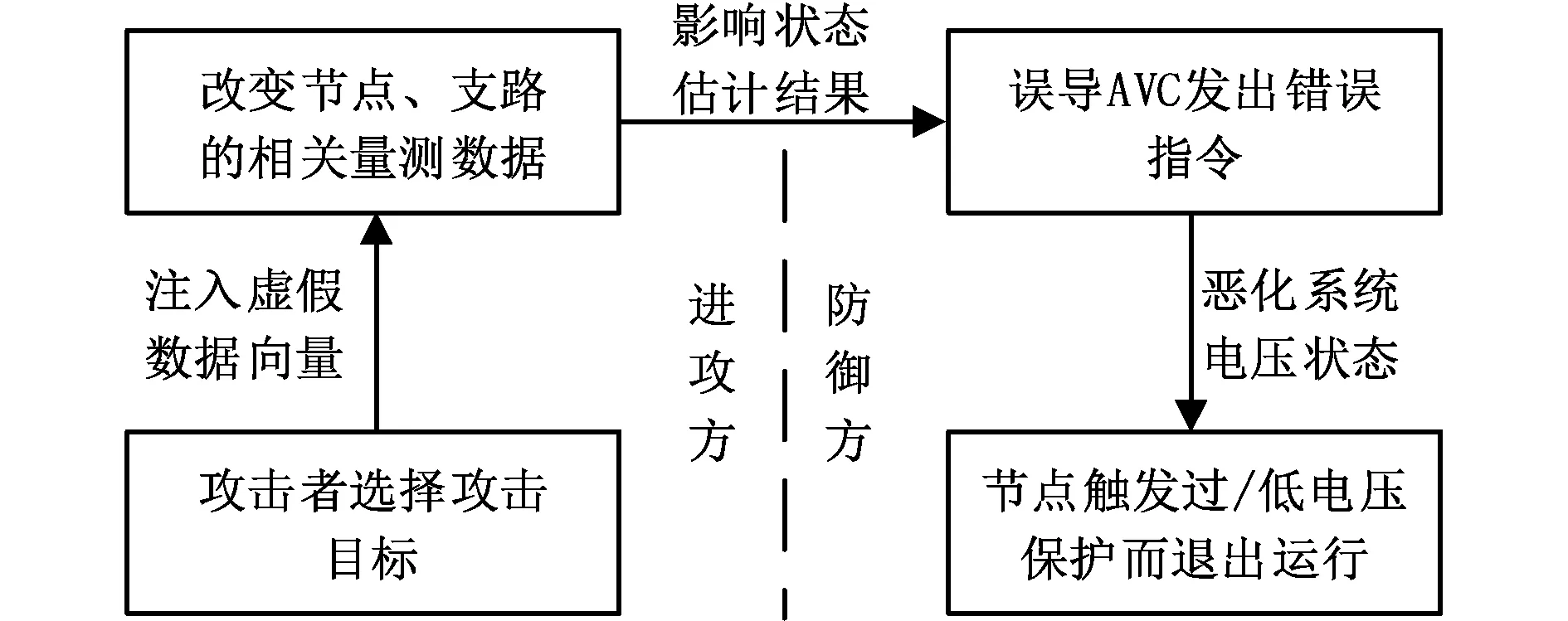

本文中AVC系统的总体结构为两层星型结构,第一层为控制中心AVC,第二层为发电厂、变电站当地AVC,即一个控制中心控制多个厂站,各厂站之间相互独立。AVC的运行机制和数据流程如图3所示,虚假数据注入攻击的作用机理如图4所示。

图3 AVC系统运行机制和数据流程Fig. 3 Operation mechanism and data flows in AVC

图4 虚假数据注入攻击的作用机理Fig. 4 Mechanism of false data injection attack

虚假数据注入攻击向量的构造构原理如下:

(1)由于AVC的输入数据来源于状态估计的输出,首先分析状态估计中输入的量测值和输出的状态变量估计值的关系。本文中的状态估计采用交流模型,对基于加权最小二乘法的目标函数采用牛顿法求解,得到以下迭代形式:

(1)

(2)

(3)

r=[I-H(HTR-1H)-1HTR-1][z-h(x)]

(4)

(2)为避免量测误差或错误数据,状态估计中含有对不良数据的检测(Bad Data Detection)。为此,虚假数据注入要达到预设的目的,构造的攻击向量需要绕过BDD,以隐蔽地改变状态估计结果。假设攻击向量为a,引起的状态变量估计值的偏差向量为c,采用最大标准化残差(LNR)检验作为不良数据检测的方法,此时的残差计算公式可用下式表示:

(5)

式中:ra和r分别表示有无攻击时LNR检验的残差值;τa表示攻击引起的残差增量。当τa=0,有ra≤r,即可躲过BDD,由此得到虚假数据注入攻击向量a的模型:

(6)

当信息攻击目标为节点n且电压幅值偏差量为c时,构造针对节点i的有功功率虚假数据注入攻击向量ai1如下:

(7)

(8)

(9)

2 信息物理协同攻击模型

2.1 信息物理协同攻击双层优化模型

两阶段协同攻击的效果是物理攻击与信息攻击的共同作用结果,二者之间存在耦合又各自具有一定的独立性。具体而言,物理和信息攻击后果一方面决定攻击者的最大期望协同攻击后果,另一方面系统在遭受物理攻击之后的状态会影响信息攻击的实施,尤其是信息攻击参数的构建。

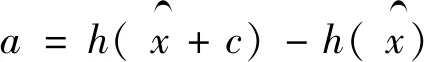

基于上述分析,本文采用双层优化模型的架构对协同攻击进行建模,如图5所示。上层模型以协同攻击后果最大为目标优化物理和信息攻击点的选择;下层为模拟物理攻击和信息攻击下的二阶段攻防模型,第1阶段中攻击者采用以切负荷最小为目标的最优潮流模型模拟防御者在紧急状态的调控策略,在第2阶段中,攻击者首先基于信息攻击点和物理攻击后的系统状态优化信息攻击参数,其次模拟虚假数据注入后的系统电压控制过程,然后模拟重要节点退出运行后系统的负荷损失。最后将两次攻击的后果反馈回上层模型,以全面计算协同攻击的整体攻击后果。

图5 双层模型的架构示意图Fig. 5 Bi-level model architecture

2.2 上层模型

2.2.1 目标函数

上层模型的目标为最大化协同攻击后果,优化变量为物理攻击点和信息攻击点。

F1=max(C1+C2)

(10)

式中:C1、C2分别表示物理攻击后果和信息攻击后果,均由负荷损失量表示。

2.2.2 约束条件

受攻击者的能力和资源等方面的限制,协同攻击中物理攻击点和信息攻击点的数量是有限的,而且目标不能冲突。

Np≤Rp

(11)

Nk≤RC

(12)

式中:Np、Nk分别表示单次协同攻击中物理、信息攻击点的数量;Rp、RC分别表示单次物理或信息攻击下的最大攻击目标数量。

2.3 下层模型

2.3.1 第1阶段—物理攻击下的攻防模拟

攻击者对物理攻击点实施打击,将造成电力网络的传输能力下降以及潮流转移,同时攻击者采用以切负荷最小为目标的最优潮流模型模拟防御者在紧急状态下的调度策略。

(13)

式中:LSp为物理攻击点所带的负荷;P为物理攻击点;LSi为节点i的切负荷量;NB为物理攻击后的系统节点集合。约束条件如下:

PGi-Pi(U,δ)-PDi+LSi=0i∈NB

(14)

QGi-Qi(U,δ)-QDi=0i∈NB

(15)

(16)

(17)

式中:PGi、QGi分别表示节点i上发电机的注入有功功率和无功功率;PDi表示节点i上所带负荷;Fl为支路潮流;Pi(U,δ)、Qi(U,δ)分别表示节点i的注入有功功率和无功功率;LSi表示节点i的切负荷量。

(18)

(19)

(20)

0≤LSi≤PDii∈NB

(21)

式中:LSi为切负荷量;PDi为节点所带的有功负荷。

(22)

2.3.2 第2阶段—信息攻击下的攻防模拟

攻击者首先基于信息攻击点和物理攻击后的系统状态进行信息攻击参数的优化;其次采用以电压偏移量最小为目标的最优潮流模型模拟虚假数据注入后的系统电压控制过程,得到当前系统各节点的实际电压;最后采用以切负荷最小为目标的最优潮流模型模拟重要节点退出运行后系统的紧急控制过程。信息攻击导致的后果可分为如下两部分:

C2=LSc+LS2

(23)

式中:LSc电压失稳点所带负荷,是信息攻击误导AVC发出错误指令的结果;LS2为系统在紧急状态下的切负荷量。

(1)信息攻击参数模型

信息攻击参数的选择建立在已确定的信息攻击点的基础上。由于本文中状态估计值的偏差向量c特指电压幅值的偏差,其值增大会直接导致虚假数据注入攻击向量a的增大,而过大的攻击向量a会引起系统的怀疑,导致信息攻击失效。基于上述分析,本文以信息攻击目标节点k的电压幅值估计值的偏移量ck之和最小为目标函数建立信息攻击参数优化模型。

min ∑|ck|

(24)

(25)

(26)

NC>1

(27)

(28)

式(25)是等式约束条件,表示为了躲避状态估计中不良数据的检测,虚假数据注入攻击向量ak应满足的条件,ak是一个稀疏列向量,其维数与量测向量z相同。

式(26)是不等式约束条件,表示要想达到节点k电压越限的攻击效果,ck需要满足的条件。

式(27)是不等式约束条件,考虑到攻击效果,表示信息攻击需要使超过一个节点的电压发生越限(信息攻击目标节点除外),NC代表信息攻击后发生电压越限的节点数目。

式(28)是不等式约束条件,考虑到本文中攻击者的攻击资源和范围是有限的,其攻击向量ak构成的对角矩阵diag(ak)的秩不能超过状态估计中量测向量z构成的对角矩阵diag(z)的秩的二分之一。

(2)虚假数据注入后的电压控制模型

攻击者根据信息攻击参数向信息攻击目标注入虚假数据后,系统将出现部分节点电压越限的“假象”,AVC便会采取调控措施。攻击者采用以电压偏移量最小为目标函数的最优潮流模型模拟AVC的调控策略。

(29)

PGi-Pi(U,δ)-PDi=0i∈NB

(30)

(31)

其余潮流约束条件同式(15)~(17);电压约束同式(18);发电机出力约束同式(19)~(20);功率传输约束同式(22)。

在系统按照AVC的错误指令进行调整后,实际电力系统中会出现节点电压大幅波动的现象,导致部分节点因触发过电压或低电压保护而退出运行,该节点所带的负荷则构成信息攻击后果的第一部分:

(32)

式中:NS为触发低/过电压保护而退出运行的节点集合。

(3)重要节点退出运行后的紧急控制模型

系统中重要节点的电压大幅波动,触发保护而退出运行后,攻击者采用以切负荷量最小为目标函数的最优潮流模型来模拟紧急控制策略。

(33)

NB=NB-NS

(34)

NG=NG-NS

(35)

3 模型求解

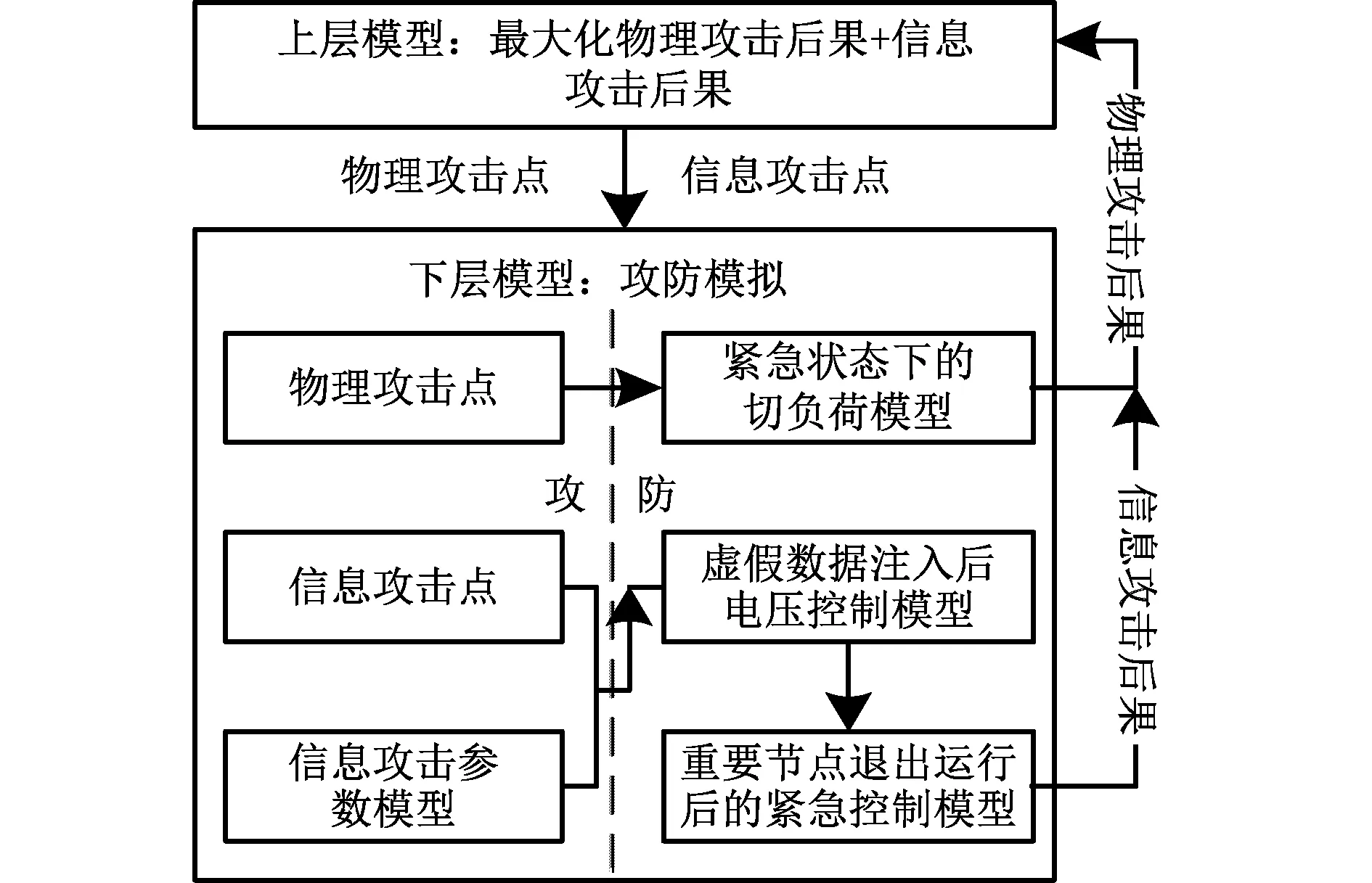

本文所建模型属于双层大规模混合整数非线性优化问题。对上层模型采用遗传算法求解;下层模型中的第1阶段的物理攻击后果计算模型采用经典内点法求解;第2阶段中的信息攻击参数模型采用粒子群算法求解,虚假数据注入后的电压控制模型和重要节点退出运行后的紧急控制模型均采用内点法求解;其间调用基于加权最小二乘法的状态估计模块,BDD采用最大标准化残差检验,求解流程如图6所示。

图6 模型的求解流程Fig. 6 Solution process of the model

在遗传算法中,上层模型的两个决策变量均为整数,采用二进制形式进行编码,根据攻击目标系统的规模,确定基因个体长度,然后将两个变量转化成二进制的等长编码并组合。为了提高寻优速度,基于攻击目标电网的结构和运行特征,提出以下两项节点重要度指标,选择综合重要度较高的节点组成初始种群。

(1)计及注入有功功率的节点重要度

(36)

(37)

(2)计及无功支持能力的拓扑重要度

(38)

(39)

(3)节点重要度综合指标

将以上两项指标分别进行标准化:

(40)

(41)

(42)

4 算例分析

4.1 参数设置

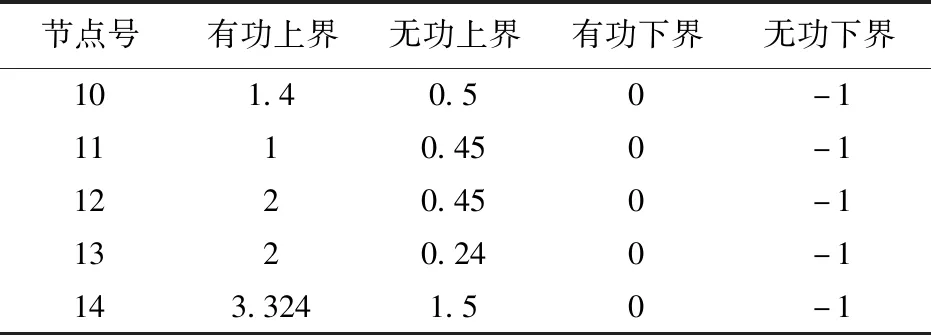

本文在MATLAB2016b软件中,以改进的IEEE14节点系统为例进行系统遭受协同攻击的仿真分析,考虑到攻击者能力和资源的限制,认为物理攻击和信息攻击均只针对一个节点。计算过程中的变量均采用标幺值,设定各节点电压幅值下限为0.95,上限为1.05,发电机节点和负荷节点的低电压保护触发电压为0.75,过电压保护触发电压为1.25。系统节点、支路参数见附录A。

为了便于计算,将IEEE14节点系统的节点进行重新编号,按节点类型依次对PQ节点、PV节点、平衡节点排序,如图7所示,再进行潮流计算,得到初始的系统节点电压和有功、无功功率注入量如表1所示,系统发电机参数如表2所示,各节点的综合重要度指标如表3所示。

表1 系统初始状态Tab.1 Initial state of system (pu)

表2 发电机参数Tab.2 Parameters of generators (pu)

表3 各节点的综合重要度指标Tab.3 Comprehensive importance index of each node

图7 改进IEE14节点系统示意图Fig. 7 Diagram of modified IEE14 bus system

4.2 最优协同攻击方案

以改进的IEEE14节点系统作为攻击对象,通过求解信息物理协同攻击双层模型得到最优物理攻击点、信息攻击点及信息攻击参数如表4所示,并以攻击者视角进行协同攻击过程分析。

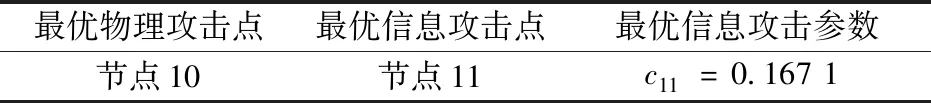

表4 最优协同攻击方案Tab.4 Optimal coordinated attack scheme

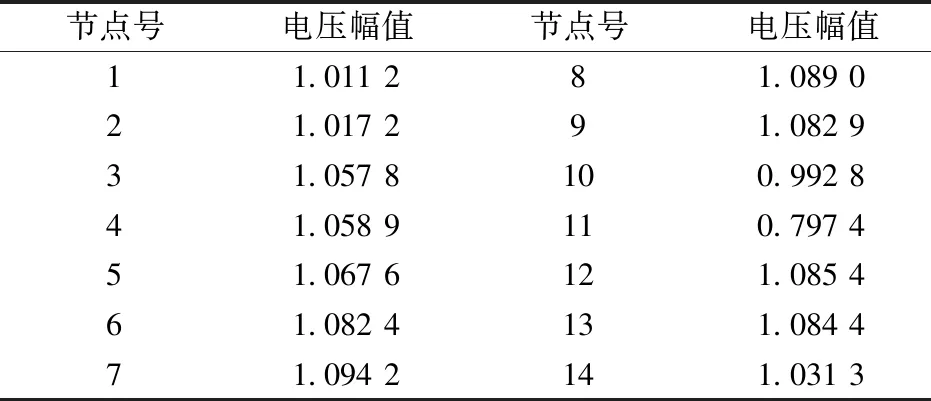

首先,对节点10实施物理攻击,通过求解物理攻击下的紧急控制模型发现切负荷量为0,并得到系统各节点的电压幅值,如表5所示。

表5 物理攻击后各节点的实际电压Tab.5 Actual voltage of each node after physical attack (pu)

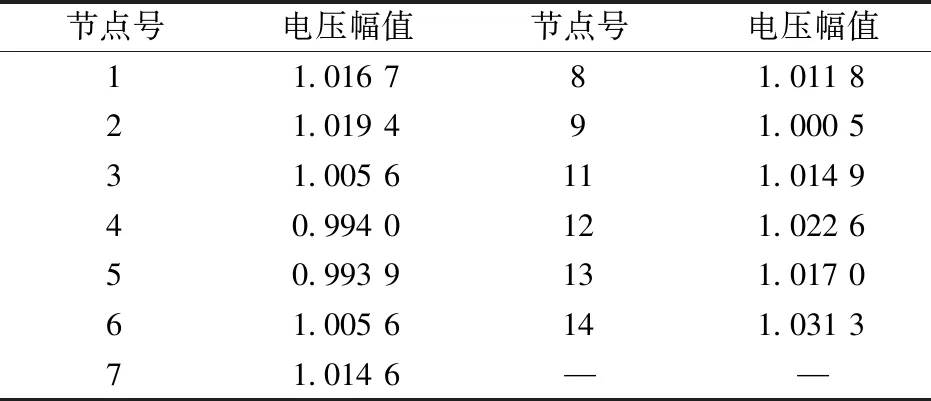

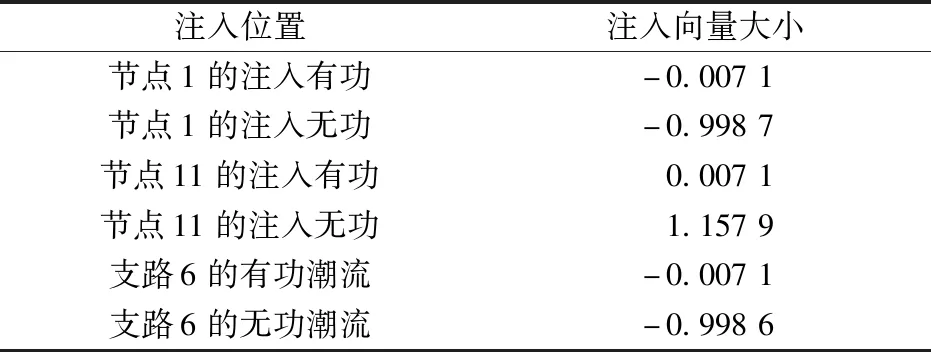

然后,对节点11发动虚假数据注入攻击,并且根据攻击参数c11计算虚假数据注入攻击向量a,如表6所示;攻击后系统各节点电压幅值如表7所示。

表6 虚假数据注入攻击向量aTab.6 Attack vector a in FDIA (pu)

表7 信息攻击后各节点的实际电压Tab.7 Actual voltage of each node after cyber attack (pu)

从表7可知,系统遭受信息攻击后发电机节点11电压过低,触发低电压保护,导致其退出运行;同时节点7、12的电压越过上限。本次协同攻击导致的失负荷量为1.18,由两部分组成,一是物理攻击直接导致的负荷损失,二是信息攻击助推导致的负荷损失。在信息攻击助推的负荷损失中分为信息攻击导致节点退出运行的直接负荷损失和紧急状态下系统的切负荷量:

Pconsequence=0.217+0.942+0.021=1.18

(43)

式中:0.217为节点10所带的负荷量;0.942为节点11所带的负荷量;0.021为紧急状态下系统的切负荷量。

4.3 协同攻击效果对比分析

4.3.1 单一打击与协同攻击对比分析

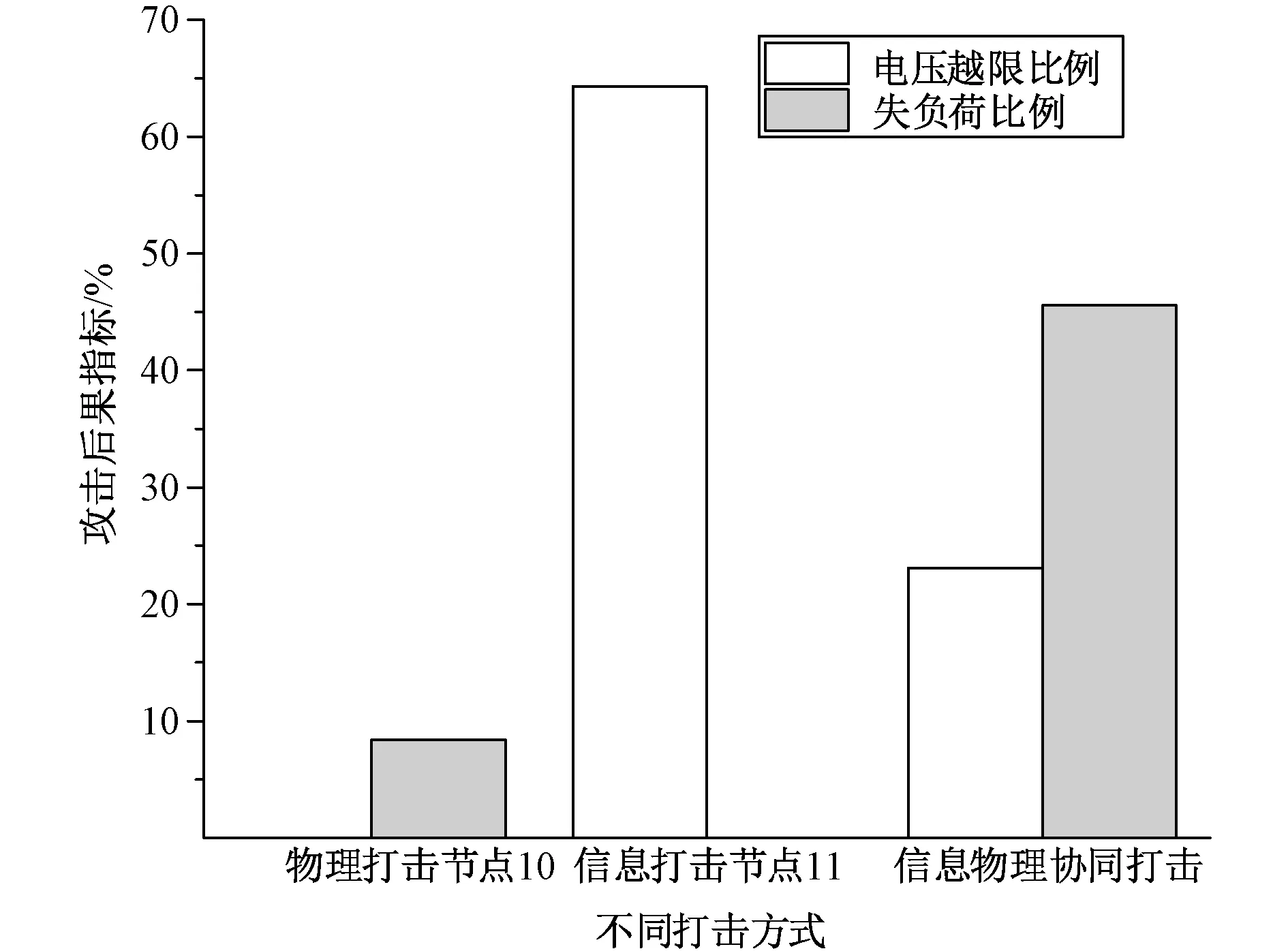

为了分析协同攻击的有效性,在物理攻击点、信息攻击点和信息攻击参数不变的条件下,对物理打击节点10、信息打击节点11、物理与信息协同攻击节点10和11三种情况进行对比。结果如图8所示。

图8 协同攻击效果对比分析Fig. 8 Comparative analysis of effect of coordinated attack

从电压越限比例和失负荷比例两个方面来分析三种攻击方式的攻击效果。从图8可以看出,单一的物理打击仅造成系统8.38%的负荷丢失,且未发生电压越限现象。单一信息打击后的节点电压如表8所示,虽然能导致系统64.3%的节点电压发生越限,但是未出现节点触发低/过电压保护动作的情况,所以系统并未损失负荷;而且大范围的电压越限现象会引起系统调度员的注意,增加信息攻击被发现的可能性,致使攻击失败,这是因为未破坏在维持系统稳定运行中的重要节点,系统的网架结构完好,有功无功调整能力充足。协同攻击恰好综合了两种攻击方式的效果;与单一信息打击相比,在只造成系统23.1%的节点电压越限的前提下使系统中重要节点的电压出现大幅波动,触发保护动作而退出运行,反映出协同攻击中信息攻击参数优化模型的有效性以及协同攻击模式的隐蔽性;与单一物理打击相比,协同攻击最后造成系统45.56%的负荷丢失,其效果明显优于单一物理打击,实现了信息攻击在物理攻击基础上的助推作用。

表8 节点11被单一信息攻击后各节点的实际电压Tab.8 Actual voltage of each node after node 11 was attacked by single FDIA (pu)

4.3.2 物理打击点选择对协同攻击的影响

为分析物理打击点对协同攻击效果的影响,本文对比四种不同物理打击点下最优协同攻击方案的攻击效果,即在物理攻击点确定的情况下求解协同攻击模型,结果如图9所示。

图9 不同协同攻击方案下的攻击效果Fig. 9 Attack effect of different coordinated attack schemes

从表3可知节点13、9、4、10的节点综合重要度为递增,而其最优协同攻击效果也呈现出递增,说明针对性的选择物理打击点能有效提升协同攻击的整体效果;同时信息打击的助推效果也受物理攻击选点的影响,节点10具有最高的节点综合重要度,相比其他方案,在物理打击节点10下的最优协同攻击方案中信息打击的助推作用的效果最显著。

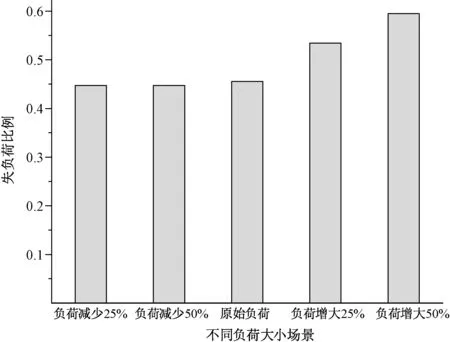

4.3.3 不同负荷大小场景下的协同攻击效果

由于电力系统的负荷具有波动性,在不同时段的负荷大小不同,遭受协同攻击时,其后果肯定会有所差异。为此本文同步增大或减小各节点所带的负荷大小,计算在大负荷、小负荷场景下的最优协同攻击方案,并对比分析各攻击方案导致的系统失负荷比例。

从图10可见,在原始负荷场景下,协同攻击造成系统的失负荷比例为45.56%;在负荷分别减少25%和50%的场景中,其失负荷比例都降为44.74%,说明二者在协同攻击下的负荷损失仅由物理打击点和信息打击点自身的负荷组成,而系统在物理打击后和信息打击后的切负荷量均为零。这意味着此时系统的电源、线路容量充足,协同攻击的效果不明显;在负荷分别增大25%和50%后,系统的失负荷量分别为1.729和2.310,分别占整体负荷的53.42%和59.46%,意味着若系统处于高负荷运行状态,协同攻击能造成更大面积的停电,攻击效果更加显著;也说明当电力系统处于大负荷运行时段时,面对协同攻击时更加脆弱。

图10 不同协同攻击方案下的攻击效果Fig. 10 Attack effect of different coordinated attack schemes

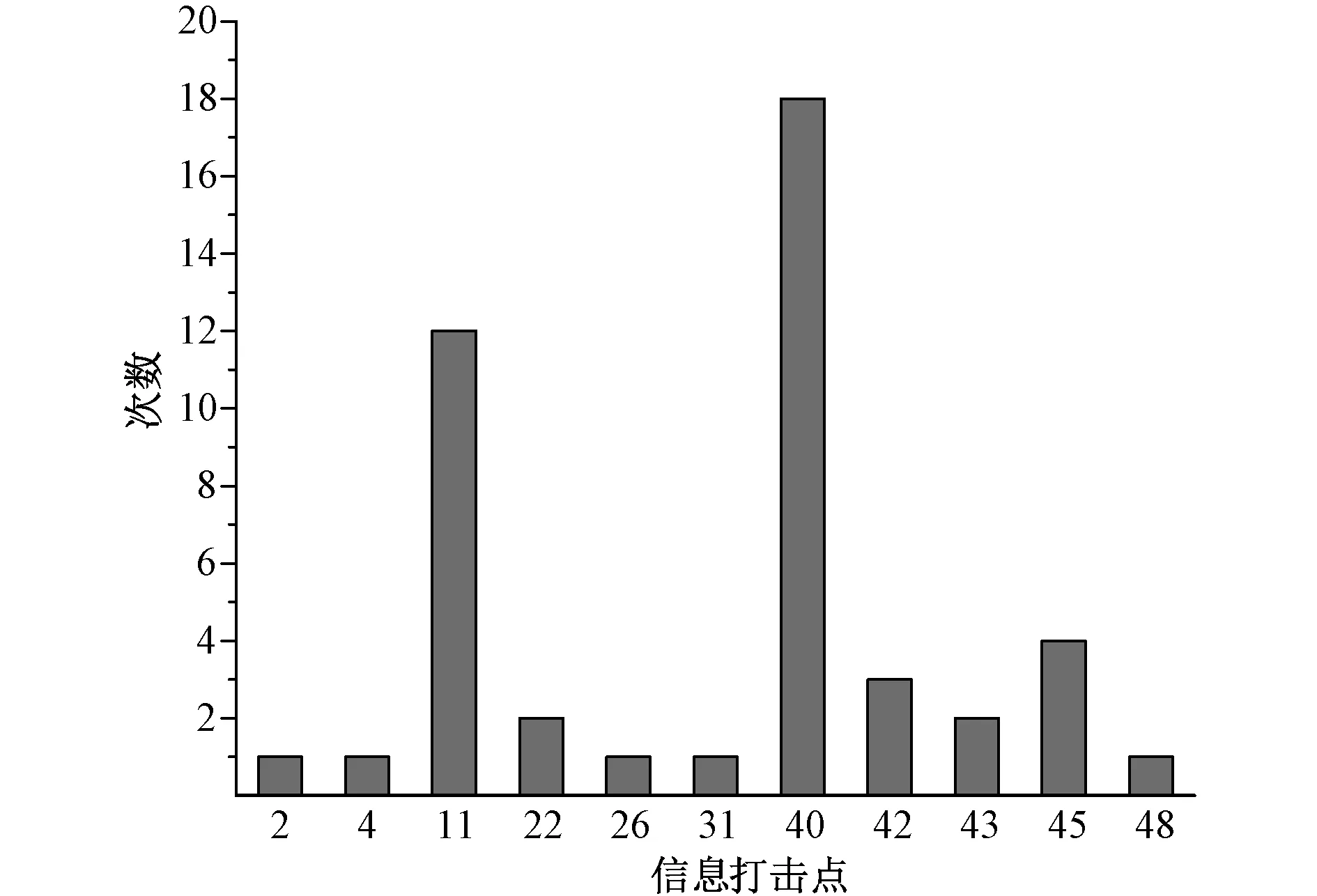

4.4 信息打击点的特征分析

为分析在本文提出的协同攻击模式下,信息打击点的特征,本文再以改进的IEEE57节点系统为例,求解在随机选择物理打击点下的最优协同攻击方案,即在物理攻击点确定的情况下求解协同攻击模型,共获得有效的协同攻击方案46组,详见附录B。统计各协同攻击优化方案下各信息打击点的出现次数,如图11所示。

图11 各协同攻击方案下的各信息打击点的出现次数Fig. 11 Occurrence times of each cyber attack point under each coordinated attack scheme

(1)所有的最优信息攻击点均是负荷节点。

通过分析发现发电机节点电压的波动容易造成系统中其他节点电压发生越限,若对发电机节点发动信息攻击,大面积的节点电压越限现象会引起系统调度员的怀疑,导致信息攻击失败,所以发电机节点难以成为最优信息攻击点。

(2)高频次的最优信息攻击点带有较大的负荷。

从图11可知,节点40和节点11出现的次数排在前二,分别为18次、12次。这是因为信息攻击导致节点40、11退出运行的直接负荷损失较大,分别为0.297、0.272,仅次于部分发电机节点自身所带的负荷量。

(3)高频次的最优信息攻击点与相邻节点的电气距离[25]较小。

节点45自身的负荷很小,而从图11可知,节点45共出现4次,这是因为节点45与节点46之间的电气距离很小,作为PQ节点,它们之间的电压密切相关且互相影响,当信息攻击造成节点45电压大幅波动而触发保护动作时,节点46的电压也会大幅波动并触发保护动作,所以信息攻击导致节点45和节点46同时退出运行,负荷损失量达到0.249。

对于电网防御者,可根据上述特征识别出电力系统中易遭受信息攻击的节点,以制定针对性的防御措施,提高抵御此类攻击的韧性。

5 结 论

本文构建了考虑电网电压控制的两阶段协同攻击模型,以改进的IEEE14节点系统和IEEE57节点系统为例,求解最优协同攻击方案并定量分析其毁伤效果;同时,定性分析了随机物理打击下的信息攻击点的特征,为防御此类协同攻击方式提供参考。研究结果表明:

(1)物理攻击和信息攻击的协同配合将会造成系统重要节点因电压大幅波动而退出运行,触发紧急状态下的切负荷,而且协同攻击具有隐蔽性,会给电网造成巨大威胁。

(2)从攻击效果上看,物理攻击只能造成局部的负荷损失,而信息攻击能在其基础上造成全网多点的负荷损失;同时当系统负荷增大时,系统在面临协同攻击时更加脆弱。

(3)选择在维持电网稳定运行中的重要节点作为物理攻击点会提升协同攻击的效果;同时通过算例分析发现,随机物理打击下的最优信息攻击点均是负荷节点;高频次的最优信息攻击点通常带有较大的负荷,或者与相邻节点的电气距离较小。

(4)针对此类协同攻击,可以通过加强重要场站点的外围防护来防御物理攻击,还可以通过改进重要信息节点的防火墙配置来防御信息攻击。

(附录请见网络版,印刷版略)