电子信息处理器防盗报警装置的设计和应用

刘静静

摘要:为了保证处理器的安全性能,实现对重要信息数据的有效保护,文章设计了一款功能完善、实用性强的电子信息处理器防盗报警装置。首先,介绍了装置的设计原则;其次,在结合装置工作原理的基础上,从底座外壁设计、底座内壁设计、接收模块设计3个方面入手,完成装置核心功能模块的科学设计;最后,探讨了电子信息处理器防盗报警装置的应用效果。结果表明,装置运行正常、可靠、稳定,各功能模块的实现满足设计相关要求。希望通过该研究,为相关人员提供有效的借鉴和参考。

关键词:电子信息处理器;防盗报警装置;设计;应用

中图分类号:TP39文献标志码:A

0 引言

“电子信息”是一个信息学词汇,它的出现与计算机技术、通信技术和高密度存储技术的迅速发展并在各个领域得到广泛应用有着密切联系。电子信息工程是一门应用计算机等现代化技术进行电子信息控制和信息处理的学科,主要研究信息的获取与处理,电子设备与信息系统的设计、开发、应用和集成。电子信息工程涵盖了社会的诸多方面,包括电话交换局里怎么处理各种电话信号,周围的网络怎样传递数据,甚至信息化时代军队的信息传递如何实现保密等都涉及电子信息工程的应用技术。但是,传统的防盗报警装置在使用过程中,处理器易携带,若是有人将其拿走,由于工作人员应急响应速度慢,会给企业带来巨大损失,其安全系数较低。而且,现有的防盗报警装置,在设有电子信息处理器的前提下,难以接近其主体,若是需要解除报警,操作复杂,非常不方便。为了实现对现有信息的有效保护,避免其出现泄露、丢失的问题,如何科学地设计和应用电子信息处理器防盗报警装置,是技术人员必须思考和解决的问题。

1 装置设计原则

该装置在实际设计中,技术人员必须严格遵循以下设计原则:(1)合适性。主要是指设计的装置体系结构是否满足软件功能性需求,确保设计的装置能够更好地满足客户使用的需求,确保开发方和客户方能够获得最大的社会效益和经济效益[1]。(2)稳定性。当装置体系结构设计工作结束后,需确保装置能够在一段时间内始终保持稳定不变的状态,才能有利于后续工作的顺利开展。(3)可拓展性。主要是指装置在对新功能进行拓展期间,所面临的新功能拓展容易程度,当其拓展性越好,说明本文所设计的电子信息处理器防盗报警装置适应外界变化的能力就会越强。

2 装置工作原理设计

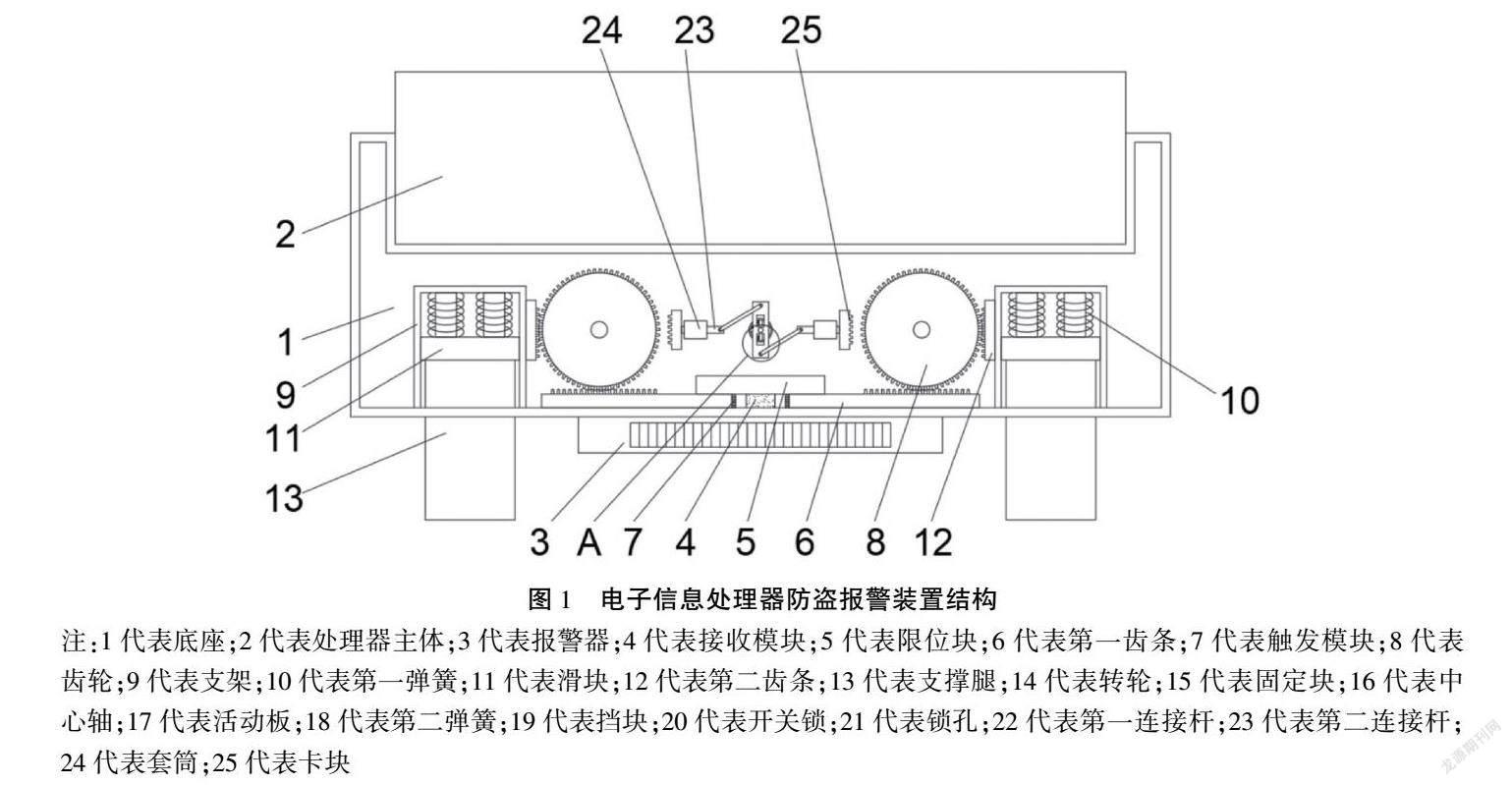

装置工作原理如下:先将处理器主体放在底座顶部,由于处理器主体的自重,压缩第一弹簧,齿轮向下运动并且在第二齿条的限位作用下发生转动,带动第一齿条向远离接收模块的方向运动,此时触发模块与接收模块分离。若是取走处理器主体,第一弹簧恢复初始状态,齿轮上升并旋转,带动第一齿条向接收模块方向运动[2],此时触发模块与接收模块接触,触发警报,报警器发出警报。当把底座与处理器主体一同搬走时,支撑腿失去桌面或是工作台的支撑,警报仍会被触发。当工作人员需要对处理器主体进行维修或操作时,将配对的钥匙插入锁孔,逆时针拧动,开关锁带动中心轴转动,活动板压縮第二弹簧,并且第一连接杆推动第二连接杆,使得卡块与齿轮啮合,将其卡住,即可取走处理器主体。电子信息处理器防盗报警装置结构如图1所示。

3 装置功能模块设计

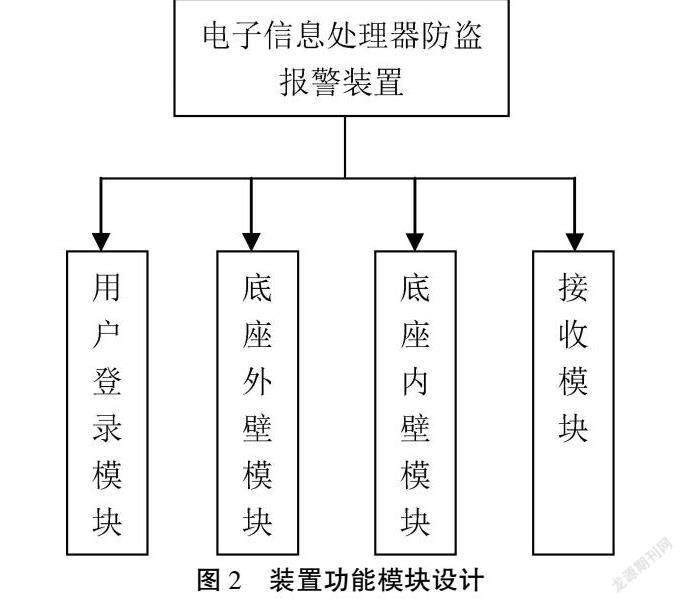

为了实现对重要数据信息的有效保护,避免被不法分子攻击和盗窃,技术人员必须严格按照如图2所示的装置功能模块设计。在实际设计中,选用开发工具Eclipse,开发语言以Java为主[3],整个Web展示主要运用了3种技术,分别是JSP技术、Spring技术和Hibernate技术。其中,用户登录模块用到了JSP技术;底座内壁模块和底座外壁模块用到了Spring技术;接收模块用到了Hibernate技术。

3.1 用户登录模块设计

该模块的设计,要做好对用户登录行为的系统化、全面化认证,当用户登录行为认证通过后,用户方可获得装置登录和访问权限,这有利于更好地保护用户的隐私信息,从而起到数据信息防盗作用[4]。例如,用户在正式登录和访问装置期间,要将注册后获得的用户名和密码输入系统,由系统将这些信息传输到服务器,由服务器对这些信息进行认证处理。当认证通过后,系统会根据用户请求,将相关页面加载并呈现在用户面前,供用户对所需信息数据进行查看和调用[5];当用户登录信息没有通过认证,说明用户输入和提交的用户名和密码出现错误,需要用户对这些信息进行核实处理,确保信息准确无误后,再次输入和提交登录信息。

3.2 底座外壁模块设计

该模块设计包括底座。底座顶部设置有处理器主体;底座外底部中心处固定连接有报警器;底座内底部中心处固定连接有接收模块,接收模块顶部固定连接有限位块,接收模块两侧均设置有第一齿条,第一齿条靠近接收模块的一端固定连接有触发模块[6],第一齿条顶部设置有齿轮;底座两端内部均固定连接有支架,支架内顶部固定连接有若干个第一弹簧,这些第一弹簧底部共同固定连接有滑块,滑块贯穿支架侧壁并固定连接有第二齿条,滑块底部固定连接有支撑腿。

3.3 底座内壁模块设计

底座内壁一侧中心处固定连接有转轮[7],转轮内壁固定连接有固定块,转轮中心处设置有中心轴,中心轴外壁固定连接活动板,活动板顶部与固定块之间固定连接第二弹簧,活动板底部靠近固定块的一侧设置有挡块,中心轴与开关锁固定连接[8],开关锁外壁开设两个锁孔,开关锁顶部和底部均设置有第一连接杆,第一连接杆远离开关锁的一端转动连接第二连接杆,第二连接杆外壁设置有套筒,第二连接杆远离开关锁的一端固定连接卡块。本设计利用处理器主体的自身重量起到对报警装置的限制作用[9],当失去处理器主体,报警装置启动,并对工作人员发出警示。

3.4 接收模块设计

接收模块与报警器电性连接,第一齿条底部与底座内底部滑动连接,第一齿条顶部与限位块底部光滑贴合,若有人取走处理器主体,第一弹簧恢复初始状态,齿轮上升并旋转,带动第一齿条向接收模块方向运动,此时触发模块与接收模块接触,触发警报。第二齿条与支架靠近接收模块的一侧外壁滑动连接,第一齿条与齿轮啮合连接,第二齿条与齿轮啮合连接,中心轴与底座内壁转动连接,套筒外壁与底座固定连接[10],第二连接杆外壁与套筒内壁滑动连接,卡块与齿轮啮合。

4 装置应用效果

本文设计的电子信息处理器防盗报警装置设置有触发模块、接收模块、第一弹簧、报警器和底座,通过处理器主体的自身重量压缩第一弹簧,使得触发模块与接收模块分离,处于预报警状态,当有人将处理器取走或是连着底座一起搬走,报警器就会发出警报。相较于传统的防盗报警装置,本设計使用了双向报警,在有人通过不正当渠道带走处理器时,会向处理器所有者发出警报,并且警示偷盗人员,提高了处理器的安全性能。此外,装置设置有开关锁和锁孔,用户将钥匙插入锁孔并且轻微拧动,即可将该报警装置停止,结构简单,使用方便,能够随时切换报警装置的启停,适用范围较广。

5 结语

综上所述,相较于传统的防盗报警装置,本文设计的电子信息处理器防盗报警装置主要用到了双向报警,当有人通过不正当方式带走处理器时,装置会对处理器所有者发出警报,并且警示偷盗人员。整个装置结构简单,降低了用户的操作难度,可以结合用户的实际需求,自动化切换报警装置的启停状态。总之,装置使用范围相对较广,具有较高的应用价值和应用前景,为提高数据信息的防盗效率和效果创造了良好的条件,值得被进一步推广和应用。

参考文献

[1]胡红旗.基于排序优化算法的电子通信信息存储研究[J].电子设计工程,2019(19):80-84.

[2]沙汉龙.微电子信息系统场所综合防雷[J].陕西气象,2011(4):44-46.

[3]殷崇勇,尹首一,魏少军.可重构媒体处理器配置信息优化生成技术[J].吉林大学学报,2012(4):1059-1065.

[4]用光处理信息的光电子芯片问世数据处理速度比普通电子微处理器快10~50倍[J].电子元件与材料,2016(2):78.

[5]苏兆顺.浅析数字信号处理器在汽车电子控制中的应用[J].广西教育,2014(5):107,125.

[6]蒋华勤.现代煤矿信息化系统中电子技术的应用[J].煤炭技术,2012(11):163-164.

[7]周莉,阳泳,高小伟,等.基于GSM技术的家庭防盗报警器设计[J].消费电子,2014(24):228-228.

[8]聂健,谢楚雄.基于MSC1210单片机的嵌入式电子信息快速采集系统[J].电脑与信息技术,2022(3):53-56,62.

[9]潘茜茜.数字信号处理技术在电子信息工程的应用[J].信息技术与信息化,2022(3):114-116,121.

[10]王鹏,邵流河,徐安舒,等.一种基于国产处理器的软件化雷达信息处理系统的研究[J].电子测试,2022(4):68-69,51.

(编辑 沈 强)