融合残差网络的CR-BiGRU入侵检测模型

沈记全 魏坤

摘要: 针对当前网络攻击的复杂性和多样性,传统模型提取流量特征不足且准确率较低的问题,提出一种融合残差网络改进的CR-BiGRU混合模型的网络入侵检测方法. 首先将数据集进行归一化以及独热编码处理,然后利用基于残差网络的卷积神经网络提取空间特征,最后使用双向门控神经网络提取时间特征,完成模型的训练并实现异常网络的入侵检测. 为表明模型的适用性,基于数据集NSL-KDD和UNSW-NB15进行对比分析实验,结果表明,该方法基于上述数据集准确率分别达99.40%和83.79%,明显优于经典网络入侵检测算法,能有效提升检测网络入侵的精度,从而更好保证网络数据的通信安全.

关键词: 入侵检测; 深度学习; 网络流量; 卷积神经网络; 双向控制循环单元

中图分类号: TP393.08 文献标志码: A 文章编号: 1671-5489(2023)02-0353-09

CR-BiGRU Intrusion Detection Model Based on Residual Network

SHEN Jiquan,WEI Kun

(School of Computer Science and Technology,Henan Polytechnic University,Jiaozuo 454000,Henan Province,China)

Abstract: Aiming at the complexity and diversity of current network intrusion,the traditional model was insufficient to extract traffic characteristics,and had low accuracy,

we proposed an intrusion detection method based on CR-BiGRU hybrid model improved by merging residual network. Firstly,

the dataset was normalized and one-hot encoding treatment in the model. Secondly, the convolutional neural network based on the residual network was used to extract the spatial features.

Finally, the bidirectional gated neural network was used to extract the temporal features, complete the training of the model and realize the intrusion detecti

on of the abnormal network. In order to illustrate the applicability of the model,comparative analysis experiments were conducted based on NSL-KDD and UNSW-NB

15 datasets. The results show that the accuracy of the method based on the above datasets is 99.40% and 83.79% respectively,which is obviously superior to the classical n

etwork intrusion detection algorithm,and can effectively improve the accuracy of network intrusion detection,so as to better ensure the communication security of network data.

Keywords: intrusion detection; deep learning; network traffic; convolutional neural network (CNN); bidirectional gated recurrent unit (BiGRU)

收稿日期: 2022-01-23.

第一作者简介: 沈记全(1969—),男,汉族,博士,教授,从事智能系统和网格计算的研究,E-mail: shenjiquanhpu@126.com.

基金项目: 国家自然科学基金(批准号: 61972134).

随着网络入侵方式的不断复杂化和特征多样化,传统的入侵检测技术如模式匹配方法和深度包的入侵检测方法均存在许多不足[1],如误报率高、 精度低且泛化能力差等.

网络流量的特征预处理使检测更高效并提高了检测准确率,可提取对分类结果有较大影响的关键特征并有效减少计算,提高分类器的效率. 网络入侵检测系统中的一些经典机器学习模型[2-12]多使用特征选择方法提高测试精度,因为深度学习能直接从原始数据中提取高级特征,而且深度学习的应用可降低智能决策支持系统的成本,增强识别攻击的能力. 近年来,深度学习模型[13-15]由于其高效性和易实现性,逐渐被应用到入侵检测算法中,以增强分类器的性能. 孙程等[16]提出了一种递归神经网络入侵检测方法,学习其时间序列特征应用与异常检测. 为解决反向传播梯度消失问题,文献[17]使用了GRU(gated recurrent units)神经网络与RNN(recurrent neural networks)相结合的算法; 舒豪等 [18]通过分析递归神经网络在网络流量入侵检测的特点,提出了一种BiLSTM(bi-directional long short-term memory)与注意力机制相结合的检测算法模型,并对算法的准确性和模型训练时间进行了平衡; 杭梦鑫等[19]提出了一种基于改进1D-CNN(convolutional neural network)的异常流量检测方法; Su等[20]提出了BiLSTM与注意力机制融合模型并使用多层卷积提取局部特征; Chouhan等[21]提出了残差网络(ResNet)的概念,以解决随着层数的增加性能下降的问题; 曾宏志等[22]针对网络的多样性提出了將半监督技术和主动学习相结合的融合算法网络模型,提升了模型的漏检率和误检率; Alom等[23]通过对数据集信息采用随机丢弃的方法解决数据类别不平衡问题,使用40%的数据信息即可得到较高的精度,但少数类别的分类精度较低. 实时网络入侵流量具有高维性、 多样性和复杂性,类不平衡问题也严重影响分类结果,采样不足可能会导致重要信息丢失,从而影响分类性能. 因此入侵检测的关键问题在于不引起性能下降的前提下构建更深层次的网络特征获取多层次特征,以及如何解决数据集类别不平衡的问题.

基于上述分析,本文提出一种基于残差网络并融合双向门控神经网络的入侵检测系统,以进一步提升网络流量入侵检测的正确率和召回率. 首先,针对网络流量入侵行为数据的时间与空间相关性,提出一种基于残差学习的CNN网络并融合双向门控神经网络的方法; 其次,设计一种三层堆叠残差网络解决单层卷积网络适应性弱的问题,通过引入过采样算法进行训练解决少数类检测率较低的问题,从而提高入侵检测准确度; 最后,在公开数据集上进行对比实验,实验结果表明,本文CR-BiGRU方法在两个数据集上均获得了较好的结果,具有较强的鲁棒性.

1 预备知识

1.1 卷积神经网络

卷积神经网络(CNN)在计算机视觉、 自然语言处理等领域应用广泛,适用于训练多维和局部相关性数据. CNN网络一般由卷积层、 汇聚层和全连接层构成. 卷积层可提取局部区域特征,不同卷积核大小相当于不同的特征提取器,汇聚层的作用主要是进行特征选择,降低特征数量,从而减少参数数量. 其中1D-CNN适用于处理序列化数据等,结合权值共享与局部区域连接技术,降低了网络模型的复杂度,减少了参数规模.

1.2 Resnet残差网络

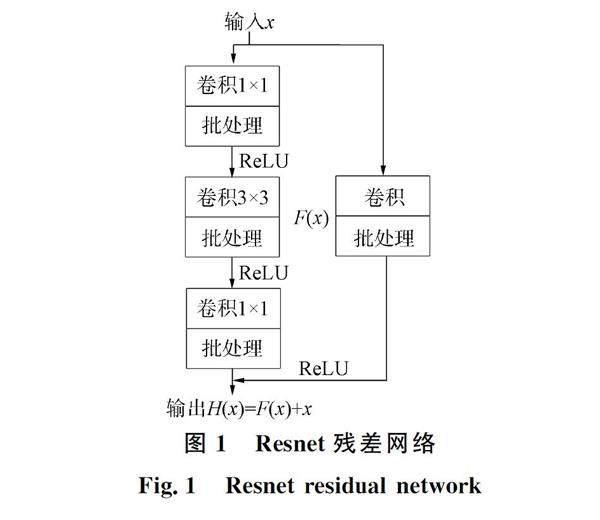

研究表明,卷积神经网络滤波器的大小和个数、 激活函数与学习率等参数对CNN卷积神经网络学习有较大影响,且训练深度对最终的分类结果也有较大影响,因此通常会构建更深的网络. 但随着网络深度的增加,可能会出现梯度爆炸现象使网络性能下降. 在网络中直接添加多层卷积并不能有效提高网络的准确性,而且会导致网络性能恶化. Resnet残差网络解决了上述问题[24]. 残差是指本地输入与输出之间的残差,表示为

H(x)=F(x)+x.(1)

Resnet残差网络通过数据的输入与输出之间的快速连接实现,避免了向网络中添加额外的参数和计算,且有效训练了网络中的参数,保证了网络性能,同时也可以学习更深层次的特征. 基础网络结构如图1所示.

1.3 BiGRU网络

门控循环单元(GRU)网络是一种可解决长序列远距离传输信息丢失的特殊循环神经网络(RNN),与长短期记忆(long short-term memory,LSTM)通过门控记忆重要信息不同的是选择忘记非重要信息,所以降低了网络时间复杂度,但单一的GRU只能从一个方向读取时间序列数据,未充分考虑后续信息的影响.

双向门控循环单元(bidirectional gated recurrent unit,BiGRU)包含两个普通的GRU,BiGRU神经网络基本结构分为4层,分别为输入层、 输出层、 正向传输层和反向传输层,如图2所示. 输入层对输入数据进行序列化编码,使输入数据符合神经网络的规范要求; 正向传输层提取输入序列从前向后的前向特征; 而反向传输层提取输入序列从后向前的反向特征; 输出层对正向传输层与反向传输层输出的数据进行整合处理. 故BiGRU能捕捉到可能被单向GRU忽略的特征信息,从而提高长时间跨度的序列数据精度.

2 CR-BiGRU网络入侵检测模型设计

CR-BiGRU的入侵检测算法整体架构如图3所示. 其训练过程主要分为4个阶段:

1) 对原始数据进行预处理,经K折交叉验證算法得到规范化后的训练集和测试集;

2) 将预处理后的数据输入到1D-CNN网络中进行预训练;

3) 使用改进的残差网络并融合双层BiGRU模型对二维数据进行分类处理,通过对比检测的及原始的数据结果,更新网络权重,优化网络参数;

4) 采用公认的评估标准对选取最优效果的模型参数进行测试.

2.1 数据预处理

网络流量数据具有明显的层次性结构,基本单元是网络流量字节序列,其基于特定网络协议的格式,多个字节流量组合成为一个网络包,多个网络包进一步组合成为一个网络数据流.

网络入侵检测实质上是对网络中的流量进行分类的过程. 根据其特点可经数据预处理将原始流量数据转化为可输入到神经网络中的数据形式,然后根据深度学习方法完成特征提取与训练,最终输入分类器完成各种异常流量分类.

本文将数据特征中属于字符型特征的类别用one-hot编码将字符型属性特征转化为数值型的属性特征. 数据标准化是将数据重新缩放到一个特定的范围,以减少冗余并缩短模型的训练时间. 经数值化算法处理后,判断有无空值,若无空值即采用最小-最大归一化方法,将数据范围重新调整到[0,1],用公式表示为xnormal=x-xminxmax-xmin.(2)

为验证最佳数据集的训练集与验证集划分,引入K折交叉验证算法,将数据集划分为相等的K部分,每个子集数据分别做一次验证集,其余的(K-1)个子集数据作为训练集. 模型使用(K-1)个子集进行训练,并在第K个子集上进行验证,遍历所有子集后将平均准确率作为最终的模型准确率. 经过数据预处理后,数据集NSL-KDD和数据集UNSW-NB15的特征维数分别是122维和196维.

2.2 一维卷积网络

一维卷积网络能对数据的局部信息进行学习,缩短长时间序列,有助于高层神经网络合并这些局部特征获取高级抽象特征并增强长时间序列数据的学习能力. 该卷积层提取数据集的空间特征,并生成特征图作为输出.

卷积网络随前一层参数的变化,下一层输入分布也会相应变化,使训练更深层次的神经网络更困难. 批量归一化(batch-normal,BN)函数将神经网络每层中的神经元输入值分布调整成均值为0、 方差为1的标准正态分布,可解决网络训练的困难,从而有效提高网络的训练速度,避免梯度消失,提高泛化能力. 批量归一化的输出表示为yi=λx′i+η,(3)

其中: λ和η是系数; x′i由

μβ=1m∑mi=1xi,σ2β=1m

∑mi=1(xi-μβ)2,x′i=xi-μβσ2β+ε(4)

计算得出,式中m为批处理大小,xi为时间序列.

2.3 残差网络融合双向BiGRU

由于网络入侵具有多维度和时间依赖性的特点,卷积残差融合BiGRU网络可提取时空特征,因此将二者结合能对二者的优缺点进行互补,使特征提取更全面,即以较小的时间增长为代价,取得更高的准确率,从而获得更优的效果.

为能获得更多目标的高级细节特征并加快训练速度,本文引入Resnet卷积残差网络结构并进行有针对性的优化. 将原始卷积核替换成3×3卷积核提升计算速度,同时缩减残差网络中每层的数量特征,最终输出保持特征总和与原残差神经网络的外层特征总数一致,均为64维. 引入空洞卷积,空洞卷积是一种扩展卷积核感受野的方法,其使感受野更大并捕获多尺度上下文信息,从而改善下采样导致的特征信息丢失问题.

最后输出数据经Reshape层处理后输入两层BiGRU训练单元完成对模型的训练,每个BiGRU层分别从正向和反向处理该段序列向量,以确保算法不仅能由正序获得积累依赖信息,而且也能從逆序获得来自未来的积聚依赖信息,保持对时间特征的敏感性,并进一步剔除冗余信息,达到丰富特征信息的目的. 为获得对网络入侵流量具有判别性的关键特征以提高检测精度,将第二层BiGRU迭代中的内核加倍,第一层BiGRU有64个卷积核,第二层BiGRU有128个卷积核,这种处理可有效提升算法的特征提取能力,从而实现处理粒度上更精细化,同时加快算法的收敛速度. 最终得到的特征信息包含原始图像的空间特征与时间特征.

2.4 池化层与损失函数

由于全连接层中的每个节点都相互连接,因此参数过多可能会导致过拟合. 采用全局平均池化(GAP)可减少计算参数的数量,从而减少过度拟合的可能性,如图4所示.

入侵检测样本中存在样本类别不平衡的情况,通常采用调整样本的权重,即更关注在训练中难分类的样本,可有效减轻数据分布不均衡的问题,而重采样是解决不平衡数据最常用的算法之一. 重采样包括欠采样和过采样,但欠采样可能会导致丢失重要信息,而过采样可能会添加新的信息破坏数据,并增加训练时间. 与交叉熵损失函数相比,焦点损失函数广泛用于目标检测等少样本数据挖掘,可解决类不平衡问题,所以本文采用焦点损失作为损失函数,用公式表示为

Lfl=-α(1-y′)γlg y′,y=1,-(1-α)y′γlg(1-y′),y=0,(5)

其中: y′表示模型预测概率; y表示真实样本; γ为调节正负样本的因子,取值为2; α根据

α=1-numttotal(6)

计算,式中numt表示属于类别t的样本数量,total表示训练数据中的样本总数.

最终分类结果采用Softmax激活函数处理分类输出,利用Softmax函数将多分类输出值转换为范围[0,1]和1的概率分布,用公式表示为

S(zi)=ezi∑Cc=1ezc,(7)

其中: zi为i个节点的输出值; C为输出节点的个数,即分类的类别个数.

3 实 验

3.1 实验环境与数据来源

实验仿真环境为Windows10操作系统,处理器为Intel(R) Core (TM) i5-11400H处理器,内存为16 GB. 在Python 2.7中的Tensorflow平台环境下进行仿真实验. 数据集UNSW-NB15和NSL-KDD是网络入侵检测系统中常用的网络入侵检测数据集,通过收集不同类型的网络连接数据进行处理和构建. 数据集UNSW-NB15包含9种攻击类型,共49个特征属性. 数据集NSL-KDD攻击类别可根据正常流量和攻击类型进行划分; 攻击类型分为拒绝服务攻击(DoS)、 探测攻击(probe attacks)、 R2L(root-to-local attacks)和U2R(user-to-root attack)4类攻击. 表1和表2分别列出了上述两种数据集中攻击类别的分类以及训练集和测试集的划分情况.

3.2 实验评估标准

异常入侵流量检测的性能指标依赖于混淆矩阵. 混淆矩阵将准确率(accuracy)、 精准率(precision)、 召回率(DR)和误报率(FPR)作为评价指标,分别表示为ACC=TP+TNTP+TN+FP+FN,(8)Precision=TPTP+FP,(9)

DR=TPTP+FN,(10)FPR=FPFP+TN,(11)

其中: TP表示检测出具有攻击流量的数目并且检测结果正确; FN表示检测出攻击流量的数目但其检测结果错误,实际上流量是正常流量; TN表示检测出为正常流量的数目,且检测结果正确; FP表示检测出为正常流量的数目,但其检测结果错误,实际该流量是攻击流量.

3.3 模型参数设置

CR-BiGRU模型算法需通过设置合适的参数使模型达到可控的拟合效果,本文为获取一组较优结果进行了多轮调参,使最终的实验结果达到较优水平. CR-BiGRU模型参数设置列于表3.

3.4 实验结果与分析

仿真实验构建了CR-BiGRU移动网络入侵检测系统,包括一维卷积网络和改进的残差网络融合双层BiGRU,为验证残差网络层数以及训练集划分比例对检测系统的影响,仿真实验根据搭建的模型对数据样本进行训练. 通过计算模型准确度、 精确度和召回率,对3个模型的性能进行评估. 在数据集NSL-KDD上根据是否发生攻击进行二元分类验证上述问题,结果列于表4,其中Pn(n=1,2,3)表示具有几层残差块. 由表4可见,利用残差网络可构建更深层次的深度学习网络,并且随着网络层数的增加分类效果越来越好,但在当前模型中具有3个残差块的模型总体分类准确度最高.

图5为CR-BiGRU特征融合算法损失值与迭代次数之间的关系. 由图5可见,随着迭代次数的增加,训练损失逐渐减少,并在第10轮趋于稳定. 表明该模型的结构设计和超参数设置合理,并且具有良好的收敛能力.

为验证最佳数据集划分,对提出的模型进行5次交叉验证实验,二分类的实验结果列于表5. 由表5可见,在5次交叉验证实验中,该模型的平均准确率(ACC)为99.22%,最佳准确率为99.40%; 平均召回率(DR)为98.072%,最佳结果为99.86%; 平均误报率(FPR)为0.43%,最优值为0.36%.

图6为多元分类检测结果. 由图6可见,DoS和Probe的DR值都较高,但R2L和U2R的DR值较低. 这是因为它们的训练集样本数量较少. DoS攻击和探测攻击的准确率较高,分别为98.31%和92.61%,但U2R和R2L的准确率很低,这是因为R2L和U2R攻击中的数据量很小,易形成误判.

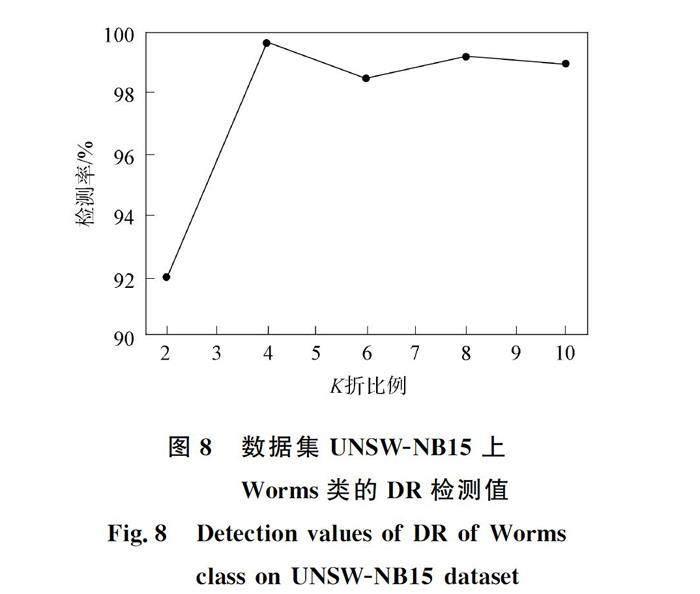

为更充分比较并分析少量样本特征的检测性能以及算法网络的实用性,引入数据集UNSW-NB15测试混淆矩阵. 图7为在数据集UNSW-NB15上前10种数据流类型的混淆矩阵. 由图7可见,Normal,Reconnaissance,Exploits和Generic等類型的大多数样本都在矩阵对角线上,而Analysis,Backdoor和Worms类型因为样本数量太少未体现出很好的检测率. 图8为在数据集UNSW-NB15上对Worms类应用了过采样算法的实验结果. 由图8可见,该模型的检测率显著提高.

在相同参数实验条件下,对决策树(decision tree)、 随机森林(random forest)、 最近邻(k-nearest neighbor,KNN)等机器学习方法以及神经网络改进算法GRU-RNN[10]和CNN-LSTM进行对比实验. 表6和表7分别列出了在不同数据集上各模型的分类对比结果.

由表6和表7可见,随机森林、 决策树等传统机器学习方法准确率都较低,这是由数据集庞大且算法本身存在过拟合问题导致的,由于神经网络具有很强的非线性拟合能力,可对任意复杂非线性关系进行映射,所以对模型提取特征的能力进行了很大程度的提升. 与GRU_RNN和CNN-LSTM相比,本文模型采用Resnet与BiGRU的方法进行特征提取,提取到的特征信息更全面,且Resnet克服了普通卷积操作的局限性,对当前时刻数据特征进行提取时并不会受将来数据的影响,从而准确率更高,分类效果更好.

综上所述,针对当前网络攻击的复杂性和多样性,传统模型提取流量特征不足且准确率较低的问题,本文提出了一种基于多层次特征融合CR-BiGRU的入侵检测模型. 该模型利用Resnet卷积网络和BiGRU网络模块分别提取入侵数据的局部特征和长时间依赖的周期特征,并采用K折交叉验证算法选择最优特征子集,以减少数据多维问题并结合过采样算法解决少样本问题. 实验结果表明,本文模型由于提取空间与时间双层特征更易于模型拟合训练,获得了更高的准确率,且泛化性能更好.

参考文献

[1] LIAO H J,LIN C H R,LIN Y C,et al. Intrusion Detection System: A Comprehensive Review [J]. Journal of Network and Computer Applications,2013,36(1): 16-24.

[2] 翟继强,马文亭,肖亚军. Apriori-KNN算法的警报过滤机制的入侵检测系统 [J]. 小型微型计算机系统,2018,39(12): 2632-2635. (

ZHAI J Q,MA W T,XIAO Y J. Intrusion Detection System Based on Apriori-KNN Algorithm Alarm Filtering Mechanism [J]. Journal of Microcomputers,2018,39(12): 2632-2635.)

[3] AHMAD I,BASHERI M,IQBAL M J,et al. Performance Comp

arison of Support Vector Machine,Random Forest,and Extreme Learning Machine for Intrusion Detection [J]. IEEE Access,2018,6: 33789-33795.

[4] 芶继军,李均华,陈晨,等. 基于随机森林的网络入侵检测方法 [J]. 计算机工程与应用,2020,56(2): 82-88. (GOU J J,LI J H,CHEN C,et al.

Network Intrusion Detection Method Based on Random Forest [J]. Computer Engineering and Applications,2020,56(2): 82-88.)

[5] 张阳,姚原岗. 基于Xgboost算法的网络入侵检测研究 [J]. 信息网络安全,2018(9): 102-105. (ZHANG Y,YAO Y G. Research on Network Intrusi

on Detection Based on Xgboost Algorithm [J]. Information Network Security,2018(9): 102-105.)

[6] MOORE A W,ZUEV D. Internet Traffic Classification Using Bayesian Analysis Techniques [C]//The 2005 ACM SIGMETRICS Internationa

l Conference on Measurement and Modeling of Computer Systems. New York: ACM,2005: 50-60.

[7] NASEER S,SALEEM Y,KHALID S,et al. Enhanced Network Anomaly Detection Based on Deep Neural Networks [J]. IEEE Access,2018,6(8): 48231-48246.

[8] KASONGO M,SUN Y X. Performance Analysis of Intrusion Det

ection Systems Using a Feature Selection Method on the UNSW-NB15 Dataset [J]. Journal of Big Data,2020,7: 105-1-105-20.

[9] 张赛男,孙彪. 基于机器学习的网络异常检测方法综述 [J]. 吉林大学学报(信息科学版),2021,39(6): 732-742.

(ZHANG S N,SUN B. Overview of Network Anomaly Detection Methods Based on Machine Learning [J]. Journal of Jilin University

(Information Science Edition),2021,39(6): 732-742.)

[10] 张玲,张建伟,桑永宣,等. 基于随机森林与人工免疫的入侵检测算法 [J]. 计算机工程,2020,46(8): 146-152.

(ZHANG L,ZHANG J W,SANG Y X,et al. An Intrusion Detection Algorithm Based on Random Forests and Artificial Immunity [J]. Computer Engineering,2020,46(8): 146-152.)

[11] 劉洲洲,尹文晓,张倩昀,等. 基于离散优化算法和机器学习的传感云入侵检测 [J]. 吉林大学学报(工学版),2020,50(2): 692-702.

(LIU Z Z,YIN W X,ZHANG Q Y,et al. Sensor Cloud Intrusion Detection Based on Discrete Optimization Algorithm and Machine Learning [J].

Journal of Jilin University (Engineering and Technology Edition),2020,50(2): 692-702.)

[12] 袁琴琴,吕林涛. 基于改进蚁群算法与遗传算法组合的网络入侵检测 [J]. 重庆邮电大学学报(自然科学版),2017,29(1): 84-89.

(YUAN Q Q,Lü L T. Network Intrusion Detection Based on the Combination of Improved Ant Colony Algorithm and Genetic Algorithm [J]. Journal of Chongqing University

of Posts and Telecommunications (Natural Science Edition),2017,29(1): 84-89.)

[13] 李威,杨忠明. 入侵检测系统的研究综述 [J]. 吉林大学学报(信息科学版),2016,34(5): 657-662.

(LI W,YANG Z M. Research Overview of Intrusion Detection System [J]. Journal of Jilin University (Information Science Edition),2016,34(5): 657-662.)

[14] 胡向东,盛顺利. 融合DBN和BiLSTM的工业互联网入侵检测方法 [J]. 重庆邮电大学学报(自然科学版),2022,34(1): 134-146.

(HU X D,SHENG S L. Industrial Internet Intrusion Detection Method Integrating DBN and BiLSTM [J]. Journal of Chongqing University of Posts and Telecommunications

(Natural Science Edition),2022,34(1): 134-146.)

[15] 刘月峰,蔡爽,杨涵晰,等. 融合CNN与BiLSTM的网络入侵检测方法 [J]. 计算机工程,2019,45(12): 127-133.

(LIU Y F,CAI S,YANG H X,et al. Network Intrusion Detection Method Integrating CNN and BiLSTM [J]. Computer Engineering,2019,45(12): 127-133.)

[16] 孙程,刑建春,杨启亮,等. 基于改进朴素贝叶斯的入侵检测方法 [J]. 微型机及应用,2017,36(1): 8-10. (SUN C,XING J C,YANG Q L,et al.

Intrusion Detection Methods Based on Improved Naive Bayesian [J]. Microcomputer and Its Applications,2017,36(1): 8-10.)

[17] 李俊,夏松竹,兰海燕,等. 基于GRU-RNN的网络入侵检测方法 [J]. 哈尔滨工程大学学报,2021,42(6): 879-884.

(LI J,XIA S Z,LAN H Y,et al. Network Intrusion Detection Method Based on GRU-RNN [J]. Journal of Harbin Engineering University,2021,42(6): 879-884.)

[18] 舒豪,王晨,史崯. 基于BiLSTM和注意力机制的入侵检测 [J]. 计算机工程与设计,2020,41(11): 3042-3046.

(SHU H,WANG C,SHI N. Intrusion Detection Based on BiLSTM and Attention Mechanism [J]. Computer Engineering and Design,2020,41(11): 3042-3046.)

[19] 杭梦鑫,陈伟,张仁杰. 基于改进的一维卷积神经网络的异常流量检测 [J]. 计算机应用,2021,41(2): 433-440.

(HANG M X,CHEN W,ZHANG R J. Abnormal Traffic Detection Based on Improved One-Dimensional Convolutional Neural Network [J]. Journal of Computer Applications,2021,41(2): 433-440.)

[20] SU T T,SUN H Z,ZHU J Q,et al. BAT: Deep Learning Methods

on Network Intrusion Detection Using NSL-KDD Dataset [J]. IEEE Access,2020,8: 29575-29585.

[21] CHOUHAN N,KHAN A,HAROON-UR-RASHEED K. Network Anoma

ly Detection Using Channel Boosted and Residual Learning Based Deep Convolutional Neural Network [J]. Applied Soft Computing,2019,83: 105612-1-105612-18.

[22] 曾宏志,史洪松. 半監督技术和主动学习相结合的网络入侵检测方法 [J]. 吉林大学学报(理学版),2021,59(4): 936-942. (ZENG H Z,SHI H S.

Network Intrusion Detection Method Combining Semi-supervised Technology and Active Learning [J]. Journal of Jilin University (Science Edition),2021,59(4): 936-942.)

[23] ALOM M Z,TAHA T M. Network Intrusion Detection for Cyber Security Using Unsupervised Deep Learning Approaches [C]//National Aerosp

ace and Electronics Conference. Piscataway,NJ: IEEE,2017: 63-69.

[24] 王进,李颖,蒋晓翠,等. 基于层级残差连接LSTM的命名实体识别 [J]. 江苏大学学报(自然科学版),2022,43(4): 446-452.

(WANG J,LI Y,JIANG X C,et al. Named Entity Recognition Based on Hierarchical Residual Connection LSTM [J]. Journal of Jiangsu University (Natural Science Edition),

2022,43(4): 446-452.)

(责任编辑: 韩 啸)