基于EDR的高校内网终端主机安全防护体系

费禹

(北京信息科技大学 信息与网络管理中心,北京 100192)

0 引 言

随着高校信息化进程的稳步推动,校园网所承载业务的不断增加,其网络安全形势也愈发严峻。伴随网络安全防护、检测技术及各类安全产品的推广应用,高校边界防护能力稳步提升,在此基础上,如何进一步加强终端主机安全,如何提升内网整体安全防护能力,如何规划和实践适合高校环境的内网终端主机安全防护体系,该体系又如何与现有安全防护设备进行联动,成为每一所高校共同面对的问题。

本研究在梳理了高校内网安全防护现状,结合高校网络安全防护需求,提出基于EDR 的高校内网终端主机安全防护体系,并对该体系规划、部署要点进行了阐述,对EDR与其他网络安全设备的联动进行了设计与实践,对后续研究工作提出展望。

1 高校内网安全防护现状

1.1 内网防护能力不足

目前,高校网络安全区域边界防护能力总体较强,但内网防护能力普遍不足。经调查,多数高校在安全区域边界都部署有防火墙、WAF、防病毒墙、IPS 等边界防护设备,以及态势感知、威胁感知、日志审计、数据库审计、Web 资产治理等一系列监测、审计类设备。通过部署这些安全设备,能够实现对绝大多数流经安全区域边界的威胁进行监测、阻拦、审计,但是一旦恶意程序经过加密、变形、伪装绕过安全边界的防护进入到内网,那么边界安全设备就很难再捕捉到它的痕迹,也无法探查该恶意程序在内网中的扩散情况,只有等到失陷主机产生隧道、木马外连、异常请求等特征时才能进行告警,除此之外,边界安全设备在产生告警后,也仅能对失陷主机的外连地址进行快速阻断,无法将失陷主机与内网其他主机进行有效隔离。

1.2 终端主机安全运维困难

高校终端主机数量庞大,各系统管理员虽具备基本的网络安全素养,但是普遍缺乏漏洞修复、威胁处置等专业知识,在主机安全运维环节上经常出现漏洞修复无效、威胁处置不当、不及时等情况,最终形成一个个风险点,这些主机的风险点在外部威胁入侵时很容易失陷,最终成为攻击方入侵内网的跳板机。

除此之外,在信息系统资产治理流程中,安全管理员也由于欠缺对于终端主机的把控,往往在下发漏洞整改通知后,无法为系统管理员提供针对性指导、帮助,无法辅助管理员进行漏洞修复、威胁清除,最终导致整改环节拖沓,无法快速推进。

1.3 内网终端难以统一管理

通过安装正版杀毒软件的方式,终端主机可以实现病毒查杀、木马清除等基本需求,也能做到对部分安全威胁的防御,但是由于没有统一的运维平台,致使安全管理部门无法及时获取各终端主机的运行状态,也不能及时评估主机有无遭受安全威胁。同时,由于缺乏对终端主机安全状态的监控,对整体内网安全态势的把控,安全管理部门在信息资产治理、网络攻击溯源、应急响应等多个环节也存在诸多不便。

2 基于EDR 的高校内网终端主机安全防护体系

传统防病毒软件与EPP(Endpoint Protection Platform,端点保护平台)均具备终端主机病毒查杀、木马清除、实时防护等能力,且EPP 在识别和阻断已知威胁上更具优势,但二者均局限于终端主机本身,无法对各端点之间的信息进行整合分析、挖掘深层威胁情报,无法有效应对APT 攻击,缺乏事件响应能力,在此基础上,端点检测与响应(Endpoint Detection and Response,EDR)技术提升了威胁追踪、取证、威胁可视化等能力,弥补了传统防病毒软件和EPP 的缺陷。同时,参考“策略—保护—检测—响应”(policy-protectiondetection-response,PPDR)模型,EDR 技术相比前两者,在“检测”和“响应”环节上具备明显优势,更适合高校网络安全实际环境。

目前,国内对EDR技术的应用研究主要在水利、医疗、电网等方向,针对高校的EDR 部署与实践研究较少,与此同时,在针对高校网络安全监测及阻断、攻击溯源取证、信息资产治理的研究中也都缺乏对终端主机安全的关注。

2.1 建设目标

该体系的建设,一方面为了提升终端主机全方位的安全防护能力,增强系统防护、网络防护、APT 防护、Web 应用防护能力;另一方面,通过该体系实现对校园终端主机安全态势的整体把控,实现对终端主机安全的统一运维、统一管理,及时为终端主机更新病毒特性库、威胁情报库,实时监控主机安全状态,动态调整安全策略。

2.2 EDR 防护矩阵

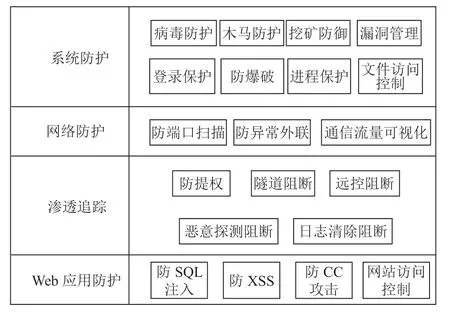

该体系的核心是EDR 防护矩阵,其主要包括系统防护、网络防护、渗透追踪以及Web 应用防护四部分,具体如下:

(1)系统防护主要实现对常见病毒、木马、勒索、挖矿、暴力破解的防御,以及对系统账户登录的精细控制,对重点文件的实时监控。

(2)网络防护主要实现对于恶意端口扫描行为的阻断,对违规外联行为的阻断,以及终端主机间的通信关系的可视化。

(3)渗透追踪主要实现对系统提权、信息泄露、隧道搭建、远程控制、内网探测、痕迹清除行为的记录及阻断。

(4)Web 应用防护主要实现对SQL 注入、XSS 跨站等应用漏洞实时防护,对网站访问权限的控制。

EDR 平台防护矩阵如图1所示。

图1 EDR 平台防护矩阵

2.3 EDR 威胁处置流程

EDR 在发布威胁告警后,会根据预先设定的安全策略进行处置,既可以选择对威胁进行直接清除,也可以仅记录威胁告警,随后由人工进行研判,选择处置方式,并判断是否需要使用“微隔离”等功能阻断攻击源与终端主机的通信,与此同时,安全管理员还可以根据威胁事件情况对该客户端进行策略优化,其处置步骤如图2所示。

图2 EDR 威胁处置步骤

2.4 EDR 部署

EDR 平台由管理控制中心、管理平台和客户端组成,根据高校主流网络规划情况,管理控制中心与其他网络安全监测类设备部署于同一安全域,客户端采取在线、离线方式部署于终端主机,管理人员通过管理平台页面进行管控操作,其网络拓扑结构如图3所示。

图3 EDR 网络拓扑结构图

3 基于EDR 的协同联动体系

高校网络安全工作涉及较多,包括威胁监控与处置、攻击溯源取证、信息系统资产治理等一系列内容。在此基础上,通过EDR 与其他网络安全设备进行协同联动,能够完善高校网络安全体系,优化网络安全流程,提升网络安全工作的整体效率。

3.1 EDR 联动威胁监控与处置体系

威胁监控与处置体系是高校网络安全防护体系的重要一环,该体系的核心是威胁感知系统、日志分析系统以及边界防护设备,威胁感知系统主要负责提供威胁情报日志,日志分析系统负责接收各类安全设备、网络设备、重要信息系统的日志并进行分析决策,边界防护设备则负责进行威胁阻断。

在此基础上,通过EDR 的协同,能够弥补该体系在终端主机威胁情报方面的缺失,同时实现对终端主机的快速响应、及时处置。

改进的威胁监控与处置体系,首先威胁感知系统通过探针捕获数据流量,匹配威胁特征库,继而形成基础威胁告警信息发送至日志分析平台,与此同时将恶意文件发送至沙箱平台,由沙箱平台解析后同样发送至日志分析平台,分析平台在收到来自各方的威胁告警日志后,一方面进行分类分析,呈现可视化管理页面,另一方面,在研判安全威胁之后发出接下来的指令,若为外部攻击IP 则向向串联防护设备传递封禁命令,若为内部IP 则发送到EDR 平台进行微隔离,以此实现快速切断攻击链条、阻断攻击的进程。

3.2 EDR 联动攻击溯源取证

在有效阻断安全威胁后,若威胁感知系统已经告警“攻击成功”或“主机失陷”,则需要进一步追溯攻击链条,留取攻击证据。在这个过程中,首先根据威胁感知平台定位失陷主机IP,随后依托EDR 平台查询失陷主机状态,包括主机在失陷时段产生的登录信息、进程信息、内存信息、威胁阶段告警信息,经过研判若攻击行为已被EDR 阻断,则整理留存主机异常登录、账号新增、隧道搭建、痕迹清除等行为,随后配合威胁感知平台、日志审计平台、数据审计平台做边界探测、Web 攻击等行为的溯源取证。若在EDR 上查询到失陷主机存在向内网其他主机进行端口扫描、口令爆破、远程代码执行等横向渗透行为,则需要进一步查询下一跳主机状态,再次重复上述过程,直至目标主机再无横向渗透行为。

3.3 EDR 联动信息系统资产治理

在信息系统资产治理时,原流程是通过主动上报和自发现的方式梳理信息系统资产,然后对资产进行分类、“贴标签”,定期对资产进行漏洞扫描,随后向系统管理员下发漏扫整改通知,系统管理员在整改完毕后再进行复测。

通过EDR 平台的加入,安全管理员在下发漏洞整改通知后,可在征得系统管理员同意后,辅助进行远程漏洞修复、威胁清除、安全策略优化等工作,可大幅缩减整改周期,减少系统管理员安全运维压力,提升整体工作效率。

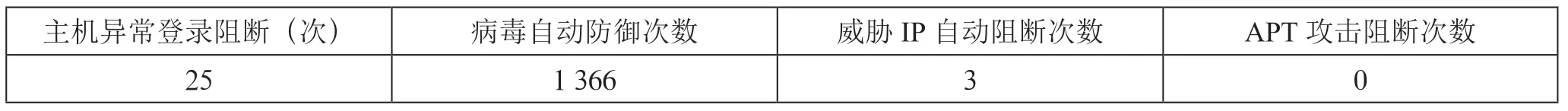

4 EDR 部署实践

EDR 在该高校规划部署之后,通过终端节点的不断增加、策略的不断优化,已实现对部分终端主机的整体运维、实时监测、实时防护,随机取其中50 个终端节点为参考样本,在一周内记录了EDR 在主机异常登录阻断、病毒自动防御、威胁IP 自动阻断、APT 攻击阻断的数据,其结果如表1所示。

表1 EDR 防御数据

在协同联动方面,经过测试,EDR 能够很好的配合其他安全设备完成相应工作流程。

(1)监测与处置方面,对于威胁感知、日志分析系统中告警的“失陷主机”,经过EDR 的排查、清杀,7 台日均告警在3 000次以上的主机实现告警清零,并通过“微隔离”对其中4 台高风险主机进行了临时网络阻断;

(2)攻击溯源取证方面,协助完成一例挖矿蠕虫传播事件的溯源;

(3)资产治理方面,通过加装EDR,协助完成对23台重点业务主机的系统整改工作。

5 结 论

结合高校网络安全实际情况,规划和实施了基于EDR的内网终端主机安全防护体系,实现了内网终端的统一运维、可视化管理,有效降低了内网安全威胁,通过EDR 与其他网络安全设备的联动,完善了高校网络安全体系,提升了网络安全工作效率,在此基础上,EDR 与其他网络安全防护体系的协同机制仍有改进空间,多元化安全情报融合、智能安全防护等课题仍有待研究。