核电站区域无人机防御系统研究

丁大弸,温胜昔,刘剑豪

(1.中国核电工程有限公司,北京 100080;2.北京星际联盟科技有限公司,北京 100039;3.空军预警学院,湖北 武汉 430019)

0 引 言

核电站战略地位特殊,要害目标众多,人员活动密集,一旦遭破坏,将对我国政治、经济、民生等方面造成不可承受的重大损失。近年来,随着网络、人工智能、自主系统、大数据等前沿技术的发展与应用,无人机得到了迅猛发展,生产成本越来越低,运用范围越来越广,对核电站等重要目标带来的袭击、肇事、黑飞等空防安全威胁也越来越严重。因此应未雨绸缪,超前谋划,加快提升核电站等重要目标的反无人机能力,有效处置各类突发情况,确保核电站空防安全。

1 核电站面临的无人机威胁

1.1 民用无人机违规肇事威胁

无人机保有量持续攀升,违规进入核电站上空的问题频繁发生,既影响正常生产、工作秩序,又对核电站安全产生隐患。一是飞行事故不断增多。受城市环境、操作人员技术水平、无人机自身可靠性等因素影响,无人机飞行事故难以避免,一旦坠毁到核电站,必将造成地面附带损伤,甚至引发核事故。二是黑飞问题屡禁不止。部分无人机爱好者通过屏蔽定位信号、利用飞控软件漏洞等方式,破解厂家禁飞区域设置,在核电站及周边使用无人机,极易发生失管失控问题,严重危害核电站安全。三是激情犯罪隐患凸显。少数利益受损群体及个人为发泄不满情绪,可能使用无人机对核电站或核设施实施恶意破坏,以达到其打击报复社会的目的。

1.2 军用无人机威胁

核电站在军事安全方面具有特殊地位和重要意义。未来战争中,强敌极有可能利用无人机对核电站进行先期打击或技术侦察,以达成战略威慑的目的。一是渗透侦察。在网电力量支援下,“全球鹰”等侦察无人机隐蔽穿越防空预警体系,对核电站及周边区域的重要目标、重要设施实施战略侦察。二是灌顶打击。X-37、SR-72等空天无人机迅速到达核电站及周边区域上空,对核电站的重要设施、防御力量实施精确攻击,瘫痪核电站,实现区域电力供给中断。三是潜入破坏。通过战前预置、隐身机投放等多种方式,向核电站地区投放大量微小型无人机,摧毁核电站及周边的防御力量和基础民生设施。

1.3 无人机窃密恐袭威胁

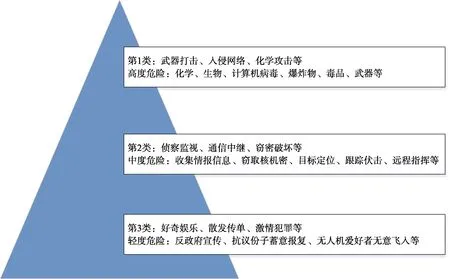

无人机具有成本低廉、携带方便、操作简单等优点,是敌对势力对核电站地区渗透破坏的重要手段。一是窃密破坏。使用微小无人机携带摄录像装置潜入核电站办公场所、重要设施,收集声像情报,窃取核机密,或进入隔离设施蓄意破坏,扰乱秩序。二是引发骚乱。使用无人机携带反宣材料、生化制剂、爆炸装置,在核电站地区特别是核心区进行袭扰破坏,制造恐慌,影响政治稳定。三是网络攻击。利用无人机携带无线通讯设备侵入核电站网络系统,通过向核电站计算机植入病毒,瘫痪核电站的控制系统,可对周边地区带来致命性核灾难。如2003年美Davis-Besse核电站因一名工程师违规使用虚拟网络访问核电站,导致核电站的计算机感染蠕虫病毒,一个关键的安全控制系统失效,险些铸成大错。威胁等级划分见图1。

图1 核电站区域无人机威胁等级示意图

2 核电站区域无人机防御系统构想

针对当前核电站面临的无人机威胁,可以按照整体规划、循序渐进、协调发展的思路,尽快建立一套体系结构合理、指挥流畅高效、自动化程度高、保障手段齐全完备的一体化联合防御系统,提高核电站反无人机能力。

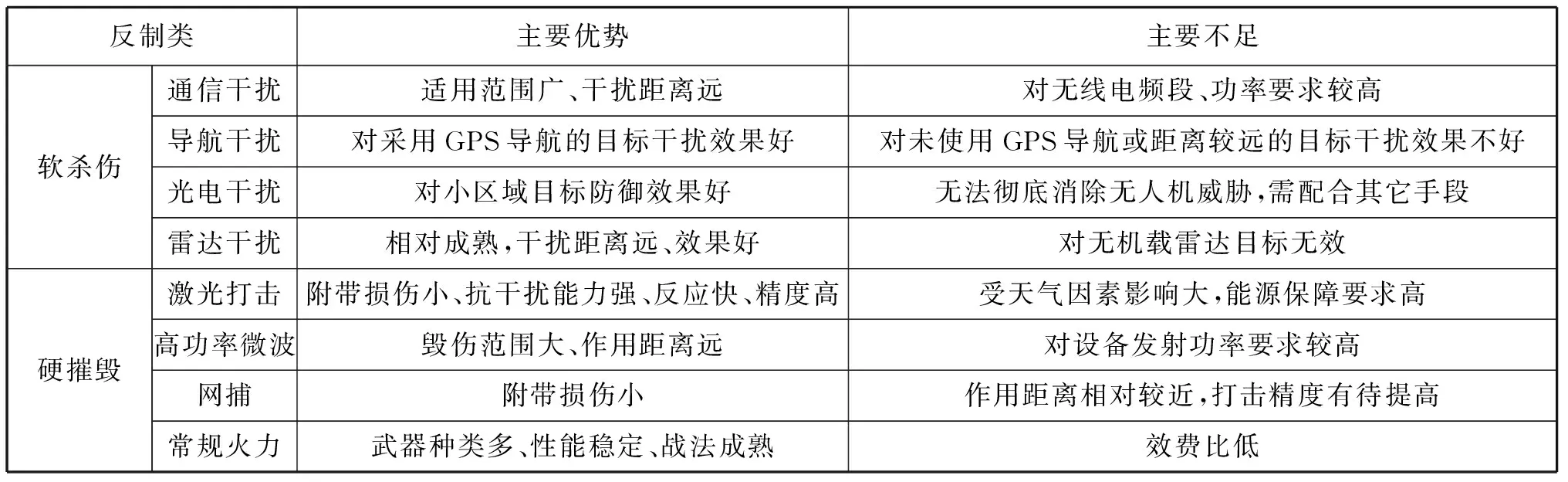

核电站区域无人机防御系统是综合各类反无人机技术的优缺点(详见表1、表2),通过资源整合与优化配置,在统一技术框架下,将各类技术集成为一个相互补充、协同配合的整体防御系统,实现“1+1>2”的整体效能。

表1 当前主流的探测识别类技术特点

表2 当前主流的反制类技术特点

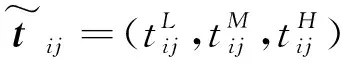

该系统分为侦察系统、指挥信息系统和攻击/防御系统。详细结构如图2所示。

图2 无人机防御系统功能结构图

2.1 侦察系统

该系统主要由情报侦察、情报处理、情报传输等要素构成,集成了各种防御场信息“传感器”,是获取整体态势、提供情报支援的主要信息来源,也是展开处置行动的首要环节。情报侦察主要是灵活使用雷达、无线电、光电侦察等技术多渠道获取情报信息。根据不同手段的优缺点,对侦察资源进行科学筹划、合理安排和灵活协同,形成远、中、近和高、中、低多层立体的侦察体系。情报处理主要是辅助侦察行动筹划和目标识别,支持情报融合、分析、处理。侦察来袭无人机的覆盖区域更大,目标数量更多,情报处理更复杂,要求具备多源情报融合和大数据处理能力,并在人工参与、人机交互等方面具有突出的满足应用能力,充分考虑情报分析在手段上、人机结合上的特殊性。情报传输主要是按上级要求、情报用户使用需求、信息共享权限等使用要素,及时上传、共享信息。依托现有通信网络,形成全域覆盖、全向传递的信息传输网络。

2.2 攻击/防御系统

该系统主要由软杀伤手段、硬摧毁手段等要素构成,是该系统处置无人机的重要组成部分,也是关系处置行动成败的主要环节。软杀伤手段主要包括无线电干扰设备、导航干扰设备、雷达干扰设备和光电干扰设备;硬摧毁手段主要包括激光打击设备、高功率微波攻击设备、网捕设备和火力拦截设备。根据不同技术的作用距离、作用对象对来袭的无人机目标灵活实施干扰、欺骗、摧毁,降低无人机的信息感知,阻断无人机的信息传输,摧毁无人机的关键设备。如单架无人机,优先选用导航干扰/欺骗或无线电干扰;无人机群来袭方向多、数量大,优先选用高功率微波拦截等。各种手段要在指挥体系的统一指挥下,自动进行方位跟踪、数据引导、样式选择,及时评估处置信息,确保准确、高效地完成防御任务。

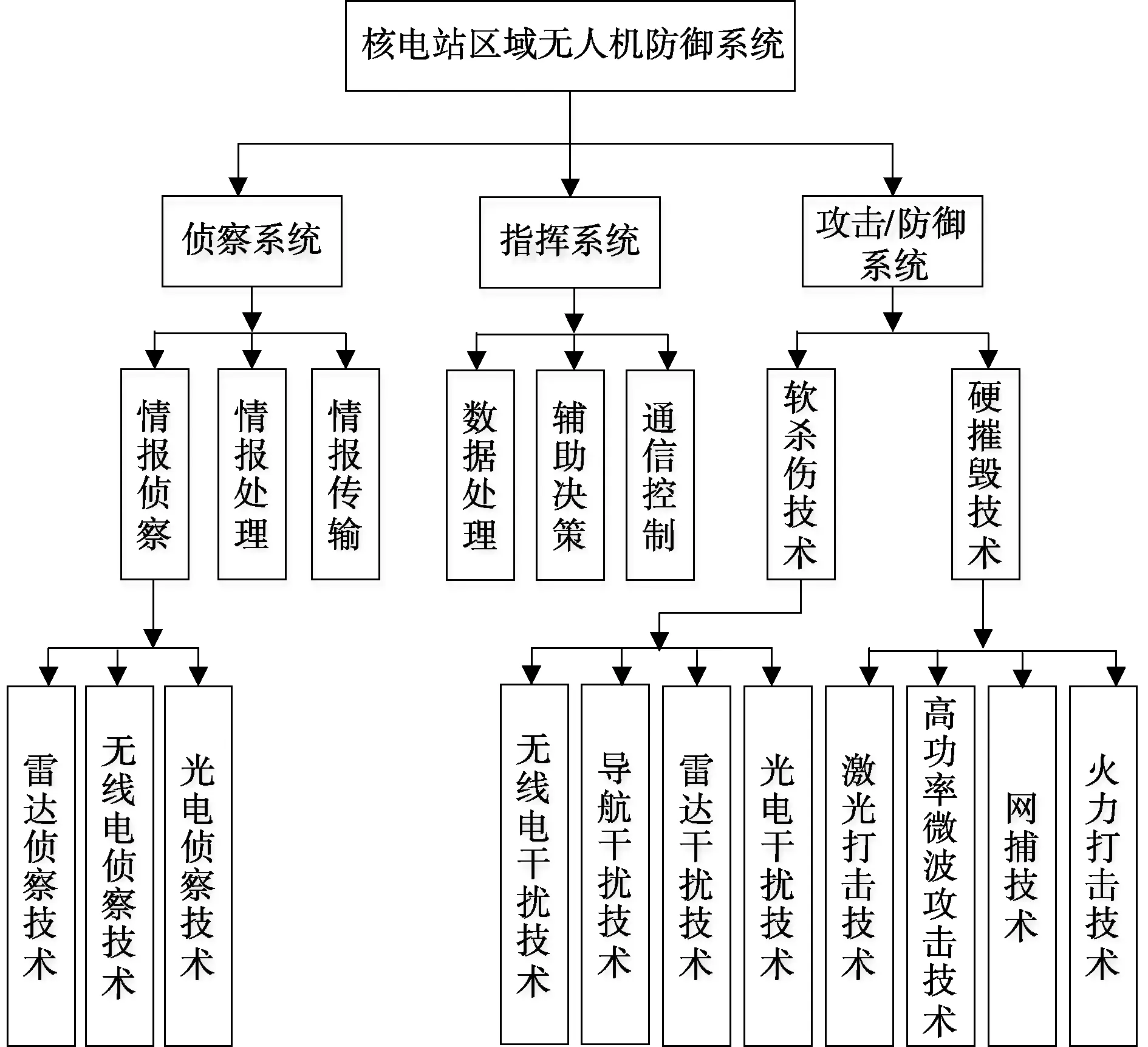

2.3 指挥系统

该系统主要由数据处理、辅助决策、通信控制等要素构成,集指挥、控制、通信、情报、决策、管理等功能于一体,是融合所属感知与处置单元的中枢,也是无人机防御行动的关键环节。数据处理主要是对多源信息进行收集、识别、融合、存储、回放等处理和管理。辅助决策主要是按要求、规则,对无人机进行飞行预估、威胁判定、处置资源使用建议等分析计算和评估,辅助安防人员在适当时机进行有效处置。通信控制主要是在安防人员下达处置命令后,通过数据解析与引导、云台自动跟踪控制、干扰样式与参数配置、火力自动瞄准等自动化控制和命令通信,实现对目标无人机的自动跟踪、自动处置、自动记录、自动评估等功能,也可支持人工处置操作。同时通信控制还要与外部系统(民航系统等)保持信息交换,实现信息共享。指挥系统需要依赖云计算、大数据等新技术处理巨大数量的信息数据,提供实时、准确的共享态势,形成高度融合的一体化联合防御力量体系。指挥系统的功能与数据流转如图3所示。

图3 指挥系统功能与数据流转图

将侦察系统、攻击防御系统整合在指挥控制系统中,使得安防人员能够监控整体态势,选择处置手段,指挥控制处置过程,实时进行处置评估,是实现核电站无人机防御的关键。

3 核电站区域无人机防御系统效能评估

3.1 指标评估体系

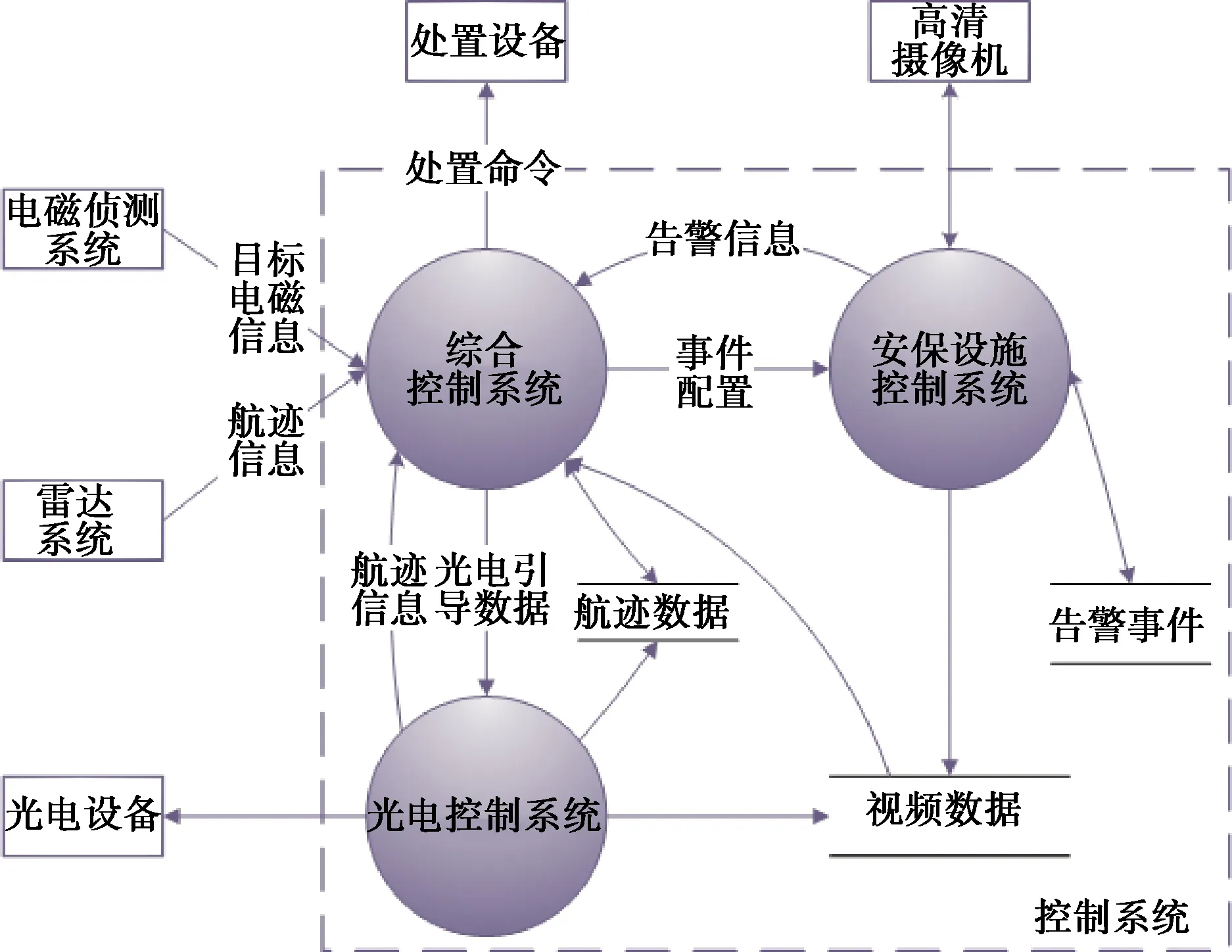

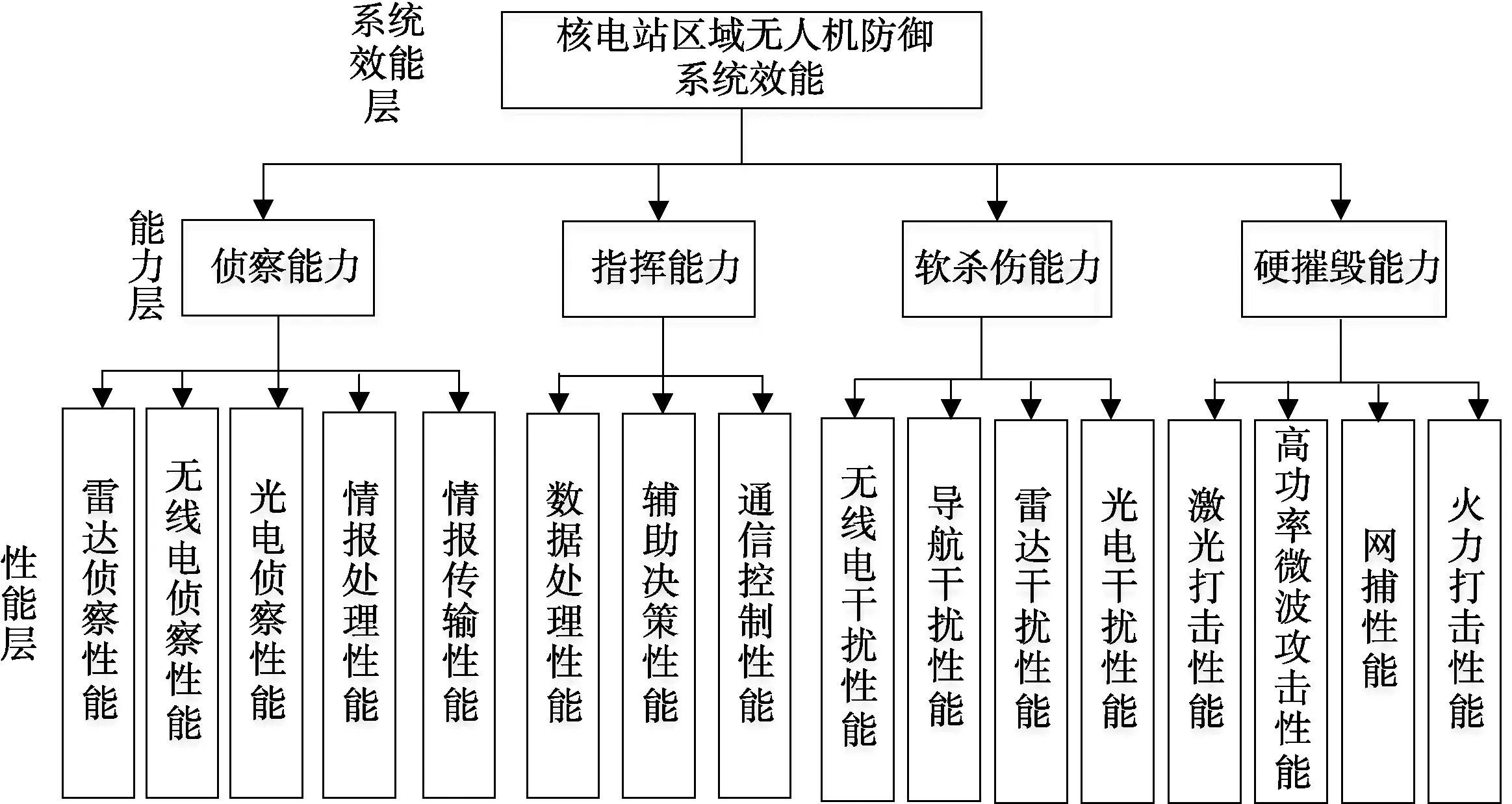

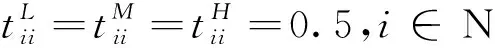

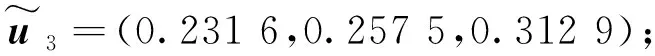

基于模糊层次分析法,根据防御系统的手段编成,从侦察、指挥、软杀伤、硬摧毁4类能力出发建立指标体系,如图4所示。

图4 简化的效能评估指标体系

3.2 确定评估体系中各指标权重

根据系统特性和各种手段作用原理的不同,雷达/无线电/光电侦察性能是根据该手段的探测距离、跟踪数量等指标进行综合量化确定;情报传输/处理性能是根据传输/处理目标最大数量、最快速度等指标综合量化确定;数据处理/辅助决策性能是根据制定方案的速度、数量等指标综合量化确定;通信控制性能是根据指令传输的速度、最多控制手段数量等指标综合量化确定;无线电/导航/雷达/光电干扰性能是根据最大干扰距离、干扰范围、有效干扰数量等指标综合量化确定;激光打击/高功率微波/网捕/火力打击是根据最大打击距离、有效打击数量等指标综合量化确定。

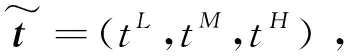

3.2.1 三角模糊数的计算方法

(1)

(2)

(3) 设判断矩阵:

(3)

(4)

(5)

(6)

3.2.2 权重向量计算

根据上述三角模糊数计算方法,首先计算能力层对系统效能层的权重向量:

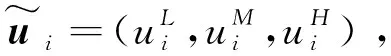

(1) 建立能力层的三角模糊数互补判断矩阵:

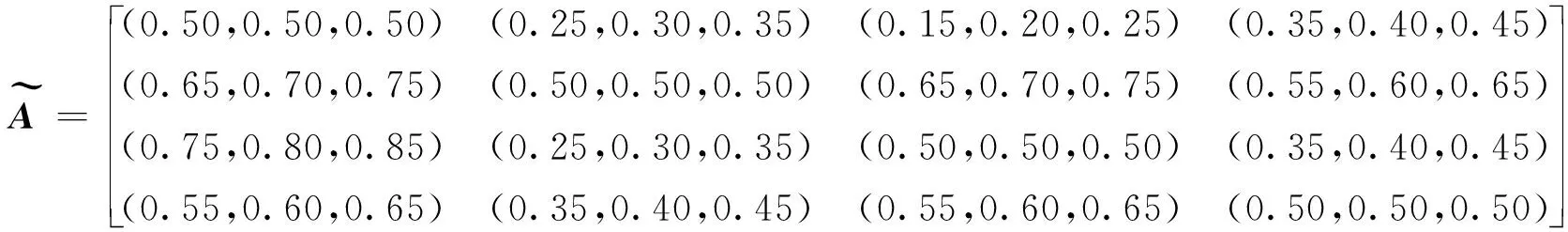

(2) 计算期望值矩阵、正反判断矩阵:

最大实特征根=4.063 5。

(3) 对正反判断矩阵进行一致性检验:

=(-)(-1)=(40635-4)

(4-1)=0021 2

=09

==0023 5<01

因此矩阵满足一致性检验。

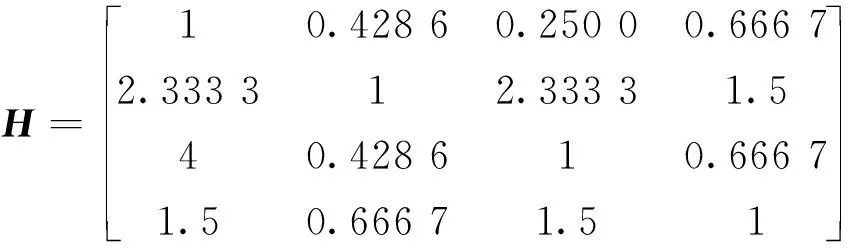

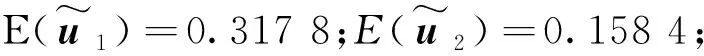

(4) 计算该矩阵的模糊评价值、期望值:

(5) 对期望值矩阵归一化处理,可得能力层权重向量:

=(0324 8,0175 2,0285 8,0137 0)

(6) 同理可求出性能层的权重向量分别为:

=(0219 3,0238 8,0222 0,0208 8,0216 0)

=(0346 9,0250 1,0400 1)

=(0287 4,0362 2,0212 6,0137 8)

=(0362 2,0285 4,0213 6,0136 9)

各性能层指标关于系统效能层的最终权重为:=(0058 9,0093 8,0072 1,0096 3,0078 9,0082 1,0103 5,0060 8,0039 4,0042 6,0056 3,0038 1,0078 9,0082 1,0043 5,0060 8)

系统会根据每个指标的权重,合理、灵活使用技术手段,选择最优方案,高效防御无人机。

3.2.3 软件实现

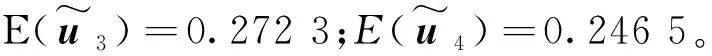

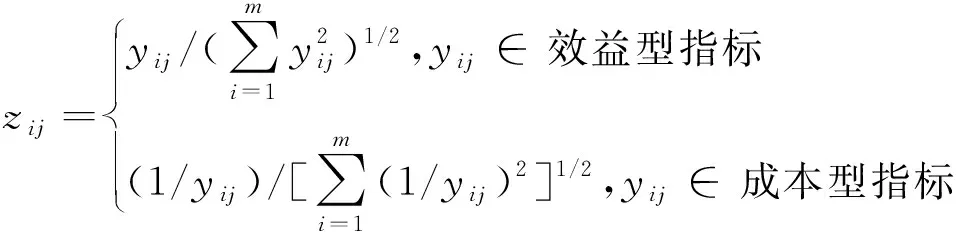

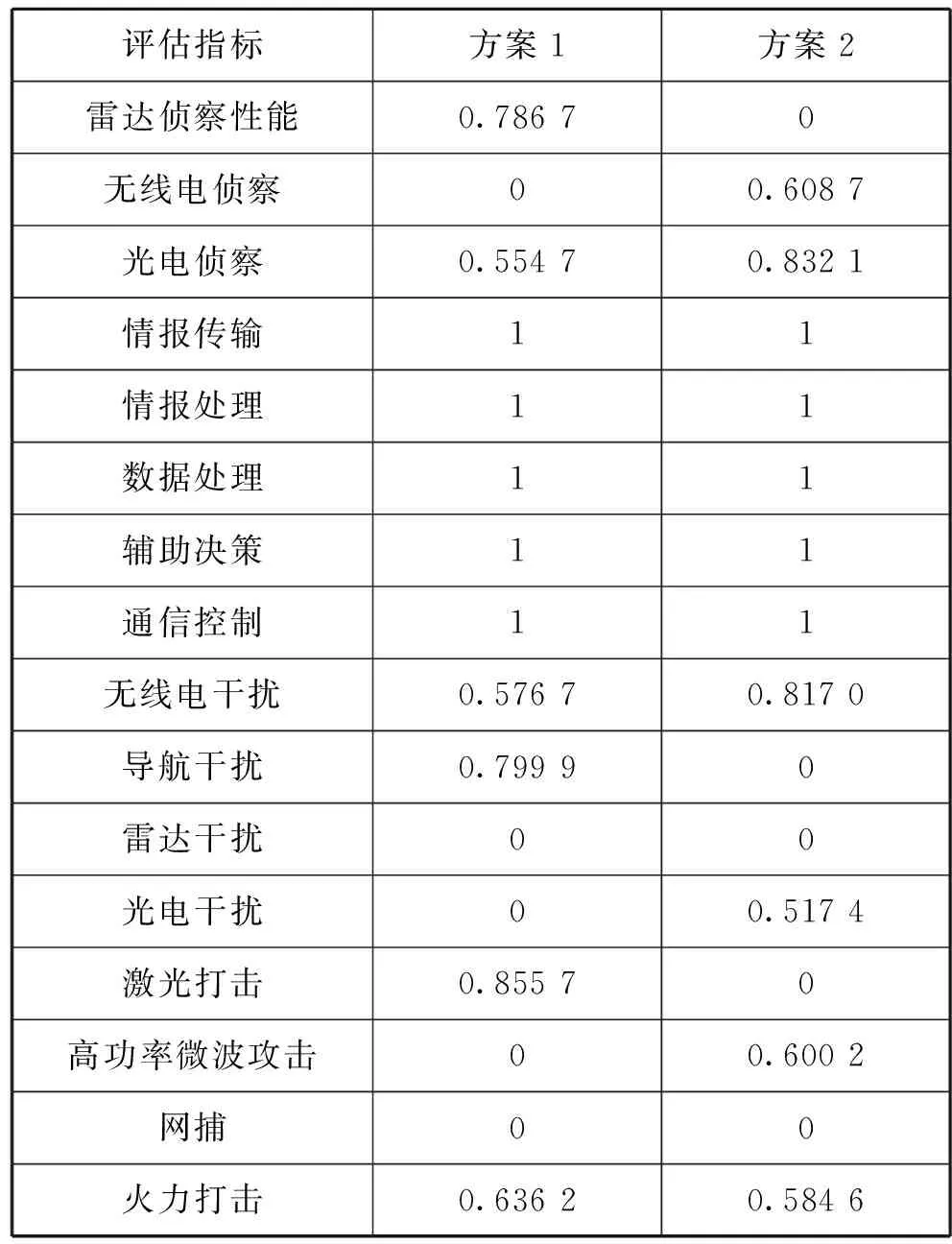

为了验证算法的可行性和有效性,进行了算例分析。情况是敌方6架大疆“精灵4A”无人机群,从多个方向对我核电站区域进行集群攻击,我方随机选择2种方案应对,如表3所示。

表3 2种不同的防御方案

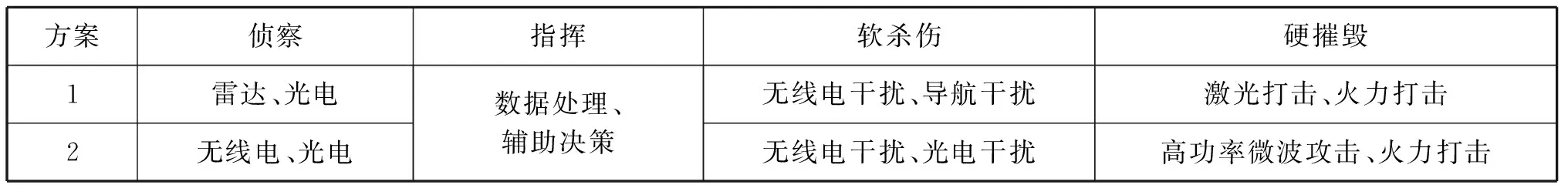

将各指标进行量化取值,并根据:

进行规范化处理。

表4 2种防御方案的评估指标值

再根据性能层关于系统效能层的最终权重,可得出方案1的防御性能值为0.724 9,方案2的防御性能值为0.659 8,由此看出方案1的防御效果要好于方案2,与实兵验证结果一致。

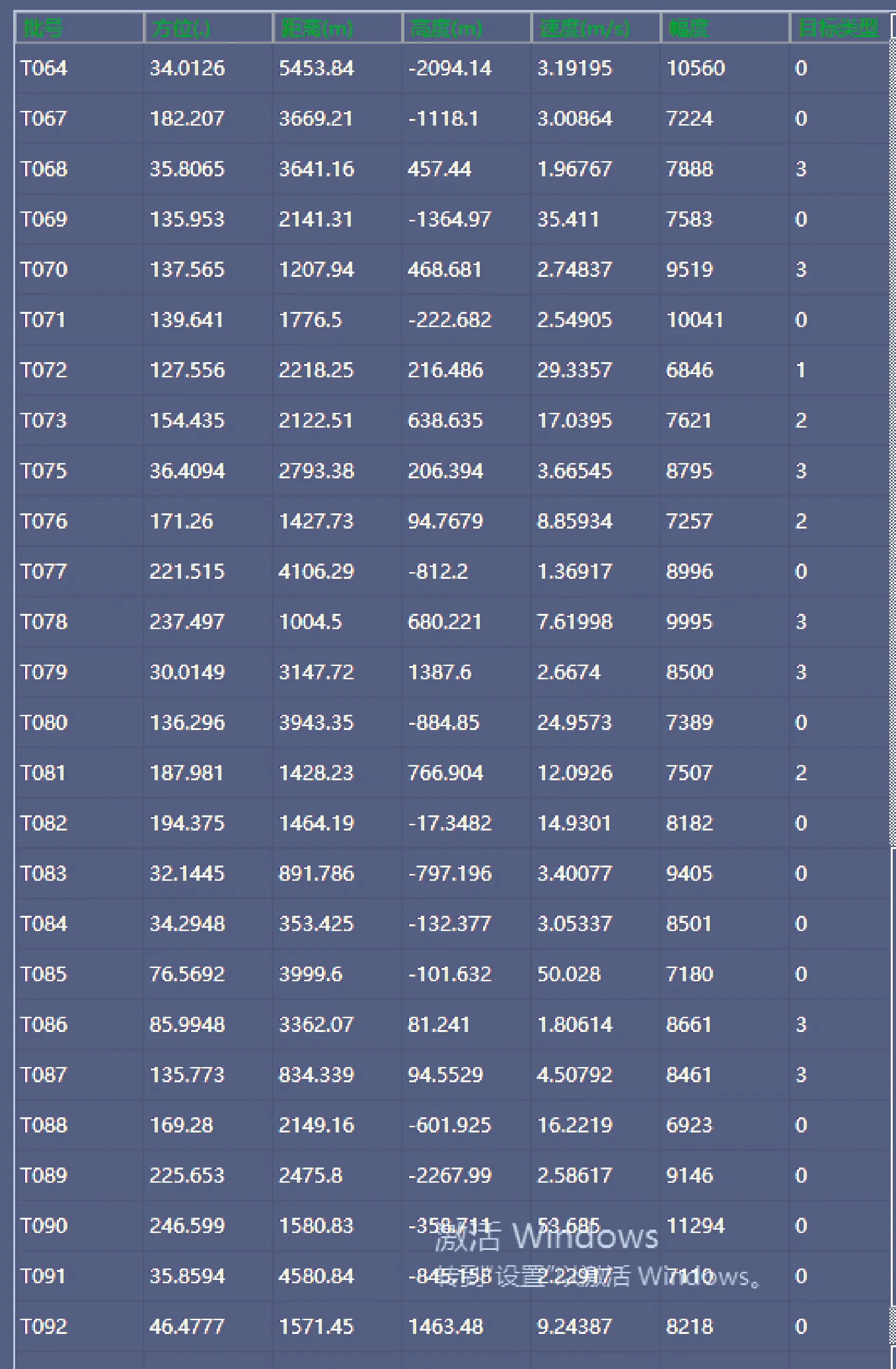

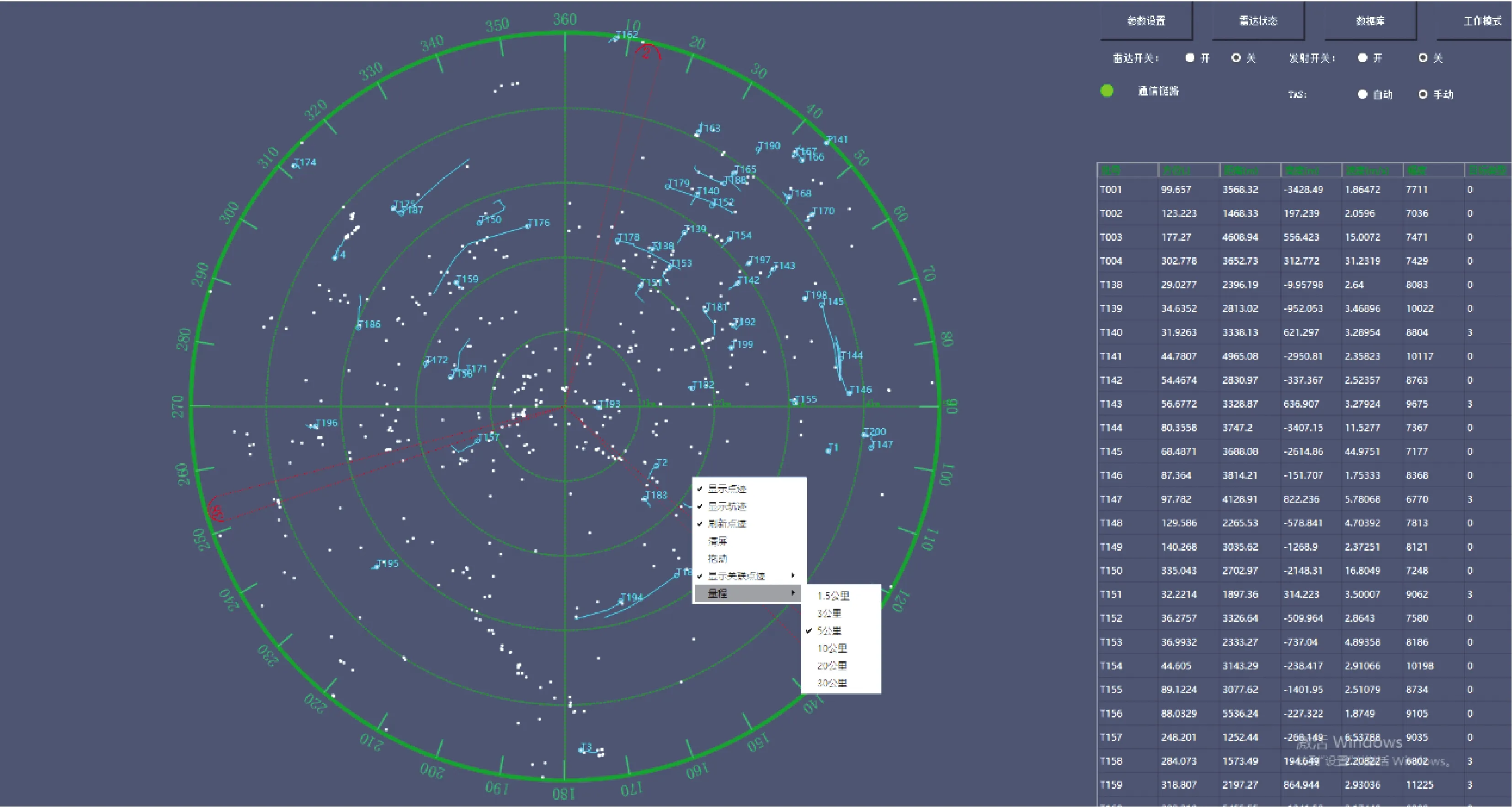

利用计算机编程语言实现模糊理论的评价过程,将上述复杂的计算过程程序化、简便化,提高指挥效率和拦截的成功率。软件验证结果见图5~图7。

图5 部分无人机防御试验数据

图6 无人机防御指挥控制系统侦察定位图

图7 无人机防御指挥控制系统指挥拦截图

4 结束语

核电站作为重要的保卫目标,如何防御无人机的威胁已经引起了各国的重视。因此研发高效的防御系统,采取灵活的应对策略显得异常重要。本文从侦察、指挥、打击3个方面构建了体系防御系统,并以模糊理论为基础,结合层次分析法对该系统进行了效能评估。通过多次试验,研发了将各种手段灵活搭配的指控系统,验证了此方法的可行性,为后续更加深入的研究奠定了基础。