多中继物理层网络编码系统加密设计及安全性能研究

唐 猛,李海华,谢灵运,陈建华

(云南大学 信息学院,云南 昆明 650500)

物理层网络编码(Physical-layer Network Coding,PNC)技术是网络编码(Network Coding,NC)理论在无线通信网络物理层中的应用研究,以提高无线中继网络吞吐量为目的[1].NC 的核心在于中继节点利用无线信号的叠加特性,将多路电磁波叠加融合,按设定的方案映射,并广播传送至终端节点.通过广播,PNC 系统中所有的合法用户与非法用户都可以获得中继处理的信号,这给PNC 系统带来了很大的安全挑战[2].

为了保证非法用户不能从合法用户处获得有效信息,PNC 的安全问题成为目前研究的一个热点领域.文献[3]利用信道激励响应参数,基于多路径信道,设计了自动生成密钥的PNC 系统.文献[4]利用双向中继网络(Two-Way Relay Network,TWRN)中结构化干扰,设计了具有嵌入式保密性的PNC 方案.文献[5]介绍了一种基于NC 和物理层保密的联合保密系统,用户能根据所需的保密性和吞吐量自由调整系统.文献[6]基于多中继(Multi-Relay,MR)网络,开发了用于描述窃听者拦截的编码数据包部分或全部恢复机密数据的可能性的框架.文献[7]提出基于数据加密标准(Data Encryption Standard,DES)的3 层加密方案,提高系统对各种网络环境的适应性.

考虑到实际通信过程,往往需要多用户或多中继各司其职,共同协作才能成功进行信息交换.文献[8]针对多用户多中继PNC 网络提出一种空间调制和分层调制协作传输方案,有效改善系统误码率(Bit Error Rate,BER)性能.文献[9]从多用户检测角度构造了多路中继信道中的PNC 方案,并提出了一种中继功率分配方案,利用最佳用户配对策略减少用户终端的解码错误率,实现系统性能的改进.

此外,PNC 系统与编码技术、调制方式的综合应用也是改善数据传输有效性的可靠方案.文献[10]设计了一种非相干双向中继PNC 系统,联合多路频移键控调制,在衰落信道具有更高的能量效率.文献[11]将PNC、低密度奇偶校验(Low-Density Parity-Check,LDPC)码与M 相移键控调制联合设计,并改进了解码所需的算法.文献[12]为改善非对称环境中的误码性能,提出联合分层(2/4-PSK)调制的PNC 方案.

针对以上研究,本文将着重研究多中继PNC通信系统的安全问题与误码性能.首先阐述了三中继PNC 加密模式的加密机制,分析DES 算法、高级加密标准(Advanced Encryption Standard,AES)算法的流程与原理;然后构建了基于正交相移键控(Quadrature Phase Shift Keying,QPSK)调制的PNC 与LDPC 码、AES/DES 算法联合设计的多中继通信系统,给出联合系统中LDPC 码的译码算法;最后,从运行效率、加密效果与算法安全性对AES/DES 两种加密算法进行对比研究,给出较优方案建议,并对是否含信道编码对系统性能的影响进行仿真测试.实验结果表明,联合加密算法提高了系统数据传输的安全性,而LDPC 码有效地保障了该系统数据传输的可靠性.

1 系统模型

多中继PNC 加密通信系统包括两个核心模块:数据加解密模块和信息传输模块.以往的研究主要集中在数据加密阶段的密钥生成方法,很少关注信息传输阶段的加密和解密过程.本文将构建多中继PNC 与加密技术联合的通信系统,着重研究了数据加密算法与多中继PNC 模式中信息的传输性能.为简化理论分析过程,文中将以三中继双向P NC 加密传输模型为例进行阐述.

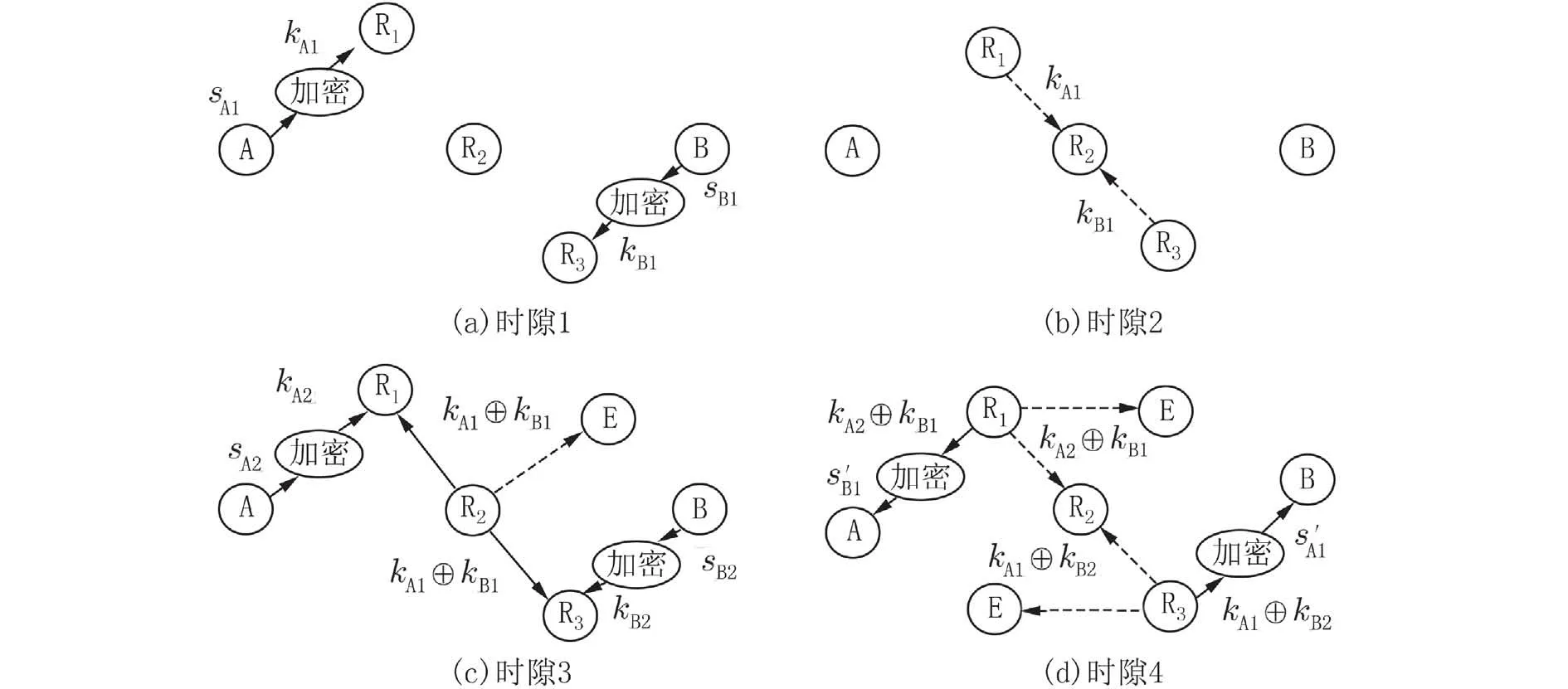

1.1 三中继双向PNC 加密传输模型三中继系统双向PNC 加密传输模型的工作原理如图1 所示.其中,节点A、B 为通信系统的终端节点,E 为窃听节点,R1、R2、R3对应的为具有编码转发功能的中继节点.此外,所有信道的传输条件都相同,均为对称信道,节点之间收发信息严格同步,各节点不仅收发对应的信息流,也会存储此信息流的一个副本,以检测新信息.

如图1 所示,在时隙1,A、B 节点加密第一段信息流sA1和sB1,从而得到信息流kA1和kB1,然后发送至中继R1、R3处.其中,A1、B1 分别表示节点A、B 第一次发送信息.

图1 三中继双向PNC 加密传输模型Fig.1 Three-relay two-way PNC encrypted transmission model

时隙2 中,R1、R3存储上一时隙广播的kA1和kB1,并转发到中继R2,R2对接收到kA1和kB1叠加信号通过固定的,得到编码信息kA1⊕kB1.

在时隙3,R2发送信息流kA1⊕kB1,此时窃听节点E 也接收到kA1⊕kB1信息流的部分信息.同时A、B 节点向R1、R3发送第二段加密信息流kA2和kB2,R1、R3接收广播信号与时隙2 中所保留的kA2和kB2的副本联合映射,分别得到信息流kA2⊕kB1、kA1⊕kB2,处理过程如下:

1.2 数据加密算法考虑到系统的数据传输量与复杂性,本文基于PNC 传输模式,选择加解密效率较高的AES、DES 加密技术,综合比较两种方案的安全性能,选择较优加密算法.

文中设计的数据加密模块中,加解密操作中使用的密钥均来源于信道的容量.利用信道参数计算密钥,可以在不交换密钥的情况下生成相同的密钥,因此窃听者无法获得有关所生成密钥的任何信息.因为信道的传输条件相同,所以系统两终端的容量相同.故系统运行前根据香农定理,计算信道容量c,进而转化成密钥k,如

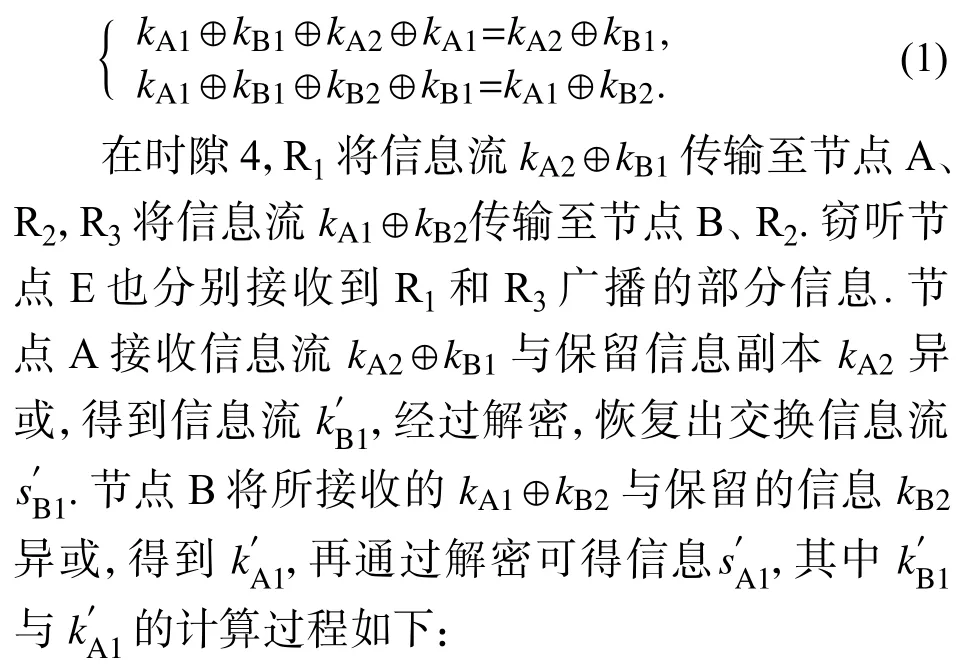

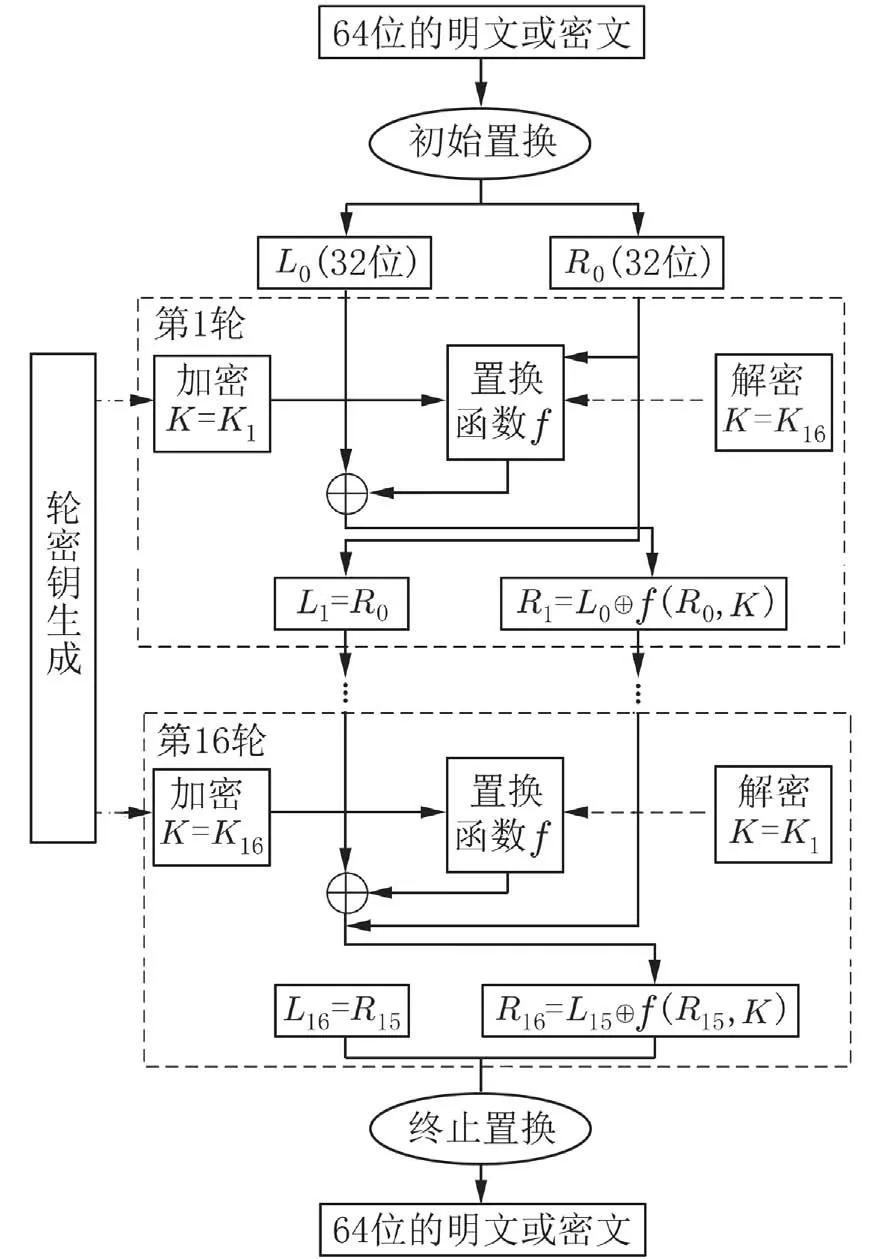

1.2.1 DES 加密算法 DES 加密算法[13]结构如图2 所示,算法的加密与解密结构相似,区别在于16 轮子密钥的使用顺序与加密过程相反.DES 算法主要有4 个核心步骤:

图2 DES 算法原理框图Fig.2 DES algorithm principle block diagram

(1)初始置换 首先对输入的64 位明文进行初始置换,明文信息的排列顺序改变,再将置换后的明文等分成左右两部分Li和Ri,分别表示明文的左32 位和右32 位.

(2)16 轮迭代 对两组明文利用轮密钥加密,每一轮的加密算法都相同.上一轮生成的Li-1和Ri-1是下一轮的输入,再输出32 位的Li和Ri.迭代规则为Li=Ri-1和Ri=Li⊕f(Ri,Ki)(i=1,2,···,16),其中,f表示置换函数,⊕表示异或,Ki表示轮密钥.

(3)终止置换 对经过16 轮迭代结果进行逆初始置换,输出64 位加密密文.

(4)轮密钥生成 DES 算法中需要经过16轮迭代,因此需通过置换循环生成16 组轮密钥,应用到加解密过程中.

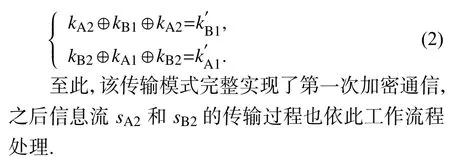

1.2.2 AES 加密算法 AES 加密算法[13-14]与DES算法相同,也采用对称的分组密码体制,加解密过程可逆.AES 算法的基本过程如图3 所示,核心部分如下:

图3 AES 算法原理框图Fig.3 AES algorithm principle block diagram

(1)密钥扩展,轮密钥生成 密钥扩展算法通过循环左移、S 盒映射、RC 数组异或将128 位初始密钥扩展成11 个128 位的子密钥.

(2)10 次轮变换 轮变换部分包括字节代换、行移位、列混淆和轮密相加4 个过程.其中,最后一次轮变换只包括字节代换、行移位和轮密相加过程.

(3)加密与解密过程区别 AES 算法的解密过程与加密过程类似.区别一方面体现在10 轮子密钥的使用顺序,解密过程的使用顺序与加密过程相反;另一方面体现在轮变换过程中,解密过程使用的字节代换、行移位、列混合过程都是加密过程中对应过程的逆变换.

2 3R-PNC-AES-QPSK-LDPC 联合通信加密系统方案

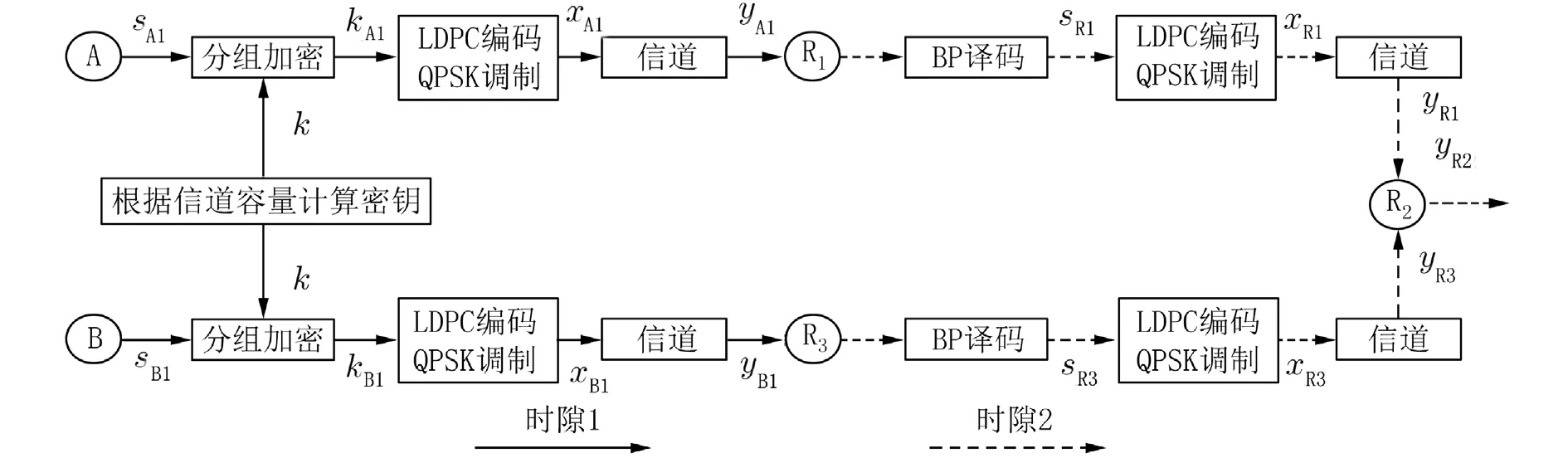

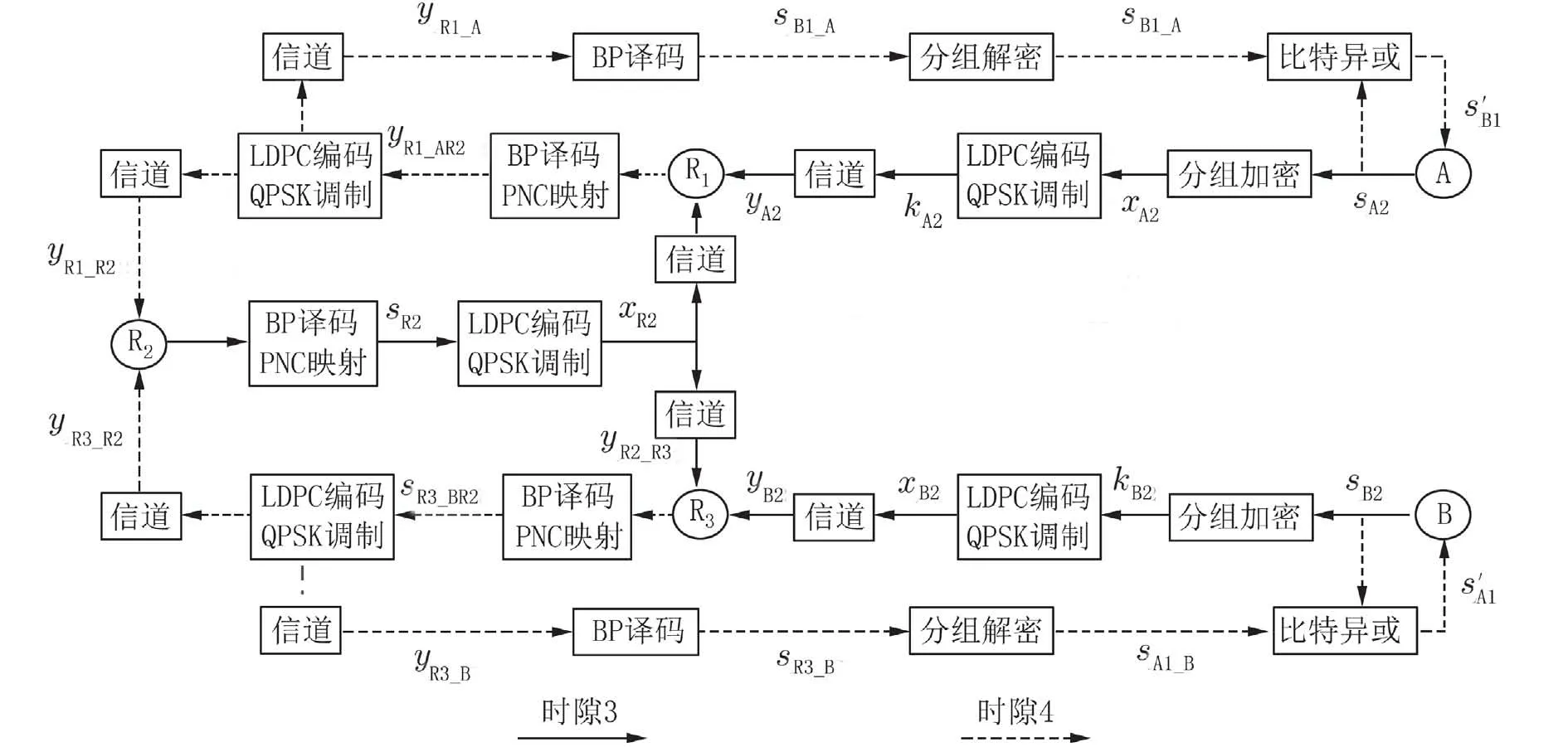

2.1 3R-PNC-AES-QPSK-LDPC 联合通信系统本节将构建AES 加密算法、QPSK 调制、LDPC 信道编码和三中继物理层网络编码(3R-PNC)联合设计系统 (3R-PNC-AES-QPSK-LDPC),具体的通信系统由上行通信阶段(图4)和下行通信阶段(图5)构成.

图4 3R-PNC-AES-QPSK-LDPC 联合系统上行阶段框图Fig.4 The model of 3R-PNC-AES-QPSK-LDPC joint system uplink stage

图5 3R-PNC-AES-QPSK-LDPC 联合系统下行阶段框图Fig.5 The model of 3R-PNC-AES-QPSK-LDPC joint system downlink stage

图4 为3R-PNC-AES-QPSK-LDPC 联合系统设计方案上行阶段(含时隙1、2).

时隙1:A、B 节点计算信道容量信息转化处理生成密钥k,利用k对第一段信息流sA1和sB1进行AES 分组加密,输出串联密文信息流kA1和kB1.经LDPC 编码与QPSK 调制后得到xA1和xB1,通过信道传输到达中继R1、R3处,则R1、R3接收信息为yA1=xA1+nA-R1和yB1=xB1+nB-R3,nA-R1、nB-R3分别为A 到中继R1、B 到R3间信道的噪声.

时隙2:中继R1、R3对yA1和yB1进行置信度传播(Belief Propagation,BP)译码,译码后再次编码调制,经信道传输得到信息流yR1和yR3,同时发送至中继R2,R2接收的信息流yR2为信息流yR1和yR3的叠加,即yR2=yR1+yR3.

图5 为3R-PNC-AES-QPSK-LDPC 联合设计系统下行阶段(含时隙3、4).

时隙3:R2对叠加信息流yR2 进行BP 译码,再按照PNC 映射规则对译码后的信息进行映射得到sR2,其中,sR2=sR1⊕sR3.sR2经过LDPC 编码与QPSK 调制后,通过信道被广播到中继R1、R3处.同时,R1、R3也接收到来自A、B 节点发送的第二段加密信息流yA2和yB2.

时隙4:R1接收的信息流为yR2-R1与yA2的叠加,对叠加信息进行BP 译码与PNC 映射后得到信息流sR1-AR2,继续对sR1-AR2进行编码调制后,广播到中继R2和节点A.节点A 对接收信息进行译码与分组解密后,得到信息流sB1-A,sB1-A=sB1⊕sA2,然后与节点A 上一时隙存储的信息流sB2进行比特异或,接收节点B 发送的第一段信息流运算过程如下:

节点B 同样通过译码解密、异或,获得节点A发送的第一段信息流系统完成第一次信息交换.之后的信息交换流程,原理相同.

此外,DES 加密算法、QPSK 调制、LDPC 信道编码和3R-PNC 的联合设计系统3R-PNC-DESQPSK-LDPC,与基于AES 算法的系统流程类似,不再详述.

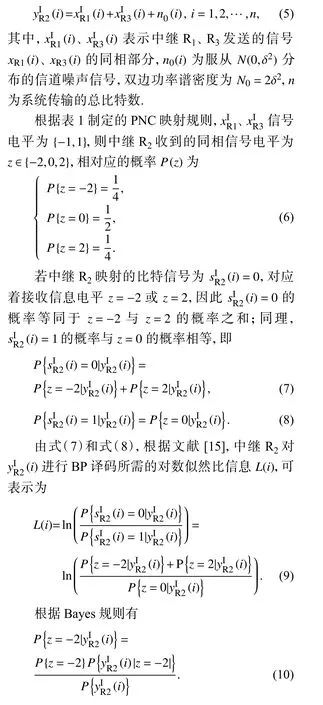

2.2 3R-PNC-AES-QPSK-LDPC 系统译码算法由于该系统采用QPSK 调制,可以看作两路正交的BPSK 信号的叠加.因此我们将选取系统中继R2接收的同相(I 路)信号进行对数似然比置信传播(Log Likelihood Ratio-Belief Propagation,LLRBP)译码算法分析.根据前文可知,在加性高斯白噪声(Additive White Gaussian Noise,AWGN)信道下,中继R2收到第i位信号的同相部分可表示为

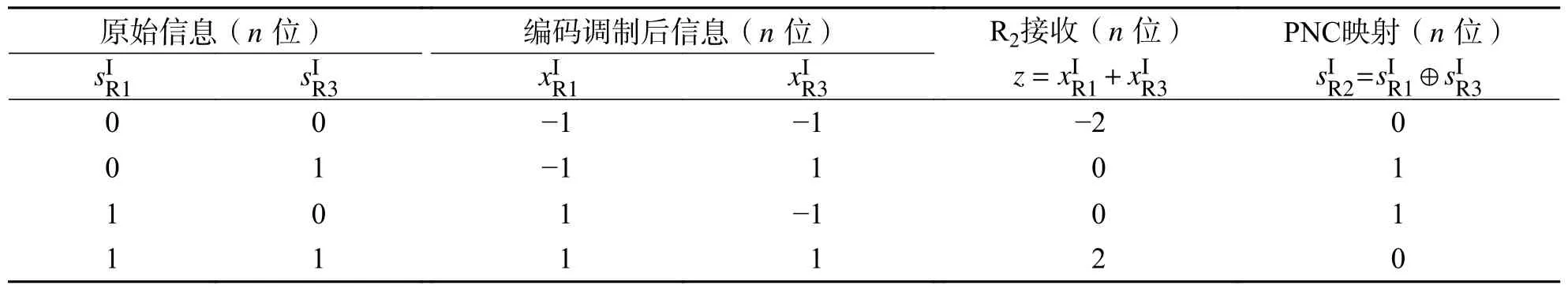

表1 联合系统中继R2 接收同相信号映射方案Tab.1 The scheme for mapping the In-phase signal received by relay R2 of the joint system

考虑到文中设计方案是基于AWGN 信道,所以当调制发送信息值为m,接收信息值为Y的概率如下[15]:

3 系统性能仿真及安全性分析

3.1 AES/DES 加密PNC 系统安全性能分析

AES 与DES 算法是典型的对称密码算法,均采用分组密码体制:将待加密数据根据加密明文大小分成若干组加密,串联输出加密结果.本节将基于以图像(Picture,PIC)作为原始数据输入的单中继PICPNC-AES/DES 系统,以二进制数据为原始数据输入的单中继PNC-AES/DES、PNC-AES/DES-QPSKLDPC 系统和三中继3R-PNC-AES/DES-QPSKLDPC 系统,从运行效率、加密效果与算法安全性3 个方面分析这两种算法优缺点,探讨其应用在PNC 系统中的可行性.

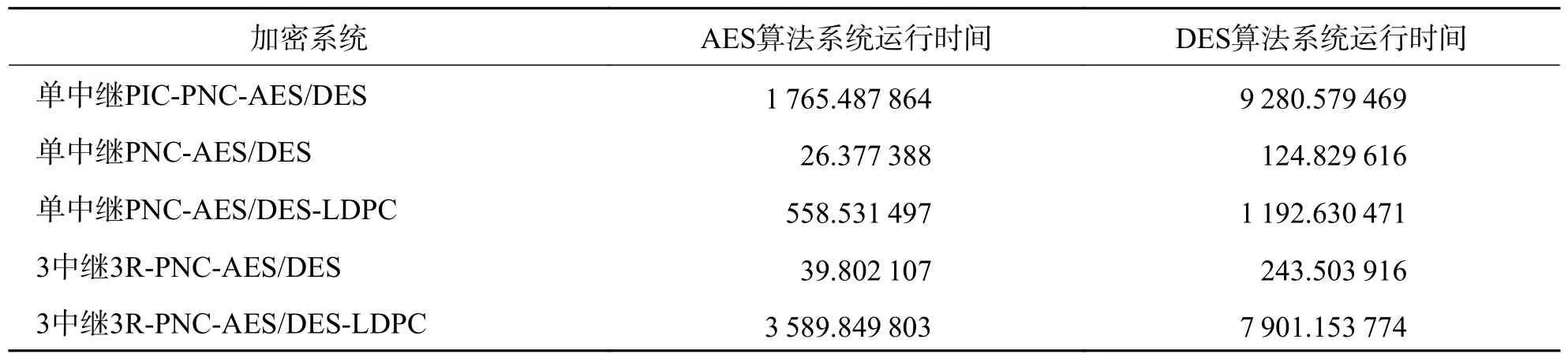

(1)运行效率 基于Matlab 开发平台,对4 096比特数据与512×512 像素大小的图像在不同通信系统中进行仿真.对比使用两种加密算法系统的运行时间分析系统运行效率.表2 展示了仿真数据量相同情况下,PIC-PNC-AES/DES、PNC-AES/DES、PNC-AES/DES-LDPC,与3R-PNC-AES/DES、3RPNC-AES/DES-LDPC 的运行时间对比.即使在加密大量图像数据的PIC-PNC-AES/DES 系统中,DES 算法的运行时间也是AES 算法的5 倍多,AES 算法依然保持较高的运行效率.在含有信道编码的复杂系统PNC-AES/DES-LDPC 与3R-PNCAES/DES-LDPC 中,DES 算法的系统运行时间是AES 算法的1 倍多.因此,AES 算法的运行效率较DES 算法具有明显优势.

表2 AES 与DES 算法加密时间Tab.2 AES and DES algorithm encryption times

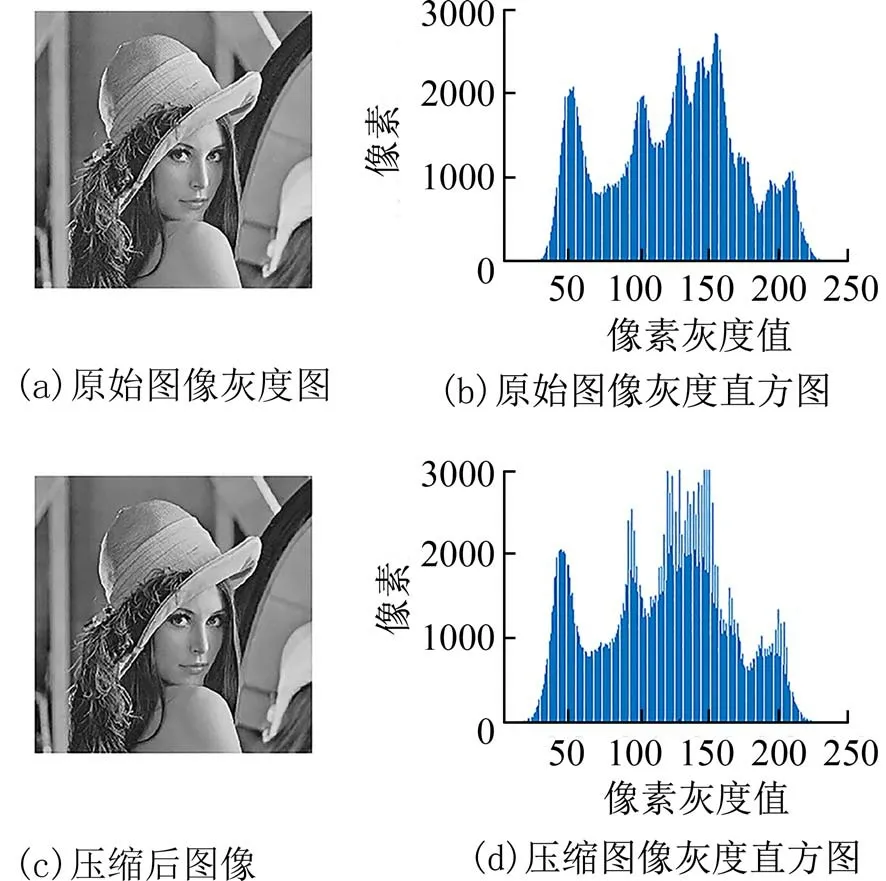

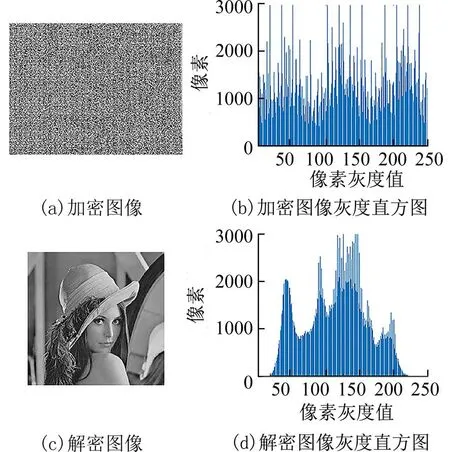

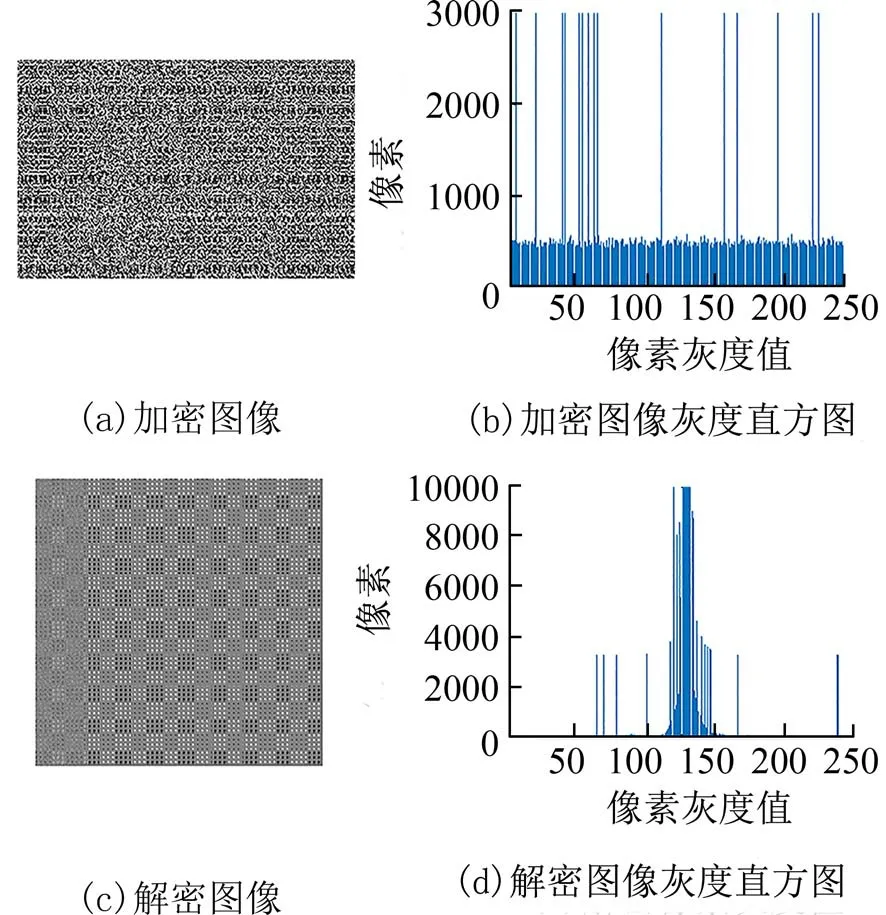

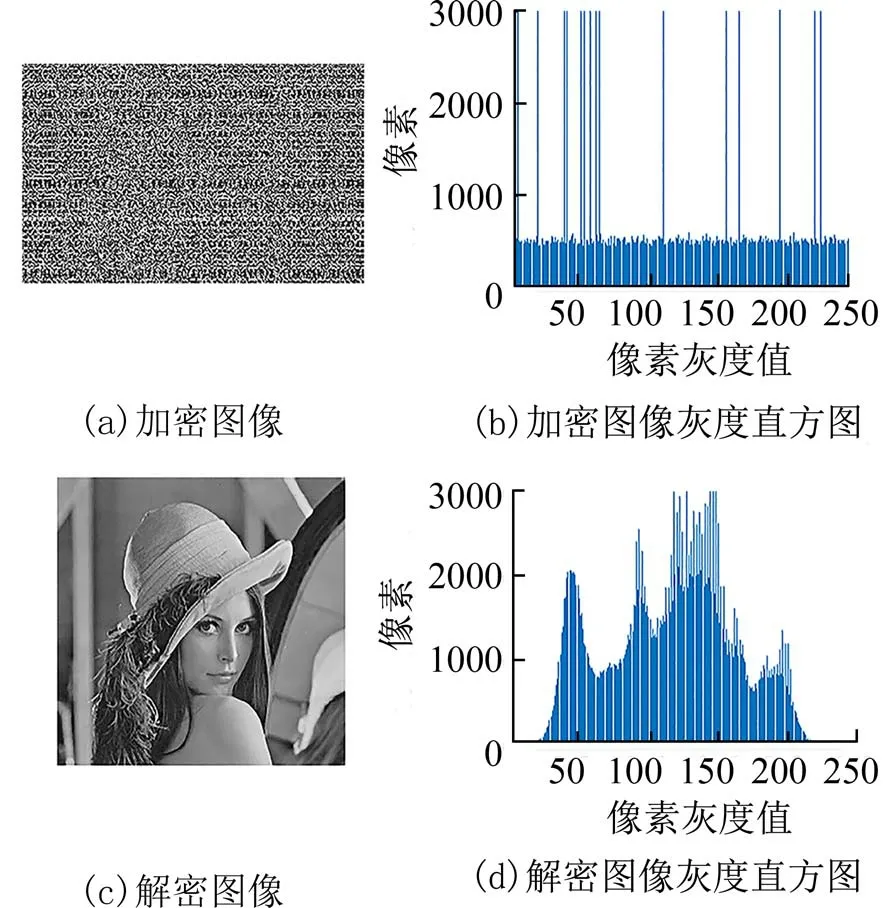

(2)加密效果 为了降低系统复杂性与图像传输压力,在系统传输之前,对图像进行压缩编码.图6 为压缩处理前后的图像及其灰度值的直方图统计结果.图7 和图8 分别为压缩图像在PIC-PNCAES/DES 系统中加解密前后图像与直方图统计结果.图7 和图8 中的(a)图为加密后图像,图像由没有规则的黑白点组成,未暴露原始图像信息的任何特征,实现了加密效果.根据加密前后图像直方图统计结果可以看到,加密后图像的灰度值分布更加均匀,加密实现了对原始图像统计特性的改变.根据解密后图像与直方图统计结果可以看出,信道条件较好时,经系统传输后的数据解密与解压缩后可以恢复出原始图像.两种算法均可达到良好的加解密效果,实现系统的加解密需求.图9 为图像经过两种加密算法后的数据在系统中传输BER 性能.PIC-PNC-QPSK 表示图像在不含加密算法的系统中传输的BER 性能.PIC-PNCAES-QPSK、PIC-PNC-DES-QPSK 分别为原始图像在含AES 和DES 算法的系统中加解密前后传输的BER 性能.由图9 可以看出,在BER 为 10-2数量级,PIC-PNC-AES-QPSK 系统的BER 性能比PIC-PNC-DES-QPSK 系统性能损失约0.4 dB,因为AES 算法加解密过程数据转换更加复杂,对传输信道条件要求更高.

图6 压缩前后直方图Fig.6 Histogram before and after image compression

图7 PIC-PNC-DES 系统加解密图像直方图Fig.7 Histogram of PIC-PNC-DES system encryption and decryption image

图8 PIC-PNC-AES 系统加解密图像直方图Fig.8 Histogram of PIC-PNC-AES-QPSK system encryption and decryption image

图9 加解密前后图像传输误码率性能Fig.9 BER performance of image transmission before and after encryption and decryption

(3)算法安全性 DES 算法作为经典加密算法,具有较高的安全性.但是,由于DES 算法有效密钥只有56 位,通过穷举搜索攻击256次可以破解DES 算法,导致DES 算法面临更大的安全威胁.AES 算法所需最短密钥为128 位,利用穷举攻击至少需要处理2128种密钥,在时间和空间上都是当前的研究水平无法实现的,因此AES 算法具有更高安全性.综合以上3 个方面,AES 算法优势更大,将AES 算法与多中继PNC 系统联合设计,可有效提 升系统的安全性能.

3.2 MR-PNC-AES/DES-QPSK系统仿真本节以3R-PNC 系统为例,验证联合不同加密算法的多中继PNC 系统的性能.所有实验中各节点严格同步,信道严格对称.信道为均值为0、方差为1 的AWGN信道,信噪比范围为-5 至20 dB.通过Matlab 自带伪随机数生成函数randi,生成32 768 比特的数据.系统采用的LDPC 码长为256,码率0.25,译码最多迭代次数30 次.

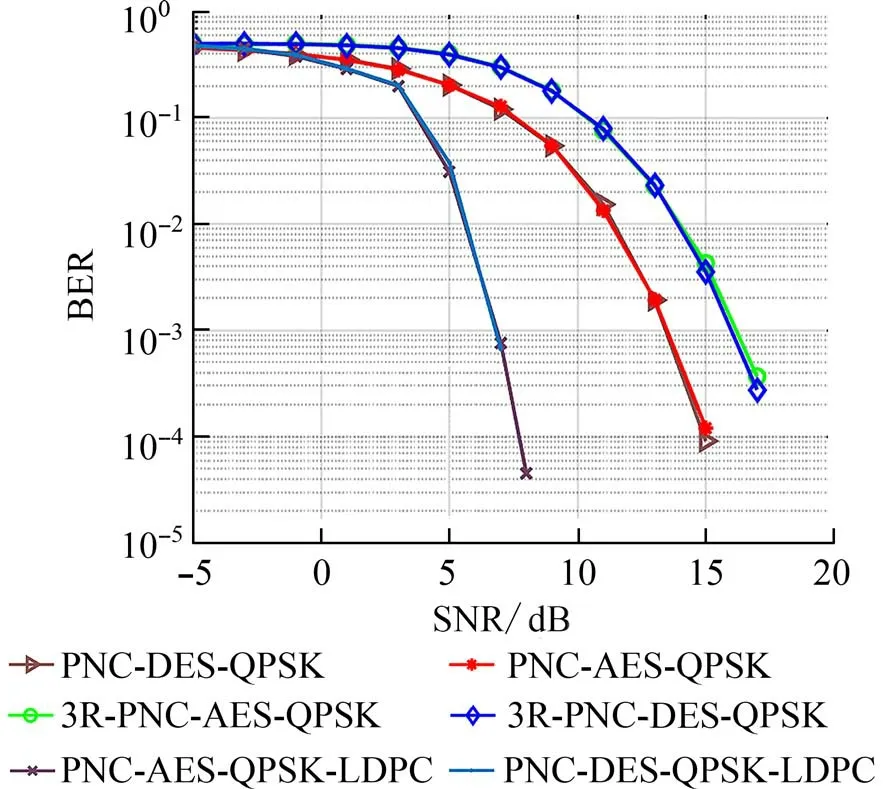

图10 为PNC-AES/DES-QPSK、3R-PNC-AES/DES-QPSK、PNC-AES/DES-QPSK-LDPC 系统加密后的数据在传输模块的BER 性能.根据图10 发现,MR-PNC-AES-QPSK 与 MR-PNC-DES-QPSK系统在相同中继数时,性能差小于0.01 dB;当BER为10-3时,3R-PNC-AES/DES-QPSK 比PNC-AES/DES-QPSK 系统性能损失约2.5 dB;当BER 为 10-4时,PNC-AES/DES-QPSK-LDPC 比PNC-AES/DESQPSK 系统性能提升约7.5 dB.根据以上数据可以得到如下结论:

图10 MR-PNC-AES/DES-QPSK 和PNC-AES/DESQPSK-LDPC 传输模块BER 性能Fig.10 BER performance of MR-PNC-AES/DES -QPSK and PNC-AES/DES-QPSK-LDPC system

(1)MR-PNC-AES-QPSK 与MR-PNC-DES-QPSK 系统传输性能相近,因为本文通过设置相同的通信传输环境,确保只存在唯一变量,以便对比分别采用AES 与DES 算法的联合系统加密模块的性能.

(2)PNC-AES/DES-QPSK系统性能优于3RPNC-AES/DES-QPSK 系统.随着中继数量的增加,系统中各节点处理的信息为多个信号的叠加编码形式,较单中继系统更为复杂,同时信息传输经过的映射与污染次数也增加,致使系统性能变差.

(3)通过对比PNC-AES/DES-QPSK-LDPC 与PNC-AES/DES-QPSK 系统性能,联合LDPC 码后,系统BER 性能明显改善.

图11 为3R-PNC-AES/DES-QPSK、3R-PNCAES/DES-QPSK-LDPC 系统传输模块BER 性能,在BER为10-3数量级上,3R-PNC -AES/DES-QPSKLDPC 比3R-PNC-AES/ DES-QPSK系统性能提升约8dB.通过对三中继系统中有无信道编码进行仿真分析可知,引入LDPC 码可以有效改善系统因中继数量增加带来的性能损失,在保证良好的BER性能的基础上提升系统传输可靠性.

图11 3R-PNC-AES/DES-QPSK-LDPC系统BER性能Fig.11 BER performance of 3R-PNC-AES/DES-QPSKLDPC system

选取图像数据进入系统传输,可直观对比引入LDPC 码后,系统性能的提升对图像解密的影响.图12 和图13 展示了在SNR=8 dB 时,加密后的图像在PIC-PNC-AES、PIC-PNC-AES-LDPC 系统中传输解密的结果.在PIC-PNC-AES 系统中,传输误码率较高,解密后数据仍然无法获得原始图像的有效信息,如图12 所示.而引入LDPC 码后,系统的图像解密效果得到明显改善,可以恢复出原始图像,如图13 所示.

图12 PIC-PNC-AES 系统传输性能Fig.12 The transmission performance of PIC-PNC-AES system

图13 PIC-PNC-AES-LDPC 系统传输性能Fig.13 The transmission performance of PIC-PNC-AESLDPC system

图14 为3R-PNC-AES/DES-QPSK 系统有无LDPC 码加解密前后BER 性能.根据图14,在BER为0.05 时,3R-PNC-DES-QPSK 性能仅优于3R-PNCAES-QPSK 系统约0.9 dB,3R-PNC-AES-QPSK-LDPC比3R-PNC-DES-QPSK-LDPC 系统性能损失约1 dB.此外,3R-PNC-AES/DES-QPSK 系统在信噪比大于16 dB 时,解密后数据可以完全恢复出原始数据.3R-PNC-AES/DES-QPSK-LDPC 系统在信噪比大于9 dB 时,可以完全解密恢复出原始数据.此外,Eva 曲线展示了第三方对系统窃听的结果,BER 性能均接近1,即不能解码出正确信息,由此验证窃听者无法获得有效信息,故采用的加密模块可以有效保证系统传输的安全性.

图14 3R-PNC-AES/DES-QPSK-LDPC系统BER性能Fig.14 BER performance of 3R-PNC-AES/DES-QPSKLDPC system

4 总结

针对多中继通信系统的传输有效性与安全性问题,本文设计了联合加密算法的多中继PNC 系统.分析三中继双向PNC 加密传输模式的运行机制,探讨DES 与AES 算法的工作流程,构建了3RPNC-AES-QPSK-LDPC 联合系统,给出系统的译码算法.文中基于单中继PIC-PNC-AES/DES、PNCAES/DES-QPSK,与三中继3R-PNC-AES/DES-QPSKLDPC,从运行效率、加密效果与算法安全性方面分析两种算法,并给出建议方案.实验结果表明,本文设计的AES 算法、LDPC 码与多中继PNC 联合系统,在保证系统传输的有效性和可靠性的前提下,以较小的BER 性能损耗为代价,有效提升了系统运行效率与传输安全性.

文中加密模块采用AES/DES 加密算法,来展开对多中继PNC 系统安全性能研究.为进一步提升系统传输安全性,将结合保密性能更高的算法与分组体制进行优化设计.文中设定信道均为AWGN信道,考虑到实际信道中的衰落问题与多中继PNC系统复杂多变的信道状态,中继选择与增加仿真环境多样性也是接下来的研究方向.