基于模糊集的高校网络安全等级保护体系研究

林志兴 张武威 余 建 刘孙发 许 力

1(三明学院网络中心 福建 三明 365004) 2(福建师范大学数学与计算机科学学院 福建 福州 350007)

0 引 言

随着高校信息化发展水平不断提高,教育教学系统和日常管理对信息系统的依赖程度也越来越高。与此同时高校的信息系统所面临的安全风险也与日俱增。为提高高校信息系统的抗风险能力,按照相关法律、法规、文件要求,结合高校信息化发展实际,实施高校信息系统安全等级保护工作。2019年5月,等保2.0[1]的发布,让等级保护工作更显重要。新等保2.0中,要求变被动防御为主动防御,变层面防御为综合防御、纵深防御。但如何适应2.0下的新体系的测评工作[2],已成为许多学者迫切需要研究的课题。目前用于信息系统安全等级测评的方法有很多种,张湛等[3]采用层次分析法对测评对象进行模块化分层分析,以可视化的方式展现出安全差距,让业主参与针对性的整改,以最小的成本完善和加固系统的安全;方舟等[4]采用粗糙集神经网络对信息系统建立测评指标的量化决策表,通过属性约简后的数据样例进行B-P神经网络的训练来完成对等保测评;黄洪等[5]利用故障树对系统中存在的安全风险进行分析,通过最小割集转化成推理规则来判断信息系统的脆弱性并计算出其风险值,最后将结果作为信息系统安全等级测评依据。上述方法虽说都较好地给出了测评对象的测评结果,但在过程中却缺少测评对象的指标体系,同时更是缺少了安全控制点指标,对信息系统的测评不能给出较为让人信服的数据。目前安全等级测评有定性法、定量法和定性与定量相结合法[6]。测评的方式有模糊综合评价法、算术平均法、风险权值法等。由于等级测评是一个动态的过程,存在多次测评和整改的工作,为了客观地反映出测评工作对安全防护整体评价,本文采用模糊综合评判决策方法[7]进行评价。通过建立基于一致性准则的网络安全等级评价模型,分析各个一级指标下的安全控制点权重和关联度,从而判定该信息系统的测评符合性程度,并给出实际的测评结果。

1 信息系统安全等级保护的测评指标体系

1.1 等保2.0下测评指标构成分析

在等保2.0中,《网络安全等级保护基本要求》[8]对各被测评的信息系统的安全功能和措施做出了具体要求,等保1.0更多地关注系统、人员、物理环境的安全,而等保2.0的保护重点已经变更为围绕数据、网络、系统、人员的网络空间体系的安全。它强调了安全运维的概念:在传统的资产管理、设备运维的基础上,将安全运维的范畴扩充到了安全事件的响应和高级安全威胁的发现,如果考虑到定期的审计和有效性验证,安全运维的范畴将进一步扩充。由于等保2.0新增了工控、大数据、云计算等应用领域,因此需在原标准GB/T 22239—2008的基础上进行修订,新修订的办法需满足网络安全的可扩展性和可靠性。

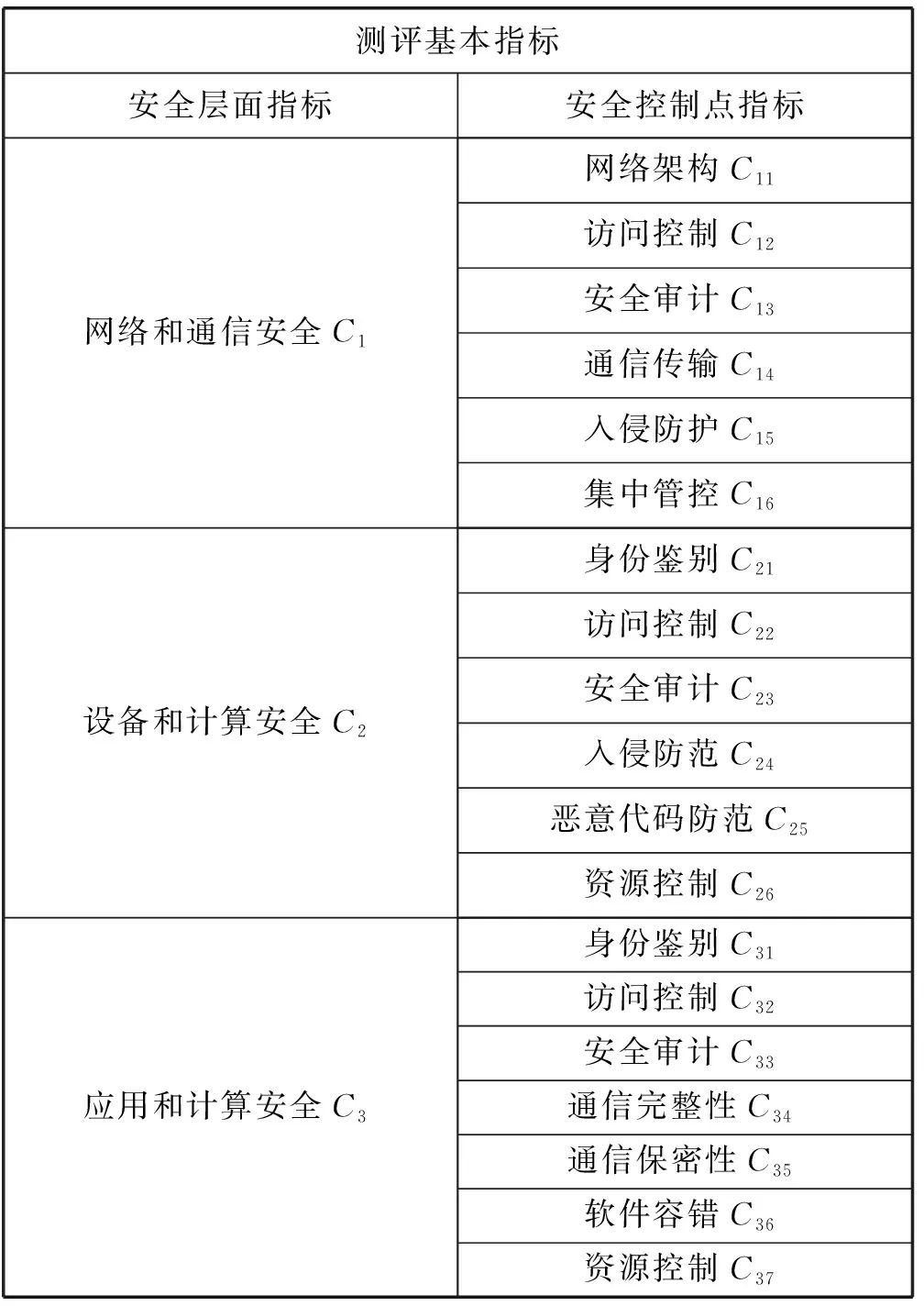

《网络安全等级保护基本要求》《信息系统安全等级保护测评要求》[9](以下简称等级测评)《信息安全风险评估规范》[10]《信息系统安全等级保护测评过程指南》[11](以下简称测评指南)明确要求:信息系统的数据在处于联网状态下被传送、处理等的环节上不能被盗取、损坏,或未经授权使用其数据,这类信息安全标识记为S;信息系统的正常运转,在未经授权的情况下对系统进行破坏,从而导致业务系统瘫痪的安全保护标识记为A;一般类安全保护标识记为G。表1为信息安全测评指标统计表。

表1 信息安全测评指标统计表

参考《测评指南》《等级测评》中的安全测评指标,以及公安部信息安全等级保护相关要求,网络安全中有7个控制点(评价指标)作为等级测评的基本指标[12-13],信息安全测评控制点指标构成如表2。 将待测评信息系统的测评项分为3个安全面指标,其后面的二级指标再划分出至少5个控制点指标值。设待测评信息系统的安全层面指标为C={C1,C2,C3},设二级安全控制点指标为C1={C11,C12,C13,C14,C15,C16}。例如:“网络安全层面指标”中“网络架构”为C11,“访问控制”为C12,如表2所示。

表2 被测评系统中测评控制点指标构成

1.2 测评指标结构模型

基于信息安全测评指标统计列表中安全分类,同时对表2中测评基本指标点进行分析。可以看到,实际上信息安全测评由多个安全层面的测评指标和安全控制频数指标构成。模糊集理论可以在网络测评中起到一种决策性作用[14-15],其本质是运用概念模糊理论对未确定的事物进行研究,并通过矩阵模型将其量化成电脑可以显示的信息。本文将模糊综合评判决策方法用于信息系统的测评,方法过程如下。

1) 根据对等保测评指标的构成分析,将测评对象划分为:物理和环境安全C1、网络和通信安全C2、设备和计算安全C3、应用和计算安全C4共四个主因素,Ci={Ci1,Ci2,…,Ci4},其中:i=1,2,3,4;Cij为测评因素下的二级因素,j=1,2,3,4。由此构成了测评对象安全等级测评因子C={C1,C2,C3,C4},即满足C=C1∪C2∪C3∪C4。

2) 采用四级定量化的测评模式,构建测评评判等级{v1,v2,v3,v3}={优秀,良好,一般,较差},其中:v1=1,v2=2,v3=3,v4=4。

3) 根据Ci={Ci1,Ci2,…,Ci4}和评判集V={v1,v2,v3,v4},得到网络安全等级测评Ci的单因素测评矩阵。

式中:rijk表示主因素Ci中的子因素j被测评中心评为Vk时的频率,k=1,2,3,4。

4) 由安全控制点指标的权重wi=(wi1,wi2,…,wij),结合主因素Ci的单因素评判矩阵Ri,可以得到各主因素Ci的评价向量Bi=wiRi=(bi1,bi2,…,bi4)。

5) 由安全层面指标权重W=(w1,w2,w3),得到由各主因素Ci评价向量所组成的主因素评判矩阵A,最后总因素C的评价向量为R=WA。

7) 评定待测评对象P的等级,按最大隶属度原则,取Kj=max{kj(P)}(j=1,2,…,m),则测评对象的等级为第L级。

8) 修正后测评,在进行第一次测评后,用户根据差距分析对被测评对象进行修正后,再次对测评对象进行测评,确定测评对象关于不同等级j的综合关联度为:

式中:Cj(P)为待测评对象第L级(即“身份鉴别”等指标)的综合关联度;wr为“网络和通信安全”等层面指标Ci的权重值。

9) 考虑测评中心安全评判集V,则某单位的测评对象等保评价结果为F=Cj(P)。

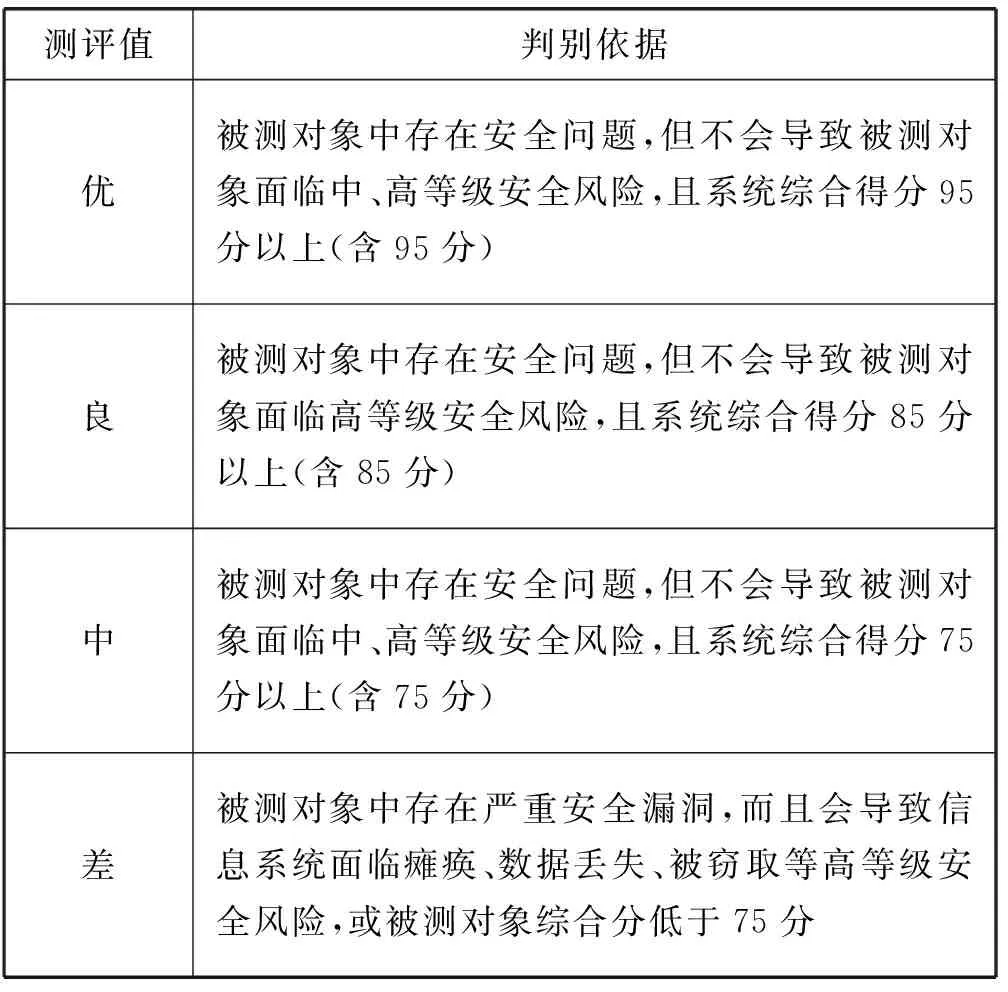

结合以上步骤,根据等级保护评价的符合性准则,给出了等级保护评价的结论值和系统测评具体分数。等级测评结论分别为 “优秀”“良好”“一般”“较差”。得分情况为:

式中:P为被数测评对象的总测评项数;m(k)为对应的测评对象数。

判定及综合计算模型见表3。

表3 等级测评结论判别依据

可以看到,测评结果打破了60分合格的底线,判定依据更加科学化。

1.3 测评指标权重

1.3.1计算方法

1) 计算网络安全层面指标的权重系数。

(1)

式中:μj为评价对象指标权重系数值;fjl为矩阵安全控制点向量元素;λl表示安全控制点对应的特征值;m为安全控制点数量。

2) 设wj为各指标权重值,则:

(2)

(3)

1.3.2各级指标权重计算

按照网络和通信安全、设备和计算安全、应用和计算安全、物理和环境安全等一级指标的分类,分别进行二级指标权重值的计算(选取网络和通信安全项C1)。然后计算网络和通信安全、设备和计算安全、应用和计算安全、物理和环境安全等指标Chi的分值,具体公式为:

(4)

式中:Wij为二级指标权重系数;Cij表示二级指标的分值;h为总指标数;i为一级指标数量;j为二级指标数量。

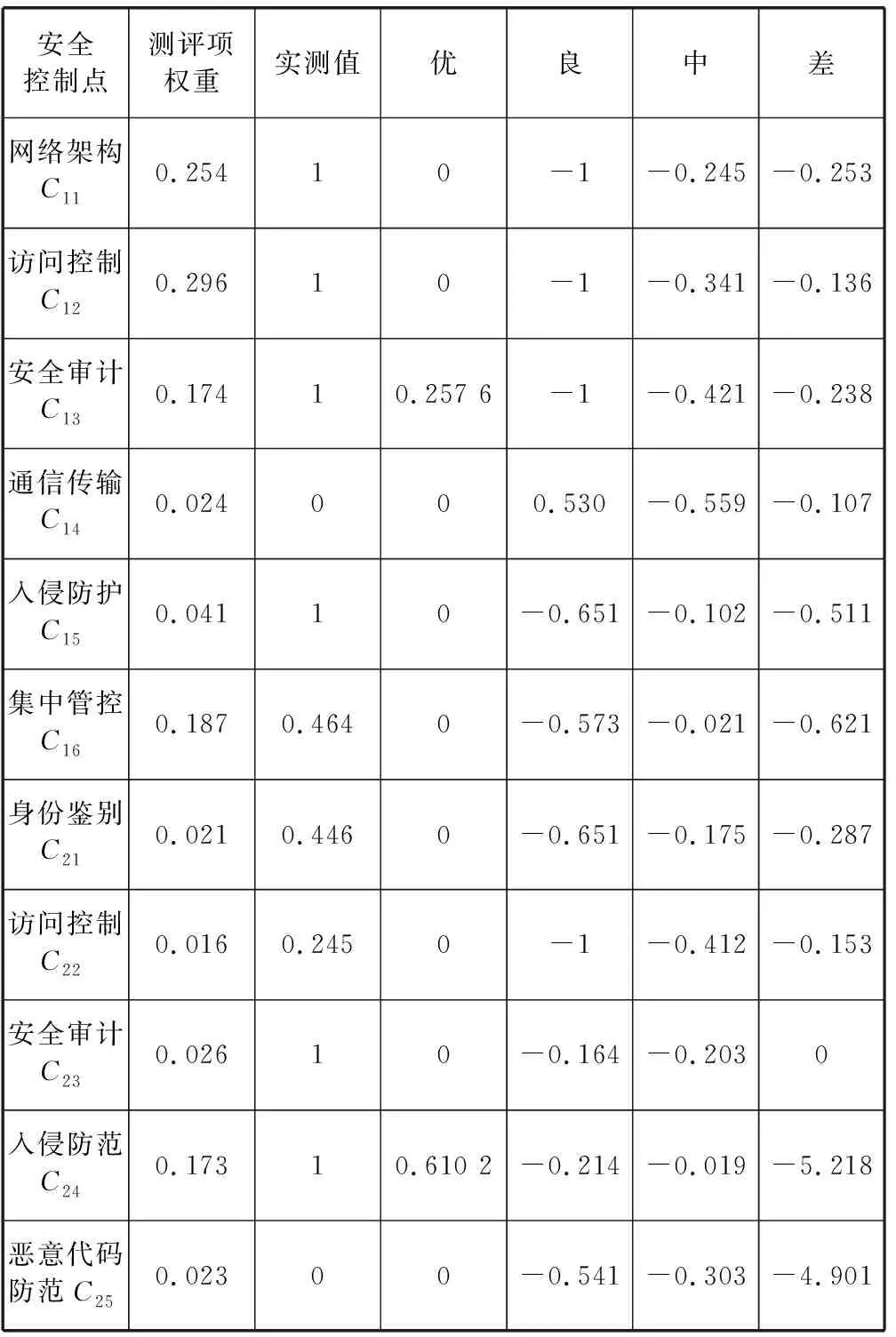

最后将Chi二级指标得分情况代入权重计算公式,分别计算出它们的权重,以网络和通信安全项为例的计算结果见表4。

表4 网络和通信安全项C1测评指标权重分布及控制点测评矩阵表

2 实 验

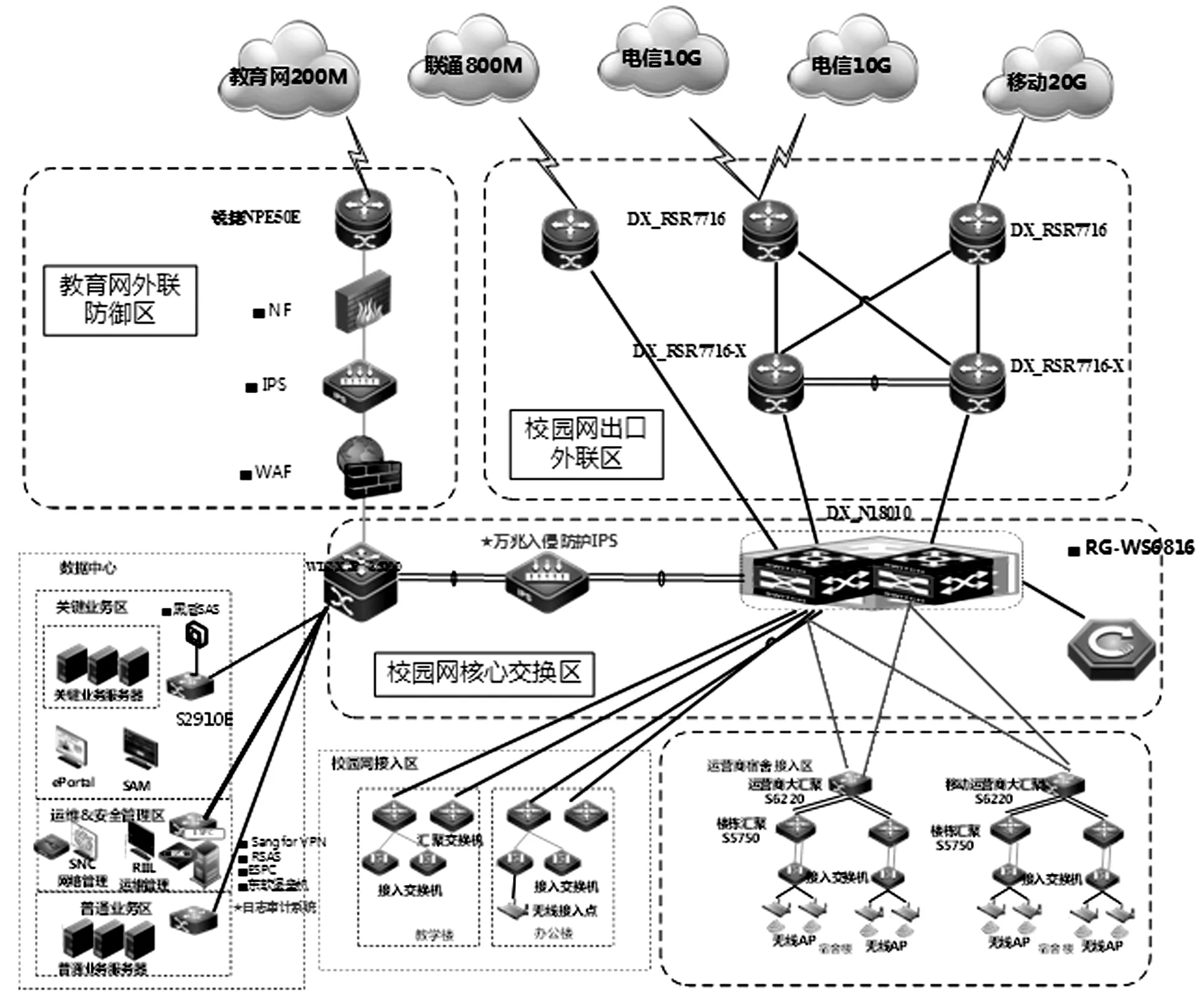

2.1 实验架构拓扑

为了验证该模型,以图1所示的某大学安全系统为例,可以看到其等级保护的拓扑中共分为五个区域,分别是教育网防御区、校园网出口外联区、数据中心、核心交换区、接入区。选取数据中心的某个业务进行信息系统安全等级测评测试研究,在数据中心区域,接入测试工具,对在虚拟机部署下的某信息系统(测评对象)进行扫描等测试。

图1 某大学等级保护网络安全系统实验拓扑图

首先设立总体安全测评指参数,如表5所示。根据式(2)计算出各安全控制点的测评项权重,同时,根据信息系统安全等级测评模型,将每个安全控制点分成四个等级,即“优”“良”“中”“差”。二级权重系数为1.0即为优;[0.85,0.99]即为良;[0.75,0.84]即为中,就是“符合”级别;[0.00,0.74]即为差,则“不符合”。

表5 某信息系统总体安全测评指标参数

续表5

某信息系统的测评等级关联度结果如表6所示,K符合C1=-0.313 2,K基本符合C1=-0.341 1,K不符合C1=-0.301 9。根据最大隶属度原则,K不符合C1=-0.301 9。因此,该信息系统的测评结果为“不符合”。

表6 安全控制点指标的测评符合度

续表6

2.2 修正后关联度分析

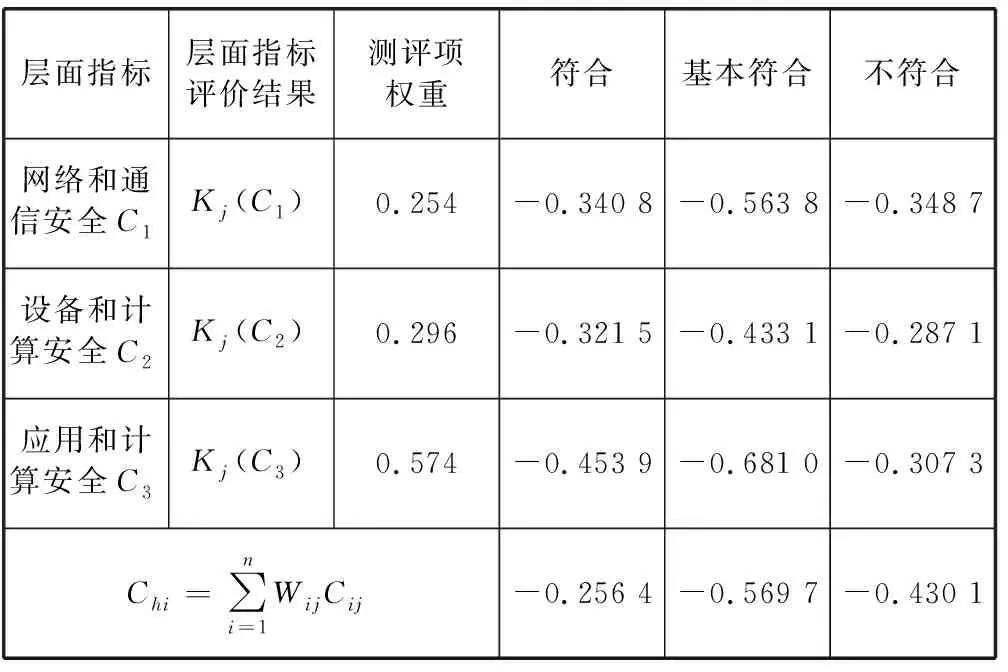

一般在第一次测评结果为不符合后,用户会对所测评存在问题的因素进行整改修正,再次评估。根据模糊集评价方法对其一级层面指标进行再次进行测评,得到网络和通信安全等层面指标的符合度,如表7所示。

表7 各层面指标对各评价等级的测评结果

对其一级指标进行等级关联,根据最大隶属度原则,取Kj=max{kj(P)}=-0.189 3,指标P为基本符合,则该系统的测评符合性程度为“基本符合”。

2.3 实验结果

根据以上对某信息系统运行安全保护状态的测评,某系统等级三级等保测评结论为基本符合。通过测评模型得到测评项符合率为78.60%,部分符合率为10.70%,不符合率为10.70%。问题数总计13个,其中:高风险问题0个,中风险问题数13个,低风险问题0个。测评分数为85.67分,该大学针对某系统面临的主要安全威胁采取了相应的安全机制,基本达到保护信息系统重资产的作用。

3 结 语

依据网络安全等级保护2.0基本要求,构建了网络安全的测评指标体系和测评模型,包含网络安全、设备和计算安全、应用和计算安全、物理和环境安全等一级指标和二级指标的信息系统安全等级测评指标体系。本文选择《基本要求》中对应级别的安全要求作为等级测评的主要因素,分别对各个安全层面中安全控制点进行权重分析。通过模糊综合评判决策方法以某高校的某信息系统的安全实测对该模型进行实验验证,结果证明该方法下某信息系统的整体测评体系完全符合等保2.0下的测评要求。随着网络安全工作不断深入,《网络安全法》中明确各个单位应依照相关标准实施信息安全等级保护测评工作,因此本文对加强信息系统等级保护测评工作具有较强的实际意义。