智能网联汽车信息安全测评体系

王新年,张传桢Wang Xinnian,Zhang Chuanzhen

智能网联汽车信息安全测评体系

王新年,张传桢

Wang Xinnian,Zhang Chuanzhen

(北京汽车研究总院有限公司,北京 101300)

目前智能网联汽车信息安全工作主要集中在分析、挖掘安全漏洞等方面,缺乏全面、系统的信息安全评估体系。基于智能网联汽车存在的安全威胁,提出一套从汽车自身安全水平、车辆智能网联化水平和企业应急响应体系3个方面综合分析汽车信息安全的测试评估体系,并通过实车验证了该测评体系合理可行,为汽车研发过程中信息安全风险分析提供技术支撑。

汽车信息安全;安全测试评估体系;安全威胁;安全漏洞

0 引 言

随着汽车智能网联化技术的快速发展,智能网联汽车通过3G/4G、蓝牙、Wi-Fi、V2X(Vehicle to Everything,车辆与外界交互)、射频、USB、OBD-II(On Board Diagnostics Ⅱ,Ⅱ型车载诊断系统)等途径对外互联的应用场景、智能驾驶等新技术越来越多,智能网联汽车面临的信息安全威胁越来越大[1-3]。

2015年,黑客利用克莱斯勒JEEP车型娱乐系统芯片存在的安全问题将正在道路上行驶的汽车开到路旁的水沟里,该事件导致近140万辆汽车被召回[4];2016年,Promon公司利用特斯拉APP(Application,应用程序)的安全漏洞获取了车主用户名和口令,实现车辆解锁、启动等操作[5];2018年,宝马多款车型上存在14个通用安全漏洞,可以通过物理接触和远程无接触等破解车载信息娱乐系统、车载通信模块等,获取CAN(Controller Area Network,控制器局域网络)总线的控制权[6];2020年,腾讯科恩实验室利用特斯拉Model S无线模块Parrot中存在的两个漏洞,实现了在Parrot模块的Linux系统中执行任意命令。

目前主机厂对信息安全研究工作主要集中在智能网联汽车安全漏洞挖掘、面临的威胁及有效的攻击方式分析等方面,缺乏一套完善统一的智能网联汽车信息安全测评体系来评估汽车的信息安全水平;汽车信息安全贯穿于汽车设计、开发、使用、报废等环节[7],因此,构建一套高效全面的智能网联汽车信息安全测试评估体系十分重要。

1 智能网联汽车存在的安全威胁

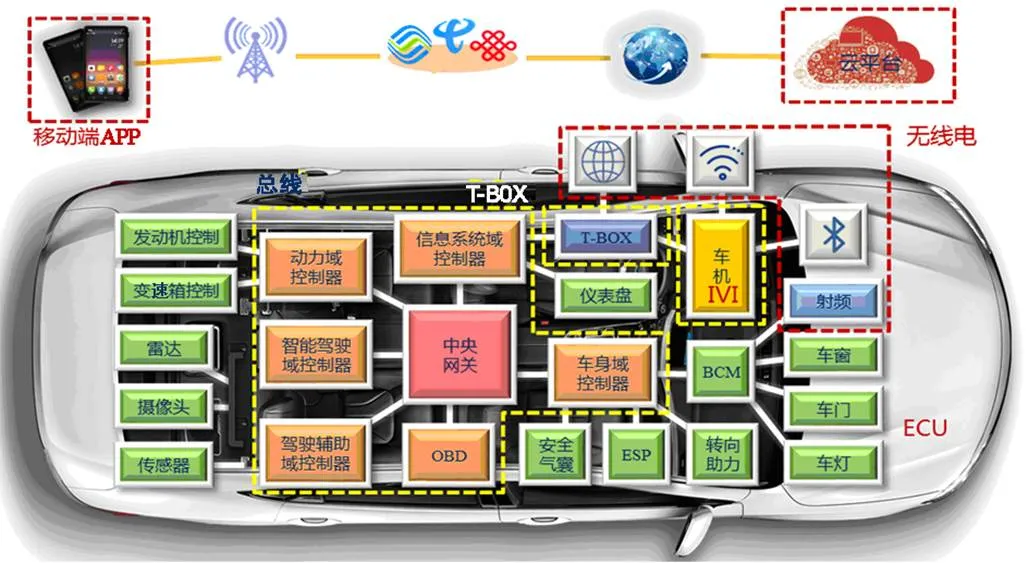

智能网联汽车信息安全风险主要包括7个方面:网络架构、ECU (Electronic Control Unit,电子控制单元)、T-BOX (Telematics BOX,远程信息处理器)、IVI(In-Vehicle Infotainment,车载信息娱乐系统)、无线通信、TSP(Telematics Services Platform,云服务平台)和APP,如图1所示[8]。

注:BCM(Body Control Module,车身控制模块),ESP(Electronic Stability Program,车身稳定控制系统)。

对智能网联汽车中的7个威胁风险点,恶意攻击者可以利用CAN总线广播机制,实施数据包窃听、伪造及数据重放等[9];可以劫持ECU设备制造厂商的访问机制,对源代码进行逆向破解,对芯片内固件代码进行提取、篡改、分析等操作[10];利用T-BOX模块存在的调试引脚、串口等,深入到系统内部,对协议传输数据进行篡改,实现对车辆远程操控[11];利用IVI系统软件升级的方式获取到Root访问权限,进入系统内部,实现对车辆的控制,此外,还可以通过分析IVI系统硬件的主板、芯片、接口、引脚、标识等提取固件信息进行逆向分析,获取敏感的关键信息,挖掘隐藏的安全漏洞[12];利用旁听设备获取通信内容,对通信内容进一步分析,破解无线通信安全特征,对劫持的通信数据进行重放、篡改、丢弃等操作[13];利用TSP云平台系统软件设计时的缺陷、编码时产生的错误、业务交互过程中的逻辑错误实施攻击[14];攻击者可以通过逆向APP的APK(Android application package,Android应用程序包)获取到APP所有内容后,对源代码进行篡改或植入恶意代码,重新封装后实施恶意攻击;此外,攻击者还可以通过调用各类接口达到控制车辆的目的[15]。

2 整车信息安全测评体系

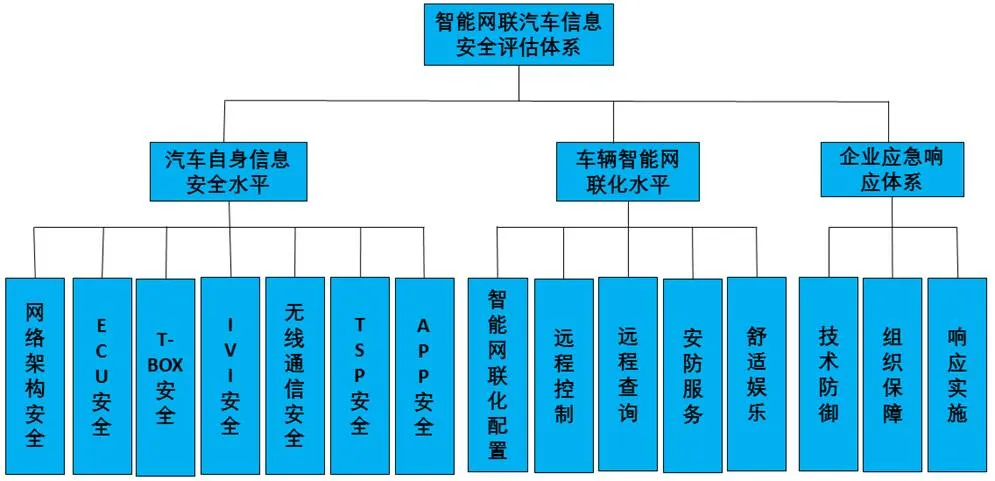

参考ISO/SAE 21434中道路车辆安全、EVITA(E-safety Vehicle Insrusion Protected Application,车辆电子安全的入侵保护应用)威胁严重性分类模型、HEAVENS(Healing Vulnerabilities to Enhance Software Security and Safety,漏洞修复增强软件安全分析模型)和CVSS(Common Vulnerability Scoring System,通用漏洞评级系统)中关于界定安全漏洞的标准,提出了一套由汽车自身的安全风险水平、车辆智能网联化程度和企业应急响应的综合评估体系,定量地评估智能网联汽车的整体信息安全水平[16,17]。

整车信息安全测评体系采取满分100分制,其中汽车自身安全水平、车辆智能网联化水平、企业应急响应体系3个方面满分分别为70分、20分、10分。汽车自身安全水平是通过汽车上存在的安全风险进行评判,智能网联汽车的安全风险主要为图1所示的7个方面,每个风险点计10分,共计70分;车辆智能网联化水平根据被测车辆相关配置进行评判;企业应急响应体系根据企业自身具备的应急响应机制进行评判。智能网联汽车整车信息安全测评体系如图2所示。

图2 智能网联汽车整车信息安全测评体系

2.1 汽车自身安全水平

针对智能网联汽车存在的安全风险,参考上述关于界定安全漏洞的评估标准,对出现的安全漏洞进行风险评估,得到汽车自身的安全水平。

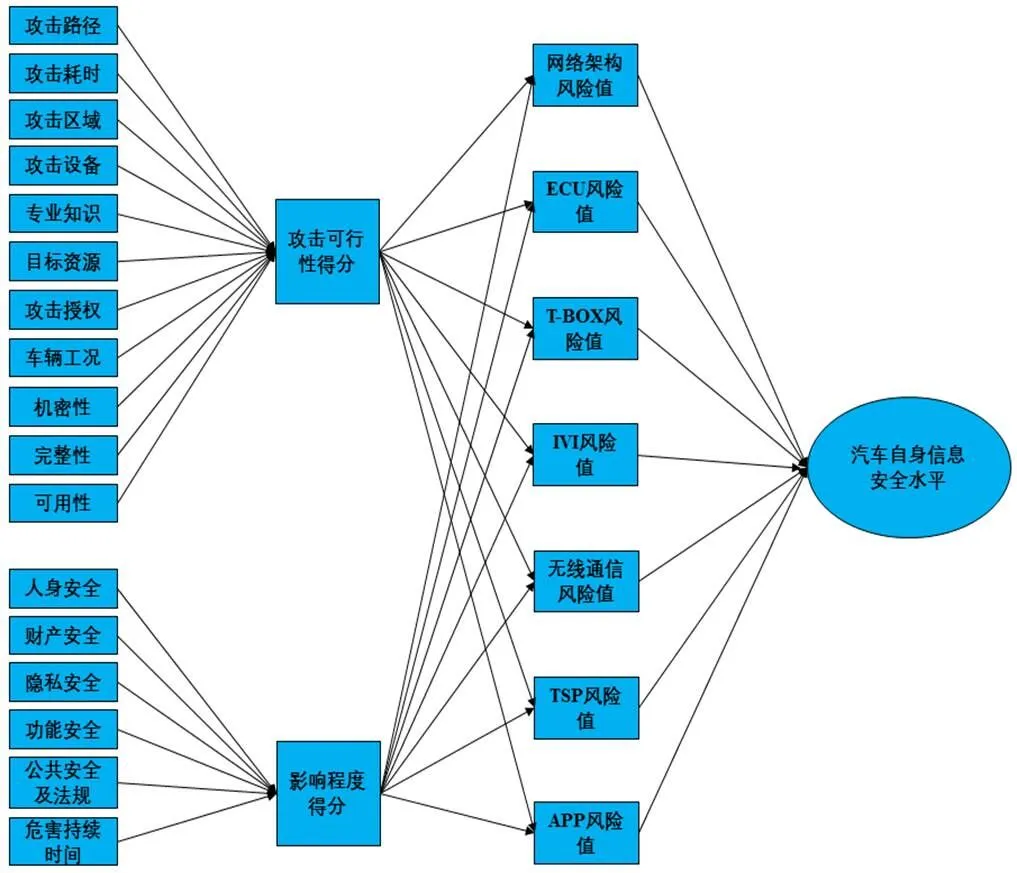

2.1.1 汽车安全漏洞评估指标

参考漏洞评估模型的评估要素,将汽车的安全漏洞评估指标分为攻击可行性参数和影响程度参数2个方面,结合这2个方面的不同影响因素计算智能网联汽车单个安全漏洞的得分,进而计算出整车各个安全漏洞的得分。汽车自身安全水平评价流程如图3所示。

图3 汽车自身安全水平评价流程图

1)攻击可行性参数。

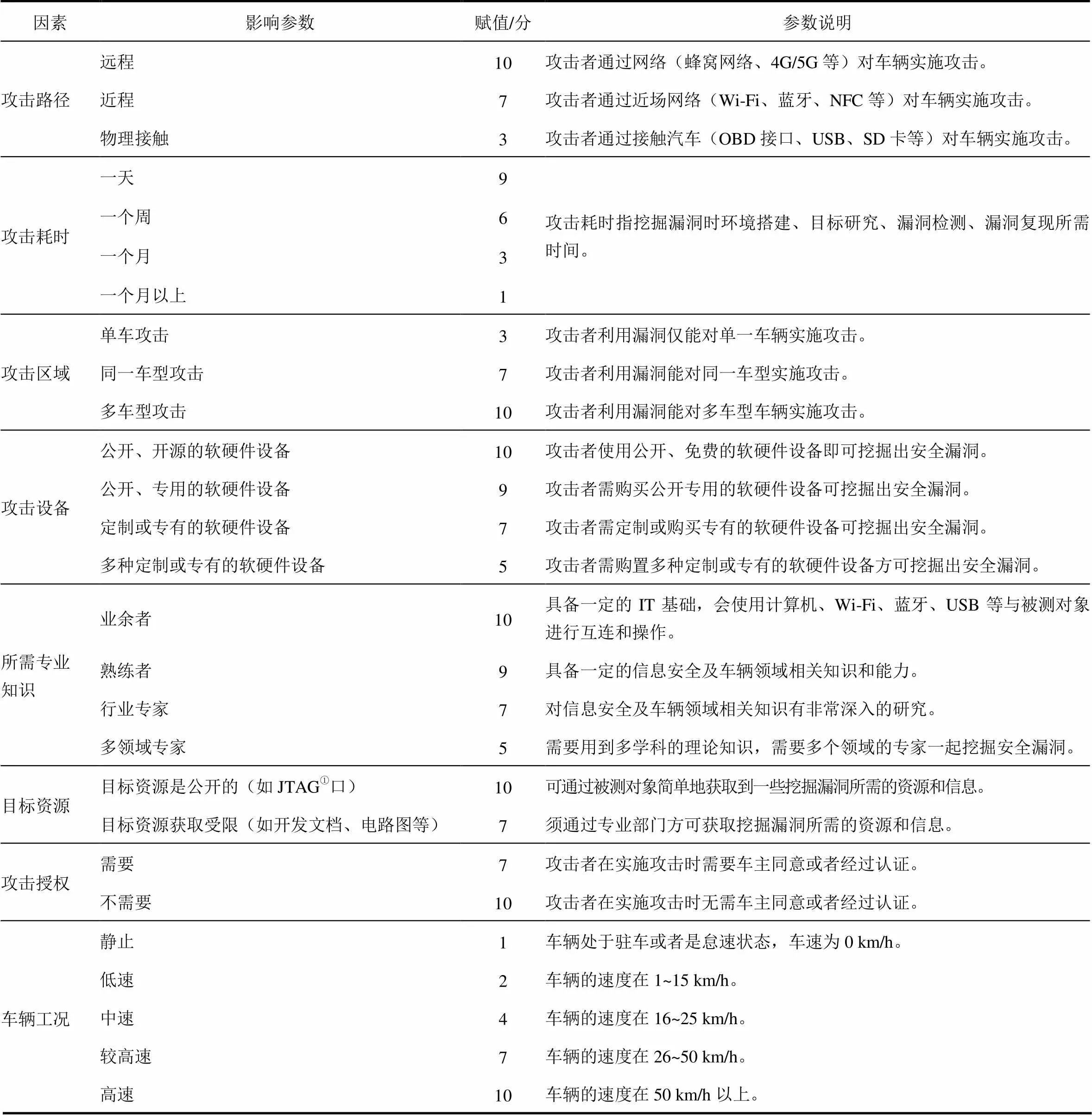

攻击可行性参数表示在发动攻击时车辆上存在的安全漏洞可被利用的各类影响因素,包括攻击路径、攻击耗时、攻击区域、攻击设备、所需专业知识、目标资源、攻击授权、车辆工况、机密性、完整性和可用性[18]。各影响因素的具体参数、赋值及说明见表1,攻击可行性计算式为

S=1.905V+0.952V+1.905S+0.952E+0.952V+

0.952V+A+1.905C+0.333 (I+I+I) (1)

式中:S为攻击可行性;V为攻击路径;V为攻击耗时;S为攻击区域;E为攻击设备;V为所需专业知识;V为目标资源;A为攻击授权;C为车辆工况;I为机密性;I为完整性;I为可用性。

攻击可行性各影响因素的权重参考了CTS CAC-PV18-03《汽车产品信息安全测试评价规范》[18],利用层次分析法对专家进行问卷调查后加权得到。

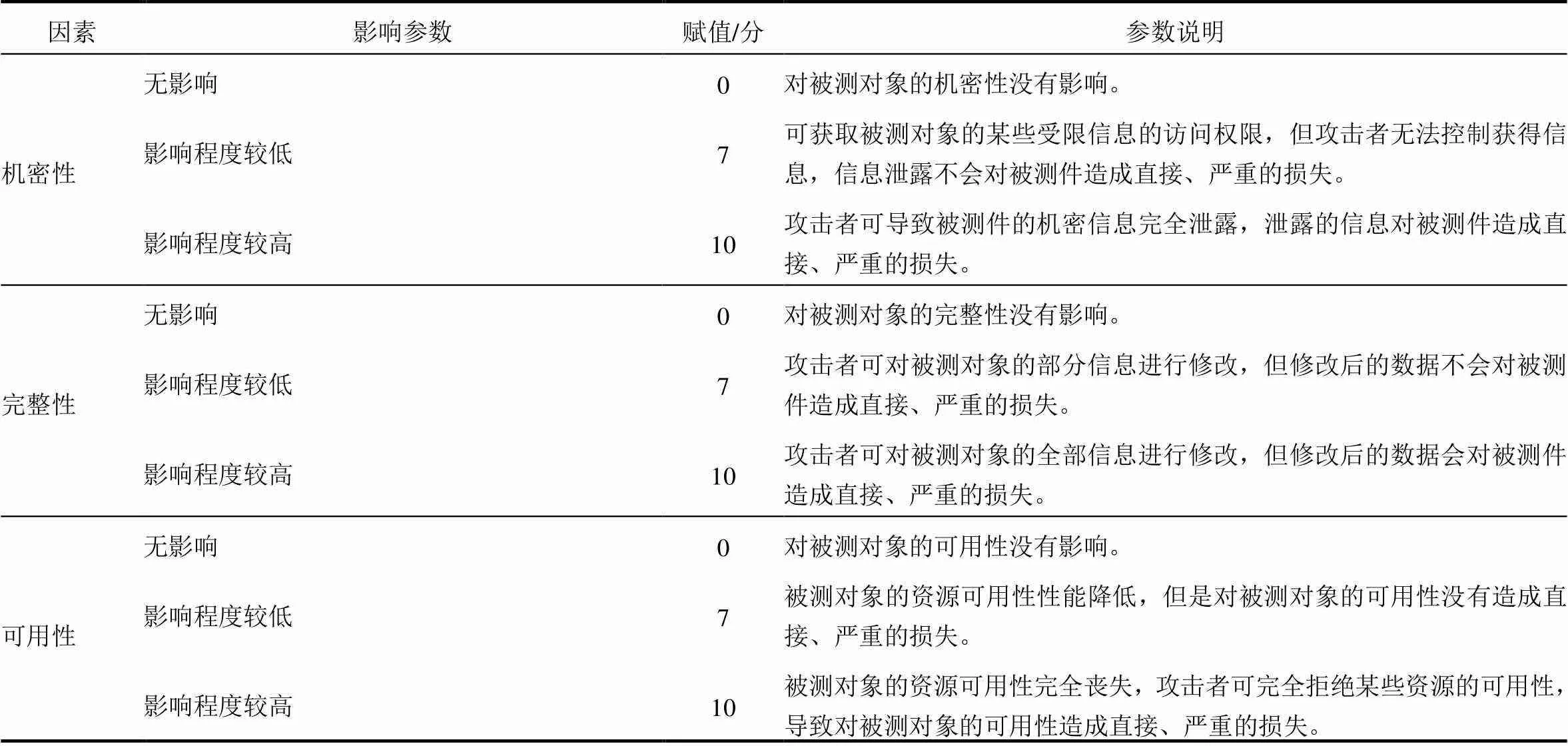

2)影响程度参数。

影响程度参数是指攻击者利用汽车上存在的安全漏洞对车辆实施攻击后产生的安全威胁,包括人身安全、财产安全、隐私安全、功能安全、公共安全及法规、危害持续时间[19],其具体参数、赋值及说明见表2。

表1 攻击可行性影响因素

续表1

注:①JTAG(Joint Test Action Group,联合测试工作组)。

表2 影响程度的具体参数

续表2

汽车受攻击后,影响程度的计算式为

S=3.333V+1.429V+0.952V+0.953V+2.381R+0.952T(2)

式中:S为影响程度;V为人身安全;V为财产安全;V为隐私安全;V为功能失效;R为公共安全及法规;T为危害持续时间。

影响程度各因子的权重参考CTS CAC-PV18-03《汽车产品信息安全测试评价规 范》[18],利用层次分析法对专家进行问卷调查后加权得到。

2.1.2 汽车安全漏洞风险等级

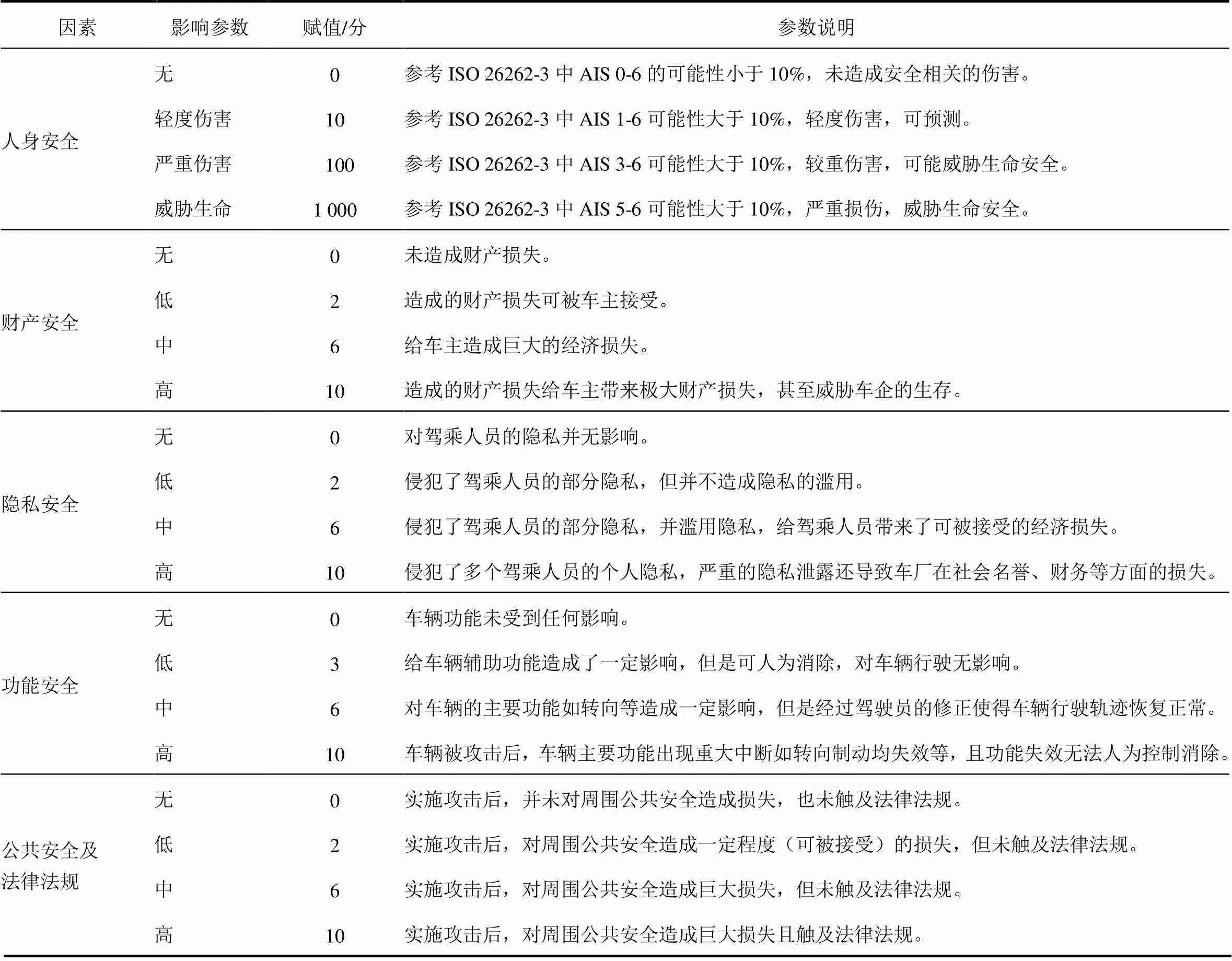

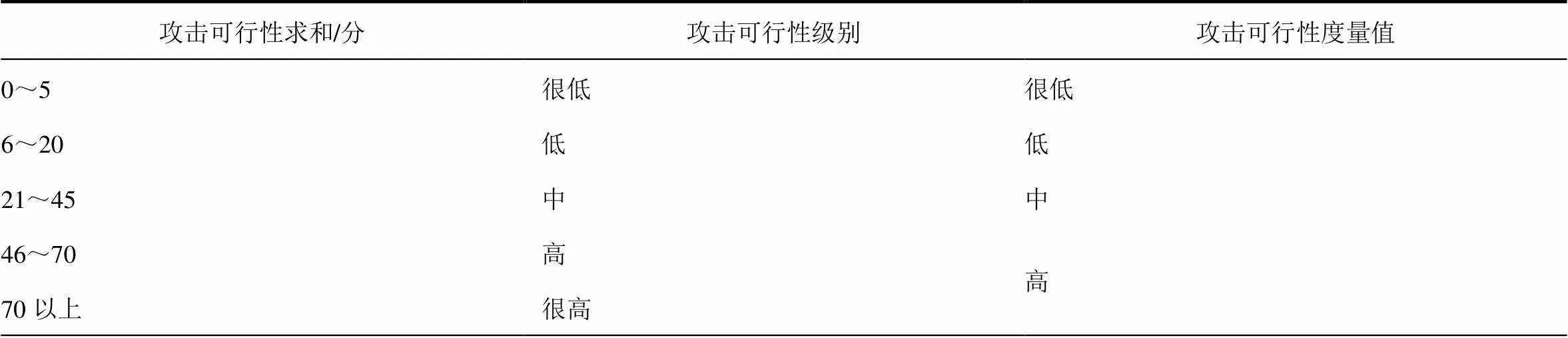

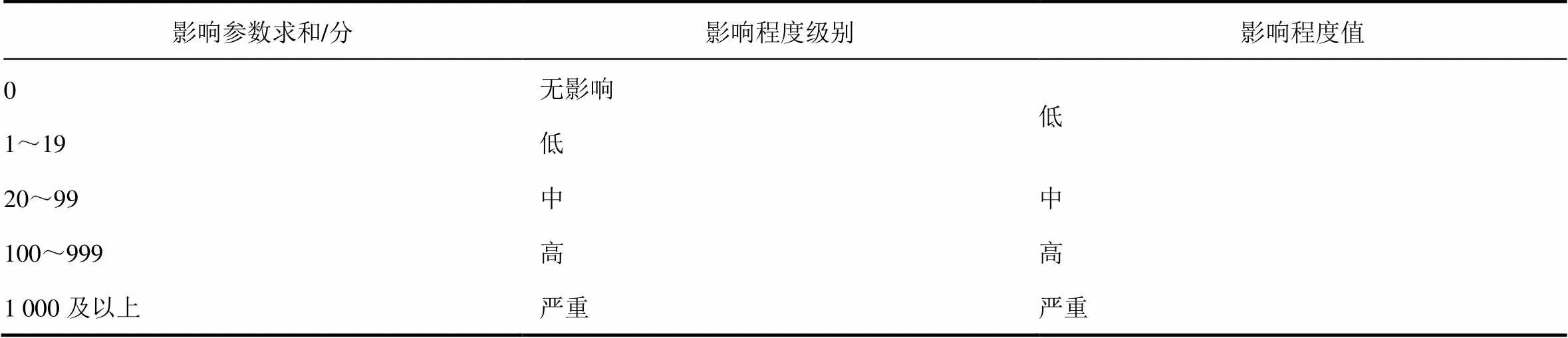

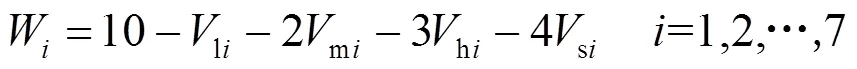

根据表1、表2和式(1)、式(2)可计算得到攻击可行性、影响程度的得分,相应的度量值和程度值见表3、表4。

表3 攻击可行性程度范围

表4 影响程度范围

参考前文关于界定安全漏洞的评估标准,将汽车的安全漏洞分为A、B、C、D 4个等级,分别为低危、中危、高危和严重[20-21]。结合攻击可行性度量值和影响程度值,得出汽车安全漏洞的风险评估等级,具体见表5。

表5 安全漏洞风险评估等级

2.1.3 汽车自身安全水平

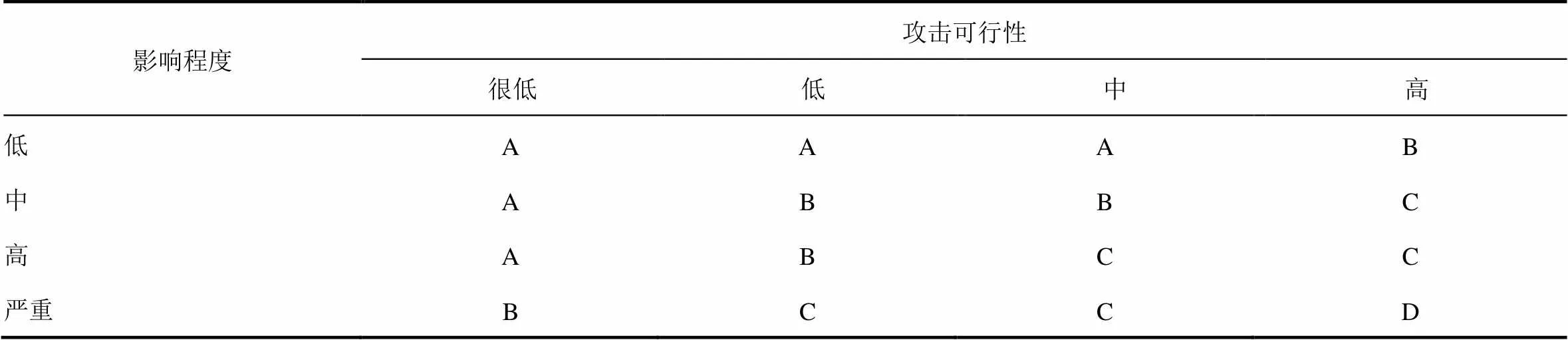

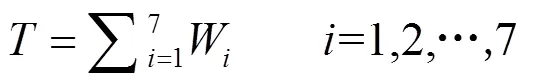

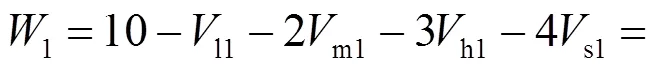

为了计算整车7个风险点所有的安全漏洞得分,对安全漏洞的4个风险评估等级赋值,低危漏洞系数为1,中危漏洞系数为2,高危漏洞系数为3,严重漏洞系数为4,则整车7个风险点的安全漏洞为

整车自身的信息安全得分为

式中:W为网络架构、ECU、T-BOX、IVI、无线通信、TSP云平台、APP 7个风险点的产品安全试验得分,其中单个W的最低分为0分;li为7个风险点的产品检测出的低危漏洞个数;mi为7个风险点的产品检测出的中危漏洞个数;hi为7个风险点的产品检测出的高危漏洞个数;si为7个风险点的产品检测出的严重漏洞个数;为整车自身的信息安全水平。

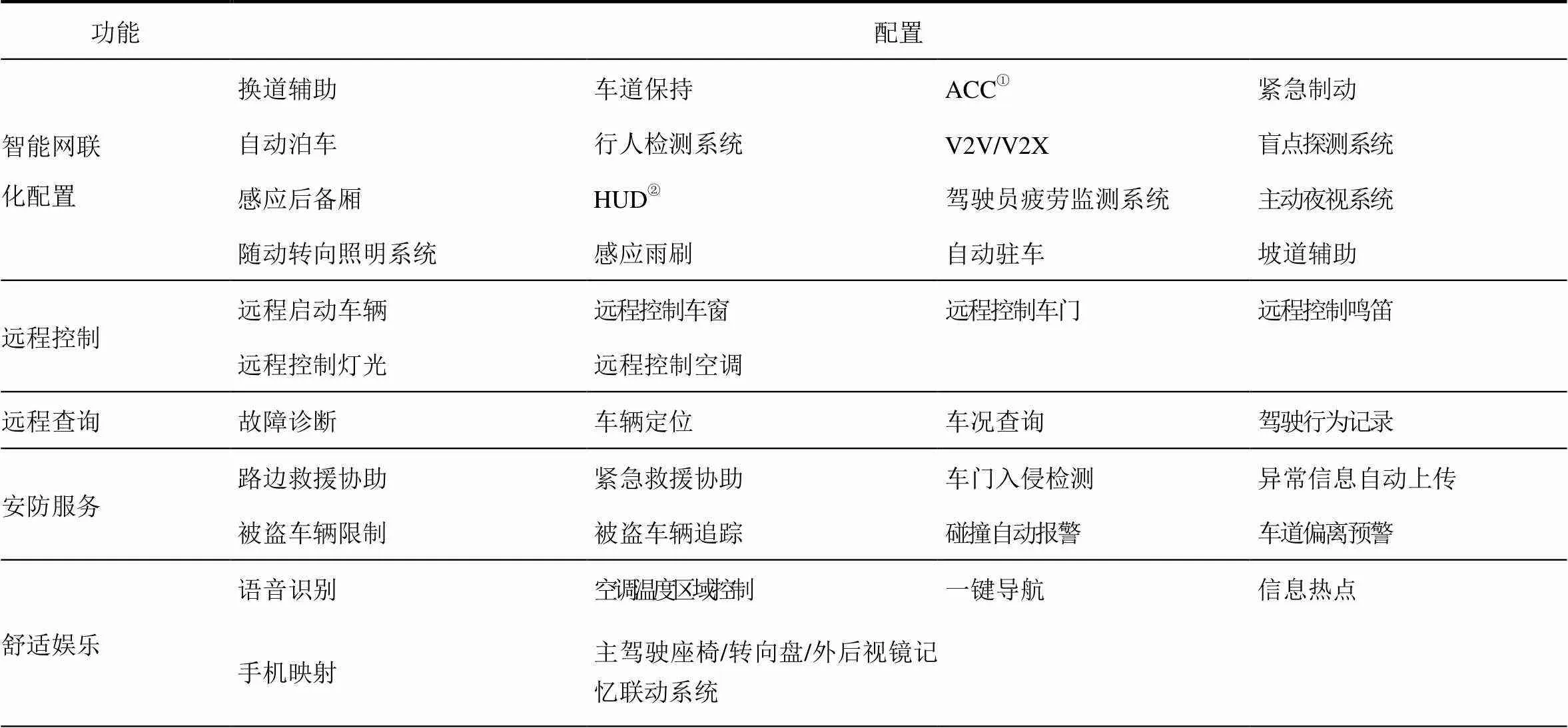

2.2 车辆智能网联化水平

为了评价车辆智能网联化水平,需对被测车辆智能网联化功能进行计算,车辆智能网联化水平主要分为智能网联化配置、远程控制、远程查询、安防服务和舒适娱乐方面,具体见表6(目前市场上主流智能网联化功能),被测车辆每具备其中一项功能,评价分数加0.5分,满分20分,超过部分不计。

表6 智能网联汽车功能配置表

注:①ACC(Adaptive Cruise Control,自适应巡航控制);②HUD(Heads Up Display,抬头数字显示仪)。

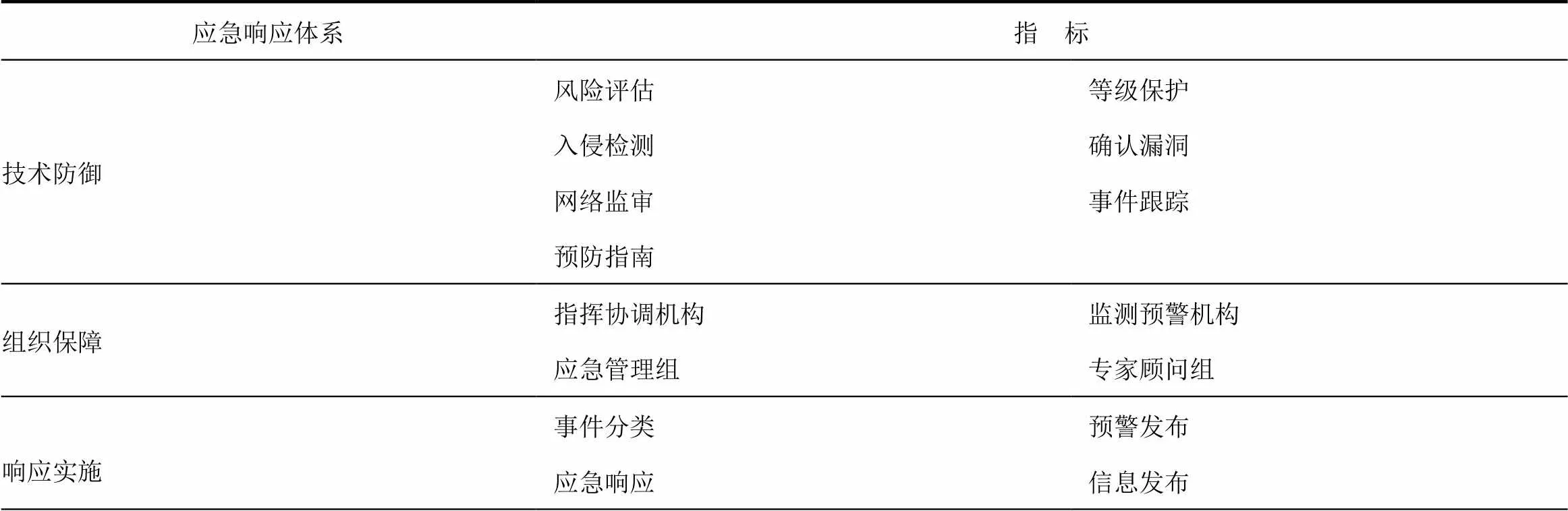

2.3 企业应急响应体系

智能网联汽车企业应急响应体系主要包括技术防御、组织保障和响应实施3个方面[22,23],共计20个指标项,具体见表7,每具备其中一项指标,评价分数加0.5分,满分10分。

表7 智能网联汽车应急响应体系

续表7

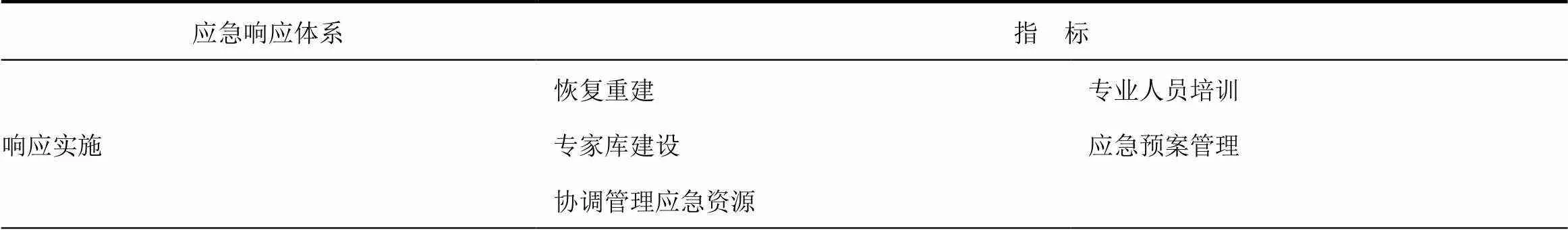

2.4 整车信息安全水平评价

综上可知,智能网联汽车整车信息安全定量评价为

=++(5)

式中:为智能网联汽车整车信息安全水平;为汽车自身信息安全得分;为车辆智能网联化配置得分;为企业应急响应体系得分。

为了充分直观地评估整车的信息安全水平,结合CTS CAC-PV18-03《汽车产品信息安全测试评价规范》[18]和智能网联汽车整体信息安全分值,将汽车信息安全水平分为高、中和低3个等级,见表8。

表8 汽车信息安全水平评价

3 测评实施案例

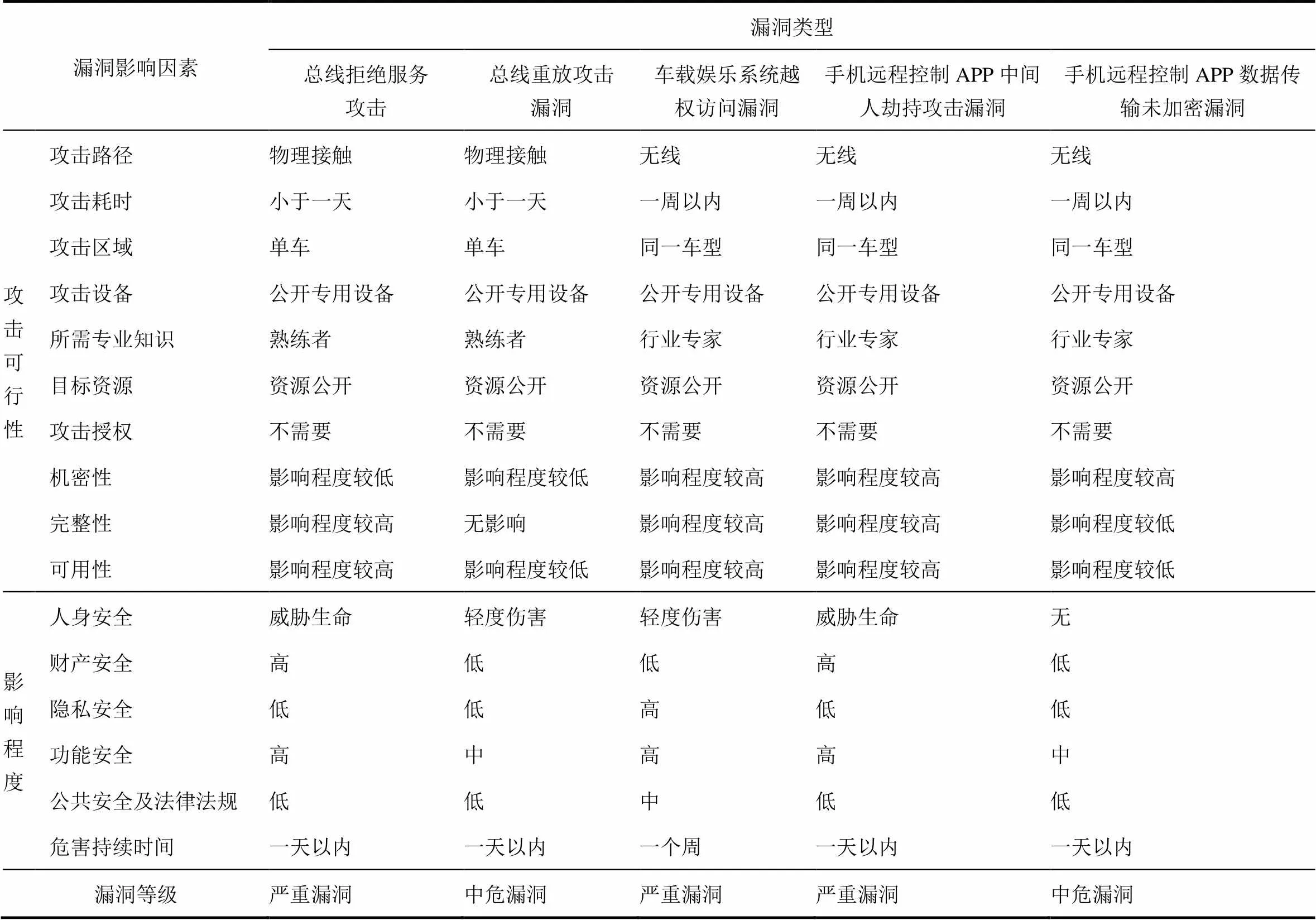

对某开发阶段的智能网联汽车信息安全进行测试,共发现5个安全漏洞:总线拒绝服务攻击漏洞、总线重放攻击漏洞、车载娱乐系统越权访问漏洞、手机远程控制APP中间人劫持漏洞以及手机远程控制APP数据传输未加密漏洞。

3.1 试验车辆信息安全漏洞风险评估

利用整车信息安全风险等级评估系统对5个漏洞进行分析,见表9。

(1)总线拒绝服务攻击漏洞。物理接触汽车、在汽车CAN总线上高频率地发送优先级高的数据帧,导致汽车辅助驾驶系统故障、转向助力失效、电子手刹、仪表盘故障和转速表失效等,在汽车行驶过程中可能导致重大的人身安全和车辆的财产损失,属于网络架构中的严重漏洞。

表9 某智能网联汽车安全漏洞分析

(2)总线重放攻击漏洞。向汽车CAN总线发送仪表盘状态显示(如转向灯、远近光灯等)数据帧,导致仪表盘显示故障,可能会导致驾乘人员对车辆状态做出错误判断,属于网络架构中的中危漏洞。

(3)车载娱乐系统越权访问漏洞。车载娱乐系统中开启了开发者选项并存在网络调试端口,恶意攻击者可以通过Wi-Fi、蓝牙等方式直接访问车机,渗透到车机内部并以Root身份执行任意操作,属于车载娱乐系统IVI中的严重漏洞。

(4)手机远程控制APP中间人劫持攻击漏洞。手机远程控制APP与服务器间通信未使用双向证书校验,恶意攻击者可以通过伪造代理、DNS(Domain Name System,域名系统)欺骗等手段获取正常用户的请求,并将篡改伪造后的请求发送给服务端,达到登录、远程控制汽车的目的,属于APP中的严重漏洞。

(5)手机远程控制APP数据传输未加密漏洞。手机端远程控制APP的传输数据未进行加密,容易被攻击者拦截,造成用户关键隐私数据泄露,属于APP中的中危漏洞。

3.2 试验车辆信息安全水平

该款智能网联汽车具备智能网联化配置、远程控制、远程查询、安防服务和舒适娱乐类共计32项智能网联功能,该车辆智能化程度得分=0.5Í32=16分。

企业的应急响应能力具备风险评估、入侵检测、确定漏洞、事件跟踪、预防指南、应急管理组、专家顾问组、事件分类、应急响应、信息发布、专家库建设及应急预案管理等12项,则企业应急响应体系得分=0.5Í12=6分。

综上所述,根据式(5)得到该款智能网联汽车信息安全得分=++=54+16+6=76分,通过表8可知该车辆的信息安全属于中等水平。

4 结 论

提出面向智能网联汽车信息安全水平的测试评估体系,通过汽车自身安全、车辆智能网联化水平和企业应急响应体系3个方面进行综合定量分析,对智能网联汽车安全漏洞评估要素的选取、漏洞评分的制定、漏洞风险等级评定等内容进行深入的研究分析,并利用该测评体系对某款智能网联汽车的试验车辆进行整车信息安全水平定量评估。该测评体系有助于推进国内外汽车行业对汽车安全漏洞等级划分、车辆整体信息安全水平评估等工作开展,为智能网联汽车的信息安全防御提供了有力的技术支撑。

[1]蔺宏良,黄晓鹏. 车联网技术研究综述[J]. 机电工程,2014,31(9):1235-1238.

[2]李馥娟,王群,钱焕延,等. 车联网安全威胁综述[J]. 电子技术应用,2017,43(5):29-33.

[3]RIZVI S,WILLET J,PERINO D,et al. A Threat to Vehicular Cyber Security and the Urgency for Correction[J]. Procedia Computer Science,2017(114):100-105.

[4]KOSCHER K,CZESKIS A,ROESNER F,et al. Experimental Security Analysis of a Modern Automobile[C]// 31st IEEE Symposium on Security and Privacy,16-19 May 2010, Berleley/Oakland, California, USA,2010:447-462.

[5]冯志杰,何明,李彬,等,汽车信息安全攻防关键技术研究进展[J]. 信息安全学报,2017,2(2):1-11.

[6]NIE S,LIU L,DU Y. Experimental Security Assessment of BMW Cars by Keenlab[R/OL].(2018-05-22)[2020-10-12].https://keenlab.tencent. com/en/2018/05/22/New-CarHacking-Research-by-KeenLab-Experimental-Security-Assessment-of-BMW-Cars/.

[7]席荣荣,云晓春,张永铮.CVSS环境评分值的分布特点的研究[J]. 高技术通讯,2014(1):10-15.

[8]杨南,康荣保. 车联网安全威胁分析及防护思路[J]. 通信技术,2015,12(48):1421-1426.

[9]于赫,秦贵和,孙铭会,等. 车载CAN 总线网络安全问题及异常检测方法[J]. 吉林大学学报(工学版),2016,46(4):1246-1253.

[10]MILLER C,VALASEK C. Adventures in Automotive Networks and Control Units[J]. Def Con,2013(21):260-264.

[11]王玮. 车辆T-BOX系统安全测试和评价[J]. 电信网技术,2018(1):85-88.

[12]KONG H K,KIM T S,HONG M K. A Security Risk Assessment Framework for Smart Car[C]//International Conference on Innovative Mobile and Internet Services in Ubiquitous Computing,2016:102-108.

[13]JUELS A. RFID Security and Privacy:A Research Survey[J]. IEEE Journal on Selected Areas in Communications,2006,24(2):381-394.

[14]赵德华,张晓帆. 车联网TSP平台软件漏洞分析与安全测试[J]. 汽车实用技术,2016(12):136-138.

[15]MILLER C,VALASEK C. Remote Exploitation of an Unaltered Passenger Vehicle[C]// Black Hat USA,2015:1-91.

[16]席荣荣,云晓春,张永铮.CVSS环境评分值的分布特点的研究[J]. 高技术通讯,2014(1):10-15.

[17]周亮,李俊娥,陆天波,等.信息系统漏洞风险定量评估模型研究[J]. 通信学报,2009(2):70-78.

[18]中国汽车技术研究中心有限公司. 汽车产品信息安全测试评价规范:CTS CAC-PV18-03[R]. 2020.

[19]王磊磊.安全漏洞多维度分析与量化评估方法研究[D]. 大连:大连理工大学,2010.

[20]王秋艳. 通用安全漏洞评级研究[D]. 西安:西安电子科技大学,2008.

[21]王瑞刚. 网络与信息安全事件应急响应体系层次结构与联动研究[J]. 计算机应用于软件,2011,28(10):117-119.

[22]杨磊,郭志博. 信息安全等级保护的等级测评[J]. 中国人民公安大学学报(自然科学版),2007,13(1):50-53.

[23]张玉清,高有行. 网络安全事件应急响应联动系统研究[J]. 计算机工程,2012(2):25-27.

2020-11-17

U463.61

A

10.14175/j.issn.1002-4581.2021.01.006

1002-4581(2021)01-0025-08