可信计算技术在电网移动终端安全防护中的研究与应用

杨春燕 宾冬梅 凌颖 余通 黎新

(广西电网有限责任公司电力科学研究院 广西壮族自治区南宁市 530023)

1 研究背景及意义

1.1 研究背景

随着4G、5G 移动通信网络以及移动智能终端的迅猛发展,特别是移动上网、移动应用等功能的普及,电网开始逐步利用移动智能移动终端(包括PDA、智能手机、平板电脑等)、移动通信技术(4G网络及GPS 定位技术)和虚拟网络技术(VPN 等)作为企业信息化的扩展,实现电力移动营销、移动作业、移动办公等业务[1]。

电网通信网络采取内外网络隔离,所有应用服务器在公司内网只能通过有线局域网接入方式进行访问,无线网络无法接入公司内网。移动智能终端在接入应用系统时,内网和外网需要经常进行场景切换,且接入的业务应用可能存在大量的内外网数据交互,如何有效的在不同的工作场景保证移动智能终端以及终端上的应用数据安全[2],是亟需解决的网络安全问题。

1.2 研究意义

移动智能终端的使用,极大提升了应用的便利性,但同时也带来诸多安全隐患。

本文旨在从终端、应用、网络等层面全面分析,梳理移动智能终端面临的安全风险,研究基于可信计算技术的智能终端双系统隔离技术、可信保障技术、工作区安全防护技术、一体化可信管控技术等终端安全防护关键技术,构建智能终端可信安全防护体系,形成公司智能终端安全防护技术规范,以保障公司移动端安全营销、安全作业、安全办公。对接入电网业务应用的移动智能终端进行全生命周期的管理,提高移动智能终端系统安全性。同时为公司业务相关的移动应用构建安全的执行环境,从而提升移动终端上业务应用及数据的安全防护能力,降低敏感数据泄露的风险。

2 关键技术研究

2.1 轻量级虚拟化安全隔离技术研究

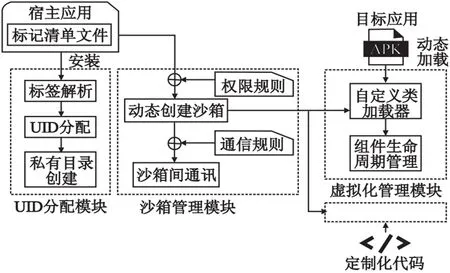

通过研究轻量级虚拟化安全隔离技术,实现移动智能终端双系统隔离,双系统隔离应用架构如图1所示。轻量级虚拟化安全隔离突出体现了应用隔离模型、信息交互模型和语义传递模型的作用,并将模型中的元素与平台实体对应起来。在应用隔离模型中,根据不同应用程序的实际功能,为应用进程和资源定义相应的应用域标签,限制应用进程所能观察到的资源对象范围,从而建立应用进程的隔离空间。在定义应用域标签时,以最小权限为原则,仅赋予应用进程完成任务所必需的最小权限。在信息交互模型中,应用域间的信息交互表现为进程间的干扰关系,根据应用进程的安全级和系统安全策略,能够实现对进程间干扰关系的控制,排除恶意干扰,确保应用进程运行的安全性。在语义传递模型中,通过捕获应用层主体、客体和访问方式等信息,将其传递到操作系统内核层,在操作系统内核层实现对上层应用的访问控制。

图1:双系统隔离架构

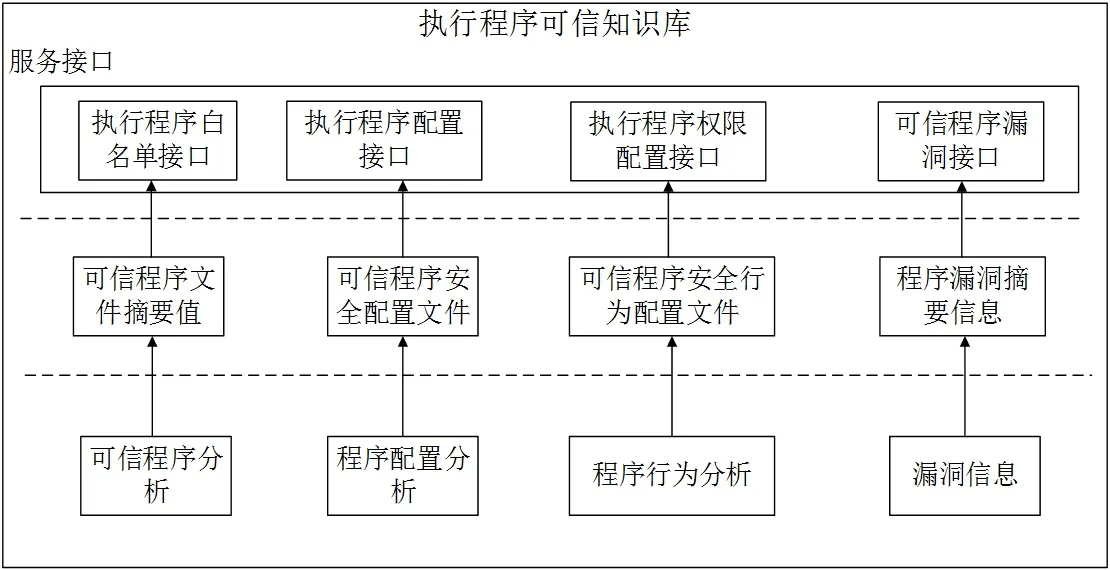

图2:执行程序知识库

双系统隔离主要应用安全沙箱技术,在移动智能终端建立虚拟安全工作区,实现数据的隔离、数据加密、应用控制等安全功能。安全工作区作为一个独立的逻辑存储空间,将设备上的企业应用、存储区域和个人的应用隔离开,并限制两方数据通信,实现移动智能终端的双系统隔离。双系统隔离将每个目标应用实例运行在不同的沙箱内,并使用用户自定义规则对每个沙箱的权限进行管控,实现沙箱间存储和权限的隔离,从而进一步提升了企业应用及应用数据的安全性。

另外,制定了移动智能终端安全隔离机制:一方面移动智能终端通过安全认证,实现接入可信,最大程度地确保平台的安全机制不被旁路或篡改;另一方面,在不改变平台上运行的应用程序代码的前提下,通过对操作系统的安全增强,由位于系统内核的安全模块去执行安全策略,从而为上层应用提供系统级的安全支撑,确保上层应用的安全可靠运行。

2.2 智能终端可信保障技术研究

针对电网移动智能终端业务场景的特点,提出基于可信计算的信任传递方案。即在移动智能终端工作区操作系统中安装可信基础软件,以实现系统运行过程中度量、存储、报告等功能。可信基础软件为应用和系统的运行建立可信的计算环境,通过可信连接形成可信网络,将可信计算功能的接口提供给应用和操作系统使用。可信软件基通过和操作系统融合,能够完成对操作系统核心态行为的度量,进一步掌握操作系统内核自身运行状态的可信性。同时,操作系统通过调用可信软件基提供的可信支撑接口,实现对自身功能(如身份认证、数据加解密等)的可信增强。可信软件基以软件的形式安装在承载业务系统的操作系统之中,实现可信认证、可信度量、可信存储、可信连接和可信监控等功能,保证了用户数据安全,为用户提供可信任的计算环境。。

可信基础软件实现了从移动终端开机到操作系统、再到工作区操作系统以及工作区移动应用的层次化度量,确保了移动应用自身及运行环境可信,从而为其构建了主动防御体系,实现对已知、未知攻击的防御能力。

2.3 工作区安全防护技术研究

移动智能终端工作区直接承载移动办公、移动营销、移动作业等业务,安全性极为重要。以访问控制技术为核心,截获应用的资源访问请求,包括程序启动、文件访问、网络连接,对相应主、客体进行度量,限制办公环境移动应用的权限,使其拥有完成任务的最小权限,使得即使移动应用漏洞被利用,攻击者也难以形成实质性攻击,从而确保工作区的安全,确保只有工作区的移动应用能够接入公司服务。

在工作区根据用户需求,定制仅包含工作应用的安全桌面,实现应用锁定、桌面锁定等安全机制,工作区与非工作区可一键切换。对工作区移动应用进行统一管控,包括应用的统一分发与管理、应用安全策略的统一管理、应用数据安全管理等。企业应用的统一管理可实现涉及企业业务的移动应用从部署到退运全生命周期的统一管控,包括应用上架、应用维护、应用分发等。应用策略管理支持统一配置应用软件黑白名单功能,通过应用黑白名单策略监控和限制用户使用不合规的应用。在用户安装、运行不合规的应用时,将违规信息上报至管理平台,并对用户发出告警信息。实现企业移动应用的统一管理。企业应用包含很多敏感和企业机密信息,为使敏感信息得到有效的安全防护,提供了移动智能终端的数据防泄漏功能,可对应用提供数据加密、防复制粘贴、防截屏、防分享、应用水印等应用安全策略功能,有效的保护应用数据。

2.4 智能终端一体化可信管控技术研究

深入分析电网智能终端的应用特点,将可信的移动应用及应用的权限形成安全知识库,结构如图2所示,基于知识库构建执行程序一体化管控平台,对移动智能终端上的执行程序(包括可信性、配置、权限)、安全策略等进行管理,实现对移动终端的“可信、可控、可管”的全生命周期、一体化安全管控。

执行程序可信知识库作为终端执行程序可信认证的基础平台,其主要目的是为终端执行程序可信认证提供基础支撑。知识库由安全技术团队通过可信分析过程,将程序的可信性变成知识,存放在基础库中。针对嵌入式终端执行程序的特点,需要建立可信性指标体系。利用可信性指标体系,通过对源代码分析,实现对程序文件可信计算,确定程序的可信摘要值;通过对程序所需配置文件的检测,实现可信程序安全配置文件;通过对程序行为及攻击行为的分析,实现安全行为配置文件;通过分析检测源代码,查找漏洞,实现漏洞信息统计。

基于可信基础软件提供的度量、判定、支撑等可信功能,结合适配多类移动智能终端的访问控制技术,在移动智能终端上实现程序执行控制,负责度量和验证执行程序的完整性,确保可执行程序符合预期。通过在系统执行流程中加入验证步骤实现,限制仅有通过验证、符合预期的可执行程序才能够运行,从而保证移动终端系统中不会引入恶意代码。

实现程序基线配置控制:负责验证和确保程序配置符合预期。通过在移动终端系统的文件访问流程中加入验证步骤实现,限制仅有通过验证、符合预期的配置文件才能够读入系统,从而保证终端系统在配置加载流程中不会引入恶意代码。

实现程序行为控制:通过访问控制技术,对执行程序的应用访问行为、连接进行分析,以最小权限的原则,根据执行程序的类型,电力系统业务逻辑下不同业务数据的调用关系、访问连接方式进行控制,确保嵌入式终端执行程序即使存在漏洞前,应用在移动智能终端上仍能安全运行。

实现程序漏洞修复:以执行程序可信知识库中的漏洞信息库为核心,通过对移动终端执行程序进行分析,查看可信知识库中是否存在的漏洞更新,如有漏洞,及时进行更新,保证终端执行程序无漏洞。

3 总结

通过研究基于可信计算的智能终端双系统隔离技术、可信保障技术、工作区安全防护技术、一体化可信管控技术等终端安全防护关键技术,构建电网移动智能终端安全防护体系,形成电网移动智能终端的安全防护技术规范,以保障电网移动端营销、作业、办公等业务的安全稳定运行,及数据的安全防泄露。

对接入电网业务应用的移动智能终端进行全生命周期的管理,提高移动智能终端系统安全性。同时为公司业务相关的移动应用构建安全的执行环境,从而提升移动终端上业务应用及数据的安全防护能力,降低敏感数据泄露的风险。实现了移动智能终端自身的安全性、运行环境的标准化、移动业务数据的全面防护。对所有接入电网业务的移动智能终端实现了统一、有效的管理,移动终端的安全策略能够实现统一配置,业务应用能够得到高效分发,有效提升了移动智能终端的安全管控能力。在应用层采用虚拟空间技术,实现移动智能终端私人区和工作区隔离,有效降低了移动应用业务数据外泄的风险。