基于数据安全的计算机安全防护系统的开发与应用

徐 辉

(淮北职业技术学院,安徽 淮北 235000)

计算机技术和信息技术的快速发展给大数据时代的计算机网络安全带来了极大的隐患,世界上不同地区和不同领域都先后出现了各式各样的网络安全事故,归结起来,计算机安全隐患主要来自三个方面[1]:(1)计算机系统自身的安全漏洞;(2)外部网络攻击造成的安全隐患;(3)计算机的更新、升级和维护等存在缺陷。不管是哪种形式的安全隐患问题,都需要从计算机基础硬件设施、日常维护与管理以及相关技术升级等角度去解决计算机日新月异的高速发展需求[2],这主要是因为如果用户在计算机使用过程中存在计算机系统安全方面的缺陷,那么整体计算机系统或其应用数据的保密性、完整性、可用性、访问控制和监测机制等将面临巨大威胁[3]。因此,计算机安全防护系统的开发将变得尤为重要,只有开发出与当今计算机和信息技术相匹配的安全防护系统,才能更好地保障计算机系统的安全性,使得系统及其应用数据具有保密性、完整性和可用性等,更好地为人类服务。

1 计算机安全隐患和系统架构

日常工作和生活中,计算机安全隐患无处不在,主要包括:(1)自然因素:由于外部自然环境变化造成计算机连接线路破坏造成信息丢失等;(2)黑客攻击:网络黑客通过窃取商业机密等谋生,对计算机安全性能提出了巨大的挑战,极端情况下还会造成信息数据遗失和毁坏;(3)计算机病毒,网络病毒通过系统传输造成硬件崩溃和文件损坏,严重情况下造成计算机系统瘫痪等[4]。虽然人们在计算机使用过程中采取了一定的措施来增强安全防护,如提升计算机安全使用意识、配置杀毒软件进行定期检测、网络监控抑制病毒入侵、建立防火墙和运用加密技术等,但是计算机安全防护涉及多重因素,有自然因素也有人为因素[5],因此,仍然需要我们进行有效的计算机安全防护系统开发与实际应用。计算机安全防护系统架构设计主要包括应用层、核心层和硬件层,系统架构图如图1,该框架自上而下依次为应用层、核心层和硬件层,每一个层级都有相应的组成模块。其中,应用层包括登录权限验证等4个模块,核心层包括加密狗验证等5个模块,而硬件层包括移动介质等3个模块,实际应用过程中,每个模块都发挥着自身功能,同时也有严格的介入准则,如果架构系统中有任一模块不满足使用要求,则一律不准使用和介入,这样可以有效避免由于某一环节出现故障而造成整体模块的防护失效[3]。

图1 计算机安全防护系统架构图

2 计算机安全防护系统设计

从计算机安全防护系统架构图1中可见,处于应用层的4个模块具有非常重要的作用,因此,着重对这4个模块进行设计与开发。

2.1 登录权限验证

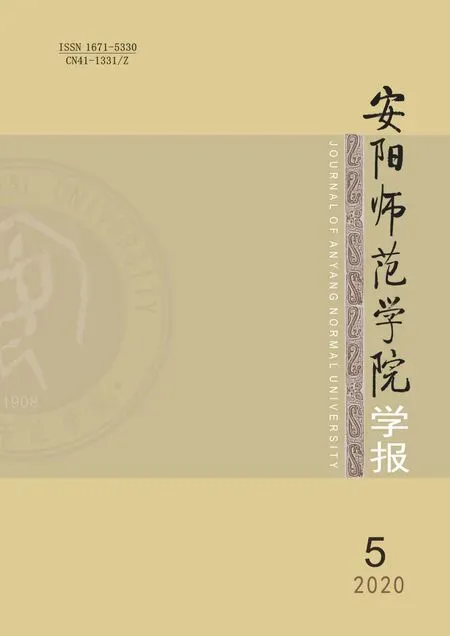

图2为计算机安全防护系统架构图的应用层中的登录权限验证模块的运行流程图。主要过程包括计算机运行后输入加密狗,然后校验介质,如果符合条件则会进一步加载介质,而如果没有通过介质校验则会禁止加载程序,这时整个系统无法继续运行,判定效率较高。在加载介质通过后,下一步需要进行校验证书文件,进而校验用户名和密码,这些子程序都校验通过后才能成功打开程序,而如果在启动程序前任一中间环节未能通过校验,则安全防护系统都会认定为失败,并重新返回禁止加载程序。由此可见,登录权限验证在整个计算机系统安全防护中扮演着至关重要的作用,而且安全防护级别和整体运行效率较高。

图2 登录权限验证模块运行流程图

2.2 进程安全防护

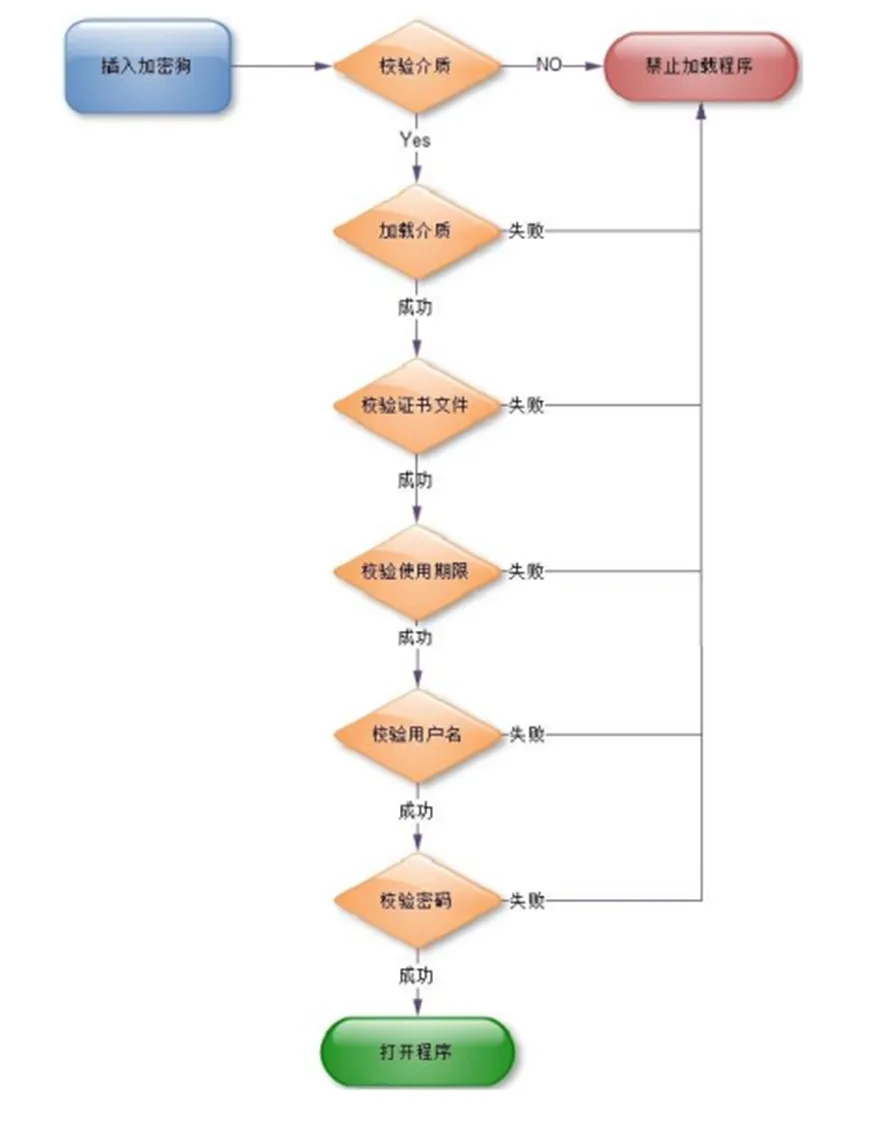

进程安全防护隶属于计算机安全防护系统应用层中,它的存在可以控制计算机安全防护系统的进程启动、终止以及对外界信息进行校验并排除不信任进程和添加信任进程等[6],其运行流程如图3。在实际运行过程中,当打开进程安全防护模块后,如果判断此时为安全条件,则会进一步创建进程,而如果打开进程安全防护模块失败或者创建进程失败,都会直接结束程序。在创建程序成功后,计算机会进一步执行底层驱动并在成功后进行底层校验进程信息,通过后打开进程,失败后则进一步将程序发往应用层并采用询问打开程序模式进行操作,整个运行过程中仅对信任当前操作的程序执行打开程序的操作,而对不信任的操作执行添加黑名单处理。信任程序得到成功运行后,可以进一步将其添加至信任程序,以便加速下一次的运行效率[7]。在整个安全防护模块运行过程中,无论是底层驱动失败还是程序发往程序失败都将结束整个运行程序。

图3 进程安全防护运行流程图

2.3 文档安全防护

文档安全防护同样隶属于计算机安全防护系统应用层中,它的存在可以保证数据文件的完整性和保密性等,在运行过程中起到了启动程序、加载驱动、读取文档和控制文档应用的作用。由于目前计算机系统普遍使用的是Windows官方提供的驱动系统,虽然这种驱动系统在防护与安全上相较于应用编程接口更强,但是在具体的技术实现上却存在较大的困难[8-9],因此,本文设计了基于过滤驱动技术的文档安全防护系统,图4为基于计算机安全防护的文档安全防护运行流程图。在实际计算机应用过程中,打开数据文件(如Doc、XLS等)后需要有授权进程,如果为非授权进程则需要相应的密文进行处理;在授权进程中,需要校验进程来进行后续操作,如果有密文显示则进行停止操作,没有这种情况则可以打开文档,之后再进行底层I/O驱动处理[10],在这个过程中可以观察程序是否运行正常,之后判断是否进行密钥读取;如果密钥读取成功,则可以进行读写控制操作,且写和读都是在加密操作环境下进行的,而如果密钥读取不成功则拒绝进行下一步操作。这种自行设计的基于过滤驱动技术的文档安全防护系统相较于传统应用编程接口和Windows官方提供的驱动系统有更强大的防护功能[11],在实际计算机应用过程中可以引入此类文档安全防护系统,以加强对有特殊保密要求的文件进行保护。

图4 文档安全防护运行流程图

2.4 移动介质安全防护

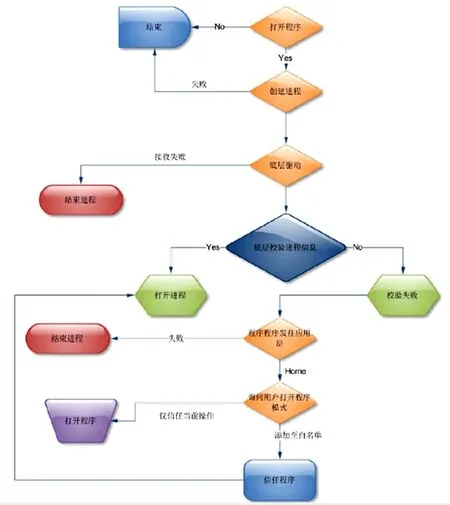

移动介质安全防护同样隶属于计算机安全防护系统应用层中,它的存在可以实现计算机的读写控制和信息传输等功能。在日常工作、生活和学习过程中,移动介质无处不在,这种具备沟通和连接属性的移动介质的安全防护被认为是需要重点加强的模块[12]。从过往移动介质安全防护策略上来看,整体结构上应该主要从系统使用前监控、使用过程中预防和使用后消除隐患的步骤进行[13]。

图5为基于计算机安全防护的移动介质安全防护运行流程图。在计算机使用过程中,插入移动介质后即需要进行介质校验,如果通过校验则可以进行下一步加载,如果没有通过介质校验则直接禁止加载,这是移动介质防护的重要基础;介质加载过程中又分为加载成功和加载失败两种,成功了才能进行下一步校验算法密钥操作,失败了则直接禁止操作;校验算法密钥操作成功后进行校验使用期限认定,成功了则可以读取数据和写入数据,如果上述过程中有任何一步出现失败则会禁止操作;写入数据操作相对读取数据更加复杂,读取后基本完成了整个移动介质功能,而写入数据还需要对后续过程中进行校验和写保护,在开启状态下细分为可读不可写和可读可写两种,具体根据实际需求进行。

图5 移动介质安全防护运行流程图

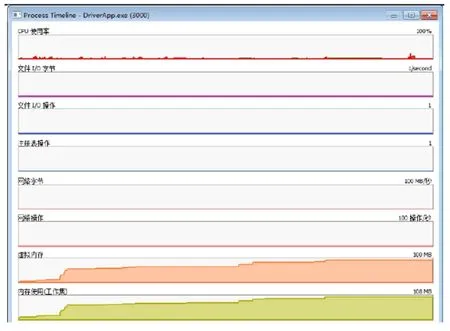

3 计算机安全防护系统性能测试

计算机安全防护系统设计与开发后,需进一步对系统性能进行测试,以确保在开启本文设计的安全防护系统后不会对其他业务的正常开展造成影响,并以系统CPU占用率和系统内存占用大小为评价指标。通过测试运行系统后的CPU占用率和内存占用大小可知,运行环境下的CPU占用率小于20%、内存占用小于120M,表明本文设计的安全防护系统不会影响计算机其他业务的正常运行。图6为计算机在开启计算机安全防护系统并运行10h后的性能指标测试结果。正常情况下计算机的CPU平均使用率低于3%、峰值使用率小于12%,虚拟内存使用100MB,而计算机内存使用(工作集) 108MB,可见,在开启本文设计的安全防护系统后,计算机的正常业务操作不会受到影响。从2018年12月份开始,将本文设计的安全防护系统在不同场合进行了部署、调试和使用,6个月的试运行结果表明,本文设计的计算机安全防护系统实现了对计算机的安全防护,系统操作方便、实用性强,达到了预期效果,可以进一步推广应用。

图6 计算机安全防护系统性能测试结果

4 结语

针对来自自然因素、黑客攻击和计算机病毒等方面的计算机安全隐患,本文自行设计了一套包括应用层、核心层和硬件层的计算机安全防护系统架构,分别从登录权限验证、进程安全防护、文档安全防护和移动介质安全防护4个方面进行了设计与说明。在开启本文设计的安全防护系统后,运行环境下的CPU占用率小于20%、内存占用小于120M;正常情况下计算机的CPU平均使用率低于3%、峰值使用率小于12%,虚拟内存使用100MB,计算机的正常业务操作不会受到影响,系统操作方便、实用性强。