ICT 供应链安全风险及典型事件分析

李 璐 倪 平 何昊坤 王梓伊 /文

信息和通信技术供应链(Information and Communications Technology Supply Chain Management,简称ICT 供应链)包括硬件供应链和软件供应链,通常涵盖采购、开发、外包、集成等环节,涉及制造商、供应商、系统集成商、服务提供商等多类实体及技术、法律、政策等软环境。随着ICT 产业的全球化发展,ICT 供应链具备全球分布性、供应商多样性等特点,同时也带来恶意篡改、供应中断、信息泄露等更多不透明、不可控的安全隐患。供应链安全事件时有发生,ICT 供应链安全面临着巨大的风险。

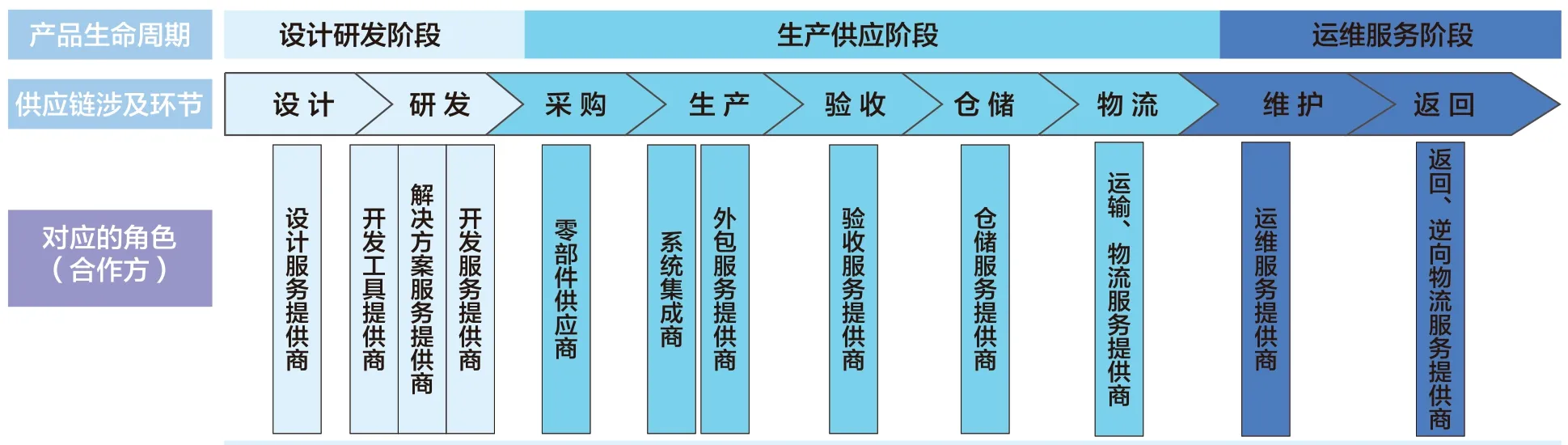

ICT 产品和服务从无到有,直至废弃的全生命周期中都会涉及供应链。ICT 供应链通常以ICT 产品和服务的设计为起点,经过生产供应阶段,到运维服务阶段,涉及设计、研发、采购、生产、验收、仓储、物流、维护、返回等环节。ICT 供应链安全管理涉及的环节如下图所示。

——ICT 供应链安全管理环节

ICT 供应链安全管理的不同环节涉及了不同的合作方,如设计服务提供商、元器件供应商、系统集成商、外包服务商等,导致不同环节面临不同的安全风险。

——设计研发阶段风险分析

ICT 产品设计研发阶段主要任务是设计产品的实现方案,如概要设计、详细设计等,其中需要确定使用的元器件、软件框架等。这一阶段最主要的供应链风险集中在元器件选用、开发环境使用等。

——元器件选用安全风险

在选用元器件时,首先考虑的是要满足功能要求,然后会考虑经济性、稳定性、健壮性等。但是元器件作为ICT 产品的基本组成部分,其安全性至关重要。元器件,尤其是关键核心元器件出现安全问题,将严重影响最终产品的安全性。元器件主要面临的安全风险包括:一是元器件自身存在安全问题,如存在漏洞或者安全功能缺失等;二是采购渠道因政治、环境等因素被阻断,即断供。

2017 年2 月2 号,思科集中发布了8 个公告,包括路由器、交换机、防火墙等在内超过50 个型号的主要网络产品(包括12 个型号的MS350 交换机全线产品和36 个型号的路由器)中存在问题时钟组件,该组件运行18 个月后的失效率可能会提升,导致设备永久无法使用。思科设备问题产生的根源指向其中央处理器(CPU)芯片供应商英特尔(Intel)公司,该公司为思科提供的Atom C2000 系列产品的时钟组件存在缺陷。英特尔存在缺陷的CPU 产品被广泛应用于基础网络设备,思科、华为、戴尔、爱立信、惠普、浪潮等厂商的设备均使用了该系列芯片。

供应链管理信息系统与数据

此前思科也曾发生类似事件,大量思科设备采用的镁光内存芯片出现故障,会导致设备在启动或关闭时死机。这个问题几乎影响思科的全线产品,超过600 个型号。2014 年2 月12 日,思科发布公告,将出资6.55 亿美元补偿受到此次事件影响的客户。

芯片漏洞影响范围广,而且修复困难,还有可能带来性能上的下降。2018 年,Intel 和ARM 的部分CPU 芯片被披露存在严重安全漏洞,从个人电脑、服务器、云计算机服务器到移动端的智能手机,都受到漏洞的影响。在云环境下利用漏洞可以突破用户隔离,获取其他用户的敏感信息。而修复该漏洞,会影响性能。

除了安全漏洞,在选用元器件时,还应当考虑供货稳定性。在ICT 产业全球化的态势下,ICT 供应链安全与国家安全之间的关系日益密切。复杂而全球化的供应链在使得企业能够享受全球新技术、规模经济效益的同时,也面临着新的安全风险,如国际环境因素导致的断供风险。国际政治、战争、贸易管制、限制先手、知识产权等一种或者多种因素导致供应链中的产品或者服务中的必需要素(组件、部件、算法、技术等)无法获得,将导致整个产品或服务都无法实现。

2018 年4 月,美国商务部发布公告称,美国政府在未来7 年内禁止中兴通讯向美国企业购买敏感产品。该事件直接造成中兴公司某些重要设备的核心部件断供的安全风险,“主要经营活动无法进行”,影响巨大。2018 年10 月30 日,国内自主存储DRAM 技术开发阵营之一的福建晋华,被美国商务部以国家安全为由,列入出口管制清单。美国三大半导体设备商Applied Materials、Lam Research、Axcelis 在禁令实施当天就立刻撤出福建晋华的12 寸厂,而福建晋华的DRAM 技术开发合作方台湾联电也在10 月31日正式表态,决定停止该DRAM 开发计划。所有的机台设备装机、协助生产的动作全面停止,而已下单但未出货的机台设备则全数暂停出货。

——开发环境风险

由于安全意识的普及,在设计研发过程中,往往会考虑产品的安全性,并设计相应的安全功能。但是,开发使用的环境安全性却受到了忽略,选用存在安全隐患的开发环境或者组件,往往会导致更加隐蔽、影响范围更广的安全问题。

Xcode 是由苹果公司发布的运行在Apple 所有平台上的集成开发工具(IDE),是开发OS X 和iOS 应用程序的最主流工具。2015 年9 月14 日起,一例Xcode 非官方版本恶意代码污染事件逐步被关注,并成为热点事件。多数分析者将这一事件称为“XcodeGhost”。攻击者通过对Xcode 进行篡改,加入恶意模块,并进行各种传播活动,使大量开发者使用被污染过的版本,建立开发环境。经过被污染的Xcode 版本编译出的App 程序,将被植入恶意逻辑,其中包括向攻击者注册的域名回传若干信息,并可能导致弹窗攻击和被远程控制的风险。

NetSarang 是一家提供安全链接解决方案的公司,该公司的产品主要包括Xmanager, Xmanager 3D, Xshell, Xftp 和Xlpd。官方在2017 年7 月18日发布的软件被发现有恶意后门代码,该恶意的后门代码存在于有合法签名的nssock2.dll 模块中。从后门代码的分析来看,该代码是由于攻击者入侵的开发者的主机或者编译系统并向源码中插入后门导致的。该后门代码可导致用户远程登录的信息泄露。

——采购风险分析

传统采购的重点放在如何和供应商进行商业交易的活动上,其特点是比较重视交易过程中的价格比较,通过供应商的多头竞争,从中选择价格最低的作为合作者。结合ICT 产品的特点,在ICT 供应链的采购环节中,还应重点关注如何保障采购物资(包括组件、部件或元器件,以及仪器仪表、生产设备、开发工具等)的完整性、安全性和真实性。例如,由于缺乏元器件供货质量、来源安全验证手段,无法识别完整性、真实性遭到破坏的部件、组件或元器件。

在采购环节中,除了购买货架产品,还会购买服务,如外包或者外协。这个过程中的安全风险主要来自提供服务的第三方。如外包或者外协人员缺乏安全技能或者安全意识,外包或者外协单位安全控制措施不足,开发过程不规范等,都有可能给最终的产品或服务带来安全风险。

2017 年,瑞典政府发现了一项严重的安全问题——外包公司对于政府敏感数据的访问权限控制存在漏洞,未获得安全许可的外包员工能够接触到敏感信息,这些信息均为重要的国家安全信息和个人信息,如瑞典公路和桥梁的承载能力;空军战斗机飞行员的姓名、照片和家庭地址;警察的姓名、照片和家庭地址;特种兵的姓名、照片和住址;受保护证人的姓名、照片和住址,以及其获得的保护身份;政府和军队所有的车辆,所属机构,车辆型号、载重和机械缺陷;警方所登记的公民信息等。这起严重的数据泄露事故直接导致执政党遭到弹劾,两名内阁成员因此辞职。

2015 年底挪威发生了“Broadnet 公司外包安全事件”。Broadnet 公司是挪威光纤通信设备提供商,其客户包括挪威政府、国营和私营企业。该公司还是为挪威警方、消防部门和医疗急救等机构提供应急通信网络服务的Nodnett 公司的主要供应商和董事会成员。2015 年9 月,Broadnet 公司为了削减运营成本解雇了120 名挪威雇员,并将这些雇员承担的工作外包给了印度孟买的IT 企业Tech Mahindra 公司。但挪威政府后来组织的一次审计发现,Tech Mahnidra公司的外包人员多次通过Broadnet 的核心网络非法访问Nodnett 的系统。该事件曝光后,Broadnet 收回了其外包的运营事务,所有与安全相关的IT 运营工作在2017 年底已全部收回挪威本国,但该公司仍遭到挪威政府、反对派政治家和具有保护挪威IT 基础设施职能的挪威国家安全机关的强烈批评。

2016 年,美国国防部发布了一项新规定,限制假冒元器件进入关键的军事系统。根据新规定,军事承包商和分包商,必须从原始零件制造商或授权的特许分销商处采购。从2011 年到2015 年,根据美国国防部和承包商提交的526 条疑似假货的报告统计,美国在国防部的供应链中发现了一百多万个假冒电子元器件。

——物流风险分析

物流安全包括信息安全、运输安全、加工安全与存储安全。物流在运输过程中,产品可能会被植入、篡改、替换、伪造、破坏、滞留或者丢失,这是ICT产品供应链中物流环节所面临的安全风险。2014 年,据美国国家安全局(National Safety Association, NSA)前雇员爱德华·斯诺登(Edward Snowden)披露,路由器、服务器和其他网络设备从美国出口并交付给国外客户前,NSA 经常收到或拦截这些设备。NSA 之后在设备中植入后门监视工具,产品的完整性在运输过程中被破坏了,然后用厂家的密封条重新包装设备,再继续运输。NSA 因此得以访问整个网络及其所有用户。这种攻击手段隐蔽性非常高,而且成本低,效果好。

在运输过程中,除了存在被篡改等破坏完整性的风险外,还存在着敏感信息被泄露的风险。如在军工等敏感领域,如果物流信息被泄露了,攻击者可以通过物流信息(收货人、地址、货物信息等)推测出该单位近期的研发任务或者生产计划等。

ICT 产品在设计研发、采购、运输直至交付给最终客户的过程中,任何一个环节都有可能存在影响ICT 产品安全性的风险,这些风险一旦发生,将给企业甚至是国家带来巨大的损失。考虑到当前国际形势风云变幻,中美之间贸易摩擦不断,贸易保护主义抬头,来自国外的ICT 产品供应商完全有可能、有条件在产品中设置恶意功能,如在软硬件中嵌入恶意代码、中断产品供应或后续运维服务等。因此有必要从国家战略层面加强对ICT 供应链的安全管理,引导企业重视ICT 供应链安全管理,鼓励企业对ICT 供应链所面临的安全风险进行全面的梳理,制定相关的安全评估标准,指导企业开展ICT 供应链安全管理,提高ICT 供应链的安全性和健壮性。