网络多层次防护与IPS入侵防御技术的研究

杨玉新

摘要:多层次网络防护技术使系统复杂化,只要防护体系中的一个产品或程序出错就会使所有安全防范体系崩溃,多层防护产品选用没有标准,网络遭到攻击做出的反应的速度落后于攻击事件出现的速度,为此需要有效防护的技术,入侵防护IPS是一种具有深层防御功能的系统,虽然IPS有不尽完善的鲁棒性问题存在,但是如今的技术正在不断向前发展,更重要的是IPS能有效阻止恶意入侵者的攻击和确保内网安全,而NIPS是一项理想的内网防护技术。

关键词:网络;多层防护;IDS;IPS;NIPS

中图分类号:TP393 文献标识码:A

文章编号:1009-3044(2019)13-0066-02

1 网络多层次防护概念

累积式的多层防护技术从根本上说就是要实现一个建立在多层次防护系统基础上来进行网络防御的方法,其做法就是在网络的多个节点上部署网络防护产品以此增加黑客入侵时所要耗费的成本、资源和时间,增加攻击所要付出的成本,以此来降低被攻击的风险,达到实现安全防护内部网络的目的。

2 5层安全网络体系。

5层安全网络体系:操作系统安全;用户安全;应用程序安全和数据安全。

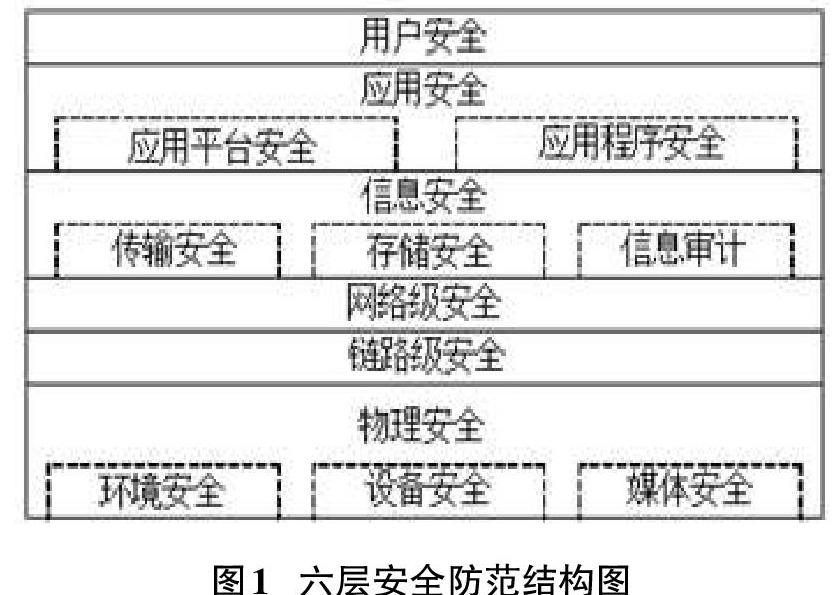

3 六层网络安全体系

在Hurwitz Group的五层网络安全体系之后又更进一步的设计出了六层网络安全体系,此方案是一种较为完整的安全解决方案,此方案较为全面的考虑到了网络的物理层、链路层、网络层、信息安全、应用层和用户安全等都要同时考虑到的问题。

上图1的层次为6的防护就是要把网络中的物理安全,链路安全,网络安全等安全因素都要包括在内,这需要从访问控制、漏洞扫描和入侵检测等多种防护措施同时都要加于考虑到的安全,而信息安全是非常重要的因素,是信息在传输过程和存储环节的安全,应用层安全即操作系统、数据库和web服务器的安全,用户安全就是身份认证,访问控制和保证密码的安全,并要求对不同安全等级的用户能做到分级别管理。

多层防护系统中的任何一道防线即使被攻破后也到达不了目标,多层次显然就增加了攻击的关口数量,但是防护的弱点也很明显,多层次就需要使用多个产品,这就使防护系统复杂化,只要其中的一个产品出现故障就会导致安全防范体系崩溃,维护成本会也可能相应增高,再有就是多层次防护产品之间没有统一的标准。

4 IPS网络入侵防护系统

4.1 IPS的出现

IDS对恶意攻击的处理能力较弱,而多个产品防护又增大了系统的复杂性,这种防护的方法其实质是一种累积防护模块的方法,但是这种方法是有严重缺陷的,因为这种简单累积的方法会出现只要一个产品或程序发生故障就会使整个防范体系失效,防火墙和检测设备没有一个统一的标准,网络受到攻击做出响应的时间会落后于攻击事件的出现。这样就需要引用IPS防护措施,IPS能够提供真正的深层次有效防护,不但能够查找出恶意代码,并且还能够主动地阻止或清除恶意代码。今天网络受到的入侵攻击是严重而又频发的,在严重的网络现实中,必须有深层防护才可以确保内部网络的安全。

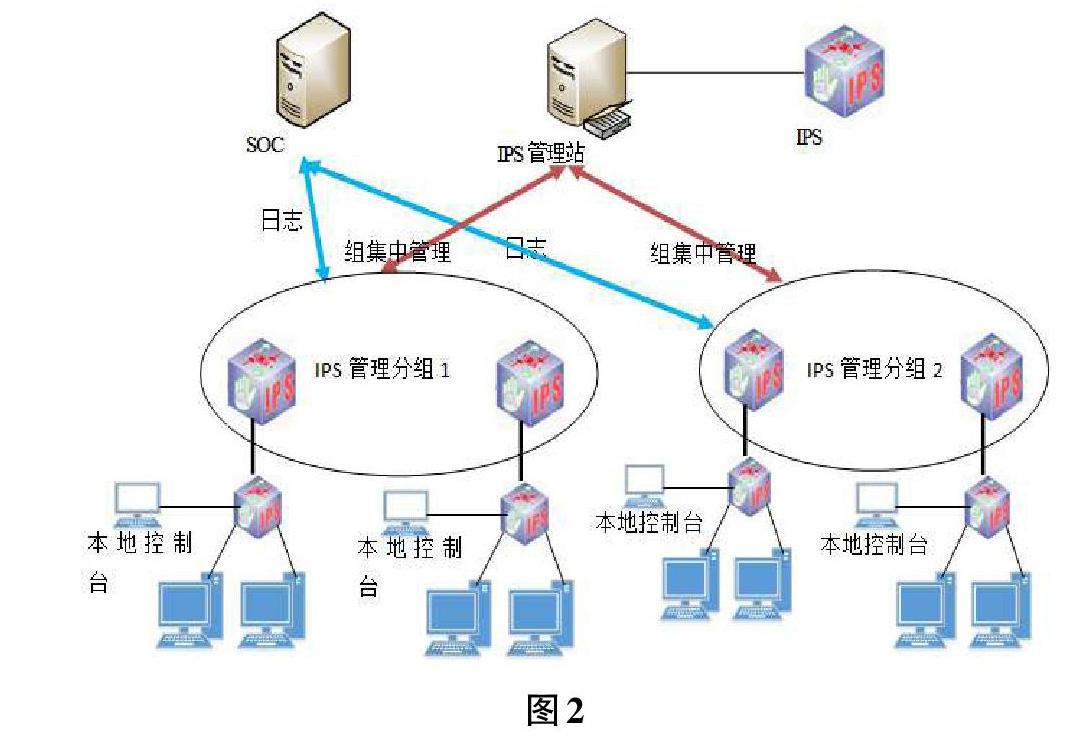

4.2 IPS的布置

IPS能够对网络进行深层次防护,此防护布置的位置在防火墙和外部网络的设备之间,目的是检查进入内网的数据包,通过检测系统检测,并通过设置的防护机制来决定是否允许其进入内网,这样的布置如图2。

4.3 IPS分类入侵防御系统

这种入侵防护系统的类型有网络的防护系统NIPS、主机的防护系统HIPS和应用级入侵防护系统-AIPS,而IPS入侵防护系统有三种实现方法:(1)一种是HIPS[主机型防护系统-这种系统部署在主机系统上]。(2)NIPS-基于网络的入侵防护,软件或专门的硬件系统,直接接入网段中,保护同一级网段或者是下一级网段的所有系统。(3)应用级[AIPS]防护是由主机系统防护发展而来,其位置放置于应用服务器的前端, HIPS的作用是把防护的功能延展到了服务器的前端,以此来保证服务器的安全,本文鉴于篇幅的限制这里只对NIPS作简单介绍。

1) NIPS技术

NIPS放置在网络的主干线上,全部数据包都要经过它。此技术具有检测、防御和清除病毒的功能,但是这样的防护需要有两个网卡,一个网卡连接内网,另一网卡连接外网,数据包经过一个网卡接口时,NIPS就会将它们发送到检测引擎,当检测到一个恶意的数据包时,IPS就会引发警报,若有则处理此包,若该特殊TCP会话流的其他数据包到达检测系统NIPS时,数据包将被丢弃。正常数据包通过另一个接口传递到目的主机。

NIPS功能是检测进入内网的数据包,主要提供对内部网络的保护。它采用的方式是在線连接方式,所以若判别出具有入侵行为的数据信息,NIPS就能断开网络会话,而不只是复位会话。

特别之处在于NIPS吸取了原先的技术,比如异常检测,分析协议和匹配特征。而采用匹配特征具备准确率高的特点而且速度快,而基于状态的匹配特征不但能检测攻击行为特征,还能检出当前链路的会话状态,以此防范受到欺骗攻击,NIPS若有硬件结构,就能很好地实现了千兆级网络流量的深层次数据包检测和阻断功能。如此硬件构成共有三种:一种是网络处理器,此外是FPGA-编程芯片和ASIC-芯片。

2) IPS的工作原理

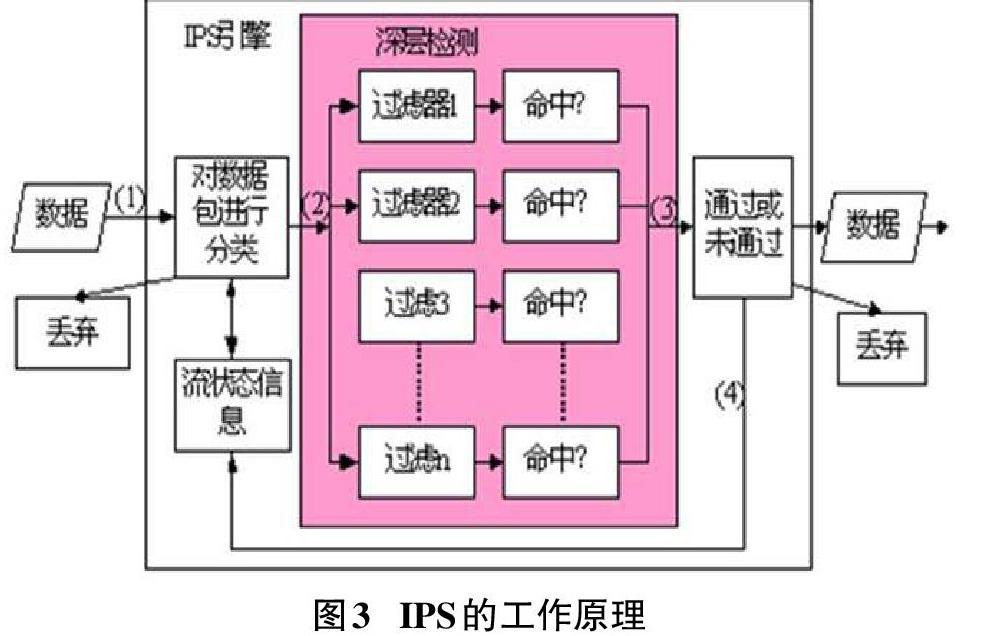

IPS具备插入到网络流量中从而实现实时的深层次防护功能,即通过一个网络端口接收来自外部系统的流量,经过检查确认其中不包含异常活动或可疑内容后,再通过另外一个端口把它发送到内部系统中,有问题的数据包在IPS设备将被清除。

IPS能够对数据包做进一步的逐一字节查数,其本工作原理如图3所示。

根据数据包的源目的地址、源端口以及应用层的一些相关信息,发送到接收端的数据包都会被分类,其协议类型和流量统计的信息会被送到数据流处理模块那里去分析、审计,依据数据包的分类,相关的过滤器将被调用,以此检测数据包的流状态信息,有关的过滤器都进行并行处理,如果任何数据包符合匹配要求,这样的数据包将被标识为选中,标识为选中的数据包就将被丢弃,其流状态信息 [stream]将会更新,与次相关联的数据流信息将被删除。

5 总结

多层次防护策略有可能出现只需一个层次或程序出问题就导致防范体系形同虚设,层次多,维持成本高。如此防护的多层次产品比此之间的相互配合没有一个统一标准,在购买产品的时候,还须要想到产品之间的交互问题,这样就限制了用户选择产品的范围,IPS单个通信控制点通常位于NIPS下面的系统,NIPS探测器[sensor]部署容易,此技术能够保护成百甚至上千系统。当然IPS也不尽完善,拥塞问题,这就使网络的运行效率低,特征库大时就影响硬件配置的网络安全检测速度,再有IPS存在报错率问题,显然IPS有不尽完善的问题存在,但我们不能因噎废食,而是在不断地提高其运行速度,降低误报率以及提高其防御性能,很明显选用IPS是明智之举。

参考文献:

[1] 杨义先.钮心忻.网络安全理论与技术[M].北京:人民邮电出版社,2003.

[2] 胡建伟.网络对抗原理[M].西安:电子科技大学出版社,2010.

[3] 吴鹏.MATLAB高效编程技巧与应用[M].北京航空航天大学出版社,2010.

[4] 刘化君.网络安全技术[M].北京:机械工业出版社,2010.

【通联编辑:代影】