基于网络安全的路由器安全探析

向志敏

(中国联合网络通信有限公司恩施州分公司,湖北 恩施 445002)

0 引 言

互联网时代给人们的日常生活带来极大的方便。与此同时,网络安全的问题也愈来愈受到人们的关注。路由器作为使用率较高的设备,更容易遭受攻击,导致用户信息泄露。因此,国内外诸多学者对于控制路由器的安全漏洞有着很高的关注度。为了应对这一情况,文献[1-3]提出采取加密的方式,应对路由器的网络漏洞,主要通过密码与WPA2等方式进行控制,其优点在于操作简单,但安全系数较低;文献[4-5]提出在网络接口与路由器之间嵌入安全模块,通过安全模块过滤后的目标地址再传入,但该方式导致传输速度下降,影响人们的正常使用;文献[6]中提出建立一个实时的监控机制,随时监控节点间的传输速率大小,判断是否遭受拒绝服务攻击,但该模式容易遭受其他外在因素影响导致监测结果失真。分析上述研究方法存在的问题,本文提出一种在路由器中嵌入安全模块的方法,实验仿真证明,该方法能够有效阻止检测、拒绝服务攻击,为提高路由器的安全情况提供新的研究思路与方法。

1 无线传感器网络安全路由研究相关工作

在无限传感器中,网络安全攻击的特点为通过超额消耗传感器节点的能量,导致传感器网络不能高效率的完成数据集成工作。安全路由问题引起了诸多学者的关注,并成为一项影响网络安全的重大弊端。与此同时,虚假路由信息、女巫攻击、选择性转发、污水池(sinkhole)攻击等众多安全隐患也在威胁着无线传感器网络。如表1所示,分析无线网络安全路由器存在的攻击特点,可以推断得出现阶段的网络攻击对于无线传感器性能的影响。根据不同的路由协议,其存在的安全威胁也不尽相同,具体分类如表1所示。

表1 路由协议的安全威胁

目前,路由器的安全方面可以利用路由器的安全协议,如INSENS, TRANS, SPINS等,经采取链路层谨慎地加密处理。抵抗外部环境存在的伪造的身份信息可以通过多路径路由、身份认证、双向连接认证和认证广播等环节来完成。而其中不足之处就在于对于Wormholes攻击的防御方法还没有特别的完善有效。

2 网络安全路由优化设计

2.1 节点的自组织

通过对网络区域进行研究,以Sink的节点作为中心,以相同范围确定区域,计算总数量为500个节点。并且,节点是随机分布的,通过节点的汇聚以及节点的能力反馈进行判断各个节点的位置信息,按照节点的距离进行排序,算出的位置与Sink节点相距nR的节点,计算方式如下:

(1)

算出nR附近中的节点范围,把这一节点划为第n级,在划分过程中,根据与首个节点的距离不同将节点划分级别,如:距离为R的节点为1级节点;距离为2R划分为第2节点;以此类推,得出n个节点级别,并通过甄别出候选低于节点后,将不同等级的ID存入节点。而后,通过在一定周期内采取LEACH算法计算出簇首节点。例如:在第一级中需要2个节点,则第2级需要4个节点…类推需要2n节点的数量。

簇首节点是在接受节点的信息后,通过发送第一级节点与n级节点相传递,通过与上级簇交叉节点数据的传递过程如图1所示,不同级的节点簇首与簇尾相连,来连接任意选择节点进行数据传递。

在数据传输的过程中,采取相关措施进行保密处理,具体关系如图1所示。

图1 为各簇之间的密钥关系

2.2 网络安全路由优化设计

研究无线传感器节点的首要研究理论为节点可信性,在这里节点可信性的内容包括:节点可用性、节点可靠度、安全性、可测试性。这一设计过程需采取节点的延迟、丢包率、吞吐量等过程进行测算节点的可信性。这些指标之间的权值也需要定义。通过借鉴IETF中的IPPM定义出发,得出Internet网络性能度量指标,而后精简该定义下的算法,得出无线传感器的可信性为:时延、丢包率和剩余能量。定义:无线传感器网络节点A和相邻节点B的可信度为:

(2)

式中,D代表延时;L代表丢包率;E代表节点B的剩余能量;(∂,β,λ)的选择使得延时、丢包、剩余能量三项值分别在0~1之间。

上述网络安全路由优化设计方法,可以有效地完成网络安全路由优化分析,且综合性能较高,有一定的实用价值。

3 实验仿真证明

为了更好地进行基于网络安全的路由分析,需要进行一次实验。在JiST/SWANS平台下,进行对于该路由分析的仿真算法实验,为了降低实验过程的复杂程度,通过节点可信度进行实验控制。实验的网络环境为52个节点在2 000 m × 1 200 m构成,实验采用的MAC层协议是以IEEE 802.11 DCF模式完成实验任务。实验开始时,网络节点分散分布在模拟环境中,并假设节点静止。实验中,节点Hello包分期发送,每个发送周期为2 s,在20周期后,节点开始发送路由探测包。实验仿真网络持续时间为1 000 s。在这个过程中,网络中存在30%的cbr源,每15 s发送100字节数据。数据结果是在实验环境相同条件下5次实验的平均值,而后根据对应的实验结果进行模型评价。

3.1 评价指标的设计

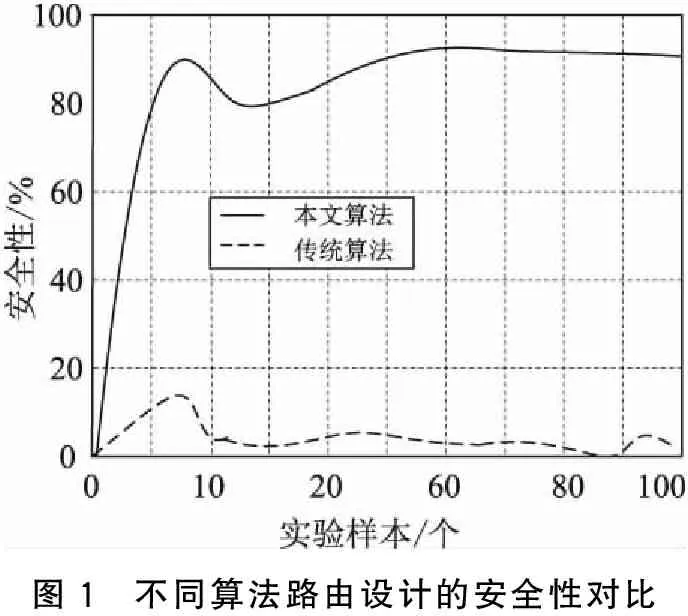

为了更好地验证本文提出的算法,检验基于网络安全的路由设计的有效性,不仅需要进行一次实验,还要将路由安全性作为主观评价指标,来定义本文算法进行网络安全的路由设计的性能,将传统算法作为对比算法进行对比。

3.2 实验结果

利用本文算法和传统算法进行于网络安全的路由设计实验,对比不同算法进行基于网络安全的路由的安全性,结果见图2。

图1 不同算法路由设计的安全性对比

图2的仿真实验可以说明,利用本文算法进行基于网络安全路由设计的安全性要远远高于传统算法进行网络安全路由设计,其原因主要是在本文算法设计过程中,将节点分级处理,信息从第一级到第N级经过传输、剔除,得出更为精确有效的数据输入,分配信息素作为一个可信的安全特征,完成了更为安全的网络路由器构建。由此满足了网络安全路由设计精度的需求。