Addslashes函数安全性分析

2018-12-22 10:55石春宏

电脑知识与技术 2018年33期

关键词:安全性

石春宏

摘要:本文主要分析在 PHP中使用addslashes函数在实际防注入过程中的作用,以及对其进行安全性测试。结果表明:在使用addslashes函数加固后,将输入参数中加入的引号转换为了普通字符,之前的常规注入方法失效,网站的安全性得到整体提高。

关键词:Addslashes;安全性;防注入過程

中图分类号:TP311 文献标识码:A 文章编号:1009-3044(2018)33-0046-01

1语法简介

1.1 addslashes() 函数简介

addslashes() 函数功能是在预定义字符之前添加反斜杠的字符串,作为返回值。其预定义字符如下:

1)NULL

2)反斜杠(\)

3)单引号(')

4)双引号(")

2 addslashes()函数测试

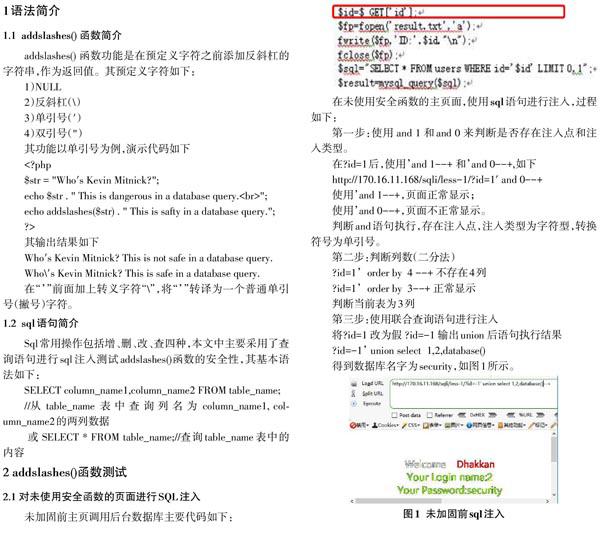

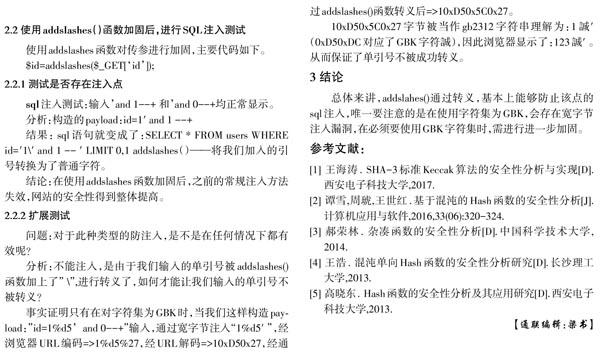

2.1 对未使用安全函数的页面进行SQL注入

3 结论

总体来讲,addslahes()通过转义,基本上能够防止该点的sql注入,唯一要注意的是在使用字符集为GBK,会存在宽字节注入漏洞,在必须要使用GBK字符集时,需进行进一步加固。

参考文献:

[1] 王海涛. SHA-3标准Keccak算法的安全性分析与实现[D].西安电子科技大学,2017.

[2] 谭雪,周琥,王世红.基于混沌的Hash函数的安全性分析[J].计算机应用与软件,2016,33(06):320-324.

[3] 郝荣林. 杂凑函数的安全性分析[D].中国科学技术大学,2014.

[4] 王浩. 混沌单向Hash函数的安全性分析研究[D].长沙理工大学,2013.

[5] 高晓东. Hash函数的安全性分析及其应用研究[D].西安电子科技大学,2013.

【通联编辑:梁书】

猜你喜欢

汽车工程师(2021年12期)2022-01-18

装备制造技术(2020年4期)2020-12-25

科技传播(2019年22期)2020-01-14

活力(2019年17期)2019-11-26

基层中医药(2018年6期)2018-08-29

电子制作(2018年10期)2018-08-04

上海农业学报(2017年3期)2017-04-10

信息安全与通信保密(2016年3期)2016-08-23

电子设计工程(2015年12期)2015-02-27