一种RB-HARQ辅助下基于非规则LDPC码的安全传输方案

王 雷,丁晓晖

(1. 陆军工程大学 通信工程学院,江苏 南京 210001; 2. 空军信息通信第二旅导航通信技术保障队,江苏 南京 210003)

0 引言

由于无线信号传播的广播特性和信道的开放特性,随着终端计算能力的不断增强,传统的依赖于密钥加密方式的通信安全保密方法具有很大的局限性。物理层安全的特点就是充分利用了信道的唯一性和互易性,可以从根本上区分合法用户和窃听用户,构建满足合法用户需求的“独享链路”,来实现安全传输。

WYNER A D提出了Wire-tap模型[1],LEUNG-YAN-CHEONG S等人[2]进一步将一般窃听信道模型推广到高斯窃听信道。由于接收用户所经历的信道之间的差异,可以在不需要任何共享密钥的情况下实现安全性。当合法信道条件好于窃听信道条件时,可以使得窃听者无法从接收到的信号中恢复出任何私密信息。

安全传输技术还需要借助安全编码[3-4]以保证传输的可靠性和安全性。进一步的研究[5]表明,通过HARQ机制和加扰矩阵结合可以增强信道差异。使用HARQ的方案[6-7]在Eve的信道条件优于Bob的情况下也能具有很好的安全传输性能。文献[6]利用增量冗余(INR)安全HARQ方案,在块衰落窃听信道上进行速率适配。而文献[7]涉及使用分块HARQ的LDPC信道编码,确保以最小速率进行可靠和安全的传输,结果表明即使窃听者受益于比合法接收者更好的信道条件,也可以进行安全可靠的通信。在文献[8]中,与规则LDPC码协作的基于可靠度的HARQ(RB-HARQ)协议,在很大程度上增加了传输的可靠性和安全性。

基于上述研究,本文提出了一种基于可靠度的HARQ(RB-HARQ)协议和不规则LDPC码的安全传输方案。所提出的方案还考虑了加扰矩阵,其可以将比特错误“传染”到信息序列中的一般比特。这意味着该方案可以有效地降低Bob的误比特率(Bit Error Rate,BER),并确保Eve的BER处于高水平。利用非规则LDPC码与RB-HARQ和加扰技术相结合可以实现可靠传输的目标,而不会损害安全性。

1 基于RB-HARQ的物理层安全

在RB-HARQ中,Bob通过后验概率对数似然比(A Posteriori Probability Log-Likelihood Ratios,APPLLR)的平均值来评估码字比特的可靠度,并按可靠度的大小对比特进行排序。然后发送端(Alice)重新发送Bob反馈信息中要求的不可靠比特,并将接收码字比特的LLR与多次重传比特的LLR结合进行译码。由于可靠性与误码率(BER)呈负相关[8],因此通过重传消息的附加LLR信息可以显着提高Bob的BER性能。而且根据Bob的要求进行重传,可以使Eve受益的消息泄漏减少到最小。

1.1 系统模型

图1 具有反馈信道的高斯窃听信道模型

当合法用户Bob译码后得到正确信息或者达到最大重传次数时,Alice开始发送下一条消息。否则,Bob将把译码器输出的log-APP值作为可靠性信息进行排序。Bob通过它和Alice之间的反馈信道请求重传N比特,并发送最不可靠的N比特位置。由于信道的差异性,Bob请求重传的比特并不是Eve所需的比特。在本文的研究中,假设从Bob到Alice的反馈信道是理想信道,且Eve具有与Bob相同的译码解扰能力。

为了进一步减少可能使Eve受益的消息泄漏,文献[5]中利用了信息加扰技术,这可以通过“污染”正确接收的比特来放大这些错误比特的影响。事实上,加扰矩阵可以在整个信息序列上传播单个比特错误,甚至是扩散到其他序列上。通过完美的加扰,一个错误比特位置可能导致单个信息序列中的一半位置出错。这被称为帧内错误污染(Intra-frame Error Contamination,IntraEC)[7]。在系统中,加扰和解扰可以通过在GF(2)中乘以非奇异k×k二进制矩阵S及其逆矩阵S-1来实现,可表示如下:

加扰过程:

u′=u·S

(1)

解扰过程:

(2)

在所提出的系统模型中,使用不规则的LDPC码而不是规则的LDPC码。不规则LDPC码的变量节点具有不均等错误保护特性,这意味着可以更有效地校正具有高节点度的变量节点,更有助于译码收敛到正确的信息。而且错误位置很大可能是具有低节点度的消息位,在这种情况下,Bob和Eve的错误位置可能处于同一位置,但是当具有低节点度的消息节点的数量较多并且应用加扰技术时,Eve的BER将保持在高水平,这导致很少的信息泄漏。因此不规则LDPC码的实现可以带来更好的安全性能。

1.2 性能标准

在本系统中引入了信息比特的BER作为安全评估方式[5]。在参考文献[5]中,安全间隙在对窃听通道的安全性评估中被提出,被定义为:

SG[dB]=SNRB,min[dB]-SNRE,max[dB]

(3)

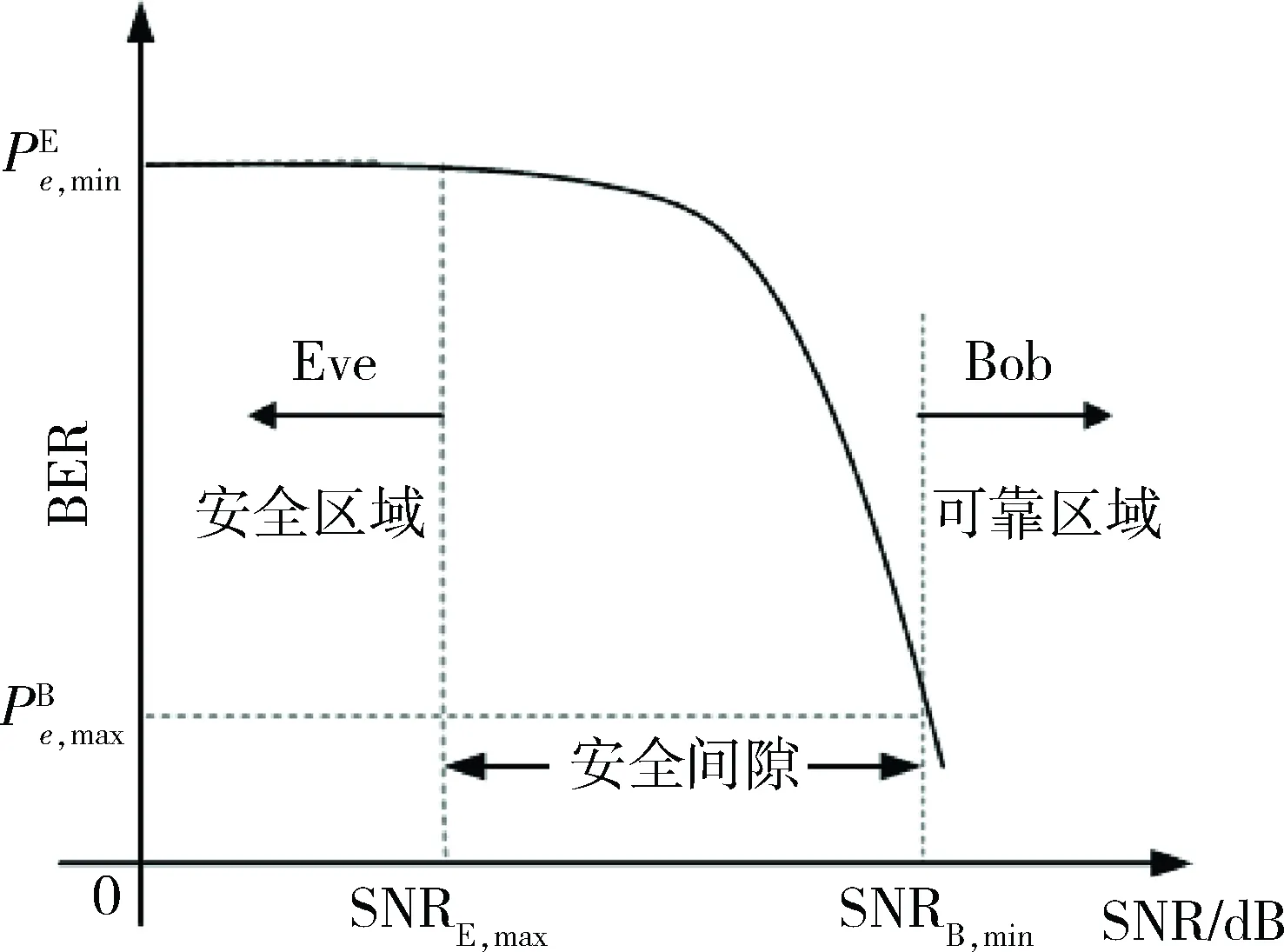

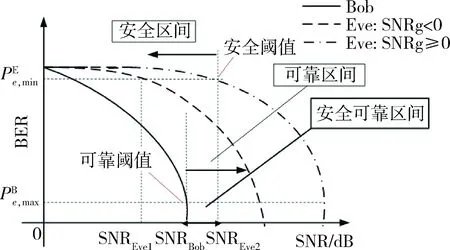

假设Eve具有与Bob相同的获取信息的能力,因此Bob的BER / FER性能曲线与Eve的性能曲线一致。实际上安全间隙SG表示确保安全可靠传输的两个信道间最小信道差异,如图2所示。

图2 安全间隙示意图

但当在系统中实现了信息重传时,Bob可以利用请求重传的优势使迭代译码算法迅速收敛到正确的码字。它导致Bob和Eve的BER / FER性能曲线产生不同变化。因为Bob从重传中获得的增益大得多,所以安全间隙SG往往比无重传的情况更小。

图3 安全可靠区间示意图

此时Bob和Eve的信道之间的信噪比差异SNRg表示为:

SNRg[dB]=SNRB[dB]-SNRE[dB]

(4)

从图3可以直观地得出,当SNRg≥0时,安全区间和可靠区间组成了安全可靠区间,在该信噪比范围内可以实现安全可靠传输;当SNRg<0时,安全区间和可靠区间之间没有交集,不存在安全可靠区间,无法实现安全可靠传输。

2 性能分析

本节实现了RB-HARQ辅助下不规则LDPC码的系统性能分析。

(5)

因此,第m次重传后的所有变量节点的MDF可以表示如下:

(6)

然后,在解扰过程之前,可以通过以下等式得到第m次重传后的BER和FER性能:

(7)

(8)

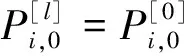

在参考文献[5]中,假设在单帧上执行完美的加扰条件,解扰后的比特错误概率等于解扰前的帧错误概率的一半,表示为:

(9)

3 仿真结果

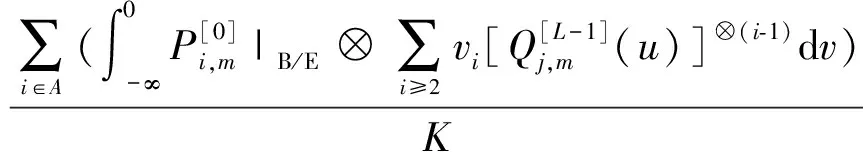

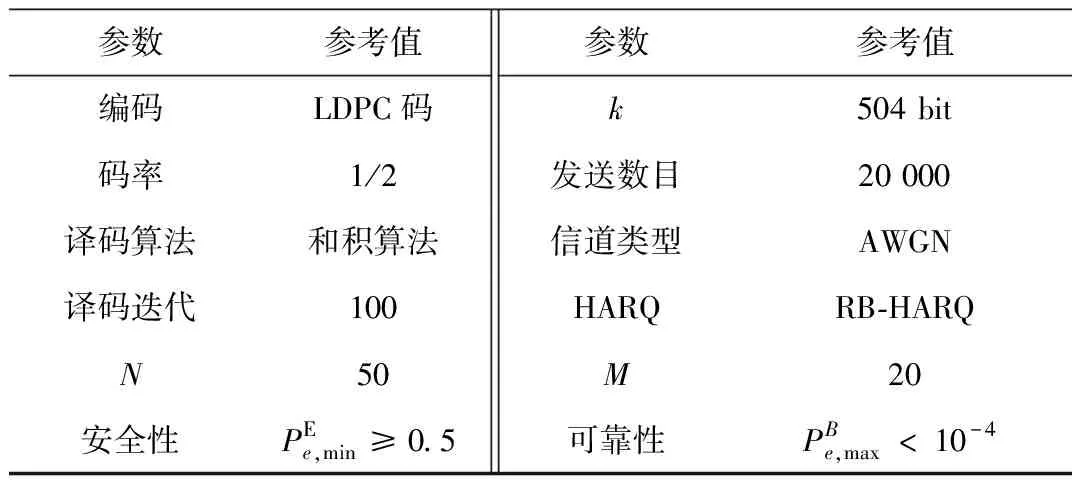

在本节中给出了仿真结果,用于比较所提出的使用非规则LDPC码与规则LDPC码两种方案的性能[8],相关参数如表1所示。

表1 误码率对比仿真各参数

对于规则LDPC码,固定变量节点度dv=3 并且校验节点度dc=6。对于不规则LDPC码,度分布表示如下:

λ(x) = 0.478 17x+ 0.279 76x2+ 0.035 71x3+

0.097 22x4+0.007 94x6+0.001 98x13+0.099 21x14

ρ(x) = 0.087 30x6+ 0.833 33x7+0.079 37x8

(10)

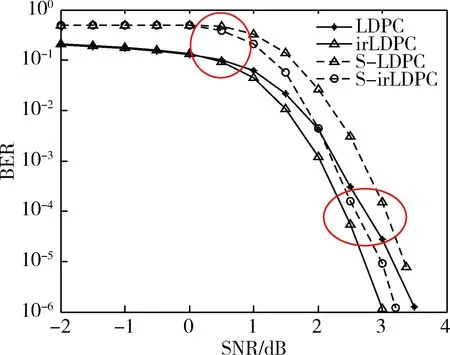

为了进一步评估完美加扰对于安全间隙的影响,考虑采用规则和不规则LDPC码两种方案进行分析,并利用完美加解扰后的BER来评估性能。因此,为了公平比较,在仿真中考虑应用相同的加扰矩阵。在图4中,LDPC和irLDPC曲线表示规则和不规则的未加扰LDPC码的性能曲线,而S-LDPC和S-irLDPC曲线表示应用了扰码的相应编码方式的性能曲线。

图4 未加扰和加扰后的(504,252)LDPC码的BER性能曲线

图4显示了规则/非规则LDPC码在无加扰和完美加扰传输两种情况下的BER性能曲线。可以看出,采用完美加扰的方案可以有效地将BER维持在0.5。此外,加扰有助于改善BER性能曲线的斜率,从而减小安全间隙,可以确保低信噪比下Eve更高的错误概率。显然,在没有重传的情况下,不规则LDPC码的性能略好于规则LDPC码的性能。因为具有低节点度的变量节点可以在高SNR下更有效地译码,而高节点度的变量节点可以在低SNR下有效译码。当在有加扰的情况下,不规则LDPC码方案的安全间隙比规则LDPC方案小0.5 dB。

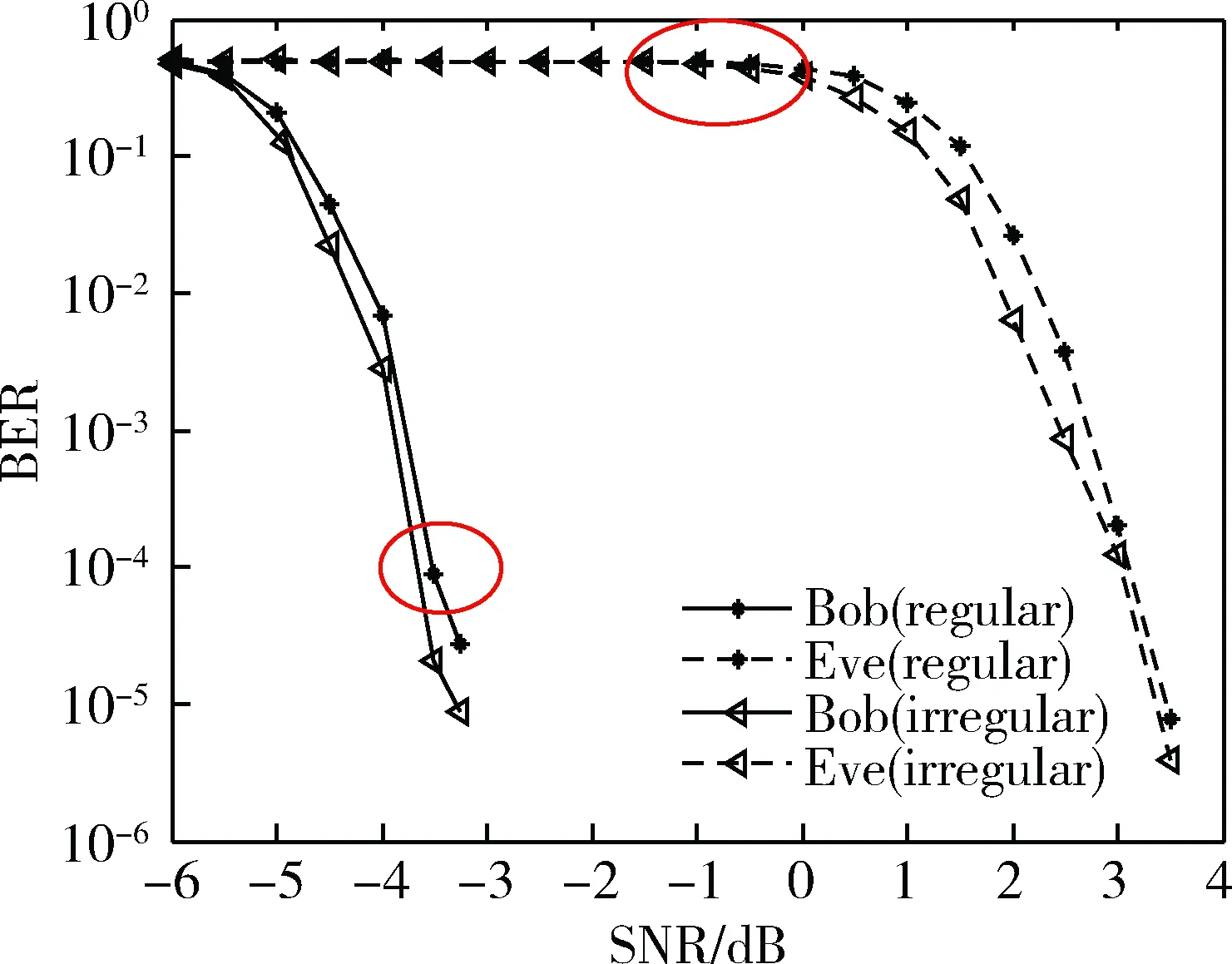

图5显示了使用规则和不规则LDPC码的RB-HARQ方案的BER性能曲线。在该图中,Bob(regular/irregular)和Eve(regular/irregular)曲线分别表示利用规则/不规则LDPC码字的系统中Bob和Eve的性能曲线。假设Bob和Eve具有相同的信道条件,其中SNRg=0 并且SNR区域在[-6 4] dB范围内。

图5 利用RB-HARQ和不同的LDPC码方案在最大重传次数M=20时,Bob和Eve的BER性能曲线

下面对合法信道条件劣于窃听信道条件时的系统安全性进行分析。

当SNRg<0时,Eve具有比Bob更好的信道条件,并且在使用传统HARQ时很难实现安全通信[5]。当使用具有加扰矩阵的RB-HARQ方案时,可以将消息泄漏减少到最小以实现安全传输。

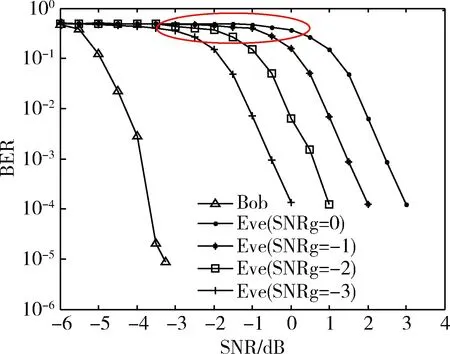

在图6中,Bob曲线表示接收器的性能曲线;Eve(SNRg= 0)曲线表示窃听者的BER性能曲线,其中SNRg= 0。其他曲线按照相同的方式表示。图6给出了采用SNRg= 0,-1,-2,-3 dB的不规则LDPC码的RB-HARQ方案的BER曲线。

图6 对于SNRg= 0,-1,-2,-3 dB,RB-HARQ(M=20)的BER性能

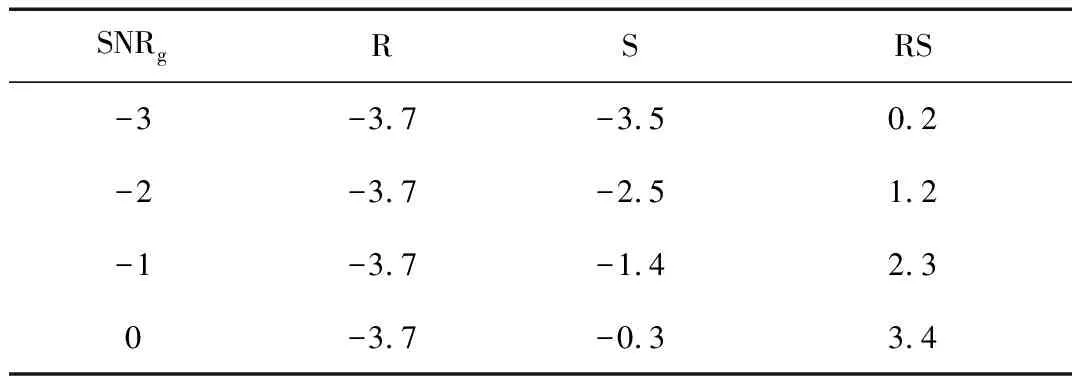

相应地,SNRg=0,-1,-2,-3 dB的安全可靠区间如表2所示。

如表2所示,安全性和可靠性区域的范围随着SNRg降低而减小。但RB-HARQ方案的安全可靠区域足够大,并且可以在SNRg=-2 dB 时轻松实现安全传输。

表2 不同SNRg对应的安全可靠区间 (dB)

4 结论

在本文中,将规则和不规则LDPC编码与RB-HARQ系统相结合应用到AWGN信道的安全传输中,并进行性能分析比较。结果证明,相比于规则LDPC的方案,通过将RB-HARQ和非规则LDPC码结合的方案可以显著提高传输可靠性,非规则LDPC码的不均等错误保护特性结合加扰矩阵则可以有效减少信息泄漏。利用不规则的LDPC码可以使系统获得更大的安全可靠区间,即使在SNRg=-2 dB时仍然能够实现安全传输。