量子通信技术及发展

赵海龙

中国酒泉卫星发射中心,甘肃 酒泉 732750

孙子曰:“知彼知已,百战不殆。”现代战争是信息化支配下的高科技战争,谁掌握了战场信息,谁就掌握了战争主动权。密码通信作为军事通信中的组成部分,在现代战争中扮演着重要角色。

在第二次世界大战期间,德军启用了一种新型的密码机——恩尼格码机,它可以产生8万亿个不重复的密码字母,被德军称为牢不可破的密码机。为了破解德军的密码系统,英国组织了一批数学家、工程师和一万多名志愿者从事破译工作。这些人中,包括了后来在计算机界享有盛名的艾伦•麦席森•图灵(Alan Mathison Turing)。在破译德军密码的过程中,图灵根据他天才的设想,先后研制出两代译码机,第一代大部分由继电器组成,第二代则全部由电子管组成,包括1 500多个电子管。第一代译码机在保卫伦敦的空战中使英国空军占得先机,令德国轰炸机损失惨重。第二代译码机被称为“巨人”,先后破译了48 000多份机密文件,平均每小时破译超过11份机密情报。在德军发动的“海狼”行动中,英军一举击沉德军600多艘舰艇。在诺曼底登陆等一系列战役中,“巨人”破译的情报为战争提供了重要支持,甚至有人认为,“巨人”的参战改变了战争进程。可以说,图灵研制的“巨人”译码机就是现代意义上的计算机。然而由于保密等原因,直到20世纪70年代,英国政府解密了相关档案后,图灵的工作才为世人所知。导致世界首台计算机这一殊荣被美国宾夕法尼亚大学1946年研制的“ENIAC”获得,“ENIAC”其实比图灵的“巨人”机晚了两年。为了纪念图灵对计算机技术发展所做的贡献,美国计算机协会于1966年设立了“图灵奖”,每年颁发一次,每次一般只授予一名科学家,目前的奖金是100万美元,被称为“计算机界的诺贝尔奖”。中国学者姚期智曾获得2000年的 “图灵奖”。

同样是在第二次世界大战期间,由于美军识破了日本海军的作战计划,导致日军在中途岛海战中惨败。为了鼓舞士气,山本五十六决定到前线去慰问部队。这一电报被国民党的机要人员池步洲截获并且破译出了到达、离埠时间和相关地点等重要信息。这份电报经由蒋介石转交罗斯福后,美军制订了详细的伏击计划,派出了由16架战斗机组成的一个飞行中队,在山本将要到达的一座岛屿上空等待。美机到达后不到一分钟,山本的飞机准时到达,在30 s内被打成了筛子,座机掉下去后挂在树上,直到第二天才被日军找到。这位因策划和发动珍珠港战役而一战成名的一代枭雄就此丧命。

1 经典加密技术

由上所述,我们看到密码通信在战争中的重要性。那么,加密技术是如何实现的呢?最基本的方法有两种:一种是换位加密法,一种是替换加密法。换位加密法就是依照某种特定的规则重新排列明文,即打乱明文字母原来的顺序。例如:明文为

“A BIRD CAN FLY”

此明文经过简单的换位后,得到密文为

“YLF NAC DRIB A”

替换加密法是用其他的字母或符号去代替明文中相应字母。先要按照一定的规则,创建一个密码表,在发送时,把每个字母用相应的字母或符号代替,即得到密文。历史上著名的凯撒密码就是把每个字母用它后面的第3个字母代替得到。例如:A用D代替,B用E代替,X用A代替等。

目前现代加密算法有两种:对称加密算法和非对称加密算法。对称加密算法是指加密和解密使用同一个密钥,它的特点是算法公开、计算量小、加密速度快。常见的对称加密算法有DES/3DES、RC2/RC4和Blowfish等。DES是出现最早的对称加密算法,加密位数为56位,广泛用于IC卡、银行卡、POS机等加密要求较低的场合。其加密方法是把明文分成两块,使用子密钥对其中一半进行循环操作,然后将结果与另一半进行异或运算。接着交换这两半,继续执行以上过程,共进行16轮操作,使用异或、置换、代换和移位4种运算。目前最先进的对称加密算法是美国2001年公布的先进加密标准AES,最高可加密256位,以目前计算机的速度,采用穷举法破解需要几十亿年。对称加密算法在安全性上的缺点是双方使用相同的密钥,假如有一位机要人员调离,则密码要重新更换一遍。正如一个办公室的人员调离,为了安全起见,办公室的锁和其他所有人的钥匙都要重新换一遍一样。

非对称加密算法则克服了对称加密算法在安全性上的不足,它使用两把不同但完全匹配的钥匙,称为公钥和私钥。公钥是公开的,任何人都知道,私钥则只有自己知道。A要给B发送信息时,A用B的公钥加密信息,因为A知道B的公钥。B收到这个信息后,用自己的私钥解密信息。其他收到报文的人都无法解密信息,因为只有B才有私钥。常见的非对称加密算法有RSA、Diffi-Hellman等,其中公钥和私钥的产生最常用的方法是大数的因式分解,即要把一个很大的数分解为两个因子的乘积,在数学上没有好的算法,只能采用穷举法。这种算法很耗费时间,对于一个很大的数来说,分解运算需要数十亿年,所以RSA是目前应用最广、最安全的非对称加密方法。非对称加密思想的提出是一个非凡的创举,因为它解决了网络应用中的安全性问题。今天我们之所以能在网络上安全地进行淘宝购物、买火车票、银行转帐、发送邮件等一系列操作,RSA等非对称加密算法功不可没。因此,非对称加密算法的最早提出者Diffi和Hellman获得了2016年的“图灵奖”。

非对称加密算法的缺点是加密速度慢,尤其是密钥位数多的情况下更是如此。在实际应用中,两种加密方法要配合使用,以达到既快速又安全的目的。例如:邮箱帐号和登陆密码可以采用非对称加密算法,而邮件内容则使用对称加密算法。

密钥的破解方法有两种:一种是穷尽搜索法,这种方法对于密码位数很多的情况,基本上无法破解;另一种是密码分析方法,包括惟密文破解、选定明文的破译、已知明文的破译和选择密文攻击等方法,每种方法实施起来都有局限性,这里不详述。

2 量子加密技术

加密和解密是一对矛和盾。无论加密技术多么先进,在原理上总存在着漏洞,给破译者留下一定的操作空间。那么有没有一种加密方法能够实现原理上的无漏洞,使得破译者无法解密呢?数学家们经过论证,提出只有“一次一密”的方法才能确保无法破译。然而正所谓知易行难,只有在量子通信技术发展起来以后,“一次一密”的方法才得以实现,量子通信也正是靠“一次一密”的绝技才得到了绝对安全可靠的通信保障。

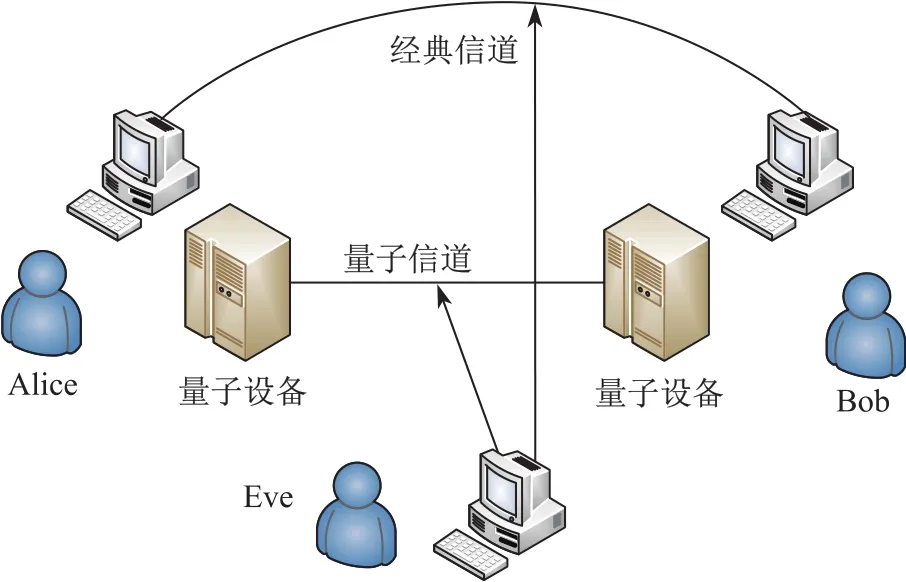

量子通信有两种方案。一种是直接通信方案,常见的如“乒乓协议”等,是采用量子通信手段直接传送信息。这种方案也叫量子隐形传态,是将甲地的某一粒子的未知量子态,瞬间转移给乙地的另一个粒子。但量子隐形传态目前处于实验室阶段,在实际的量子通信中尚未有成功实现的报道。另一种应用最广、发展势头正猛的是间接通信方案,也称为量子密钥分发方案。它有两个信道:一个是经典信道,使用普通的有线或无线方法发送密文;另一个是量子信道,专门用于产生密钥。每发送一次信息,通信双方都要重新生成新的密钥,即每次加密的密钥都不一样,实现了报文发送的“一次一密”,并且在密钥发送的过程中还可以检测有无侦听者,所以它可以在原理上实现绝对安全可靠的通信。目前所谓的量子通信一般采用的是通过量子信道分发密钥的方案,其示意图如图1所示。

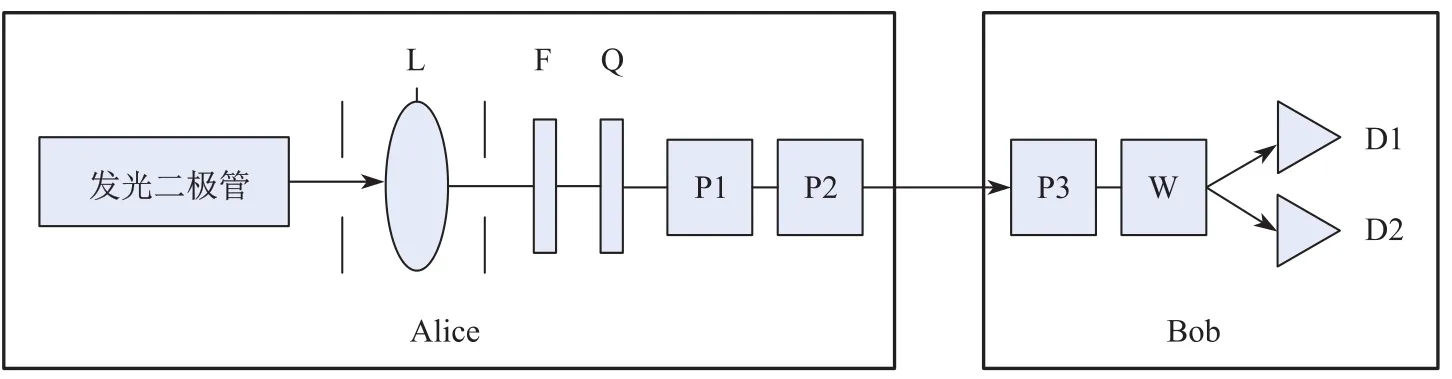

通过量子信道分发密钥的想法最早是Bennett和Brassard于1984年在IEEE的一次国际会议上提出的,故称为BB84协议,并于1992年由IBM公司首次实现。作为量子密钥的载体——单光子,在自由空间传输了32 cm,传输速率为10 bit/s。量子通信包括两方面的工作:一是硬件设备,用于产生、传送和检测单光子序列;二是通信协议,目前最常用的是BB84协议及其改进型。图2是Bennett的第一个量子密钥分发实验示意图。

图1 量子通信过程示意图

图2 量子密钥分发实验示意图

图2中发光二极管产生的激光脉冲经过聚焦透镜L后,垂直入射到滤光片F上,脉冲中的绝大部分光子被反射或吸收,理想情况是只有一个光子通过滤光片。但实际难以做到,一般经过滤光片后,要达到0.1个光子/脉冲的水平,即每产生10个脉冲,只有一个光子通过。然而即使是这样,由于量子起伏,在偶然情况下,也会出现一次有两个或多个光子通过滤光片的情形,这就给窃听者留下光子数分离攻击的漏洞。为了补救这一漏洞,在BB84协议的基础上,人们又提出了基于诱骗态的量子密钥分发方案。

单光子经过偏振片Q后,变为水平/垂直偏振或+45º/-45º偏振(取决于每次随机选择的偏振片Q的偏振方向),即发送的光子每次等概率地处于水平偏振、垂直偏振、+45º偏振和-45º偏振4种状态之一。P1、P2、P3是光电调制器,用于对单光子序列进行编码计数。在接收端,Bob使用检偏棱镜W对光子进行检测,以确定光子的偏振状态。Bob每次随机地选用水平/垂直偏振基或斜偏振基进行检测,每次可以检测到相互正交的两个偏振状态,如图2中的D1和D2所示。

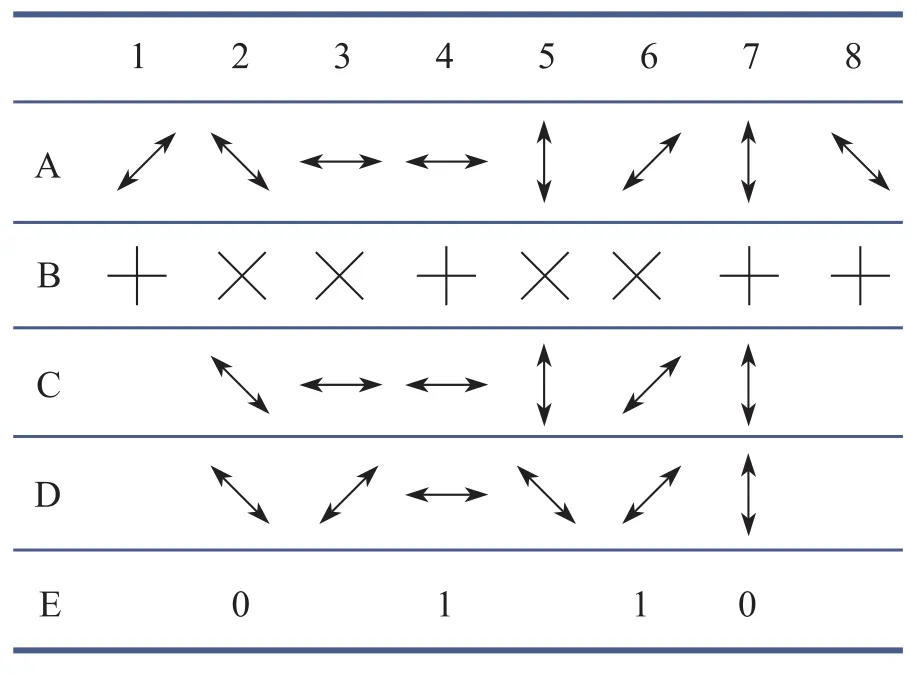

下面我们对照表1说明BB84协议的具体内容。为了简化,表中列出了8次单光子发送和接收情况。

表1 BB84通信协议

在第1次发送时,A选用的偏振片(图2中的Q)为+45º偏振。在接收端,B采用水平/垂直偏振方案进行检测。然而可惜的是由于线路损耗,这个光子没有到达B。接着进行第2次发送/接收。这次A检测的结果为-45º偏振,B采用斜偏振检测方案,这次光子成功地到达B,B检测的结果当然是-45º偏振。第3次A发送的光子是水平偏振,B采用斜偏振检测方案。这次的情况比较有意思,因为发送方和接收方的检测方案不一致。那么根据量子态的叠加原理,或者直接应用光学中的马吕斯定律,检测后的光子有一半概率处于+45º偏振,有一半概率处于-45º偏振,这是因为一个线偏振可以认为由两个相互正交的线偏振合成。当测量时,光子偏振坍缩到这两个正交方向的概率相同。这次检测的结果是光子处于+45º偏振。第4次发送的光子仍是水平线偏振,B采用水平/垂直偏振方案进行检测,得到的结果当然是水平线偏振。后4次的检测情况类似。本次通信过程完毕。

然后B采用经典的方法(如打电话或发送邮件)告知A他每次采用的检测基(即每次采用的是水平/垂直偏振方案还是斜偏振方案)。A告诉他哪几次选对了。在表1的情况,即第2、4、6、7次双方发送和接收的检测基一致。双方舍弃掉检测基不一致的事例(第3和第5次),然后按照事先的约定,光子处于水平偏振或+45º偏振态为“1”,处于垂直或-45º偏振态为“0”,这样,本次通信得到的原始密钥为“0110”。

得到原始密钥后,通信双方还要进行纠错控制和保密放大,并截取原始密钥的一部分作为最终的通信密钥。这些都属于经典通信的内容,量子通信的核心内容主要体现在图2的通信设备和表1的通信协议上。可以看到,密钥在产生前,连发送者都不知道是什么。

假设在双方通信的过程中,有窃听者(图1中的Eve)存在。他要获取密钥,只能是在量子信道(一般为光纤或大气)中插入和接收端B类似的检测装置,每次先于B检测,然后再把光子转发给B。这时,量子力学中的一个原理——量子态非克隆原理开始起作用了。这个原理是说,一个微观粒子的量子态是不能复制的。要想复制,就必须对量子态进行检测,而一旦进行检测,就破坏了量子原来的状态,得到的就不是原来的量子态。这是因为微观粒子的状态(如能级、相位、自旋、偏振等)很容易受外界环境的影响,外界环境的微小改变,就会使粒子的量子态发生改变。应用到量子通信场合,假如Eve不知道光子的偏振状态,那么他每次只有一半的概率猜对光子发送时的偏振状态。在接收端,B每次选对检测基的概率也只有一半。这样,在有窃听者存在的情况下,密钥的误码率将上升。这样通过检测误码率,通信双方就知道有无窃听者存在。

除了BB84协议外,常用的量子通信协议还有E91、B92等。E91采用一对关联光子(称为纠缠光子对,两个光子的状态完全相同,如同一对孪生子一样),分别用于发送方检测和接收方检测。这样假如不考虑线路损耗的话,E91的通信效率是100 %,而BB84只有50 %。这是因为单光子入射到偏振片Q时,有一半的概率能通过,有一半的概率被反射。采用E91协议时,不管入射到偏振片Q的光子是通过还是反射,另一个发送给B的孪生光子总能到达接收端。B92协议是BB84协议的简化版,每次只使用水平/垂直偏振或+45º/-45º偏振中的一个偏振状态,如每次只使用水平偏振和+45º偏振,这样发送的光子偏振状态只有两种,而在接收端的检测方案不变。B92协议简化了发送方的检测装置,但通信效率也相应降低,只有25%。这是因为B要唯一地确定A的发送状态,要抛弃掉检测基一致的事例。只有检测基不一致中的一半事例才能作为原始密钥。

量子通信之所以安全可靠,一是它采用了“一次一密”技术,使破译者无从下手,二是它独特的防侦听技术,一旦有窃听者存在,就会被发现。这里的关键是应用了量子态非克隆原理,所以单光子的制备对于量子通信过程非常重要。假如一次有两个光子,窃听者就可以采用简单的分束器,把两个光子分开,检测一个并把另一个原封不动地转发给B,从而不被发现。

另外,量子通信技术的局限性主要表现在以下方面:

(1)量子通信采用点对点的方式,限制了其灵活性和机动性。若采用星地通信,则只有当卫星经过接收者头顶上方时才能进行。这也决定了量子通信不适合用于情况瞬息万变的战场通信,只适合用于线路固定的军事指挥通信。

(2)量子通信采用的单光子传输方式,对使用环境有较高要求。如果是在自由空间传输,只能在晴朗无雾的夜晚进行通信,以避免背景光源和尘埃对单光子的影响。

(3)单光子传输方式决定了很难实现远距离高速的量子密钥分发。目前的单光子通信距离在光纤中虽然达到了100 km甚至更远距离,但光子的损耗很大,导致成码率很低。如果要提高成码率,必须降低光子在光纤中一次性传输的距离。

3 量子通信技术发展现状

量子通信技术自从1992年第一个量子密钥分发实验成功以来,在国内外都得到了迅猛发展。为了解国外的发展历程,下面列出国外的几个量子通信实验:

(1)1993年,英国国防部研究局实现了在光纤中利用BB84协议进行了10 km距离上的量子密钥分发。

(2)2000年,美国阿拉莫斯国家实验室实现了1.6 km自由空间的量子密钥分发。

(3)2002年,瑞士日内瓦大学的Gisin小组在67 km的光纤上演示了量子密钥分发。

(4)2004年,日本NEC公司在光纤上量子密钥分发距离达到了150 km。

(5)2006年,德国、奥地利、意大利、英国的4所大学在两个海岛之间进行了夜晚144 km的自由空间量子密钥分发实验。

(6)2008年,欧盟在维也纳开通了有8个用户的量子网络。

(7)2008年,意大利和奥地利的科学家首次识别出从1 500 km高的卫星上反射回地球的单批光子,从而为星地量子通信打下了基础。

(8)欧盟计划于2017年发射量子通信卫星,实现星地量子通信。

在国内,量子通信以中国科技大学的潘建伟和郭光灿两个研究小组为主,他们的研究成果经常发表于《Nature》等重要国际刊物。可以说,中国的量子通信水平已居世界前列。以下是中国学者在量子通信领域的主要发展历程:

(1)1995年,中国科学院物理所首次用BB84协议完成了演示实验。

(2)2003年,中国科技大学在校园内铺设了3.2 km的量子通信系统。

(3)2005年,郭光灿小组在北京和天津之间完成了125 km的光纤量子通信实验。

(4)2012年,潘建伟团队建设成功“合肥城域量子通信实验示范网”。该网络有46个节点,连接40组“量子电话”用户和16组“量子视频”用户。

(5)2012年,中国学者在青海湖完成了百公里量级纠缠光子对的量子密钥分发实验。

(6)2013年,中国科学院联合相关部门启动了上千公里的光纤量子通信骨干网工程“京沪干线”项目。这一项目于2017年9月29日正式开通。

(7)2016年,中国酒泉卫星发射中心发射了全球首颗量子通信实验卫星,目标是实现北京和乌鲁木齐之间的量子保密通信,并且在德令哈和丽江之间实现了距离1 200 km的大尺度量子非定域性检验,还在卫星和阿里之间实现了星地量子隐形传态。该卫星质量约640 kg,运行在高度为500 km的轨道上。卫星上有4个载荷:量子密钥通信机、量子纠缠发射机、量子纠缠源、量子试验与控制处理机,可与地面上相距千公里量级的两处光学站同时建立量子光路链接。

采用星地量子通信,可以大大扩展通信距离,但实验的难度也很高。本次实验的难点有两个:一是单光子发送和接收的对准技术。单光子接收机的镜头直径是很小的,要与几百公里远的卫星进行对准,难度之大可想而知。二是单光子的自动跟踪捕获技术。在通信过程中,卫星和地面都在运动,要在运动中始终保持对准,对实验设备和技术提出了很大挑战。只要克服了这两个困难,其他的都不是问题,因为量子通信技术在地面上的实现已经非常成熟了。

4 量子通信技术发展展望

量子通信技术发展成熟后,将广泛地应用于军事保密通信及政府机关、军工企业、金融、科研院所和其他需要高保密通信的场合。量子通信未来有以下几个发展方向:

(1)采用量子中继技术,扩大通信距离。这方面以中国的“京沪干线”项目为代表。由于单光子在传输过程中损耗很大,对于远距离传输,必须采用中继技术。然而量子态的非克隆原理给量子中继出了很大难题,因为量子态不可复制,所以量子中继不能像普通的信号中继一样,把弱信号接收放大后再转发出去。量子中继只能是在光子到达最远传输距离之前接收其信号,先存储起来,再读出这个信号,最后以单光子形式发送出去。量子中继很像火炬接力,一个火炬在燃料耗尽之前点燃另一个火炬,这样持续传送下去,不能一次同时点燃多个火炬。量子中继有很多方案,包括光量子方案、固态原子方案等。

(2)采用星地通信方式,实现远程传输。采用卫星通信后,两地之间的量子通信更加方便快捷。在真空环境中,光子基本无损耗,损耗主要发生在距地面较低的大气中。据测算,只要在地面大气中能通信十几千米,星地之间通信就没有问题。中国学者曾经在北京与怀柔之间成功地进行夜晚十几千米的单光子传输实验,为星地量子通信奠定了坚实的实验基础。

(3)建立量子通信网络,实现多地相互通信。量子通信要想实用化,必须覆盖多地形成网络。2009年,郭光灿小组在安徽芜湖建立了世界首个量子政务网,标志着中国量子保密通信正式进入应用阶段。目前,国内外都建成了多个实用的量子通信网络,下一步的发展是扩大节点数,扩展通信距离,形成大覆盖面积的广域网。

5 量子通信理解上的误区

量子通信是一门新技术,对这一新生事物我们要正确理解和对待它,以下是常见的对量子通信技术理解上的误区。

误区一:量子通信利用了量子纠缠原理。

这是对量子通信最常见也是最大的误区。无论是在百度百科,还是在部分网络和媒体报道中,都把量子通信的安全性归结为量子纠缠。从前面的论述中,我们看到量子通信真正利用的是量子态的非克隆原理,它的通信原理是非常简单且易于理解的,和量子纠缠没有一丁点关系。对量子通信技术一知半解的新闻媒体和某些别有用心的人却非要把它和量子纠缠联系起来,以制造轰动效应。量子纠缠是指一对孪生的微观粒子,在相同的测量条件下,无论相距多远,它们的测量结果总相同。用一句形象的话描述,就是“挠一个光子,另一个也会笑”。考虑到著名的不确定原理,每次量子测量的结果是不确定的,这一现象就令人惊奇了。量子纠缠现象明显违反了狭义相对论,引起了爱因斯坦的强烈反对,称之为“鬼怪般的作用”,由此也引发了他和玻尔两位科学巨匠之间的世纪论战,探讨量子力学的形式是否完备,即是否需要引入隐变量来描述测量过程。后来的理论和实验结果,尤其是20世纪80年代以后的几个实验都支持玻尔的观点。关于量子纠缠是否真实存在,目前还存在很多争议。

不管量子纠缠是否存在,它都与量子通信没有关系,至多是E91协议中采用了纠缠光子对进行量子密钥分发。此外,在某些量子中继方案中,也采用了纠缠光子对。然而这些并不是量子通信技术的核心,我们看到,最常用的BB84协议使用的是单光子,没有用到纠缠光子对。

误区二:未来的安全通信只有靠量子通信。

量子通信技术的迅猛发展,使一些人认为将来的量子通信会取代传统的通信,并且未来的安全通信只有靠量子通信。这种观点也是有问题的。实际上,量子通信可以作为现有保密通信手段的有力补充。现有的保密通信方案,无论是AES还是RSA,在未来很长一段时期内都是相对安全的。目前针对AES的攻击都以失败告终,而RSA的安全性则与量子计算机的发展息息相关。1994年,Shor等人提出了一种大数因子分解的量子多项式算法,引起了轰动。如果量子计算机研制成功,在其上运行该算法,就可对大数进行快速分解,从而威胁到目前的RSA密码系统。

这里首先科普一下什么是量子计算机,以消除相当一部分人对于量子计算机的神秘感和误解。量子计算机是采用并行算法的计算机,对于某些数学问题采用并行算法,比经典算法快数十亿倍。然而并不是所有的数学问题都需要采用并行算法,并且在经典计算机上实现的算法在量子计算机上不一定能实现。实际上我们遇到的绝大多数问题都是求解随时间变化的系统,如弹道计算、天气预报、核爆炸模拟和星系演化模拟等。在这类系统中,前一时刻的输出作为后一时刻的输入,而在并行计算中,所有的数据在计算前必须一次性准备完毕。例如:已知任意两地的距离,要求从中国的31个省会城市中寻找一条最短路线,以便不重复地走遍所有省会城市,这称为中国的“邮递员问题”。这类问题就可采用并行计算。在网络上,经常会看到这样的言论,如“我和上帝之间的距离是一台量子计算机”“如果量子计算机研制成功了,所有的算法将只有一种——穷尽搜索”,这些都属于对量子计算机的误解。量子计算机并不是比经典计算机快数十亿倍的计算机,只是在特定的算法上比经典计算机快,而其他场合,它并不比经典计算机快,并且量子计算机每次计算的结果也不相同。比如计算3×7,采用经典计算机,每次的结果都是21。若采用量子计算机,计算100次,可能98次会得到21,还有2次会得到其他结果。这是因为量子计算机的计算元件──纠缠量子对,其坍缩结果是概率性的,不是确定性的。给定一个最优选择问题,对于量子计算机给出的结果,我们无法证明结果就是最优的,只能相信它是最优的。因为要证明就必须采用穷举法,然而即使是量子计算机,也无法进行穷举计算。它只能在一大堆输入条件的约束下,参与计算的量子态坍缩到相应的状态,然后由此状态推演出最优值。

要研制一台实用的量子计算机,需要的量子位至少在1 000~5 000区间内。目前一般较为安全的网站采用的公钥长度都在20 148位以上。然而对于量子计算机来说,进步年年有,突破却始终不大。目前实现最多的量子位是十几位,距离量子计算机的实用化还遥遥无期。即使是采用量子Shor算法实现了如15=3×5因式分解这样小的进步,都足以登上《Nature》和《Physical Review Letters》的版面,由此可知目前量子计算机的研制水平。这是因为量子计算机的研制遇上了原理性难题,就是前面一再提到的量子态非克隆原理,它使得信号不能放大,这就如同只有二极管、没有三极管不能造出经典计算机一样。所以我们必须在一开始时就制备出很多个量子态完全相同的粒子,并保持较长的一段时间,以便在运算的过程中始终保持纠缠,然后同时坍缩到相应的量子态。然而多粒子纠缠态的制备和维持是一件很困难的事,因为量子很容易受周围环境的影响,基本上每多制备一位纠缠量子态,技术上的难度就要加倍。看来事物的发展是均衡的,正如上天不让老虎长翅膀一样,量子计算机能以指数式的速度进行并行计算,那么它在性能上的提高难度也是指数式的,这和经典计算机芯片发展的摩尔定律形成了鲜明对比。

尽管如此,科技发展总是不乏新闻话题的。正当全世界对量子计算机的美好前景充满憧憬而研制进度一筹莫展的时候,加拿大的一家公司宣布研制出了量子计算机,其中第一台D-Wave I于2011年研制成功,量子位为128,卖给了洛克希德•马丁公司。第二台D-Wave II于2013年研制成功,量子位为512,被谷歌、NASA等几家单位联合购买。谷歌购买后,兴致勃勃地邀请了计算机方面的两位学者进行测试,测试的结果却给谷歌泼了一头冷水,两位学者宣称D-Wave II不具备量子加速性能。为了挽回颜面,谷歌自己组织了测试,并宣称计算速度比经典计算机快了1亿倍。到底哪个才是事实真相?其实站在各自的立场,两者的测试结果都对。首先要弄清楚一个事实,即并行算法并不是只有在量子计算机上才能进行,在经典计算机上同样能进行,只不过速度要慢很多,发挥不出并行计算的速度优势。加拿大公司的做法是采用硬件低温超导方法实现量子退火算法,即把原先用软件实现的并行算法改用硬件来实现,这一点很像在计算机发展的初期,国内曾经出现过的汉卡、解霸卡等,都是为了提高运算速度而采取的硬件加速措施。所以在D-Wave II上运行量子退火算法,速度可比经典计算机快很多,但对于其他的量子并行算法,如Shor算法、量子Grover算法等,它无能为力。一台真正的量子计算机应该对所有的并行算法都具有加速性能,而且量子计算机特有的量子纠缠特性,D-WaveⅡ也没有,故而它不被专家学者认可是一台真正的量子计算机。可以说D-Wave II是剑走偏锋,是一台“特殊的量子计算机”。

在科技发展史上,有很多新方法和新技术刚出现时,被人们寄予厚望,曾被认为是挖到了金矿,如混沌理论、分形理论、铜基高温超导氧化物等。随着时间的推移,人们意识到发现的只不过是一座铜矿。从目前的发展趋势看,除非获得原理上的突破,否则真正的量子计算机将可能永远是个美好的愿景。退一步讲,即使量子计算机研制成功了,并且能用Shor算法快速破解RSA密码,人们也会提出其他的加密算法使量子并行算法失效,目前这样的方案已经提出了多种。正所谓“道高一尺,魔高一丈”,所以在相当长的一段时期,我们并不用担心目前的加密方法不安全。

误区三:量子通信可进入千家万户。

从前面的论述可知,要进行量子通信,需要双方都要有一台复杂的发送/接收设备,并且只能进行点对点的通信。另外,还需要防止量子保密通信被恐怖分子和间谍所利用,由此造成的损失是无法估量的。所以即使量子通信设备像今天的宽带上网设备一样便宜好用了,量子通信也会被限制使用。对于我们中的绝大多数人来说,可能一辈子也接触不到量子通信。没关系,我们只要了解其工作原理,远远地观望它给世界带来的变化就好,没必要像手机一样,只有玩弄于手掌之上才能体验科技的进步。

6 结束语

量子通信是目前量子物理与信息科学的研究热点。可以预见,随着技术的发展和人们对于信息安全的日益重视,它的应用会越来越广,并在某些领域取代传统的保密通信。与此同时,我们也要对它的发展持客观理性的态度。只要我们理解了量子通信的工作原理和技术特点,就会对它的应用价值和未来发展趋势作出正确的判断。

(2017年11月27日收稿)■

[1]徐启建, 金鑫, 徐晓帆. 量子通信技术发展现状及应用前景分析[J].中国电子科学研究院学报, 2009, 4(5): 491-496.

[2]吴华, 王向斌, 潘建伟. 量子通信现状与发展[J]. 中国科学: 信息科学, 2014, 44(3): 296-311.

[3]苏晓琴, 郭光灿. 量子通信与量子计算[J]. 量子电子学报, 2004,21(6): 706-718.

[4]唐彦. 量子通信及其实现的关键性问题探讨[J]. 数字通信, 2013,40(5): 7-10.