基于评价可信度与行为相似度的分布式信任模型

高博

(上海海事大学经济管理学院,上海 201306)

0 引言

在互联网技术的迅速发展的背景下,云计算相关技术在许多领域得到运用,但由于互联网和云计算环境的开放性、多样性、匿名性、自主性等特点,安全问题始终是互联网和云计算发展的制约因素之一。如何在庞大的网络中确定交互实体的真实性与可信度,如何选择可信的服务提供方,如何抵抗恶意的攻击行为等问题其实是互联网中的信任计算与管理问题。

如何对网络中客体的信任进行计算和管理是众多计算机系统所面临的重要问题之一[1]。信任管理的相关模型经历由静态到动态的过程。

静态的信任模型主要用于单机系统,解决其所面临的信任问题,是一种层次模型,由基础的信任根起始到上层硬件平台,再到操作系统,最终到应用程序层面。动态信任模型区别与静态信任管理模型,认为信任状态随着各种因素改变而改变,故动态信任模型可以及时更新信任评价,且新加入的网络成员与原有成员拥有共同的地位。

信任管理模型可以从其网络组织形式和数据的分布方式分为集中式信任管理模型和分布式信任管理模型。集中式信任管理模型由一个或几个核心节点统一存储、管理其负责范围内的节点信任信息。而在分布式信任管理模型中,所有节点地位等同,每个节点独立维护其自身的信任数据。在信息暴涨的今天,集中式管理模型由于其单点失效,不宜拓展,缺乏失效性等缺点,无法满足当今网络需求,而分布式信任网络模型由于其扩展性、时效性强,更适用于及时性、非预期性网络环境。

已有的分布式动态信任模型[2-4]未能考虑时间对信任的影响,没有考虑新节点的进入与已有节点的推出,同时未能对信任度的可靠程度加以区分也没有考虑推荐节点的相似程度。

使用推荐节点解决网络中某节点交互数据不足的情况。经典的全局信任计算模型EigenTrust[5]使用节点间的推荐信任进行迭代,最终得到节点的全局信任值,后来学者[6-8]在计算速度,对抗恶意行为等方面对EigenTrust模型进行了改进。

本文提出一种基于信任可靠度和推荐相似度的信任管理模型TM-ERBS,使用分布式系统,本地化存储数据,使用可靠度与相似度更好的选择服务节点。

1 分布式信任管理体系

使用分布式系统可以降低网络消耗,以应对爆炸式的数据增长。本文将网络中服务提供着称为受信方,寻求服务的实体称为求信方,一个节点可以同时成为受信方与求信方。

1.1 问题描述

为了更好地描述文章研究问题,做出如下定义。

定义1 信任。受信节点j为求信节点ij进行服务,说明节点i信任节点j,此过程称为信任。信任分为直接信任和推荐信任。直接信任是节点根据自身交互历史做出的判断,推荐信任是由多个推荐节点的直接信任得出,分别记为DTij和RTij。有直接信任和推荐信任得出的综合信任记为Tij

定义2服务评价。服务评价是求信节点i在接受受信节点i的第n服务后,对此次服务做出的综合评价,记为。

定义3信任值。信任值是求信节点对受信节点服务水平的预测。分为直接信任值和推荐信任值,分别记为DTij和RTij,DTij,RTij∈[ ]0,1,1表示非常信任,0表示不信任。

定义4评价可信度。描述服务评价可信程度的指标称为评价可信度,其受时间等多因素的影响。记为。

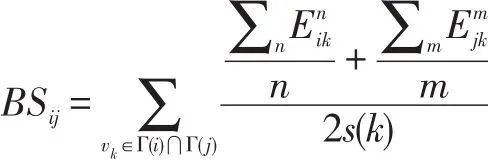

定义5行为相似度。行为相似度是描述两个客体行为一致性情况的指标,行为相似度越高认为其互相的信任评价越准确,记为BSij。

1.2 分布式信任管理系统

求信节点i选择受信节点的过程在分布式信任管理模型中如图1所示,主要包括4个步骤。

步骤1:初选出一批满足基本服务需求的受信节点,使其形成备选节点集合。这是由受信节点提供的服务决定的。

步骤2:根据求信节点i的本地数据,计算各备选受信节点的直接信任值和推荐信任值,最终得出其信任评价。

步骤3:根据信任评价结果选择合适的受信节点提供服务。

步骤4:服务结束后对受信节点的服务进行评价,并将评价数据记录在本地数据中。

图1 分布式信任管理系统示意图

2 节点间综合信任计算

2.1 本地数据

在分布式系统中,每个节点将储存与其他节点进行交互的相关数据序列 I,I={Ii1,Ii2,…,Iij},其中表示与节点j发生交互的数据序列,一个三元组,,记录与节点i第n次交易时的服务评价、服务评价可信度、两节点间的行为相似度和交互时间。

2.2 直接信任计算

可以按照如下步骤计算某求信节点i对某受信节点j的直接信任度。

(1)从求信节点的本地数据I中读取关于受信节点j的交互序列Ij,获得与节点j交互的有关信息。

(2)计算节点i对节点j服务评价的可信度。

由下式得出:

本文认为服务评价的可信度随时间的增加二减少,tN是当先时间,t本次交互数据记录时间。f为一递减函数,根据不同场景而决定。

(3)计算行为相似度BSij。

两节点行为越相似,则其互相评价越可靠。故:

其中Γ(i)表示与节点i发生过交易的节点集合,s(k)表示节点k的度。

(4)计算直接信任DTij。

直接信任与其可信度一致性越高则其价值越大,与受信节点的行为越相似价值越大,根据此思路得出DTij计算公式如下:

当未与受信节点产生交互历时,认为直接信任为0.5。

2.3 推荐信任计算

求信节点i和受信节点j之间的推荐信任计算需要以下几个步骤。

(1)选择推荐节点。

推荐节点的选择应遵循两个原则,一是推荐节点应与受信节点发生过交互,二是推荐节点是与求信节点发生交互中服务评价可信度较高的几个节点。从本地数据中读取与求信节点交互过的节点,并且向这些节点发出请求读取其交互数据,选取满足需要且求信节点对其服务可信度评价较高的前num个节点为推荐节点序列,记为RN。

(2)计算推荐节点的综合可信度。

推荐节点的综合可信度应同时考虑求信节点对其服务评价的可信度和推荐节点对受信节点服务评价的可信度两方面,故求信节点i与受信节点j间的故某推荐节点k的综合可信度ck由下式计算:

(3)计算推荐节点的综合相似度。

同样,推荐节点的综合相似度应同时考虑求信节点与推荐节点的行为相似度和推荐节点受信节点间的行为相似度。故求信节点i与受信节点j间的故某推荐节点k的综合可信度sk由下式计算:

(4)计算推荐信任RTij。

推荐节点与求信节点和受信节点间的关系越紧密,则其推荐价值越高,同时作为推荐节点重点考虑其与受信节点间的交互评价,故求信节点i与受信节点j间的推荐信任RTij可由下式计算得出。

2.4 综合信任计算

两节点间的综合信任Tij是由其间的直接信任和推荐信任构成:

其间权重α有多种确定方式,如:

(1)认为求信节点与受信节点间的相似度为其间综合信任的权值,故:

α=BSij

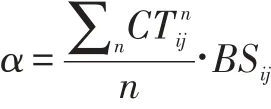

(2)认为求信节点与受信节点间的平均服务可靠度为其间综合信任的权值,故:

(3)综合考虑以上两点:

(4)推荐节点发挥的作用:

(5)人为决定等。

当经验丰富,非常相信自身判断时,可以选择人为决定的方法。但一般来说,人为判断的主观性较强,科学性与合理性不足,故推荐采用一些客观的权重确定方法。

3 信任决策与数据更新

3.1 信任决策

目前根据节点间的信任值进行交互节点选择的信任决策方发大致有两种:

(1)根据综合信任值的大小依次选择交互。

这种方法符合日常交互习惯,选择信任值最高,我们最信任的节点接受其服务,但这种方法有几点缺:a.信任值最高的节点总被选中交互,其他节点交互机会较少,没有机会提高自身信任值,新节点和有过较差交互历史的节点难以“出头”;b.信任度较高的节点得到网络中交互请求过多,压力过大。

(2)跟据综合信任值采取随机选择交互。

若有n个备选节点可以选择其进行服务,其综合信任值为Tij,那么某个节点j被选中进行服务的概率pj可由下式计算:

随机交互的方法在保证信任值高的节点被选中概率大的基础下,有效地解决了第一种信任决策方法带来的弊端,故采用此种方法进行信任决策,确定交互节点。

3.2 数据更新

信任的动态性决定随着时间的变化和交互的进行,对某个节点的信任状态也必然有所变化,在完成交互后,求信节点会对受信节点提供的服务进行评价,并将评价数据记录与本地数据中。求信节点将此次服务的评价,重新计算后的行为相似度BSij,以及此次交互发生的时间t形成新的元组=(写入到序列Iij中,接着将更新后的序列Iij写入到本地数据序列I中完成本地数据更新。更新算法DU描述如下。

Algorithm DU(Data Update)

输入本地数据序列I,目标节点数据序列I',更新数据,t

输出本地数据序列I

1.读取I,I'计算节点间行为相似度BSij。

2.将,BSij,t形成新的元组。

3.将写入本地数据序列Iij。

4.将Iij写入本地数据序列I。

4 仿真实验分析

4.1 仿真实验概述

使用计算机模拟构建一个分布式网络,模拟本文模型。仿真实验基于Python实现,

将网络中的节点进行唯一编号,每个节点独立存储本地数据。推荐节点可由不断询问邻居节点递归得到。

实验随机选择网络中的某节点为求信节点,求信节点根据模型得出的结论选择选择合适的受信节点进行交互,多次交互后进行结果评价。

本次实验以两个指标判断模型的优劣。

(1)模型计算开销。

随着网络规模的增加,模型的计算开销成为模型所面对的重要问题之一。实验采用模型所请求访问的节点数量作为模型的计算开销。

(2)交互评价与预期差距

当节点完成交互后,会对本次服务进行评价,模型根据历史数据会得出节点的信任值,两个数据的偏离程度越小,认为本次交互越成功。记为某次交互后的服务评价,Tij为模型根据历史数据得出的节点信任值,则交互评价与预期差距Sij可由下式计算得出。

Sij越接近1表示本次交互与预期差距越小,越接近0.5表示本此交互与预期差距越大。

实验采用平均交互评价与预期差距衡量交互结果。,其中N是实验选择受信节点的个数。

TM-ERBS模型和EigenTrust模型需要一些预设参数。

①两模型的初始邻居均为两个

②每轮交互30次,交互30轮

③TM-ERBS的时间影响函数

④TM-ERBS综合信任权重

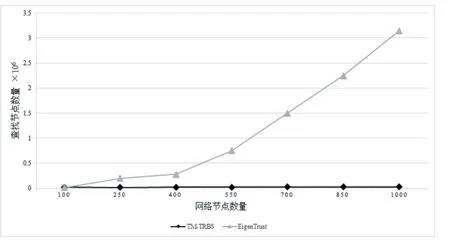

4.2 模型计算开销实验

根据实验参数设计实验,比较在网络规模不断增加的情况下,模型查找节点数量的变化,网络节点数量由100个等差150个增加至100个,模型计算开销如图2所示。

图2 模型计算开销

随着网络规模的增加,EigenTrust模型由于其全局迭代的特性,网络开销迅速增加,而采用了分布式系统的TM-ERBS模型,由于其采用本地数据和一定量的推荐节点数据,所以其网络开销较低并增加缓慢。

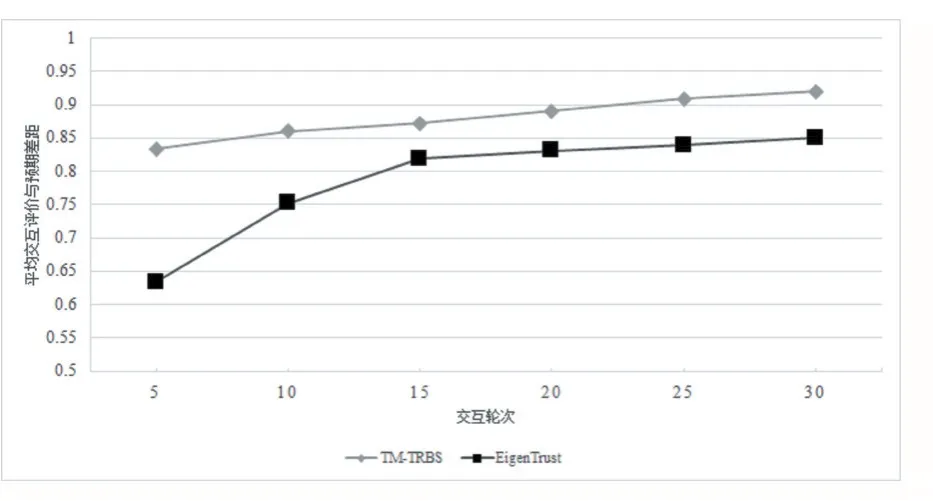

4.3 交互评价与预期差距实验

根据实验参数设计实验,比较随着交互轮次的提升,不同模型的平均交互评价与预期差距的变化,其结果如图3所示。

图3 评价交互评价与预期差距

随着交互轮次的增加,TM-ERBS模型在一个较高的平均交互评价与预期差距值上缓慢增加,而Eigen-Trust由于其全局迭代的特性,在实验初期,快速收敛,之后增长缓慢,并且没有对评价可信度和行为相似度的刻画,故其平均交互评价与预期差距保持在一个较低的数值。

4.4 实验总结

由于TM-ERBS模型采用分布式系统并且使用评价可信度和行为相似度刻画网络节点,故其在减少网络开销和对服务节点的选择上有一定的优势。

5 结语

本文提出了一种考虑节点评价可信度和节点行为相似度的分布式信任模型,使用评价可信度描述服务评价可信度随时间衰减的特点,使用行为相似度描述两节点间网络行为的一致性。实验表明TM-ERBS模型在减少网络开销和对服务节点的选择上有一定的优势。在处理网络中的恶意行为方面,本文研究不足,并且本文对比算法较少,需要接下来的研究进一步充实。

参考文献:

[1]李勇军,代亚非.对等网络信任机制研究[J].计算机学报,2010,03):390-405.

[2]Melaye D,Demazeau Y.Bayesian Dynamic Trust Model[C].Proceedings of the CEEMAS,Springer,2005:480-9.

[3]Wang W,Zeng G.Bayesian Cognitive Trust Model Based Self-clustering Algorithm for MANETs[J].Science China Information Sciences,2010,53(3):494-505.

[4]Sun Y-X,Huang S-H,Chen L-J,et al.Bayesian Decision-making Based Recommendation Trust Revision Model in Ad Hoc Networks[J].Journal of Software,2009,20(9):2574-86.

[5]Kamvar S D,Schlosser M T,Garcia-Molina H.The Eigentrust Algorithm for Reputation Management in P2P Networks[M].Proceedings of the 12th international conference on World Wide Web.Budapest,Hungary;ACM.2003:640-51.

[6]Zhou R,Hwang K.PowerTrust:A Robust and Scalable Reputation System for Trusted Peer-to-Peer Computing[J].IEEE Transactions on Parallel and Distributed Systems,2007,18(4):460-73.

[7]Lu K,Wang J,Li M.An Eigentrust Dynamic Evolutionary Model in P2P File-sharing Systems[J].Peer-to-Peer Networking and Applications,2016,9(3):599-612.

[8]Fan X,Liu L,Li M,et al.EigenTrustp++:Attack Resilient Trust Management[C].Proceedings of the Collaborative Computing:Networking,Applications and Worksharing(CollaborateCom),2012 8th International Conference on,IEEE,2012:416-25.