基于外部防火墙的网络安全终端研究

韦建国

(阜阳职业技术学院,阜阳 236000)

基于外部防火墙的网络安全终端研究

韦建国

(阜阳职业技术学院,阜阳 236000)

网络安全问题已经是社会热议的焦点之一,而我国的网络保护技术水平低下,当前的网络保护技术远远不能满足网络用户的需求,所以网络终端安全是一个亟待解决的问题。在外部网络服务器和主机设备之间设置了网络安全终端,智能触摸键盘可以有效地对数据进行分析和评估,可以杀死病毒,过滤和阻止垃圾邮件。只有用户密码替换和使用网络终端,用户终端数据才能安全进入。实践证明:在网络终端上安装的外部防火墙和智能触摸键盘是保证网络安全有效可行的方法。

外部防火墙;网络;安全终端;数据

1 引言

新时期新形势下,随着我国互联网应用技术的蓬勃发展,快速便捷的互联网网络走进千家万户和任何组织或单位的办公领域,尤其是近年来国家大力推进“互联网+”政策,将互联网技术与传统产业或领域展开深度的融合,从而为我国经济转型发展和提高社会自主创新能力做出了一定的贡献[1]。但是基于我国互联网使用率和普及率不断上升,我国的互联网防护技术却停滞不前,而且这些互联网防护手段还处于传统防护技术水平,比如采用“兵来将挡,水来土掩”型筑高墙和堵漏洞的防护技术,导致生活中很多网络用户遭到木马等病毒的入侵,机密信息被盗取现象时有发生,足以证明目前的网络防护技术远远不能满足广大网络用户的需求,并且网络危险性在不断的增加,特别是金融领域、科研领域及政府单位的网络安全性和可靠性是当前迫切需要解决的问题[2]。为了能够解决网络安全终端问题,本文设计了外部防火墙,以确保进入网络终端的数据或信息是安全的。

2 网络安全终端的原理

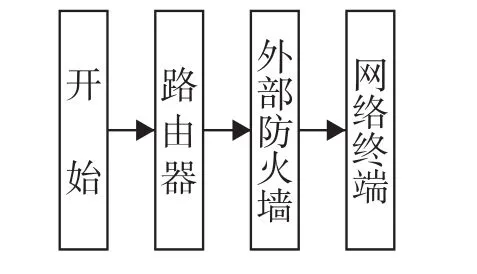

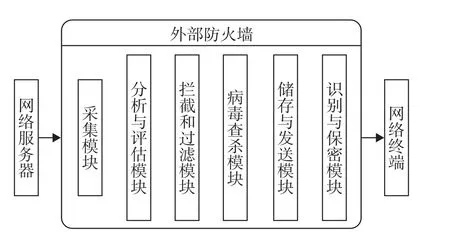

本文设计的网络安全终端原理是在网络服务器如路由器与网络终端之间设置有外部防火墙,外部防火墙对来自于网络服务器的数据或信息进行分析、评估、病毒查杀、垃圾信息过滤和拦截以及用户密码更换等方面的处理,从而将确保进入用户终端的数据或信息是安全的。同时,在用户终端中设置智能化识别系统以避免用户的信息被窃取。网络安全终端工作的原理图,如图1所示。

图1 网络安全终端工作的原理图

3 网络安全终端总体框架

网络安全终端是由外部防火墙和用户终端两部分组成的,外部防火墙和用户终端是相互独立的模块,但在功能上能够实现互补。

3.1 外部防火墙设计

根据网络安全终端的原理,外部防火墙包括采集模块、分析与评估模块、过滤和拦截模块、病毒查杀模块、储存与发送模块以及识别与保密模块组成。外部防火墙的结构,如图2所示。

图2 外部防火墙的结构

3.1.1 采集模块 采集模块主要是对来自网络服务器的数据或信息进行接收和处理,并将接收后的数据或信息传递给数据分析与评价模块进行处理[3]。因此,采集模块的功能就是接收和传递数据或信息。

3.1.2 分析与评估模块 对来自网络服务器的数据或信息的安全性进行分析与评估,这些数据或信息中往往带有一些垃圾信息和病毒,一般难以直接发现,必须对其进行深度剖析才能确保这些数据是安全的。若经过分析与评估后发现存在风险因素,数据会被提交到病毒查杀模块中去,若发现垃圾信息则提交到过滤和拦截模块中去,若传输的数据或信息经过分析与评估是安全的,则传输至储存与发送模块进行处理。分析与评估模块的工作流程,如图3所示。

图3 分析与评估模块的工作流程

3.1.3 过滤和拦截模块 过滤和拦截模块是为了解决数据或信息中带有的垃圾信息,采用类似于手机或电脑中安装的垃圾信息拦截与过滤软件,但又区别于一般的杀毒软件,区别点在于:外部防火墙的过滤和拦截功能永久性的,并且对于被过滤和拦截的垃圾信息能够自动清除和不占用储存内存;功能强大,搜索范围广;过滤和拦截速度快,效率高[4]。

3.1.4 病毒查杀模块 病毒查杀是将来自于网络服务器中的数据或信息中带有的病毒给清理掉,但有的病毒隐藏的比较深,一般的杀毒软件难以查杀干净,而外部防火墙的病毒查杀模块能够在极短的时间内对数据进行多次查杀,并且每查杀一次完毕后就将数据或信息传递给数据分析与评估模块,直到分析与评估的数据或信息是安全的为止。病毒查杀模块的工作流程,如图4所示。

图4 病毒查杀模块工作原理

3.1.5 储存与发送模块 经外部防火墙的数据进行分析与评估模块、过滤和拦截模块、病毒查杀模块步骤处理后,数据在储存与发送模块中储存下来,系统会根据用户对数据或信息的重视程度来决定该数据是储存还是删除,储存与发送模块中自带自动识别和判断功能,从而为储存与发送模块减少内存,并有助于提高储存与发送模块的工作效率,也为用户访问该数据信息提供便利,其依据是根据用户查找该数据的次数来决定,若用户对该数据连续访问三次以上,系统则将该数据保存在数据储存与发送模块中,否则系统将删除该数据。

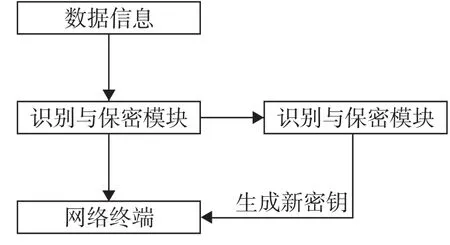

3.1.6 识别与保密模块 为了防止不法分子盗取用户的资料信息,用户每次接收到对方的数据或信息,经过外部防火墙处理后,外部防火墙中的识别与保密模块将记录并保存用户的IP地址,同时将自动修改用户原有的密钥,并为用户重新生成新的密钥供用户使用,待下次用户再次访问该数据或信息时,用户就根据外部防火墙生成新的密钥来再次访问该数据,这样就会阻止不法分子盗取用户的任何信息。识别与保密模块的工作流程,如图5所示。

图5 识别与保密模块工作流程

3.2 用户终端设计

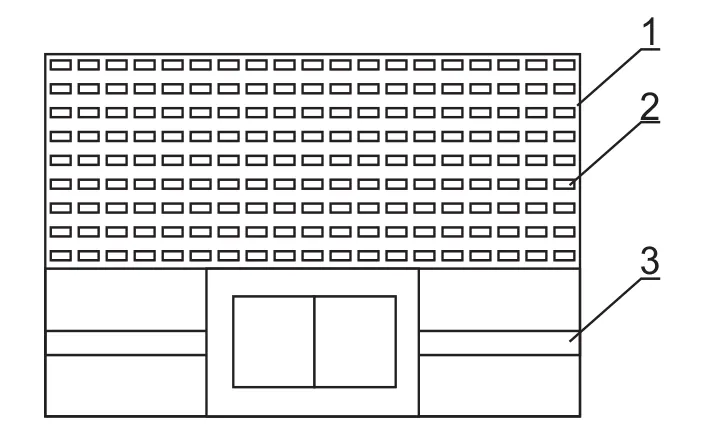

用户终端通常所指的是手机或电脑等网络终端设备,目前市场上出现的网络安全终端设备多是在网络终端设备中设置确保网络安全的一些模块,如增加内部加密模块、安全认证模块、内部清除模块以及储存与备份模块等普通网络安全模块[5]。一定程度上可以起到确保网络安全终端的作用,但同一台网络终端设备,不同的用户来登陆和查询资料信息,则存储在网络终端设备中的资料信息还是会被盗取,因此,本文所研究的用户终端是在普通网络安全模块的基础上,再增加具有智能化触摸键盘设备,所述的智能触摸键盘设备是指针对不同的网络终端设备的操作键盘,也可以套在智能手机上面,根据模拟人的指纹而设计的一种仿形触摸键盘设备,这种触摸键盘只能用人的手指来操作,目前市场上普遍存在的指纹套来操作则无任何感应。智能触摸键盘结构,如图6所示。

图6 智能触摸键盘结构

由图6所示,智能触摸键盘设备采用纳米环保塑料制作而成,除了质轻、柔软外,还具备防电磁干扰性能,智能触摸键盘设备包括纳米键盘、指纹垫、集成控制板、指纹识别传感器以及控制系统的软件等。

智能触摸键盘设备是用户将自己的手指指纹触摸键盘,设置在触摸键盘的指纹识别传感器将指纹信息传递至网络安全终端设备中进行保存,网络安全终端设备只能接受一种指纹,别的指纹均不接受。这样就使网络终端设备仅供用户自己使用,别人无法使用,这就确保了用户的网络终端安全性能[6]。

综上所述,将网络安全终端设备的外部防火墙和智能触摸键盘设备结合起来就能够实现网络安全性,外部防火墙负责网络内部数据的安全,而智能触摸键盘设备负责网络以外的环境下数据的安全性。

4 网络安全终端的实现

根据基于外部防火墙的网络安全终端工作原理可知,外部防火墙要完成数据采集模块、分析与评估模块、过滤与拦截模块、病毒查杀模块、储存与发送模块以及识别与保密模块一共六个模块的动作[5]。模块框架图,如图7所示。

图7 模块框架

在框架图中,网络安全终端通过以下步骤来实现:第一,在服务端编辑协议子站,并定义数据格式,比如用数字表示或字符表示;第二,以外部防火墙组成的客户端,并定义客户端数据格式,需和服务端定义的格式保持一致;第三,定义客户端的结构,并开辟内存和采集数据信息,然后注满内存;第四,将数据信息按照分析与评估、过滤与拦截、病毒查杀、识别与保密步骤处理后,客户端将数据信息发给服务终端;第五,服务终端计算和分析数据。

5 网络安全终端的功能测试及结果

5.1 外部防火墙功能测试

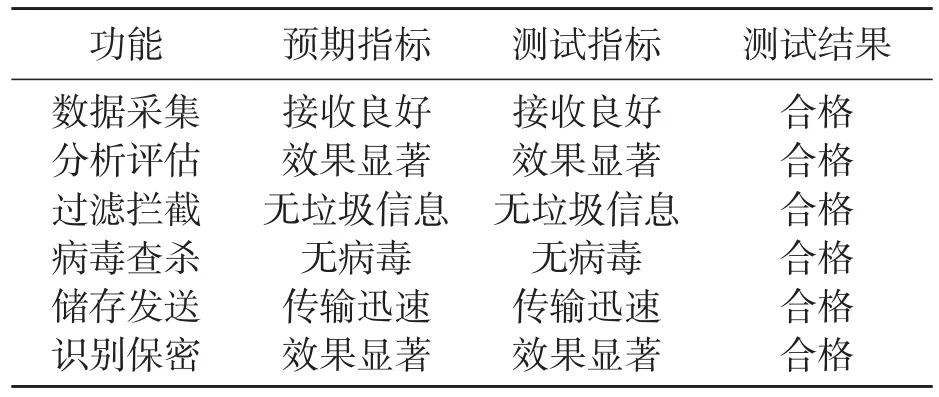

通过用QOS(Quality Of Service,服务质量)对外部防火墙的各个模块节点进行测试,来验证各个模块是否达到预期指标,如表1所示。

表1 功能测试指标

采用QOS测试各个节点后的测试结果,如表2所示。

表2 功能测试结果

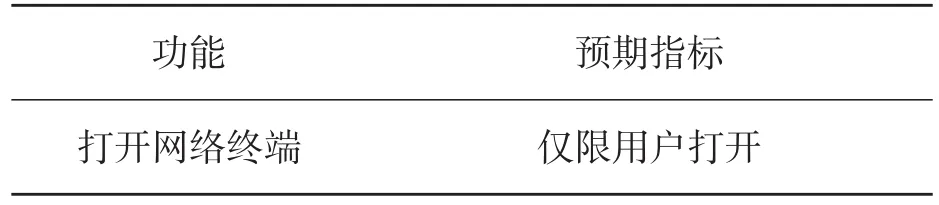

5.2 智能触摸键盘设备测试

将用户和指纹记录下来并注明标号,来监测智能触摸键盘设备能否达到只能识别用户指纹这一功能,测试预期指标,如表3所示。

表3 智能触摸键盘设备测试预期指标

设定一共录入5人的指纹,其中用户的指纹为1号,其余人的指纹记作为2号、3号、4号及5号,且打开用“√”记作,打不开用“×”记作。测试结果,如表4所示。

表4 功能测试结果

由表2和表4可知,外部防火墙功能测试和智能触摸键盘设备功能测试均达到预期要求。

6 结论

本文对基于外部防火墙的网络安全终端原理、外部防火墙中的各个模块及功能均做了详细阐述,再从设置在网络终端中的智能触摸键盘设备结构功能做简单介绍,最后从网络安全终端的实现和进行功能测试,并得出结论:设置在网络终端的外部防火墙和设置在网络终端中的智能触摸键盘设备在确保网络安全方面是有效可行的。

[1]祝忠方.基于Android的移动互联终端的设计和实现[D].北方工业大学硕士学位论文,2014.

[2]王 进,高 勇,王志刚.基于智能终端的嵌入式网络安全检测软件的设计与实现[J].网络安全技术与应用,2016(6):52-54.

[3]常英贤,陈广勇,石鑫磊,等.计算机信息安全技术及防护措施初探[J].信息网络安全,2016(4):76-81.

[4]陈 伟.无线传感器网络密钥管理方案的研究与实现[D].重庆邮电大学硕士学位论文,2016.

[5]谭 英.关于计算机网络信息安全及其防护对策的探析[J].通讯世界,2017(1):33-34.

[6]吴泉源,刘江宁.人工智能与专家系统[M].长沙:国防科技大学出版社,2014:26-37.

On Network Security Terminal from the Perspective of Outer Firewall

WEI Jianguo

(Fuyang Vocational and Technical College,Fuyang 236000,China)

Due to the current unsatisfied requirement for the network security caused by the low technology,the network security terminal has aroused a heated discussion and been a burning issue to be solved.After setting up the network security terminals between the outer network servers and the hosts,the application of smart touch keyboard is used to effectively analyze and evaluate the data,remove the viruses,and filter and block the junk mails.Only through the replacement of user password and application of network terminal,can the user terminal data be granted access to the network.The practice shows that the installation of outer firewall and smart touch keyboard on the network terminal is an effective and viable method to assure the network security.

outer firewall;network;security terminal;data

TP393.08

A

2017-05-30

安徽省高校自然科学研究重点项目(KJ2016A563)

韦建国(1981-),男,安徽省阜阳市人,讲师,研究方向:计算机应用、网络安全、数据挖掘。

李延霞