大型移动网络信息传输安全性评估方案设计

叶卫,盛红雷,黄宇腾,韦金良

(国网浙江省电力公司信息通信分公司浙江杭州310007)

大型移动网络信息传输安全性评估方案设计

叶卫,盛红雷,黄宇腾,韦金良

(国网浙江省电力公司信息通信分公司浙江杭州310007)

传统的网络信息传输评估方案存在精准性差、评估速度慢,不能对安全要素进行量化等问题,为此,针对大型移动网络信息传输安全性设计了评估方案。构建网络信息传输安全性评估体系结构,分析了网络信息传输安全的机密性、完整性、可用性向量;获取指标值、建立评估正、负理想标准、对评估指标进行无量纲化灰色处理,由此完成定性与定量相互结合的线性加权移动网络信息安全性评估的建模。通过对评估方案设计的有效性进行了实验,并得出实验结论。实验结果表明,该评估方案具有精准度高、评估速度快,能够对安全要素进行量化等优势,对日常的大型移动网络信息传输安全防护起到指导作用。

大型移动网络;信息传输;安全性评估;方案

计算机网络迅速发展给人们生活带来了极大的便利,但是安全隐患问题也成为了网络发展的绊脚石,对于网络信息传输的威胁存在每一个角落之中,其移动网络的开放性是黑客进行攻击的外部不安全因素之一,系统的不完善,是缺乏及时补丁的内部不安全因素之一[1-3]。针对网络信息传输安全性的评估是对目标网络信息传输过程中机密性、完整性、可用性受到破坏而产生的一个评价。传统的网络信息传输评估方案存在精准性差、评估速度慢,不能对安全要素进行量化等问题,很难实现对信息传输安全性的有效评估。

针对目前网络信息传输的安全性评估问题,对大型移动网络信息传输安全性评估方案进行了设计。构建网络信息传输安全性评估体系结构,分析了网络信息传输安全的机密性、完整性、可用性向量;获取指标值、建立评估正、负理想标准、对评估指标进行无量纲化灰色处理,由此完成定性与定量相互结合的线性加权移动网络信息安全性评估的模型。通过对评估方案设计的有效性进行实验,并得出实验结论。实验结果证明,该评估方案的设计经过对网络信息传输安全机密性、完整性、可用性的无量纲化灰色处理,进行安全评估而得出的结果与实际效果一致。而评估方案的速度随着实验次数的增加,其速度呈现逐渐上升的趋势,与传统评估方案相比,速度较快。

1 移动网络信息传输安全性评估指标的量化

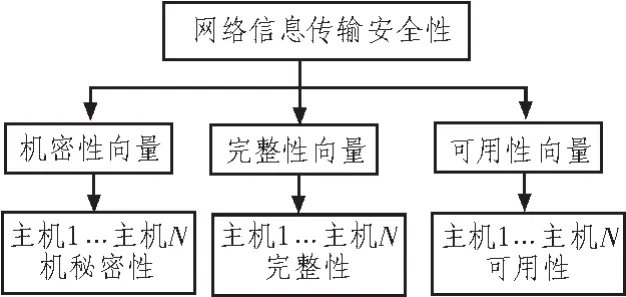

针对含有N个不同主机的网络信息传输安全性评估方案的设计,可以建立如图1所示的体系结构。

图1 网络信息传输安全性评估体系结构

由图1可知:该体系结构的展示能够以网络安全性、完整性和方向性为基础对安全性评估的指标进行分析,但是,任何形式的层次化体系结构其底层都是3N个网络信息传输的安全性、完整性和可用性指标的分量,而顶层是该体系的总目标[4-5],即为网络信息传输的安全性。

该评估指标的量化问题是网络信息传输安全评估的经典问题,与被评估的对象具有很大的联系,因此评估专家需要按照应用背景的条件下全面的对评估方案进行设计[6-8]。针对网络信息传输安全性的读取、输写、服务权限值的具体步骤如下所示:

1)没有经过授权的网络用户需要获得权限才能使对主机的危害性降为零,即Null=0;

2)没有经过授权的网络用户想要获得读取、输写、服务权限的权力,需要对主机进行不可恢复地瘫痪,这时对主机的危害性最大,即

readroot=1,writeroot=1,service=0.5;

3)将剩余的权限值进行量化,即xa-b表示没有经过授权的网络用户获得该权限对主机的危害程度与读取权限的readroot值一致,且有xa-b∈(0,1);

4)计算不同权限值的平均值;

5)将计算出来的平均值进行整数化处理,以便后续设计的使用。

2 网络信息传输安全性评估建模

2.1 指标值获取

根据上述安全性评估指标的量化内容,将含有N个不同主机的网络信息传输安全性进行攻击方式的测试,进而获取主机的最大读取权限、输写权限、服务权限[9],由此得到网络安全机密性的向量为Az=(Az(c))n、网络安全完整性的向量为Av=(Av(c))n、网络安全可用性的向量为At=(At(c))n各个分量的值。

2.2 评估正、负理想标准的建立

2.3 评估指标的无量纲化处理

如果A为效益指标[12],那么指标值越大,评估的效果就越有利:

如果A为成本指标,那么指标值越大,评估的效果就越有害:

2.4 网络信息传输安全性数学建模

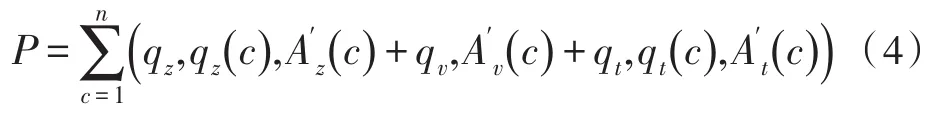

根据图1中的安全性评估体系结构考虑到移动网络信息传输的安全机密性向量、完整性向量、可用性向量之间的重要性[13-15],通过对定权向量(qz,qv,qt)的分析,能够得到安全性评估的公式:

在此基础上,考虑各个向量元素之间的重要性,那么对安全性评估的数学模型如下所示:

根据图1的安全性评估体系结构对移动网络安全性进行评估,各个级别因素间的权重都需要考虑,因此使用公式(4)数学模型来评估网络的安全性。

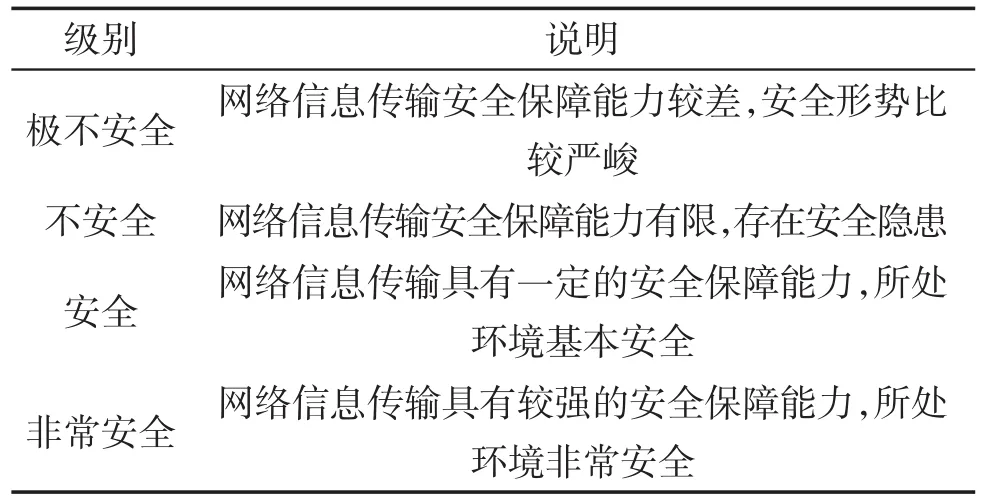

在该模型中输出的结果范围在[0.1]区间内[16],分别对定性指标“极不安全、不安全、安全、非常安全”进行评估的描述,如表2所示。

表2 评估说明

3 实验

为了验证该评估方案设计的有效性进行了如下的实验。

3.1 评估精准度的实验结果与分析

假设被评估的对象移动网络含有7台主机,而且该网络还要求具有机密性,完整性和可用性相对较低一些,第1台和第5台主机中含有重要的资料,设置权限向量为:

1)网络信息传输安全机密性的向量Az=(Az(c))n取值空间为(100,40,20,10,5,0);

2)网络信息传输安全完整性的向量Av=(Av(c))n取值空间为(100,35,18,9,4,0);

3)网络信息传输安全可用性的向量At=(At(c))n取值空间为(50,8,5,2,1,0)。

进而有:0≤“极不安全”<0.02,0.02≤“不安全”<0.05,0.05≤“安全”<0.15,0.15≤“非常安全”<1.0。

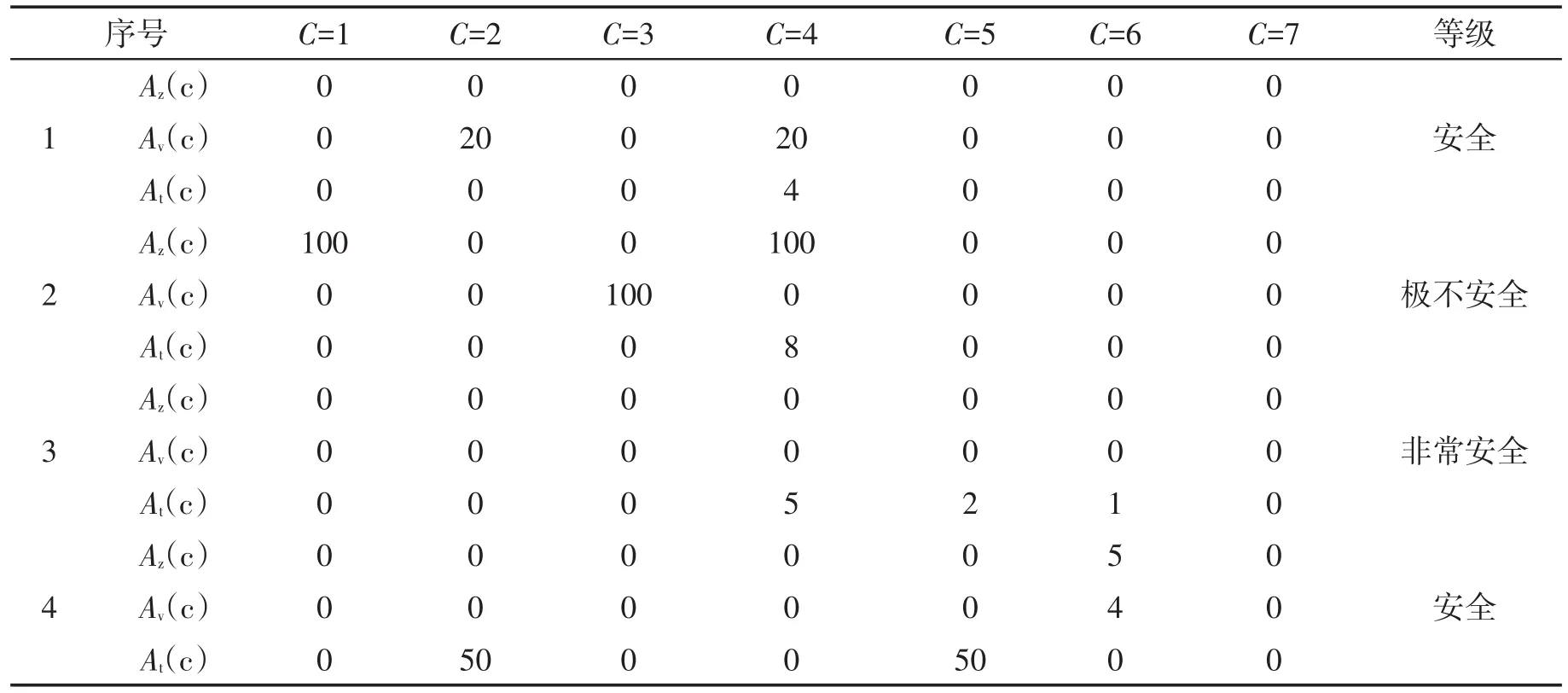

通过改变该网络结构的安全设置,对网络攻击的方法进行测试,从而得到网络信息传输安全机密性的向量Az=(Az(c))n、完整性的向量Av=(Av(c))n、可用性的向量At=(At(c))n的测试数据,如表3所示。

表3 评估指标数据及评估结果

3.2 评估速度的实验结果与分析

选取某公司50名员工在移动网络环境下进行信息传输,记录每次传输安全性评估的时间。

表4 评估时间

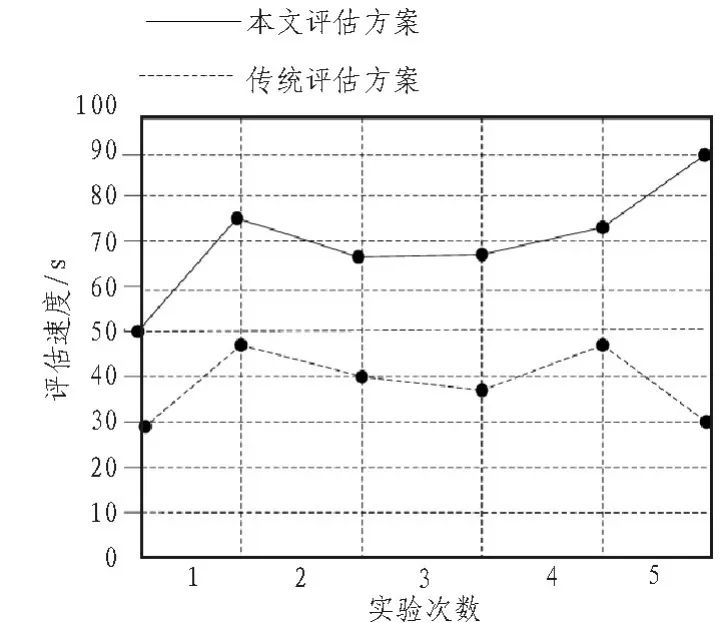

由表4可知:各个向量的评估速度随着参与人数的增加,评估时间逐渐增加,但是差别并不太大,基于表4中的评估时间,将传统评估速度与本文设计的评估速度进行对比,结果如图2所示。

图2 评估速度对比结果

由于2可知:传统评估方案速度随着实验次数的增加,其速度呈上下波动的形式,但最终评估的速度还是下降;而本文评估方案的速度随着实验次数的增加,其速度呈现逐渐上升的趋势,虽然中间有一部分呈现的是直线形式,但是最终评估的速度还是增加。因此,文中设计的评估方案速度较快。

3.3 实验结论

文中设计的评估方案经过对网络信息传输安全机密性的向量Az=(Az(c))n、完整性的向量Av=(Av(c))n、可用性的向量At=(At(c))n的无量纲化灰色处理,并由公式(4)进行安全评估得出的结果与实际效果一致。传统评估方案速度随着实验次数的增加,其速度呈上下波动的形式,但最终评估的速度还是下降;而本文评估方案的速度随着实验次数的增加,其速度呈现逐渐上升的趋势,虽然中间有一部分呈现的是直线形式,但是最终评估的速度还是增加。因此,本文设计的评估方案速度较快。

4 结束语

针对国内外对于移动网络信息传输安全性评估的研究并不多,还没有形成统一的理论,而传统的评估方案仅处于讨论的阶段,实际操作并不强。因此,本文设计的评估方案结合了多种的评估方法,在理论与实际方面进行了研究。通过对网络信息传输安全的机密性、完整性、可用性三要素的量化,建立了层次化的网络体系,并建模。经过实验表明,该评估方案具有精准度高、评估速度快等优势,易于在实际生活中使用。

[1]潘磊,李廷元.适用于移动自组织网络的信息安全动态评估模型[J].计算机应用,2015,35(12):3419-3423.

[2]肖招娣.移动互联网应用平台中信息安全态势评估研究[J].计算机仿真,2017,34(3):423-426.

[3]章宜玉,杨清.基于模糊层次算法的移动互联网安全态势评估研究[J].计算机工程与应用,2016,52(24):107-111.

[4]刘小林,张延铭,谢永锋.应用数字签名机制的卫星移动通信数据传输方案设计及实现[J].航天器工程,2017,22(3):123-129.

[5]马宇威,辛阳.移动互联网环境下的防篡改系统性能评估模型[J].计算机工程与应用,2015,51(5):75-81.

[6]陈森,陈超,张小勇,等.基于大数据分析的移动互联网用户感知评估系统[J].电信科学,2015,31(4):148-155.

[7]田萃,王兴广,赵苏爽.中国移动互联网金融安全生态系统顶层设计[J].管理现代化,2015,35(5):24-26.

[8]张爱玲.移动运营商网络安全管理平台架构分析与探索[J].科技通报,2017,33(2):90-94.

[9]喻国明.移动互联网时代的网络安全:趋势与对策[J].新闻与写作,2015,31(4):43-47.

[10]雷程,马多贺,张红旗,等.基于变点检测的网络移动目标防御效能评估方法[J].通信学报,2017,38(1):126-140.

[11]张浩,谢利俊.基于运动兴衰特征的移动网络链路优化算法[J].计算机工程与设计,2017,38(2):298-303.

[12]殷燕南.移动网络基站安全承载信道分配重构算法[J].科技通报,2015(6):205-207.

[13]王志贺,骆钊,谢吉华,等.基于SM2密码体系的SD卡的电力移动终端安全接入方案[J].中国电力,2015,48(5):75-80.

[14]姜彬彬.一种用于复杂移动网络的安全路由协议设计[J].科学技术与工程,2016(29):110-114.

[15]卞咸杰.基于移动互联网科技论文共享平台数据的安全策略研究[J].现代情报,2015,35(6):43-48.

[16]罗恩韬,王国军.移动社交网络中一种朋友发现的隐私安全保护策略[J].电子与信息学报,2016,38(9):2165-2172.

Design of security assessment scheme for large mobile network information transmission

YE Wei,SHENG Hong-lei,HUANG Yu-teng,WEI Jin-liang

(State Grid Zhejiang Electric Power Company Information&Telecommunication Branch,Hangzhou310007,China)

The traditional evaluation methods for the network information transmission precision is poor,slow speed of assessment,not to quantify the factors of safety problems,therefore,for large mobile network information transmission security evaluation scheme is designed.The network information transmission security assessment architecture is constructed,and the confidentiality,integrity and availability vector of network information transmission security are analyzed.Parameter values,establish the assessment of positive and negative ideal standard and evaluation index for dimensionless gray processing,thus complete the qualitative and quantitative combination of linear weighted mobile network information security evaluation model.The effectiveness of the design of the evaluation scheme was experimentally studied and the experimental results were obtained.The experimental results show that the assessment scheme has high precision,fast assessment,the safety factors are quantified to advantage,such as large mobile network information transmission security of daily play a guiding role.

large mobile network;information transmission;safety assessment;scheme

TN350

A

1674-6236(2017)23-0121-04

2017-08-22稿件编号:201708123

叶卫(1983—),男,浙江建德人,硕士研究生,工程师。研究方向:网络与信息安全。