基于IPSec下的VPN组播问题的探究

◆陈若楠 胡曦明,2 马 苗,2

(1.陕西师范大学计算机科学学院 陕西 710119;2.现代教学技术教育部重点实验室 陕西 710119)

基于IPSec下的VPN组播问题的探究

◆陈若楠1胡曦明1,2马 苗1,2

(1.陕西师范大学计算机科学学院 陕西 710119;2.现代教学技术教育部重点实验室 陕西 710119)

本文基于IPSec对VPN进行探究,在网络模拟仿真实验平台上对IPSec VPN进行测试,提出了IPSec是否支持组播的疑问并进行实验验证,然后提出VPN组播数据如何得到安全性保护的问题,最后提出与GRE相结合组建VPN的解决方案,使得子网内的组播数据得到安全性保护。实验结果既保障了数据的组播功能,又保障了其安全性,可广泛应用于金融、媒体等多个行业领域。

IPSec;VPN;安全性;GRE;组播

0 引言

通信安全长久以来都是一个重要的问题,IP本身不提供安全性,只提供通信服务。每当数据在公网上进行传输时,很容易受到安全性的威胁,使网络上的黑客等不法分子趁虚而入。例如某企业的分公司和总公司之间传输公司内部机密文件时,亦如某大学的两个或多个校区之间传输重要信息数据时,如果跨越公网,很难保证信息的完整性、安全性、正确性等。如果我们在企业的分公司和总公司网关之间,或者大学的两个或多个校区的网关之间建立起IPSec VPN,使数据和信息从中通过,这样就能够保证其安全性。IPSec(Internet Protocol Security)是一个集合了许多标准的体系结构的网络层安全保障机制,提供端到端和站点到站点的安全性。IPSec能够在主机、路由器以及防火墙上实现,实现IPSec的中间设备被称为“安全网关”。IPSec主要使用两种安全协议,AH和ESP协议。IPSec有两种工作模式:传输模式和隧道模式。传输模式(Transport Mode)用于保护端到端的安全性;隧道模式(Tunnel Mode)用于保护站点到站点的安全性。IPSec SA(Security Association,安全联盟) :安全联盟是IPSec的基础,IPSec对数据流提供的安全服务是通过 SA来实现的。ISAKMP(Internet Security Association and Key Management Protocol,密钥管理协议):定义了建立、协商、修改和删除安全管理的程序和信息包格式。

1 Packet Tracer模拟器实验

1.1 Packet Tracer模拟器实验

图1 Packet Tracer模拟器实验拓扑图

PC0 192.168.1.1/24(源IP地址)

PC1 192.168.2.1/24(目标IP地址)

(1)使用IKE协商方式配置路由器1、路由器2,用PC0 ping PC1,见图2。

图2 Packet Tracer模拟器实验PC0 ping PC1

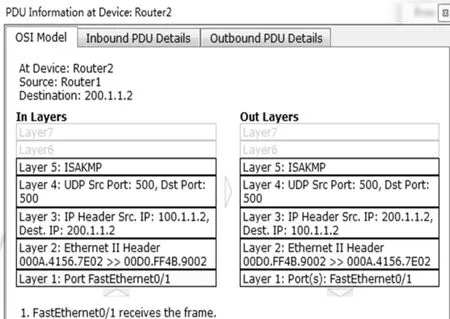

(2)通过抓包得到一组ISAKMP的包,源IP地址和目的IP地址在路由器上由于IPSec VPN的作用发生了变化。见图3、图4、图5。

图3 Packet Tracer模拟器实验一组ISAKMP的包

图4 Packet Tracer模拟器实验抓到的ISAKMP的包(源和目的IP由于IPSec VPN的作用发生了变化)

图5 Packet Tracer模拟器实验ISAKMP协议

(3) 还抓到一组ICMP的包,打开后发现包含AH和ESP协议。见图6、图7。

图6 Packet Tracer模拟器实验抓到的ICMP包

图7 Packet Tracer模拟器实验ICMP包中包含的AH和ESP协议

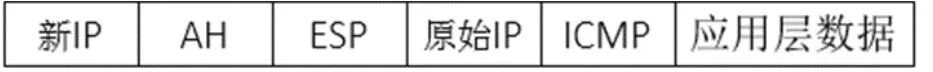

(4) 得出AH和ESP在报文中的封装格式。见图8。

图8 Packet Tracer模拟器实验AH和ESP封装格式

1.2 H3C模拟器实验抓包分析

图9 H3C模拟器实验拓扑图

路由器4 192.168.1.1/24(源IP地址)

路由器5 192.168.2.1/24(目标IP地址)

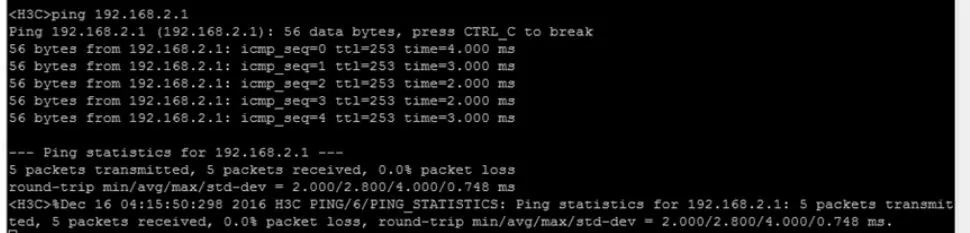

(1) 使用手动配置方式配置路由器 2、路由器 3,用路由器4 ping路由器5,结果见图10。

图10 H3C模拟器实验路由器4 ping路由器5

(2) 通过抓包的到一组ESP的包,目的地址和源地址同样发生变化,见图11。

图11 H3C模拟器实验抓到一组ESP的包

(3) 打开抓到的ESP包,可以看到详细信息,以及手工配置的进VPN密钥(12345)和出VPN密钥(54321),见图12、图13。

图12 H3C模拟器实验手工配置的进VPN密钥(12345)

图13 H3C模拟器实验手工配置的出VPN密钥(54321)

2 IPSec VPN深入探究

2.1 IPSec组播支持性问题研究

IPSec 可以对点对点数据进行保护,那是否支持组播呢?

实验过程:

图14 IPSec组播问题实验拓扑图

(1)用路由器 4 ping未配置组播的路由器下的 IP:192.168.2.1,见图15。[5]

图15 IPSec组播问题实验ping未配置组播的路由器下的IP:192.168.2.1

(2)抓到的是一组ESP的包,见图16。

图16 IPSec组播问题实验ping未配置组播路由器下IP:192.168.2.1抓到ESP包

(3)打开ESP的包,可以发现源地址和目的地址因为IPSec VPN的作用发生了变化,说明数据经过了IPSec VPN 的保护,并且可以看到进IPSec VPN 的密钥(12345)。见图17。

图17 IPSec组播问题实验ping未配置组播路由器下的IP发现数据经过IPSec VPN

(4)用路由器 5 ping 配置了组播的路由器下的 IP:192.168.1.1,见图18。

图18 IPSec组播问题实验ping配置了组播的路由器下的IP:192.168.1.1

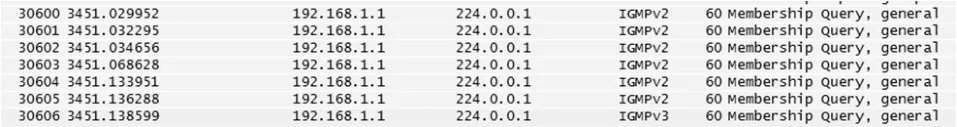

(5)抓到的是一组IGMP的包,见图19。

图19 IPSec组播问题实验ping配置组播路由器下IP:192.168.1.1抓到IGMP包

(6)打开IGMP的包,发现只有IGMP的报文,没有ESP,从地址看,数据没有走IPSec VPN。见图20。得出结论:IPSec 不支持组播!

图20 IPSec组播问题实验ping配置组播路由器下的IP发现数据未经过IPSec VPN

2.2 IPSec组播数据关键技术研究

如果要使用IPSec技术,组播数据要如何保证安全性?

分析:由于IPSec VPN不支持组播,但是还有其他的支持组播的VPN,可以与其他支持组播的VPN组合。GRE是一种支持组播的VPN,可以让GRE技术和IPSec技术相结合。

图21 GRE over IPSec实验拓扑图

路由器4 172.16.1.254/24(源IP地址)

路由器3 59.61.1.1/24(目标IP地址)

(1)用路由器4 ping配置了组播的路由器3的IP:59.61.1.1,见图22。

图22 GRE over IPSec实验ping 59.61.1.1

(2)抓到了一组ICMP的包,从地址来看,源IP地址发生变化,变成隧道端口的IP地址,说明数据是通过GRE Over IPSec隧道传送的。见图23。

图23 GRE over IPSec实验抓到的一组ICMP的包

(3)还抓到一组ESP的包,有ESP包,说明数据经过了IPSec的安全性保护,说明目前的组播并没有影响IPSec VPN。见图24、图25。

图24 GRE over IPSec实验抓到的一组ESP的包

图25 GRE over IPSec实验抓到ESP包说明数据经过IPSec的保护

得出结论:要想使组播的数据得到IPSec的安全性保护,可以结合其他支持组播的 VPN技术,比如这里实验的 GRE Over IPSec ,这样IPSec就可以在组播上应用了。

3 总结

通过实验可以看出,在组播环境下无法抓到IPSec的数据包,说明传统的IPSec VPN是不支持组播的,这使得组播传输面临很大的安全性威胁。VPN传输的一大优点就是可以将多种不同的VPN技术结合使用,GRE VPN是一种支持组播却不保证数据安全性的技术,目前同样广泛应用于各种环境下的VPN,尤其多用于需要对数据进行组播的VPN环境,将IPSec和GRE技术相结合运用在VPN上,则可以实现IPSec在组播数据上应用,解决了IPSec VPN不支持组播数据安全性保护的问题,即公网上的数据通过此方法,建立GRE OVER IPSec VPN,使得无论是点对点数据还是组播数据,都可以得到安全性保护。

4 对IPSec VPN的评价和展望

4.1 IPSec VPN 的优点

IPSec VPN可以保证数据的安全性、保证数据传输过程中的机密性、对数据的来源进行身份验证、保证了数据的完整性。

4.2 IPSec VPN 的不足

(1)IPSec自身协议体系复杂难以部署。

(2)高强度的加密算法运算消耗大量资源。

(3)身份验证增加了数据传输的延迟,不利于语音视频等实时性较强的应用。

(4)IPSec自身不能独立支持组播,需要借助其他协议帮助。

(5)IPSec中验证头AH的MAC计算要用到数据报的IP地址,当使用 NAT地址转换时,会因为不能改写地址而导致 AH失效。(但ESP仍有效)。

(6)如果使用 IPSec对数据的完整性保护或加密,传统的NAT将无法修改IP地址。

[1]Kevin R. Fall[美] W. Richard Stevens[美].TCP/IP详解卷一:协议(第二版)[M].北京:机械工业出版社,2016.

[2]David Hucaby[美] Steve McQuerry[美].Cisco路由器配置手册(第二版).北京:人民邮电出版社,2012.

[3]杭州华三通信技术有限公司.H3C路由器典型配置指导.北京:清华大学出版社,2013.

[4]杭州华三通信技术有限公司.路由与交换技术第三卷.北京:清华大学出版社,2011.

[5]Behrouz A.Forouzan[美].TCP/IP协议族(第四版).北京:清华大学出版社,2011.

[6]刘春艳.基于IPSec的VPN网关设计与实现[J].网络安全技术与应用,2013.

[7]唐灯平.基于Packet Tracer 的IPSec VPN 配置实验教学设计[J].苏州:张家口职业技术学院学报,2011.

[8]李建光.浅谈IPSec VPN技术及应用过程[J].网络安全技术与应用,2015.

[9]卢晓丽.IPSec VPN 技术在企业网络安全中的应用[J].网络安全技术与应用,2013.

[10]王建明.IPSec协议在 VPN中的应用探讨[J].网络安全技术与应用,2015.

[11]林冠男.GRE over IPsec VPN在企业网中的应用探究[J].网络安全技术与应用,2016.

[12]秦勇.基于IPSec的VPN在校园网的应用研究[J].网络安全技术与应用,2017.

中央高校基本科研业务费专项资金资助项目(GK201503065),现代教学技术教育部重点实验室开放课题资助项目(SYSK201501),陕西师范大学非师范拔尖创新人才培养计划2017年度项目。