ETC互联网信息安全浅析

◆何耀忠 陈钊正

(江西省高速公路联网管理中心 江西 330003)

ETC互联网信息安全浅析

◆何耀忠 陈钊正

(江西省高速公路联网管理中心 江西 330003)

随着全国ETC联网顺利开通后,ETC跨省服务、ETC互联网服务已成为目前电子不停车收费发展的重要目标,而随着互联网接入交通专网,各类安全问题也必然成为当前亟待解决的问题,本文将就ETC互联网服务的安全及其解决方案进行了相关分析和研究,并提出了相关解决方案。

ETC;互联网;安全;圈存服务;证书体系

0 引言

随着全国ETC联网第一阶段的顺利开展,14个省(市)高速公路电子不停车收费(ETC)正式联网运行,全国ETC联网格局已基本形成,将为“一带一路”、各个经济带发展提供巨大动力,搭建创新性平台,为促进国民经济与社会发展做出重要贡献。

“一卡在手,走遍全国高速”正在一步步实现的同时,如何从人工服务转向信息化服务,如何借助互联网这个载体,在现有专网的基础上实现各类高速公路联网服务是目前各个 ETC联网省(市)工作的重要方向。

互联网在给 ETC体系带来便利的同时,其副作用也必然随其一并代入,特别是针对数据库和业务系统的网络病毒、恶意攻击、非法篡改等严重威胁 ETC乃至整个联网系统的安全性、保密性,ETC互联网服务的信息安全问题必须引起高度重视,也是当前乃至相当长时间内亟待解决的问题[1]。

本文将针对传统联网系统向互联网拓展应用时存在的安全问题、所应架构的安全体系进行分析、研究并给出相应的意见和建议。

1 传统架构

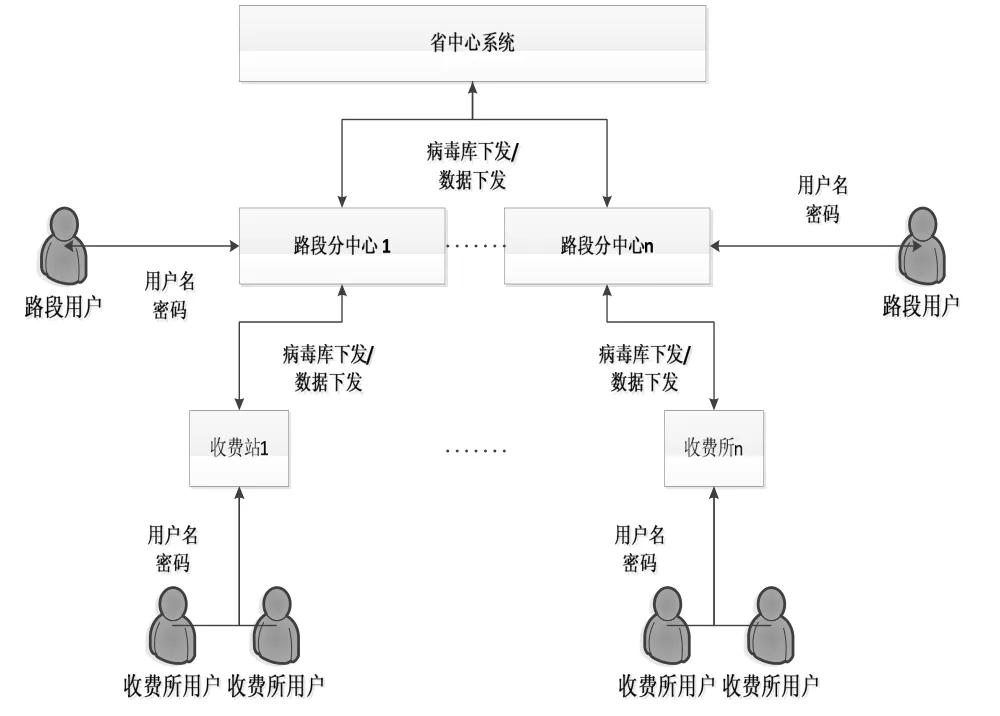

传统高速公路联网系统立足于专网,与互联网物理隔离,预防病毒和非法攻击主要立足于杀毒软件和离线病毒库升级的技术手段,业务系统往往兼有安全系统的功能,人员身份认证基本依靠用户名+密码的方式,具体参见图1所示。

图1 传统架构

这种模式简洁实用,在专网系统中较为普遍,具有较好地的适用性和实施性,其建设维护成本较低,便于大范围的展开[2],且对于内网管理人员技术水平要求不是很高,便于分布式广域系统的升级和维护。但是在互联网环境下,它存在较大地安全隐患,其中之一就是业务系统和安全系统没有较好地分离,在互联网接入的时候,用户及其操作存在不确定性时单纯依靠用户名和密码的模式在身份认证及防抵赖方面存在安全隐患[3],而在互联网上传输数据时数据的密文传输、密钥管理也存在一定的管理缺陷。

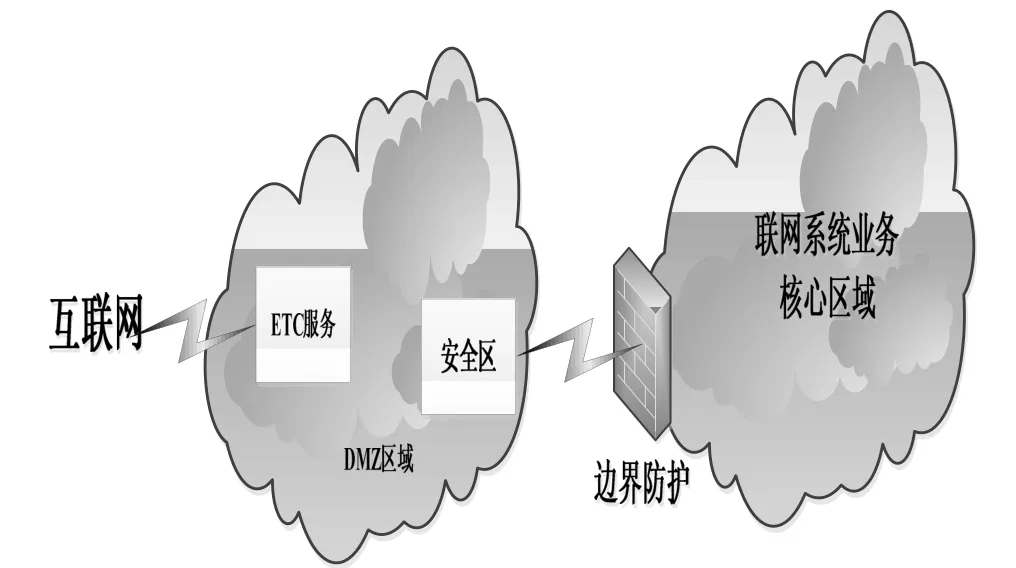

2 标准互联网接入架构

构建高速公路联网系统的DMZ区域,如图2所示。在DMZ区域中构建一套面向互联网基于Web的ETC服务体系,同时在DMZ区与核心业务区域构建安全边界防护,如果业务系统的等级保护要求达到三级以上的话,就必须采用网闸作为核心区域和DMZ区域的安全边界,两个区域的数据交互采用数据摆渡的方式。

图2 网络架构

在DMZ区域中,为满足互联网服务带来的业务及安全需求[4],需添加边界防火墙、SSL VPN 身份认证体系,并在DMZ区域中再构建一个安全区域,安全区域的作用负责与核心业务系统的数据交互、ETC业务服务和保证互联网数据库、安全认证的核心设备的安全,故安全区与DMZ其他设备之间需添加相应防火墙用于隔离。

在图3中,边界防火墙用以保证DMZ与互联网之间边界分离及安全保护,SSL VPN用于互联网接入业务的SSL通道建立和数据加密,负载均衡是为了平滑互联网数据峰值的风险,身份认证体系为了针对ETC用户提供针对性服务敏感信息的身份认证、签名和加密,动态验证码是用于保障身份认证的准确性[5],安全区内存放相对安全级别较高的设备和业务,包括CA证书及存储体系,ETC互联网业务服务和互联网数据等,同时只有安全区设备才可以与核心业务系统进行数据同步和信息交互。

图3 DMZ区域架构示意图

3 安全隐患分析

在标准化的互联网接入架构中,采用防火墙、网闸、PKI体系等用以保证互联网接入时信息交互的安全性,但是当其应用于ETC领域时就会存在一定的安全隐患和安全问题,因为ETC服务,特别是 ETC用户卡相对于传统意义上的银行卡,它是具有电子钱包的,需要进行圈存操作,这样比起一般意义上的网络消费或在线支付,其步骤增加了,风险自然而然就加大了,且容易产生纠纷和故障,以下本文将就此进行详细的分析。

3.1 注册申请

ETC用户是一群以ETC设备基础的互联网用户,其注册和申请必然需要参照互联网模式和ETC模式,两种模式综合考虑,互联网模式一定是开放式下载,而 ETC用户有其特殊性,在于其涉及用户资金操作,如果统一采用互联网模式必然带来信息泄露或资金隐患,如图4所示,而采用银行的模式,即人工去柜台申请后才能开通相关网上银行,对于全国各地流动性较大的车主用户,在ETC服务网点有限的现状下,操作性上具有一定难度,故此 ETC用户互联网注册申请是个瓶颈点,如何在保证用户信息隐私的前提下规范相关的注册申请流程。

3.2 用户资金隐患

由于目前各类网上消费充值业务已经非常普及,其安全性也得到了时间和实践的检验,并且形成了一套较为成熟并在不断完善的流程体系,且互联网 ETC服务体系中,有关于用户资金的具体操作均是交给国家网上交易可信的第三方进行操作,互联网ETC服务只需与支付平台方面构建一套安全通信平台即可,提供互联网 ETC服务的相关单位应需在其APP、官网、微信、微博等平台上公开发布其相关银行和支付平台的账户名称信息,方便用户在支付时进行核对和校验。

3.3 ETC用户卡写卡安全性分析

由于针对用户银行卡操作完全由支付平台负责,其安全性是由支付平台负责,故此目前已有较为成熟的解决方案就不予分析,而 ETC用户卡充值必须有个圈存写卡的过程,这是目前所有各类银行卡互联网操作不需要考虑的环节,故此这是一个全新的安全技术领域,其在互联网上操作必然存在如下问题:

(1)用户的银行卡或支付凭证的金额扣除和ETC用户卡圈存的顺序问题,为了保证资金安全,只有在收到支付平台扣款成功的结果之后才能发起ETC用户卡圈存程序。

(2) 扣款成功后圈存不成功。

最为理想的状态是支付平台收到退款指令自动进行回滚操作;由于移动 APP端无线网络信号问题无法发起退款指令的时候,存在如下风险:移动APP端已经写卡成功,由于网络问题,互联网 ETC服务没有收到写卡成功的指令,而又无法获取移动APP端的日志文件,用户投诉没有写卡成功;确实没有写卡成功,用户资金被扣,如何尽快将该资金退还给客户。

(3)用户手机中毒,扣款成功,写卡不成功:主要情况是用户手机中毒后,不法程序修改APP程序或阻断APP通信,导致用户的资金被扣除,而没有对用户自身的 ETC用户卡进行圈存,而是对其他卡片进行了圈存或者是进行了其他消费,如图5所示:

图5 病毒恶意攻击示意图

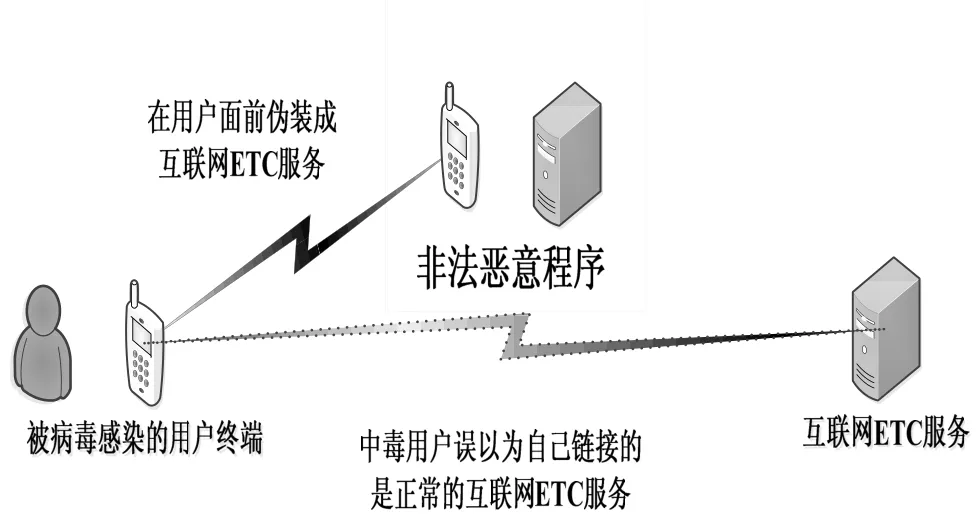

如果用户下载的APP是完全被伪造,即一个与ETC完全不相干的APP伪造而成,如图6所示,这个将无法在互联网ETC服务的具体操作上有什么比较好的解决方案,只能是加大宣传力度,严格对网络中的非法冒用现象进行打击。

图6 被病毒感染的APP示意图

ETC用户手机终端中毒,成为他人ETC用户卡充值的资金交易来源,这也是 APP出现问题的时候常见的攻击情况,结果往往是数据库中数据一切正常,没有任何异常数据,而用户资金受损,关键是容易导致没有证据支持相关情况,如何避免此类问题是关键所在。

图7 中间人攻击示意图

图8 相关攻击1

图9 相关攻击2

在图8中,A用户手机中毒后,APP中支付平台仍然是其自己的资金,但是 ETC用户卡及相应的读写卡设备已被病毒篡改为B用户的ETC用户卡和读写卡器,导致A用户在发起ETC充值后资金扣除是A用户的资金,但是圈存时圈存的对象是B用户ETC用户卡;

还有一种情况是手机中毒后,B用户发起中间人攻击,即B用户成为A用户和互联网ETC服务之间的信息转发体,当A用户发起ETC卡充值服务时,病毒程序将会让A用户直接与B用户相关程序联系,B用户在A用户面前伪装成互联网ETC服务,在互联网ETC服务面前伪装成A用户,其结果就是A用户终端与B用户程序进行通信,并发起充值,B用户将相关信息转发给互联网ETC服务,直到A用户资金被扣除,B用户随即发起对自己ETC用户卡的圈存服务,并让A用户等待,圈存成功后,提示A用户圈存失败,具体如图9所示。

4 解决方案

本文提出了一整套相关解决方案,从 APP获取到具体的交易流程,具体如下:

4.1 规范APP下载、启用

下载:登录官网或正规应用商店,通过下载或扫描二维码下载,APP中需要添加一个唯一的串号,并生成MAC在互联网ETC服务中进行保存,保证APP的可追溯性。

启用:填写相关申请信息,包括:ETC用户卡卡号+密码、手机号、需要申请的用户名+密码后,互联网ETC服务去数据库中获取相应的数据信息与之对比,保证用户填写资料的正确性后,向用户输入的手机号码发送一个6位的动态验证码,并结合ETC用户卡卡号、车辆行驶证号、身份证(个人)或组织机构代码(单位)、ETC读写卡器信息(申请时必须连接上读写卡器和ETC用户卡)、手机设备信息这些信息生成相关用户证书,完成注册申请流程,数字证书以ETC用户卡卡号为唯一标识。

图10 注册申请示意图

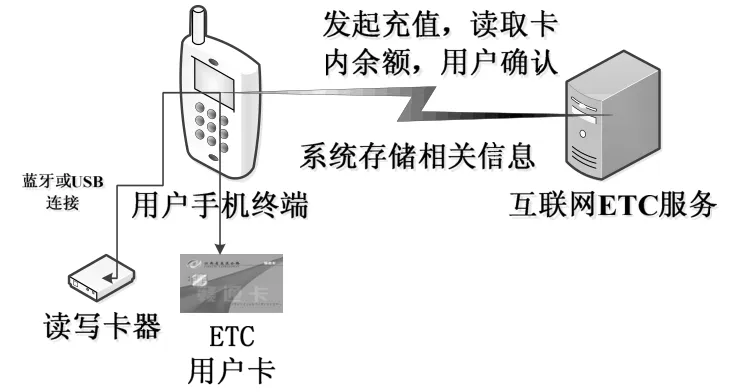

4.2 充值前步骤

在用户发起充值起,首先读取其 ETC余额并要求用户生成用户签名确认(时间戳),回传互联网ETC服务存入互联网数据库中,当产生纠纷时,可先读取用户 ETC卡内余额,根据数据库充值前数据进行比对后,确实没有写卡成功时,在保证支付平台扣款成功前提下,系统自动发起圈存程序。

图11 充值前卡内余额确认

4.3 APP安全保障

APP连接互联网ETC服务时,则自动验证APP的MAC与系统存储的MAC是否一致,保证APP没有被篡改,即保证APP为可信APP。

严格APP中数据交互接口,针对ETC用户卡必须严格通信模式,除蓝牙、NFC和USB数据线(OBU)外,不得使用其他方式(特别是通过网络方式),而且严格蓝牙、NFC和USB数据线通信的内容和数据格式,除 ETC用户卡相关信息外不得进行其他通信。

数字证书申领过程,针对具体要充值的 ETC用户卡(前提是一部智能终端可以为多张ETC用户卡充值),PKI体系需要根据APP连接上ETC用户卡,将根据ETC用户卡信息、读写卡器信息、智能终端信息、用户输入信息和手机号信息生产用户数字证书,并且保证一张 ETC用户卡在终端上生成一张数字证书,证书离开终端即失效。

当用户发起用户资金操作时,支付平台要求必须将用户资金账号+智能终端+读写卡器+ETC用户卡+时间戳进行加密签名(智能终端信息、ETC用户卡不能通过网络获取),支付平台会将扣款结果、用户签名信息发送给互联网 ETC服务,其会根据后台数据库内存储信息与其进行比较、验证,当圈存信息与之不一致时中断操作。

同理当用户进行 ETC用户卡圈存业务时,要求必须将智能终端信息+ETC用户卡+读写卡器+时间戳+随机数进行加密签名(智能终端信息、ETC用户卡、读写卡器不能通过网络获取),随机数为互联网 ETC服务根据用户数字证书手机号码发送的短信动态验证码,互联网 ETC服务会根据后台数据库内存储信息与其进行比较、验证,参见图12所示。

图12 互联网ETC服务信息交互流程图

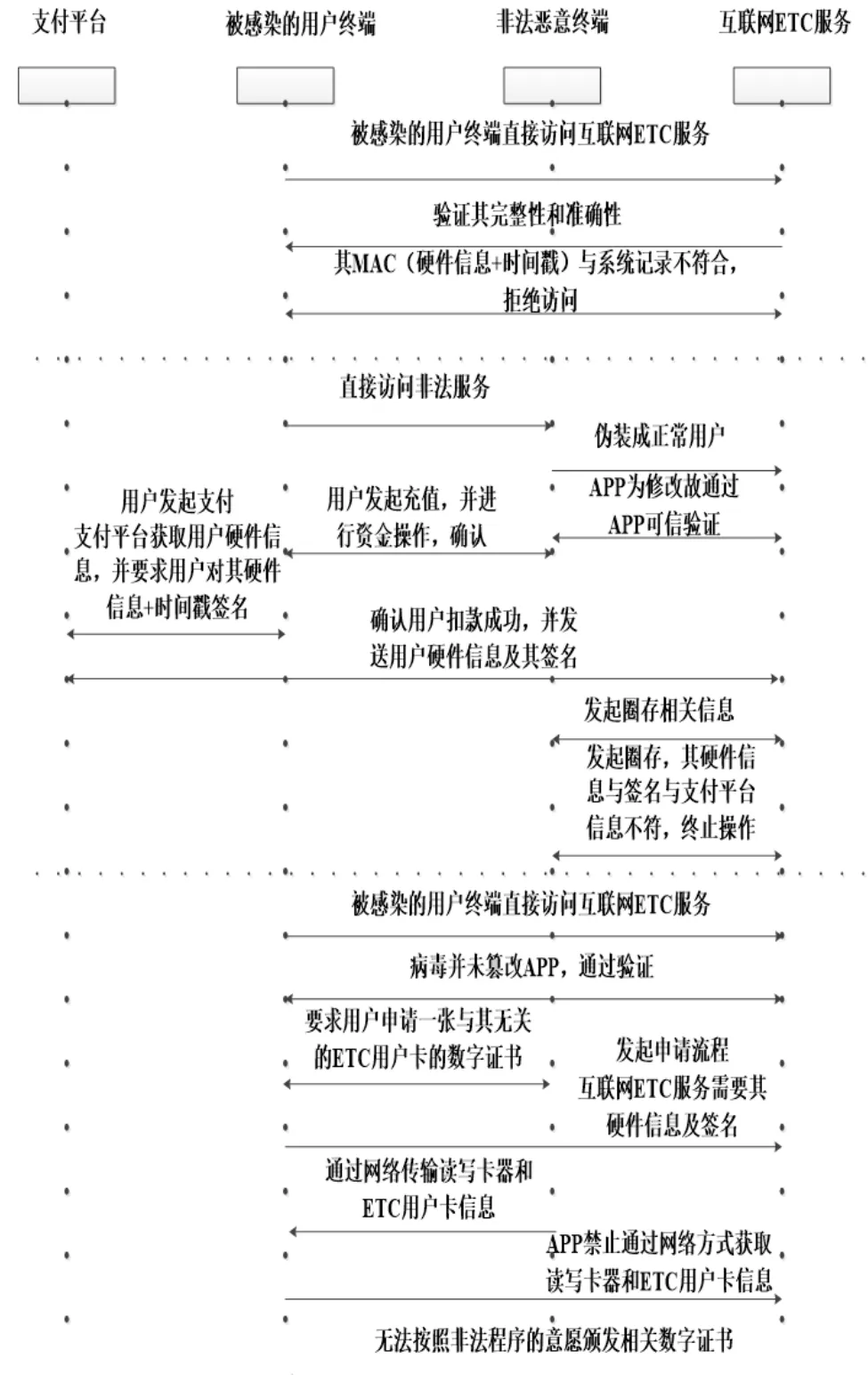

以上解决方案,通过 APP的可行性论证保证了用户的APP不会被病毒恶意修改,保证与互联网ETC服务通信的内容可信;通过预读取 ETC用户卡内余额,保证了当出现扣款成功圈存不成功时不出现争议;构建了一套以一卡一证书的模式,在证书内和互联网数据库中记录用户终端、读写卡器、ETC用户卡等信息,并通过短信动态验证码的方式保证确为用户本人进行相关操作,其抵抗相关网络攻击的模拟过程如图13所示。

5 总结及展望

目前全国 ETC互联网服务系统正在紧张的研究、测试中,由于 ETC系统类似与金融系统的流程,同时由于其电子钱包的特性,相较于金融系统更为复杂,在线上进行相关操作风险点多,故需要在系统上、技术上、管理上进行更多的分析和研究,在前人的基础上完善线上对电子钱包安全性进行提高、改进和完善,保证ETC全国联网后可以借助互联网平台提供更好地服务。

本文后续将继续和各大厂家、支付平台进行研究、测试,精简信息交互流程,保证各类在网络状况不好、安全性不高的情况下,保证用户、ETC系统不受损失或少受损失,保证各类业务的安全性、可追溯性。

图13 模拟攻击防御示意图

[1]杨中岳,陈钊正,陈启美.无线环境的OpenSSL办公安全平台实现[J].计算机工程与设计,2010.

[2]金茂菁.我国智能交通系统技术发展现状及展望[J].交通信息与安全,2012.

[3]陈钊正,许俊,余绪金,何耀忠.江西省高速公路电子不停车收费自助服务系统[J].中国交通信息化,2014.

[4]姚广洲,徐东彬.高速公路信息安全方案研究[J].公路交通科技,2012.

[5]王洪伟,魏勇敢.智能交通技术在交通信息采集中的应用[J].公路交通科技,2014.

本文系江西省交通运输厅2015科研项目“江西省高速公路联网信息安全体系的关键技术应用研究”(2015x0042)。