基于压缩传感的彩色图像半脆弱水印认证算法

付克兰,詹 旭

(1.成都农业科技职业学院信息技术分院,四川成都 611130;2.四川理工学院,四川自贡 643000)

基于压缩传感的彩色图像半脆弱水印认证算法

付克兰1,詹旭2

(1.成都农业科技职业学院信息技术分院,四川成都611130;2.四川理工学院,四川自贡643000)

采用一维小波对原始图像进行逐行变换,从而获取小波系数,然后再采用压缩传感算法对小波系数进行观测,获取观测矩阵,并将观测矩阵作为水印信息,同时将水印信息进行hash运行生成消息认证码;在嵌入水印阶段,首先将载体彩色图像从RGB空间转换到HSV空间,选取S分量进行DCT变换,从而获取S分量中的低频信息作为水印嵌入位置,然后将水印图像基于SVD算法嵌入到载体彩色图像的DCT变换域中;在认证阶段,提取水印图像,并通过hash运算生成消息认证码,与原消息认证码进行对比,如发生篡改,将提取后的水印图像采用压缩感知算法重构原始图像,与篡改后的载体图像进行对比,从而实现图像认证和篡改定位.实验结果表明该算法遭受到JPEG压缩、噪声和篡改攻击时体现出较好的鲁棒性,对篡改攻击能准确检测和确定篡改的位置,符合半脆弱水印认证的要求.

压缩传感;图像认证;篡改定位

图像水印系统是信息安全领域中一个重要分支[1-5],其主要保护作者版权信息、图像完整性检测等,防止攻击者篡改、复制等攻击操作.水印算法可分为空域算法和频域算法[6-10].

本文提出的基于压缩传感的彩色图像半脆弱水印认证算法,是属于频域的图像认证水印算法[11-15].首先采用一维小波对原始图像进行逐行变换,从而获取小波系数,然后再采用压缩传感算法对获取小波系数进行观测,获取观测矩阵,并将观测矩阵作为水印信息,同时将水印信息进行hash运行生成消息认证码;在嵌入水印阶段,首先将载体彩色图像从RGB空间转换到HSV空间,选取S分量进行DCT变换,从而获取S分量中的低频信息作为水印嵌入位置,然后将水印图像进行SVD嵌入到载体彩色图像的DCT变换域中;在认证阶段,提取水印图像,并重新hash运算生成消息认证码,与原消息认证码进行对比,如发生篡改,将提取后的水印图像采用压缩感知算法重构原始图像,与篡改后的载体图像进行对比,从而实现图像认证和篡改定位.

1 理论方法

1.1压缩传感原理

压缩传感理论主要将信号进行变换投影,获取的向量比较简洁,稀疏或近似稀疏.然后对向量进行编码测量,最后采用编码测量后的信号进行重构,从而恢复原始信号.

本文采用压缩传感理论对水印图像进行处理后,获取待嵌入水印,该待嵌入水印能在保证水印图像质量的前提下,同时又降低水印像素存储的数据量.

1.2余弦变换

采用离散余弦变换(DCT),将原始图像从时域变换到频域,其变换公式为

离散余弦逆变换(IDCT)公式为:

将图像进行二维离散余弦变换后,将低频信息段作为水印嵌入位置,其隐藏性好,抗攻击能力强.

1.3奇异值分解算法(SVD)

奇异值分解算法是线性代数中一种重要的矩阵分解,是对矩阵进行对角化分解的一种推广.奇异值分解算法可以进行水印嵌入,主要将水印信息嵌入到对角阵中,从而实现水印嵌入.

2 基于压缩传感的彩色图像半脆弱水印认证算法

2.1水印图像生成

水印图像生成的步骤为:

1)将原始图像按行进行一维小波变换(本文主要采用了DB1小波),从而获取小波近似系数cA和细节系数cD;

2)对获得的小波近似系数cA进行压缩传感观测,主要采用OMP算法,得到观测矩阵T;

3)将T和Y拼接成一个大矩阵Z,从而生成水印图像W,并将W进行hash运算获取消息认证码(本文采用MD5算法)M.

2.2水印图像的嵌入及加密

1)将原始载体彩色图像从RGB空间转换到HSV空间,从而提取S分量,并将S分量进行DCT变换,选取低频信息段SS作为水印嵌入位置;

2)将水印图像W进行基于奇异值分解的水印嵌入,具体为

①将图像矩阵SS分量进行奇异值分解

SS=US1VT;

②读取水印图像W,将其迭加到对角阵S1上得到新矩阵S′.

③将新矩阵S′进行奇异值分解

④得到含水印的图像S3

S3=US2VT;

3)将S3与其他分量H,V构成完整的嵌入水印后的彩色载体图像O.

4)加密嵌入水印后的彩色载体图像O和消息认证码M:I=Encrypt(O,M,key)(key为通信双方约定的私有密钥).

2.3水印提取及解密

1)解密信息流,嵌入水印后的彩色载体图像O和消息认证码获取M,(O,M)=Decrypt(I,key) (key为通信双方约定的私有密钥).

2)采用基于奇异值分解的水印提取算法,提取水印图像,具体步骤为:

①将嵌入水印后的彩色载体图像O从RGB空间转换到HSV空间,然后提取S分量中的低频信息段S3进行奇异值分解

②计算中间矩阵

③获得水印图像

3)将提取水印图像W*进行hash运算获取消息认证码(本文采用MD5算法)M*;

4)比较M与M*是否一致,如果一致,则图像完整,未被攻击,否则,图像被攻击,需进行篡改定位.

2.4图像篡改定位

当图像被攻击后,图像有可能被篡改,需要对篡改部分进行定位,锁定篡改部分.具体步骤为:

1)提取水印图像,采用压缩传感OMP算法重构原始图像Y;

2)将已经被篡改的载体彩色图像转换成灰度图像Y*,将Y与Y*调整其灰度级,让其尽量接近后相减,从而实现篡改定位.

3 实验仿真

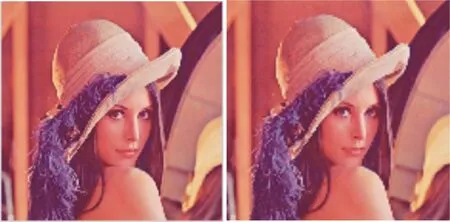

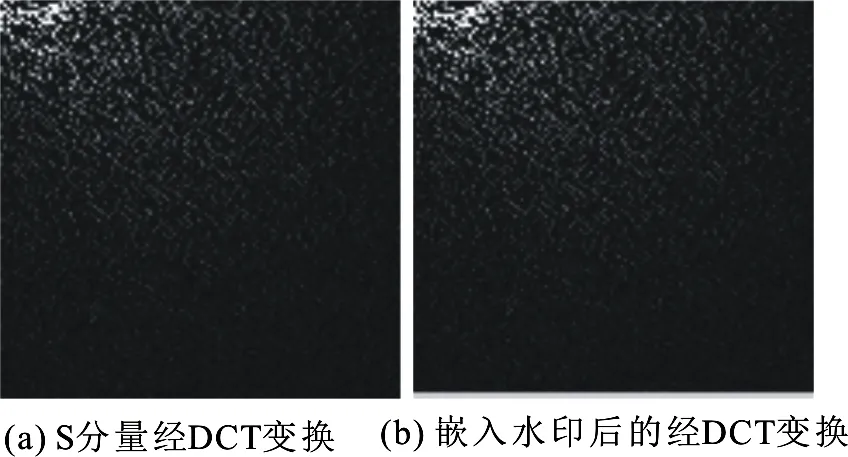

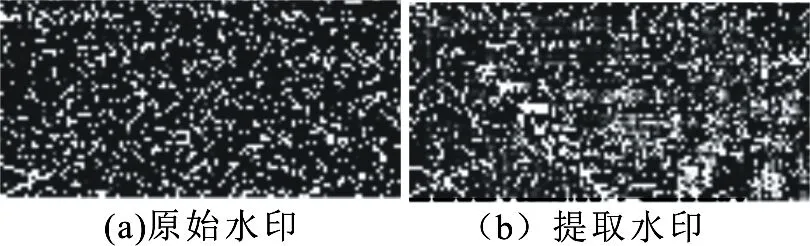

为验证本方案的鲁棒性和压缩传感观测与恢复速度,用lena.jpg大小为512*512的彩色图像作为载体图像进行实验,采用OMP算法对图像进行观测和重构.原始载体彩色图像和嵌入水印后的载体彩色图像见图1,图2为图1的S分量DCT域的低频信息段水印嵌入和提取位置,其PSNR值为89.59.将原始载体彩色图像转换成灰度图像采用OMP算法(采样率为0.398,耗时2.7s)观测后,构成的水印图像和提取后的水印图像见图3,其相关系数为0.99;可以看出,视觉上与原图没太大差别,满足了水印不可见性的原则;图4为从提取后的水印图像采用OMP算法重构后的图像,重构后图像与原始图像的NC值为0.97,可见重构图像能有效表征原始图像信息.

图1 原始载体彩色图像与嵌入水印后的彩色载体图像

图2 低频信息段

图3 水印图像

3.1攻击实验与篡改定位

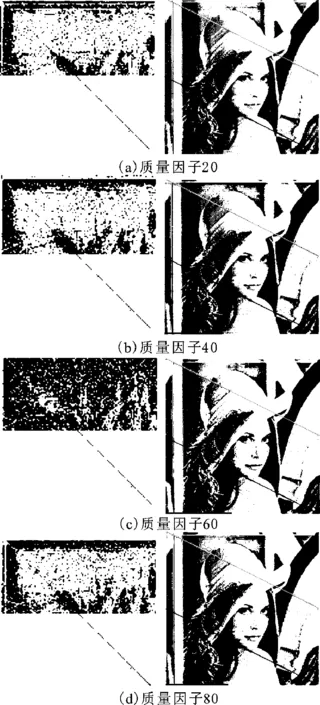

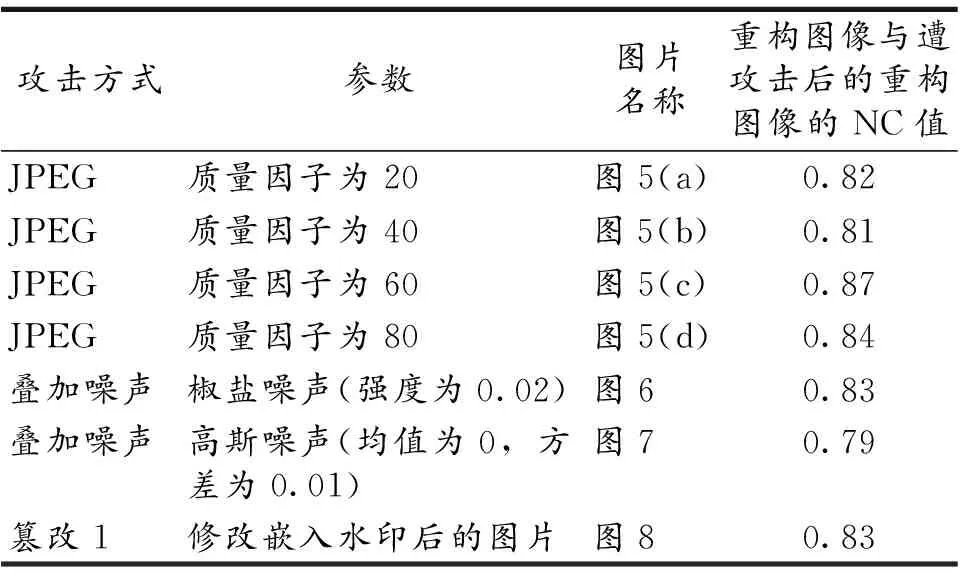

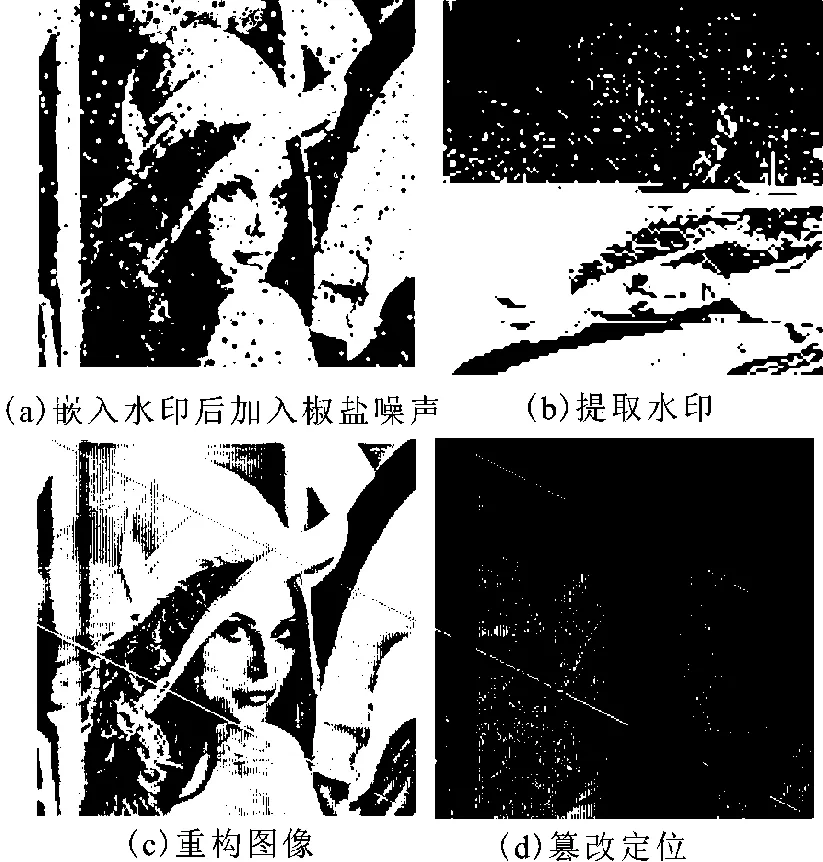

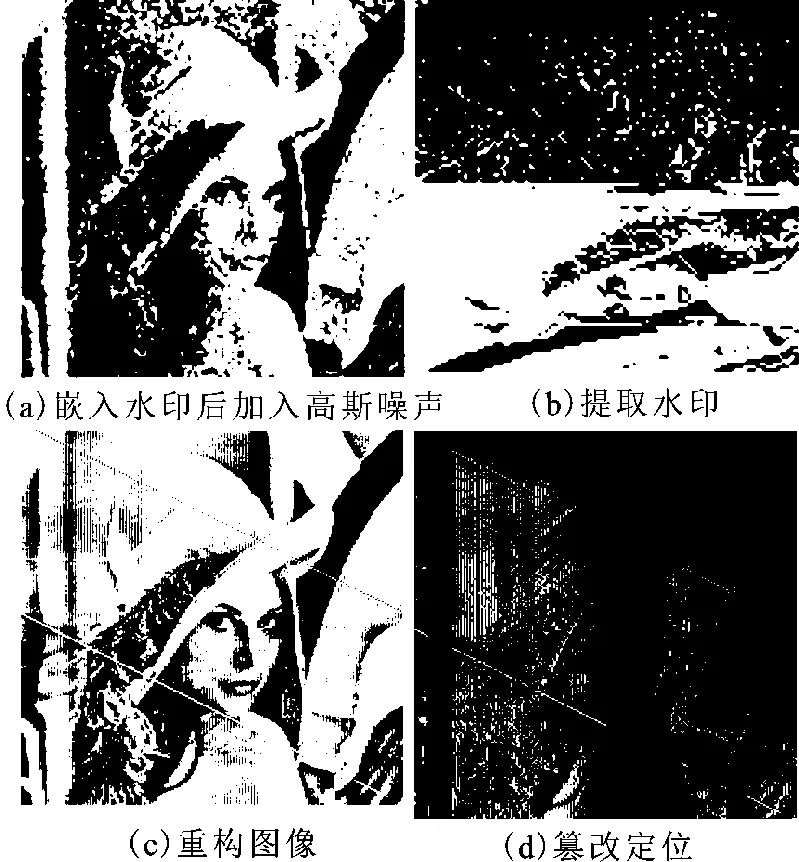

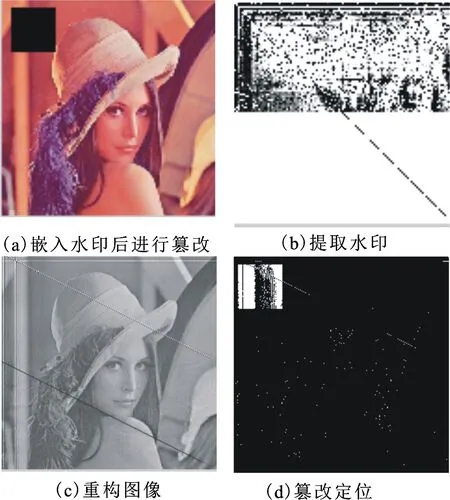

为验证本算法的的鲁棒性和脆弱性,分别对嵌入水印后的彩色图像进行JPEG压缩攻击、噪声攻击、篡改攻击,从而检测算法的鲁棒性,并对已受攻击的图像,进行定位,以确定篡改部位,具体见图5~8和表1.

图4 采用OMP算法重构后的图像

图5 JPEG压缩时提取水印与重构图像

攻击方式参数图片名称重构图像与遭攻击后的重构图像的NC值JPEG质量因子为20图5(a)0.82JPEG质量因子为40图5(b)0.81JPEG质量因子为60图5(c)0.87JPEG质量因子为80图5(d)0.84叠加噪声椒盐噪声(强度为0.02)图60.83叠加噪声高斯噪声(均值为0,方差为0.01)图70.79篡改1修改嵌入水印后的图片图80.83

图6 椒盐噪声攻击

图7 嵌入水印后的图像加入高斯噪声攻击

图8 篡改攻击

从表1和图5~8可以看出,此认证算法在遭受到JPEG压缩、噪声、篡改攻击时,虽然提取水印信息质量有所下降,但根据水印信息重构的图像未受到明显改变,并能根据重构的图像定位篡改部位,具有较强的鲁棒性和较高的安全性.

4 结束语

基于压缩传感的彩色图像半脆弱水印认证算法,首先将彩色图像转换为灰度图像,并将灰度图像进行小波变换后,获取小波系数,并采用基于压缩传感的方法对其小波系数进行观测,从而获得观测矩阵,并将观测矩阵作为水印图像,此水印图像数量小,运算速度快,便于存储实现;其次,在将水印图像嵌入到彩色图像中后,攻击者即使获取了水印图像信息,如不能正确提取小波系数时,也无法重构图像;再次,采用彩色图像从RGB空间转换到HSV空间,将水印图像嵌入到S分量的DCT域的低频信息段,在一定程度上具有一定的鲁棒性,可有效抵抗一定的攻击.即使水印图像信息质量有所下降的情况下,该算法也能有效重构出图像,并能定位篡改部位,安全性较高.

[1]PRADOSH B.Color image authentication through a dynamic fragile watermarking framework[J].InternationalConferenceonMethodsandModelsinComputerScience,2009,12:1.

[2]ZHU B B,SEANSON M D,TEWFIK A H.When seeing isn’t believe[J].IEEESignalProcessingMagazine,2004,21(2):40.

[3]COX I J,MILLER M L,BLOOM J A.DigitalWatermarking[M].New York:Academic Press,2002.

[4]考克思,王颖,黄志蓓译.数字水印[M].北京:电子工业出版社,2003.

[5]VANSCHYNDEL R G,TIRKEL A Z,OSBORNE C F.A digital watermark [J].InternationalConferenceonImageProcessing,1994,2:86.

[6]邹强. 一种小波域的自适应数字盲水印算法研究[J].计算机仿真,2011(6):284.

[7]赵茂佳.基于人类视觉系统的小波水印算法研究与应用[D].大连:大连理工大学,2011.

[8]张有矿.基于图像加密与SVD的数字水印算法研究及应用[D].济南:山东师范大学,2011.

[9]赵春雨. 提高嵌入容量的水印算法研究[D].郑州:郑州大学,2011.

[10]王侃.彩色图像双水印嵌入算法研究[D].北京:北京交通大学,2012.

[11]曹小龙.全息数字水印的生成与防伪加密算法研究[D].株洲:湖南工业大学,2012.

[12]姚欢.抗几何攻击的变换域图像水印算法研究[D].哈尔滨:哈尔滨理工大学,2012.

[13]周星.基于数字水印的可追踪电子文档保护系统研究与实现[D].西安:西安电子科技大学,2012.

[14]朱永安.清远教育信息网络建设[D].北京:北京邮电大学,2011.

[15]曾司东.清远电信全球眼在交通管理的实现及应用[D].北京:北京邮电大学,2011.

(责任编辑孙对兄)

A semi-fragile watermarking authentication algorithm of color image based on compressed sensing

FU Ke-lan1,ZHAN Xu2

(1.Information Technology School,Chengdu Vocational College of Agricultural Science and Technology, Chendu 611130,Sichuan,China 2.Sichuan University of Science and Engineering,Zigong 643000,Sichuan,China)

The paper transforms the original image line by line by one-dimensional wavelet to obtain the wavelet coefficients.Then,the wavelet coefficients is observed by OMP algorithm to obtain observation matrix.The observation matrix is used as watermark image to generate message authentication code by hash algorithm.When embedding the watermark image,the original image is conversed from RGB to HSV,the low-frequency of S component is made to embed the watermark image by the singular value decomposition algorithm.When authentication,the watermark image is extracted in the low-frequency of S component of the watermarked image by the singular value decomposition algorithm to generate message authentication code again.Compare the new and the old message authentication code,we will know whether the image is tampered.If the image is tampered,one can rebuild the image by OMP algorithm from the extract watermark image and located the tampered position.The result shows that the algorithm can effectively resist adding noise attacks and JPEG compression attacks,and accurately detect and identify tampering position when watermarked image suffers tampering attack.

compressed sensing;watermarking authentication;location

10.16783/j.cnki.nwnuz.2016.05.011

2016-03-10;修改稿收到日期:2016-07-15

国家自然科学基金资助项目(61178068);四川省教育厅基金资助项目(14ZB0223);

付克兰(1972—),女,四川简阳人,讲师,硕士.主要研究方向为电子信息及图像处理.

E-mail:zhanxuu@163.com

TN 919.8

A

1001-988Ⅹ(2016)05-0046-05