基于PKI的Zigbee网络安全方案的研究

屈卫清 齐跃斗

【摘要】 独立网络面临两大问题,包括网络生存时间和系统数据传输的安全性,论文提出以动态成簇方式保证网络各节点生存能力的平衡,将基于PKI的64位非对称加密算法引入网络应用服务端的构建,并以此思路进行网络中间件的设计思路。

【关键字】 传感网络 Zigbee PKI

一、引言

传感器技术、数据通信技术、计算机技术是传感网络的三大关键技术。Zigbee是一种低功耗的局域网技术,相对其它短距离无线通信技术而言,其功耗和成本较低,作为物联网的一种重要组成技术,能够应用于蓝牙、Wi-Fi、超宽带、手机及其它无线技术不能覆盖的大部分领域。

二、Zigbee传感网络结构

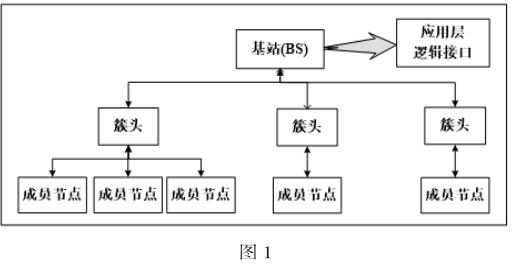

典型的Zigbee应用系统涉及到多种信号的检测和控制。因为Zigbee的无线特性,增加了传感器布局的灵活性和隐蔽性,还能防止通信电缆被破坏,可以有效提高网络的安全性。系统中涉及各类传感器节点的设置、角色定义和基于逻辑应用的用户端,结构如下图所示:

三、传感网络的安全隐患

传感网络一般以多跳无线(Ad-Hoc)的方式建立的,通讯路径由网络中的节点本身与其周围其它节点进行通讯而建立起来的。由于再生能源技术目前还不成熟,一般多采用电池给传感器提供能源;会出现一个节点频繁地进行信号发送,能量很快会耗尽,这就影响整个网络的寿命。为了提高整个网络的生存时间,业界已经开展对动态成簇理论的研究[1]。

Zigbee网络有内置的安全技术,即对称密钥的安全机制,可以保证网络工作正常;但从另一方面看,如果没有适合的安全机制,ZigBee网络将容易遇到故障或者受到攻击,比如安全监控系统中的恶意系统攻击、节点毁坏,检测系统中的节点故障等。

四、基于PKI的传感网络安全技术

在即将到来的大物联时代,所有的物体都在一个大网络中,作为个体的传感器的安全不容忽视,如何提高传感器局域网络的安全性能将是一个很大的课题。

为保障网络的安全,可以从提升网络中节点的生命周期、保障数据通信安全两个角度入手:

4.1 Zigbee网络的动态成簇

在网络中要进行数据传输,首要条件是网络中的各节点能够正常工作。由于低功耗自适应集簇分层型协议在节能方面的表现不是很好,业界将剩余能量和距离作为参数引入算法,形成基于能量与距离的分簇式路由协议(EDBCP):根据遗传算法中的轮盘赌选择思想确定簇头,而且对簇头之间的距离进行控制,使簇头分布更加均匀,同时,监控各节点能耗情况,适时进行重新分簇,以平衡整个网络各节点的能耗,确保网络整体生存时间达到最佳值。簇节点成员和簇头直接进行通信,采用时分多址(TDMA)信道接入技术,不在时隙内的节点进入休眠状态,节省了单个节点的能量;簇和簇之间采用码分多址(CDMA)技术避免信息干扰。[2]

簇头的选择和簇的建立都是在基站内进行的,基站给每个簇内成员节点分配TDMA。这样不仅节省了节点的计算能量,避免了簇头和节点之间通信的繁琐,而且因为基站的运算能力比一般的节点强,所以EDBCP协议还因此节省了时间。

基站在簇头选择、簇组建完成后开始发送广播消息,确定各节点是簇头还是成员节点或所属簇。节点信号中包含了其能量信息,基站根据节点能量消耗情况,动态调整簇头并重新成簇,以均衡网络内部能耗,从而提升网络生命周期。

4.2基于PKI的64位非对称加密算法

PKI作为信息安全技术的核心,采用非对称加密算法,

被广泛应用于基于TCP/IP协议的网络中[3]。Zigbee的安全机制由安全服务层提供,共三级安全模式:无安全设定、使用接入控制清单、采用高级加密标准(AES128)的对称密码,为保证网络内部通信的畅通和安全,可以在设计过程中将后两种模式相结合使用。

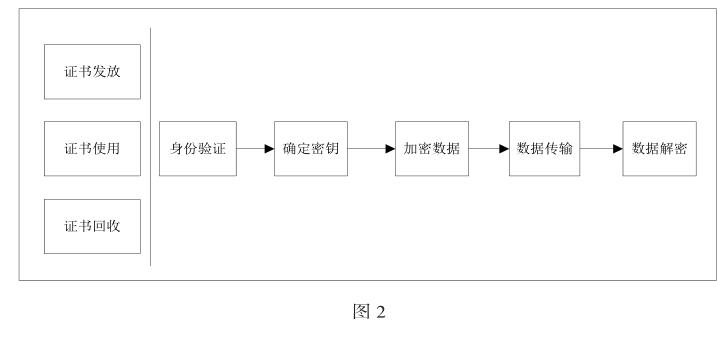

Zigbee内置的安全技术--对称密钥的安全机制可以保证网络工作正常,但应用层的安全目前尚没有统一的标准,为此可以引入64位非对称加密技术。根据公开的PKI算法,结合传感器网络各节点的角色定义和安全架构,在AES128对称密码算法的基础上进行设计。主要功能如图2所示包含。

五、无线网络安全方案的应用

根据上述无线网络动态成簇算法和64位非对称加密算法,可以设计一个Zigbee无线网络的安全方案,此安全方案包含两个接口:一个接口面向Zigbee传感器,接口定义包含传感器的身份、信号定义等信息,另一个接口面向应用逻辑层,接口定义包含节点状态、节点能量等信息。

对于应用系统,此安全方案封装了网络内部的安全保障机制,动态成簇算法确保了网络内部能耗的均衡性和网络生存时间,而64位非对称加密算法保证了网络通信的安全。对于一个无线传感应用系统,只要确定了节点功能和信号定义,通过本安全方案将传感器端连接到用户应用逻辑层,可以缩短此类传感网络系统的开发时间。

参 考 文 献

[1] 彭燕, 基于ZigBee的无线传感器网络研究,现代电子技术[J], 2011年05期

[2] QU Wei-Qing, Cluster_head Selection Approach Based on Energy and Distance, International Conference on Computer Science and Network Technology[J] ,2011.12, Vol.4, 2516-2519

[3] 刘小勇,公钥基础设施(PKI)技术及应用研究[J] 中国西部科技, 2009年16期