2.4 GHz无线网络共存技术研究进展

何 源 郑霄龙

(清华大学软件学院 北京 100084)

(清华信息科学与技术国家实验室(筹) 北京 100084)

(he@greenorbs.com)

2.4 GHz无线网络共存技术研究进展

何源郑霄龙

(清华大学软件学院北京100084)

(清华信息科学与技术国家实验室(筹)北京100084)

(he@greenorbs.com)

Research on Wireless Network Co-Existence at 2.4 GHz

He Yuan and Zheng Xiaolong

(SchoolofSoftware,TsinghuaUniversity,Beijing100084)(TsinghuaNationalLaboratoryforInformationScienceandTechnology,Beijing100084)

AbstractIn the information era, the great diversity of application demands calls for the adoption of different wireless communication protocols. As Internet of things (IoT) has gotten dramatic development in recent years, those wireless protocols are included in a common networking framework. With IoT applications getting proliferated, we will witness the co-existence of multiple wireless protocols in the same space, especially in indoor environments. Due to the different communication standards, generally those co-existing protocols cannot directly share information with each other, leading to inevitable interference and degraded network performance. Co-existence of wireless protocols thus becomes a hot topic in both academic and industrial fields. Based on the survey of recent studies in wireless network co-existence, this article illuminates the root causes of the co-existence problem and analyzes its impacts on network designs and performance. The taxonomy of wireless network co-existence is presented, which categories the existing works into three classes: elimination of homogeneous interference, identification of heterogeneous interference, and cross-protocol communication. The potential research directions in this area are further discussed.

Key words2.4 GHz; wireless protocol; co-existence; heterogeneous interference; research survey

摘要信息时代的众多网络应用需求孕育了多种多样的无线网络通信协议,蓬勃发展的物联网将众多无线网络协议纳入了一个共同的网络框架内.随着物联网系统的广泛应用,同一区域内,尤其在室内环境中,多种无线网络协议共存的情况越来越普遍.众多共存的无线网络协议不仅不能彼此分享数据信息,反而会对彼此造成干扰,影响通信效率.因此,无线网络协议共存技术近年来成为了工业界和学术界的研究热点.然而现在关于2.4 GHz频段上的无线网络共存的综述研究或仅仅针对某2种协议间的共存,或缺少对最新技术的总结.因此,在重新梳理相关研究的基础上,介绍了共存问题的成因,分析了共存问题的影响,按照共存环境复杂性,回顾了现有工作提出的关键共存技术,包括同质干扰的避让、容忍和并发传输,异质干扰的检测、识别和异质干扰环境下的共存传输.最后,展望了物联网发展大环境下共存技术的发展趋势——更广泛的互联互通.

关键词2.4 GHz;无线协议;共存;异质干扰;研究综述

物联网技术描绘了信息技术的未来宏图.任何可独立寻址的物理对象都将被智能化,通过网络互联进而融入人们的生活空间,为人类提供丰富的信息和便捷的服务.逐渐走向成熟应用的物联网系统的所有设备和物体充分地互联互通,使来自物理世界的数据和信息充分地交换、共享,并可以通过融合处理使智能化的计算和服务成为可能.高效、可靠且灵活的网络通信协议因而成为桥接物理世界和信息空间的关键.

最近几年,物联网技术在应用领域越来越多地被关注和采用,作为物联网核心技术之一的无线网络技术也得到了长足的发展.作为物联网范畴内无线网络协议的代表, ZigBee、蓝牙(Bluetooth)、WiFi等,依不同的应用需求被提出,继而在各自的应用领域持续发展.无线传感器网络是 ZigBee协议规范的主要载体;对于智能家居产品,尽管其制造商和设计不尽相同,通信技术一般都采用WiFi协议规范;其他一些智能产品,尤其是那些应用于身体周围感知和控制的产品,经常采用蓝牙作为性价比较高的解决方案.

随着物联网应用的快速普及,一个不可回避的趋势引起了研究领域和工业界的共同关注:不同类型的无线网络都在不断拓展各自的应用空间,逐渐形成了多网络多协议在同一空间共存的状态.比如使用ZigBee协议的智能空调控制网络部署于WiFi信号覆盖的室内空间,又比如智能家居系统大多通过WiFi协议来架构其网络,而家居范围内又同时存在着为数众多使用蓝牙协议的智能硬件,类似的场景还有很多,不一而足.无线网络协议不仅需要在共存环境中保持各自有效运转、联网互联互通的客观需求,往往还须跨网络、跨协议进行必要的数据交换和信息共享,无线网络协议共存问题由此产生.

从无线网络技术发展的现状看,协议共存无疑是极具挑战性的问题.现有的无线网络协议不仅不能满足理想物联网互联互通的需求,反而会因为设计上对其他协议的无视而对彼此的运行产生干扰.由于无线信号的广播特性,除了发射机的有效信号,其他所有的信号对于接收机来说都是干扰,可能造成接收错误,降低网络通信质量,影响网络性能,甚至导致网络无法正常运行.如果使用不同技术的设备部署运行在同一个智能空间(如智能家庭、智能办公室、智能建筑、智慧交通和智慧城市)内,使用同一个频段的多种无线协议就会在同一个区域形成共存的网络环境.在共存环境中,现存的无线协议之间不仅不能分享数据信息,反而会对彼此造成干扰,影响通信效率;另一方面,由于不同的无线协议无法直接通信,也就不能进行介质访问协调,各协议各自为政,更加剧了网络资源紧张,制约了物联网应用系统向更广泛的层面、更大的规模拓展.

物联网应用形态日益多样化,应用普及的需求越来越迫切,同一空间部署多种无线网络的情况将越来越普遍,无线网络协议共存问题也变得日益突出.国内外研究人员广泛关注该问题,在应对同质异质干扰、异质协议共存传输等方向上已经取得了一些积极的进展,同时仍有大量的开放性问题有待解决.

本文主要讨论一个世界通用的ISM(industrial, scientific and medical)频段,即2.4 GHz频段中无线网络协议共存问题和共存技术.根据2.4 GHz频段上已有的无线技术,讨论无线网络协议共存问题的成因和表现.根据干扰源的协议类别,分同质干扰和异质干扰讨论最新的研究进展.在异质干扰环境下,进一步讨论异质干扰源的检测和识别技术,以及抗异质干扰的共存传输技术.在综合分析现有技术的基础上,本文展望未来,分析网络的发展趋势将是更为广泛的跨协议的互联互通.

1共存问题辨析

1.1共存问题的成因

2.4 GHz频段是指2.4 GHz到2.5 GHz共100 MHz带宽的频段.2.4 GHz频段是ISM频段,是一个全世界都可以公开使用的无线频段.任何无线技术和网络协议无需许可证即可在这个频段上运行.在2.4 GHz频段常见的信号来源有:WiFi、蓝牙、ZigBee和微波炉.这些信号都分布于2.4 GHz频段,共享频谱资源.当这些信号(换言之,产生这些信号的网络协议或者信号源)存在于同一区域内时,就会形成共存环境,导致共存问题.

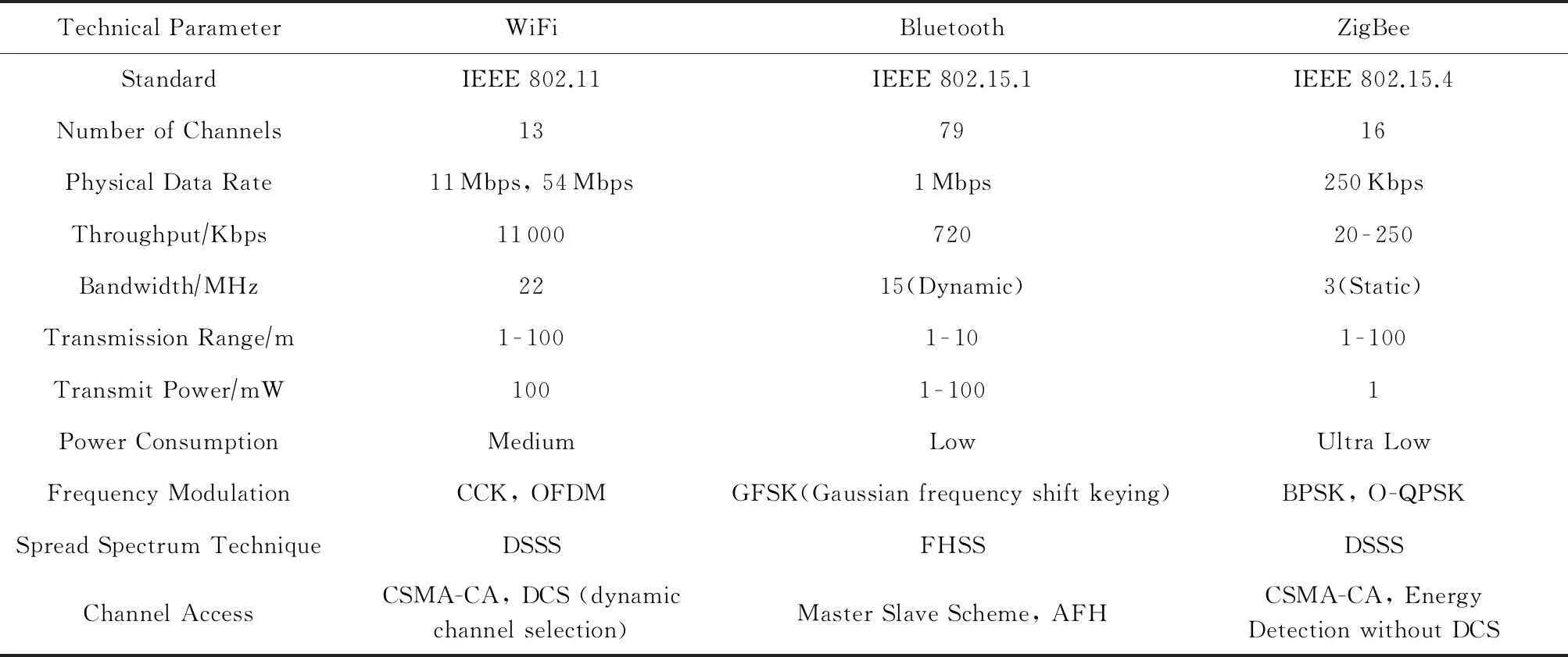

近年来,物联网技术和2.4 GHz无线技术蓬勃发展,使用不同无线技术的应用系统越来越多地应用于人们的生活中,使2.4 GHz频段上的无线网络协议共存问题尤其突出.表1总结了2.4 GHz频段上常见的3种无线通信技术.

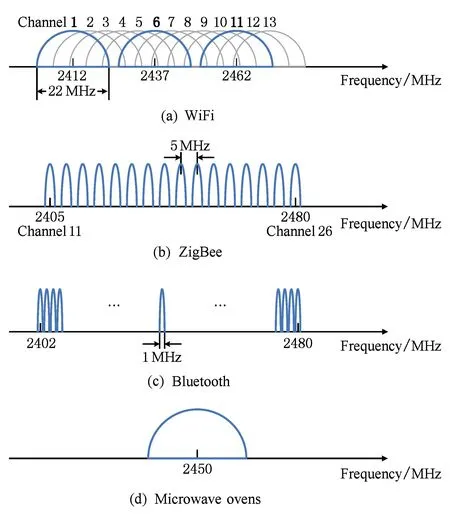

WiFi是当今人们日常生活中最常见的无线网络技术之一.它遵循IEEE 802.11标准[1],将2.4 GHz频段划分为13个带宽为22 MHz的信道.随着无线局域网的大规模部署和移动设备的兴起,WiFi已经成为室内环境中最常见的无线信号.ZigBee是ZigBee联盟于2004年提出的应用于低功耗自组织局域网的一种短距离、低速率的通信技术.ZigBee底层技术基于IEEE 802.15.4标准[2],其物理层和媒体访问控制层直接使用了IEEE 802.15.4的定义,共为16个带宽为5 MHz的信道.蓝牙技术主要应用于无线个域网,实现短距离的数据传输.蓝牙遵循的是IEEE 802.15.1标准[3],将2.4 GHz频段划分为79个带宽为1 MHz的信道,并采用自适应跳频技术避免干扰.另一种家庭中常见的2.4 GHz无线信号源是微波炉.微波炉虽然不是通信技术,但是它运行过程中产生的泄露能量恰好分布在2.45 GHz左右,成为了家庭环境中2.4 GHz 频段的一个常见信号源.

Table 1 Overview of Wireless Technologies at 2.4 GHz

Fig. 1 Overview of frequency occupancies of the common wireless technologies in 2.4 GHz ISM band.图1 2.4 GHz频段上的无线技术信道分配情况

图1展示了运行在2.4 GHz频段的4种常见无线信号频谱使用情况.可以很清楚地看到,这4种信号使用的频段是相互重叠的.如果运行在共存环境中的无线网络协议不能相互协商频谱资源的使用,就可能造成彼此的通信冲突,诱发一系列共存问题.

共存问题的本质是共享同样资源的多种分布式系统终端设备之间的竞争和调度问题.频谱作为最重要的共享资源,对其的竞争和调度将是共存环境中的首要问题.该问题的难点在于共存设备之间往往通信标准不同而无法通信,因而无法直接进行协商,传统的调度算法难以直接使用.另一方面,一些共存设备的发射功率远大于低功耗设备,使低功耗设备长期得不到频谱资源,导致基于抢占式的竞争调度算法丧失公平性.

根据网络终端设备之间的关系,共存问题可归纳为3种形式:合作式、公平竞争式和非公平竞争式.

1) 合作式共存问题中,各共存的无线网络使用相同的通信标准,可以有效通信协作,从而合作进行资源分配,因此问题退化成传统的共享资源分配问题.

2) 在公平竞争式中,各个共存的无线网络使用相同的通信标准,但基于不同的上层协议,因此无法直接进行通信、对共享资源进行分配,问题变成共享资源竞争问题.注意在此类型共存问题中,终端之间的竞争是相对公平的,具体表现为网络终端基本采用相当的发射功率、使用相同的接入技术、在频谱带宽使用权限上地位平等.

3) 在非公平竞争式中,各共存的无线网络采用不同的通信标准,无法直接通信,发射功率不对等.各个网络基于最大化自我利益的规则竞争频谱带宽资源,忽视其他共存竞争者的存在,导致竞争失衡,处于劣势地位的竞争者(如低功耗设备)将长时间无法获取资源.因此,如何设计合理的资源分享机制以有效保障共存环境中的公平性是非公平竞争式问题带来的主要挑战.

1.2共存问题的影响

共存问题的影响是多方面的,其主要表现包括:网络协议间竞争有限的网络资源,造成互相干扰,导致网络性能下降,制约了系统的可扩展性和服务的进一步延拓.

多协议共享有限的频谱资源,加剧了资源紧张,参与竞争的无线网络都无法获得足够资源,而与此同时,在介质接入控制(media access control, MAC)机制的影响下,频谱资源却并未得到充分利用,造成频谱资源浪费;另一方面,共存问题导致的频谱资源竞争会造成能量资源的浪费.为获得频谱资源,设备需要频繁开启射频模块参与竞争,能耗显著升高.同时,由于共存的无线技术会干扰低功耗设备的低功耗机制,也会导致低功耗设备的能耗显著增加.

共存问题会导致数据传输效率的大幅度降低.对于一个接收设备来说,运行多种无线网络协议的共存设备越多,接收到的信号被影响的概率就越大,误码率随之升高.当接收到的数据包包含过多的错误,协议无法恢复原始数据包,就会造成网络丢包.共存问题导致的网络丢包会增加时延,从而影响数据吞吐量,潜在地导致用户体验下降.前人的测量工作[4-6]已经揭示,当使用ZigBee技术的无线传感器网络与WiFi共存时,无线传感器网络的传输明显被WiFi网络干扰,丢包率甚至高达87%[4],无线传感器网络的路由协议CTP的数据接收率也仅为43.05%[6],同时使用802.11g的WiFi设备的吞吐量也会受无线传感器网络的影响而下降14.51%[6].

2共存技术研究进展

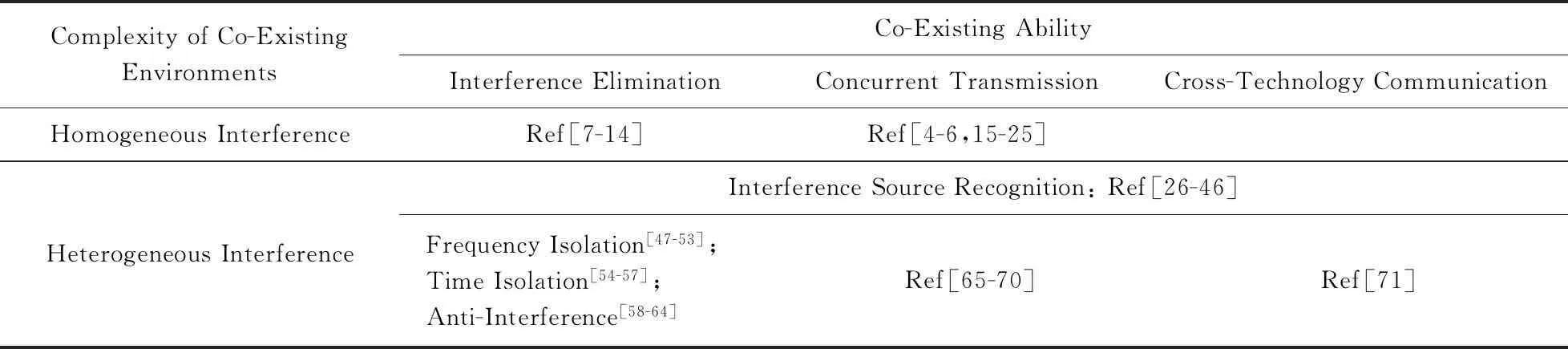

解决无线网络协议共存问题,其本质是要在共享与竞争同时存在的机制内实现有效的跨网络协同和跨协议控制,为解决这个问题,国内外研究人员进行了长期持续的探索.按照共存环境的复杂性,可分为同质干扰和异质干扰;按所设计的协议方法期望达到的网络共存能力,现有研究工作可分为干扰消除、并发传输和跨协议传输.综合上述2种标准,本文依次涉及同质干扰处理、异质干扰源检测识别和异质干扰环境下的共存传输3个方面.本文涉及的代表性工作分类如表2所示:

Table 2 Overview of Representative Existing Work

2.1同质干扰的避让、容忍和并发传输

接收机受到来自相同无线网络协议的其他设备的信号干扰被称为同质干扰.同质干扰可能来自同一个系统,也可能来自使用相同无线网络协议的其他系统.在同质干扰存在的环境下共存技术可以分成3类:避让、容忍和并发传输.

1) 避让.可以通过协调多个设备相互避让来避免同质干扰的出现.一般来说,同质干扰的避让通过时间上、频率上隔离不同协议的传输来完成.无线网络通信协议栈都会设计媒介接入控制协议(MAC协议)来控制共享的无线频率使用,MAC协议可以一定程度上避免同质干扰的出现.比如载波侦听多路访问(carrier sense multiple access, CSMA)协议、时分多路访问(time division multiple address, TDMA)协议从时间上对传输进行隔离;而频率隔离主要通过多信道技术[7-13]使不同的网络协议运行在不同的频率上,避免干扰.文献[14]测量了在家庭环境中使用多信道抵抗干扰的效果.

2) 容忍.一些研究发现,当2个发送者同时给一个接收者发送信号时,干扰不一定会导致数据包的传输失败,通常信号能量较高的数据包可以被成功解析,这种现象被称之为捕获效应(capture effect)[15].捕获效应在WiFi、蓝牙和ZigBee协议中都存在[16-18].利用捕获效应可以增加对共存的同质干扰的容忍能力,避免传输效率的大幅下降[18-21].

3) 并发传输.最近,一些研究人员进一步利用相长干涉(constructive interference)[22]来实现同质信号的高效率并发传输.相长干涉是一种物理层对多径效应的容忍现象.当多个发送者同时发送完全一样的数据信号时,在接收者端,不仅不会造成干扰,反而会提高收包的成功率.因此,利用这种现象可以实现同质信号的并发传输,提高收包成功率,提升网络性能[23-25].

2.2异质干扰源检测和识别

当共存环境中有多个无线网络协议存在时,接收机受到来自不同网络协议的其他设备的信号干扰被称为异质干扰.异质干扰源可以来自使用同一通信技术的不同网络协议.比如,使用2种MAC协议的无线传感器网络的通信都使用ZigBee技术,但是由于MAC协议的不同,2个无线传感器网络的设备虽然能够解码彼此接收到的ZigBee数据包,但是因为并不知道相应的数据格式,因此无法解析信息,从而无法直接交换信息.异质干扰源更多见于使用同一频段的其他通信技术.比如WiFi信号对于ZigBee来说就是异质干扰.

为了实现异质干扰环境下的共存技术,首先要解决的问题就是异质干扰源的检测与识别.如果连干扰是否是来自异质干扰源都无法判断的话,解决共存问题就是一纸空谈.现有的异质干扰源检测和识别技术可以分成如下2类:

1) 使用特定专用设备进行检测和识别

许多商业化的产品使用定制的硬件设备并集成频率分析仪来实现非WiFi干扰的检测和识别,比如安捷伦频谱分析仪[26]、Wi-SPy[27]、Spectrum XT[28]、AirMaestro[29]和CleanAir[30]等.这些专业设备可以实现2.4 GHz频段上的异质干扰检测和识别.RFDump[31]使用软件无线电和通用软件无线电外设(universal software radio peripheral, USRP),根据不同协议采用的解调模块的规范不同,采用相位时间分析的方法检测和识别不同信号.DOF[32]使用宽频射频模块实现了一个改进的信道监听设备,快速检测多个信道的状态,提取干扰信号的重复性特征,分析周围环境的干扰情况,可以提供包括干扰类型、各干扰设备占据的频段以及干扰在检测设备上的到达相位.

使用特定专用设备进行检测和识别的优点是识别准确;缺点是需要使用特定的专业化设备、成本高、处理算法较为复杂.

2) 使用普通通信设备进行检测和识别

在学术界和工业界,WiFi都是非常重要的一种无线通信协议.因此,众多研究人员研究在2.4 GHz上其他异质干扰对WiFi的影响[33-35].AirShark[36]和WiFiNet[37]使用普通的WiFi通信芯片,利用信号的循环特征,根据频谱信息检测和分类非WiFi干扰.ErrorSense[38]利用WiFi信号传输时数据的错误特征来检测和识别ZigBee干扰.文献[39]定义了设备的抽象描述来唯一表征共存设备,从而利用智能手机检测抽象描述来检测和识别异质干扰.

无线传感器网络越来越多地应用在室内系统中,比如智能家居、空调控制、建筑结构智能监控和智慧办公室等系统.因此,ZigBee越来越多地使用在共存环境中,使得研究人员越来越关注ZigBee在共存环境下受到异质干扰的影响[4-6,72-73].

尽管WiFi设备也是非专门设计的硬件设备,但其设备与无线传感器网络设备相比,通常功能较为强大,可以运行计算开销高、复杂的算法如FFT 等.而ZigBee设备为了保持低功耗,一般运算能力极其有限,不能运行复杂算法,这使得利用ZigBee硬件检测识别非ZigBee干扰更为困难.因此,众多研究人员研究如何使用ZigBee硬件设备进行异质干扰的检测和识别.

文献[40]提出扫描16个ZigBee信道以获得频谱信息并利用频谱特征进行分类识别.文献[41]进一步提出一个系统框架来实现扫描2.4 GHz频段.ZiFi[42]和ZiFind[43]利用WiFi周期性的广播数据包专门检测和识别来自WiFi的异质干扰.文献[44]观察到不同的干扰源会导致不同的数据包的错误字节分布.利用这个现象,SoNIC[45]监测收包过程中的错误字节位置和相应的接收信号能量指标(received signal strength indicator, RSSI),使用RSSI 和错误字节分布信息进行分类,检测和识别不同的异质干扰类型.ZiSense[46]则无需借助错误字节分布的信息,直接观察使用符合ZigBee规范的商业芯片CC2420采集共存信号的RSSI时间序列.ZiSense根据各异质信号的物理层和协议层规范提取稳定通用的RSSI 时域特征,并根据这些特征分辨ZigBee信号和非ZigBee信号,检测和识别异质干扰.

2.3异质干扰环境下的共存传输

检测到异质干扰后,无线设备需要采用共存技术保障在异质干扰环境下的传输效率.一般来说,数据传输的可靠性保障在MAC层完成.因此,众多研究人员改进MAC层的设计来实现共存传输.根据共存无线网络协议的地位不同,本文按非协作式和协作式的共存传输2个类别讨论现有的共存传输技术.非协作式共存传输是将异质信号当成干扰来克服,最大化自己的传输效率;而协作式共存传输则不将异质信号当成干扰,而试图与之和谐共存,营造双赢的局面.

1) 非协作式共存传输

各无线网络协议的设计从本源理念上是自私的,以最大化自己的传输效率为目标,不考虑对其他共存信号的影响.由于2.4 GHz频段上的无线网络协议在设计之初并没有考虑共存环境,所以各协议之间自由竞争共享的信道资源,并不避让其他无线网络协议.因此,非协作式共存传输在提升自己传输效率时,是无法要求其他网络协议配合的,只能被动地调整自己的传输策略.传输策略有2种:①隔离法;②抗干扰法.它们共同的思想可以描述为“在夹缝中求生存”.隔离法是尽量从频率上、时间上隔离自己的信号和其他异质信号;抗干扰法是通过编码技术、物理传输功率的调整,提升有效信号对干扰的容忍性.

① 频率隔离.对每个无线协议而言,2.4 GHz频段都存在多个可用工作频率,共存的无线网络协议可以运行在不同的频率上,互相隔离,互不干扰.应用于同质干扰避让的多信道方法[7-13]同样可以应用于异质干扰的避让,达到频率隔离的效果.通过多信道技术,不同的无线网络协议选择自己传输效率最优的信道进行传输,使工作频率隔离开.然而多信道技术的效率严重依赖于可用的信道数目.如果可用的信道数量小于共存的无线网络协议数目,则多信道技术会失效.文献[14]的测量结果显示,在典型的家庭环境中,对于无线传感器网络来说,并不存在一个效果一直较好的信道.因此,多信道技术的传输效率难以保障.

对于上述问题,跳频技术是一个较好的解决方案[47-48].在跳频技术中,无线网络协议并不使用固定的某一个信道,而是在所有可用信道上进行跳频,避免在一个长期存在异质干扰的信道上停留.为了保证成功传输数据,接收机和发射机一般采用时间片同步跳频方法.比如在蓝牙1.0和1.1 技术采用的静态跳频中,主设备会产生一个伪随机跳频序列然后分配给网络成员;然后接收机和发射机按照预定的跳频顺序使用频谱资源,同步跳频.这一方案的优点在于,网络在单一信道停留的时间短,因此如果在一条通信信道内存在严重干扰,并且通信信号全部丢失,那么就可在下一个时间片中在另一信道上再试.当整个频段在一个短时间内的同时占用率不大,则跳频技术会平均利用存在干扰和无干扰的信道,保持一个较好的平均传输效率,如图2所示:

Fig. 2 Illustration of frequency hopping technique.图2 跳频技术示意图

自适应跳频[49]是对静态跳频算法的一种改进.该算法记录未受干扰的通道,并更频繁地使用这些通道,如图3所示.主设备会维护一个评价表,该表会根据信道的通信质量不断更新,从而使存在异质干扰的信道评分较低,而无干扰的信道评分较高.对于无线键盘、无线鼠标、无线遥控和无线音频等许多同步运行应用来说,一种自适应跳频算法可有效的提升传输效率.

Fig. 3 Illustration of adaptive frequency hopping technique.图3 自适应跳频技术示意图

反射跳频[50-53]是一种缓慢的跳频方法.在反射跳频中,设置一定的传输效率阈值.只有当传输效率低于这个阈值时才进行信道切换,跳转工作频率.这种方法的好处是无需时间同步,维护开销小.注意静态跳频和自适应跳频都需要维持收发机的时钟同步,否则每次跳转信道都需要收发机进行协商维持工作信道的统一.反射跳频因为跳频缓慢,传输效率可以一直维持在阈值以上,同时节省了维护同步或者跳转信道时的协商开销.

② 时间隔离.共存的无线网络协议在不同的时间运行,使其互不干扰.CSMACA(collision avoi-dance)机制就是一种时间隔离方法.在CSMA中,发射机在发送数据之前,会监测当前信道是否空闲,当检测到其他传输信号,则后退一段时间进行传输,避让干扰,使发送时间隔离开.该技术被广泛应用于WiFi和ZigBee网络中[1-2],也可用于共存技术的干扰.CSMA检测是否有信号采用的是能量监听,如果信道上的能量超过一定阈值,则认为信道繁忙.所以,无论是同质还是异质的干扰,都可以使用CSMA进行干扰的避让,达到传输时间隔离.

然而,CSMA并不能彻底解决异质干扰问题.注意到WiFi的发射功率比ZigBee要大,所以在链路非对称时,WiFi设备无法监听到ZigBee信号而进行数据传输,导致ZigBee的传输被压制.当WiFi数据流量大时,甚至会导致ZigBee数据传输一直不成功,网络完全无法运行,所以,在非协作共存传输时,ZigBee处于劣势地位.因此,研究人员设计并提出众多ZigBee在WiFi异质干扰不协作时的共存传输技术[54-57].文献[54]观测到无线传感器网络的链路质量是突发式的,这是由于干扰是突发集中式的.该文献基于这个观察,提出一种适时传输策略.该策略量化数据包发送的成功和丢失直接的相关性,然后使用该相关性决定数据包的发送时间.如果预测数据包丢失的概率较大,则设置较大的后退时间延迟发送,避免突发性的链路质量变差导致丢包,降低网络效率.文献[55]发现尽管WiFi传输是集中的,使信道使用存在空白间隙(whitespace),并且这些空白间隙的分布是符合帕雷托模型(Pareto model)的.利用这样的观察,该文作者提出了一种ZigBee传输控制协议WISE,控制ZigBee在空白间隙时间传输,使传输在时间上与异质干扰隔离,提升传输成功率.DPLC[56]考虑到根据空白间隙的大小调整无线传感器网络的数据包长度,保证数据包尽可能少地受到异质干扰的影响,使解包成功的概率增加,提升传输效率.TIIM[57]使用无线传感器网络物理层的信息,利用一个轻量级的机器学习分类器来判断下面一段时间被干扰的链路是否可用,并且根据干扰情况选择相应的干扰消除策略.

③ 抗干扰法.抗干扰方法是通过编码技术和发射功率的调整,使得有效信号抵抗干扰的能力增强,增加数据解包成功率,提升数据传输效率.调整发射功率[5,58-59]可以一定程度上提高信号-干扰噪声比(signal to interference and noise ratio, SINR),增加数据包接收成功率.

文献[6]通过多数据包头和对数据负载进行编码来抵抗WiFi对ZigBee传输的干扰.SPaC[60]利用缓存多个错误的数据包进行原始数据包的恢复.Seda[61]将大量数据包看成数据流,并将数据流按数据块进行重组,只重传错误的数据块,避免重传正确的部分造成传输效率降低.PPR[62]利用了相似的思想,将数据包划分为多个数据块,为每一个数据块添加单独的循环冗余校验码,并只重传错误部分的数据包,提升重传效率.文献[63]发现WiFi导致的数据包错误位置与RSSI成正相关,即错误字节的RSSI要比正确字节的RSSI大.作者利用此现象识别错误的字节,并选择性地重传这些错误的字节,进一步提升重传效率.TIMO[64]采用多输入输出天线技术(multiple input multiple output, MIMO)来抵抗非WiFi信号对WiFi信号的干扰.

2) 协作式共存传输

由于WiFi的发射功率较大,在异质干扰环境下,如果采用非协作式的共存传输,WiFi竞争信道资源的成功率将大大提升,其他发射功率较低的ZigBee传输效率将受到较大影响,甚至在WiFi使用信道频繁时无法传输数据.因此,近年来研究人员提出协作式共存传输,协调发射功率不同的设备,使发射功率高的设备主动放弃一些传输机会,保证发射功率较低的设备能够公平地使用无线信道资源.

WiCop[68]利用伪装的WiFi包头来制作伪装的WiFi数据包,抑制正常的WiFi设备传输,从而控制WiFi的传输空白间隙,使空白间隙的长度满足ZigBee传输的需求.文献[66]利用一个专用的通知节点来告知WiFi设备ZigBee协议的活动.WiFi对ZigBee的干扰产生的原因是WiFi的CSMA监听不到远处的ZigBee传输,而ZigBee能够被高功率的WiFi信号干扰.所以该文作者在WiFi设备附近部署一个专用的通知节点,或者使用一个高发射功率的通知节点,在ZigBee发送数据前发送Busy Tone,使WiFi的CSMA机制能够避让ZigBee.Weeble[67]利用相似的思想使高传输功率和低传输功率的设备能够实现共存传输.Weeble增长低传输功率设备的前导码使得高传输功率的设备更容易发现低传输功率设备,从而有效避让低传输功率设备的传输.ZiMo[68]利用MIMO技术和干扰消除技术,在WiFi和ZigBee信号重叠的时候,能够正确地消除WiFi干扰信号,还原ZigBee信号,使2种无线网络协议和谐共处.SWIFT[69]利用WiFi的正交频分复用(orthogonal frequency-division multiplexing, OFDM)可以使用非连续的频段组合传输的特性避开有ZigBee等窄带干扰的频段进行传输,在不改变传输功率和切换到无干扰信道的情况下,有效地保持了传输效率.ASN[70]利用802.11的OFDM的子载波正交的特性,故意调整ZigBee存在的子载波的信息为无效,避免ZigBee对WiFi信号的干扰.

3未来趋势展望——更广泛的互联互通

在物联网时代,如智能交通、智能电网、智能家居、智慧城市和相似的物联网应用中,数以亿计的智慧物体需要联网交互信息,实现智能管理.一个理想的物联网应用系统无疑需要所有的设备和物体都可以互联互通,并且能够高效、实时地交换数据、分享信息.虽然研究领域此前已经取得了一些成果,与广泛的互联互通这一愿景相比,却仍有不小的距离.在异质干扰的识别和能量管理、跨协议数据交换等研究方向,仍存在许多开放性问题,下面作简要的分析和探讨.

3.1基于物理层信息的能量管理

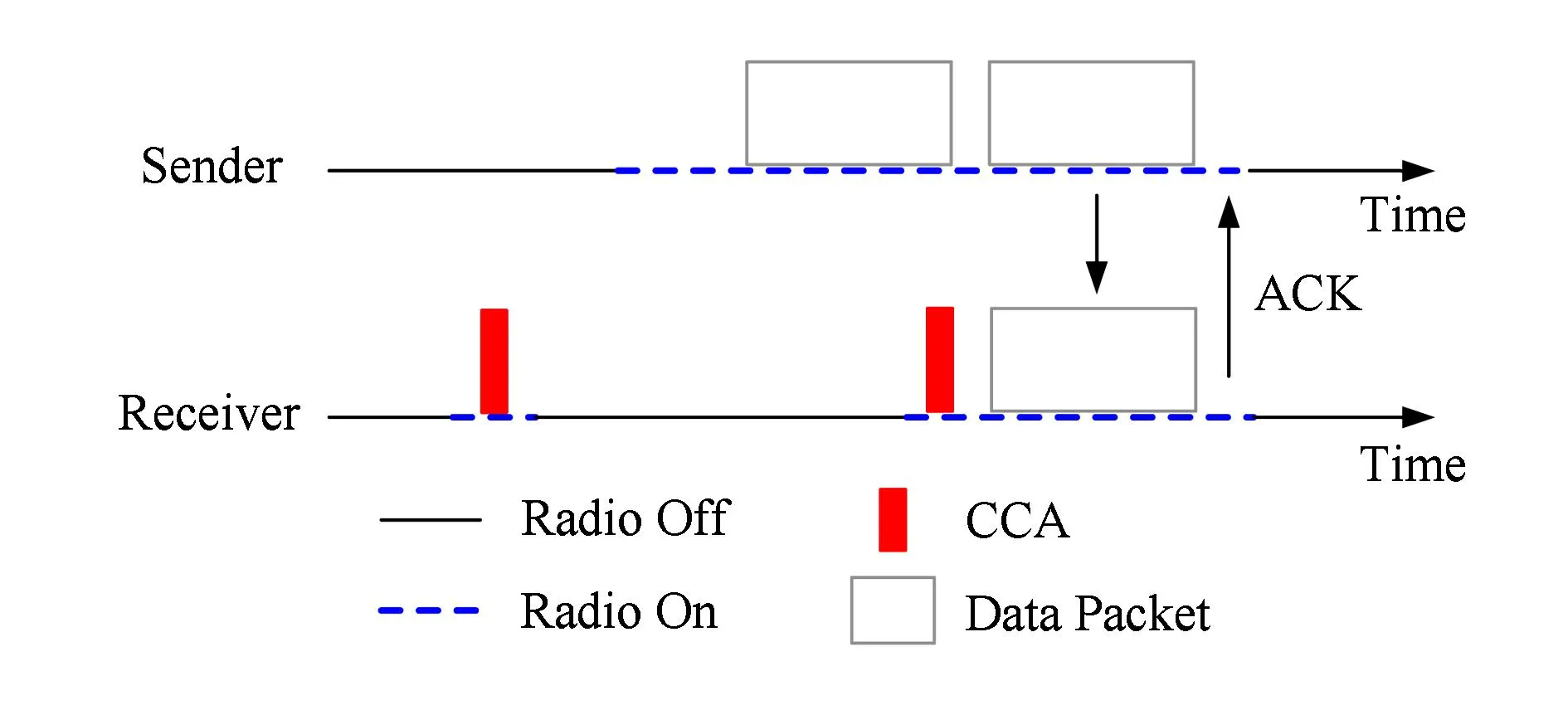

Fig. 4 Low power listening in BoX-MAC protocol.图4 BoX-MAC协议的低功耗监听机制

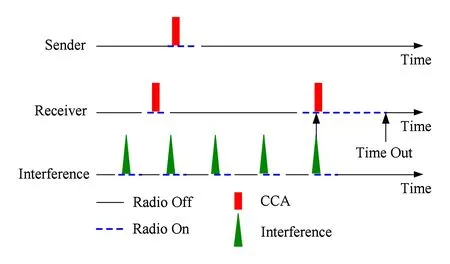

物联网中数以亿计的智能设备,大部分可能采用受限能源,节能成为未来无线网络技术的关键设计要素之一.在无线网络协议共存的背景下如何根据异质干扰的物理层信息实现高效的超低功耗能量管理机制是当前研究领域关注的热点问题之一.由于通信芯片占嵌入式设备能耗的绝大部分,所以低功耗一般采用占空比的工作模式进行.以ZigBee中最为常见的BoX-MAC协议[74]里的低功耗监听技术(low power listening, LPL)为例说明占空比工作模式.如图4所示,在LPL中,节点会周期性地醒来一小段时间进行空闲信道检测(clear channel assess-ment, CCA).CCA通过检测信道上的能量是否超过阈值,判断信道是否空闲.如果信道空闲,则节点关闭无线模块以节省能量;如果信道繁忙,说明可能有有效的数据包正在进行传输,则节点保持无线模块打开,接收可能的数据包.如果没有接收到数据包,则经过一段时间后自动关闭无线模块,放弃接收.

如图5所示,在共存环境下,由于其他异质干扰的信号也会造成信道上能量超过阈值,造成无线传感器网络节点在没有有效ZigBee数据包传输时打开无线模块,浪费能量,造成所谓的假醒问题,导致能耗急剧上升.文献[75]发现了这一能量管理低效的假性问题,并提出了动态CCA阈值的方法,滤除异质干扰对CCA结果的影响.然而,在共存环境下,其他共存技术的传输功率较大,在不影响ZigBee传输的情况下使用较高CCA阈值滤除其他异质干扰的影响非常困难.因此,文献[46]基于物理层信息进行信号类型识别,并提出仅当存在有效ZigBee信号时才打开无线模块进行收发数据,避免了异质干扰对低功耗能量管理机制的影响.

Fig. 5 False wake-up problem in LPL.图5 LPL中的假醒问题

3.2基于物理层信息的干扰识别

干扰识别是异质干扰源存在时共存技术提升的关键.而基于物理层信息的干扰识别可以更加高效、精确地识别出不同的干扰源,为上层的共存技术提供准确的信息.因此,基于物理层信息识别环境中的共存干扰类型是当前研究领域的热点问题之一.

由于硬件的差异性[76-77]和信号本身的差异性[46,75],信号在物理层会展示不同的特征,利用这些物理层的信息就可以设计实现高效、准确的干扰识别机制.比如,文献[46]就提出一种基于物理层信息进行信号类型识别的方法.该文献采集无线信号在空间中传播时产生的信号能量序列,并观测到不同的无线技术的能量序列有不同的特征.该文献进一步分析,认为这种不同是由物理层调制技术不同、标准规范的参数不同等原因导致的.因此,这种不同具有稳定特征性,从而可以被用来分辨不同的信号源.

3.3基于能量信息传递的跨协议数据交换

由于发展的向下兼容性,在未来的一段时间内,多种异质的无线网络协议共存是避免不了的.识别干扰、回避冲突只是缓兵之策,增进交流、寻求信息传递能力的提升才是解决共存问题的突破口.本节主要讨论在多种异质的无线网络协议不能直接通信的共存环境下,通过哪些方法有望实现跨协议数据交换.

到目前为止,被采纳的是较为简单直接的方法:部署一个包含所有协议通信接口及相应模块的网关,转发不同协议的信息.这样的方法需要部署大量的专用网关、开销大;同时网关转发会造成无线流量的显著增加,导致无线信道的占用率过大,造成无线信道拥挤,降低整体系统的传输效率.

如果移除网关这样的中介,有没有在不同协议之间直接交换信息的办法呢?从目前研究的动向看,回答是肯定的.举例来说,有初步研究结果表明物理层能量可以用于传递数据.只要运行的频段有重叠,即使是不兼容的无线模块,也能够检测到彼此的信号能量.因此,将能量作为一种新的信息媒介来实现跨协议的数据交换,非常有希望产生跨协议数据交换的新方法.最近的研究[71]已经初步验证了WiFi设备和ZigBee设备之间使用能量传递信息的可行性.

基于对领域研究现状的辨析思考和对未来研究趋势的探讨,不难看出无线网络技术一直在随着应用领域的发展而不断进化.俗话说“天下大势,分久必合,合久必分”,共存问题有其历史成因,也终将成为历史.我们大胆地猜想:一个统一的通用物联网网络协议终将取代当前活跃着的各类协议,而在此之前,研究领域还有很长的一段路要走.

参考文献

[1]IEEE Standard Association. IEEE standard 802.11[S]. Piscataway, NJ: IEEE, 2012

[2]IEEE Standard Association. IEEE Standard 802.15.4[S]. Piscataway, NJ: IEEE, 2003

[3]IEEE Standard Association. IEEE standard 802.15.1[S]. Piscataway, NJ: IEEE, 2005

[4]Musaloiu E R, Terzis A. Minimising the effect of WiFi interference in 802.15. 4 wireless sensor networks[J]. International Journal of Sensor Networks, 2008, 3(1): 43-54

[5]Hauer J H, Handziski V, Wolisz A. Experimental Study of the Impact of WLAN Interference on IEEE 802.15.4 Body Area Networks[M]. Berlin: Springer, 2009

[6]Liang C J M, Priyantha N B, Liu J, et al. Surviving wi-fi interference in low power ZigBee networks[C]Proc of the 8th ACM Conf on Embedded Networked Sensor Systems. New York: ACM, 2010: 309-322

[7]So J, Vaidya N H. Multi-channel MAC for ad hoc networks: Handling multi-channel hidden terminals using a single transceiver[C]Proc of the 5th ACM Int Symp on Mobile Ad Hoc Networking and Computing. New York: ACM, 2004: 222-233

[8]Zhou G, Huang C, Yan T, et al. MMSN: Multi-frequency media access control for wireless sensor networks[C]Proc of the 25th IEEE Int Conf on Computer Communications. Piscataway, NJ: IEEE, 2006: 1-13

[9]Zhang J, Zhou G, Huang C, et al. TMMAC: An energy efficient multi-channel MAC protocol for ad hoc networks[C]Proc of IEEE ICC 2007. Piscataway, NJ: IEEE, 2007: 3554-3561

[10]Le H K, Henriksson D, Abdelzaher T. A control theory approach to throughput optimization in multi-channel collection sensor networks[C]Proc of the 6th Int Conf on Information Processing in Sensor Networks. New York: ACM, 2007: 31-40

[11]Kim Y, Shin H, Cha H. Y-MAC: An energy-efficient multi-channel MAC protocol for dense wireless sensor networks[C]Proc of the 7th Int Conf on Information Processing in Sensor Networks. Los Alamitos, CA: IEEE Computer Society, 2008: 53-63

[12]Wu Y, Stankovic J, He T, et al. Realistic and efficient multi-channel communications in wireless sensor networks[C]Proc of the 25th IEEE Int Conf on Computer Communications. Piscataway, NJ: IEEE, 2008: 1867-1875

[13]Incel O D, van Hoesel L, Jansen P, et al. MC-LMAC: A multi-channel MAC protocol for wireless sensor networks[J]. Ad Hoc Networks, 2011, 9(1): 73-94

[14]Sha M, Hackmann G, Lu C. Real-world empirical studies on multi-channel reliability and spectrum usage for home-area sensor networks[J]. IEEE Trans on Network and Service Management, 2013, 10(1): 56-69

[15]Leentvaar K, Flint J H. The capture effect in FM receivers[J]. IEEE Trans on Communications, 1976, 24(5): 531-539

[16]Ware C, Chicharo J, Wysocki T. Simulation of capture behaviour in IEEE 802.11 radio modems[C]Proc of the 54th Vehicular Technology Conf. Piscataway, NJ: IEEE, 2001: 1393-1397

[17]De Morais Cordeiro C, Sadok D, Agrawal D P. Modeling and evaluation of bluetooth MAC protocol[C]Proc of the 10th Int Conf on Computer Communications and Networks. Piscataway, NJ: IEEE, 2001: 518-522

[18]Whitehouse K, Woo A, Jiang F, et al. Exploiting the capture effect for collision detection and recovery[C]Proc of the 2nd IEEE Workshop on Embedded Networked Sensors. Piscataway, NJ: IEEE, 2005: 45-52

[19]Lu J, Whitehouse K. Flash flooding: Exploiting the capture effect for rapid flooding in wireless sensor networks[C]Proc of the 28th IEEE Int Conf on Computer Communications. Piscataway, NJ: IEEE, 2009: 2491-2499

[20]Ji X, He Y, Wang J, et al. Voice over the dins: Improving wireless channel utilization with collision tolerance[C]Proc of the 21st IEEE Int Conf on Network Protocols. Piscataway, NJ: IEEE, 2013: 1-10

[21]Boudour G, Heusse M, Duda A. Improving performance and fairness in IEEE 802.15. 4 networks with capture effect[C]Proc of IEEE ICC 2013. Piscataway, NJ: IEEE , 2013: 1683-1687

[22]Dutta P, Dawson-Haggerty S, Chen Y, et al. Design and evaluation of a versatile and efficient receiver-initiated link layer for low-power wireless[C]Proc of the 8th ACM Conf on Embedded Networked Sensor Systems. New York: ACM, 2010: 1-14

[23]Ferrari F, Zimmerling M, Thiele L, et al. Efficient network flooding and time synchronization with Glossy[C]Proc of the 10th Int Conf on Information Processing in Sensor Networks. New York: ACM, 2011: 73-84

[24]Wang Y, He Y, Mao X, et al. Exploiting constructive interference for scalable flooding in wireless networks[J]. IEEEACM Trans on Networking, 2013, 21(6): 1880-1889

[25]Doddavenkatappa M, Chan M C, Leong B. Splash: Fast data dissemination with constructive interference in wireless sensor networks[C]Proc of ACM NSDI 2013. Berkeley, CA: USENIX Association, 2013: 269-282

[26]Agilent Technologies. Agilent spectrum analyzers (signal analyzers)[OL].[2015-07-10]. http:www.agilent.com

[27]MetaGeek. Wi-SPy spectrum analyzer[OL].[2015-07-10]. http:www.metageek.com

[28]Fluke Networks. Airmagnet airmedic and spectrum XT[OL].[2015-07-10]. http:www.airmagnet.netproducts

[29]Bandspeed. Bandspeed airmaestro spectrum analysis solution[OL].[2015-07-10]. http:www.bandspeed.com

[30]Cisco. Cisco spectrum expert[OL].[2015-07-10]. http:www.cisco.comenUSproductsps9393index.html

[31]Lakshminarayanan K, Sapra S, Seshan S, et al. RFDump: An architecture for monitoring the wireless ether[C]Proc of the 5th Int Conf on Emerging Networking Experiments and Technologies. New York: ACM, 2009: 253-264

[32]Hong S S, Katti S R. DOF: A local wireless information plane[C]Proc of ACM SIGCOMM 2011. New York: ACM, 2011: 230-241

[33]Baid A, Mathur S, Seskar I, et al. Spectrum MRI: Towards diagnosis of multi-radio interference in the unlicensed band[C]Proc of IEEE WCNC 2011. Piscataway, NJ: IEEE, 2011: 534-539

[34]Golmie N, Chevrollier N, Rebala O. Bluetooth and WLAN coexistence: Challenges and solutions[J]. IEEE Trans on Wireless Communications, 2003, 10(6): 22-29

[35]Gummadi R, Wetherall D, Greenstein B, et al. Understanding and mitigating the impact of RF interference on 802.11 networks[J]. ACM SIGCOMM Computer Communication Review, 2007, 37(4): 385-396

[36]Rayanchu S, Patro A, Banerjee S. Airshark: Detecting non-WiFi RF devices using commodity WiFi hardware[C]Proc of ACM IMC 2011. New York: ACM, 2011: 137-154

[37]Rayanchu S, Patro A, Banerjee S. Catching whales and minnows using WiFiNet: Deconstructing non-WiFi interference using WiFi hardware[C]Proc of the 9th USENIX Conf on Networked Systems Design and Implementation. Berkeley, CA: USENIX Association, 2012: 57-70

[38]Croce D, Gallo P, Garlisi D, et al. ErrorSense: Characterizing wifi error patterns for detecting ZigBee interference[C]Proc of IEEE IWCMC 2014. Piscataway, NJ: IEEE, 2014: 447-452

[39]Nychis G, Seshan S, Steenkiste P. Using your smartphone to detect and map heterogeneous networks and devices in the home[C]Proc of the 1st ACM Workshop on Hot Topics in Wireless. New York: ACM, 2014: 31-36

[40]Chowdhury K R, Akyildiz I F. Interferer classification, channel selection and transmission adaptation for wireless sensor networks[C]Proc of IEEE ICC 2009. Piscataway, NJ: IEEE, 2009: 1-5

[41]Bloessl B, Joerer S, Mauroner F, et al. Low-cost interferer detection and classification using TelosB sensor motes[C]Proc of the 18th Annual Int Conf on Mobile Computing and Networking. New York: ACM, 2012: 403-406

[42]Zhou R, Xiong Y, Xing G, et al. ZiFi: Wireless LAN discovery via ZigBee interference signatures[C]Proc of the 16th Annual Int Conf on Mobile Computing and Networking. New York: ACM, 2010: 49-60

[43]Gao Y, Niu J, Zhou R, et al. ZiFind: Exploiting cross-technology interference signatures for energy-efficient indoor localization[C]Proc of the 32nd IEEE Int Conf on Computer Communications. Piscataway, NJ: IEEE, 2013: 2940-2948

[44]Hermans F, Larzon L Å, Rensfelt O, et al. A lightweight approach to online detection and classification of interference in 802.15. 4-Based Sensor Networks[J]. ACM SIGBED Review, 2012, 9(3): 11-20

[45]Hermans F, Rensfelt O, Voigt T, et al. SoNIC: Classifying interference in 802.15. 4 sensor networks[C]Proc of the 12th Int Conf on Information Processing in Sensor Networks. New York: ACM, 2013: 55-66

[46]Zheng X, Cao Z, Wang J, et al. ZiSense: Towards interference resilient duty cycling in wireless sensor networks[C]Proc of the 12th ACM Conf on Embedded Network Sensor Systems. New York: ACM, 2014: 119-133

[47]Pister K, Doherty L. TSMP: Time synchronized mesh protocol[C]Proc of IASTED Symp Parallel and Distributed Computing and Systems. Calgary, AB, Canada: ACTA , 2008: 391-398

[48]Bahl P, Chandra R, Dunagan J. SSCH: Slotted seeded channel hopping for capacity improvement in IEEE 802.11 ad-hoc wireless networks[C]Proc of the 10th Annual Int Conf on Mobile Computing and Networking. New York: ACM, 2004: 216-230

[49]Bluetooth SIG. Bluetooth core specification version 4.0[S]. Kirkland, Washington: Bluetooth SIG, 2010

[50]Sha M, Hackmann G, Lu C. ARCH: Practical channel hopping for reliable home-area sensor networks[C]Proc of IEEE RTAS 2011. Piscataway, NJ: IEEE, 2011: 305-315

[51]Doddavenkatappa M, Chan M C, Leong B. Improving link quality by exploiting channel diversity in wireless sensor networks[C]Proc of IEEE RTSS 2011. Piscataway, NJ: IEEE, 2011: 159-169

[52]Watteyne T, Lanzisera S, Mehta A, et al. Mitigating multipath fading through channel hopping in wireless sensor networks[C]Proc of IEEE ICC 2010. Piscataway, NJ: IEEE, 2010: 1-5

[53]Yoon S U, Murawski R, Ekici E, et al. Adaptive channel hopping for interference robust wireless sensor networks[C]Proc of IEEE ICC 2010. Piscataway, NJ: IEEE, 2010: 1-5

[54]Srinivasan K, Kazandjieva M A, Agarwal S, et al. The β-factor: Measuring wireless link burstiness[C]Proc of the 6th ACM Conf on Embedded Network Sensor Systems. New York: ACM, 2008: 29-42

[55]Huang J, Xing G, Zhou G, et al. Beyond co-existence: Exploiting WiFi white space for ZigBee performance assurance[C]Proc of the 18th IEEE Int Conf on Network Protocols. Piscataway, NJ : IEEE, 2010: 305-314

[56]Dong W, Chen C, Liu X, et al. Dynamic packet length control in wireless sensor networks[J]. IEEE Trans on Wireless Communications, 2014, 13(3): 1172-1181

[57]Hithnawi A, Shafagh H, Duquennoy S. TIIM: Technology-independent interference mitigation for low-power wireless networks[C]Proc of the 14th Int Conf on Information Processing in Sensor Networks. New York: ACM, 2015: 1-12

[58]Myers S, Megerian S, Banerjee S, et al. Experimental investigation of IEEE 802.15. 4 transmission power control and interference minimization[C]Proc of IEEE SECON 2007. Piscataway, NJ: IEEE, 2007: 294-303

[59]Liang C J M, Chen K, Priyantha N B, et al. RushNet: Practical traffic prioritization for saturated wireless sensor networks[C]Proc of the 12th ACM Conf on Embedded Network Sensor Systems. New York: ACM, 2014: 105-118

[60]Dubois-Ferrière H, Estrin D, Vetterli M. Packet combining in sensor networks[C]Proc of the 3rd Int Conf on Embedded Networked Sensor Systems. New York: ACM, 2005: 102-115

[61]Ganti R K, Jayachandran P, Luo H, et al. Datalink streaming in wireless sensor networks[C]Proc of the 4th Int Conf on Embedded Networked Sensor Systems. New York: ACM, 2006: 209-222

[62]Jamieson K, Balakrishnan H. PPR: Partial packet recovery for wireless networks[J]. ACM SIGCOMM Computer Communication Review, 2007, 37(4): 409-420

[63]Hauer J H, Willig A, Wolisz A. Mitigating the effects of RF interference through RSSI-based error recovery[G]Wireless Sensor Networks. Berlin: Springer, 2010: 224-239

[64]Gollakota S, Adib F, Katabi D, et al. Clearing the RF smog: Making 802.11 n robust to cross-technology interference[J]. ACM SIGCOMM Computer Communication Review, 2011, 41(4): 170-181

[65]Wang Y, Wang Q, Zeng Z, et al. WiCop: Engineering wifi temporal white-spaces for safe operations of wireless body area networks in medical applications[C]Proc of IEEE RTSS 2011. Piscataway, NJ: IEEE, 2011: 170-179

[66]Zhang X, Shin K G. Enabling coexistence of heterogeneous wireless systems: Case for ZigBee and WiFi[C]Proc of the 12th ACM Int Symp on Mobile Ad Hoc Networking and Computing. New York: ACM, 2011: 6:1-6:11

[68]Yubo Y, Panlong Y, Xiangyang L, et al. ZiMo: Building cross-technology mimo to harmonize ZigBee smog with wifi flash without intervention[C]Proc of the 19th Annual Int Conf on Mobile Computing and Networking. New York: ACM, 2013: 465-476

[69]Rahul H, Kushman N, Katabi D, et al. Learning to share: Narrowband-friendly wideband networks[J]. ACM SIGCOMM Computer Communication Review, 2008, 38(4): 147-158

[70]Zhang X, Shin K G. Adaptive subcarrier nulling: Enabling partial spectrum sharing in wireless LANs[C]Proc of the 19th IEEE Int Conf on Network Protocols. Piscataway, NJ: IEEE, 2011: 311-320

[71]Yin S, Li Q, Gnawali O. Interconnecting WiFi devices with IEEE 802.15.4 devices without using a gateway[C]Proc of the 11th Int Conf on Distributed Computing in Sensor Systems. Piscataway, NJ: IEEE, 2015: 127-136

[72]Wu K, Tan H, Ngan H L, et al. Chip error pattern analysis in IEEE 802.15. 4[J]. IEEE Trans on Mobile Computing, 2012, 11(4): 543-552

[73]Hithnawi A, Shafagh H, Duquennoy S. Understanding the impact of cross technology interference on IEEE 802.15.4[C]Proc of the 9th ACM Int Workshop on Wireless Network Testbeds, Experimental Evaluation and Characterization. New York: ACM, 2014: 49-56

[74]Moss D, Levis P. BoX-MACs: Exploiting physical and link layer boundaries in low-power networking[R]. Palo Alto, CA: Computer Systems Laboratory, Stanford University, 2008

[75]Sha M, Hackmann G, Lu C. Energy-efficient low power listening for wireless sensor networks in noisy environments[C]Proc of the 12th Int Conf on Information Processing in Sensor Networks. New York: ACM, 2013: 277-288

[76]Pásztor A, Veitch D. PC based precision timing without GPS[J]. ACM SIGMETRICS Performance Evaluation Review, 2002, 30(1): 1-10

[77]Jana S, Kasera S K. On fast and accurate detection of unauthorized wireless access points using clock skews[J]. IEEE Trans on Mobile Computing, 2010, 9(3): 449-462

He Yuan, born in 1980. Associate professor in the School of Software and Tsinghua National Laboratory for Information Science and Technology of Tsinghua University. Received his BE degree in University of Science and Technology of China, received his ME degree in Institute of Software, Chinese Academy of Sciences, and received his PhD degree in Hong Kong University of Science and Technology. His main research interests include Internet of things, sensor networks, pervasive computing, and cloud computing.

Zheng Xiaolong, born in 1989. Received his BE degree from Dalian University of Technology in 2011, and received his PhD degree from Hong Kong University of Science and Technology in 2015. Assistant researcher in the School of Software and Tsinghua National Laboratory for Information Science and Technology of Tsinghua University. His main research interests include wireless sensor networks and pervasive computing.

中图法分类号TP393

基金项目:国家自然科学基金优秀青年科学基金项目(61422207);国家自然科学基金项目(61170213);华为公司创新研究计划项目

收稿日期:2015-07-14;修回日期:2015-11-06

This work was supported by the National Natural Science Fundation for Excellent Young Scholars of China (61422207), the National Natural Science Foundation of China (61170213), and Huawei Innovation Research Program.