有限实名网络中的个人信息安全风险

有限实名网络中的个人信息安全风险*

李亚平1,2,周伟良2

(1.合肥工业大学管理学院,安徽 合肥 230009;2.安徽行政学院,安徽 合肥 230059)

摘要:有限实名网络作为一种普遍存在的网络环境类型,个人信息不断累积其中,随之而来的是不断凸显的个人信息安全风险.对有限实名网络环境中关键的个人信息风险因素进行识别,同时结合2011—2014年典型的个人信息风险事件进行实证分析,从多个维度对具体的风险因素及其风险程度进行研究.研究结果表明,技术风险、管理风险、法律风险、信用风险是个人信息安全风险的重要来源,且在重要性上存在显著差异.针对各风险因素的风险程度在风险案例、民众观念2个方面存在的差异进行分析,并提出相应的建议.

关键词:实名;个人信息;风险;网络;安全

文章编号:1007-2985(2015)06-0030-05

中图分类号:TP393.08文献标志码:A

DOI:10.3969/j.cnki.jdxb.2015.06.008

收稿日期:*2015-05-26

基金项目:国家社会科学基金资助项目(13BTQ048);安徽省2013年高校省级优秀人才基金重点项目(2013SQRW115ZD)

作者简介:李亚平(1982—),男,安徽长丰人,安徽行政学院讲师,合肥工业大学管理学院博士研究生,主要从事信息管理与信息系统研究.

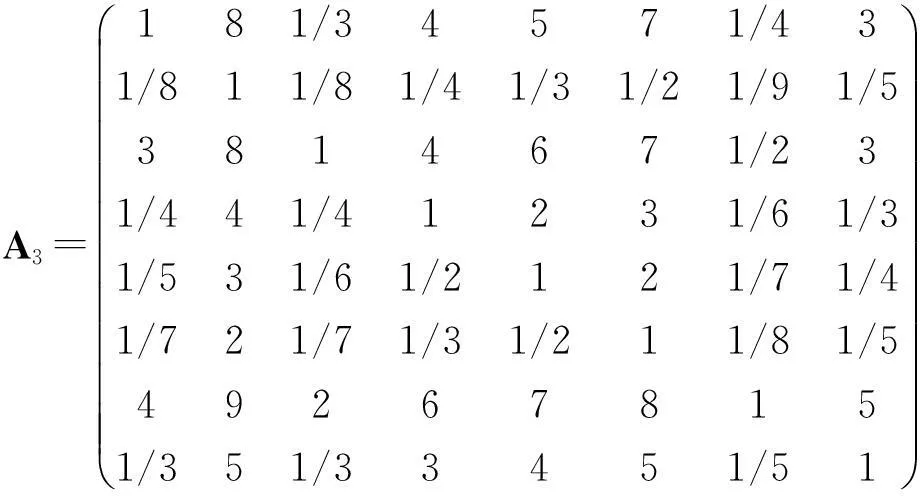

基金项目依托国家社会科学的问卷调研,针对个人信息风险的3个利益关系方(互联网企业、监管部门、网络个体),覆盖论坛、微博平台的5家互联网企业,包含政府职能部门、电子商务协会的2家互联网信息监管部门和500名网络个体进行问卷调查.将从3个群体采集到的风险因素重要程度信息进行量化处理,并采用判断矩阵的方式表示如下,其中A1,A2,A3分别表示监管机构、互联网企业、网络个体的判断信息:

2002年,李希光教授提出“禁止任何人网上匿名”之后,网络实名制一直饱受争议.虽然争议不断,但是网络实名仍以微博实名制、论坛实名制、校园网认证实名制等不同形式应用在国内网络环境中.随着电子商务的快速发展、社交网络的日益繁荣,以及大数据的不断应用,有限的网络实名作为一种典型的网络类型普遍存在于互联网环境中,这使得有限实名网络成为国内互联网发展、治理的一个重要阶段.由于网络实名不可避免地致使个人信息在网络平台累积,因此其安全风险成为网络安全的重要内容.个人信息安全不仅关系到个人利益也关系到国家安全,因此,2012年12月全国人民代表大会常务委员会通过了《关于加强网络信息保护的决定》,这使得如何做好实名网络中个人信息的安全保护成为当前互联网治理的关键和热点.

在当前的国内互联网环境下,全面的网络实名制,面临着政策法规、技术应用、市场监管等多方面障碍.与此同时,局部的网络实名迅速发展.有限实名网络作为介于匿名网络和实名网络之间的中间网络形态,主要表现在“前台匿名、后台实名”和“部分匿名、部分实名”2种类型.源于有限实名网络个人信息的“实名有限性”,其安全保护也未能得到如实名网络环境同样的重视,因此,加强对有限实名网络环境的个人信息保护具有十分现实的意义.

在网络个人信息保护研究方面,国内外研究主要集中在技术改进、风险评估和立法保护3个方面.在风险因素研究方面,文献中研究了个人信息利用中的风险因素,文献中重点研究了个人信息安全中的法律风险,文献中从传播的角度研究了社交网络里个人信息面临的监控风险、泄露风险和声誉风险,文献中从信息再利用的角度研究了个人信息面临的完整性、可靠性、保密性与可控性等方面的风险,文献中对个人信息风险中的主体意识、立法规范等因素进行了研究.还有一些文献[8-9]对具体应用领域的个人信息风险进行了研究.结合上述研究结论,笔者针对有限实名网络的个人信息保护,重点研究其在技术、法律、管理、信用等方面的风险因素及其相关关系.

1风险因素识别

1.1 一级风险因素的假设

以1995—2015年中国知网的学术论文为对象,以“个人信息”为篇名的文献资料超过1 800篇,其中截至2015年2月,以“风险”为主题的文献有65篇.65篇文献中,关注于法律研究的有37篇,其他多为综合研究;涉及信息安全技术研究的文献6篇,涉及管理方案设计的文献9篇,涉及信用体系建设的文献4篇,还有部分现状评论性文献.据此,结合文献中的研究结论,从技术、法律、管理、信用4个维度对有限实名网络中的个人信息风险展开分析,并提出相应假设.

假设1技术风险是个人信息风险的重要来源.

在有限实名网络环境中,源于技术成本的考虑,以及实名信息与非实名信息共存的现实情况,使得互联网企业在个人信息安全方面的技术研发、应用、投入参差不齐.即使大型的互联网企业因技术因素发生个人信息泄露的情况也屡见不鲜.个人信息风险的技术因素主要表现为技术漏洞、技术应用不完整等,技术漏洞通常表现为服务器、网站、数据库等信息技术产品的安全性能上的缺陷,这些缺陷通常并不为企业所知.技术应用不完整则是指未能对信息安全对象实施应有的保护,例如加密技术的应用等.

假设2管理风险是个人信息风险的重要来源.

管理风险主要表现为企业内部风险.在个人信息安全保护中,内部人员的泄露风险甚至要比外部攻击更具危害性.在管理方面,很多国内互联网企业对有限实名网络环境中个人实名信息保护缺乏应有的重视,在安全制度设计、人员培训、制度落实方面存在诸多风险.一是制度完善程度,主要表现为有无信息安全管理制度,管理制度是否合理、可行;二是管理制度履行程度,主要表现为在已有制度条件下,人员、部门贯彻执行水平及奖惩落实情况等.

假设3信用风险是个人信息风险的重要来源.

互联网企业源于自身能力和利益,即使制定了相应的管理制度,仍然容易出现不能有效履行信息保护承诺的情形,这种风险主要表现为企业滥用个人信息于商业目的,以及在用户不知情的情况下与第三方共享信息等情形,从而增加个人信息安全风险.

假设4法律风险是个人信息风险的重要来源.

众多学者呼吁应加快针对个人信息保护的立法,并给出了一些具体的立法建议.从个人信息保护的法律维度看,法律因素不仅包括有法可依,同样包括执法必严.即使在个人信息保护立法得以实现的前提下,如何实现法律条文的落地仍旧对个人信息保护有直接的影响.

根据上述分析,将有限实名网络中的一级风险因素进行细分,形成二级风险因素,主要包括:技术漏洞(F1)、加密措施缺失(F2)、管理漏洞(F3)、监管不力(F4)、滥用信息(F5)、信息管理外包(F6)、立法滞后(F7)、追责不力(F8).

1.2 风险因素来源的实证

以2011—2014年典型的个人信息安全事件为对象,筛选出11个以网络有限实名信息为主要内容的个人信息风险案例[10],分析其中的个人信息风险因素.具体案例筛选如表1所示.

表1 有限实名网络环境中的典型个人信息安全事件

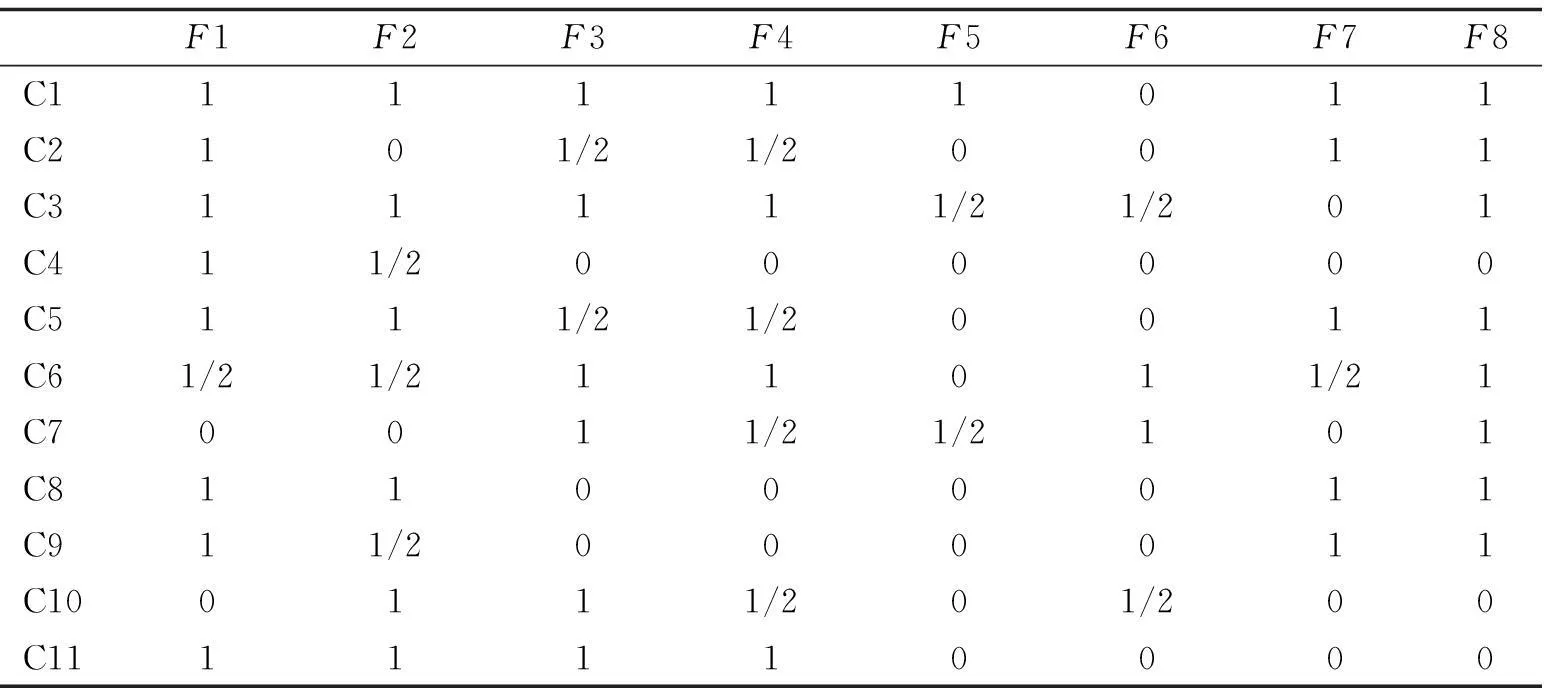

令P(i,j)表示二级风险因素中第i个事件的第j个风险的发生概率.其中:P(i,j)=1,表示第j个风险因素在第i个风险事件中确定发生;P(i,j)=1/2,表示第j个风险因素在第i个风险事件中不确定是否发生;P(i,j)=0,表示第j个风险因素在第i个风险事件中确定未发生.对上述风险事件进行分析并结合专家调查,得到11个风险事件及其对应风险因素的发生情况,如表2所示.

表2 二级风险因素的发生概率情况

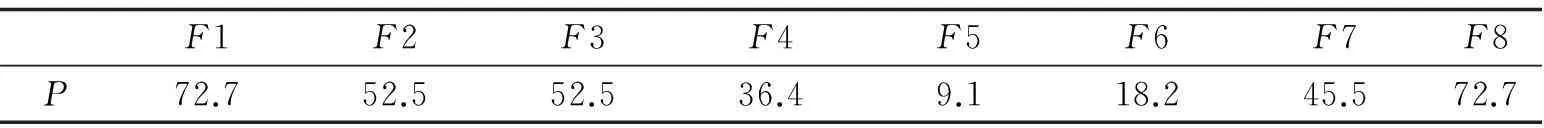

根据表2数据,得知在11个典型案例中风险因素F1共计发生8次,即在风险案例集中,风险因素F1的发生概率为72.7%.同理得知各个风险要素在风险案例集中发生的概率,具体数据如表3所示.

表3 二级风险因素在风险案例集中的发生概率 %

由表3数据可知,在个人信息安全事件中,技术漏洞、加密措施缺失、管理漏洞、立法滞后、追责不力等风险因素均具有较高的发生概率,滥用信息和信息管理外包作为个人信息安全事件诱因的概率相对较低.因此可以认为,在现行网络环境下,技术风险、管理风险、法律风险是信息安全风险的重要来源,而信用风险作为个人信息风险的重要来源不具显著性.即假设1,2,4是成立的,假设3作为来源在重要性上不具显著性.

2个人信息风险的风险程度分析

2.1 研究思路与假设

首先,依据上文对个人信息安全事件集的分析结论,提出二级风险因素风险程度的假设;其次,通过从企业、监管部门、个人等维度的重要性数据采集,得到不同群体对各个风险因素重要性的判断矩阵,并通过矩阵集结和最小二乘法获得各个风险要素的重要性排序;最后,与表3中的风险因素发生概率进行对比分析,验证假设.

令二级风险因素F1,F2,F3,F4,F5,F6,F7,F8的风险程度分别表示为w1,w2,w3,w4,w5,w6,w7,w8.

根据表2概率数据,提出如下假设:

假设5有限实名网络的个人信息风险中,二级风险因素的风险程度排序Ⅰ:w1=w8>w2=w3>w7>w4>w6>w5.

2.2 风险程度分析

采用Hardmard乘性凸组合方式对判断矩阵进行集结,并对3个群体的判断矩阵赋予同样重要性.即

采用最小二乘法,求得W=(w1,w2,w3,w4,w5,w6,w7,w8)=(0.178,0.035,0.198,0.080,0.033,0.023,0.309,0.144).即得到重要性排序Ⅱ:w7> w3>w1>w8>w4>w2>w5>w6.

对比分析重要性排序Ⅰ和Ⅱ可知,假设5并不成立.将排序Ⅰ理解为风险事件集中的风险重要程度,排序Ⅱ理解为民众观念上的风险重要程度,可以得到:

(1)排序Ⅰ和Ⅱ中w2(加密措施缺失)在2次排序中存在较大差异,体现出在信息安全事件中缺乏加密措施较为普遍,而在观念上这一风险却并未得到充分重视.

(2)排序Ⅰ和Ⅱ中w7(立法滞后)和w8(追责不力)的排序存在显著差异,体现出在风险事件中的执法风险更为突出,而在观念上则更关注于立法的重要性.

(3)排序Ⅰ和Ⅱ中,w1(技术漏洞)和w3(管理漏洞)的排序存在显著差异,体现出在风险事件中的技术漏洞风险更为突出,而在观念上则更关注管理的重要性,缺乏对技术漏洞的风险认识.

3结论

(1)风险识别方面,无论是文献统计还是案例分析,技术风险、管理风险、信用风险、法律风险及相应的二级风险细分,都会诱发有限实名网络中个人信息风险事件的发生.其中技术风险、管理风险、法律风险相对于信用风险在信息风险事件有更为显著的存在.从研究上看,学者更多地关注于立法保护的研究,对技术风险、管理风险、信用风险的研究明显薄弱.从风险事件中技术漏洞和追责不力发生概率超过70%的角度看,研究建立合理的技术风险预防、规避机制,倡导互联网企业新的个人信息安全保护观念,加大追逐力度与立法保护同样重要.

(2)风险因素分析方面,通过具体信息安全事件的实证研究,首先,二级风险因素技术漏洞(F1)、追责不力(F8)具有较高的发生概率,体现出信息安全风险是当前网络个人信息安全事件主要风险来源;其次,二级风险因素滥用信息(F5)、信息管理外包(F6)具有相对较低的发生概率,体现出当前以信用风险为主要诱因导致的个人信息安全事件并不普遍,需要说明的是,这并不意味着互联网企业的信用问题很少,因为通过具体信息安全事件的实证研究,同时发现信息滥用风险在风险案例集中具有较高的不确定性,即难以识别其是否存在及其严重程度,主要原因是目前的监管措施仍旧缺乏有效的识别手段.因此,信息滥用因素在个人信息保护中具有较高的潜在风险,应给予更多的重视.

(3)重要性排序方面,通过问卷调查,对比分析在事件和观念2方面的风险因素重要性排序可以发现,在高发的实际风险因素中,技术漏洞、加密措施缺失、追责不力等因素并未能在观念上得到更多的重视.因此,在未来的网络个人信息安全风险防范中,在加快立法的同时,还应进一步加强互联网企业、个人的安全教育和安全监管.

4结语

有限实名网络中的个人信息安全问题作为信息安全领域的一个重要组成部分,有其自身的特点.因此,针对有限实名网络中个人信息风险的研究,与传统的信息安全研究在风险因素和重要程度方面既有相关性,也有差异性.通过风险识别与相关性分析,获取有限实名网络中个人信息安全在技术、管理、立法、信用等多个维度的风险来源及其重要程度,这将有助于有限实名网络这一典型网络形态下的个人信息保护.在此基础上,研究不同维度风险因素的量化评价方法,将可以为互联网企业个人信息状况的评价与改进提供必要支持,这也是需要进一步研究的方向.

参考文献:

[1]冉继军.从网络实名制看中国的互联网博弈.当代传播,2013(1):43-47.

[2]周永坤.网络实名制立法评析.暨南学报:哲学社会科学版,2013,35(2):1-7.

[3]PORTERCC.De-IdentifiedDataandThirdPartyDataMining:TheRiskofRe-IdentificationofPersonalInformation.ShidlerJournalofLaw,Commerce&Technology,2008(5):1-8.

[4]DOUGLASJSYLVESTER,SHARONLOHR.TheSecurityofourSecrets:AHistoryofPrivacyandConfidentialityinLawandStatisticalPractice.SocialScienceElectronicPublishing,2005,83(1):147-207.

[5]王秦.社交网站个人信息传播风险与规制分析.前沿,2014(5):77-79.

[6]李仪.网络环境下个人信息再利用的风险及立法应对——主要以信息安全维护为视角.情报理论与实践,2013,36(12):26-29.

[7]刘小霞,陈秋月.大数据时代的网络搜索与个人信息保护.现代传播,2014,36(5):125-128.

[8]何培育.电子商务环境下个人信息安全危机与法律保护对策探析.河北法学,2014,32(8):34-41.

[9]梁恒.风险·规制·完善:刑法视域下的个人信息保护.重庆邮电大学学报:社会科学版,2009,21(6):29-33.

[10] 常磊.情况很严重:盘点2014年网上个人信息泄露事件[EB/OL].[2014-12-26].http://www.cssn.cn/xwcbx/xwcbx_rdjj/201412/t20141226_1458490.shtml.

RiskofPersonalInformationSecurityintheLimitedReal-NameNetwork

LIYaping1,2,ZHOUWeiliang2

(1.SchoolofManagement,HefeiUniversityofTechnology,Hefei230009,China;

2.AnhuiSchoolofAdministration,Hefei230059,China)

Abstract:In the limited real-name network,a common type of network environment,increasingly accumulation of personal information makes the problem of personal information security risk prominent.This study identifies the key risky factors and conducts a multi-dimensional research on the degree of risk through an empirical analysis of the representative personal information risk events from 2011 to 2014. The results show that the major sources of personal information security risk include technical risk,management risk,legal risk,and credit risk which are significantly different in the degree of importance.The corresponding suggestions for the protection of personal information in the environment of limited real-name network are given based on the analysis of the differences of risk degree in risk events and the public concept.

Keywords:real-name;personalinformation;risk;network;security

(责任编辑向阳洁)