WSN中带消息恢复机制的PBC广播认证协议

戴 冬,王 果,王 磊

(1.河南机电高等专科学校 计算机科学与技术系,河南 新乡 453003;2.西南财经大学 经济信息工程学院,四川 成都 610074)

WSN中带消息恢复机制的PBC广播认证协议

戴 冬1,王 果1,王 磊2

(1.河南机电高等专科学校 计算机科学与技术系,河南 新乡 453003;2.西南财经大学 经济信息工程学院,四川 成都 610074)

为了在无线传感器网络(WSN)中保证安全等级的情况下降低通信成本和计算成本,提出了一种带消息恢复机制的基于配对密码学的广播认证协议。该机制不需要同时传输原始签名信息和新生成的签名信息,认证/消息恢复过程能自动恢复原始签名信息。首先初始化系统,基站产生系统参数;然后用户从基站获取密钥,访问WSN;最后当用户需要广播消息给WSN时,用户使用包含消息恢复机制的身份签名(IBS)协议写下签名消息,生成签名后进行消息广播。实验性能分析表明,与IMBAS和IDBAS相比,本文协议的广播消息大小分别减少了30%和22.3%,在112 bit安全等级,总能耗至少减少30%左右,在80 bit安全等级至少可降低15%的总能耗。

无线传感器网络;广播认证协议;消息恢复机制;配对密码学;网络安全;签名消息

1 BA协议

在移动计算研究领域,无线传感器网络(Wireless Sensor Network,WSN)[1]作为一种新的研究方向在通信、电力监控、设备诊断和环境监控等方面快速发展[2-3]。WSN由大量资源有限传感器节点和可变数量控制节点(基站)组成,具有能源有限、低带宽、内存小和能源利用率低的特点[4]。由于无线信道的开放性,简单的无线电收发机很容易被窃听或更改数据包。为了以一种更加安全方法广播消息给大量节点,广播认证(Broadcast Authentication, BA)协议必不可少[5]。

现存BA协议一般可以分为基于对称密钥的密码学(Symmetric Key Cryptography, SKC)机制[6-7]、基于公钥密码学(Public Key Cryptography, PKC)机制[8-9]和基于配对密码学(Pairing Based Cryptography, PBC)机制[10-11],现存的大多BA协议通常基于SKC,然而,PBC具有更多的优势,预计未来将更多地利用PBC机制。

基于SKC的BA协议目前应用比较多,如文献[6]提出了uTESLA协议,利用单向哈希链保证身份认证和数据完整性,利用松弛时间使发送方和接收方同步。然而,由于该协议是基于单播的参数分布方法增加新的接收节点,因此限制了该协议的性能。文献[7]提出了多层uTESLA协议用于提高协议性能,该协议明显减少了不必要的计算量和缓冲内存。但由于消息的延迟认证,容易导致严重的能耗和DOS攻击。

基于PKC的BA协议在能耗方面更有优势,基于PKC的BA协议[8-9]能解决密钥分配问题。其中,WSN中一种最合适的PKC基元为椭圆曲线密码(ECC),该密码能有效平衡速度、内存需求和安全等级。ECC主要特点是其密钥大小(与带有80 bit安全等级的RSA相比只需要160 bit,而RSA需要1 024 bit)和速度。考虑到软件和硬件特点,ECC能提高8 bit mote平台的性能。但是PKC的BA协议的发送方和接收方之间的密钥分布是一个问题。

基于PBC机制的BA协议在安全、能耗等方面具有更多优势。如文献[10]使用TinyPBC充分利用PBC解决水下WSN密钥分配问题,在ATmega128L,MSP430和PXA27x平台上使用TinyPBC计算ηt配对需要时间分别为1.90 s、1.27 s和0.46 s。以上的实验数据表明传感器节点计算匹配所需要的时间在过去三年已经提高了至少5倍。文献[11]提出一种更有效的基于ID的多用户BA协议,IMBAS,该协议基于匹配自由的身份签名(Identity-Based Signature, IBS)协议,认证效率大大提高,然而,通过去除用户公钥证书能降低广播消息增加了约30%,计算负载较高,每个传感器需要计算两个匹配和一个MapToPoint操作,其中MapToPoint功能用于映射身份信息到椭圆曲线上的一个点上。

2 构建模块

本节介绍WSN中用于创建一种有效的基于ID的BA协议所需的构建模块。

2.1 椭圆曲线和双线性配对

1)双线性:∀P,Q∈G1,∀a,b∈Z*,e(aP,bQ)=e(P,bQ)a=e(aP,Q)b=e(P,Q)ab。

2)非退化性:如果P为G1生成器,则e(P,P)也是G2的一种生成器。

3)可计算性:对所有P,Q∈G1,存在一种有效算法计算e(P,Q)。

该配对也存在对称性,即e(P,Q)=e(Q,P),可以通过Tate配对[11]计算e(P,Q)=e(Q,P)。具体细节请参考文献[12]。

2.2 包含消息恢复机制的ID的签名协议

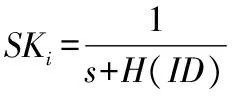

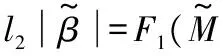

签名:给定密钥SID和消息m∈{0,1}l1。

传输的数据由签名σ=(h,V),身份ID和消息m组成,它们对应的长度分别为88 byte,20 byte和2 byte。在文献[13]提出的协议中,传输数据的总长度为68 byte,因为没有传输原始消息m。

3 提出的广播认证协议

本文构建了一种有效基于ID的BA协议(PBCMR-BAS),充分利用了文献[13]中消息恢复机制。

3.1 系统模型和设计目标

网络由固定数量基站、网络用户和大量资源有限的传感器节点组成。在WSN中存在一种基站,假设该基站总是可信的,作为私钥生成器,主要用于生成用户密钥,有强大的存储能力。WSN主要目的是给访问该网络的用户提供服务,网络用户包括车辆,使用移动终端的人。根据计算和通信能力,移动终端拥有的能源量高于传感器节点。用户能实时连接到WSN,且用户也可能因为认证失败取消访问权限。每个网络用户装备有防干扰设备,该设备能防止别人窃听设备数据,包括私钥、数据和代码[11]。用户也在设备上存储与身份对应的私钥,用于签署发送消息命令。

本文目的是设计一种满足以下安全和性能要求的协议:1)用户认证和消息数据完整性:WSN网络用户的所有广播消息必须先经过认证使得非法用户或泄露节点插入的虚假信息能被有效过滤或拒绝。2)最小化负载:主要是最小化通信负载,保证能耗最小。

3.2 本文认证协议

本文协议由4个阶段组成:系统初始化,提取密钥,生成签名和消息广播,广播认证(签名验证)。

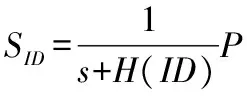

系统初始化:部署WSN之前,基站产生的系统参数如下:

1)给定安全参数k∈Z+,产生素数q,q的两种群组G1,G2。生成器q∈G1和双线性映射e:G1×G2→G2。

4)系统参数为Params={G1,G2,e,q,P,Ppub,μ,H,H1,F1,F2,l1,l2}。

公钥系统参数Params预先装载于WSN中每个传感器节点中。

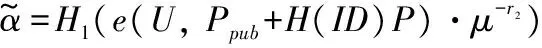

生成签名和消息广播:当用户需要广播消息给WSN时,用户使用包含消息恢复机制的IBS协议写下签名消息。为了签名一种消息M∈{0,1}l1,带有与IDi对应私钥SKi的网络用户完成以下步骤:

1)选择当前时间戳tti。

如果认证过程失败,传感器节点丢弃消息。否则,认证接收消息可信。在该阶段的签名认证仅需要计算一种匹配,G1中一种标量乘法,G2中一种求幂运算。

3.3 安全分析

1)源认证和消息数据完整性:本文使用带有消息恢复机制[13]的IBS协议认证广播消息。在自适应选择消息攻击和自适应选择身份攻击下,底层签名协议具有不可伪造性。因此,攻击者不能更改或篡改合法用户的可信广播消息。

2)DOS攻击:DOS攻击是一种降低网络负载的攻击。不同于TESLA-like协议,TESLA-like协议必须以基站与节点间的固定传输延迟为前提,才能实现正确的广播认证,一旦传输延迟发生改变,周期交界处发送的数据包就容易发生“认证漂移”。本文协议不需要广播消息的延迟认证,因此每个传感器节点不需要缓冲包。即当攻击者肆意攻击整个网络时,攻击者能向目标节点传输虚假信息,从而强制节点执行高代价的签名认证,最终耗尽节点能源。然而,本文协议通过有限时间能有效缓解该问题。

3)撤销用户:在本文协议中,若用户IDi被撤销,撤销IDi必须立刻广播给所有网络节点,这些节点仅存储撤销的ID。在基于PKC的协议中,传感器节点必须存储包含撤销用户身份的证书撤销列表。因此,随着时间的增加,撤销用户的数量将不断增加,增加了存储负载,而本文协议却明显减少存储负载。

4 实验性能分析

根据MICA2元件上通信负载和能耗评价本文协议,给出了定量分析。

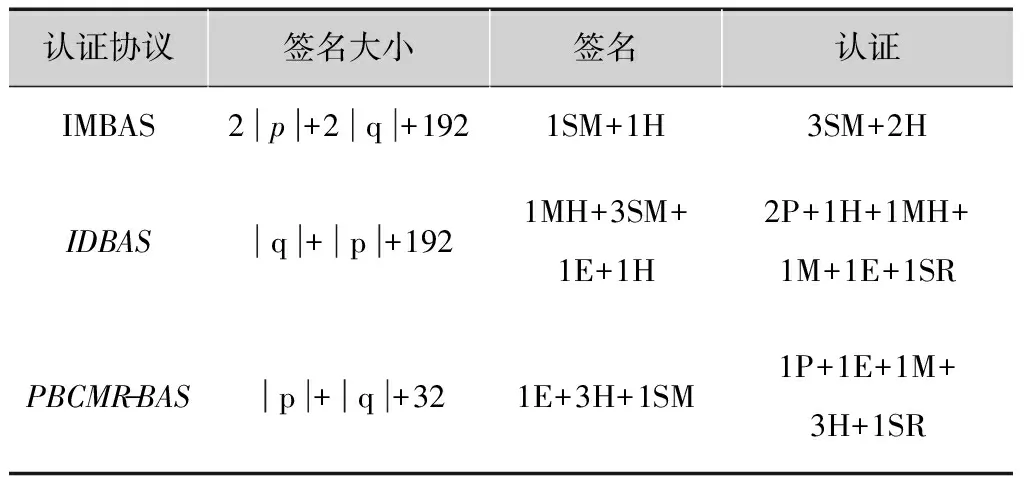

表1 3种广播认证协议的性能比较

认证协议签名大小签名认证IMBAS2p+2q+1921SM+1H3SM+2HIDBASq+p+1921MH+3SM+1E+1H2P+1H+1MH+1M+1E+1SRPBCMR-BASp+q+321E+3H+1SM1P+1E+1M+3H+1SR

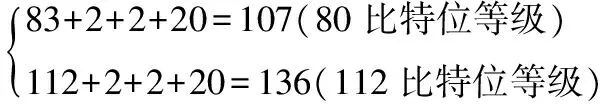

IDBAS和PBCMR-BAS协议需要最优配对曲线,该曲线是带有小嵌入度的椭圆曲线。使用ηT配对定义4嵌入度超奇异曲线y2+y=x3+x在域F2271的252素数阶的子群组。在MICA2元件上该子群组匹配速度最快,当80 bit安全等级时,曲线不存在素数阶接近160 bit的子群组。在该曲线中,均方根的计算与开方计算过程相似。因此,当发送方发送椭圆曲线的一个点Q=(x,y)时,为了减少通信负载,发送方仅发送Q的x坐标,接收方通过计算x的开方获取y坐标值。实际上,为了减少签名大小,更适合使用嵌入度为6的MNT曲线或超奇异曲线。然而,这些曲线的匹配计算时间高于超奇异曲线,因此,根据能耗,超奇异曲线更适合匹配计算。假设IDBAS,IMBAS和PBCMR-BAS中消息大小(M),身份(ID)和当前时间戳(tt)分别为20 byte, 2 byte和2 byte。在IMBAS中,产生的签名大小为83 byte,因为该签名包括一个FP域椭圆曲线点和来自ZP的两个整数,其中p和q分别为168和166比特位。为了比较实验结果,本文在以下曲线完成标量乘法,求幂运算和ηT配对:

1)IMBAS协议:ECC secp160r1, ECC secp224r1[13]。

2)IDBAS和PBCMR-BAS协议:在域F2271的超奇异曲线y2+y=x3+x。

由于本文使用252 bit素数阶的子群组的超奇异曲线完成本文协议,考虑到IDBAS和PBCMR-BAS协议在域F2271上带有252 bit素数阶子群组G1的超奇异曲线,广播消息的总长分别为90 byte(包括M,ID,tt)和70 byte(包括ID,tt),具体如下:

在IDBAS和PBCMR-BAS协议中,比特位安全等级和112比特位安全等级的广播消息总长度为80。与IMBAS和IDBAS相比,本协议的广播消息大小分别减少了30%和22.3%。

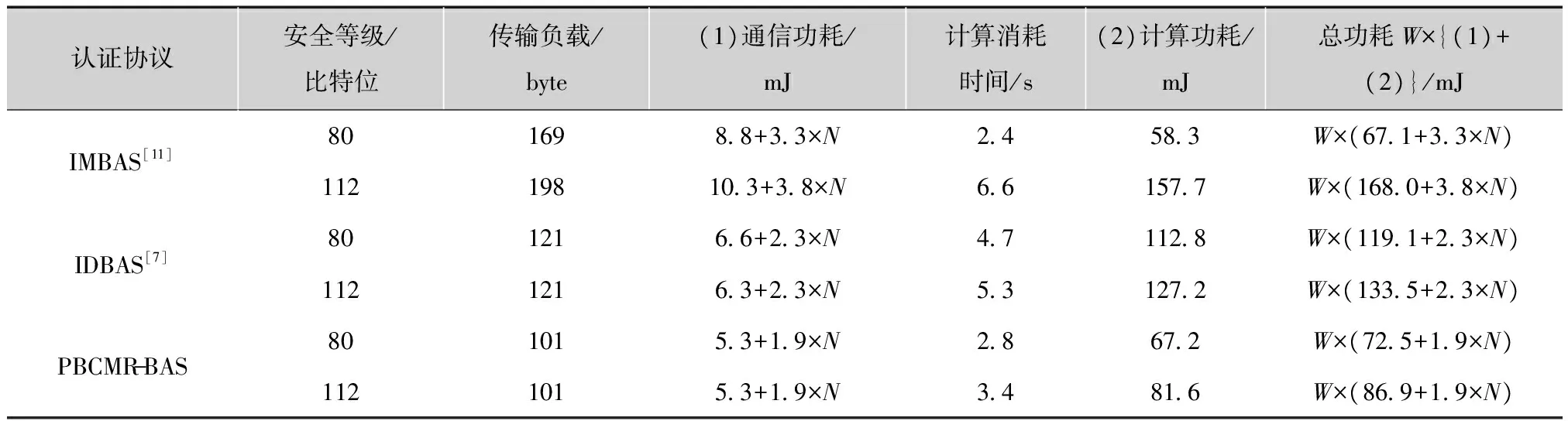

表2显示了通信和计算过程中的能耗,遵循如下数据包格式:数据包大小为128 byte,跳跃式能耗。发送和接收 1 byte 的代价分别为52.2 μJ和19.3 μJ。当使用本文PBCMR-BAS协议传输和接收数据时,能耗分别为101×52.2 μJ=5.3 mJ和101×19.3 μJ=1.9 mJ,传输73+31=101 byte数据。本文也假设MICA2的功率电平为3.0 V,主动模式下电流消耗为8 mA。在本文数据集中,每个传感器节点从它的N个邻居节点接收广播消息[IDi,tti,σ],若认证成功,则将消息传输给其他节点,即每个传感器节点同时是接受方和发送方。

表2 3种广播认证协议的能耗比较

认证协议安全等级/比特位传输负载/byte(1)通信功耗/mJ计算消耗时间/s(2)计算功耗/mJ总功耗W×{(1)+(2)}/mJIMBAS[11]8016988+33×N24583W×(671+33×N)112198103+38×N661577W×(1680+38×N)IDBAS[7]8012166+23×N471128W×(1191+23×N)11212163+23×N531272W×(1335+23×N)PBCMR-BAS8010153+19×N28672W×(725+19×N)11210153+19×N34816W×(869+19×N)

由于传输的电流消耗(27 mA)高于接收消息的电流消耗(10 mA),因此,较长消息对节点产生更严重影响,即广播消息总长度越大,传输消息的能耗将越大。然而,本文协议PBCMR-BAS数据包较小,因此传输数据能耗较小。表2显示了实验比较结果,在广播认证过程中标量乘法、取幂和匹配运算需要时间最长,在MICA2元件上,椭圆曲线上的点乘需要0.81 s[13]且ηt匹配计算需要1.9 s。

因为MB需要11 727次循环且匹配计算需要14×106次循环(1.9 s)[14],所以本文评估扩展域F24·271上的取幂运算大约需要0.9 s。因此,本文忽略其他运算消耗的时间,与上面几种运算相比,本文认证协议消耗时间很小。PBCMR-BAS协议需要一个匹配一种取幂认证签名,因此导致能耗为 3.0×8.0×(1.9+0.9)=67.2 mJ。为了将广播消息传输给整个WSN网络。每个传感器节点至少传输一次和接收N次相同类型消息。表2分别显示了通信消耗的能源、时间和总体能耗。图1和图2表明大小为W的网络函数的总体广播能耗,假设N=20。从图1~2可以看出,在80比特位安全等级,与IDBAS和IMBAS协议相比,本文协议PBCMR-BAS的总体能耗分别降低了大约32.8%和15.8%。在112比特位安全等级,与IDBAS和IMBAS协议相比PBCMR-BAS的总体能耗分别降低了大约30.2% 和46.5%。

图1 80 bit安全等级的3种协议性能比较

图2 112 bit安全等级的3种协议性能比较

5 总结

本文提出了一种有效的基于ID的广播认证协议,PBCMR-BAS,该协议满足WSN的安全等级要求。为了最小化通信和计算负载,使用带有消息恢复机制的基于PKC的ID签名协议,在该协议中,不需要同时传输原始签名信息和新生成的签名信息,因为认证/消息恢复机制能恢复原始消息。在所有基于ID的BA协议中,本文协议需要更短的广播消息,且明显降低了能耗。

[1] 韩鹏玮,王庆生,张博. 基于网格的无线传感器网络非均匀分簇算法[J]. 电视技术, 2013, 37(15): 110-113.

[2] 裴庆祺,沈玉龙,马建峰. 无线传感器网络安全技术综述[J]. 通信学报, 2007, 28(8): 113-122.

[3] 张希伟,戴海鹏,徐力杰,等. 无线传感器网络中移动协助的数据收集策略[J]. 软件学报, 2013, 19(2): 198-214.

[4] REN K, LOU W,ZENG K, et al. On broadcast authentication in wireless sensor networks[J]. IEEE Trans.Wireless Communications,2007,6(11):4136-4144.

[5] 鄢遇祥. 无线传感器网络通信协议栈的研究与实现[D]. 成都:电子科技大学,2014.

[6] ELDEFRAWY M H, KHAN M K, ALGHATHBAR K, et al. Article broadcast authentication for wireless sensor networks using nested hashing and the chinese remainder theorem[J]. Sensors,2010,10(9):8683-8695.

[7] 赵鑫. 面向应用的无线传感器网络广播认证协议研究[D]. 长沙:国防科学技术大学,2010.

[8] ALBRECHT M R, FAUGERE J C, FITZPATRICK R, et al. Practical cryptanalysis of a public-key encryption scheme based on new multivariate quadratic assumptions[C]//Proc. Public-Key Cryptography-PKC 2014. Berlin,Heidelberg:Springer,2014: 446-464.

[9] 黄刚,王汝传,许一帆. 无线传感器网络中基于分簇广播认证协议方案[J]. 南京航空航天大学学报, 2010,42(1): 72-76.

[10] GALINDO D, ROMAN R,LOPEZ J. A killer application for pairings: authenticated key establishment in underwater wireless sensor networks[M]. Berlin Heidelberg:Springer,2008.

[11] CHIEN H, LEE C, WU T. Comments on IMBAS: identity-based multi-user broadcast authentication in wireless sensor networks[J]. Security & Communication Networks,2013,6(8):993-998.

[12] 刘秀燕. 基于超奇异椭圆曲线的多对一加密算法的研究与应用[D]. 青岛:中国海洋大学,2014.

[13] LI M,FANG T. Provably secure and efficient id-based strong designated verifier signature scheme with message recovery[C]// Proc. 17th International Conference on Network-Based Information Systems (NBiS).[S.l.]:IEEE Press,2014:287-293.

[14] OLIVEIRA L B, SCOTT M, LOPEZ J, et al. TinyPBC: Pairings for authenticated identity-based non-interactive key distribution in sensor networks[J]. Computer Communications,2011,34(3):485-493.

戴 冬(1978— ),女,讲师,硕士,主要研究领域为网络安全、云计算等;

王 果(1977— ),副教授,硕士,主要研究领域为网络安全、智能算法;

王 磊(1978— ),副教授,硕导,博士,IACSIT会员,主要研究领域为网络安全、数据挖掘等。

责任编辑:闫雯雯

Efficient Broadcast Authentication Scheme Based on Pairing-based Cryptography withMessage Recovery in Wireless Sensor Networks

DAI Dong1, WANG Guo1, WANG Lei2

(1.DepartmentofComputerScience&Technology,HenanMechanicalandElectricalEngineeringCollege,HenanXinxiang453003,China;2.CollegeofEconomicInformationEngineering,SouthwesternUniversityofFinanceandEconomics,Chengdu610074,China)

In order to reduce communication cost and computation cost in wireless sensor networks (WSN), an efficient broadcast authentication scheme based on pairing-based cryptography with message recovery is proposed. This mechanism does not require the simultaneous transmission of the original signature information and the new generated signature information. Authentication/message recovery process can automatically restore the original signature information. Firstly, the system is initialized, the base station generates system parameters. Then, users get the key from the base station, and access WSN. Finally, when the users need to broadcast messages to WSN, the identity-based signature (IBS) protocol based on message recovery mechanisms is used to write the signed message to broadcast. Experimental analysis show that compared with IMBAS and IDBAS, the message size of the protocol is decreased by 30% and 22.3% respectively. On the 112 bit security level, the total energy consumption is reduced by at least about 30%. It has at least 15% reduction in total energy consumption on the 80 bit security level.

wireless sensor network; broadcast authentication protocol; message recovery mechanisms; pairing-based cryptography; network security; signed message

河南省高等学校重点科研项目(15B520007)

TP393

A

10.16280/j.videoe.2015.19.016

2015-07-17

【本文献信息】戴冬,王果,王磊.WSN中带消息恢复机制的PBC广播认证协议[J].电视技术,2015,39(19).