基于相位恢复算法的单强度记录光学加密系统

王志鹏,王红娟,蒋华龙,秦 怡

(南阳师范学院 物理与电子工程学院,河南 南阳473061)

引言

在如今社会上,信息安全问题越来越重要。由于具有高并行性和高加密维度等优点,基于光学方法的加密技术得到了越来越多的关注和研究。近年来,国内外专家学者提出了很多种不同的光学加密技术[1-13]。其中,最具代表性的光学加密技术就是由Refregier和Javidi于1995年提出的双随机相位光学加密技术(double random phase encoding,DRPE)[1]。双随机相位光学加密技术利用置于光学4-f系统的输入面和频谱面的2个随机相位掩膜实现光学加密,在输出平面上得到的复振幅满足平稳随机白噪声分布。加密结果包含振幅和相位2个分量。解密过程是加密过程的逆过程,利用加密得到的复振幅分布以及解密密钥可以恢复原始图像。该技术要求光学器件精确对准,加密结果为复振幅分布,不便于记录和保存,并且在解密时需要利用加密密钥的复共轭。虽然DRPE系统能够很好地抵御暴力攻击,但是由于其本质上是线性系统,该系统易受到“选择密文 攻 击 ”[14]、“已 知 明 文 攻 击 ”[15]、“选 择 明 文 攻击”[16]和“唯密文攻击”[17]等几种形式的攻击,安全性存在很大的隐患。为了改进传统的DRPE系统,李榕等人提出了一种基于双随机相位的图像实值编码方法[18]。该方法取加密结果的实部作为编码图像,但是在频域需要将编码范围扩大4倍。最近,Yishi Shi等人提出了一种基于ptychography的光学加密技术[10]。该方法将ptychography技术和光学加密技术相结合,加密结果是原始图像的子区域经过DRPE加密系统以后,在输出平面上得到的多幅强度分布图像,在解密时利用迭代算法可以恢复出原始图像。这种新的光学加密方法只需要记录强度分布,简化了光学系统结构,并且可以实现复值图像的加密,但是在加密时需要多次曝光,记录多个强度分布。

相位恢复算法(phase retrieval algorithm,PRA)[19-20]是一种由光场的强度分布通过迭代或搜索找到最符合真实场强数据的相位分布的方法,在天文学、衍射光学、全息成像、电子显微镜学以及逆源问题等方面都有着重要的应用。已经有不 少文献[6-7,21-26]研究了 相 位 恢 复 算 法 在 光 学 加 密中的应用。在这些文献中,都是在加密端利用相位恢复算法生成一个或多个随机相位板(phase only mask,POM)。因此这些方法的加密过程一般都采用数字方式。在解密端,利用生成的随机相位板和密文,可以采用光学方法解密原始图像。

本文在传统的双随机相位光学加密系统的基础上,提出了一种新的光学加密技术。在加密端,将原始图像置于DRPE系统的输入平面上,同时在输出平面上利用CCD等感光器件记录光强分布,作为密文输出。在解密端,利用相位恢复迭代算法就可以由密文和解密密钥恢复出所加密的原始信息。由于加密时仅需要记录光强分布,简化了系统结构,易于光学实现。经过分析也可以发现,该光学加密技术可以很好地抵抗各种攻击,安全性较高。需要说明的是,虽然在本文中是以DRPE为基础提出的一种单强度记录光学加密技术,但是实际上该技术同样可以应用于“基于分数傅里叶变换的加密技术”和“基于菲涅尔域的加密技术”等光学加密系统中,从而可以进一步提高系统的安全性。

1 算法描述

1.1 加密过程

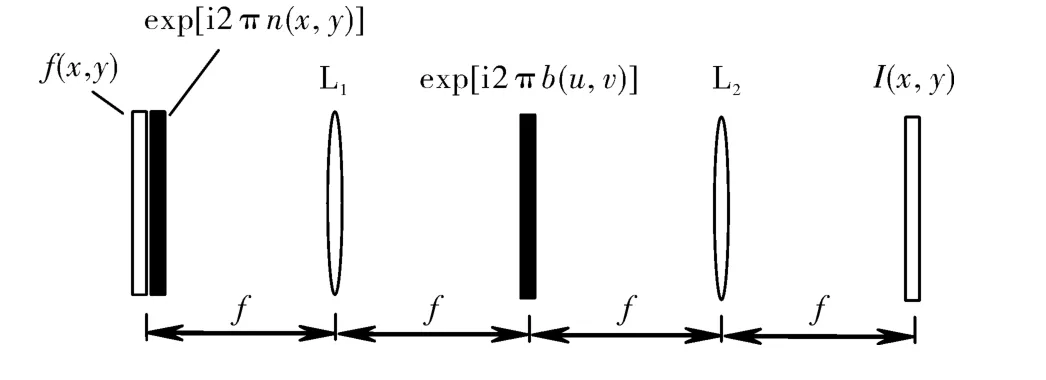

该光学加密过程采用4-f光学系统。将原始图像置于4-f系统的输入平面上进行双随机相位加密,在输出平面上记录光强分布作为加密输出。加密系统原理图如图1所示。

图1 光学加密系统原理图Fig.1 Schematics of optical encryption system

图中f(x,y)是待加密的原始图像,f(x,y)与相位掩膜exp[i2πn(x,y)]相乘后,经过透镜L1的傅里叶变换,然后在频率域经过另一相位掩膜exp[i2πb(u,v)]的滤波,再经过透镜L2的傅里叶逆变换,在输出平面上利用CCD等强度感应器件可以接收到光强分布I(x,y),I(x,y)也就是加密得到的密文。它满足平稳随机白噪声分布。其中,n(x,y)和b(u,v)是2个相互独立的分布在0~1之间的随机函数。加密过程可以用数学公式表示为

传统的DPRE系统的密文是复数场,记录时候需要使用干涉装置,而干涉装置对于系统的稳定性很高,因而光学实现比较困难。相比于传统的DRPE系统,该光学加密过程仅需记录光强分布作为密文,便于光学实现,可以直接利用CCD等感光器件进行记录。同时由于CCD等感光器件输出的是数字信号,因而也可以非常容易地进行存储和传输。

1.2 解密过程

传统的DRPE系统解密过程是加密过程的逆过程,利用与加密密钥互为共轭的解密密钥就可以根据密文的复振幅分布恢复原始图像。但是,在我们所提出的改进的双随机相位加密系统中,在加密时仅保留强度分布作为加密密文,不包含相位分布,密文与明文之间不满足线性关系。如果直接用只包含强度分布的密文通过与加密过程相反的逆过程进行解密,是无法得到原始图像的,得到的仍然是随机噪声,这一点在后面的仿真分析中得到了验证。

由于改进系统的加密密文是4-f系统输出面上的强度分布,并且已知原始图像是实值图像,因此解密过程实际上是已知一个强度约束的相位恢复问题[19]。因此,在解密时可以利用相位恢复算法来恢复原始图像。如果已知密文和解密密钥(也就是在光学加密过程中使用的2个随机相位掩膜exp[i2πn(x,y)]和exp[i2πb(u,v)]),就可以利用相位恢复算法通过迭代的方法恢复原始图像。解密过程采用数字方式,具体步骤如下:

(1)任意赋予原始图像一个初始估计值f0(x,y),然后开始迭代过程;

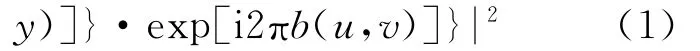

(2)在第k次迭代过程中,输入图像fk(x,y)在输入平面和傅里叶平面分别被相位掩膜exp[i2πn(x,y)]和exp[i2πb(u,v)]调制,在输出平面上得到光波分布函数gk(x,y):

(3)保留gk(x,y)的相位,振幅用密文I(x,y)的平方根代替,得到修正了的光波分布函数gkm(x,y):

(5)更新输入图像的取值,得到fk+1(x,y):

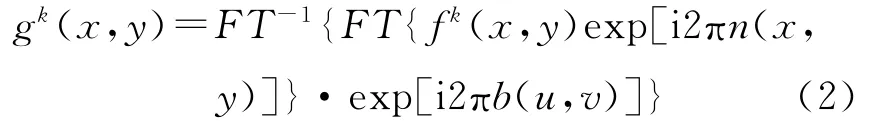

(6)计算输出平面上得到的分布函数gk(x,y)的振幅与密文的平方根[I(x,y)]1/2的相关系数[27]。相关系数代表着恢复图像与明文图像的符合程度,相关系数越接近于1,就表示解密图像与原始图像越相似。令[I(x,y)]1/2=f,|gk(x,y)|=fm,则相关系数CC可表示为

(7)重复步骤(2)~(6),直到相关系数达到所设定的阈值,迭代过程结束。

经过以上的迭代过程,就可以恢复出原始图像。但是由于在加密过程中引入了随机相位掩膜,恢复的原始图像存在着一定的散斑噪声干扰。为了提高解密结果的图像质量,还需要利用散斑噪声抑制算法来抑制散斑噪声。由于该解密算法采用纯数字方法,因此可以非常方便地引入各种数字图像处理技术来抑制噪声,改善解密的效果。在这里,我们采用非常简单的中值滤波的方法抑制散斑噪声。

2 安全性分析

我们所提出的方法相对于传统的DRPE加密系统具有更高的安全性。这主要是基于以下2个原因:

一方面,我们所提出的方法在解密时需要的密钥更多。传统的DRPE加密系统在解密时只需要利用位于傅里叶平面的一个解密密钥就可以得到正确的解密输出。而我们所提出的方法中,要想正确恢复原始图像,必需同时知道2个随机相位板的相位分布。因此,我们所提出的方法需要2个解密密钥,密钥空间更大,安全性更高。同时,还可以将2个解密密钥分配给不同的用户持有,只有2个密钥持有人同时提供各自的密钥,解密系统才可以正确恢复原始图像,这样就可以进一步提高加密系统的安全性。

另一方面,我们所提出的方法的明文和密文之间不满足线性关系,可以更好地抵抗各种攻击。传统的DRPE加密系统的密钥空间大,能够很好地抵抗暴力攻击。但是,由于其本质上是一种线性系统,因而它存在着巨大的安全隐患,容易受到“选择密文攻击”、“已知明文攻击”、“选择明文攻击”和“唯密文攻击”等几种形式的攻击。相对来说,我们所提出的这种改进的单强度记录光学加密系统就可以很好地抵抗这几种形式的攻击。因为这几种攻击一般都需要将密文经过傅里叶变换得到频谱面上的密文[14-17],我们所提的这种光学加密系统只保留输出面上的光强分布作为密文,没有记录相位信息,破坏了密文和明文之间的线性关系,因此无法利用同样的方法来有效地破解加密系统。所以说,该改进的单强度记录光学加密系统具有更高的安全性。后面的计算机仿真也验证了这里的分析。

3 计算机仿真

受实验条件所限,我们暂时没有能够进行相应的光学实验,因此我们主要在计算机上使用MATLAB 7.1进行了仿真实验。一系列仿真实验验证了该单强度记录光学加密系统的有效性和安全性。

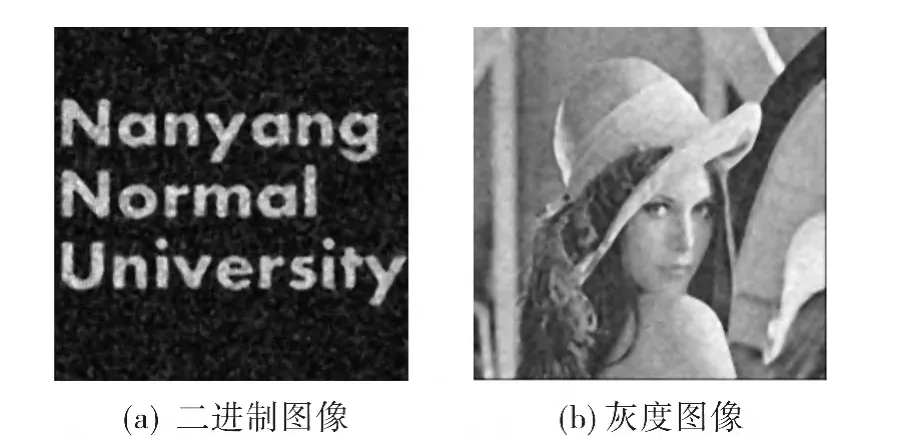

在有效性仿真中,我们分别选取了二值图像和灰度图像作为原始图像,利用所提出的单强度记录光学加密系统进行光学加密和解密。该单强度记录光学加密系统对二值图像(256pixel×256pixel)进行加密和解密的仿真结果如图2所示。其中,图2(a)是原始二值图像,图2(b)是经过单强度记录光学加密系统加密后得到的密文,该密文满足随机白噪声分布。图2(c)是利用迭代解密算法得到的解密输出。可以看到,利用密文和解密密钥,经过相位恢复算法的迭代解密过程,是可以恢复原始图像的。但是解密输出相比于原始图像,叠加了一定的散斑噪声,也就是说该单强度记录光学加密系统是有损的。图2(d)是当解密密钥为错误密钥时的解密结果。很显然,这时的解密结果是随机噪声。也就是说,如果不知道解密密钥,是无法正确恢复原始图像的。图2(e)是由密文直接利用双随机相位加密的逆过程得到的仿真结果,该仿真结果为白噪声分布,说明仅利用4-f系统输出平面上的光强分布直接利用DRPE的逆过程是无法恢复原始图像的。

图2 对二值图像加密和解密的仿真结果Fig.2 Simulation results of encryption and decryption for binary image

利用我们所提出的单强度记录光学加密系统对一幅灰度图像(Lena图,256pixel×256pixel)进行加密和解密的仿真结果如图3所示。其中,图3(a)是原始灰度图像,图3(b)是经过单强度记录光学加密系统加密后得到的密文,图3(c)是利用迭代解密算法得到的解密输出。可以看到,对于灰度图像,利用密文和解密密钥,经过相位恢复算法的迭代解密过程同样是可以恢复原始图像的。图3(d)是当解密密钥为错误密钥时的解密结果,图3(e)是由密文直接利用双随机相位加密的逆过程得到的仿真结果。可以看到,图2和图3的仿真结果是相似的,也就说明,我们所提出的单强度记录光学加密系统既可以实现对二值图像的加密,也可以实现对灰度图像的加密。

图3 对灰度图像加密和解密的仿真结果Fig.3 Simulation results of encryption and decryption for grayscale image

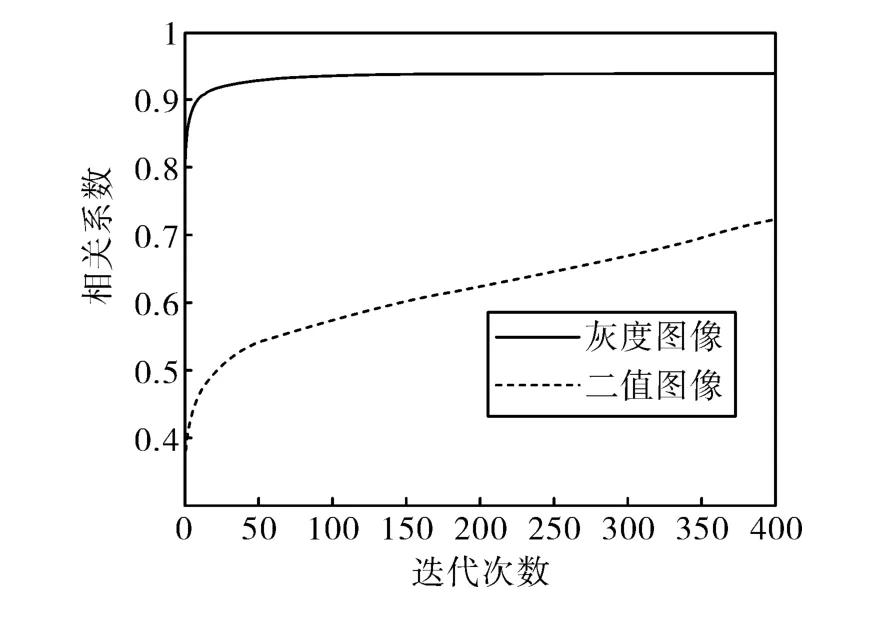

图4 是迭代过程中恢复图像与明文图像之间的相关系数CC的变化曲线,其中相关系数的计算如公式(6)所示。从图4可以看到,针对二值图像和灰度图像进行迭代解密时相关系数的两条变化曲线都是单调递增的,说明该迭代解密过程是收敛的。对比两条曲线也可以发现,经过400次迭代之后,恢复的灰度图像与原始图像的相关系数可以达到0.937 2,而恢复的二值图像与原始图像的相关系数只有0.724 1。这主要是由于二值图像的图案相对更加简单,每个像素的取值只有0和1,因此同样的散斑噪声对于二值图像的影响就相对更大些,导致恢复的二值图像与原始图像的相关系数比较小。不过,根据图2的仿真结果也可以看到,虽然叠加的散斑噪声使得通过迭代解密算法恢复的二值图像与原始图像的相关系数并不是很大,但是仍然是可以由恢复的二值图像获得准确的原始信息的。

图4 相关系数CC变化曲线Fig.4 Curve of correlation coefficient

由前面的仿真结果可以看到,经过迭代解密算法恢复的图像叠加有一定的散斑噪声,影响了解密输出的质量。由于我们所提出的解密方法是采用纯数字方式进行迭代计算,因此可以在解密算法中非常方便地引入相应的数字图像处理技术来减小散斑噪声。这里我们采用比较简单的中值滤波方法来减小散斑噪声。经过迭代解密算法恢复的图像经过窗口尺寸为4pixel×4pixel的中值滤波器之后的输出图像如图5所示。其中,图5(a)是经过中值滤波之后的二值图像,它与原始二值图像的相关系数为0.915 6;图5(b)是经过中值滤波之后的灰度图像,它与原始灰度图像的相关系数为0.937 4。由图5可以看到,经过中值滤波之后,输出图像相比于迭代解密结果(图2(c)和图3(c)),叠加的散斑噪声在一定程度上减小了,输出图像和原始图像的相关系数在一定程度上增大了,但代价是图像变得比较模糊。可以预见的是,如果应用更加复杂的数字图像处理技术是可以得到更好的恢复效果的。

图5 经过中值滤波之后的输出图像Fig.5 Output images after median filtering

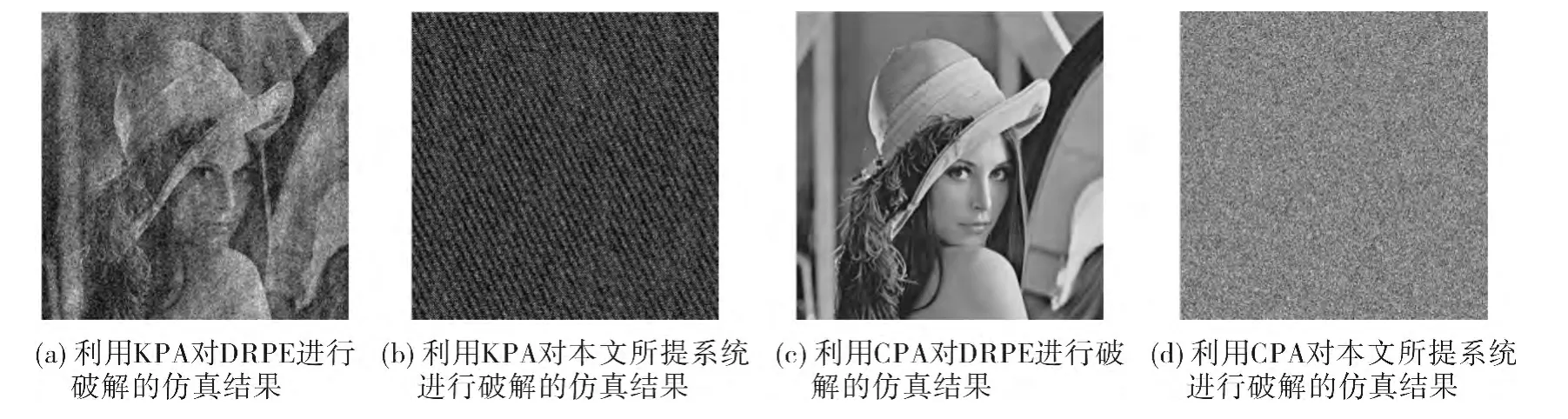

上面的仿真实验验证了我们所提出的双随机相位加密方法的有效性,接下来我们通过与传统DRPE系统的对比实验来验证我们所提方法的安全性。在这里主要利用在文献[15]和[16]中提出的“已知明文攻击”(known plaintext attack,KPA)和“选择明文攻击”(chosen plaintext attack,CPA)两种攻击方法分别对传统DRPE方法和我们所提的方法进行破解。篇幅所限,在这里仅列出对灰度图像进行破解的仿真结果。利用破解密钥进行解密的仿真结果如图6所示。其中,图6(a)和图6(b)是采用“已知明文攻击”分别对传统DRPE和我们所提出的加密方法进行破解,然后利用破解密钥解密的仿真结果。图6(c)和图6(d)是采用“选择明文攻击”分别对传统DRPE和我们所提出的加密方法进行破解,然后利用破解密钥解密的仿真结果。

图6 安全性分析的仿真结果Fig.6 Simulation results of security analysis

通过仿真结果可以看到,传统的DRPE系统容易受到KPA和CPA等几种形式的攻击,这主要是由于它在本质上是一个线性系统,系统输出和输入之间满足简单的线性关系。而我们所提出的双随机相位加密系统在输出平面上只记录光强分布,这样使得系统输出和输入不再满足线性关系,因而利用同样的方法破解密钥进行解密,其输出仍然为随机噪声,无法正确恢复原始图像。光学加密方法的应用范围。因此如何减小散斑噪声,进一步提高解密输出图像的质量是今后继续深入研究的重点。

4 结论

本文提出了一种基于相位恢复算法的单强度记录光学加密技术。该光学加密技术将原始图像置于4-f系统的输入平面上进行双随机相位加密,记录输出平面上的光强分布作为密文。加密过程可以采用纯光学方法实现。在解密时,利用相位恢复迭代算法就可以由密文恢复出所加密的原始图像。解密过程采用数字方式,因此可以非常方便地引入中值滤波等数字图像处理方法来进一步提高解密图像的质量。该光学加密技术仅需一次曝光,只需要记录输出面上的光强分布作为密文,便于光学实现。同时加密结果可以利用CCD等感光器件直接记录,记录的密文直接是数字信号,可以非常容易地进行存储和传输。此外,由于该加密系统的输出与输入之间不满足线性关系,因而不易受到各种攻击,安全性较高。计算机仿真实验结果验证了系统的有效性和安全性。需要指出的是,该光学加密系统的迭代解密结果是有损的,解密输出叠加有一定的散斑噪声,这将会限制该

[1] Philippe R,Bahram J.Optical image encryption based on input plane and Fourier plane random encoding[J].Optics Letters,1995,20(7):767-769.

[2] Nomura T,Bahram J.Optical encryption using a joint transform correlator architecture [J].Optical Engineering,2000,39(8):2031-2035.

[3] Unnikrishnan G,Joseph J,Singh K.Optical encryption by double-random phase encoding in the fractional Fourier domain[J].Optics Letters,2000,25(12):887-889.

[4] Situ Guohai,Zhang Jingjuan.Double random-phase encoding in the Fresnel domain[J].Optics Letters,2004,29(14):1584-1586.

[5] Zhang Yan, Wang Bo.Optical image encryption based on interference[J].Optics Letters,2008,33(21):2443-2445.

[6] Li Youzhi,Kreske K,Rosen J.Security and encryption optical systems based on a correlator with significant output images[J].Applied Optics,2000,39(29):5295-5301.

[7] Chang H T.Image encryption using separable amplitude-based virtual image and iteratively retrieved phase information [J].Optical Engineering,2001,40(10):2165-2171.

[8] Chen Linfei,Zhao Daomu.Optical image encryption based on fractional wavelet transform [J].Optics Communications,2005,254(4-6):361-367.

[9] Pérez-CabréE,Cho M,Javidi B.Information authentication using photon-counting double-randomphase encrypted images[J].Optics Letters,2011,36(1):22-24.

[10]Shi Yishi,Li Tuo,Wang Yali,et al.Optical image encryption via ptychography [J].Optics Letters,2013,38(9):1425-1427.

[11]Qin Yi,Wang Hongjuan,Wang Li,et al.Virtual optical image encryption based on random amplitudephase encoding [J].Opto-Electronic Engineering,2012,39(7):126-131.秦怡,王红娟,王丽,等.随机振幅-相位编码虚拟光学加 密 系 统 [J].光 电 工 程,2012,39(7):126-131.

[12]Qin Yi,Gong Qiong,LüXiaodong,et al.Double image encryption system based on principles of interference[J].Journal of Applied Optics,2013,34(2):260-266.秦怡,巩琼,吕晓东,等.基于干涉原理的双图像加密系统[J].应用光学,2013,34(2):260-266.

[13]Wang Hongjuan,Zhang Yingying,Huang Yiding,et al.Color image encryption technology based on asymmetric cryptosystem [J].Journal of Applied Optics,2013,34(6):980-984.王红娟,张颖颖,黄义定,等.基于非对称密码系统的彩色图像加密技术[J].应用光学,2013,34(6):980-984.

[14]Carnicer A,Montes-Usategui M,Arcos S,et al.Vulnerability to chosen-cyphertext attacks of optical encryption schemes based on double random phase keys[J].Optics Letters,2005,30(13):1644-1646.

[15]Peng Xiang,Zhang Peng,Wei Hengzheng,et al.Known plaintext attack on double random phase encoding encryption technique[J].Acta Physica Sinica,2006,55(3):1130-1136.彭翔,张鹏,位恒政,等.双随机相位加密系统的已知明 文 攻 击 [J]. 物 理 学 报,2006,55(3):1130-1136.

[16]Wei Hengzheng,Peng Xiang,Zhang Peng,et al.Chosen-plaintext attack on double random phase encoding encryption technique[J].Acta Optica Sinica,2007,27(5):824-829.位恒政,彭翔,张鹏,等.双随机相位加密系统的选择明文攻击[J].光学学报,2007,27(5):824-829.

[17]Peng Xiang,Tang Hongqiao,Tian Jindong.Ciphertext-only attack on double random phase encoding optical encryption system [J].Acta Physica Sinica,2007,56(5):2629-2636.彭翔,汤红乔,田劲东.双随机相位编码光学加密系统的唯密文攻击[J].物理学报,2007,56(5):2629-2636.

[18]Li Rong,Li Ping.Research on the image security in double random phase real-value encryption[J].Acta Photonica Sinica,2005,34(6):952-955.李榕,李萍.双随机相位图像加密的实值编码研究[J].光子学报,2005,34(6):952-955.

[19]Gerchberg R W,Saxton W O.A practical algorithm for the determination of phase from image and diffraction phase pictures[J].Optik,1972,35(2):237-246.

[20]Fienup J R.Phase retrieval algorithms:a comparison[J].Applied Optics,1982,21(15):2758-2769.

[21]Wang R K,Watson L A,Chatwin C.Random phase encoding for optical security [J].Optical Engineering,1996,35(9),2464-2469

[22]Chang HT,Lu WC,Kuo CJ.Multiple-phase retrieval for optical security systems by use of randomphase encoding[J].Applied Optics,2002,41(23),4815-4834.

[23]Situ G,Zhang J.A lensless optical security system based on computer-generated phase only masks[J].Optics Communications,2004,232(1-6),115-122.

[24]Liu Zhengjun,Liu Shutian.Double image encryption based on iterative fractional Fourier transform [J].Optics Communications,2007,275(2):324-329.

[25]Liu Zhengjun,Xu Lie,Guo Qing,et al.Image watermarking by using phase retrieval algorithm in gyrator transform domain[J].Optics Communications,2010,283(24):4923-4927.

[26]Liu Wei,Liu Zhengjun,Liu Shutian.Asymmetric cryptosystem using random binary phase modulation based on mixture retrieval type of Yang-Gu algorithm[J].Optics Letters,2013,38(10):1651-1653.

[27]Situ Guohai,Zhang Jingjuan. Multiple-image encryption by wavelength multiplexing[J].Optics Letters,2005,30(11):1306-1308.