基于高级可持续防护模型下的供电局虚拟桌面系统研究

李子龙

(梅州供电局,广东梅州 514021)

0 引言

电力数据网随着通信和网络技术的发展,其接入的端口越来越多,不乏及其重要的控制终端,随着云计算技术带来的变革,使得电力内部网络的数据交换愈加重要。这些将对电力数据网的带来前所未有的挑战,其主要需要解决的问题是数据网络的安全、可靠及实时性,同时保证控制系统的独立性[1-5]。其中虚拟桌面服务作为云计算的一种典型的应用,它主要为网络用户提供计算机远程的桌面的数据服务功能[6]。

企业对虚拟桌面服务的多元化的需求以及个人桌面的数量需求大幅增长,对于虚拟桌面系统的管理面临着多方面的挑战。对于企业,如何在降低虚拟桌面的管理成本,提高工作效率的同时,更加迫切的是保证对需求不断增长的虚拟桌面服务安全性[7-13]。

本文就时新的虚拟桌面技术,根据其服务的特性提出了提出一种基于高级可持续防护模型下的供电局虚拟桌面应用安全系统,保护好实时云计算所带来数据网络的安全,从而保障国家重要基础设施电力系统的安全。

1 虚拟桌面概述

虚拟桌面的问题架构,是以计算机用户为中心算,按其需求,向其提供可用的信息资源,同时不改变用户的行为习惯,确保用户获得足够高的自由度,并满足上层系统地集中管理和以及传输和系统数据安全性的要求,综合解决上述虚拟桌面所带来的挑战。

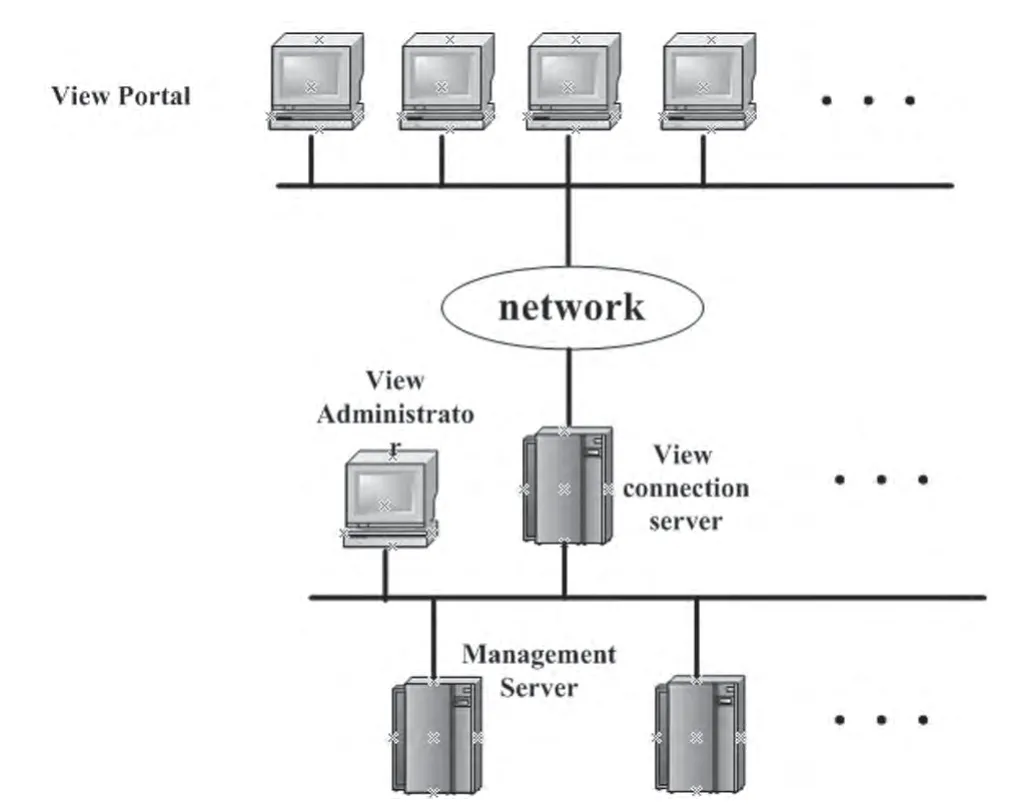

通过如图1所示的管理框架,用户可以通过网络访问得到完善的服务,具有充分的灵活性。在办公室或出差,可以使用不同的客户端访问通过虚拟桌面进而访问数据中心,展开需要的工作。同时上层系统管理人员通过虚拟化架构简化虚拟桌面的管理,一定程度上提高数据的安全性,减少操作及维护成本。

图1 虚拟桌面物理结构图

2 系统总体技术框架

供电局信息网络是典型的信息管理系统(Management Information System)模型,它是一个以服务用户为主导,整合了计算机软硬件,网络通信设备以及其他办公设备的高度集成化的人机系统,主要用于对信息进行收集、传输、处理、存储、更新和维护。同时以竞优企业战略,提高效益和效率为最终目的,支持企业分层次管理,即高层决策,中层控制,基层操作的运作方式。

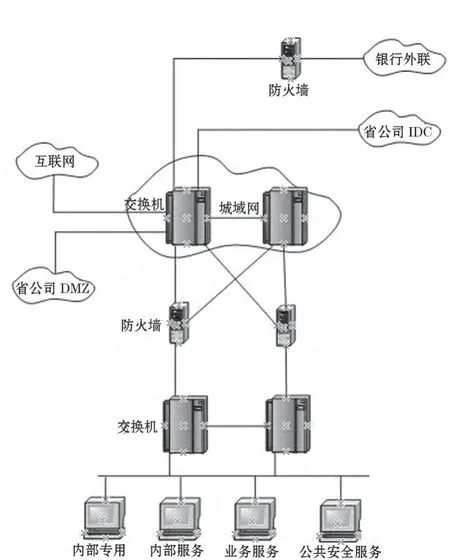

供电局网络中提供服务区域为四大部分,为内部专用区、内部服务区,业务服务区和公共安全服务区。四大服务区通过千兆光纤分别上连到IDC核心交换机,并配置千兆光纤链路连接以做线路冗余,MIS系统有统一的Intemet出口,在出口处采用深信服网上行为审计系统AC-5500,实施访问控制、审计手段。

图2 供电局信息网络结构图

3 高级可持续防护模型

针对电局信息网络在安全虚拟桌面上的服务要求,其中工作重点是安全防范的规范化、流程化和工业控制病毒问题出现后新的网络安全问题防范,同时考虑到各种信息安全模型的特点,因此选择基于贝尔-拉帕都拉信息安全模型进行安全防护,同时根据虚拟桌面的数据传输特点,在此模型的原理上进行修正,并进行了一些原则性的取舍和扩充,从而适应电力网络的特性,满足虚拟桌面的服务需求,形成“高级可持续防护模型”(APP防护模型)。此安全模型已应用于部分供电网络系统安全加固中。

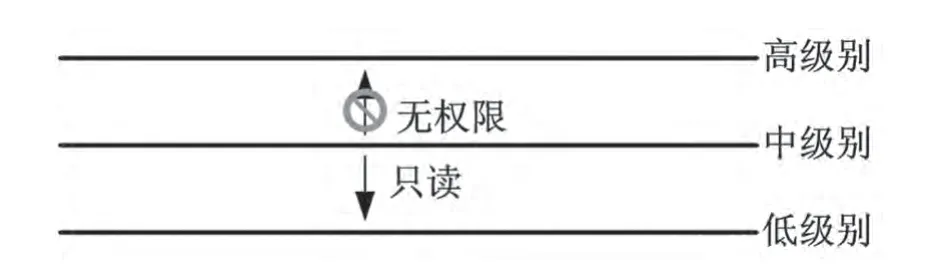

图3 系统安全防护模型

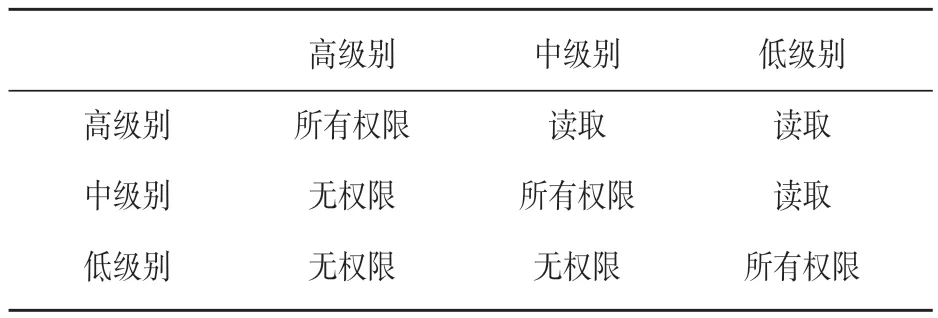

应用于电力网络虚拟桌面的高级可持续防护模型(APP)的基本原理是基于贝尔-拉帕都拉模型安全模型和贝尔-拉帕都拉安全模型,即通过安全标签的形态去定义访问用户的权限级别,从而达到对用于访问数据的控制,达到虚拟桌面数据安全的目的。其中不同点在于对安全级别的定义方式以及不用级别所访问控制的模型方案的不同。对于较通用成熟的安全模型,其模型侧重于访问所需信息的完整性及其访问过程的严密性,是需要两者达到一种均衡。而新的安全防护模型通过定义不同的应用的安全级别从而在分级过程中杜绝了非权限行为的发生。定义虚拟桌面为中级别服务,从而其访问控制权限,对于同级别的服务有互相访问的权限,而高级别的服务对低级别的服务有只读权限,低级别的服务对高于自己级别的服务没有任何权限,具体体现形式见图4。

图4 APP防护模型

(1)当服务级别为“中级别”时,访问级别为“高级别”的服务时,低级别服务对高级别服务无任何访问权限。

(2)当级别为“中级别”的服务时,其访问级别为“中级别”的服务时,其访问权限为所有权限。

(3)当级别为“中级别”的服务访问级别为“低级别”的服务时,其拥有只读权限。

根据以上所述的安全模型描述,形成下列的访问控制列表。

根据APP防护模型、并针对供电网络具体情况,将形成系统化供电局虚拟桌面系统的安全防护。要实现虚拟桌面客户端,需开放端口如表2所示。

表1 APP安全模型ACL列表

表2 虚拟桌面系统开放端口

4 结论

本文提出了高级可持续防护模型下的虚拟桌面系统的建设,其主要特点为:信息流只能从低级服务别流向高级服务,有效地保证了电力数据网络的信息的保密性以及网络所接入设备的安全性。高级服务对低级别服务的访问只能进行读取服务,这一措施确保了电力数据网络资源中低级别服务资源的完整性。在这样安全体系下,确保在供电局系统中所采取的虚拟桌面系统的可行性及安全性,并具有很高的推广价值。

[1]赵琳,高振江.虚拟桌面技术研究与应用[J].西安航空技术高等专科学校学报,2011(03):74-75,87.

[2]董兰芳,刘祥春,陈意云.虚拟桌面系统的实现原理[J].计算机工程,2001(05):144-145,158.

[3]王皓月.基于虚拟桌面技术的高校多媒体教室设计实现[J].电子技术与软件工程,2015(05):117.

[4]王峰,雷葆华.面向企业的虚拟桌面系统研究[J].电信网技术,2012(02):1-6.

[5]姚舜.Thinputer桌面虚拟化平台在电子阅览室的应用[J].河南图书馆学刊,2015(03):122-124.

[6]宋继红.基于云计算的虚拟桌面的架构方案探析[J].价值工程,2011(28):155-156.

[7]电科凌云——安全虚拟桌面[J].信息安全与通信保密,2015(04):76.

[8]郑志勇,吕远大,王毅.虚拟桌面系统应用安全性分析与对策[J].网络安全技术与应用,2012(10):50-52.

[9]王峰,江峰,李朝阳.虚拟桌面及关键技术分析[J].电信技术,2011(01):24-26.

[10]陈臻栋.从安全性方面看桌面虚拟化技术[J].计算机安全,2011(05):83-85.

[11]李颖.试析虚拟桌面的安全隐患及安全策略[J].科技视界,2014(01):88.

[12]石勇,郭煜,韩臻.一种高效的虚拟桌面可信保证机制[J].四川大学学报:工程科学版,2014(01):29-34.

[13]周文,刘晓毅,龙恺.基于安全终端的虚拟桌面系统[J].通信技术,2014(06):663-667.

[14]任斐.虚拟桌面管理及应用探讨[J].电子技术与软件工程,2014(04):31.

[15]徐浩,兰雨晴.基于SPICE协议的桌面虚拟化技术研究与改进方案[J].计算机工程与科学,2013(12):20-25.

[16]张荣高.高校计算机机房虚拟桌面的应用与研究[J].电脑知识与技术,2013(15):3542-3544.