基于可信平台模块的云计算安全研究

郑燕玲

(汕头职业技术学院,广东 汕头 505000)

1 云计算安全

1.1 云计算的概念

“云计算”最早是IBM公司提出的概念,是继分布式计算、并行计算和网格计算之后出现的一种新型互联网服务模式。

云计算基于“网络就是计算机”的思想[1],利用互联网将大量的IT基础资源(包括计算、存储、网络、软件等)整合在一起,形成大规模的共享资源池,再通过先进的虚拟化技术和资源按需分配与调度等技术,对远程用户提供IT资源按需租用的服务。概括来说,它包括云计算服务、支撑云计算服务运营的云计算平台和保障云计算平台高效运行的云计算相关技术。在云计算模式下,用户无需自己购置服务器、系统软件等各种软硬件设备,只需通过互联网将各种计算、存储等任务提交给云计算提供商,由其利用分布式计算机群完成任务后,通过互联网将结果反馈给自己。

通过分布式资源的整合,云计算构建了应对各种服务要求的计算环境,满足了用户的定制化需求,使用户可以只专注于自身业务,大大降低了用户的IT运维成本。在云计算环境中,IT领域按需服务的理念得到了真正体现[2]。

美国国家标准与技术研究院(NIST)归纳了云计算的三种交付模式[3]:1)软件即服务(software as a service,SaaS),提供给用户以服务的方式使用应用程序的能力;2)平台即服务(platform as a service,PaaS),提供给用户在云基础设施之上部署和使用开发环境的能力;3)基础设备即服务(infrastructure as a service,IaaS),提供给用户以服务的方式使用各种基础资源的能力。

纵观云计算短短数年的发展史,它经过了从概念走向实践、从技术重组走向模式创新的历程,被认为是引领未来20年产业变革的关键技术,具有巨大的市场潜力。据Gartner公司预测,到2015年,全球云计算总收入将突破1800亿美元。当前,如何利用云计算相关成果来促进信息化和工业化的整合、推动国计民生行业的发展,已成为各国发展战略的重要组成部分。

1.2 云计算安全的概念

在云计算环境中,由于缺乏透明性,用户的大量私密数据被搬到云端而得不到可靠的安全保障。因此,从云计算发展之日起,安全问题便一直是制约其发展的重要因素。根据国际权威咨询集团IDC的一份调查报告,安全是用户对云计算的主要顾虑,大约有75%的受访者担心安全问题。虽然目前云计算技术正日臻成熟,但它所带来的数据安全、应用安全等问题,仍是大多数企业对它望而却步的主要原因。

为解决云计算的安全问题,很多企业机构、研究团体和标准化组织都展开了相应研究。这些研究针对云计算自身存在的安全隐患,研究相应的安全防护措施和解决方案,如云计算安全体系架构、云计算应用服务安全、云计算环境的数据保护等[1],意在创建一个安全的云计算环境,使云计算实现健康可持续的发展。

在云计算安全的研究成果中,可信计算是其中一个热点及重要研究方向。

1.3 云计算安全的挑战

在云计算环境中,资源的高度集中化、虚拟化、多租户和动态性等特点,为它带来了一系列有别于传统网络的新风险。当前云计算所面临的安全问题可以归结为以下三个层面:

1)用户的数据安全和应用安全。主要包括多租户环境下来自云计算提供商和其他用户的未授权访问、数据访问控制、隐私保护、内容安全管理、用户认证和身份管理等问题。

2)云计算服务平台本身的安全。主要来自缺乏安全保障机制所引起的云计算服务平台本身的私密性、完整性、可用性、可靠性、可审计性、可控性等问题。

3)云服务的滥用。主要是缺乏针对云计算服务水平和合法性的监督管理机制所致。

2 可信计算技术

2.1 可信计算的概念

关于可信的定义,目前在学术界并没有统一说法。可信计算工作组 TCG(Trusted Computing Group)认为:如果一个实体的行为总是以预期的方式,朝着预期的目标,那么它是可信的[4]。在它看来,可信是一种期望,在这种期望下设备按照特定目的以特定方式运转[5]。虽然不同专家、组织对可信的定义不尽相同,但却有一个共同点,就是都强调实体行为的预期性和系统的安全性、可靠性,认为安全性和可靠性是可信的最重要内涵。

可信计算(Trusted Computing)的主要思路,是在系统硬件平台上引入可信平台模块,以提高终端系统的安全性。其基本思想是,先在计算机系统中建立一个物理安全的信任根,再基于该信任根建立一条认证和信任链,把信任扩展到整个系统,最终确保整个系统的可信。其中,信任根是指能够保证所有应用主体行为可信的基本安全模块,它不仅可以判断行为结果的可信性,还能够杜绝一切非授权行为的实施,是构建可信系统的基础[2]。图1所示是信任链在可信计算机系统中的传递过程。

图1 可信计算机系统中的信任链

可信计算技术通过提供可信的软硬件及证明自身行为可信的机制,在系统中建立起一个安全验证体系,向用户提供可信的计算服务,它能够在不泄露任何信息的前提下对用户数据执行各种功能操作,解决了外包数据的机密性和完整性问题,保证了整个系统的可靠性、可用性和安全性。可信计算具有安全风险控制、安全检测与应急响应等各种功能,它具体包括可信硬件、可信软件、可信网络和可信计算应用等诸多方面。

2.2 可信平台模块

可信平台模块 TPM(Trusted Platform Module)是整个可信计算技术体系的核心,它根据TCG制定的标准而实现,是一种植于计算机硬件之上、用于提供可信运算基础的安全芯片。TPM是可信计算平台的信任根,其可信性由物理安全和管理安全共同确保[6]。目前全球采用TPM芯片的终端已高达19亿。

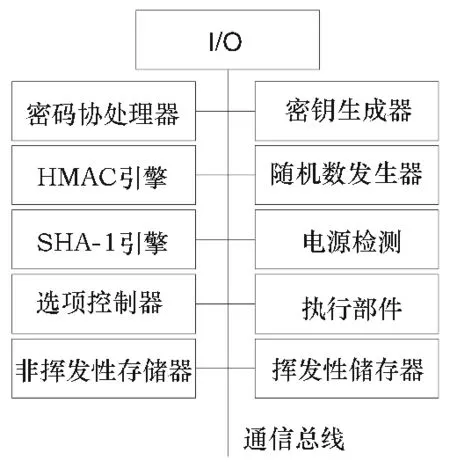

TPM本质上是一个SoC芯片系统,其体系结构如图2所示,内含独立的中央处理器、密码协处理器、随机数发生器、存储器和I/O等部件,能够完成可信度量存储、可信度量报告、密钥产生、加密签名、用户认证、数据安全存储、系统监控等安全信任功能。

图2 TPM体系结构[5]

3 基于TPM的云计算安全

3.1 可信云计算

可信云计算是指将可信计算技术融入云计算环境中,构建一个可信云安全体系架构,以可信赖方式向用户提供云服务。它是云计算安全的一种关键技术。

可信云计算的基本思想是:在云中植入一个信任根,让计算机从BIOS到操作系统内核层、再到云应用层都构建信任关系;以此为基础,扩大到云中的网络,建立相应的信任关系链;通过信任链的扩充,最终建立起可信云[7]。由于每个云的终端都植入了一个信任根,这些终端在受到攻击时将进行自我保护,还能实现自我管理和自我恢复。

可信云计算强调从硬件芯片层来保证云计算的安全,其物理基础是建立可信的云基础设施。云基础设施包括服务器、存储设备、网络设备、操作系统等各种软硬件设备,它为云服务提供可信的数据传输、运算、存储等功能,能有效抵挡来自各方面的安全威胁,是整个云计算体系的安全基石。未来的云计算,将是一个以云基础设施为核心,覆盖云基础软件、云服务平台等多个层次的全球化巨型IT网络[引用]。

3.2 基于TPM的云计算安全架构

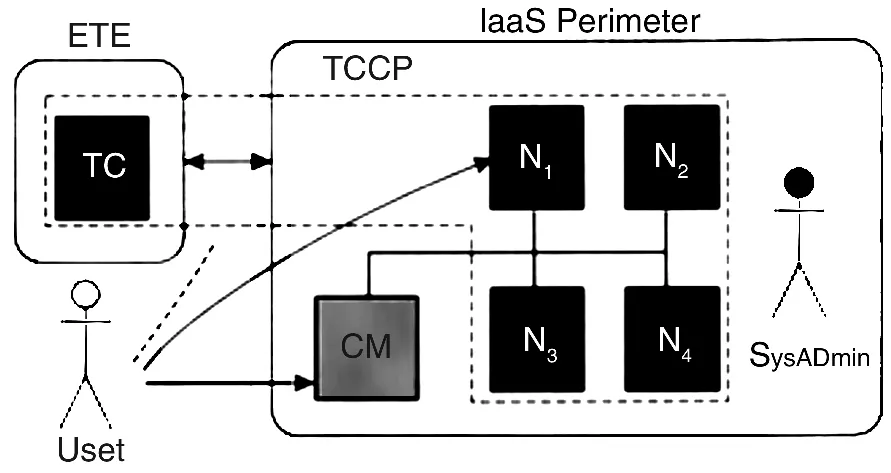

在一个安全云计算环境中,首先应当保证云计算使用主体之间的信任,这也是云计算安全架构的基本出发点。针对这种需求,Santos N等人在文献[8]中提出了一种基于TPM的云计算安全架构TCCP(Trusted Cloud Computing Platform)。该架构是云计算与可信计算的有机融合,它借鉴了可信平台模块TPM的应用模式,以TPM作为可信基,使得模型中每一个计算节点都成为可信节点[9]。其实施协议如图3所示:

图3 TCCP协议示意图[8]

TCCP模型中包含两个主要模块,即可信虚拟机监控器(TVMM)和可信协调器(TC),此外,还有为用户提供服务的不可信云管理者(CM)、运行TVMM的一系列可信节点(N)以及对这些节点进行维护的外部可信实体(ETE)。在TCCP架构中,每台主机都需要安装TVMM模块,并嵌入TPM芯片。TVMM能够验证自身完整性,并提供屏蔽恶意管理者的封闭运行环境。TPM芯片提供远程验证功能,使用户确定主机上运行着可信的TVMM模块。TC负责管理可信节点信息,保证系统中每一个可信节点嵌入了TPM芯片,它运行在外部可信实体上,是整个模型的认证核心。由于TPM仅在非虚拟化环境下工作,在云环境中它需要先被虚拟化,才能为虚拟环境提供可信的计算服务。

在TCCP平台中,IaaS提供商为云计算用户提供了一个封闭的沙箱执行环境,以保证客户虚拟机的运行安全,并允许用户对IaaS提供商的安全性进行提前验证;用户敏感数据交由采用TPM的可信计算平台保管;云计算管理者仅负责虚拟资源的管理和调度。通过实现数据与管理者的分离,有效防止管理者盗取用户数据、篡改软件功能等非法行为,从而从根本上解决了云服务中数据的机密性和完整性问题。

3.3 基于TPM的云计算安全应用

TPM在云计算安全中的应用主要有以下几个方面:

1)身份认证。将证明用户身份的密钥存储在TPM中,通过密钥和硬件的绑定来实现用户身份认证,防止伪装攻击等情况的发生。

2)访问控制。用户从基于TPM的可信计算平台登陆云计算系统,从证书权威处获取证书,通过该平台提供的安全机制来获取自身的隐私和安全。

3)数据保护。对存储在云中的敏感数据提供加密保护,加密密钥由TPM产生并存储在TPM中;对通信链路中的数据,也使用加密技术来确保其安全,防止被监听、篡改或窃取;当用户或应用程序访问云中数据时,都必须先通过基于TPM的认证。

4)内部资源授权访问。TPM授权协议为用户提供了设置资源访问权限的功能,使用户能够在安全的提前下便捷实现与其他用户的资源共享。

5)用户行为追踪。在实现身份认证和访问控制的基础上,基于TPM的可信计算平台为云计算系统中的所有用户行为提供了可靠、完整的追踪机制,使系统中的用户及各种资源都能够被该机制所监视。

6)完整性度量。提供完整的验证机制,保证系统中使用了TPM的机器所进行的每一个操作都事先通过安全验证,以防止黑客或病毒对系统中的信息进行篡改。

4 结 语

云计算安全,是关系到云计算能否大规模投入使用并实现可持续发展的关键。本文针对云计算中存在的主要安全问题,阐述了一种基于可信计算技术的解决方案。文中所介绍的TCCP模型,是一种典型的云计算安全架构。它采用可信平台模块TPM为可信根,构建了一个可信的云计算环境,向用户提供可信的云服务,从根本上解决了云计算的安全问题,给云计算带来更广阔的市场前景。TCCP是云计算安全发展的一个重要方向,未来还应该针对其本身所存在的一些安全隐患展开进一步研究,以期开发出一个更可靠、更安全的架构。

[1]段翼真,王晓程,刘忠.云计算安全:概念、现状与关键技术[J].网络信息安全,2012(8):86-89.

[2]林闯,苏文博,孟坤,等.云计算安全架构、机制与模型评价[J].计算机学报,2013(9):1765-1784.

[3]刘玮,王丽宏.云计算应用及其安全问题研究[J].计算机研究与发展,2012(S2):186-191.

[4]沈昌祥,张焕国,王怀民,等.可信计算的研究与发展[J].中国科学:信息科学,2010(2):139-166.

[5]李红娇,魏为民,田秀霞,等.可信计算技术在云计算安全中的应用[J].上海电力学院学报,2013,20(1):83-86.

[6]禹蒲阳,康国胜.可信计算的研究与发展[J].计算机技术与发展,2011(8):233-236.

[7]王海峰,程广河,郝惠娟,等.云计算模式下可信平台设计[J].山东科学,2010(4):99-102.

[8]Santos N,Gummadi KP,Rodrigues R.Towards Trusted Cloud Computing[C].In Proceedings of the 2009 Conference on Hot Topics in Cloud Computing.Berkeley,USA,2009.

[9]吴遥,赵勇.可信云计算平台中外部信任实体的安全性研究[J].计算机仿真,2012(6):156-158.