基于PKI的IPSec-VPN的研究

潘丽红

(天津海运职业学院,天津 300350)

基于PKI的IPSec-VPN的研究

潘丽红

(天津海运职业学院,天津 300350)

IPSec在VPN中的应用极大地改善了企业的网络通信安全,但由于IP协议本身存在身份鉴别机制不完善等原因,难以满足日益复杂的网络安全需求。通过加密技术实现身份认证的PKI技术的出现恰好弥补了这一不足。将PKI其应用于VPN中,可以实现身份认证和访问控制机制,进一步完善了VPN通信的安全方案。

PKI;IPSec-VPN;网络安全;通信

互联网的发展促进了电子商务的进步,而电子商务的日益深化,对互联网安全性的要求也越来越高。随着企业分布地域日益广泛,如何通过共有的互联网建立一个安全、可靠的信息传输和管理通道,把异地的商业伙伴及内部员工通过网络连接为一个整体,从而实现弹性地扩展企业内部网络的目的?目前,已经有越来越多的企业意识到可以通过建立基于互联网的虚拟专网,即Virtual Private Network(VPN)来实现扩展企业的内部网络,从而与其他商业伙伴及异地内部员工建立B2B模式的商务连接和通信。

在互联网上要实现信息的传输安全,必须在以下四个方面做好保障,即保证信息的真实性、机密性、完整性和不可抵赖性,因此,肩负这一使命的虚拟专网技术应运而生。VPN可以使企业只需通过租用数据专线,连接公众网络,实现异地机构互相传递信息。由于VPN技术借用的是公用网络,这不仅减少了企业为实现安全通信而铺设网络专线的成本,同时还使企业网络具有远程访问、扩展性强以及便于管理和控制等优点。VPN技术已经成为目前和今后企业网络发展的必然趋势。

支持VPN的隧道协议主要有三种,即PPTP、L2TP和IPSec。其中PPTP和L2TP协议工作在七层网络模型的第二层,因此又称为二层隧道协议,而IPSec是工作在第三层的隧道协议,也是目前应用最广泛、技术最为成熟的VPN协议。尽管IPSec已经成为一种功能很强的IP安全协议,但是依然不能满足企业日益提高的网络安全要求,尤其是在组建一个接入VPN账户较多的网络时,基于IPSec的VPN无法彻底解决通信各方的身份认证问题,网路用户越多,这个问题就能越加明显的暴露出来。

公开密钥基础设施PKI(Public Key Infrastructure)技术就是一种遵循既定标准的密钥管理平台和技术规范,它可以为网络应用提供数字签名、数据加密等密码服务以及所必需的密钥和证书管理体系,而这些也正是IPSec所缺乏的安全特性,将两者结合,相互取长补短,因此一种基于PKI的IPSec-VPN的技术可以为企业提供更为安全的通信服务。

一、PKI技术

(一)PKI的组成

以公钥密码技术为基础,利用数字证书为媒介的PKI技术,通过使用数据加密技术把用户个人信息同公钥捆绑在一起,为用户建立可以安全通信的网络环境。在PKI中,密钥管理和数字证书管理可以方便用户使用数字签名和加密技术完成通信双方的身份验证,从而确保了所传信息的真实性、机密性、完整性以及不可否认性。

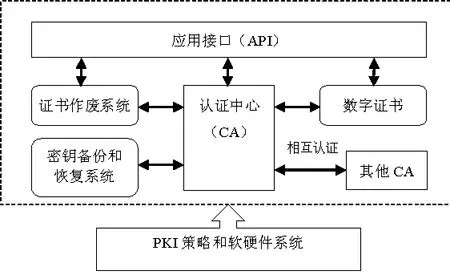

一个完整的PKI系统由职责不同的几个部分组成:主要包括注册机构(RA)、认证机构(CA)、数字证书库(CR)、密钥管理系统、证书作废系统、应用接口(API)等,其结构如图1所示。

图1 PKI结构示意图

(二)PKI系统提供的服务

1.数据机密性服务

数据的机密性服务就是指要保证数据的秘密,除了指定的实体以外,其他任何没有经过授权的人不能读出或者看懂数据。PKI的机密性服务主要采用的是“数字信封”技术。因此,即使数据被黑客获得也因没有密钥解密而无法得到信息的真实内容,以此实现了数据的机密性服务。

2.数据完整性服务

在数据传输过程中保证数据没有被修改或非法篡改即为数据完整性服务。PKI中主要采用数字签名技术来实现数据的完整性服务。若敏感信息在传输或存储过程中被篡改,那么接收方就不会收到完整的数字签名,因此无法通过验证。反之,接收方收到的数字签名通过了验证,则证明收到的数据是完整的、没有经过篡改。

3.身份真实性认证服务

在PKI中,身份认证服务指的是通过使用数字签名技术来对用户的身份进行识别与鉴别,从而确认实体既为自己所声明的实体,以此来鉴别对方身份的真伪,为网络安全通信做好前期铺垫。

4.不可抵赖性服务

不可否认性服务是指从技术上实现保证实体对自己行为的诚实性。在PKI中,主要采取数字签名加时间戳的方法来防止其对个体行为的否认。

在实际使用过程中,人们更加关注的是数据来源的不可否认性和接收的不可否认性,即用户不能否认敏感新或文件的来源不是本人,也不能否认已经收到的敏感信息或者文件。

二、IPsec-VPN

(一)IPsec的定义

IPSec,全称Internet Protocol Security,是IETF在1998年提出的一组用于网络安全通信的规范,它可以为公共网络上进行数据传输提供安全保障,也是目前在VPN通信中被使用最广泛的一种安全协议。

(二)IPSec的体系结构

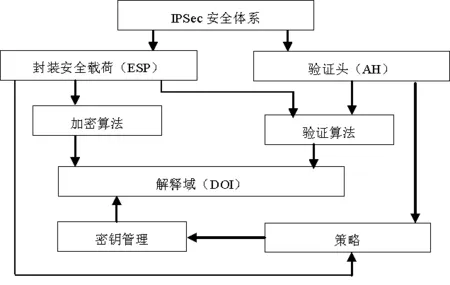

IPSec由验证头AH、封装安全载荷ESP、IKE(Internet Key Exchange)等多个协议套件组成(如图2)。具体分工如下:数据的原始身份验证和以及完整性验证由AH负责;IP数据包的机密性保护、抗重播等由ESP负责;协商连接的参数进行密钥交换,包括用于封装的密钥、ESP等由IKE负责。

图2 IPSec体系结构

(三)IPSec工作模式

是IPSec协议支持的两种工作模式。一般情况下,传输模式适用于在两台主机之间进行安全通信,而隧道模式则可以应用于VPN通道通信,但它要求至少在通信一端带有安全网关。

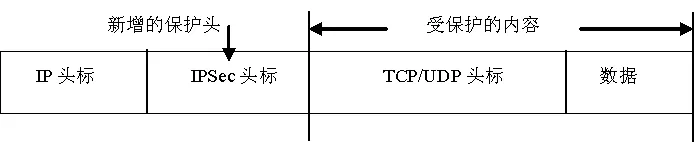

AH和ESP对传输模式和隧道模式都支持。在传输模式中,如图3所示,受保护的内容是IP包的有效载荷或者说是上层协议。

图3 传输模式

隧道模式不同于传输模式,它保护的是整个IP数据包,如图4所示。

图4 隧道模式

VPN是基于公共网络建立的专用网络,通过建立安全加密通道的形式实现数据的安全传输,这种安全通道也称为“隧道”。这种“隧道”技术的使用成为VPN区别于一般网络互联的关键。数据包在经过加密之后,按照既定的协议规则,在专用的“隧道”中进行封装和传送,从而减少了将其置于公共网络上易被截获的危险。

在支持VPN的众多协议中,最重要和最被广泛使用的是IPSec协议,由于该协议是在网络层上来实现数据封装的,因此也被称为“第三层隧道协议”。IPSec协议通过把多种安全技术整合在一起而形成的一个较为完整的体系,受到了众多企业的关注和支持。

IPSec-VPN安全系统结构如图5所示。

图5 IPSec-VPN安全系统结构模型

三、PKI与IPSec-VPN结合的必要性

在传统的IPSec-VPN中若要实现建立专用通道进行通信,其前提是通信双方必须对彼此的信息进行前期配置。而配置所必须的身份信息、公钥信息的必须要提前获得。需要与谁进行通信就根据谁的信息做好配置,在用户较少的小型VNP中并不存在太大问题。但在大型企业或用户数量不断增大是,这种提前传输信息并进行前期配置的工作就将显得十分复杂,而且相应的配置文档也将变得愈加庞大,同时也会给用户检索信息带来很多不便。

尤为重要的是,前期信息的传递是在尚未建立VPN通道的情况下进行的,这就无法保证,在公钥信息、身份信息等敏感信息的传递过程中,信息的完整性、真实性等方面会遭到破坏或篡改,从而造成通信不成功,申请的服务被拒绝等现象。

PKI技术的出现恰好在这一方面解决的IPSec-VPN的难题。PKI技术的核心就是CA认证技术,将PKI与IPSec-VPN结合后,用户首先通过注册,获得由PKI认证的身份证书,而这一步是在密钥交换之前进行的。这就保证了在密钥交换时,用户双方的身份是真实的,这就大大增加了信息来源的可信度。用户不会再为对方身份是否有效而担心。除此之外,通过结合PKI技术,IPSec-VPN文件的配置也变得十分的简单,仅仅需要配置几个CA证书便可以实现与大量用户进行通信的目标。

四、基于PKI的IPSec-VPN应用方案

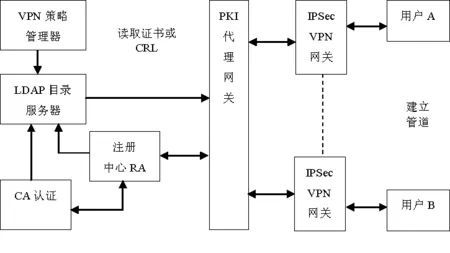

图6 基于PKI的IPSec-VPN结构模型

PKI技术在IPSec-VPN中的应用模型,如图6所示。在该模型中,我们使用了PKI代理网关来连接IPSec和PKI。通过加入PKI系统,VPN的安全扩展得到了极大的加强。首先,PKI中的CA模块为每一个用户发一张标识其网络身份数字身份证书。需要指出的是CA在数字证书的管理上具有强大功能,这使看似复杂的证书发放、撤销及维护工作显得极其容易。

无痛胃肠镜检查患者,大多使用芬太尼或舒芬太尼复合丙泊酚,镇静镇痛效果较好,但呼吸抑制发生率较高[1]。盐酸纳布啡复合丙泊酚用于无痛胃肠镜检查,呼吸抑制作用轻、心血管副反应小、恶心呕吐发生率低、对内脏疼痛作用强是其优点,但在临床使用过程中发现,眩晕发生率高,限制了其在门诊手术的应用。我院用小剂量异丙嗪预防纳布啡所致眩晕,观察其疗效和安全性,为临床应用提供参考。

相比传统VPN通过IP地址来标识身份,PKI的优势得到了彰显,也就是说,尽管CA用户的IP地址可能会发生变化,但是数字证书是不变的,因此,获得数字证书的用户无论走到哪里,只要通过了CA的认证,保证证书的有效性,就可以通过VPN进行通信。

PKI代理网关的使用大大提高了IPSec-VPN系统处理其他业务的能力和效率。首先,IPSec-VPN网关通过PKI代理网关与PKI通信,通信安全性主要由IPSec协议、加密/解密安全策略保证,以确保只有那些经过授权的用户才有权限与PKI代理通信。

另外,由于有了PKI代理网关,证书的处理不再直接由Sec-VPN网关负责,而是把通信对方的域名或者地址交给了PKI代理网关,通过代理网关与PKI连接,对其域名等信息进行验证。

基于PKI的IPSec-VPN通信大体流程如下:首先,用户向RA提交证书注册申请或者证书注销申请,RA审核后提交给CA,由CA负责为用户签署并发放数字证书,并将相关信息在证书库中进行登记,同时定期对证书库的列表进行更新。其次,IPSec-VPN策略管理器按照既定的规则为用户发布属性证书。再次,对通信双方获得的数字证书和属性证书进行验证,若二者都顺利通过,则双方可以在网上通过建立私有通道的形式进行通信。

通过VPN来实现通信的具体步骤如下:

(一)获得身份证书。想要实现相互通信的用户首先必须获得由PKI认可的身份证书,PKI代理网关负责连接PKI的LDAP目录服务器,使合法用户获得各自的身份数字证书。

(二)获得属性证书。实现VPN通信双方还需要获得由IPSec-VPN策略管理器负责发放的属性证书,该证书可以允许通信双方建立VPN连接。

(三)身份验证。获得证书的通信双方根据既定规则相互交换各自的身份数字证书,并将其提交CA来验证,以此鉴别对方的身份;

(四)验证数字证书有效性。读取并检查最新的证书失效列表CRL,确保对方证书不在CRL中,否则,失效的证书将无法支持通信双方建立连接;

(五)建立连接。通信双方获得的身份证书和属性证书中只要有任何一个失效,就会导致双方无法建立连接,因此,双方将无权彼此访问,本次处理过程宣告结束。反之,若两者都通过了验证,则通信双方就进入下一个环节,即建立安全隧道连接。

五、小结

没有哪个网络是绝对安全的,只要我们将服务器与网络相连,那么,网络安全就将永远是我们追求的目标。基于PKI的IPSec-VPN为企业提供好了相对安全的网络通信环境,但仍然需要采取多种手段,综合管理,才能为实现更高的网络安全需求提供保障。

[1]刘华春.基于PKI的IPSec-VPN的研究与设计[J].通信技术,2009,(01).

[2]范冰冰,龙灿.改进的IPSec-VPN网关PKI应用模型的设计与分析[J].网络安全技术与应用,2007,(03).

[3]余胜生,周敬利,陈向荣.IPSec-VPN中应用PKI的研究与实现方案[J].计算机仿真,2003,(03).

[4]陈向荣,余胜生.IPSec-VPN中应用PKI的研究与实现方案[J].计算机与数字工程,2002,(06).

[5]彭伟.一种融合PKI与IPSec技术的VPN改进方案[J].计算机安全,2014,(03).

[6]华龙.基于CA伪随机指纹特征密钥认证的PKI技术与实现[J].天津职业院校联合学报,2012,(08).

Research on IPSec VPN Based on PKI

PAN Li-hong

(TianjinMaritimeCollege,Tianjin, 300350)

The application of IPSec in VPN greatly improves security of network communication. However, due to imperfect ID authentication mechanism in IP protocol itself, it is difficult to meet the increasingly complex demand of network security. This deficiency is just fixed by the emergence of PIK technology, which realizes ID authentication via encryption technology. To apply PKI to VPN can realize the mechanisms of ID authentication and access control, and further improve the safety program of VPN communication.

PKI; IPSec VPN; network security; communication

2015-05-05

潘丽红(1980-),女,辽宁盘锦人,天津海运职业学院讲师,主要从事计算机教育研究。

TP393

A

1673-582X(2015)08-0072-06