基于JAVA 的安全报文系统设计*

陈 阳,靳 盼,姚 军

(1.西安科技大学 网络中心,陕西 西安710054;2.西安科技大学 通信与信息工程学院,陕西 西安710054)

0 引 言

二十一世纪是互联网的世纪,随着计算机应用的普及和网络信息技术的发展,一种新型的商务交易形式-电子商务-产生了,并且对经济全球化、世界各经济体的融合做出了巨大的贡献[1]。电子商务最早产生于60 年代,发展于90 年代。随着计算机的全民普及,电子商务也初具规模,并且伴随着信用卡的普及应用,其方便、快捷、安全等优点得到人们的认可,信用卡支付成为人们消费支付的重要手段,为电子商务中的网上支付提供了重要途径,使得电子商务得到了迅速发展。

网络带给人太多的方便和惊喜,但是也会使人蒙受损失,电子商务在自身的发展上还存在着许多阻碍。电子商务安全是指网络系统中的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠地正常运行,网络服务不中断[2-3]。网络安全从其本质上讲也就是网络上的信息安全,可以说,凡是涉及到网络上信息的保密性、完整性、可用性、真实性和可控性的相关技术和理论都是网络安全的研究领域。

其中,最重要的是电子商务的安全问题,已是制约其商务模式发展的一大瓶颈。需要采取一系列安全技术,来确保传输数据和交易的安全,如加密技术、数字签名、身份认证、密钥治理、防火墙、安全协议等[4-5]。

目前,电子商务中存在的安全问题[6-10]主要有:冒充合法用户的身份去破坏网络数据传输的保密性,以及损害网络传输数据的完整性[11-12]。解决这些不安全问题的方法就是要依靠加密技术、数字签名技术等[13]。

面对这样的问题,设计一个安全报文系统是很有必要的[14-15]。这样,通过此安全报文系统,就可以实现信息端对端的安全传送,能够缓解电子商务中的安全问题[16]。

1 系统设计方案

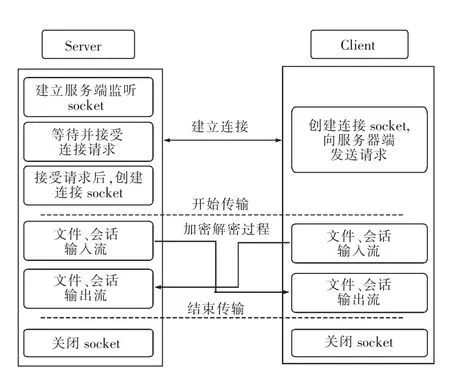

这个安全报文系统是基于C/S 模式,并且利用SOCKET 技术,以实现信息流和端对端的文件的加密传送[17-19]。最后通过模拟生成数字证书,实现对基于数字签名的文档的加密传送,整个仿真系统具有跨平台性。

本次设计编写安全报文系统,主要是通过用JAVA 面向对象的编程环境[20],利用模块化设计方式,层层分解系统的各个功能模块,设计出系统的模块化结构,并根据系统的具体需求,详细地定义了各个模块的具体功能。从系统主界面、会话端口监听、文件传输端口监听、辅助功能类设计、会话客户端、会话服务端、文件传输客户端、文件传输服务端和数字证书等部分,分别进行了设计与实现,使得系统具有功能安全,界面友好简洁等特点。最终完成的系统,能够实现用户间字符流的传输、在线会话功能和文件的传输,并且在此基础上,将对用户之间所传输的文件、会话信息进行加密,使用数字证书技术,很大的提高了传输过程中的安全性,从而使用户使用该系统传输的安全性得到有效保障。

2 功能模块设计

为了使用户使用该系统传输的安全性得到有效保障,根据系统所要实现的功能,整个系统可以分为4 个模块。①输入接收模块。包括监听会话端口及文件传输端口,输入对方IP 并与对方连接;②系统监听模块。利用socket 技术开发一个Server-Client 模型的程序,用来监听服务器端和客户端之间的文件传输和会话端口;③系统传输模块。包括会话和文件两种模式。双方建立连接后,即可实现信息流发送,或向对方传送文件,普通和加密的都能实现。对于加密文件的传输,采用的是数字证书的方法进行加密传输;④系统安全模块。本系统的核心功能类,又可分为关于端口、关于加解密和数字证书的生成3 类。

具体的系统功能模块结构图如图1 所示。

3 系统功能模块详细设计

基于以上系统功能模块的分类,将对其进行详细的设计,通过用JAVA 面向对象的编程环境,来编写整个安全报文系统。但由于篇幅有限,在此只能截取一些主要的界面和流程图,同时附一些主代码。

3.1 主界面

系统的主界面风格简洁,主要功能是:①监听会话端口及文件传输端口;②输入对方IP,主动与对方连接,流程图如图2 所示。

图1 系统功能模块结构图Fig.1 Structure of system functional modules

图2 主界面工作流程图Fig.2 Work flowchart of main interface

部分代码及实现的功能

所谓“择业的前瞻性”就是指学生在选择播音主持这一专业学习时应具有高瞻远瞩性,对自己的专业能力有明确的定位。即能清楚的知道自己选择的专业是否是自己的兴趣所在,是否是自己所喜爱的专业?同时根据自身条件分析这一专业是否适合自己未来的发展?

(1)会话监听端口

(2)启动与所输入IP 用户的连接

3.2 系统文件传输客户端

系统文件传输客户端是指的将要传送文件的那一端,当与接收方建立连接后,即可向对方传送普通文件或加密文件。对于加密文件,采用的是数字证书的方法进行加密传输。

本系统利用已有的封装类和Java 技术对数字证书生成进行了模拟,使用模拟了的生成数字证书及其签名。其中,模拟生成用户证书的部分代码可以实现的功能有:重置证书产生、设置序列号、设置颁发者信息、生效和失效时间、公钥等,还需要增加的扩展信息,包括:主题密钥标识符、认证机构密钥标识符、密钥用法等,最终产生证书。

在获得数字证书后,下面仅列举加密文件的传输。

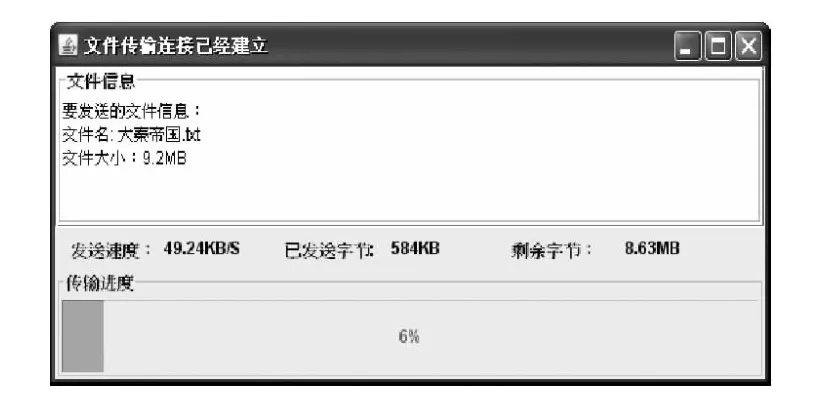

(1)界面样式及步骤演示

图3 加密所传送的文件Fig.3 Encrypt the sending document

图4 传送加密文件Fig.4 Send the encrypted document

(2)流程图

图5 文件传输客户端流程图Fig.5 File transfer client flow chart

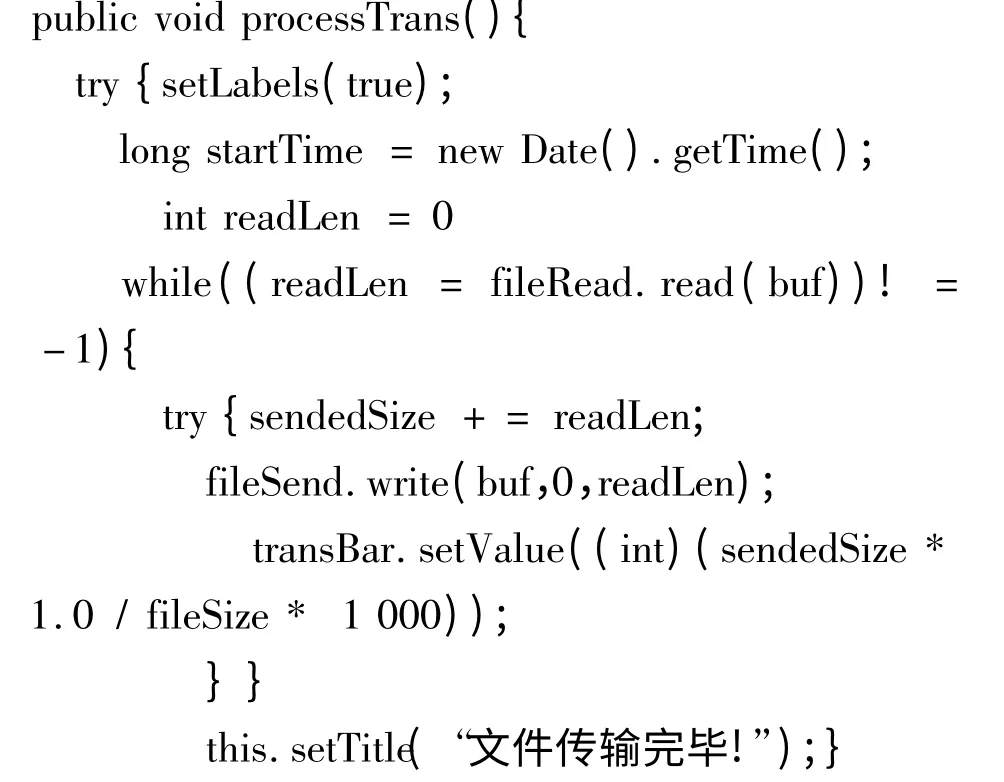

(3)主要代码及实现功能

1)文件传输并处理:包括传输时间、长度、速度和标题等,具体代码如下。

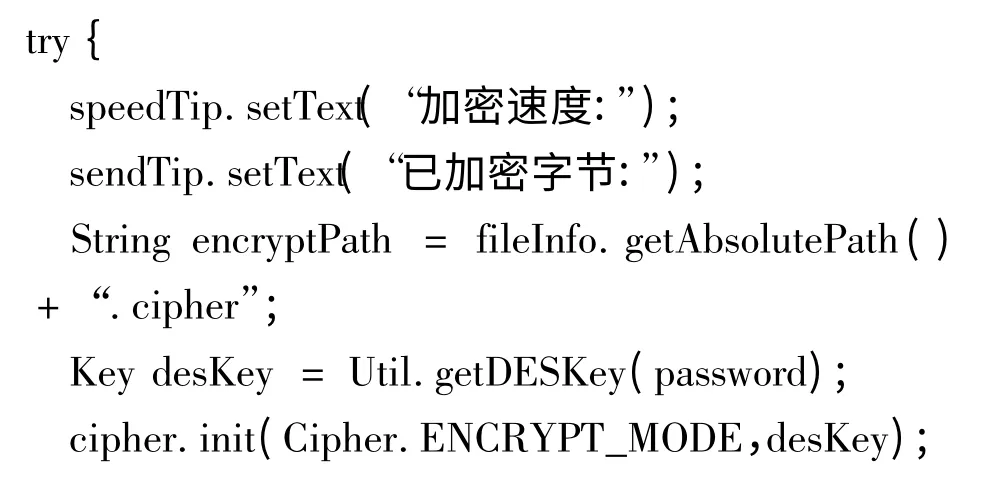

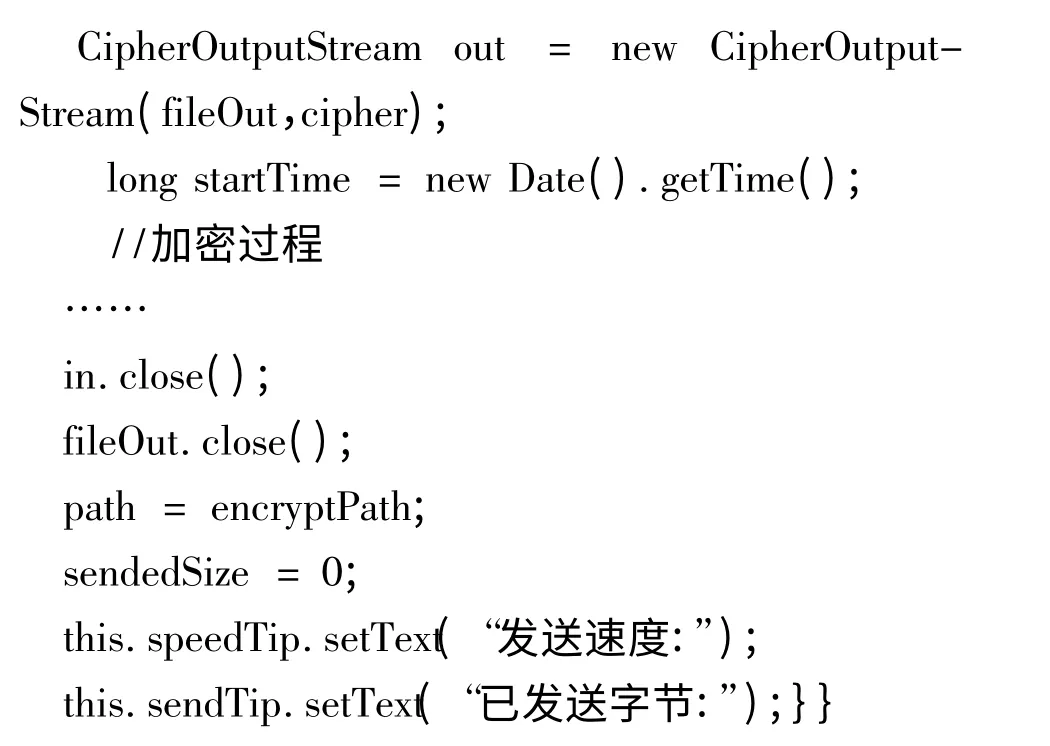

2)对所要传输的文件进行加密:需要设置加密速度、字节数、文件名,产生密钥,初始化加密模式,定义加密文件流等,具体加密过程代码如下:public void encryptFile(){

3)生成所加密文件摘要。以上便是加密文件传输过程,在接收端进行解密读取即可,不再详细叙述。

3.3 系统文件传输服务端

系统文件传输服务端是指接受文件端,当收到客户端发送的接收文件邀请时,可以选择接收或拒绝。所接受的文件若是加密文件则通过自己的私钥进行解密,以获得正确文件。其中对文件的处理与客户端相似,在这里不再详述。

4 结 论

电子商务作为一种新工具,现阶段仍然存在着诸多的障碍,特别是存在着安全隐患问题,已成为其发展的一大瓶颈,严重制约着其自身的发展。为此,需要深入研究各种技术方法,能够使用户传输的安全性得到有效保障。

1)本次设计完成了基于JAVA 的安全报文系统的开发,利用模块化设计方式,层层分解系统的各个功能模块,设计出系统的模块化结构,通过分析实现了用户之间字符流和文件的加密传输。

2)利用已有的封装类和Java 技术对数字证书生成进行了模拟,使用模拟了的生成数字证书及其签名。从系统测试中分析,得出系统运行稳定,但系统的执行速度还有待改进,在实际运行过程中,还应实现多用户之间的会话、文件传输功能等。

References

[1] 吴 哲,石 井.电子商务发展趋势及问题研究[J].山东行政学院学报,2012(5):79 -81.WU Zhe,SHI Jing. E-commerce trends and research questions[J].Journal of Shandong Academy of Governance,2012(5):79 -81.

[2] 汪志敏,刘晓冬.电子商务时代网上支付安全的分析与解决[J].中国商贸,2009(11):83 -84.WANG Zhi-min,LIU Xiao-dong.E-commerce online payment security analysis and solution[J].China Business& Trade,2009(11):83 -84.

[3] 许 诺.电子商务网上支付安全隐患与对策[J]. 信息与电脑:理论版,2010(12):22.XU Nuo.E-commerce online payment security risks and counter measures[J]. China Computer & Communication:Theory Edition,2010(12):22.

[4] 谢红燕.电子商务的安全问题及对策研究[J]. 哈尔滨商业大学学报:自然科学版,2007,23(3):351 -353.XIE Hong-yan. Study on security and counterm easures of electronic commerce[J].Journal of Harbin University of Commerce:Natural Sciences Edition,2007,23(3):351 -353.

[5] 王 恂.电子商务网络支付安全问题研究[J]. 商场现代化,2011(17):74.WANG Xun. Research e-commerce online payment security issues[J].Market Modernization,2011(17):74.

[6] 张 红,李 波. 电子商务安全中的数据加密技术[J].计算机安全,2004(4):68 -71.ZHANG Hong,LI Bo.Encryption technology in the security of electronic commerce data[J].Computer Security,2004(4):68 -71.

[7] 左 英,殷建平.电子商务平台的安全体系研究[J].计算机安全,2008(2):59 -61.ZUO Ying,YIN Jian-ping. The research of the security architecture in electronic commerce platform[J]. Computer Security,2008(2):59 -61.

[8] 贺亚林,余旆旆,黄伟.浅析电子商务系统的安全问题[J].软件导刊,2010(3):113 -115.HE Ya-lin,YU Pei-pei,HUANG Wei. The analysis on the security of e-commerce system[J].Software Guide,2010(3):113 -115.

[9] 檀学林.电子商务安全策略分析[J]. 网络安全技术与应用,2014(2):63 -65.TAN Xue-lin.Analysis on the security strategy of E-business[J]. Network Security Technology & Application,2014(2):63 -65.

[10]张娅妮.电子商务网络安全问题的现状与防范措施[J].计算机安全,2013(4):75 -78.ZHANG Ya-ni. Status of e-commerce network security issues and precautions[J]. Computer Security,2013(4):75 -78.

[11]高富平.电子商务安全保障体系研究[J]. 信息网络安全,2011(4):15 -17.GAO Fu-ping. E-commerce system security research[J].Netinfo Security,2011(4):15 -17.

[12]覃如贤.电子商务的安全协议分析[J]. 网络安全技术与应用,2011(3):17 -19.QIN Ru-xian.The analysis of E-commerce security technology[J].Network Security Technology & Application,2011(3):17 -19.

[13]马永胜,孟晓红.计算机网络安全技术在电子商务中的应用[J].电子技术与软件工程,2013(10):62.MA Yong-sheng,MENG Xiao-hong. Computer network security technology in the application of e-commerce[J]. Electronic Technology & Software Engineering,2013(10):62.

[14]张 健.XML 技术在网上购物系统中的应用与安全分析[J].科技创新导报,2008(14):2.ZHANG Jian.Application of XML technology and safety analysis in the online shopping system[J].Science and Technology Innovation Herald,2008(14):2.

[15]雷筱珍.电子商务安全性及数字签名技术实现[J].福建电脑,2007(12):143 -144.LEI Xiao-zhen. E-commerce security,and digital signature technology[J].Fujian Computer,2007(12):143 -144.

[16]陈 兵,邹 翔,周国勇.网络身份管理发展趋势研究[J].信息网络安全,2011(3):5 -8.CHEN Bing,ZOU Xiang,ZHOU Guo-yong.The development trend of the network identity management[J].Netinfo Security,2011(3):5 -8.

[17]岳 阳,郑志蓉.Java 安全体系结构研究[J].网络安全技术与应用,2003(5):73 -78.YUE Yang,ZHENG Zhi-rong. Java security architecture research[J]. Network Security Technology & Application,2003(5):73 -78.

[18]陈东升,王培康.一种基于Java 的安全MANET 应用框架设计[J].计算机工程,2007,33(12):262 -266.CHEN Dong-sheng,WANG Pei-kang. Design of Javabased on security MANET application framework[J].Computer Engineering,2007,33(12):262 -266.

[19]陈 志,王汝传.一种面向移动Agent 网络管理的安全模型[J].计算机科学,2009,36(12):89 -92.CHEN Zhi,WANG Ru-chuan.Security model for mobile agent based on network management[J].Computer Science,2009,36(12):89 -92.

[20]陈 翔,郭培峰,蔡 淮.基于JAVA 的安全文件系统的研究[J]. 成都信息工程学院学报,2005,20(2):117 -120.CHEN Xiang,GUO Pei-feng,CAI Huai.Research of secure file system based on Java[J]. Journal of Chengdu University of Information Technology,2005,20(2):117-120.