基于Authorware的灰鸽子木马实验仿真软件的设计与实现

荣 彦,贺惠萍,林梦华,张 兰

(郑州大学力学与工程科学学院,河南郑州 450001)

基于Authorware的灰鸽子木马实验仿真软件的设计与实现

荣 彦,贺惠萍,林梦华,张 兰

(郑州大学力学与工程科学学院,河南郑州 450001)

不论是网络安全的教学,还是网络安全实验,都会遇到硬件配置不足的问题。构建能够摆脱计算机硬件环境约束的实验方法,将在很大程度上推进网络安全实验的突破与创新,而且可以提高实验结果的可重复性。本文以灰鸽子木马入侵实验为例,介绍了基于Authorware的灰鸽子木马实验仿真软件的设计思路、软件实现及其使用效果,并重点描述了交互技术在Authorware中的应用。

网络安全;灰鸽子木马病毒;Authorware;实验仿真

1 灰鸽子木马实验仿真软件开发背景

网络安全是一个实践性很强的学科,如果离开实验,很多攻防方法不能得到检验,更不会在实践中进行创新,因此相关的实践必不可少。网络安全实验最少应该有2个独立的操作系统,而且这2个操作系统可以进行通信[1]。但是在网络安全的实验过程中常会遇到种种问题,例如:

(1)进行网络攻防实验的时候,不能提供2台计算机(例如教师给学生上课的时候);

(2)网络安全实验对系统具有破坏性,在实践过程中,无疑会毁坏正常的系统;

(3)大部分高校计算机实验室使用的硬盘保护还原卡系统,虽然可以有效应对由于学生误操作或计算机病毒引起的系统崩溃,但是有些实验软件必须在系统重启后才能正常使用,所以也容易使有些实践教学无法在实验室完成;

(4)某些网络攻击实验会触犯相关法律法规(如:拒绝服务攻击,域名劫持等),并有可能造成巨大的社会危害[2-4]。

利用实验仿真软件是解决上述问题较好的方法。仿真软件不但可以进行复杂的实验,避免因操作不当引起的不必要的损失,还可以解决实验场地和时间的局限性问题,能够更好地传播知识[5-9]。

本文采用了Authorware 7.0为开发环境,以灰鸽子木马入侵实验为例,开发了一个交互性和互动性很强的多媒体实验教学仿真软件。Authorware是一个图标导向式的多媒体制作工具,它无需进行传统的计算机语言编程,只通过对图标的调用来编辑一些控制程序走向的活动流程图,将文字、图形、声音、动画、视频等各种多媒体项目数据汇在一起,就可达到多媒体软件制作的目的[10-13],使非专业人员快速开发多媒体软件成为现实。

2 灰鸽子木马入侵实验

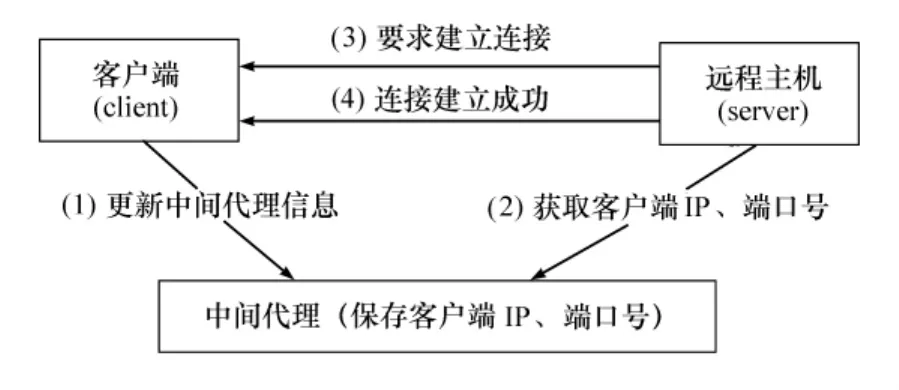

第一代、第二代木马病毒采取主动连接的方式,受制于动态IP和防火墙的拦截。第三代木马灰鸽子使用了“反弹端口”连接技术。它改变了服务器的连接方式,由原来服务器的被动连接改为服务器主动连接客户端。这种连接方式,服务器端需要知道客户端的IP,即需要知道木马控制者所使用电脑的IP地址和端口号,因而在配置服务器端时需要入侵者预先指明客户端(入侵远程主机)的IP地址和端口号。为了满足这个要求,引入了一个中间代理服务器(FTP服务器),用它来存放客户端的IP地址和连接端口。只要入侵者更新中间代理的IP地址和端口号,便可以让远程主机找到入侵者[1]。

其连接过程原理如图1所示。

图1 灰鸽子入侵连接过程

实验所需要准备的工具主要有:Vmware workstation(用以构建3台不同网络连接模式,模仿不同网络类型的虚拟机),Server U(用以搭建FTP服务器,存放客户端所在主机的IP和开放端口),灰鸽子黑防专版(用以实现木马入侵)。

实验需要4台以上计算机的参与。在仅有1台主机的情况下,可以采用VMware Workstation模拟出其他3台计算机,从而进行实验操作。

3 软件设计与实现

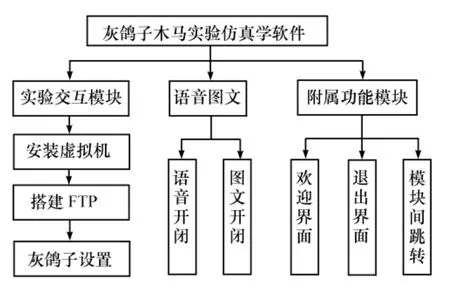

3.1 系统模块设计

系统模块主要包含欢迎界面、目录、虚拟机安装、FTP和Web服务器搭建、灰鸽子配置与操作、系统设置(见图2)。各个模块也包括了几个分阶段。由于本软件所涉及的实验过程较长,进行合理的跳转是必需的。

(1)模块间跳转:例如当用户操作处于虚拟机安装阶段,用户对于这部分已经很熟练,不需要练习,就可以通过模块间跳转,跳转到FTP服务器搭建阶段学习。

(2)模块内跳转:例如当用户操作处于虚拟机安装模块的“查看本地机IP地址”阶段,可直接跳转到“设置虚拟机IP”阶段。

图2 系统模块设计图

按照用户使用本仿真软件完成学习任务的过程顺序,利用Authorware需要设计的板块包括:

(1)欢迎界面:引导进入“目录”、“设置菜单”、“退出”;

(2)设置菜单:设置语音提示、图形提示的开闭;

(3)目录:引导进入以下(3)、(4)、(5)板块;

(4)实验原理介绍:介绍实验所需预备知识;

(5)虚拟机安装与调试:实验过程的仿真操作;

(6)FTP、Web服务器的搭建:实验过程的仿真操作;

(7)灰鸽子木马客户端和服务端设置:实验过程的仿真操作;

(8)退出:显示鸣谢、退出程序。

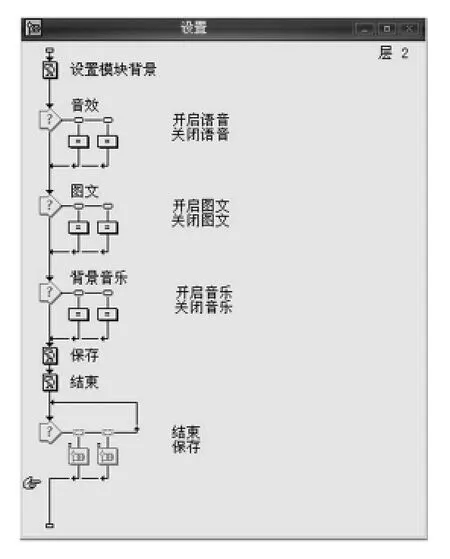

3.2 “设置菜单”模块功能实现

“设置菜单”实现的功能包括:

(1)通过菜单选项可开启/关闭语音提示,开启/关闭图文提示,开启/关闭背景音乐;

(2)点击“结束”可立即结束程序;

(3)点击“保存”可保存对设置的更改并且返回首页。

“设置菜单”流程线设计如图3所示。

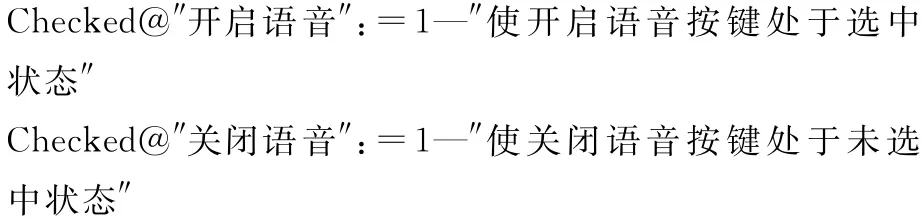

图3中有3组按键交互,下面都有一组计算图标,例如按下“开启语音”键,目的是使在第一次点击之后,再次点击按键,产生2个按键都处于选中状态的情形出现,显示代码为:

图3 设置部分流程线

对“保存”菜单下的群组图标点击右键—“计算”,输入“GoTo(IconID@″背景″)”,实现跳转到主页的功能。

对“结束”菜单下的群组图标点击右键—“计算”,输入“Quit()”,实现结束程序的功能。

3.3 “目录”模块功能实现

“目录”欲实现的功能包括:

(1)点击各个标题可跳转到相应模块;

(2)点击各个标题后关闭欢迎部分的背景音乐并开启各模块背景音乐。

“目录”流程线设计:

(1)在“目录背景”显示图标上导入图4所示文字;设置到不同功能模块的跳转;

图4 “目录”的流程线

(2)依次右击交互菜单下的4个导航图,选择“计算”,输入以下文字(用以达到开闭背景音乐的目的)。

3.4 “虚拟机安装”模块功能实现

“虚拟机安装”欲实现的功能包括:

(1)引导用户按照提示步骤完成,设计的交互类型为“热区域响应”和“文本输入响应”;

(2)操作过程中有图文、语音提示,且在每一次交互作用实现后,自动关闭本次提示并切换到下一步操作提示;

(3)交互功能即引导用户点击指定区域,点击后进行下一步操作。

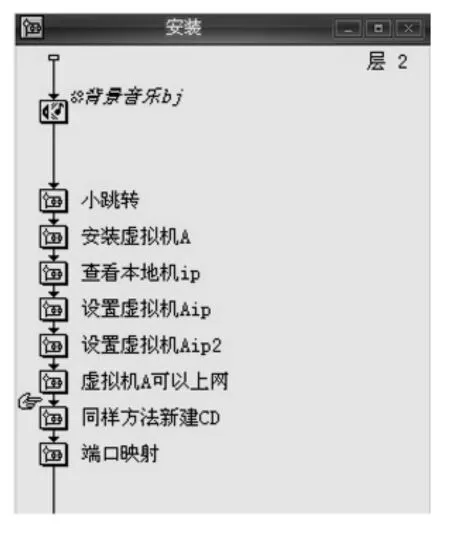

“虚拟机安装”流程线设计如图5所示。

图5 “虚拟机安装”的流程线

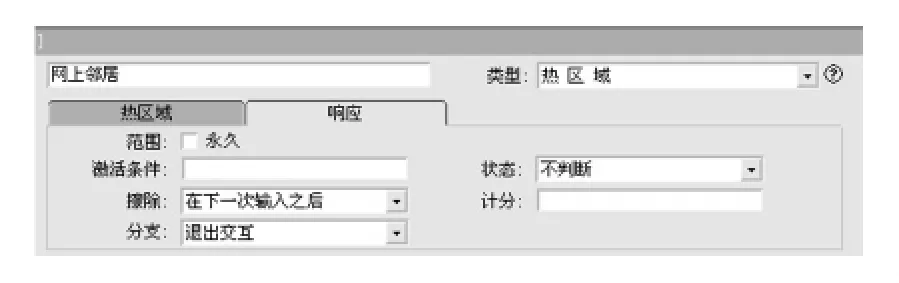

在交互图标右侧拖入一个空白的群组图标,双击群组图标上的“热区域按键”,在弹出的操作界面来设定热区域位置。“热区域响应—属性”设置如图6所示。

图6 交互图标属性

(4)由于安装、FTP搭建、灰鸽子配置等模块的原理方法和预定的功能完全相同,故本文在此不再赘述。

4 结束语

本仿真软件仿真度高,并具有传统实验所没有的交互功能,已得到学生的普遍认可。通过虚拟仿真实验,不但能够提高实验效率,降低实验成本,还能增强学生学习的积极性,取得较好的教学效果。

(References)

[1]贺惠萍,荣彦,张兰.虚拟机软件在网络安全教学中的应用[J].实验技术与管理,2011,28(12):112-115.

[2]李馥娟.虚拟机技术在复杂网络实验中的应用[J].实验技术与管理,2009,26(12):79-83.

[3]荣彦,贺惠萍,张兰.虚拟机在计算机网络教学中的应用[J].科技信息,2011(13):430-431.

[4]刘洪霞.一次灰鸽子内网入侵实例解析[J].电脑知识与技术,2009(11):9392-9393.

[5]胡振生.Authorware7.0多媒体开发白金手册[M].北京:人民邮电出版社,2005.

[6]毕广吉.Authorware7.0完全学习手册[M].北京:清华大学出版社,2007.

[7]汪红,余青松,蒲鹏.Authorware7.0应用技术[M].北京:北京交通大学出版社,2006.

[8]吕玉珠.基于flash技术的电阻测量虚拟仿真实验的开发[J].煤炭技术,2012(1):61-62.

[9]江捷,曹洪微.基于Authorware的数字电子技术自主实验系统的研制[J].实验技术与管理,2008,25(5):103-106.

[10]袁海东.深入Authorware7.0编程[M].北京:电子工业出版社,2004.

[11]苏国彬.Authorware7多媒体设计培训教程[M].北京:机械工业出版社,2005.

[12]管红毅.Authorware7.0多媒体制作[M].北京:机械工业出版社,2006.

[13]程勇.Authorware多媒体设计专家门诊[M].北京:清华大学出版社,2004.

Design and implementation of gray pigeons trojan experimental simulation software based on Authorware

Rong Yan,He Huiping,Lin Menghua,Zhang Lan

(School of Mechanics and Engineering Science,Zhengzhou University,Zhengzhou 450001,China)

Network security is a very practical subject,however,whether in network security teaching or in network security experiments have encountered the problem of insufficient hardware configuration.Construction of the experimental methods can get rid of computer hardware and environmental constraints to a large extent,to promote network security experimental breakthrough and innovation,which not only can reduce the cost of experiments,but also can improve repeatability of experimental results.As an example,the gray pigeons trojan invasion experiments are implemented.The gray pigeons trojan simulation experiments based on Authorware software are designed,and the software implementation and its effect are introduced.Especially the application of interactive technology in Authorware is described.

network security;gray pigeons trojan;Authorware;experimental simulation

TP393

A

1002-4956(2014)1-0094-04

2013-05-21

河南高等教育教学改革研究项目(2009SJGLX003)

荣彦(1976—),男,河南南阳,博士,讲师,主要研究方向为计算机网络.

E-mail:rongyan@zzu.edu.cn