一种提高四发天线系统安全性能的空时变形码*

宋欢欢,唐 杰,文 红,向 达,廖润发

(电子科技大学通信抗干扰技术国家级重点实验室,四川成都611731)

一种提高四发天线系统安全性能的空时变形码*

宋欢欢,唐 杰,文 红,向 达,廖润发

(电子科技大学通信抗干扰技术国家级重点实验室,四川成都611731)

传统的安全传输机制依赖于计算受限的AES、RSA、ECC为代表的基于计算的安全算法,其随着计算技术的发展受到了严峻的挑战。物理层安全机制成为解决无线安全传输问题的新途径,但是其对信道依赖严重,在信道特性变化快的场景中难于保持概率为1的安全性能。本文将介绍一种运用在四发天线系统中基于传统空时分组码设计的空时变形码,通过物理层空时变形码结合上层加密技术实现无线系统的安全增强,为通信系统的安全性能提供双保险。仿真验证,这种变形码结合上层加密技术可以使通信可靠性接近1,有望成为未来5G通信的安全标准之一。

空时变形码 空时分组码 跨层安全通信 第五代移动通信技术

0 引 言

无线通信网络在赋予无线用户通信自由的同时,由于它的广播特性和没有物理联结的特性也使得无线通信系统比有线通信更容易受到恶意攻击[1],窃听者也可能通过截获到的合法用户的身份信息,伪装为合法用户获得不公开的信息服务或者窜改信息恶意破坏无线服务。目前无线移动通信中,信息安全措施都是在通信上层实施,无线通信系统在底层考虑安全措施是需要的;同时目前的“加密”技术都是基于计算安全实现的,随着科技的迅

猛发展,具有无限计算能力的量子计算机的实现,需要寻找更高强度的安全措施。

文献[2-3]提出了一种MIMO系统下基于2发1收天线系统的Alamouti空时分组码的变形码形式。其利用传统正交空时分组码的编译码特性,设计出针对MIMO系统提高安全传输性能的空时变形码。

实际系统中,基站采用4根或以上的天线、移动台采用2根天线。本文将2发1收系统的空时变形码方案推广到4发多收天线系统,设计出一种专门针对四发天线系统的正交空时分组码的变形码形式。

本文所提出的跨层传输方案是指空时变形码结合上层加密技术进行安全通信。合法通信双方共享密钥流,将此密钥流作为控制序列,控制发射端发射空时分组码或是空时变形码。本文采用很少的密钥流序列,结合物理层技术的改进,在不大幅增加系统开销的前提下,能够使窃听者误码率总体接近0.5,达到香农提出的最佳抗窃听性能[4],同时合法通信方接收性能几乎不受影响。

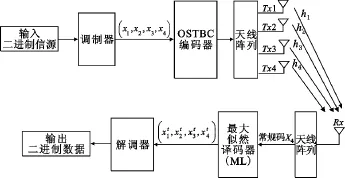

1 传统四发系统空时分组码

为了简单描述我们的方案,下面主要以四发一收系统为例。任意复信号星座来说,都有对任意给定天线数能够实现1/2码率的空时分组码[5]。图1为四发一收STBC系统原理框图,(x1,x2,x3,x4)为调制信号,(h1,h2,h3,h4)是信道信息,信道信息可以在发送方估计,也可以在收方估计后反馈给发送方。

图1 四发一收天线STBC系统原理Fig.1 Schematic diagram of four-sending and one-receiving antennae STBC system

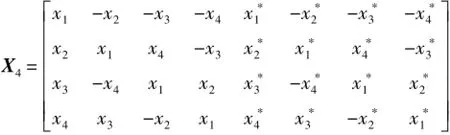

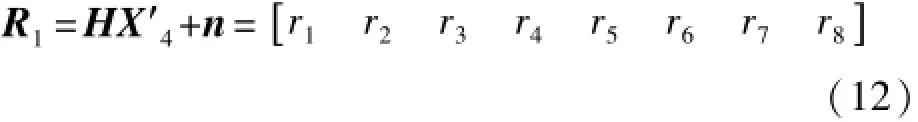

二进制信源经过M-PSK调制后,编码器在每一次编码操作中取出四个调制符号(x1,x2,x3,x4)为一个分组得到空时编码矩阵[6-9]:

编码矩阵X4为Nt×P维矩阵,Nt表示发射天线个数,P代表编码矩阵发射周期。在八个连续发射周期中,编码矩阵信号分别从四根发射天线发射出去。其中分别是信号x1,x2,x3,x4的复共轭。

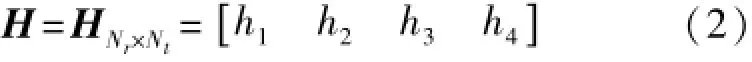

接收端采用一根接收天线,信道衰落系数在编码矩阵八个连续符号发射周期中不变,信道可以表示为:

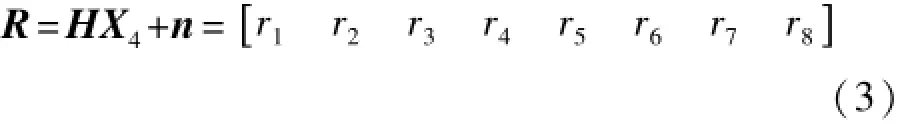

式中,Nr代表接收天线数。经过衰落信道后,接收信号为:

其中rk(k=1,2,…,8)为第k个时隙接收端接收到的信号。n是Nr×P维噪声矩阵,假设八个连续周期加性高斯白噪声的取样每一维均值为0,且功率谱密度为N0/2。

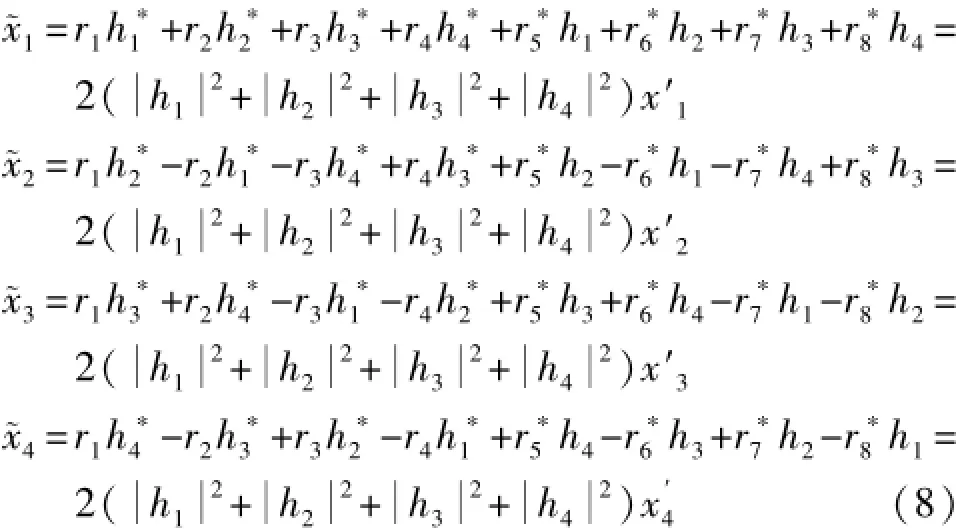

接收端完全恢复信道衰落系数后,通过合并接收信号和信道状态信息构造出四个判决统计:

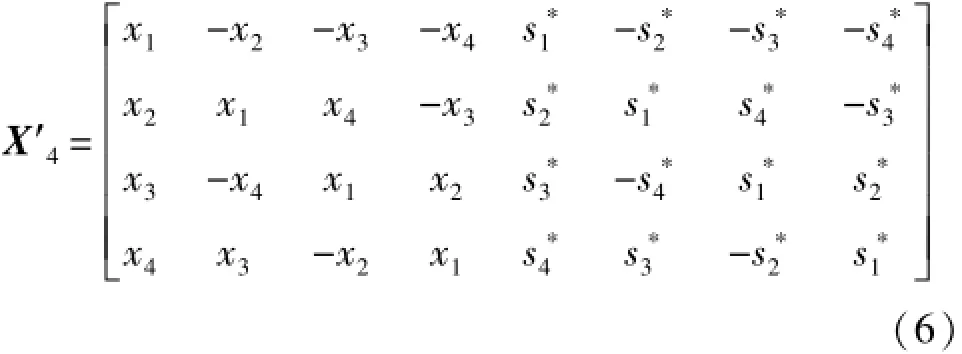

接收端采用最大似然译码算法,在调制星座图上找到离判决统计最近的星座点:

式中,S为M-PSK调制星座图上所有可能的信号集合。判决结果()即为发射符号(x1,x2,x3,x4)的估计。

2 四发系统空时变形码集设计

由于无线通信广播特性,窃听者也可以接收到信号,并能利用最大似然译码算法译出信源信号,造成信息泄露。本文提出一种针对四发天线系统的空时变形码。合法通信双方通过某种安全途径获取预先共享的密钥流,密钥应该仅由明确定义的实体共享,密钥在密钥空间上随机分布,本文假设任何非授权实体(在现有计算能力下)都掌握不到密钥的任何信息[10-11]。

利用密钥流控制不同时刻发送端发射空时分组码集或变形码集,窃听者不知道秘密控制序列,由此

扰乱窃听者的接收。M-PSK调制方式下,窃听者若按照传统四发空时分组码接收过程接收判决时,误码率最大,性能最差,跨层安全方案下合法用户接收译码原理如图2所示。

图2 跨层安全方案下合法用户接收译码过程Fig.2 Legitimate users receiving and decoding process under the cross-layer schemes

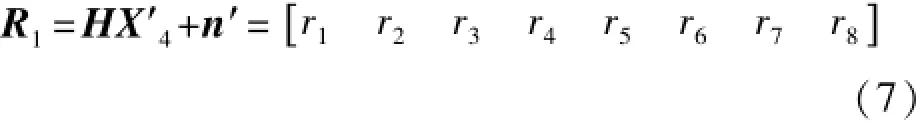

为了误导窃听者,我们让空时变形码编码矩阵包含一半正确信息一半错误信息。为了简单描述我们的方案,假设前半段时间天线发射正确信号后半段时间发射错误信号,空时分组码(1)变为:

若s1=x1,s2=x2,s3=x3,s4=x4,空时变形码X忆4即为空时分组码X4。下面我们将重新设计(s1,s2,s3,s4)信号值,使得窃听者在不知道控制序列的情况下,按照原来空时分组码译码过程误码率最大。系统发射空时变形码后接收端接收信号为:

式中,n忆为加性高斯白噪声。去除噪声影响,判决统计结果为:

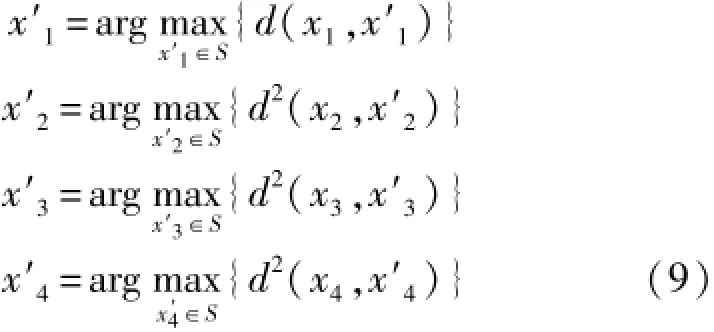

为了使窃听者误码率最大,根据M-PSK等能量调制的特点找到与发射信号(x1,x2,x3,x4)星座点相距最远的检测信号(x′1,x′2,x′3,x′4),8-PSK调制方式下其一一对应关系如图3所示。检测信号()为:

图3 8-PSK调制Gray码映射星座图和变形信号星座选择Fig.3 8-PSK modulation Gray codemapping constellation and the deformation signal constellation selection

根据M-PSK调制特点进一步简化公式(9):

联合公式(8)和(10)解出(s1,s2,s3,s4),从而得到变形码矩阵。

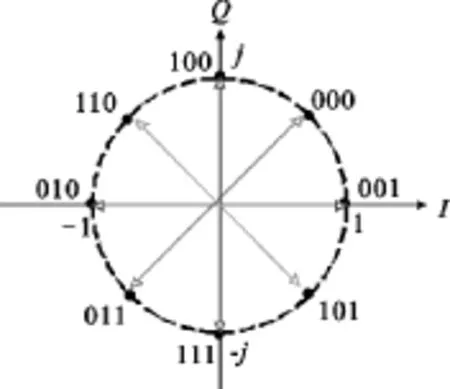

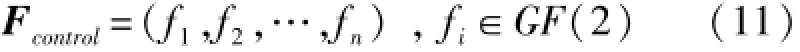

利用合法通信双方共享的密钥流作为控制序列,控制不同编码矩阵的发射,实现跨层安全通信。本文采用简单的m序列作为控制序列,定义控制序列:

fi=0时,发射端发射空时分组码X4;fi=1时,发射端发射空时变形码X忆4。

用户接收检测过程如下:

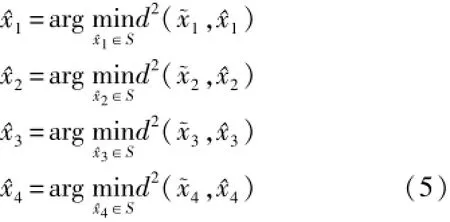

合法接收方与发送方预先共享控制序列Fcontrol。fi=0时,用户判断出此时发射端发射空时分组码X4,接下来将按照空时分组码接收检测过程(1)到(5)译码。fi=1时,用户知道发射端发射变形码X忆4。此时,用户判决接收过程如下:

1)接收端接收到信号为:

2)采用最大似然译码算法,判决统计分别为:

窃听者不知道控制序列Fcontrol,所以无论发射端发射何种编码矩阵,窃听者均按照传统正交空时分组码的接收检测过程接收判决,或者通过猜测控制序列进行类似合法通信者的接收,因此得到的信号可能是与发送信号欧拉距离最远的信号。攻击者也可以用“搜索攻击”方法对这个系统展开攻击,获取控制序列,但是其必须在噪声中寻找控制序列,如图4所示,从而增加了攻击者的攻击难度,提高了系统的安全强度。

图4 “跨层”安全系统和传统安全系统进行攻击的比较Fig.4 Comparison of between the“cross-layer”security system and the traditional security system

3 仿真及分析

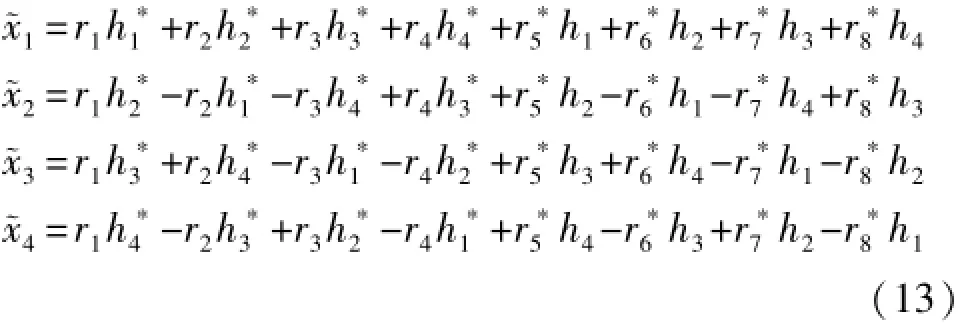

通过比较合法接收方与窃听者接收端之间的错误比特数来验证我们方案的可行性。假设信道为平坦瑞利衰落信道,接收端已知信道信息,并且信道衰落系数在一帧内不变,帧与帧之间随机变化。采用M-PSK调制方式,发射端共发射1 500个数

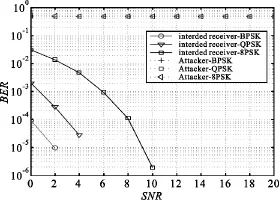

据帧,每帧含有120个符号。图5为四发一收天线系统仿真图,我们可以看出,采用跨层增强变形码时,窃听者误比特率达到0.5,窃听不到有用信息,防止了信息泄露,同时不影响合法用户的接收性能。

图5 四发一收系统仿真Fig.5 Simulation diagram of four-transmitting antennae and one-receiving antenna system

图6 四发两收系统仿真Fig.6 Simulation diagram of four-transmitting antennae and two-receiving antennae system

图7 四发四收系统仿真Fig.7 Simulation diagram of four transmitting antennae and four receiving antennae system

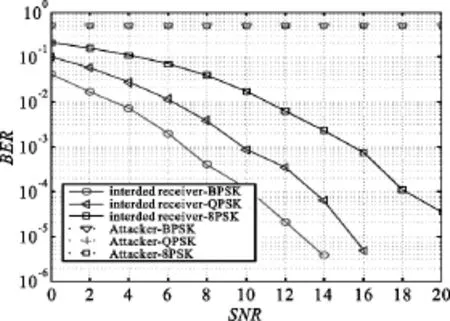

四发一收空时变形码方案可以简单推广应用于四发多收的天线系统。图6、图7分别仿真四发两收与四发四收跨层变形码性能图。窃听者误比特率为0.5,合法用户性能不变。仿真结果显示,我们提出的变形码提高了四发系统的安全性能。

4 结 语

本文我们提出了一种适用于四发天线系统的空时变形码,通过与上层密钥流相互协作,本方案可以达到最佳抗窃听目的。物理层上技术的改进与上层密钥流相互协作的跨层方案,很有可能成为未来5G的通信安全标准之一。

[1] 吕世超,文红,韩祺祎.多天线广播信道模型安全性分析[J].信息安全与通信保密,2011(8):50-54.

lV Shi-chao,WEN hong,HAN Qi-yi.Security Analysis of Multi-antenna Broadcast Channel Model based on Block Diagnolization Precoding[J].Information security and communication security,2011(8):50-54.

[2] WEN Hong,GUANG Gong and HO Pin-Han.MIMO Cross-Layer Secure Communication Architecture Based on STBC[C]//IEEE J.Global Telecommunications Conference.2010:1-5.

[3] 文红,浮初生,闫浩文.无线通信MIMO系统的跨层增强安全处理方法:中国,CN201210094993.4[P].2012. 08.22.http://d.g.wanfangdata.com.cn/Patent_ CN201210094993.4.aspx

WENhong,FU Chu-sheng,YAN Hao-wen.Cross-layer enhanced security processing method on MIMO wireless communication system:China,CN201210094993.4[P]. 2012.08.22.http://d.g.wanfangdata.com.cn/Patent_ CN201210094993.4.aspx

[4] C.E.SHANNON.Communication Theory of Secrecy System [J].Bell System Technical Journal,1949,28(4):656-715.

[5] V.Tarokh,Jafarkhani H,and A.R.Calderbank.Space-Time Block Codes From Orthogonal Designs[J].IEEE Trans.Inform.Theory,1999,45(5):1456-1467.

[6] V.Tarokh,A.Naguib,N.Seshadri and A.R.Calderbank.Space-time block coding for wireless communication:performance results[J].IEEE J.Trans.Inform. Theory,1999,17(3):451-460.

[7] V.Tarokh,A.Naguib,N.Seshadri and A.R.Calderbank.Space-time codes for high data rate wireless communication:performance criteria in the presence of channel estimation errors,mobility,and multiple paths[J]. IEEE Trans.Commun.,1999,47(2):199-207.

[8] V.Tarokd,H.Jafarkhani.A differential detection scheme for transmit diversity[J].IEEE J.Select Areas Commun.,2000,18(7):1169-1174.

[9] TAROKH V,SESHADRIN,CALDERBANK A R.Spacetime codes for high data rate wireless communication:performance analysis and code construction[J].IEEE Trans. on Information Theory,1998,44(5):744-765.

[10] 余斌霄,王新梅.移动通信网中的认证与密钥建立协议[J].西安电子科技大学学报,2004(1):124-129.

YU Bin-xiao,WANG Xin-mei.An AKE protocol for mobile networks[J].Journal of Xian university of electronic science and technology,2004(1):124-129.

[11] 林国福.无线网络中安全密钥分配协议研究[J].长春理工大学学报,2009(12):185-186.

LINGuo-fu.Secure key distribution protocol in wireless network research[J].Journal of Changchun University of Science and Technology(Higher Education Edition),2004(12):124-129.

宋欢欢(1987—),女,硕士研究生,主要研究方向为未来无线通信中的跨层安全研究;

SONGHuan-huan(1987-),female,graduate student,majoring in cross-layer security of the future wireless communication.

文 红(1969—),女,教授、博士生导师,主要研究方向为无线通信与通信安全;

WEN Hong(1969-),female,professor,doctoral tutor, mainly engaged in wireless communication system and communication security.

唐 杰(1987—),男,硕士研究生,主要研究方向为通信安全与保密;

TANGJie(1987-),male,graduate student,majoring in communication security and secrecy..

向 达(1990—),男,硕士研究生,主要研究方向为5G通信系统物理层安全技术研究;

XIANGDa(1990-),male,graduate student,majoring in physical-layer security of 5G communication system.

廖润发(1989—),男,硕士研究生,主要研究方向为通信安全与保密。

LIAO Run-fa(1989-),male,graduate student,majoring in communication security and secrecy.

A Space-time Distortion Code for Improving the Security of Four-Transm it Antenna System

SONG Huan-huan,TANG Jie,WEN Hong,XIANG Da,LIAO Run-fa

(State Key Laboratory of Science and Technology on Communications,UESTC,Chengdu Sichuan 611731,China)

Traditional security mechanisms rely on calculating the constrained security algorithms represented by AES,RSA,ECC,and with the development of computing technology,it is confronted with serious challenges.Designing securitymechanisms in the physical layer is a new way to solve the problem ofwireless transmission security.However,itdepends heavily on channel,thus is difficult tomaintain safety performance probability of1 in the scene of quickly-changing channel characteristics.This paper proposes a space-time deformation code based on traditional STBC applied in four transmitantenna systems.The security ofwireless communication is enhanced via the combination of physical-layer space-time distortion code and upper encrption technology,thus providing a double insurance for the safety of communication system.Simulation results indicate that the combined technology could make the communication reliability close to 1,and is expected to become one of the 5G communication security standards in the future.

space-time distortion code;STBC;cross-layer security communication;5Gmobile communication technology

TN92

A

1002-0802(2014)12-1366-05

10.3969/j.issn.1002-0802.2014.12.004

2014-06-23;

2014-11-23 Received date:2014-06-23;Revised date:2014-11-23

自然科学基金项目(No.61032003,No.61271172)、高等学校博士学科点专项科研基金(No.20120185110030,No.

20130185130002)、四川省国际合作研究项目(No.2013HH0005)和国家教育部回国人员科研启动基金联合资助

Fundproject:Natural Science Fund project(No.61032003,No.61032003),the Specialized Research Fund for the Doctoral Program of Higher Education(No.20120185110030,No.20120185110030),International Cooperation Research Projects in Sichuan Province(No.2013 HH0005)and the Ministry of Education for Returned Fund Jointly Funded Research Started.