云计算安全研究

王 倩,谭永杰

(周口师范学院 计算机科学与技术学院,河南 周口 466001)

目前,云计算成为信息技术领域所讨论的热点[1-2].云计算是在高可靠性和后端规模巨大的支持下,用户入网就能方便的访问基于云的信息,不用去考虑硬件升级、软件的安装和后期的维护这样的问题.企业也同样可以以低廉的价格来使用云所提供的服务.

云计算的好处最实在的体现在客户体验和成本这两个方面.客户体验方面,客户不需要硬件购买和软件的安装,用户入网就能轻松的访问浏览器.成本方面,用户不需要升级硬件配置,只要有智能终端,比如,手机[3].

虽然云计算带给用户许多好处,提高使用的效率,但是用户信息的安全也带来了冲击和挑战.目前,云计算领域需要突破的一个重要问题就是云安全问题.云计算安全问题是不容忽视的,已经得到越来越多人的关注.本文首先给出云计算体系结构,接着分析云计算安全与传统安全的区别以及云计算对信息安全的影响,最后提出未来的科研方向.

1 云计算体系结构

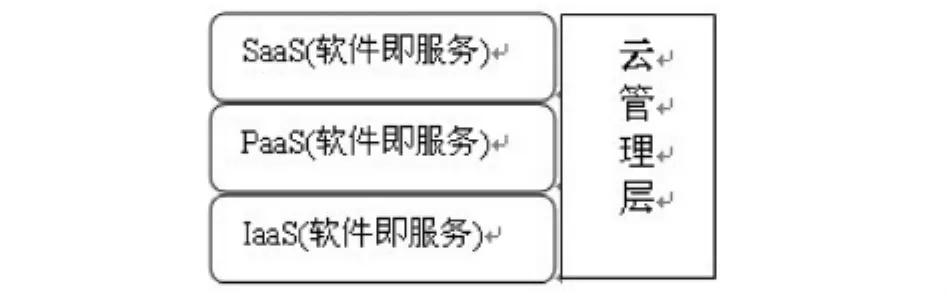

云计算体系结构主要分服务和管理这两部分[3],如图1所示.

图1 云计算体系结构

1.1 云服务

服务这部分主要是基于云的服务,有3层.第一就是Software as a Service(软件即服务)是最早出现的云服务.这一层模式,只要客户入网,就可以浏览到运行在云上的应用.最具有代表性的产品是Google Apps、Salesforce CRM、Office Web Apps、Zoho等.Software as a Service层用到的主要技术有 HTML、JavaScript、CSS、Flash、Silverlight.第二是 Platform as a Service(平台即服务)面向的主要客户是开发人员.最具有代表性的产品是Force.com、Google App Engine、Windows Azure Platform、Heroku.与 Software as a Service层技术上相比,Platform as a Service技术多种多样.常见的有REST、多租户、并行处理、应用服务器、分布式缓存.其三是Infrastructure as a Service(基础设施即服务)是在2006年低发布的这个服务.这个服务在性能和技术等多方面占居优势,所以被业界人士认可并接受.最具有代表性的产品是Amazon EC2、IBM Blue Cloud、Cisco UCS、Joyent.Infrastructure as a Service采用常见的技术有虚拟化、分布式存储、关系型数据库、NoSQL.

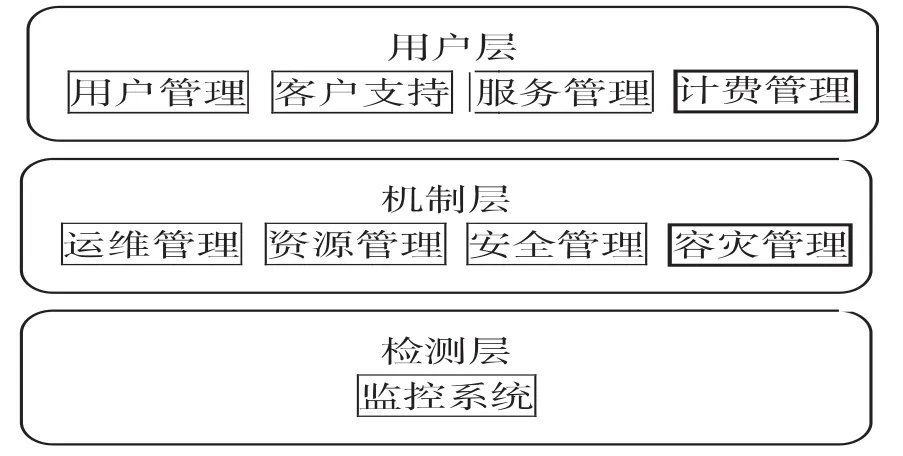

1.2 云管理

云管理虽被很少人熟悉,但确实是核心又基础的一个部分.云管理层分用户层、机制层和检测层这3层,共有9个模块,如图2所示.

图2 云管理层架构

2 传统安全与云计算安全比较

图1可以得知,与传统的计算机网络相比,云计算的运营是不同的.主要是起初云计算没有过多的考虑安全的问题,因为云计算当时是不对外开放,仅仅内部运行,导致现在出现一系列的云安全的问题[4].

第一,传统的系统运行于内部企业,外网只通过少数的接口能访问到,比如:网页服务器、邮件服务器等等,所以,只要在出口设置访问控制、防火墙这样的安全措施即可.而云计算就不同了,它是完全在公开的网络上的,这样要是仅仅在出口设置访问控制、防火墙这样的安全措施就不可以了,需要改变安全模式.

第二,传统计算模式是可控的,而云计算环境中,信息不在本地存储中,数据和管理是分开的,不可控的,那么,如何解决数据的数据隔离、数据保护是一个非常重要的问题.

第三,在云计算的环境中,客户大多数服务系统都不需要在本地更换硬件配置、软件升级的方式,这样每一个硬件配置的更换、软件升级都可能带来潜在安全问题,是一个挑战.

另外,出现云计算环境之前,所采用的技术大多是运用虚拟化.所谓虚拟化是计算机资源的抽象方法,通过它,可以计算机资源的表示、访问和管理.那么,怎么解决虚拟化安全问题是传统安全和云计算安全的一大区别.

除此之外,还有标准、法律、法规方面,传统安全相对成熟,而云计算安全缺少标准,政策不健全等等.客户的数据可以存储在世界的任何一个地方,当出现问题时,国家政策的不同也是云计算安全的一个重大挑战.

3 云计算安全研究

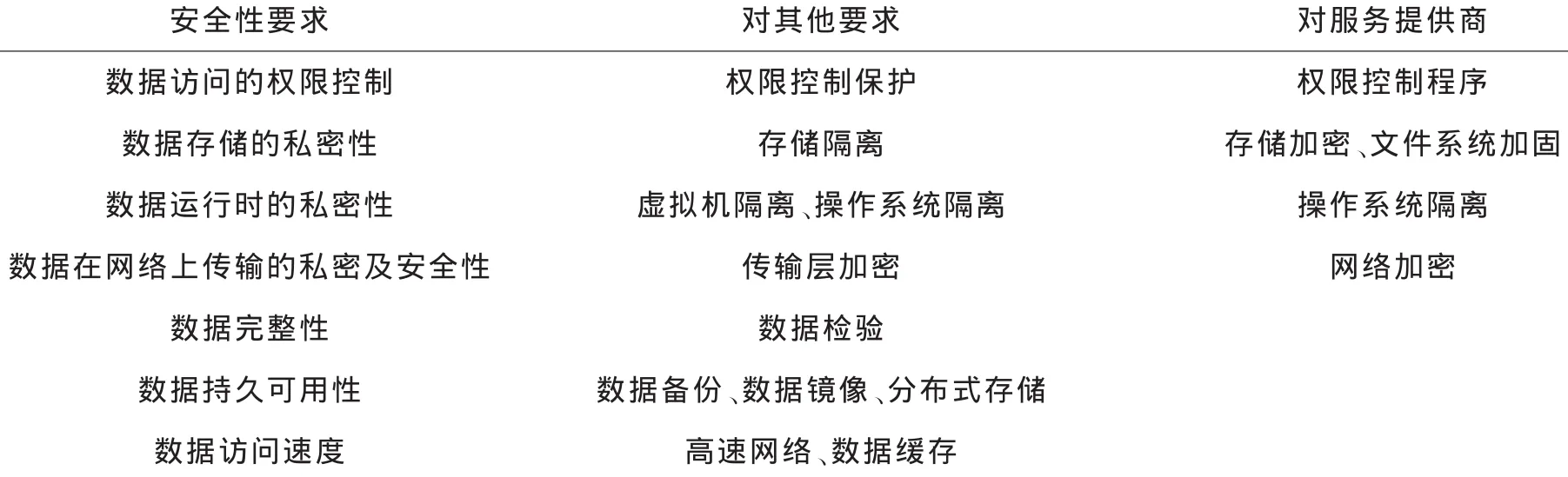

现今,在信息安全上云服务商做的工作很有限,还处于起步阶段,业界还没有统一的标准.越来越多的客户数据存储在云这样的平台上,那么对安全的要求也就越来越多[5].云计算安全问题和技术如表1所示.对于云计算的客户,最关心的云安全问题就是自己数据的完整性、可用性等安全性问题,以下针对数据隔离、数据保护和数据残留等数据的安全问题进行展开研究.

表1 云计算的安全问题和技术

3.1 数据隔离

对于静态的数据而言,云服务提供商的恶意和一些类型应用的滥用可以得到防止.但是要做到加密工作还不是一件简单的事情,尤其是Platform as a Service(平台即服务)和Software as a Service(软件即服务)的应用,加密的方法是行不通的.

Platform as a Service(平台即服务)和Software as a Service(软件即服务)要提高效益,大多都是基于多租户模式.单租户模式基于考虑到经济性方面是没办法得到实现,所以,可行之举就是不要把重要数据放到公用云上,从存储设备上隔离用户的重要数据,但是存储没办法得到有效利用.

3.2 数据保护

云平台的安全保护数据措施能够对结构化的数据、半结构化的数据和非结构化的数据进行保护.

对于数据在云平台的可以备份、容灾等保护措施,保护数据的安全.某些数据受到黑客、病毒、地震等的攻击,也能够得到有效保护.

关于数据备份,相关文件和数据库的数据可以根据客户备份的设置实施在线备份和离线备份的自动备份和恢复.

3.3 数据残留

所谓数据残留是以某种形式数据被擦除后所留下的并能被重建的特性.在云平台下,数据的残留容易造成重要信息的泄露,因此,不管数据是在硬盘还是内存上,数据的完全清除是很重要的.比如,有些学者提出数据有残留也不能恢复的方法(即加密擦除),还有学者提出多次擦除等等.

4 结束语

随着云计算技术的快速发展,云计算面临着更多的安全风险.目前,还没有统一的解决云计算安全的标准.云计算安全问题最多的现象出现在企业.未来需要云服务提供商、系统集成商、企业、杀毒软件的厂商和学术界等一起来共同解决云安全问题,推动云的发展.

〔1〕FOSTER I,YONG ZHAO,RAICU I,et al.Cloud computing and grid computing 360-degree compared[C]//Proceedings of the 2008 Grid Computing Environments Workshop.Washington, DC:IEEE Computer Society,2008:1-10.

〔2〕ARMBRUST M,Fox A,GRIFFITH R,et al.Above the clouds:A Berkeley view of cloud computing[EB/OL].[2010-01-25].http://www.eecs.berleley.edu/Pubs/Techrpts/2009/EECS-2009-28.pdf.

〔3〕吴朱华.云计算核心技术剖析[M].人民邮电出版社,2012.2-3.

〔4〕朱近之.智慧的云计算.北京:电子工业出版社,2010.

〔5〕马国耀.云计算与 SOA[M].北京:人民邮电出版社,2012.49-48.