电子政务信息系统安全监控的研究

刘鹏 吴艳艳 魏彬

北京市政务信息安全应急处置中心 北京 100101

0 引言

电子政务就是政府机构应用现代信息和通信技术,将管理和服务通过网络技术进行集成,在互联网上实现政府组织结构和工作流程的优化重组,超越时间和空间及部门之间的分隔限制,向社会提供优质和全方位的、规范而透明的、符合国际水准的管理和服务。

电子政务外网建设到今天,基本建成从中央到地方统一的国家政务外网,横向连接各级党委、人大、政府、政协、法院、检察院等各级政务部门,纵向覆盖中央、省、地(市)、县,满足各级政务部门社会管理和公共服务的需要,确保了国家政务外网的统一性和完整性。这对政务内外网的监管提出了更高的要求,建设信息安全监控体系,及时发现和处置网络攻击,防止有害信息传播,对网络和系统实施有效的监控和预警是当务之急。

1 电子政务系统的网络安全问题

电子政务不同于电子商务,它涉及到很多党政机关的重要文件,其中有些内容甚至关系到国家利益和国家安全。而且政府作为社会管理机构,如果因为电子政务系统瘫痪而造成业务流程的停顿,带来的损失和波及的范围将会非常巨大。电子政务系统是依赖计算机和网络技术而存在,不可避免地受到多种安全威胁。根据网络边界的划分,将安全威胁划分为外部安全威胁与内部安全威胁。

1.1 电子政务系统的外部安全威胁

目前,电子政务系统在外网安全建设方面进行了大量建设,如网络拓扑、链路冗余、设备冗余、MPLS VPN、防火墙、入侵检测(IDS)、病毒防护等。但作为面向社会的公众服务系统,仍然面临着各种安全风险和威胁。公众服务系统成为恶意攻击的目标,大量安全事件报告中,蠕虫病毒以外的恶意流量基本都是以取得公众服务系统管理员权限为目的的攻击流量;虽然电子政务系统采用了必要的隔离手段,但缺少威胁传播抑制手段造成了威胁泛滥;缺少统一安全管理手段造成对安全威胁的反应滞后;网络自身的脆弱性也使得系统受到威胁。

1.2 电子政务系统的内部安全威胁

政务信息更容易受到来自内部的安全,机构内部的安全隐患问题更应该引起足够的重视。网络内部应用缺乏管理、内部人员的违规操作、故意违法犯罪、发生故意窃密行为对整个系统的威胁更大。如果对网络性能监控和管理的力度不够,对系统网络中的应用流量没有进行严密的监测和控制,可能导致重要的业务应用得不到保证。目前电子政务系统中的内部安全威胁主要包括:

(1) 缺乏有效的攻击检测和病毒防御手段;

(2) 缺乏对网络设备及资源进行非正常使用的访问管理控制机制,对非法用户进入网络系统的非法操作以及合法用户的越权操作等问题,没有有效的控制措施;

(3) 对终端用户的安全管理力度不够,当设备更新频繁时,往往由于对终端用户的管理滞后而造成混乱;

(4) 缺少桌面安全接入手段造成局域网内部威胁不可控,缺乏网络信任体制的信息失密威胁;

(5) 对于内部人员及维护人员的非法操作、误操作等由于共享账号而无法追踪到具体人员;

(6) 当新的安全漏洞和病毒危机出现时,往往由于升级文件包和补丁分发的滞后而造成巨大损失;

(7) 缺乏对安全日志集中收集和管理,无法信息共享,无法综合分析;

(8) 出现网络安全事故时,不能很快获得网络整体的、综合的安全信息。

2 电子政务系统安全监控

由于系统中存在着各种内部、外部的安全威胁,严密、总体的安全监控应得到足够的重视。不仅要对网络、主机、应用系统进行有效的监控,也要通过对系统中各个子系统、计算设备、数据库系统、应用系统用户行为、维护人员操作等全方位监控,并对各种安全告警日志数据进行收集、整合,进行直接或间接的关联分析,从管理的角度体现信息安全系统的动态模型,而不仅仅是一些静态的管理模型,重点提升对网络、互联网出口、核心业务系统、重要网站的主要安全威胁的可知、可控、可管能力。安全监控系统要具有4A的服务能力(Anyone Anytime Anywhere Anything),也就是说任何人在任何时候任何地方都只能访问到其权限内的应用和资源,对内部非法行为、操作要能发现、能追溯到自然人。

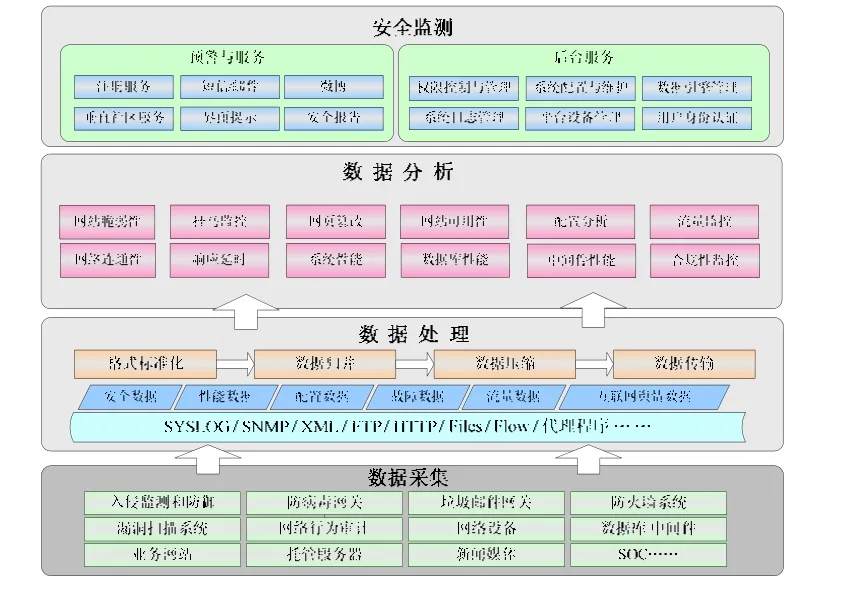

2.1 安全监控平台总体功能架构

安全监控平台以各种 IT支撑设备和系统的监测信息和日志信息作为数据源,以各类数据的流转和处理为功能划分依据,将总体功能分为数据采集功能、数据处理功能、数据分析功能、安全监测功能4大类别,如图1所示。

图1 安全监控平台总体功能架构

(1) 数据采集功能:根据平台指定的运维策略,数据采集层负责各种IT支撑设备和系统采集各种安全相关信息,并进行数据格式标准化、数据归并、数据压缩等处理。

(2) 数据处理功能:中心平台一旦发现各类受监测的软硬件系统发生异常或故障,马上以系统告警形式报告中心平台操作员,并实时定位提取相关责任单位基本信息。知识库管理作为数据处理的重要辅助手段引入至中心平台,用来提升安全监测的准确性和应急事件的处理能力。

(3) 数据分析功能:以丰富的报表展现手段对各类数据进行直观显示,辅助以网络拓扑、地理位置两种图形化功能为平台用户提供方便快捷的信息获取途径,也会借助知识库提供的分析策略提高数据分析的准确性。

(4) 安全监测功能:实现整个平台的灵活展示和配置管理。一方面通过丰富的图形化展示方式呈现政务外网、大型网络互联网接入、重要信息系统、网站等安全状况,提供有效的安全监测,减少安全破坏的发生,降低安全事件所造成的损失;另一方面对整个平台进行配置与维护。

2.2 电子政务系统外部网络监控技术

(1) 物理层监控技术。政务系统外网物理层的安全,必须实时监控底层设备状态,比如防火墙系统、VPN网关、身份认证系统、交换机设备和路由器设备都属于网络节点关键设备,一旦这些设备出现故障,整个网络将无法正常运行。对这些底层设备的监控可以采集设备的工作环境数据(电压、电流、温度、风扇转速等)、运行状态(CPU负载、内存占用、磁盘空间、进程状态、端口流量、协议流量等)、报警日志等。通过对这些指标进行综合分析,配合网络拓扑图、地理位置图,以图示的方式显示可以方便管理员实时监视这些设备的运行情况,及时发现并定位故障点。

(2) 网络层监控技术。在政务系统网络边界如果发生拒绝服务(DoS)攻击,边界路由设备上运行的BGP、OSPF路由会发生重启,产生路由震荡。路由震荡会使交换路由设备的控制层耗费大量资源,会对电子政务外网性能造成极大的影响。因此,应实时监控边界路由设备的路由状态,可以使用SNMP(简单网络管理协议)、RMON(远程监控)对边界路由设备的路由信息、流量信息进行监控,及时发现问题。采用具有动态自适应地调节Hello定时器值的路由设备,可以大大减少了链路震荡引起的路由震荡。

(3) 应用层监控技术。应用层的安全需要考虑若干方面因素,对于电子政务外网而言,大体可分成:ACL、VPN、QoS、认证、内容过滤、审计、病毒防护和灾难恢复等。对这些方面的监控需要针对不同的系统进行日志事件分析,运用统计分析、聚类分析、业务流分析技术及时发现或预测安全事件。

2.3 电子政务系统内部网络安全监控技术

电子政务网络内部应用缺乏管理、内部人员的违规操作、故意违法犯罪,发生故意窃密行为对整个系统的威胁更大。需要针对内部人员、维护人员的网络使用行为、操作规范等方面进行监控管理。

(1) 网络使用行为管理技术。由于传统的网络安全设备只是对网络数据包进行检测、过滤,无法对上网用户的使用行为进行监测和控制。可以应用统计分析技术,分析识别用户的上网数据流,并转换为图数据结构。然后使用频繁子图挖掘技术对其进行分析,能对网络行为中的已知安全事件进行检测的同时对安全事件进行预测,为网络安全管理员提供了一种行之有效的检测方式。

(2) 数据库访问监控技术。政务系统中存在大量应用服务系统,这些应用系统对数据库的访问一般使用共享数据库账号,这样就造成一旦数据库发生安全事件,无法追查到自然人,无法追究责任的情况。同样,系统中的维护人员由于拥有较高权限的账号,对其操作过程的审计也是非常重要的。建设数据库统一访问控制系统可以使数据库账号与自然人关联,实现了对自然人的数据访问、操作行为进行记录、分析、展现、操作追踪回放等功能。由于应用系统(WEB应用)账号无法与数据库操作行为准确关联,可以采用关联规则技术对应用系统的用户请求和数据库操作进行分析,找到应用系统账号的请求与数据库操作的关系,以获得数据库操作与自然人的关联。

(3) 终端设备监控技术。政务系统中的大量终端设备的监控也是内网安全监控工作中的重点。移动设备管制、网络垃圾数据监测、恶意软件监测、系统补丁分发、病毒、蠕虫、木马的防护等工作都需要落实,以免系统内部的漏洞或非法操作威胁整个政务系统的正常运行。

(4) 内部网络设备、服务器管理技术。由于对内部的网络设备、服务器的管理操作一般很难被第三方控制,可以采用堡垒机技术接管对这些网络设备、服务器的管理操作,审核通过后再转发给被管理的设备、服务器。同时进行日志记录,审计记录。

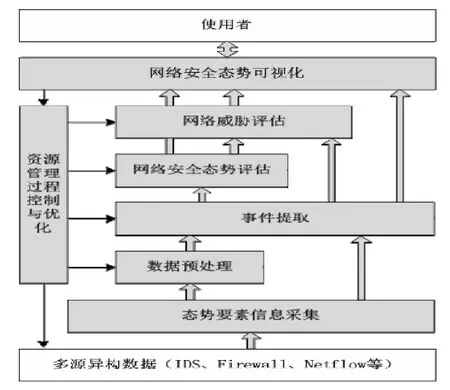

2.4 政务系统安全态势监控

对政务系统的监控不仅要从外网和内网进行监控,还需要综合分析政务系统的总体安全状况。采用安全态势技术对政务系统进行总体的综合分析,给出系统当前的安全态势,进行安全态势预测,使管理者更快速、更直观的对系统当前的状态进行判断,及时做出决策。

网络安全态势感知是应用多传感器数据融合建立网络安全态势感知的框架,利用入侵检测系统、网络安全设备、连接设备、主机的分布式传感器进行数据融合,对网络安全态势进行评估。典型的网络安全态势感知模型如图2所示。

图2 网络安全态势感知模型

在这个模型中,态势感知的实现被分为了 5个级别(阶段),首先是对多种数据源进行态势要素信息采集(可以通过分布在政务系统中现有的Netflow采集器、IDS、Firewall、VDS等来实现),然后经过不同级别的处理及反馈,最终通过网络安全态势可视化实现人机交互。5个处理级别分为是:数据预处理,事件提取,网络安全态势评估,网络威胁评估,资源管理、过程控制与优化。

在网络安全态势评估及网络威胁评估过程中,常用的主要有4种分析方法:关联分析、序列模式分析、分类分析和聚类分析。关联分析用于挖掘数据之间的联系,即在给定的数据集中,挖掘出支持度和可信度分别大于用户给定的最小支持度(minimum support)和最小可信度(minimum confidence)的关联规则,常用算法有Apriori算法、AprioriTid算法等。序列模式分析和关联分析相似,但侧重于分析数据间的前后(因果)关系,即在给定的数据集中,从用户指定最小支持度的序列中找出最大序列(maximum sequence),常用算法有DynamicSome算法、AprioriSome算法等。分类分析就是通过分析训练集中的数据,为每个类别建立分析模型,然后对其它数据库中的记录进行分类,常用的模型有决策树模型、贝叶斯分类模型、神经网络模型等。与分类分析不同,聚类分析不依赖预先定义好的类,它的划分是未知的,常用的方法有模糊聚类法、动态聚类法、基于密度的方法等。关联分析和序列模式分析主要用于模式发现和特征构造,而分类分析和聚类分析主要用于最后的检测模型。

3 结束语

电子政务系统作为面向社会的公众服务的系统,面临各种安全风险和威胁。如果电子政务系统瘫痪造成业务停顿,带来的损失和波及的范围将会非常巨大,所以对政务系统的安全监控应受到高度重视。通过相关技术手段实现对政务系统的安全监控,可以提高对各种安全威胁的识别、控制能力,为政务系统高效稳定运行提供保障。