高校信息门户IDM平台构建研究

谢绍均, 洪 雯

(1.暨南大学信息管理办公室,广东 广州 510632;2.广东省广播电视网络股份有限公司技术部,广东 广州 510012)

随着高校信息化进程的加深,信息门户的应用规模日益扩大,用户身份认证管理的效率和安全性越来越受到挑战,隶属于不同业务部门或者由不同开发商开发的应用需要进行整合,打通应用交互通道,在统一平台下提供一站式服务[1].

解决应用集成过程中解决用户账户管理和认证问题,集成化的用户认证技术应运而生.在没有集成化认证的情况下,每个应用都有各自的账号密码,并且很多应用的账号规则是不一样的,用户就需要记住多个账号密码,容易造成混乱或者登陆失败,或者有的用户为了记住这么多的密码将所有的账号密码记在笔记本上,造成账号泄露,处理用户忘记密码的工作量也增加了系统管理员的负担[2].

1 IDM与SSO

SSO(Single Sign-On,单点登录)是传统意义上的系统集成登录认证解决方案,实现了一个账号通行多个应用系统[3],现在很多高校的系统集成采用的就是这种解决方案,典型的SSO就是CAS认证体系.

SSO没有解决的几个问题:

(1)集成的应用系统各自需要建额外的授权管理及权限认证机制,应用之间权限认证不互通,这就很难实现基于服务驱动的应用规划.

(2)权限管理的分散造成对信息门户管理员的困扰,越权授权、过期回收不及时等现象时有发生.

(3)应用系统有各自的一套日志留存机制,甚至有的应用没有建立用户的访问日志.

IDM是用户身份标识管理和认证的深度集成,在当前高校信息化程度越来越高,应用越来越复杂的情况下,IDM比SSO更符合实际应用的需求[4-8].

2 IDM平台的构建

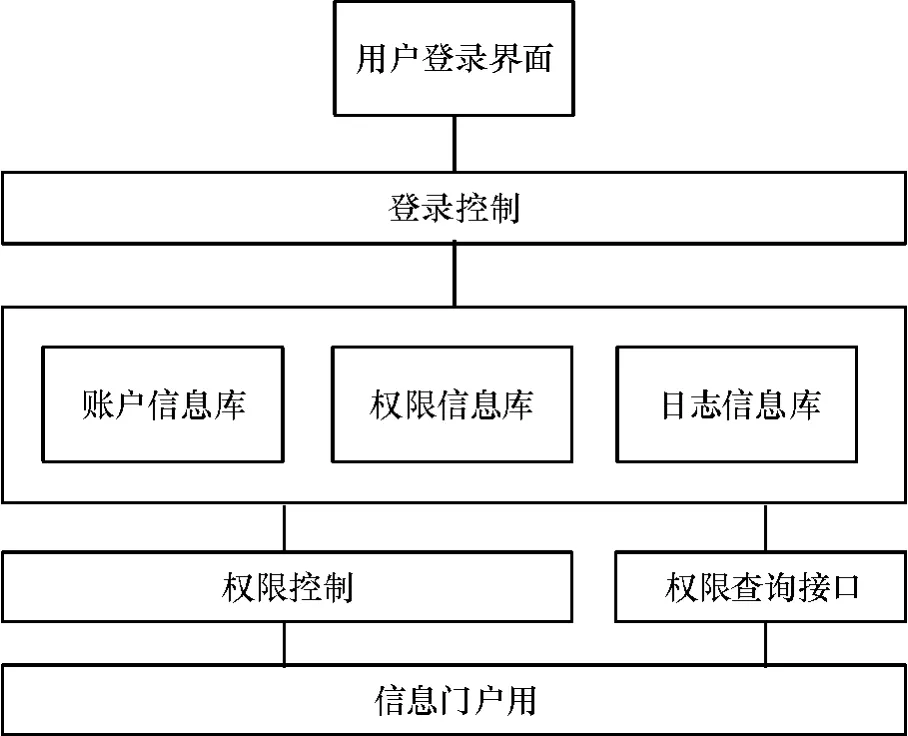

IDM包含了账户信息库、权限信息库、授权管理平台、集中认证、日志管理几个模块,结构如图1.

图1 IDM平台结构Fig.1 IDM platform structure

2.1 账户信息库

账户信息库是信息门户的核心资产,记录了所有系统合法用户的账户信息,也是系统重点保护对象.IDM的账户信息库将门户内部应用的用户进行整合,有效提高账户管理效率,为系统实名制使用提供了保证.

IDM包含了授权管理平台,因此,信息门户内的应用不需要对账户权限信息进行核对,也即不需要对账户信息进行读取,因此,IDM的账户信息库可以做更高级别的加密措施.

2.2 权限信息库

权限信息库按照应用系统来划分主题,在每个主题内部定义了应用系统相应的角色和权限,应用系统的用户对应的权限由IDM来统一存储.

目前没有做单点登录的系统都将权限列表保存在各自的系统中,即使做了单点登录也没有解决应用系统的权限统一管理问题,而IDM采用工厂化的用户身份生产模式,应用系统直接绕过用户权限信息管理环节,既提高了系统开发效率,也降低了身份管理复杂度[9],将所有应用系统的用户权限置于安全审计机制中.

2.3 授权管理平台

IDM授权管理平台体现了集成化管理的优势,首先,IDM授权管理平台将应用系统权限统一管理,提高了系统授权的可控性和安全性;其次,该平台采用基于主题的授权方式,面向服务授权而不是面向系统授权;此外,该平台实现跨平台应用系统的无缝接合,在系统间可以自由跳转,使应用系统能提供更好的用户体验.

在IDM授权管理平台可以完成用户创建、授权、回收权限、冻结、注销,关于用户身份标识的所有变化都及时反映到应用系统,取消了身份同步环节,避免应用系统越权授权[10-11].

2.4 集中认证

基于IDM的集中认证与非基于IDM的认证过程(SSO)相比,前者多了一个携带用户权限的结点,其用户认证授权过程如下图:

图2 IDM的集中认证Fig.2 Centralized authentication of IDM

应用系统使用IDM的授权平台进行了过滤,通过与IDM集中认证会话的权限进行比对来授权访问,而不是与应用系统本身的权限管理机制来进行比对,甚至在完全基于IDM构件的身份标识体系中,应用系统完全取消了权限管理的模块[12].

这种认证模式存在一个问题,由于IDM认证的用户权限令牌除了携带用户账户信息外还需对用户角色及权限进行处理,令牌的数据量较非IDM认证要大许多.针对这个问题,IDM提供了两种解决方式,一个是按照主题来封装权限,二个是令牌只封装主题,两者各有优劣.

按主题封装权限是用户认证过后进入某主题应用时,将用户属于该应用的权限信息封装于会话令牌中,用户漫游时直接与该令牌进行权限比对,这种方式比对效率高,用户访问速度快,对于规模较小的应用尤其合适;缺点是会话携带的数据量较大,权限信息的数据结构设计要求较高.

令牌只封装主题的方式是,用户认证身份后将用户已被授权访问的主题封装于会话中,用户访问某主题的具体功能模块时应用提取用户账户与IDM平台交互,比对用户权限后返回应用判断用户是否拥有该模块的权限,会话无需携带大量数据,适合权限体系较复杂的大型应用系统;缺点是所有应用的权限比对交互过程都要访问IDM,增加IDM的压力,用户的访问速度也较第一种方式稍慢[13].

通常高校信息门户的应用之间复杂度差异较大,可以采用两种方式结合来平衡数据量和访问速度的矛盾.

2.5 日志管理

高校信息门户包含了人、财、物、教学资源、科研成果等应用,是高校的核心IT资产,构建IDM平台的另外一个重要环节是建立日志留存、审计机制,对门户用户的访问进行监控及安全过滤,既要承担保护IT资产安全性的任务又要为用户提供快速的认证管理服务.

IDM的账户信息集中存储、集中认证简化了信息门户的日志管理流程,应用系统无需建立单独的日志,用户的认证记录,错误操作记录,非法操作尝试等信息都记录在IDM的日志管理库中,具体应用的操作痕迹保留通过数据同步接口进入IDM日志,实行信息门户认证整体的集中监控及审计[14-15].

3 IDM的标准建设

3.1 IDM信息标准

作为高校信息门户信息标准的一个重要分支,IDM平台遵循教育部教育信息化标准2012版的基础上,扩充平台自有信息标准,涵盖账户信息、权限信息、日志信息,形成IDM的信息标准体系.

信息门户的应用必须遵循IDM信息标准构建,为用户创造一个高效协同的身份管理环境.

3.2 数据同步接口标准

IDM的数据同步接口标准包含数据表实时同步标准和数据查询接口标准,基于这两中接口的标准,应用可以与IDM进行双向的动态交互.

通过数据表实时同步接口,应用可以将用户操作记录信息推送到IDM日志信息库,便于管理员进行监审;数据查询接口则提供了快速的用户信息、权限信息的查询通道,便于应用对用户扩展信息进行比对及定制[16].

4 小结

高校信息门户的用户基数大、应用数量多、权限信息复杂等因素使得IDM平台的便利性和通用性逐步受到重视,IDM也正在成为高校信息门户的基础设施;基于IDM构建的应用,共享了信息门户账户集中管理带来的便利性,缩短项目开发周期,使应用更安全、高效[17].

在实际项目应用中,IDM平台构建方案为超过5万名师生提供了约30个应用的身份管理服务,而在IDM管理下的应用在开发的过程中则无需进行用户信息、权限信息、日志信息、安全审计的开发,节约了大量的成本;IDM通过用户身份的分发和管理,为用户展现的是服务,而不是一个个割裂的子系统,更好地体现了SOA的架构设计理念.

[1] 罗伟其.信息大系统综合集成研究的体系模型[J].暨南大学学报:自然科学版,2004,25(5):557-561.

[2] 马荣飞.统一身份认证系统的研究与实现[J].计算机工程与科学.2009,31(2):145-149.

[3] 王振辉.一种安全登录子系统的设计与实现[J].科学技术与工程.2012,12(22):5624-5629.

[4] 陈泉冰,王会进.一种改进的基于任务-角色的访问控制模型[J].暨南大学学报:自然科学版,2010,31(1):29-34.

[5] 何云强,李建凤.RBAC中基于概念格的权限管理研究[J].河南大学学报:自然科学版,2011,41(3):308-310.

[6] 李 键,陈 杰.RBAC模型权限管理中三种新的角色继承机制和授权策略[J].四川大学学报:自然科学版,2007,44(3):521-524.

[7] 杜 梅,曹蔚然,周传生.RBAC在WEB环境OA系统权限控制中的应用[J].沈阳师范大学学报:自然科学版,2009,27(1):78-80.

[8] 何丽波,郝林.基于角色管理的访问控制在USSP项目中的应用[J].云南大学学报:自然科学版,2006,28(S2):64-67.

[9] 曾雪梅,许 春,粟 海.基于IDM的高校数据整合分析与实现[J].微计算机信息,2011,27(4):113-115.

[10] 李 建,沈昌祥,韩 臻.身份管理研究综述[J].计算机工程与设计,2009,30(6):1365-1370.

[11] 黎军军.基于JZEE的身份管理模式的研究与实现[D].北京:北京交通大学,2007:32-42.

[12] 倪 亮.多级跨域联盟身份管理的研究与实现[D].北京:北京交通大学,2007:57-60.

[13] 卢建朱,陈火炎.基于共享验证的认证加密方案[J].暨南大学学报:自然科学版,2001,22(5):81-83.

[14] 赵 琨.身份管理系统与企业信息系统的集成与应用研究[D].上海:上海交通大学,2008:28-31.

[15] 朱少敏,刘建明,魏晓菁.基于LDAP的企业级统一用户身份管理系统的设计与实现[J].核电子学与探测技术,2008,28(3):662-666.

[16] 徐元区.基于统一身份管理的企业安全体系架构的设计和实现[D].北京:北京邮电大学,2007:53-55.

[17] 艾 飞,邹 杜,张 凌.数字校园统一身份管理模型及关键技术[J].大连海事大学学报,2010,36(1):126-128.